Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Эта статья является продолжением - Понимание токенов в Microsoft Entra ID. В этой статье предполагается, что вы прочитали статью Understanding tokens in Microsoft Entra ID, и предоставляет конкретные шаги, которые можно предпринять, чтобы снизить риск успешных атак кражи или воспроизведения токенов в вашей среде.

Рекомендации этой статьи охватывают несколько технологических решений Майкрософт, которые имеют ряд требований к лицензированию. Убедитесь, что у вас есть надлежащее лицензирование для:

- Условный доступ

- Microsoft Entra Internet Access для служб Microsoft

- Microsoft Entra ID Protection

- Защита токенов

- Microsoft Intune (минимальный план 1)

- Microsoft Defender for Endpoint XDR

Многоуровневая стратегия защиты от кражи токенов

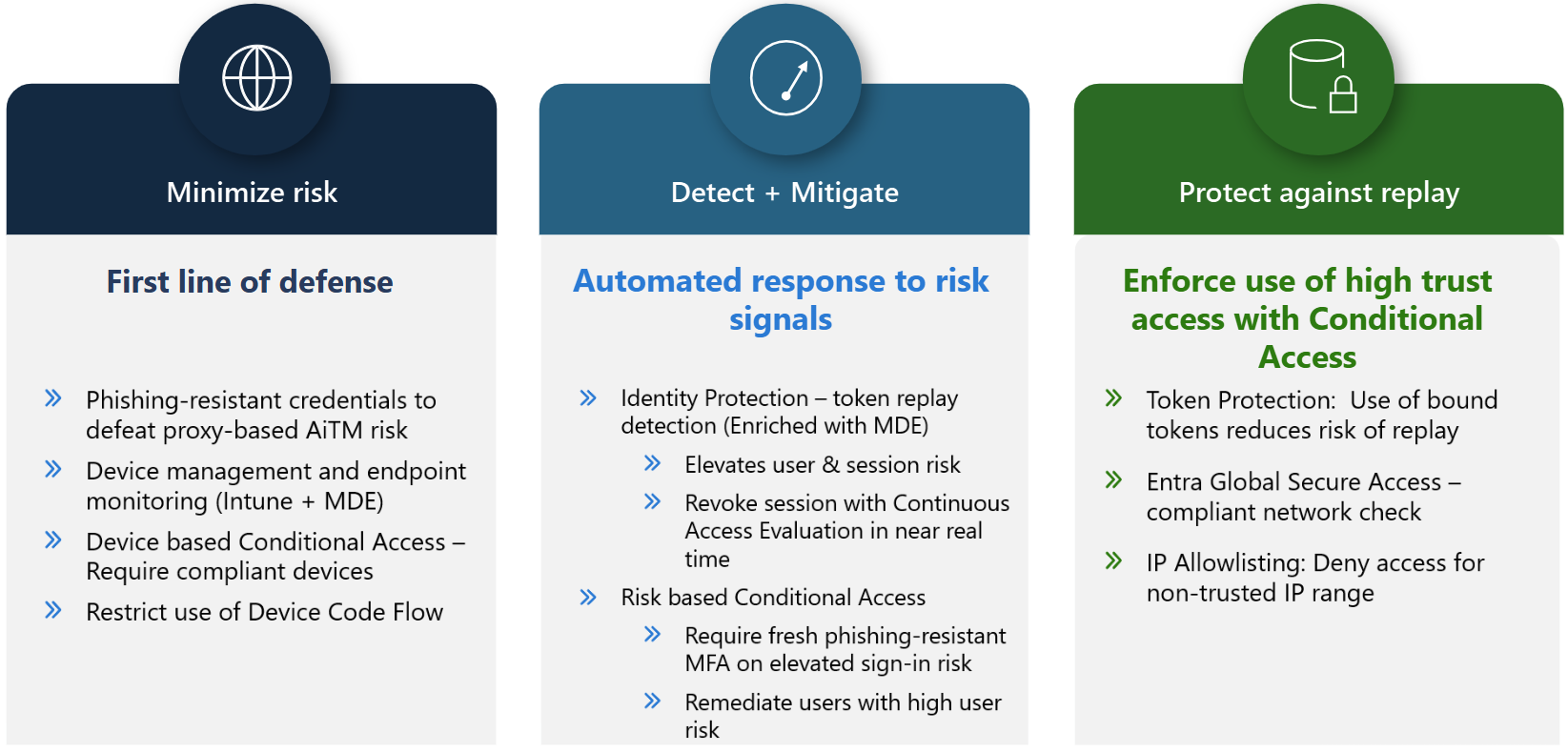

Существует несколько возможностей, которые вы можете включить, чтобы уменьшить область атаки и снизить риск успешной компрометации токена. В следующих разделах мы рассмотрим множество возможностей безопасности Майкрософт, которые входят в одну из трех категорий:

- Свести к минимуму риск: укрепить или уменьшить область атаки, чтобы усложнить кражу токенов.

- Обнаружение и смягчение: обнаружение успешной кражи токена и настройка автоматического смягчения, если это возможно.

- Защита от повторного воспроизведения: блокировка повторного воспроизведения или уменьшение влияния удачной кражи маркера.

Ниже приведена сводка высокого уровня, включающая ключевые области, на которых организации должны сосредоточиться в рамках стратегии защиты от кражи токенов.

Кража токенов — минимизация рисков

Предотвращение инцидента кражи токенов является наиболее эффективным способом защиты вашей организации. Организации должны усилять защиту устройств от методов эксфильтрации маркеров с использованием устройств с помощью Microsoft Defender для Endpoint и Microsoft Intune. Организации также должны развертывать элементы управления, чтобы запретить пользователям получать доступ к вредоносным или рискованным назначениям в Интернете.

Защита устройств

Выполните следующие конфигурации и развертывания, чтобы обеспечить защиту всех устройств и конечных точек в качестве передней линии защиты от кражи маркеров на основе вредоносных программ. Перед началом работы убедитесь, что устройства зарегистрированы в Intune и развернуты Microsoft Defender for Endpoint.

| Контроль | Windows 10/11 | macOS | Линукс |

|---|---|---|---|

| Включите Microsoft Defender Antivirus always-on protection для защиты в режиме реального времени, мониторинга поведения и эвристики для выявления вредоносных программ на основе известных подозрительных и вредоносных действий. | X | X | X |

| Включите облачную защиту Microsoft Defender Antivirus, чтобы обеспечить защиту от вредоносных программ на ваших конечных точках и по всей сети. | X | X | X |

| Включите защиту сети в Microsoft Defender for Endpoint, чтобы защитить устройства от определенных событий в Интернете, предотвращая подключения к вредоносным или подозрительным сайтам. | X | X | X |

| Включите защиту от действий злоумышленников в Microsoft Defender for Endpoint для защиты определенных параметров безопасности, таких как защита от вирусов и угроз, от отключения или изменения. | X | X | - |

| Создать политику соответствия устройств в Intune, требующую обозначения уровня риска компьютера Microsoft Defender for Endpoint как низкий или чистый для соответствия требованиям. | X | X | - |

Даже при использовании политик защиты устройств организации должны создать политику условного доступа , которая требует от пользователей использовать соответствующее устройство для доступа ко всем ресурсам. Это гарантирует, что ваши устройства успешно развернули конфигурации защиты устройств и что пользователи не могут получать доступ к приложениям и ресурсам из неуправляемых или небезопасных устройств.

Другие конфигурации для Windows

- Настройте Credential Guard для изоляции локального центра безопасности, защиты от кражи учетных данных из памяти.

- Просмотрите отчет Windows подтверждения регистрации. Проверьте, соответствуют ли ваши устройства Windows требованиям к TPM. Примите корректирующие меры на любом устройстве, которое не прошло аттестацию TPM.

Другие конфигурации для macOS

- Отключите синхронизацию цепочки ключей iCloud с Microsoft Intune, чтобы предотвратить синхронизацию токенов Entra, которые могут храниться в цепочке ключей.

- Включите подключаемый модуль корпоративной единой аутентификации Microsoft для устройств Apple, чтобы корпоративные приложения могли использовать первичный маркер обновления (PRT) для проверки подлинности.

- Настройте платформенное единое точка входа для устройств macOS (безопасная область), чтобы обеспечить безопасную, устойчивую к фишингу проверку подлинности на устройствах Mac с помощью аппаратно привязанных криптографических ключей.

Защита мобильных устройств

Мобильные устройства, такие как iOS и Android, можно ужесточить с помощью защиты от угроз мобильных устройств. Защита от угроз мобильных устройств включает в себя ряд возможностей, которые могут защитить от скомпрометированных устройств и веб-угроз, блокируя установку вредоносных программ на начальном этапе, предотвращая тем самым кражу маркеров (и другие угрозы) в начале цепочки атак.

Прерывание атак Microsoft Defender XDR

Злоумышленник в середине (Adversary-in-the-middle, AiTM) представляет собой сценарий, который рассматривается в рамках нарушения атаки в Microsoft Defender XDR, обеспечивая скоординированную защиту от угроз на раннем этапе kill chain атаки. Разверните все нагрузки XDR Defender (Defender для удостоверений, Defender для Office и Defender для облачных приложений) и убедитесь, что предотвращение атак настроено в Microsoft Defender XDR, соблюдая все описанные предварительные требования и конфигурации. Обнаружение и срыв атак выявляют атаки AiTM на ранней стадии и препятствуют атаке, автоматически применяя средства безопасности к конечным точкам и учетным записям.

Защита от интернет-угроз

Организации, использующие Microsoft Edge, должны включить Microsoft Defender SmartScreen. Microsoft Defender SmartScreen предоставляет систему раннего предупреждения на веб-сайтах, которые могут участвовать в фишинговых атаках или пытаться распространять вредоносные программы с помощью ориентированной атаки.

Microsoft Entra Internet Access обеспечивает большую защиту, охватывая весь Интернет. Организации могут развертывать клиенты Глобального безопасного доступа (GSA) на управляемых устройствах, чтобы заблокировать вредоносное и (или) несанкционированное веб-содержимое с помощью фильтрации веб-содержимого. Это снижает вероятность перехода пользователей на вредоносные веб-сайты, которые могут привести к установке вредоносных программ или иначе компрометации устройства. Администраторы должны, по крайней мере, блокировать недопустимую категорию программного обеспечения , но также следует проверить и рассмотреть возможность блокировки всех веб-категорий ответственности.

Ограничение использования потока кода устройства

Поток кода устройства особенно полезен для устройств, имеющих ограниченные возможности ввода или не имеющих веб-браузера. Однако поток кода устройства можно использовать в рамках фишинговой атаки или доступа к корпоративным ресурсам на неуправляемых устройствах. Вы можете настроить управление потоком кода устройства вместе с другими элементами управления в политиках условного доступа. Например, если поток кода устройства используется для устройств конференц-зала, работающих на Android, можно заблокировать поток кода устройства везде, за исключением устройств на Android в определённой сети.

Разрешать поток кода устройства нужно только там, где это необходимо. Корпорация Майкрософт рекомендует блокировать поток кода устройства везде, где это возможно.

Дополнительные сведения о потоках проверки подлинности условного доступа.

Кража маркеров — обнаружение и устранение рисков

Организации должны активно отслеживать успешные или попытки кражи токенов. Существует множество оповещений, создаваемых различными продуктами Майкрософт, которые могут указывать на потенциальные кражи маркеров или компрометации учетных записей. Ниже приведены общие сведения об этих обнаружениях. Подробное руководство по мониторингу, обнаружению и реагированию на кражу маркеров с помощью SIEM см. в сборнике схем кражи маркеров.

Политики условного доступа

Организации должны настроить следующие политики условного доступа:

- Требовать интерактивную повторную проверку подлинности для конфиденциальных операций (контекст проверки подлинности)

- Требовать интерактивную проверку подлинности для рискованных входов

- Обнаружение и исправление пользователей с высоким риском

Эти политики условного доступа обеспечивают более автоматизированное исправление кражи маркеров и (или) устранение других векторов угроз, которые могут использоваться в атаках на основе маркеров.

Требовать интерактивную повторную проверку подлинности для конфиденциальных операций

Организации могут настроить определенные действия с контекстами проверки подлинности, чтобы активировать оценку политик условного доступа за пределами обычных потоков проверки подлинности. Например, политику условного доступа можно настроить для оценки, когда администратор активирует роль в Privileged Identity Management (PIM) или когда пользователь выполняет определенное действие в приложении. Администраторы должны настроить политику условного доступа, требующую интерактивной фишинго-устойчивой проверки подлинности (частоту входа, установленную каждый раз) для действий контекста проверки подлинности, которые считаются конфиденциальными. Если злоумышленнику не удается повторно пройти проверку подлинности, доступ запрещен, предотвращая использование украденного сеанса входа для выполнения конфиденциальной операции.

Узнайте, как настроить контекст проверки подлинности в условном доступе.

Узнайте, как использовать контекст проверки подлинности в приложениях (руководство разработчика).

Требовать интерактивную проверку подлинности для рискованных входов

Благодаря защите удостоверений Entra ID, улучшенной благодаря дополнительным обнаружениям из Microsoft Defender for Endpoint, Entra ID может обнаруживать подозрительные попытки входа в режиме реального времени. Например, если злоумышленник украдет и попытается повторно использовать маркер обновления, защита идентификаций Entra ID может выявить, что вход обладает незнакомыми свойствами, и повысить уровень риска входа для этого события. Администраторы должны настроить политику условного доступа, требующую интерактивной фишинговой проверки подлинности (частоту входа, установленную каждый раз) для среднего или более высокого уровня риска входа. Если злоумышленнику не удается повторно пройти проверку подлинности, доступ запрещен, предотвращая использование украденного сеанса входа для получения или расширения несанкционированного доступа.

Узнайте, как настроить политики условного доступа, основанного на оценке рисков.

Обнаружение и исправление пользователей с высоким риском

С помощью защиты идентификаций Entra ID, дополненной большим количеством обнаружений от Microsoft Defender for Endpoint, Entra ID создает оценку риска пользователя для каждой учетной записи, указывая уровень достоверности относительно того, была ли скомпрометирована учетная запись. Если Entra ID или Microsoft Defender for Endpoint обнаруживает признаки успешной кражи токенов, высока вероятность, что оценка риска пользователя будет установлена на High. Когда это происходит, вы можете автоматически блокировать или исправлять учетную запись (например, безопасное изменение пароля), предотвращая дальнейшее использование злоумышленником любого несанкционированного доступа, возможно, достигнутого.

Приложения, поддерживающие оценку непрерывного доступа, автоматически отменяют доступ практически в реальном времени при обнаружении высокого риска пользователей, выдавая перенаправление обратно в идентификатор Entra для повторной проверки подлинности и повторной проверки подлинности.

Узнайте, как настроить политики условного доступа, основанного на оценке рисков.

Microsoft Defender XDR

Развертывание рабочих нагрузок Defender XDR для оповещения о подозрительных или аномальных действиях, связанных с кражей токенов.

- Используйте Defender для Office 365 для обнаружения и блокировки вредоносных сообщений электронной почты, ссылок и файлов

- Используйте Microsoft Defender for Cloud Apps connectors Microsoft Defender XDR вызывает оповещения, связанные с AiTM, в нескольких сценариях. Для клиентов Entra ID, использующих Microsoft Edge, попытки злоумышленников воспроизвести файлы cookie сеанса для доступа к облачным приложениям обнаруживаются с помощью соединителей Defender для облачных приложений для Office 365 и Azure.

Microsoft Defender XDR при использовании соединителей Defender для облачных приложений и Defender для конечной точки могут вызывать следующие оповещения:

- Использован украденный файл cookie сессии

- Возможная попытка фишинга AiTM

Другие обнаружения

Обнаружение рисков защиты Entra ID

- Аномальный токен

- Злоумышленник в середине

- Необычные свойства входа

Обнаружение Microsoft Defender для Office 365

- Сообщения электронной почты, содержащие вредоносный файл, удалены после доставки

- Сообщения электронной почты из кампании удалены после доставки

- Обнаружен переход по потенциально вредоносному URL-адресу

- Пользователь щелкнул потенциально вредоносный URL-адрес

Microsoft Defender for Cloud Apps обнаружение аномалий

- Невозможная туристическая активность

- Действия из нетипичных стран.

Microsoft Defender XDR Устранение рисков компрометации бизнес-почты

- Компрометация бизнес-почты (BEC) связана с атакой на сбор учетных данных

- Подозрительные фишинговые сообщения, отправленные пользователем, связанным с BEC

Кража токенов — защита от повторного воспроизведения

Если злоумышленник успешно украдет токен, организации могут задействовать определенные функции, чтобы автоматически уменьшить вероятность повторной атаки с использованием украденного токена, позволяя предотвратить атаку. К этим возможностям относятся:

- Принудительное использование защиты токенов в условном доступе для безопасных сеансов входа

- Принудительное применение доступа разрешено только через безопасные сети

Принудительное применение защиты токенов

Основной маркер обновления Entra

Для устройств, присоединенных к Entra или зарегистрированных в Entra, идентификатор Entra создает многоцелевой маркер обновления, используемый для единого входа в приложения, также известного как Primary Refresh Token (PRT).

Первичные маркеры обновления (PRT) защищены криптографически безопасной привязкой между PRT и устройством (секретом клиента), которому PRT выдан. На устройствах Windows секрет клиента безопасно хранится на оборудовании для конкретных платформ, таких как доверенные платформенные модули (TPM). Сегодня устройства, отличные от Windows, хранят секрет в программном обеспечении.

Защита токенов при условном доступе

Принудительное обеспечение защиты маркеров в управляемом доступе гарантирует, что используются исключительно маркеры обновления, криптографически привязанные к устройству. Маркеры обновления носителя, которые можно использовать с любого устройства, автоматически отклоняются. Этот метод обеспечивает высокий уровень безопасности для защиты сеансов входа, так как маркер можно использовать только с устройства, на которое оно было выдано. На момент публикации этого поста Защита токенов в условном доступе доступна для нативных приложений Windows, подключающихся к Microsoft Teams, SharePoint и Exchange. Мы постоянно работаем над расширением области защиты токенов, добавляя поддержку дополнительных платформ, приложений и ресурсов. Обновленный список поддерживаемых приложений и ресурсов см. в этой статье. Токен-защита в условном доступе Microsoft Entra.

Организациям рекомендуется тестировать и развертывать защиту маркеров для всех поддерживаемых приложений, устройств и платформ. Приложения, которые не поддерживают защиту маркеров, должны быть защищены с помощью других политик, таких как сетевые политики.

Ознакомьтесь со следующей статьей, чтобы узнать больше и получить рекомендации по развертыванию: Узнайте, как настроить защиту маркеров.

Замечание

Защита токенов в условном доступе требует использования PRT. Такие сценарии, как использование незарегистрированных устройств, недоступны, так как эти устройства не имеют PRT.

Замечание

Защита токенов Entra применяется только к пользователю, вошедшему в систему на устройстве. Например, если вы разблокируете устройство Windows с использованием стандартной учетной записи, но затем обращаетесь к ресурсу, который выполняет аутентификацию под другой учетной записью, последняя учетная запись не может быть защищена защитой токенов Entra, так как для нее нет допустимого доступного PRT.

Реализация сетевых политик

Хотя защита токенов Entra является наиболее безопасным методом защиты маркеров сеанса входа, её область применения ограничена и распространяется только на пользователя, который вошёл в систему на устройстве. Чтобы уменьшить область атаки, организации могут реализовать политики принудительного применения на основе сети, которые могут охватывать более широкий спектр приложений, часто охватывая все корпоративные приложения. Политики на основе сети также могут охватывать дополнительные удостоверения помимо пользователя, вошедшего в систему на устройстве.

Политики на основе сети препятствуют воспроизведению артефактов сеанса входа (например, токенов обновления) за пределами назначенных сетей, эффективно предотвращая кражу токенов и атаки воспроизведения, которые выводят сеансы входа вне границ вашей организации. Хотя внутренние векторы угроз по-прежнему могут представлять риск из-за их доступа к той же сети, заставляя субъектов угроз работать в пределах вашей организации значительно увеличивает вероятность обнаружения и устранения угроз с помощью других элементов управления безопасностью.

Кроме того, в некоторых сценариях, например, в приложениях, поддерживающих непрерывную оценку доступа, эти меры также могут быть эффективным способом предотвращения кражи токенов и повторного использования токенов сеанса приложения, таких как токены доступа.

Защита сеансов входа с помощью глобального безопасного доступа

Организации должны развернуть глобальный безопасный доступ, чтобы установить безопасное сетевое подключение между клиентскими устройствами и ресурсами, также известной как соответствующая сеть. Затем администраторы могут создать политику условного доступа, которая предписывает использовать соответствующую сеть для доступа к любому корпоративному приложению, интегрированному с идентификатором Entra. Эта мера предотвращает воспроизведение артефактов сеанса входа с устройств, не управляемых организацией.

Защита сеансов входа с помощью традиционных сетевых элементов управления

В качестве альтернативы проверке сети на соответствие требованиям организации могут использовать традиционные сетевые решения, такие как VPN, для защиты сеансов входа. Затем администраторы могут создать политику условного доступа на основе расположения, которая ограничивает проверку подлинности на определенные IP-адреса для исходящего трафика. Однако организации должны учитывать последствия и затраты на производительность, связанные с маршрутизацией трафика через корпоративную сеть. Поэтому корпорация Майкрософт рекомендует использовать Global Secure Access — полностью безопасное, глобально распределенное решение класса Security Service Edge.

Узнайте, как настроить политики условного доступа на основе расположения с идентификатором Entra.

Защита сеансов приложений с использованием сетевых политик

Создавая политики условного доступа на основе расположения, ограничивающие доступ к определенным IP-адресам исходящего трафика, организации также могут защитить некоторые сеансы приложений. Подмножество приложений Майкрософт, таких как SharePoint Online и Exchange Online, используют протокол Непрерывная оценка доступа (CAE). Приложения, поддерживающие CAE, оценивают сетевые принудительные меры и отменяют артефакты сеансов приложений, воспроизводимые вне доверенной сети почти в реальном времени. Организации могут улучшить применение сетевых политик на основе IP, настроив строгие политики расположения с CAE, чтобы трафик для приложений, поддерживающих CAE, был доступен только из доверенных сетей.

Для приложений, не поддерживающих ЦС, организации могут защищать сеансы приложений с помощью элементов управления, доступных на стороне приложения. Например, некоторые приложения поддерживают принудительное обеспечение политики на основе IP на уровне приложений, кроме тех, которые применяются удостоверяющим центром (IdP). Затем приложение отклоняет использование артефакта сеанса приложения, используемого за пределами доверенной сети. Туннелирование трафика для конкретного приложения через корпоративные сети можно достичь с помощью привязки IP-адресов источника с помощью глобального безопасного доступа, а также других традиционных сетевых решений, таких как виртуальные сети.

Узнайте о привязке исходного IP-адреса с помощью глобального безопасного доступа.

Сводка стратегии защиты токенов

В общем, защита токенов в Microsoft Entra включает многоуровневую стратегию глубокой защиты для предотвращения кражи токенов и атак воспроизведения. Сюда входят защита устройств от вредоносных программ, использование условного доступа на основе устройств и условного доступа, основанного на рисках, применение токенов, привязанных к устройству, и реализация сетевых механизмов принудительного применения. Кроме того, организации должны развертывать устойчивую к фишингу многофакторную аутентификацию, отслеживать подозрительные попытки входа и настраивать политики условного доступа, чтобы требовать повторную проверку подлинности для конфиденциальных операций. Следуя этим рекомендациям, организации могут значительно снизить риск несанкционированного доступа и обеспечить безопасность сеансов входа и сеансов приложений.