Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

Фильтрация веб-содержимого позволяет реализовать детализированные элементы управления доступом к Интернету для вашей организации на основе классификации веб-сайтов.

Интернет-доступ Microsoft Entra первые функции безопасного веб-шлюза (SWG) включают фильтрацию веб-содержимого на основе доменных имен. Microsoft интегрирует гранулированные политики фильтрации с Microsoft Entra ID и Условный доступ Microsoft Entra, что приводит к политикам фильтрации, которые учитывают пользователей, контекст и удобны в управлении.

Функция веб-фильтрации в настоящее время поддерживает фильтрацию веб-категорий на основе URL-адресов с учетом контекста, фильтрацию URL-адресов и фильтрацию FQDN (полных доменных имён).

Фильтрация веб-содержимого также поддерживает два необязательных условия правила, которые позволяют применять политику с учетом трафика:

- Фильтрация типов исходного трафика (предварительная версия): правила области для определенных типов трафика, таких как агент, браузер или приложение.

- Фильтрация запросов метода HTTP (предварительная версия): блокировать или разрешать определенные методы HTTP, такие как GET, POST, PUT, PATCH и DELETE.

Подсказка

Сведения о фильтрации на основе типов файлов (типы MIME) и интеграции с Microsoft Purview для предотвращения потери данных см. в статье Create политика содержимого для фильтрации содержимого сетевого файла.

Предварительные условия

Администраторы, взаимодействующие с функциями глобального безопасного доступа , должны иметь одно или несколько следующих назначений ролей в зависимости от выполняемых задач.

- Роль глобального администратора безопасного доступа для управления функциями глобального безопасного доступа.

- Администратор условного доступа для создания политик условного доступа и взаимодействия с ними.

Выполните инструкцию по началу работы с руководством по глобальному безопасному доступу .

Установите клиент Global Secure Access на устройствах конечных пользователей.

Для туннелирования сетевого трафика необходимо отключить систему доменных имен (DNS) по протоколу HTTPS (Secure DNS). Используйте правила полных доменных имен (FQDN) в профиле пересылки трафика. Дополнительные сведения см. в разделе "Настройка DNS-клиента для поддержки DoH".

Отключите встроенный DNS-клиент в Chrome и Microsoft Edge.

Трафик IPv6 не приобретается клиентом и поэтому передается непосредственно в сеть. Чтобы включить туннелирование всего соответствующего трафика, установите для свойств сетевого адаптера предпочтение на IPv4.

Трафик протокола UDP (то есть QUIC) не поддерживается в текущей предварительной версии Доступа к Интернету. Большинство веб-сайтов поддерживают резервный вариант протокола управления передачей (TCP), если не удается установить QUIC. Для улучшения пользовательского интерфейса можно развернуть правило брандмауэра Windows, которое блокирует исходящий UDP 443:

New-NetFirewallRule -DisplayName "Block QUIC" -Direction Outbound -Action Block -Protocol UDP -RemotePort 443.Чтобы применить тип исходного трафика и правила запроса метода HTTP для трафика HTTPS, включите проверку TLS. Без проверки TLS применяются только правила фильтрации веб-содержимого на основе SNI.

Для фильтрации по типу исходящего трафика требуются клиентские подключения Global Secure Access. Удаленные сети не поддерживают правила типа исходного трафика.

Ознакомьтесь с концепциями фильтрации веб-содержимого. Дополнительные сведения см. в разделе "Фильтрация веб-содержимого".

Шаги высокого уровня

Существует несколько шагов по настройке фильтрации веб-содержимого. Запишите, где необходимо настроить политику условного доступа.

- Включите переадресацию трафика в Интернете.

- Создайте политику фильтрации веб-содержимого.

- Создайте профиль безопасности.

- Свяжите профиль безопасности с политикой условного доступа.

- Назначьте пользователей или группы для профиля пересылки трафика.

Включение перенаправления трафика в Интернет

Первым шагом является включение профиля пересылки трафика через Интернет. Дополнительные сведения о профиле и его включении см. в статье "Управление профилем пересылки трафика через Интернет".

Создание политики фильтрации веб-содержимого

- Перейдите к

Global Secure Access Secure политике фильтрации веб-содержимого . - Выберите "Создать политику".

- Введите имя и описание политики и нажмите кнопку "Далее".

- Выберите "Добавить правило".

- Введите имя, выберите веб-категорию, допустимый URL-адрес или допустимое полное доменное имя, а затем нажмите кнопку "Добавить".

- Допустимые URL-адреса и полные доменные имена в этой функции также могут включать подстановочные знаки с помощью символа звездочки *, а также могут быть списками, разделенными запятыми.

- При вводе FQDN (полных доменных имён) используйте только сам домен. Не включать протоколы (например

https://, номера портов или URL-пути). Например, введитеcontoso.comвместоhttps://contoso.com:443/path. - Чтобы сопоставить все поддомены домена, используйте формат

*.domain.comподстановочных знаков. Обратите внимание, что подстановочный знак*.domain.comсоответствует поддоменам, таким как,www.domain.comно не соответствует самому корневому доменуdomain.com. Чтобы охватывать как домен, так и все его поддомены, включите обе записи в виде разделенного запятыми списка (например,*.contoso.com,contoso.com). - При вводе нескольких полных доменных имен в разделенном запятыми списке не включайте пробелы между записями (например,

contoso.com,fabrikam.com,*.example.com). - Обратите внимание, что предварительная версия фильтрации URL-адресов поддерживает не более 1000 URL-адресов для каждого клиента.

- (Необязательно) Настройте условие типа источника (предварительная версия). Дополнительные сведения см. в разделе "Настройка фильтрации типов исходного трафика (предварительная версия)".

- (Необязательно) Настройте условие запроса метода HTTP (предварительная версия). Дополнительные сведения см. в разделе "Настройка фильтрации запросов метода HTTP( предварительная версия)".

- Выберите Далее, чтобы просмотреть политику, а затем выберите Создать политику.

Настройка фильтрации типов исходного трафика (предварительная версия)

Фильтрация типов исходного трафика позволяет ограничить правила фильтрации веб-содержимого в определенных типах сетевого трафика. Вы можете применять разнородные политики на основе того, исходит ли трафик от агента ИИ, веб-браузера или приложения.

Поддерживаемые типы исходного трафика

| Тип источника | Описание: |

|---|---|

| Агент | Трафик, создаваемый агентами ИИ, такими как агенты Copilot или автономные инструменты ИИ. |

| Browser | Трафик, исходящий из веб-браузеров. |

| Заявление | Трафик, исходящий из классических или мобильных приложений. |

| Неизвестно | Трафик, в котором не удается определить тип источника. |

Настройка условия типа исходного трафика

- В конфигурации правила фильтрации веб-содержимого найдите поле типа источника .

- Включите поле типа источника , чтобы включить его в правило.

- Выберите типы исходного трафика, которые необходимо включить в правило.

Примечание.

Фильтрация по типу исходного трафика доступна только для подключений Global Secure Access на основе клиента. Эта возможность зависит от того, что клиент Global Secure Access отправляет метаданные задач и процессоров для классификации трафика. Удаленные сети не поддерживают правила типа исходного трафика.

Примечание.

Если не удается определить тип трафика запроса, трафик классифицируется как неизвестный. Правила, относящиеся к типу трафика, не соответствуют, если только вы явно не нацелились на неизвестное в правиле.

Пример. Блокировка доступа агентов ИИ к сайтам социальных сетей

Чтобы предотвратить доступ агентов ИИ к веб-сайтам социальных сетей, при этом разрешив трафик браузера и приложений:

- Создайте правило политики фильтрации веб-содержимого.

- Выберите веб-категорию SocialNetworking .

- Включите тип источника и выберите агент.

- Задайте для действия политики значение "Блокировать".

Эта конфигурация блокирует трафик агента ИИ на сайты социальных сетей, позволяя пользователям браузера и приложений получать доступ к тем же сайтам.

Настройка фильтрации запросов метода HTTP (предварительная версия)

Фильтрация запросов метода HTTP позволяет блокировать или разрешать определенные методы HTTP для сопоставления трафика. Доступ с минимальными привилегиями можно применить, ограничив операции записи, разрешая доступ только для чтения.

Поддерживаемые методы HTTP

| Метод | Описание: |

|---|---|

| GET | Получение ресурса. |

| POST | Отправьте данные в ресурс. |

| PUT | Замените ресурс. |

| PATCH | Частично обновите ресурс. |

| Удалить | Удалить ресурс. |

Настройка условия запроса метода HTTP

- В конфигурации правила фильтрации веб-содержимого найдите поле запроса метода HTTP .

- Включите поле запроса метода HTTP , чтобы включить его в правило.

- Выберите методы HTTP для включения в правило.

Important

Для применения методов HTTP требуется проверка TLS для трафика HTTPS. Без проверки TLS безопасный веб-шлюз не может наблюдать заголовки методов HTTP, и применяются только правила фильтрации веб-содержимого на основе SNI. Незашифрованный HTTP-трафик всегда проверяется.

Пример. Блокировка операций записи агента ИИ

Чтобы запретить агентам ИИ выполнять операции записи (PUT, PATCH и DELETE) на корпоративных ресурсах:

- Создайте правило политики фильтрации веб-содержимого.

- Выберите URL-адреса назначения, полные доменные имена или веб-категории, которые вы хотите защитить.

- Включите тип источника и выберите агент.

- Включите HTTP-запрос метода и выберите PUT, PATCH и DELETE.

- Задайте для действия политики значение "Блокировать".

Эта конфигурация блокирует трафик агента ИИ от выполнения операций записи в указанных местах назначения, разрешая GET и другие методы, доступные только для чтения.

Объединение типов исходного трафика и условий метода HTTP

Тип исходного трафика и условия запроса метода HTTP можно использовать независимо или совместно в одном правиле:

- Только тип источника: примените правило ко всему трафику из определенного типа источника независимо от метода HTTP.

- Только HTTP-запрос метода: примените правило к определенным методам HTTP независимо от источника трафика.

- Оба условия: применение правила только в том случае, если тип исходного трафика и метод HTTP совпадают.

При настройке обоих условий в правиле запрос должен соответствовать как указанному типу исходного трафика, так и указанному методу HTTP для применения правила. Условия оцениваются с помощью логики AND между атрибутами.

Оценка и приоритет политики

Оценка политики следует существующим правилам сортировки и приоритета платформы веб-содержимого.

- В пределах одного атрибута: логика ИЛИ. Сопоставление любого выбранного значения активирует условие.

- Между атрибутами: логика «И». Все настроенные условия должны соответствовать.

- Конфликтующие действия: если несколько политик совпадают и содержат конфликтующие действия, приоритет имеет наиболее ограничительное действие (блокировка имеет приоритет над разрешением).

Создание профиля безопасности

Профили безопасности — это группа политик фильтрации. Вы можете назначить профили безопасности с помощью политик Условный доступ Microsoft Entra или связать их. Один профиль безопасности может содержать несколько политик фильтрации. И один профиль безопасности может быть связан с несколькими политиками условного доступа.

На этом шаге вы создадите профиль безопасности для группирования политик фильтрации. Затем вы назначаете профили безопасности с политикой условного доступа или связываете их с учетом пользователя или контекста.

Примечание.

Дополнительные сведения о политиках Условный доступ Microsoft Entra см. в разделе Создание политики условного доступа.

- Перейдите к Глобальному безопасному доступу>Безопасные>профили безопасности.

- Выберите "Создать профиль".

- Введите имя и описание политики и нажмите кнопку "Далее".

- Выберите "Привязать политику", а затем выберите "Существующая политика".

- Выберите уже созданную политику фильтрации веб-содержимого и нажмите кнопку "Добавить".

- Нажмите кнопку "Далее", чтобы просмотреть профиль безопасности и связанную политику.

- Выберите "Создать профиль".

- Выберите "Обновить" , чтобы обновить страницу профилей и просмотреть новый профиль.

Создание и связывание политики условного доступа

Создайте политику условного доступа для конечных пользователей или групп и доставьте профиль безопасности с помощью элементов управления сеансом условного доступа. Условный доступ — это механизм предоставления осведомлённости о пользователях и контексте для политик доступа в интернет. Дополнительные сведения об элементах управления сеансами см. в разделе "Условный доступ: сеанс".

- Войдите в Центр администрирования Microsoft Entra по крайней мере с правами Администратора условного доступа.

- Перейдите к Entra ID>Условный доступ>Политики.

- Выберите Новая политика.

- Присвойте политике имя. Организации должны создать значимый стандарт для имен своих политик.

- В разделе "Назначения" выберите "Пользователи" или "Идентификаторы рабочей нагрузки".

- В разделе Включить выберите Все пользователи.

- Выберите целевые ресурсы и все интернет-ресурсы с помощью глобального безопасного доступа.

- Выберите Сессию>, используйте профиль безопасности глобального безопасного доступа, а затем выберите профиль безопасности.

- Нажмите кнопку "Выбрать".

- В разделе "Включить политику " убедитесь, что выбран параметр On .

- Нажмите кнопку "Создать".

Примечание.

Предварительная версия явного прокси-сервера пересылки (EFP) в настоящее время не включена в группу все интернет-ресурсы с Global Secure Access. Если ваши пользователи используют явный прокси-сервер пересылки (предварительная версия), следуйте инструкциям, описанным в документе Как настроить политики условного доступа EFP

Включение фильтрации веб-содержимого для удаленного сетевого трафика

Удаленное сетевое подключение позволяет подключать филиалы и другие удаленные расположения к глобальному безопасному доступу без установки клиента на отдельных устройствах. Дополнительные сведения о удаленном сетевом подключении см. в разделе "Глобальный безопасный доступ" для удаленного сетевого подключения.

Базовый профиль безопасности можно использовать для применения политик фильтрации веб-содержимого на уровне клиента ко всему удаленному сетевому трафику. Базовый профиль применяет политики с наименьшим приоритетом в стеке политик и применяется ко всем трафику Интернет-доступа, перенаправленным через службу, что делает его идеальным для защиты удаленных сетевых расположений.

Important

Фильтрация типов исходного трафика не поддерживается для удаленного сетевого трафика. Правила типа исходного трафика требуют, чтобы клиент Global Secure Access предоставлял метаданные задачи и обработчика для классификации трафика. Вы по-прежнему можете применять к удаленным сетям через базовый профиль правила для веб-категорий, URL-адресов, FQDN и HTTP-методов без условий по типу исходного трафика.

Перейдите к Глобальный безопасный доступ>Безопасный>Профили безопасности>Базовый профиль.

Выберите "Привязать политику", а затем выберите "Существующая политика".

Выберите политику фильтрации веб-содержимого, которую нужно применить к удаленному сетевому трафику, и нажмите кнопку "Добавить".

Базовый профиль автоматически применяется ко всему удаленному сетевому трафику без необходимости в политике условного доступа.

Примечание.

Базовый профиль безопасности применяется ко всем трафику, перенаправленным через глобальный безопасный доступ, включая как клиентский, так и удаленный сетевой трафик. Конфигурация политики условного доступа не требуется для удаленного сетевого трафика, так как базовый профиль применяет политики по умолчанию.

Дополнительные сведения о применении политик безопасности к удаленным сетям см. в разделе "Применение политик безопасности к удаленному сетевому трафику".

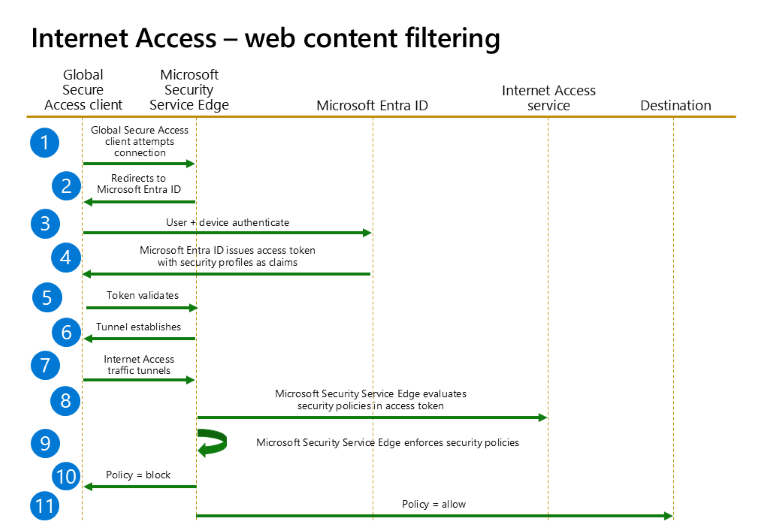

Схема потока доступа к Интернету

Этот пример показывает поток трафика Интернет-доступ Microsoft Entra с применением политик фильтрации веб-содержимого.

На следующей схеме потоков показана блокировка политик фильтрации веб-содержимого или разрешение доступа к интернет-ресурсам.

| Этап | Описание: |

|---|---|

| 1 | Клиент Global Secure Access пытается подключиться к Microsoft Security Service Edge. Клиент включает метаданные задачи и обработчика для классификации типов исходного трафика. |

| 2 | Клиент перенаправляется на Microsoft Entra ID для проверки подлинности и авторизации. |

| 3 | Пользователь и устройство проходят аутентификацию. Проверка подлинности выполняется легко, если у пользователя есть действительный первичный маркер обновления (PRT). |

| 4 | После аутентификации пользователя и устройства система условного доступа сопоставляет условия с правилами доступа к Интернету и добавляет соответствующие профили безопасности к токену. Он применяет применимые политики авторизации. |

| 5 | Microsoft Entra ID представляет маркер для Microsoft Security Service Edge для проверки. |

| 6 | Туннель устанавливается между клиентом Global Secure Access и Microsoft Security Service Edge. |

| 7 | Трафик начинает поступать и проходит через туннель доступа в Интернет. |

| 8 | Microsoft Security Service Edge оценивает политики безопасности в токене доступа в порядке приоритета. Он оценивает тип исходного трафика, метод HTTP, веб-категорию, URL-адрес и полное доменное имя. После того как он соответствует правилу фильтрации веб-содержимого, оценка политики фильтрации веб-содержимого останавливается. |

| 9 | Microsoft Security Service Edge применяет политики безопасности. |

| 10 | Политика = блокировка приводит к ошибке для HTTP-трафика или к исключению сброса соединения для HTTPS-трафика. |

| 11 | Правило = разрешить приводит к перенаправлению трафика к месту назначения. |

Примечание.

Применение нового профиля безопасности может занять до 60–90 минут из-за применения профилей безопасности с маркерами доступа. Пользователь должен получить новый токен доступа с новым идентификатором профиля безопасности в виде требования, прежде чем это вступит в силу. Изменения существующих профилей безопасности начинают применяться гораздо быстрее.

Назначения пользователей и групп

Профиль Доступа к Интернету можно ограничить определенными пользователями и группами. Дополнительные сведения о назначении пользователей и групп см. в статье "Назначение пользователей и групп" и управление ими с помощью профилей пересылки трафика.

Проверка применения политики конечных пользователей

Когда трафик достигает Microsoft Secure Service Edge, Интернет-доступ Microsoft Entra выполняет элементы управления безопасностью двумя способами. Для незашифрованного HTTP-трафика используется универсальный указатель ресурсов (URL-адрес). Для трафика HTTPS, зашифрованного с помощью протокола TLS, используется указание имени сервера (SNI).

Используйте устройство Windows с установленным клиентом Глобального безопасного доступа. Войдите в систему как пользователь, которому назначен профиль приобретения трафика Интернета. Убедитесь, что переход на веб-сайты разрешен или ограничен должным образом.

Щелкните правой кнопкой мыши значок клиента Глобального безопасного доступа в области диспетчера задач и откройте расширенную диагностику>профиль пересылки. Убедитесь, что существуют правила приобретения доступа к Интернету. Кроме того, проверьте, происходит ли получение данных об имени узла и потоки интернет-трафика пользователей во время просмотра.

Перейдите к разрешенным и заблокированным сайтам и проверьте, правильно ли они работают. Перейдите к Глобальному безопасному доступу>Мониторингу>Журналам трафика, чтобы убедиться, что трафик заблокирован или разрешен соответствующим образом.

Чтобы проверить тип исходного трафика и правила запроса метода HTTP, создайте трафик из разных типов источников. Например, используйте агент ИИ для отправки запроса PATCH в защищенный ресурс и убедитесь, что правило правильно применяется в журналах трафика.

Текущая блокировка для всех браузеров включает текстовую ошибку для HTTP-трафика и ошибку "Сброс подключения" для HTTPS-трафика.

Примечание.

Изменения конфигурации в интерфейсе глобального безопасного доступа, связанные с фильтрацией веб-содержимого, обычно вступают в силу менее чем за 5 минут. Изменения конфигурации в условном доступе, связанные с фильтрацией веб-содержимого, вступили в силу примерно через час.

Примечание.

Чтобы ускорить изменение конфигурации условного доступа для тестирования, отмените сеансы пользователей в администраторском центре Microsoft Entra (выберите Отменить сеансы на странице обзора пользователя). Это заставляет пользователей получать новые токены с обновленными политиками. Дополнительные сведения об оценке непрерывного доступа.