Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Для предприятий, использующих пароли сегодня, секретные ключи (FIDO2) обеспечивают простой способ проверки подлинности работников без ввода имени пользователя или пароля. Секретные ключи (FIDO2) обеспечивают улучшенную производительность для работников и имеют более высокую безопасность.

В этой статье перечислены требования и шаги для включения ключей доступа в вашей организации. После выполнения этих действий пользователи в вашей организации могут зарегистрировать и войти в свою учетную запись Microsoft Entra с помощью секретного ключа, хранящегося в ключе безопасности FIDO2, собственного или стороннего поставщика секретных ключей или в Microsoft Authenticator.

Дополнительные сведения о включении ключей доступа в Microsoft Authenticator см. в разделе Как включить ключи доступа в Microsoft Authenticator.

Для получения дополнительной информации об аутентификации с помощью ключей доступа см. в разделе Поддержка аутентификации FIDO2 с помощью Microsoft Entra ID.

Замечание

В настоящее время Microsoft Entra ID поддерживает:

- синхронизированные ключи доступа

- Ключи доступа, привязанные к устройству, хранящиеся в ключах безопасности FIDO2 и в Microsoft Authenticator

Секретные ключи (FIDO2) доступны во всех выпусках Microsoft Entra ID, включая бесплатный Microsoft Entra ID. Дополнительные лицензии не требуются. Дополнительные сведения см. в статье метод аутентификации Passkeys (FIDO2) в Microsoft Entra ID.

Начало работы

Чтобы включить пасскоды для вашей организации, выполните следующие действия.

- Включите профили паролей — активируйте профили паролей в центре администрирования Microsoft Entra. Существующие глобальные параметры переносятся в профиль пароля по умолчанию.

- Создайте профиль секретного ключа — определите аттестацию, тип секретного ключа (привязанный к устройству или синхронизированный) и параметры ограничений ключа для целевых групп.

- Примените профиль пароля к целевой группе — Назначьте профиль пароля определённым группам пользователей или всем пользователям.

- Включите синхронизированные ключи доступа (необязательно) — если вы хотите разрешить синхронизированные ключи доступа, выберите "Синхронизация " в качестве типа секретного ключа в профиле.

- Принудительное применение ключей доступа (необязательно) — создайте политику требования проверки подлинности условного доступа, чтобы требовать ключи доступа для конфиденциальных ресурсов.

Профили ключей доступа

Что такое профили ключей доступа?

Профили passkey позволяют настраивать подробные групповые конфигурации для аутентификации passkey (FIDO2). Вместо одного параметра на уровне клиента можно определить определенные требования, такие как аттестация, тип секретного ключа (привязанный к устройству или синхронизированный), или ограничения GUID аттестации аутентификатора (AAGUID). Требования можно применять в отдельных профилях ключей доступа для различных групп пользователей, таких как администраторы и персонал переднего плана.

Замечание

Администратор политики проверки подлинности должен настроить профиль секретного ключа, чтобы включить синхронизированные ключи доступа. Дополнительные сведения см. в разделе "Включить синхронизированные ключи доступа".

Профиль секретного ключа — это именованный набор правил политики, который управляет тем, как пользователи в целевых группах могут регистрировать и проходить проверку подлинности с помощью секретных ключей (FIDO2). Профили поддерживают расширенные элементы управления, такие как:

| Опция | Конфигурация |

|---|---|

| Принудительное применение аттестации | Включено, отключено |

| Типы секретных ключей | Привязано к устройству, синхронизировано |

| Целевые аутентификаторы | Разрешить или заблокировать определенные аутентификаторы по их AAGUID. Дополнительные сведения см. в разделе Аттестация Authenticator GUID. |

Примеры вариантов использования профилей секретных ключей

Замечание

Если профиль ключей доступа для привязанных к устройству и синхронизированных ключей нацелен на Microsoft Authenticator, пользователям необходимо использовать Microsoft Authenticator iOS версии 6.8.37 или Android версии 6.2507.4749.

Особое внимание для учетных записей с высоким уровнем привилегий

| Профиль ключа доступа | Целевые группы | Типы секретных ключей | Принудительное применение аттестации | Ограничения ключей |

|---|---|---|---|---|

| Все ключи доступа, привязанные к устройству (принудительное применение аттестации) | ИТ-администраторы Руководители Инженерия |

Привязанное к устройству | Enabled | Disabled |

| Все синхронизированные или привязанные к устройству ключи доступа | отдел кадров Sales |

Привязано к устройству, синхронизировано | Disabled | Disabled |

Целевое развертывание ключей доступа в Microsoft Authenticator

| Профиль ключа доступа | Целевые группы | Типы секретных ключей | Принудительное применение аттестации | Ограничения ключей |

|---|---|---|---|---|

| Все ключи доступа, привязанные к устройству (за исключением Microsoft Authenticator) | Все пользователи | Привязанное к устройству | Enabled | Enabled - Поведение: блокировка — AAGUIDs: Microsoft Authenticator для iOS, Microsoft Authenticator для Android |

| Ключи доступа в Microsoft Authenticator | Пилотная группа 1 Пилотная группа 2 |

Привязанное к устройству | Enabled | Enabled — Поведение: Разрешить — AAGUIDs: Microsoft Authenticator для iOS, Microsoft Authenticator для Android |

Ключ доступа (FIDO2) Удостоверение подлинности аутентификатора GUID (AAGUID)

Спецификация FIDO2 требует, чтобы каждый поставщик ключей доступа предоставил AAGUID (идентификатор аттестации аутентификатора) во время регистрации. 128-разрядное значение идентификатора AAGUID указывает тип ключа, например, бренд и модель. Поставщики ключей доступа (FIDO2) на настольных и мобильных устройствах, также должны предоставлять AAGUID во время регистрации.

Замечание

Поставщик должен убедиться, что AAGUID идентичен всем существенно идентичным ключам безопасности или средствам входа (FIDO2), сделанным этим поставщиком, и отличается (с высокой вероятностью) от AAGUID всех других типов ключей безопасности или средств входа (FIDO2). Чтобы гарантировать это, AAGUID для данной модели ключа безопасности или секретного ключа (FIDO2) должен быть случайным образом сгенерирован. Дополнительные сведения см. в статье Веб-проверка подлинности: API для доступа к учетным данным открытого ключа — уровень 2 (w3.org).

Вы можете работать с поставщиком ключей доступа, чтобы определить AAGUID ключа доступа (FIDO2) или просмотреть ключи безопасности FIDO2, доступные для аттестации с помощью Microsoft Entra ID. Если ключ доступа (FIDO2) уже зарегистрирован, вы можете найти AAGUID, просмотрев сведения о методе проверки подлинности ключа доступа (FIDO2) для пользователя.

Предварительные требования к профилю ключа доступа

- Устройства должны поддерживать аутентификацию с использованием ключей доступа (FIDO2). Для устройств Windows, присоединенных к Microsoft Entra ID, лучше всего использовать Windows 10 версии 1903 или более поздней. Устройства, присоединенные к гибридной среде, должны работать Windows 10 версии 2004 или более поздней.

- Если профиль ключа доступа для привязанных к устройству и синхронизированных ключей предназначен для Microsoft Authenticator, пользователям необходимо использовать Microsoft Authenticator iOS версии 6.8.37 или Android версии 6.2507.4749.

- Ограничение размера политики:

- Политика методов проверки подлинности поддерживает ограничение размера в 20 КБ. После достижения ограничения размера невозможно сохранить дополнительные профили секретного ключа. Чтобы проверить размер, используйте Get authenticationMethodsPolicy Microsoft API Graph для получения JSON для политики методов проверки подлинности. Сохраните выходные данные в виде файла .txt, а затем щелкните правой кнопкой мыши и выберите свойства , чтобы просмотреть размер файла.

- Эталонные размеры

- Базовая политика доступа без изменений: 1,44 КБ

- Целевой объект с 1 примененным профилем секретного ключа: 0,23 КБ

- Целевой объект с 5 примененными профилями ключей доступа: 0,4 КБ

- Профиль ключа доступа без "AAGUIDs": 0,4 КБ

- Профиль проходного ключа с 10 AAGUIDs: 0,3 КБ

- Пользователи должны завершить многофакторную проверку подлинности (MFA) за последние пять минут, прежде чем они смогут зарегистрировать ключ доступа (FIDO2).

- Пользователям требуется средство проверки подлинности, поддерживающее требования аттестации Microsoft Entra ID. Для получения дополнительной информации см. аттестацию Microsoft Entra ID для поставщиков ключей безопасности FIDO2.

Включение профилей ключей доступа

Замечание

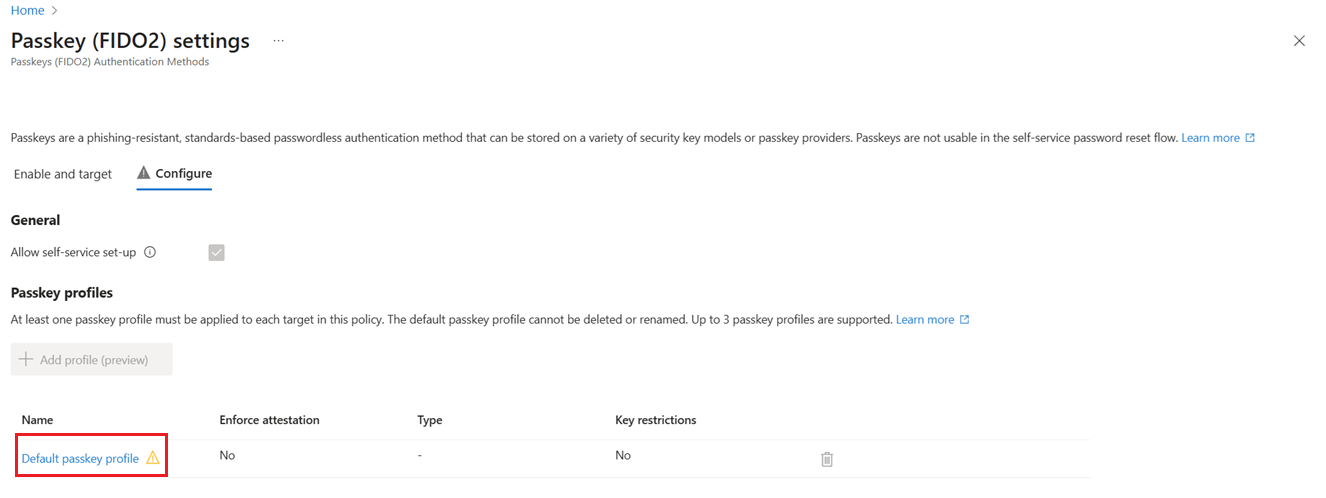

При включении профилей доступа параметры глобального ключа (FIDO2) автоматически передаются в профиль секретного ключа по умолчанию. Поддерживаются до трех профилей доступа, включая профиль ключа доступа по умолчанию. Поддержка дополнительных профилей доступа находится в разработке.

Войдите в центр администрирования Microsoft Entra как минимум с правами Authentication Policy Administrator.

Перейдите к Entra ID>Безопасность>Методы аутентификации>Политики.

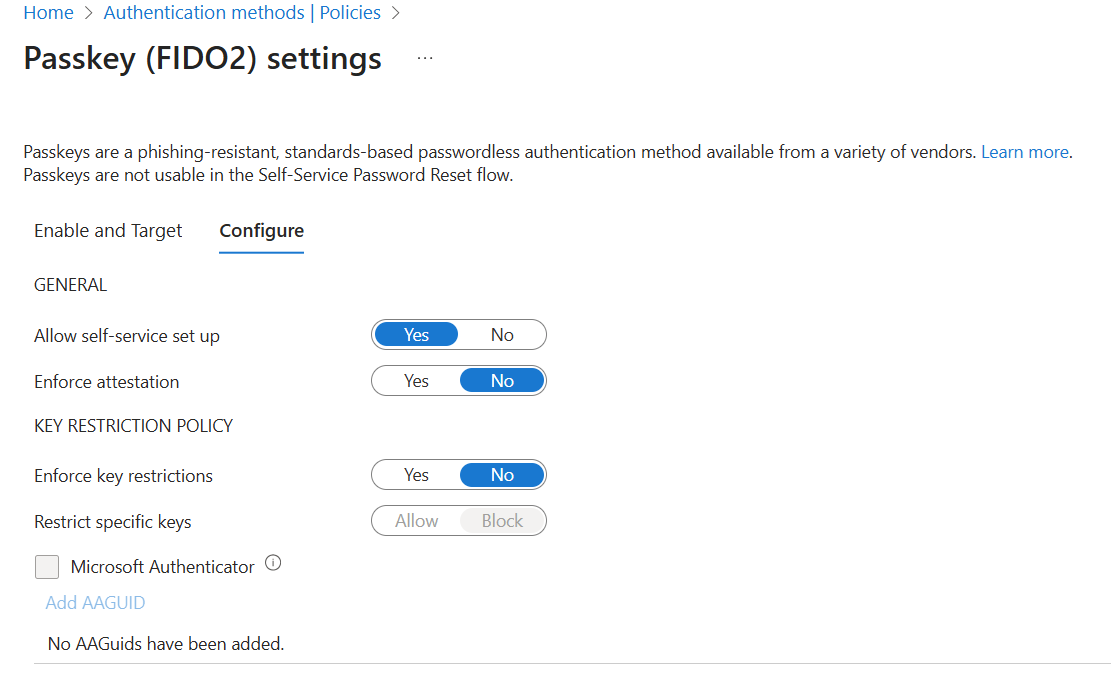

Выберите Passkey (FIDO2). Выберите ссылку в тексте баннера, чтобы подключиться к использованию профилей ключей доступа.

Замечание

После включения профилей ключей доступа вы не можете отозваться.

На вкладке "Настройка" задайте для самостоятельной настройки значение "Да". Если задано значение "Нет", пользователи не могут зарегистрировать пароль с помощью сведений о безопасности, даже если ключи доступа (FIDO2) включены политикой методов проверки подлинности. Этот параметр является глобальной политикой; он не на уровне профиля.

Выберите профиль ключа доступа по умолчанию.

Для типов passkey выберите типы секретных ключей, которые требуется разрешить.

Нажмите Сохранить.

Создайте новый профиль пароля

На вкладке "Настройка" выберите +Добавить профиль секретного ключа.

Заполните сведения о профиле.

Предупреждение

Если задать "Принудительная аттестация" значение Да, аттестация потребуется во время регистрации. Microsoft Entra ID может проверить марку и модель аутентификатора по сравнению с доверенными метаданными. Аттестация гарантирует вашей организации, что секретный ключ является подлинным и поставляется от указанного поставщика. Если для принудительной аттестации задано значение нет, Microsoft Entra ID не может гарантировать какой-либо атрибут о пассключе, включая то, синхронизирован он или привязан к устройству.

Применение аттестации регулирует, разрешено ли использовать ключ доступа (FIDO2) исключительно в момент регистрации. Пользователи, которые регистрируют ключ доступа (FIDO2) без аттестации, не блокируются при входе, если для принудительной аттестации установлено значение Yes позже.

Сведения о других требованиях к аттестации поставщиков см. в разделе аттестации Microsoft Entra ID для поставщиков ключей безопасности FIDO2.

Политика ограничений ключей

- Принудительное применение ограничений ключей должно быть установлено на Да только в том случае, если ваша организация хочет разрешить или запретить использование определенных моделей ключей безопасности или поставщиков секретных ключей, которые идентифицируются их AAGUID. Вы можете работать с поставщиком ключей безопасности, чтобы определить AAGUID ключа доступа. Если ключ доступа уже зарегистрирован, можно найти AAGUID, просмотрев сведения об аутентификационном методе ключа доступа пользователя.

Предупреждение

- Ключевые ограничения задают удобство использования определенных моделей или поставщиков для регистрации и проверки подлинности. При изменении ограничений ключа и удалении AAGUID, разрешенного ранее, пользователи, которые ранее зарегистрировали разрешенный метод, больше не могут использовать его для входа.

- Используйте списки AAGUID в качестве руководства по политике, а не строгий элемент управления безопасностью, если для параметра " Принудительное аттестация " задано значение No.

Нажмите Сохранить.

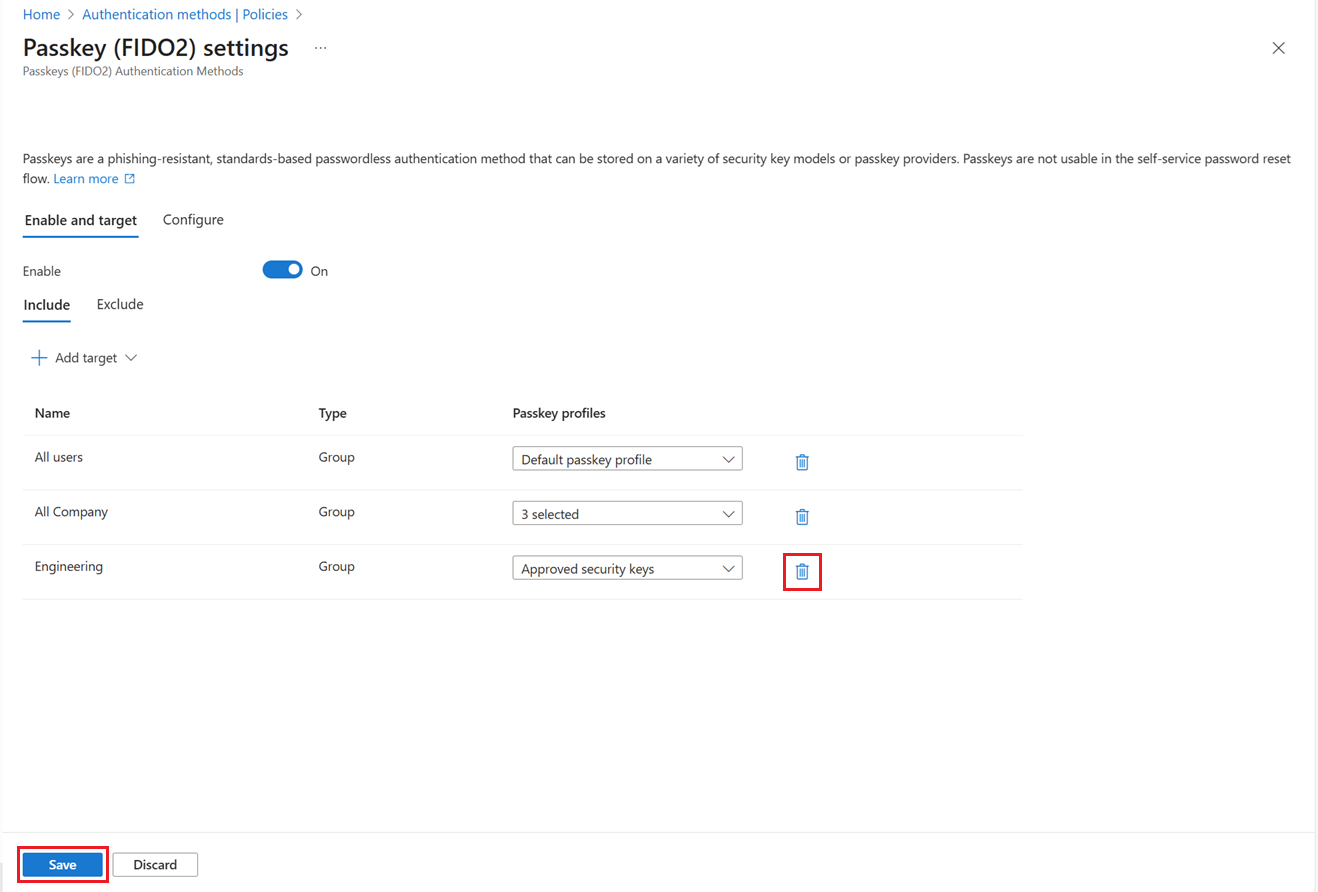

Применить профиль пароля к целевой группе

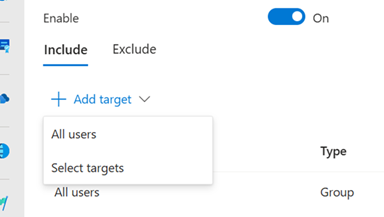

Выберите "Включить" и "Целевой".

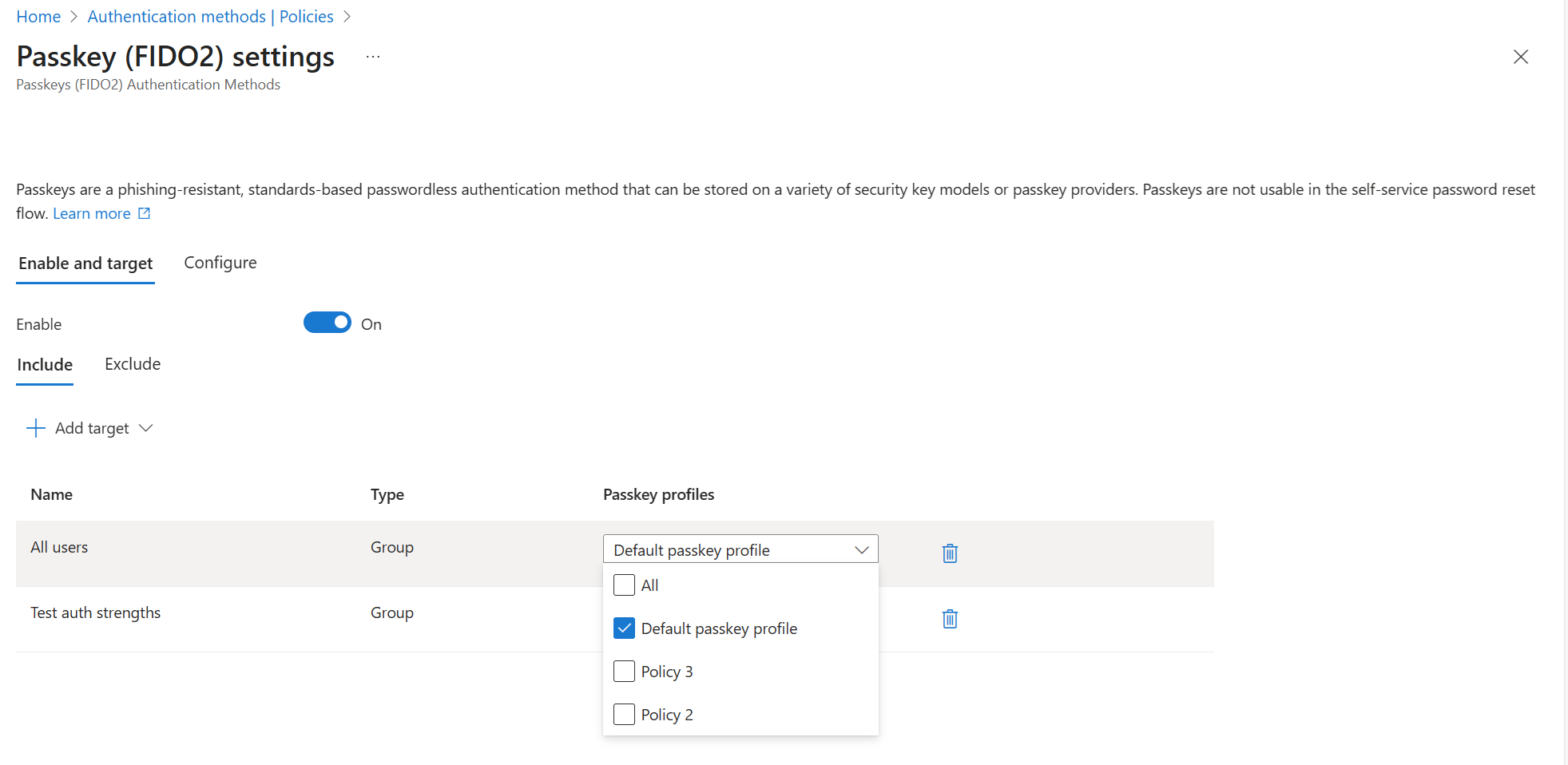

Выберите "Добавить целевой объект", а затем выберите "Все пользователи" или "Выбрать" , чтобы выбрать определенные группы.

Выберите профили секретного ключа, которые необходимо назначить определенному целевому объекту.

Замечание

Целевая группа (например, инженерия) может быть ограничена для нескольких профилей ключей доступа. Если пользователь имеет область действия для нескольких профилей секретного ключа, регистрация и проверка подлинности с помощью секретного ключа разрешены, если ключ доступа полностью соответствует требованиям по крайней мере одного из профилей доступа с заданной областью. Нет определенного порядка для проверки. Если пользователь является членом исключенной группы в политике методов проверки подлинности Passkeys (FIDO2), он полностью заблокирован от регистрации или входа с помощью FIDO2, и это имеет преимущество перед принадлежностью к любым включенным группам.

Удалите профиль ключа доступа

Выберите и настройте.

Щелкните значок удаления рядом с профилем секретного ключа, который требуется удалить, и нажмите кнопку "Сохранить".

Замечание

Вы можете удалить профиль, только если он не назначен группе пользователей в enable и target. Если значок удаления недоступен, сначала удалите все целевые объекты, назначенные этим профилем.

Синхронизированные ключи доступа (FIDO2)

Что такое синхронизация и ключи доступа с привязкой к устройству?

Секретные ключи — это учетные данные на основе FIDO2, обеспечивающие надежную, фишинговую проверку подлинности. Microsoft Entra ID поддерживает два основных типа секретных ключей:

- Ключи доступа, привязанные к устройству: закрытый ключ создается и хранится на одном физическом устройстве и никогда не покидает его. Примеры:

- Microsoft Authenticator (iOS)

- Microsoft Authenticator (Android)

- Ключ безопасности

- Синхронизированные секретные ключи: закрытый ключ создается аппаратным модулем безопасности (HSM) и шифруется на локальном устройстве. Затем этот зашифрованный ключ синхронизируется и хранится в поставщике доступа облака. Другие устройства, прошедшие проверку подлинности с помощью поставщика секретных ключей, могут использовать ключ доступа. Это может отличаться в зависимости от поставщика. Синхронизированные ключи доступа не поддерживают аттестацию. Примеры:

Замечание

Обрабатывайте синхронизированные ключи доступа как учетные данные, устойчивые к фишингу, но с такой же стратегией безопасности, как и другие неподтвержденные аутентификаторы.

Синхронизированные требования к ключу доступа

Чтобы включить синхронизированные ключи доступа, в организации должны быть включены профили секретного ключа .

Учетная запись, имеющая как минимум разрешения администратора политики проверки подлинности.

В следующей таблице описаны минимальные требования к устройству для использования синхронизированных ключей доступа. Столбцы представляют платформу устройства, на которой пользователь выполняет вход.

Поставщик секретных ключей Windows macOS iOS Андроид Пароли Apple (также называемые цепочкой ключей iCloud) N/A Изначально встроено. macOS 13+ Встроенное нативно. iOS 16+ N/A Google Password Manager Встроенный в Chrome Встроенный в Chrome Встроенный в Chrome. iOS 17+ Изначально встроенная (за исключением устройств Samsung). Android 9+ Другие поставщики секретных ключей (например, 1Password, Bitwarden) Проверка расширения браузера Проверка расширения браузера Проверьте наличие приложения. iOS 17+ Проверьте наличие приложения. Android 14 и новее

Включение синхронизированных паролевых ключей

- Войдите в Центр администрирования Microsoft Entra с правами как минимум Authentication Policy Administrator.

- Убедитесь, что профили секретного ключа включены.

- Перейдите к Entra ID>Безопасность>Методы аутентификации>Политики.

- Выберите Passkey (FIDO2)>Configure.

- Добавьте профиль или измените существующий профиль.

- В разделе "Секретный ключ" выберите "Синхронизировано" и сохраните профиль.

Замечание

Если вы отключаете синхронизированные ключи для заданного профиля секретного ключа, целевые пользователи не смогут войти с помощью синхронизированного секретного ключа, даже если они уже зарегистрировали его.

Удаление ключа доступа (FIDO2)

Чтобы удалить ключ доступа (FIDO2), связанный с учетной записью пользователя, удалите его из метода проверки подлинности пользователя.

- Войдите в Центр администрирования Microsoft Entra и найдите пользователя, ключ доступа которого (FIDO2) необходимо удалить.

- Выберите методы проверки подлинности>, щелкните правой кнопкой мыши на Ключ доступа (привязанный к устройству) и выберите Удалить.

Принуждение использовать пароль-доступ (FIDO2)

Чтобы пользователи входили в систему с помощью ключа доступа (с FIDO2) при доступе к конфиденциальному ресурсу, вы можете:

Используйте встроенную устойчивую к фишингу прочность аутентификации

или

Создание настраиваемой силы проверки подлинности

Ниже показано, как создать настраиваемую силу проверки подлинности. Это политика условного доступа, которая разрешает вход с ключом доступа (FIDO2) только для определенной модели ключей безопасности или поставщика ключей доступа (FIDO2). См. список поставщиков FIDO2 в разделе ключей безопасности FIDO2, подходящих для аттестации с Microsoft Entra ID.

- Войдите в центр администрирования Microsoft Entra как минимум с ролью Администратор условного доступа.

- Перейдите к Entra ID>методам аутентификации>уровням аутентификации.

- Выберите "Новая сила проверки подлинности".

- Укажите имя для новой силы проверки подлинности.

- При необходимости укажите описание.

- Выберите "Секретные ключи" (FIDO2).

- При необходимости, если вы хотите ограничить определенный AAGUID, выберите дополнительные параметры>добавить AAGUID. Введите AAGUID и нажмите кнопку "Сохранить".

- Нажмите кнопку "Далее " и просмотрите конфигурацию политики.

Подготовка ключей безопасности FIDO2 с помощью Microsoft API Graph (предварительная версия)

В настоящее время администраторы могут использовать Microsoft Graph и пользовательские клиенты для подготовки ключей безопасности FIDO2 от имени пользователей. Для предоставления требуется роль администратора аутентификации или клиентское приложение с разрешением UserAuthenticationMethod.ReadWrite.All. Улучшения в обеспечении включают:

- Возможность запрашивать параметры создания WebAuthn параметры из Microsoft Entra ID

- Возможность зарегистрировать подготовленный ключ безопасности непосредственно в Microsoft Entra ID

С помощью этих новых API организации могут создавать собственные клиенты для подготовки учетных данных доступа (FIDO2) для ключей безопасности от имени пользователя. Чтобы упростить этот процесс, необходимо выполнить три основных шага.

- Request creationOptions для пользователя: Microsoft Entra ID возвращает необходимые данные для клиента для подготовки учетных данных доступа (FIDO2). К ним относятся такие сведения, как сведения о пользователях, идентификатор проверяющей стороны, требования к политике учетных данных, алгоритмы, проблема регистрации и многое другое.

-

Подготовьте учетные данные доступа (FIDO2) с помощью параметров создания: используйте

creationOptionsклиент, поддерживающий протокол CTAP клиента для проверки подлинности (CTAP). На этом шаге необходимо вставить ключ безопасности и задать ПИН-код. - Register выданные учетные данные с Microsoft Entra ID. Используйте данные в формате, полученном при подготовке, чтобы предоставить Microsoft Entra ID необходимые данные для регистрации ключа доступа (FIDO2) для целевого пользователя.

Известные проблемы

Подготовка ключа безопасности

Подготовка ключей безопасности администратора выполняется в предварительной версии. См. Microsoft Graph и пользовательские клиенты для выпуска ключей безопасности FIDO2 от имени пользователей.

Гостевые пользователи

Регистрация учетных данных доступа (FIDO2) не поддерживается для внутренних или внешних гостевых пользователей, включая пользователей совместной работы B2B в клиенте ресурсов.

Изменения UPN

Если имя пользователя UPN изменится, вы больше не сможете изменить ключи доступа (FIDO2), чтобы учесть это изменение. Если у пользователя есть ключ доступа (FIDO2), необходимо войти в сведения о безопасности, удалить старый ключ доступа (FIDO2) и добавить новый.