Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

В Управлении привилегированными идентификациями (PIM) в Microsoft Entra ID, который является частью Microsoft Entra, настройки ролей определяют свойства назначения ролей. Эти свойства включают многофакторную проверку подлинности и требования к утверждению для активации, максимальной длительности назначения и параметров уведомлений. В этой статье показано, как настроить параметры ролей и настроить рабочий процесс утверждения, чтобы указать, кто может утвердить или запретить запросы на повышение привилегий.

Для управления параметрами ролей PIM для ресурса необходимо иметь роль владельца или администратора доступа пользователей. Параметры роли определяются для каждой роли и для каждого ресурса. Все назначения для одной роли соответствуют одинаковым параметрам ролей. Настройки одной роли независимы от настроек другой роли. Параметры ролей одного ресурса не зависят от параметров роли другого ресурса. Параметры ролей, настроенные на более высоком уровне, например Подписка, не наследуются на более низком уровне, например Группа ресурсов.

Параметры роли PIM также называются политиками PIM.

Откройте параметры роли

Чтобы открыть параметры роли ресурса Azure, выполните следующие действия.

Войдите в центр администрирования Microsoft Entra.

Перейдите к Управление идентификацией>Управление привилегированными удостоверениями>ресурсам Azure. Вы можете выбрать тип ресурса , который требуется управлять. Начните с раскрывающегося списка группы управления или раскрывающегося списка "Подписки", а затем выберите группы ресурсов или ресурсы по мере надобности.

Выберите ресурс, для которого необходимо настроить параметры роли PIM.

Выберите Параметры. Просмотрите список политик PIM для выбранного ресурса.

Выберите роль или политику, которую требуется настроить.

Выберите "Изменить", чтобы обновить параметры роли.

Выберите Обновить.

Параметры роли

В этом разделе рассматриваются настройки ролей.

Максимальная длительность активации

С помощью ползунка Максимальная длительность активации установите максимальное время в часах, в течение которого запрос активации на назначение роли остается активным до истечения срока его действия. Это значение может быть от 1 до 24 часов.

При активации требуется многофакторная проверка подлинности

Вы можете требовать от пользователей, имеющих право на роль, чтобы доказать, кто они являются с помощью функции многофакторной проверки подлинности в идентификаторе Microsoft Entra ID, прежде чем они смогут активировать. Многофакторная проверка подлинности помогает защитить доступ к данным и приложениям. Он предоставляет еще один уровень безопасности с помощью второй формы проверки подлинности.

Пользователи могут не запрашиваться на многофакторную аутентификацию, если они прошли аутентификацию с помощью надежных учетных данных или предоставили многофакторную аутентификацию ранее в этом сеансе.

Если ваша цель заключается в том, чтобы пользователи должны были предоставить проверку подлинности во время активации, вы можете использовать контекст проверки подлинности условного доступа Microsoft Entra при активации вместе с уровнями надежности проверки подлинности. Эти параметры требуют, чтобы пользователи прошли проверку подлинности во время активации с помощью методов, отличных от методов, которые они использовали для входа на компьютер.

Например, если пользователи войдут на компьютер с помощью Windows Hello для бизнеса, то вы можете использовать при активации требовать контекст условного доступа Microsoft Entra для проверки подлинности и уровень надёжности аутентификации, чтобы пользователи могли выполнять вход без пароля с помощью Microsoft Authenticator при активации роли.

После того как пользователь предоставляет вход без пароля в Microsoft Authenticator один раз в этом примере, он может выполнить следующую активацию в этом сеансе без другой проверки подлинности. Вход без пароля с помощью Microsoft Authenticator уже является частью их токена.

Включите функцию многофакторной проверки подлинности идентификатора Microsoft Entra для всех пользователей. Дополнительные сведения см. в статье Планирование развертывания многофакторной проверки подлинности Microsoft Entra.

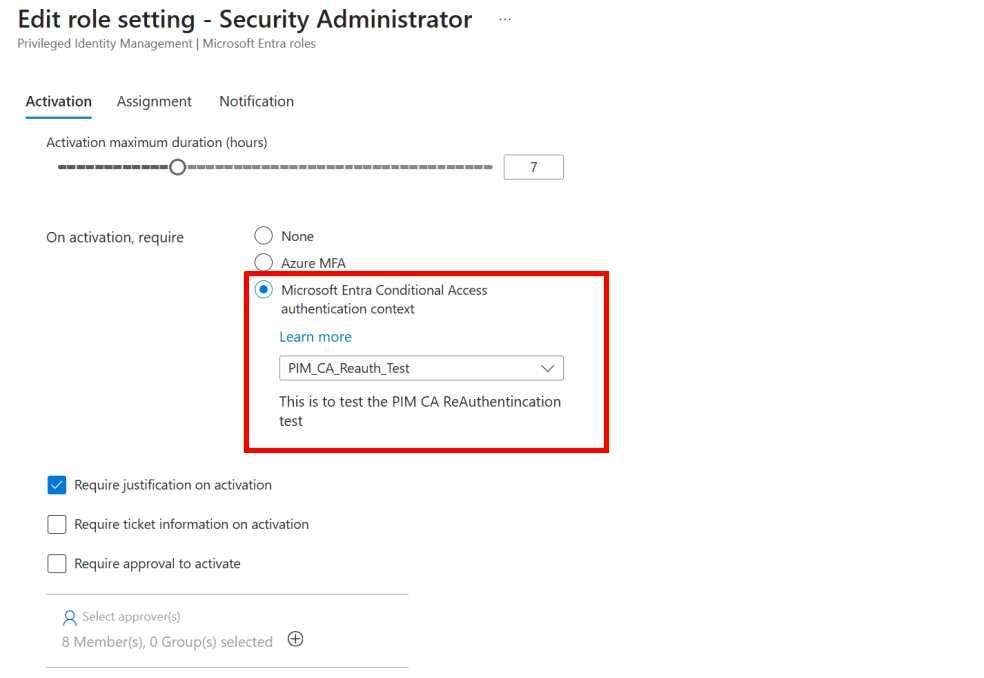

Для активации требуется контекст аутентификации условного доступа Microsoft Entra.

Вы можете требовать, чтобы пользователи, имеющие право на роль, соответствовали требованиям политики условного доступа. Например, вы можете требовать, чтобы пользователи использовали определенный метод проверки подлинности, обеспечиваемый за счёт уровней проверки подлинности, повысить уровень доступа с устройства, совместимого с Intune, и соблюдать условия использования.

Чтобы применить это требование, необходимо создать контекст проверки подлинности условного доступа.

Настройте политику условного доступа, которая будет применять требования для этого контекста проверки подлинности.

Настройте контекст проверки подлинности в параметрах PIM для роли.

Если параметры PIM имеют параметр On activation, требуется контекст проверки подлинности условного доступа Microsoft Entra, политики условного доступа определяют условия, которые пользователь должен соответствовать требованиям к доступу.

Это означает, что субъекты безопасности с разрешениями на управление политиками условного доступа, такими как администраторы условного доступа или администраторы безопасности, могут изменять требования, удалять их или блокировать активацию роли соответствующими пользователями. Субъекты безопасности, которые могут управлять политиками условного доступа, должны рассматриваться как высоко привилегированные и защищенные соответствующим образом.

Рекомендуется создать и включить политику условного доступа для контекста проверки подлинности перед настройкой контекста проверки подлинности в параметрах PIM. В качестве резервного защитного механизма, если в клиенте нет политик условного доступа, нацеленных на контекст аутентификации, настроенный в параметрах PIM, во время активации роли PIM требуется включение многофакторной проверки подлинности в Microsoft Entra ID, так как будет установлен параметр При активации требовать многофакторную проверку подлинности.

Этот механизм защиты резервного копирования предназначен исключительно для защиты от сценария, когда параметры PIM были обновлены до создания политики условного доступа из-за ошибки конфигурации. Этот механизм защиты резервного копирования не активируется, если политика условного доступа отключена, находится в режиме только для отчетов или имеет соответствующего пользователя, исключенного из политики.

Чтобы применить повторную проверку подлинности для каждой активации роли, настройте политику условного доступа, предназначенную для контекста проверки подлинности, с частотой входа, заданной каждый раз в элементах управления сеансом. Это гарантирует, что пользователи должны повторно выполнять проверку подлинности при каждом активации привилегированной роли, даже если у них есть активный сеанс.

Когда пользователь повторно выполняет проверку подлинности для одной активации роли, применяется 10-минутное окно. Если пользователь активирует другую доступную роль в этом окне, не потребуется повторная проверка подлинности. 10-минутное окно применяется к ролям Microsoft Entra, ролям ресурсов Azure и PIM для групп.

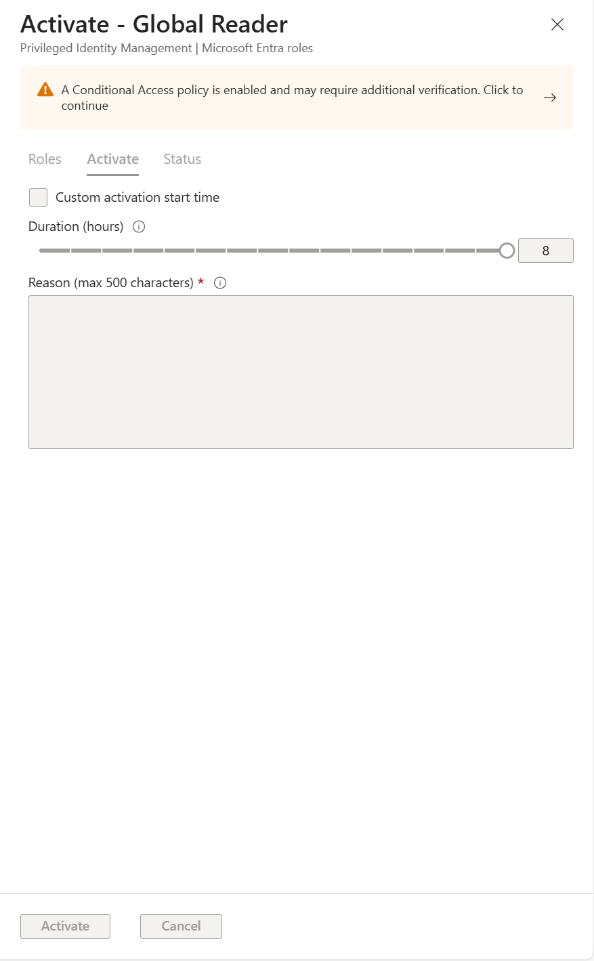

Когда пользователь активирует доступную роль, настроенную с помощью контекста проверки подлинности, он увидит сообщение "Политика условного доступа включена и может потребовать дополнительной проверки. Щелкните, чтобы продолжить". Затем пользователь перенаправляется на завершение повторной проверки подлинности, как определено политикой условного доступа.

При активации параметры Требовать контекст проверки подлинности Microsoft Entra Условного доступа определяют требования к контексту проверки подлинности, которым пользователи должны соответствовать при активации роли. После активации роли пользователи не ограничены в использовании другого сеанса, устройства или местоположения для использования разрешений.

Например, пользователи могут использовать устройство, совместимое с Intune, для активации роли. Затем после активации роли они могут войти в ту же учетную запись пользователя с другого устройства, которое не соответствует Intune и использовать ранее активированную роль.

Чтобы предотвратить эту ситуацию, можно применить политики условного доступа для применения определенных требований для соответствующих пользователей напрямую. Например, вы можете требовать, чтобы пользователи, имеющие право на определенные роли, всегда использовали устройства, совместимые с Intune.

Дополнительные сведения о контексте проверки подлинности условного доступа см. в разделе "Условный доступ": облачные приложения, действия и контекст проверки подлинности.

Требовать обоснование при активации

Вы можете требовать, чтобы пользователи вводили бизнес-обоснование при активации соответствующего назначения.

Требовать сведения о билете при активации

При активации соответствующего назначения пользователям может потребоваться ввести номер запроса в службу поддержки. Этот параметр является полем только для сведений. Корреляция с информацией в любой системе управления заявками не обязательна.

Для активации требуется утверждение

Для активации соответствующего назначения можно требовать утверждение. Утверждающий не должен иметь ролей. При использовании этого параметра необходимо выбрать как минимум одного утверждающего. Мы рекомендуем выбрать как минимум двух утвердителей. Утверждающих по умолчанию нет.

Дополнительные сведения об утверждениях см. в статье «Утверждение или отклонение запросов для ролей Microsoft Entra в Privileged Identity Management».

Длительность назначений

При настройке параметров роли можно выбрать один из двух вариантов длительности назначения для каждого типа назначения: допустимый и активный. Эти параметры определяют максимальную длительность по умолчанию для пользователей, которым назначается эта роль в управлении привилегированными пользователями.

Вы можете выбрать один из вариантов длительности, подходящих для этих назначений.

| Настройка | Описание |

|---|---|

| Разрешить постоянное допустимое назначение | Администраторы ресурсов могут назначать постоянные подходящие назначения. |

| Истечение срока действия допустимого назначения | Администраторы ресурсов могут потребовать, чтобы у всех допустимых назначений были заданы даты начала и окончания действия. |

Вы также можете выбрать один из этих параметров длительности активных назначений.

| Настройка | Описание |

|---|---|

| Разрешить постоянное активное назначение | Администраторы ресурсов могут назначать постоянные активные назначения. |

| Установить срок истечения активного назначения | Администраторы ресурсов могут потребовать, чтобы у всех активных назначений были заданы даты начала и окончания действия. |

Глобальные администраторы и администраторы привилегированных ролей могут обновлять все назначения, имеющие указанную дату окончания. Кроме того, пользователи могут самостоятельно создавать запросы на продление или обновление назначений роли.

Требовать многофакторную аутентификацию для активного назначения

Вы можете требовать, чтобы администратор предоставлял многофакторную аутентификацию при создании активного назначения (в отличие от допустимого назначения). Управление привилегированными учетными записями не может применять многофакторную проверку подлинности, если пользователь использует назначение роли, поскольку он уже активен в этой роли с момента ее назначения.

Администратор может не запрашивать многофакторную проверку подлинности, если они прошли проверку подлинности с помощью надежных учетных данных или предоставили многофакторную проверку подлинности ранее в этом сеансе.

Требовать обоснование для активного назначения

Вы можете требовать, чтобы пользователи вводили бизнес-обоснование при создании активного (а не доступного) задания.

На вкладке "Уведомления" на странице параметров роли управление привилегированными пользователями обеспечивает детальный контроль над тем, кто получает уведомления и какие уведомления они получают.

- Отключение сообщения электронной почты. Вы можете отключить определенные сообщения электронной почты, снимите флажок получателя по умолчанию и удалив всех других получателей.

- Ограничить электронную почту отправкой только на указанные адреса: вы можете отключить отправку сообщений электронной почты по умолчанию, сняв флажок опции для получателей по умолчанию. Затем можно добавить другие адреса электронной почты в качестве получателей. Если вы хотите добавить несколько адресов электронной почты, разделите их с запятой (;).

- Отправлять сообщения электронной почты как получателям по умолчанию, так и другим получателям: вы можете отправлять сообщения электронной почты как получателю по умолчанию, так и другому получателю. Установите флажок получателя по умолчанию и добавьте адреса электронной почты для других получателей.

- Только критически важные сообщения электронной почты: для каждого типа электронной почты можно установить флажок только для получения критически важных сообщений электронной почты. управление привилегированными пользователями продолжает отправлять сообщения электронной почты указанным получателям только в том случае, если сообщение электронной почты требует немедленного действия. Например, сообщения электронной почты, которые просят пользователей расширить назначение ролей, не активируются. Сообщения электронной почты, требующие от администраторов утверждения запроса на расширение, активируются.

Примечание.

Одно событие в Управлении привилегированными идентификационными данными может создавать уведомления по электронной почте для нескольких получателей — назначенных, утверждающих или администраторов. Максимальное количество уведомлений, отправленных на одно событие, равно 1000. Если число получателей превышает 1000, то только первые 1000 получателей получат уведомление по электронной почте. Это не мешает другим назначенным, администраторам или утвердителям использовать свои разрешения в Microsoft Entra ID и Privileged Identity Management.