Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В качестве поставщика услуг используйте Azure Lighthouse для управления ресурсами Azure клиентов из собственного клиента Microsoft Entra. Вы можете выполнять множество распространенных задач и услуг в этих управляемых арендаторах.

Подсказка

Вы также можете использовать Azure Lighthouse в организации с несколькими клиентами Microsoft Entra для упрощения межтенантного администрирования.

Общие сведения о клиентах и делегировании

Клиент Microsoft Entra представляет организацию. Это выделенный экземпляр идентификатора Microsoft Entra, который организация получает при создании отношений с Корпорацией Майкрософт путем регистрации в Azure, Microsoft 365 или других службах. Каждый клиент Microsoft Entra отличается от других клиентов Microsoft Entra и имеет собственный идентификатор клиента (GUID). Дополнительные сведения см. в статье "Что такое Microsoft Entra?

Как правило, поставщики услуг должны войти на портал Azure, используя учетную запись, связанную с арендатором клиента, при управлении ресурсами Azure для этого клиента. В этом сценарии администратор в арендуемой среде клиента должен создавать и управлять учетными записями пользователей для поставщика услуг.

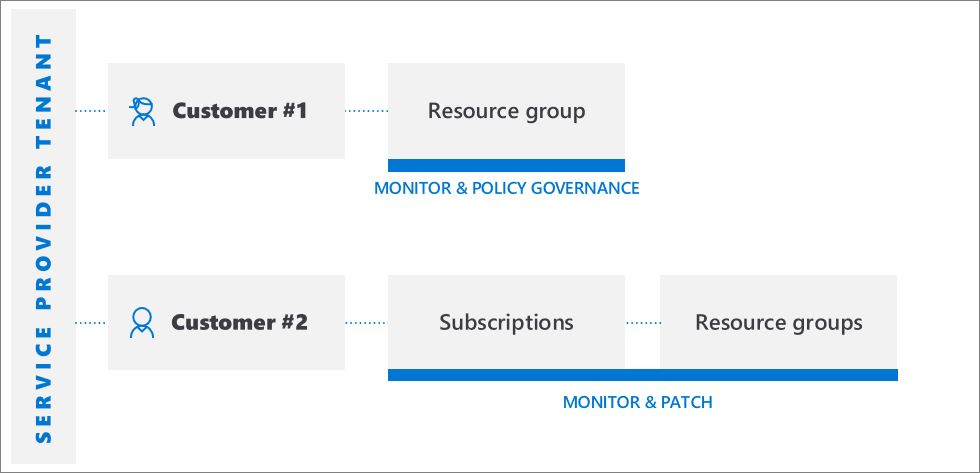

С помощью Azure Lighthouse процесс подключения указывает пользователей в клиенте поставщика услуг, которым назначены роли делегированных подписок и групп ресурсов в клиенте клиента. Затем эти пользователи могут войти на портал Azure с помощью собственных учетных данных и работать над ресурсами, принадлежащими всем клиентам, к которым у них есть доступ. Пользователи в клиенте управления могут видеть всех этих клиентов, перейдя на страницу "Мои клиенты " на портале Azure. Они также могут работать над ресурсами непосредственно в контексте подписки этого клиента, на портале Azure или через API.

Azure Lighthouse обеспечивает гибкость управления ресурсами для нескольких клиентов без необходимости входа в разные учетные записи в разных клиентах. Например, у поставщика услуг могут быть два клиента с разными обязанностями и уровнями доступа. С помощью Azure Lighthouse авторизованные пользователи входят в клиент поставщика услуг и получают доступ ко всем делегированным ресурсам этих клиентов в соответствии с ролями, назначенными им для каждого делегирования.

Поддержка API и средств управления

Вы можете выполнять задачи управления на делегированных ресурсах на портале Azure или использовать API и средства управления, такие как Azure CLI и Azure PowerShell. Вы можете использовать любые существующие API для делегированных ресурсов, если функциональные возможности поддерживают межтенантное управление и у вас есть соответствующие разрешения.

Командлет Azure PowerShellGet-AzSubscription показывает TenantId для клиента управления по умолчанию. Атрибуты HomeTenantId и ManagedByTenantIds для каждой подписки помогают определить, принадлежит ли возвращаемая подписка управляемому арендатору или вашему управляющему арендатору.

Аналогичным образом команды Azure CLI, такие как az account list , показывают homeTenantId и managedByTenants атрибуты. Если вы не видите эти значения при использовании Azure CLI, попробуйте очистить кэш, запустив команду az account clear, а затем az login --identity.

В REST API Azure содержатся команды «Подписки - Получить» и «Подписки - Список», включающие ManagedByTenant.

Замечание

Помимо сведений об арендаторах, связанных с Azure Lighthouse, эти API также могут отображать партнёрские арендаторы для Azure Databricks или управляемых приложений Azure.

Api можно использовать для выполнения конкретных задач, связанных с подключением и управлением Azure Lighthouse. Дополнительные сведения см. в разделе "Справочник ".

Расширенные службы и сценарии

Большинство задач и служб Azure работают с делегированными ресурсами в управляемых клиентах, если процесс подключения предоставил правильные роли. В этих примерах показаны основные случаи, когда межарендное управление особенно эффективно.

- Управление гибридными серверами в большом масштабе с помощью серверов с поддержкой Azure Arc:

- Подключение серверов к делегированным подпискам клиентов и группам ресурсов в Azure

- Управление компьютерами Windows Server или Linux за пределами Azure, подключенными к делегированным подпискам

- Управление подключенными компьютерами с помощью конструкций Azure, таких как политика Azure и теги

- Убедитесь, что один и тот же набор политик применяется в гибридных средах клиентов

- Использование Microsoft Defender для облака для мониторинга соответствия требованиям в гибридных средах клиентов

- Управление гибридными кластерами Kubernetes в масштабе с поддержкой Azure Arc Kubernetes:

- Подключение кластеров Kubernetes к делегированным подпискам и группам ресурсов

- Использование GitOps для развертывания конфигураций в подключенных кластерах

- Выполнение таких задач управления, как применение политик в подключенных кластерах

- Использование учетных записей службы автоматизации для доступа к делегированным ресурсам и работы с ними

- Резервное копирование и восстановление данных клиента с помощью Azure Backup. В настоящее время поддерживаются следующие рабочие нагрузки Azure: виртуальные машины Azure (виртуальная машина Azure), файлы Azure, SQL Server на виртуальных машинах Azure, SAP HANA на виртуальных машинах Azure. Нагрузки, использующие хранилища резервных копий (такие как Azure Database for PostgreSQL, Azure Blob Storage, Azure Managed Disk и Azure Kubernetes Services), полностью не поддерживаются.

- Просмотр данных для всех делегированных ресурсов клиента в центре резервного копирования

- Используйте Обозреватель резервных копий , чтобы просмотреть операционные сведения о элементах резервного копирования (включая ресурсы Azure, которые еще не настроены для резервного копирования) и данные мониторинга для делегированных подписок. В настоящее время обозреватель резервного копирования доступен только для данных виртуальной машины Azure.

- Используйте отчеты резервного копирования в делегированных подписках для отслеживания исторических тенденций, анализа потребления хранилища резервных копий и аудита резервных копий и восстановления.

Управление затратами Azure и выставление счетов:

- С помощью управляемого клиента партнеры CSP могут просматривать, управлять и анализировать затраты на использование до уплаты налогов (не включая покупки) для клиентов, которые находятся в рамках плана Azure. Затраты рассчитываются на основе розничных ставок и ролевого доступа Azure (Azure RBAC), которым партнер обладает в отношении подписки клиента. В настоящее время вы можете просматривать затраты на потребление по розничным тарифам для каждой отдельной подписки клиента на основе доступа Azure RBAC.

- Создание Key Vaults в тенантах клиентов

- Используйте управляемое удостоверение для создания Key Vault в клиентских арендаторах

Служба Azure Kubernetes (AKS):

- Управление размещёнными средами Kubernetes и развертывание контейнеризированных приложений в арендаторах клиентов.

- Развертывание кластеров и управление ими в средах арендаторов клиентов

- Мониторинг производительности кластера в клиентских тенантах

- Создание проектов миграции в клиенте клиента и перенос виртуальных машин

- Просмотр оповещений для делегированных подписок с возможностью просмотра и обновления оповещений во всех подписках

- Просмотр сведений журнала действий для делегированных подписок

- Log Analytics: запрос данных из удаленных рабочих областей в нескольких арендаторах (следует помнить, что учетные записи автоматизации, используемые для доступа к данным из рабочих областей в арендаторах клиентов, должны быть созданы в одном арендаторе).

- Создавайте, просматривайте оповещения и управляйте ими в клиентских арендаторах

- Создавайте оповещения в арендаторах клиентов, которые запускают автоматизацию, например runbook Azure Automation или Azure Functions, в управляющем арендаторе с помощью веб-перехватчиков.

- Создание параметров диагностики в рабочих областях, созданных в арендаторах клиента, для отправки журналов ресурсов в рабочие области в управляющем арендаторе.

- Для внешнего идентификатора Microsoft Entra направлять журналы входа и аудита в различные системы мониторинга

- Для рабочих нагрузок SAP отслеживайте метрики решений SAP, предоставляя агрегированный обзор по арендаторам (тенантам) клиентов.

- Развертывание виртуальных сетевых карт Azure и виртуальных сетевых интерфейсов в управляемых клиентах и управление ими

- Развертывание и настройка брандмауэра Azure для защиты ресурсов виртуальной сети клиентов

- Управление службами подключения, такими как Виртуальная глобальная сеть Azure, Azure ExpressRoute и VPN-шлюз Azure

- Использование Azure Lighthouse для поддержки ключевых сценариев для программы MSP сети Azure

- Создание и изменение определений политик в делегированных подписках

- Развертывание определений политик и назначений политик в нескольких арендаторах

- Назначение определений политик, определяемых клиентом, в делегированных подписках

- Клиенты видят политики, созданные поставщиком услуг, наряду с любыми политиками, которые они сами создает

- Может исправить развертываниеIfNotExists или изменить назначения в управляемом клиенте.

- Обратите внимание, что в настоящее время просмотр сведений о соответствии ресурсам, не соответствующим требованиям, в облачных арендаторах клиентов не поддерживается.

- См. идентификатор клиента в возвращаемых результатах запроса, позволяющий определить, принадлежит ли подписка управляемому клиенту.

- Мониторинг работоспособности ресурсов клиентов с помощью Azure Resource Health

- Отслеживание работоспособности служб Azure, используемых клиентами

- Управление параметрами аварийного восстановления для виртуальных машин Azure в клиентах (обратите внимание, что нельзя использовать учетные записи

RunAsдля копирования расширений виртуальных машин).

- Использование расширений виртуальных машин для предоставления задач по настройке и автоматизации после развертывания на виртуальных машинах Azure

- Использование диагностики загрузки для устранения неполадок виртуальных машин Azure

- Доступ к виртуальным машинам с помощью последовательной консоли

- Интегрируйте виртуальные машины с Azure Key Vault для управления паролями, секретами или криптографическими ключами, используемыми для шифрования дисков, посредством управляемого удостоверения через политику, обеспечивая хранение секретов в Key Vault в управляемой среде.

- Обратите внимание, что не удается использовать идентификатор Microsoft Entra для удаленной проверки подлинности на виртуальных машинах

Microsoft Defender для облака:

- Видимость между арендаторами

- Отслеживание соблюдения политикам безопасности и обеспечение охвата безопасности для всех ресурсов клиентов.

- Непрерывный мониторинг соответствия нормативным требованиям для нескольких клиентов в едином окне

- Отслеживание, определение очередности и расстановка приоритетов реализуемых рекомендаций по безопасности с учетом вычисления оценки безопасности.

- Управление состоянием безопасности между тентантами

- Управление политиками безопасности.

- Выполнение действий по ресурсам, которые не соответствуют практическим рекомендациям по безопасности

- Сбор и хранение данных, связанных с безопасностью

- Межарендное обнаружение и защита от угроз

- Обнаружение угроз в ресурсах арендаторов

- Применение расширенных средств управления защитой от угроз, таких как JIT-доступ к виртуальной машине

- Укрепление конфигурации группы безопасности сети с помощью адаптивного укрепления сети

- Убедитесь, что серверы выполняют только те приложения и процессы, которые необходимы, с использованием адаптивных контролей приложений.

- Мониторинг изменений важных файлов и записей реестра с помощью мониторинга целостности файлов (FIM)

- Обратите внимание, что вся подписка должна делегироваться управляющему арендатору; Сценарии Microsoft Defender for Cloud не поддерживаются при использовании делегированных групп ресурсов.

- Управление ресурсами Microsoft Sentinel в клиентских арендаторах

- Отслеживание атак и просмотр оповещений системы безопасности для нескольких клиентов

- Просмотр инцидентов в нескольких рабочих пространствах Microsoft Sentinel в арендаторах

Запросы на поддержку:

- Откройте запросы поддержки из раздела "Справка и поддержка" на портале Azure для делегированных ресурсов. Выберите план поддержки, доступный для делегированной области.

- Используйте API квот Azure для просмотра квот службы Azure и управления ими для делегированных ресурсов клиентов.

Текущие ограничения

При использовании всех сценариев следует учитывать следующие текущие ограничения:

- Azure Lighthouse поддерживает запросы, обрабатываемые Azure Resource Manager. URI операции для этих запросов начинаются с

https://management.azure.com. Однако Azure Lighthouse не поддерживает запросы, обрабатываемые экземпляром типа ресурса, например доступ к секретам Key Vault или доступ к данным хранилища. URI операционных запросов обычно начинаются с адреса, уникального для вашего экземпляра, напримерhttps://myaccount.blob.core.windows.netилиhttps://mykeyvault.vault.azure.net/. Эти запросы обычно являются операциями с данными, а не операциями управления. - Назначения ролей должны использовать встроенные роли Azure. Azure Lighthouse в настоящее время поддерживает все встроенные роли, кроме роли Владелец или любых других встроенных ролей с правами

DataActions. Роль Администратор доступа пользователей поддерживается только для ограниченного использования при назначении ролей управляемым идентичностям. Пользовательские роли и роли администратора классической подписки не поддерживаются. Дополнительные сведения см. в статье Поддержка ролей для Azure Lighthouse. - Для пользователей в управляемом клиенте средства управления доступом (IAM) и такие инструменты CLI, как

az role assignment list, не отображают назначения ролей, сделанные с помощью Azure Lighthouse. Эти назначения отображаются только на портале Azure в разделе "Делегирование Azure Lighthouse" или через API Azure Lighthouse. - Хотя вы можете подключить подписки, использующие Azure Databricks, пользователи в управляемом клиенте не могут запускать рабочие области Azure Databricks в делегированной подписке.

- Хотя вы можете подключить подписки и группы ресурсов с блокировками ресурсов, эти блокировки не препятствуют выполнению действий пользователями в управляющем клиенте. Запрещающие назначения, которые защищают управляемые системой ресурсы (назначенные системой запретные назначения), такие как созданные управляемыми приложениями Azure, предотвращают действия пользователей в арендаторе-управляющем на этих ресурсах. Однако пользователи в арендаторе клиента не могут создавать собственные назначения запрета.

- Делегирование подписок в национальном облаке и общедоступном облаке Azure или между двумя отдельными национальными облаками не поддерживается.

Дальнейшие шаги

- Подключение клиентов к Azure Lighthouse с помощью шаблонов Azure Resource Managerили публикации частного или общедоступного предложения управляемых служб в Microsoft Marketplace.

- Просматривайте клиентов и управляйте ими, перейдя в раздел Мои клиенты на портале Azure.

- Узнайте больше об архитектуре Azure Lighthouse.