Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В рамках руководства по внедрению нулевого доверия в этой статье описывается бизнес-сценарий быстрого модернизации состояния безопасности. Вместо того, чтобы сосредоточиться на технической работе, необходимой для реализации архитектуры нулевого доверия, этот сценарий фокусируется на разработке стратегии и приоритетов, а затем о том, как систематически реализовывать приоритеты, по частям, измеряя и сообщая о ходе выполнения.

Ваша безопасность определяется как общая возможность защиты кибербезопасности вашей организации, а также уровень подготовки и оперативного состояния для решения текущих угроз кибербезопасности. Это положение должно быть количественным и измеримым, аналогично любой другой важной метрике, относящейся к операционному статусу или благополучию вашей организации.

Быстрая модернизация системы безопасности включает в себя работу в организации, особенно лидеров в организации, для разработки стратегии и набора приоритетов и целей. Затем вы определите техническую работу, необходимую для достижения целей, и возглавите различные команды для их достижения. Другие бизнес-сценарии в этом руководстве по внедрению предназначены для ускорения этой технической работы. Наконец, ключевой частью сильного положения безопасности является способность обмениваться данными о состоянии, прогрессе и ценности бизнес-лидеров.

Быстрая модернизация состояния безопасности зависит от вашей способности систематически привести каждый компонент архитектуры Нулевого доверия через жизненный цикл внедрения. Каждая статья по бизнес-сценарию "Нулевое доверие" рекомендует цели на четырех этапах. Вы можете рассматривать каждую цель как технический проект, который можно привести через процесс внедрения. Здесь показано более детальное представление процесса внедрения для одной цели или набора целей.

В следующей таблице представлена доступна версия иллюстрации.

| Определение стратегии | Планирование | Готово | Принятие | Контроль и управление |

|---|---|---|---|---|

| Выравнивание организации Стратегические цели Результаты |

Команда заинтересованных лиц Технические планы готовность навыков |

Оценивать Тест Пилотная версия |

Внедряйте поэтапно по всей вашей цифровой инфраструктуре | Отслеживание и измерение Мониторинг и обнаружение Итерация для достижения зрелости |

Быстрая модернизация означает возможность ускорения возможностей вашей организации для развертывания конфигураций безопасности и возможностей защиты от угроз в цифровом активе в быстром темпе, что помогает вам избежать угроз и снизить основные риски. Подумайте об этом как о маховике, где вы создали повторяемый процесс, который можно использовать для реализации множества технических проектов.

При создании способности организации к развертыванию конфигураций безопасности, можно начать их поэтапную реализацию. Например, после определения стратегии и целей для бизнес-сценария можно проводить постепенную реализацию технических целей. Ниже приведен пример.

Некоторые бизнес-сценарии являются широкими, и вам может потребоваться определить приоритеты конкретных элементов сценария для работы в первую очередь. Вы также можете установить приоритетность определенных зон цифрового пространства для развертывания конфигурации.

Определение этапа стратегии

Одной из самых больших проблем внедрения нулевого доверия является получение поддержки и вклада лидеров в вашей организации. Это руководство по внедрению поможет вам взаимодействовать с ними, чтобы вы могли получить выравнивание организации, определить стратегические цели и определить результаты.

Определение безопасности как императивного уровня бизнеса является первым шагом к современному и масштабируемому подходу к безопасности.

| Традиционная роль безопасности в качестве расширения ИТ-ответственности | Современная защита с нулевым доверием |

|---|---|

| Традиционная защита зависит от специалистов по безопасности, которые являются частью ИТ-команды. Безопасность — это ИТ-функция. | Безопасность — это ответственность, общая для всех уровней бизнеса. Ответственность за безопасность лежит на руководстве, в то время как ответственность разделяется с использованием трех принципов нулевого доверия: предположения о нарушении, явной проверки и использования наименьшего уровня привилегий. Модель нулевого доверия переводит безопасность от реагирования на действия пользователей (кто что и когда сделал, на основании ведения журнала) к подходу наименьших привилегий (основываясь на доступе в режиме реального времени к системам по необходимости). Он также реализует элементы архитектуры и возможности операций безопасности, чтобы ограничить ущерб от нарушения. |

Общие сведения о внедрении "Нулевое доверие" приводятся в статье о том, как нулевое доверие применяется к ролям руководства во многих организациях. В этой статье содержатся бизнес-описания принципов нулевого доверия и бизнес-перевод технических областей, включенных в архитектуру "Нулевое доверие", включая удостоверения, устройства и приложения. Эти темы являются хорошими местами, чтобы начать разговоры с вашей командой лидеров. Обязательно проверите и получите аналитические сведения о том, что мотивирует лидеров в вашей организации, чтобы вы могли проще договориться о приоритетах и получить выравнивание и участие.

Для данного бизнес-сценария, при быстрой модернизации вашей позиции по безопасности, вы работаете над согласованием рисков для вашей организации, стратегии безопасности и технических приоритетов. В идеале это помогает набирать финансирование и ресурсы для выполнения этой работы.

Понимание мотиваций ваших бизнес-лидеров

Получение согласия начинается с понимания того, что мотивирует ваших лидеров и почему это важно для вашей стратегии безопасности. В следующей таблице приведены примеры перспектив, но важно встретиться с каждым из этих лидеров и команд и прийти к общему пониманию мотивов друг друга.

| Роль | Почему быстро модернизировать состояние безопасности важно |

|---|---|

| Главный исполнительный директор (генеральный директор) | По сути, от генерального директора ожидается максимальное увеличение прибыли акционеров в рамках закона. Для этого бизнес должен быть уполномочен достичь своих стратегических целей и целей, включая стратегию безопасности, в количественном порядке, который позволяет оценивать риски и затраты. Бизнес-гибкость и реализация бизнес-процессов должны быть подкреплены позицией безопасности. |

| Главный директор по маркетингу (CMO) | Как бизнес воспринимается как изнутри, так и снаружи, влияет на уверенность сотрудников и клиентов. Стратегия готовности к нарушениям и коммуникации при инцидентах безопасности жизненно важна для управления восприятием и общественным мнением. |

| Главный информационный директор (CIO) | Приложения, используемые мобильными и гибридными сотрудниками, должны быть доступны при защите данных компании. Безопасность должна быть измеримым результатом и согласована с ИТ-стратегией. |

| Главный директор по информационной безопасности (CISO) | Большинство лучших стандартов безопасности и протоколов требуют, чтобы организации постоянно улучшили пригодность, адекватность и эффективность системы управления информационной безопасностью. Модернизация положения безопасности позволяет эволюции политик и процедур бизнес-безопасности, которые, в свою очередь, продвинули общую стратегию безопасности в бизнесе. |

| Главный технический директор (CTO) | Технология, используемая для защиты бизнеса, не может быть перегружена тем, что достижимо, используя только предыдущее мышление центра обработки данных. Должны быть приняты бесплатные технологии, которые защищают и обеспечивают бизнес-результаты в безопасном режиме. |

| Главный операционный директор (COO) | Бизнес должен иметь возможность работать прибыльно до, во время и после атаки. Безопасность должна включать отказоустойчивость и возможность восстановления, чтобы предотвратить сбой бизнеса. |

| Главный финансовый директор (CFO) | Безопасность должна быть прогнозируемой стоимостью с измеримым результатом, как и другие бизнес-приоритеты. |

Кроме того, различные части вашей организации будут иметь различные мотивации и стимулы для выполнения этой работы. В следующей таблице приведены некоторые из этих мотивов. Обязательно свяжитесь с заинтересованными сторонами, чтобы понять их мотивы.

| Площадь | Мотивы |

|---|---|

| Бизнес-потребности | Для ведения бизнеса с уровнем безопасности, интегрированным в бизнес-потребности и императивы. Это состояние безопасности соответствует бизнес-результатам и позволяет бизнесу осуществлять безопасность без значительных операционных затруднений. |

| Ит-потребности | Стандартизованная система безопасности, которая обеспечивает требования к безопасности ит-специалистов и операционных технологий (OT), определяет и инструментирует средства обеспечения безопасности и методологию, а также обеспечивает прогнозируемые расходы, согласованные с результатами. |

| Операционные потребности | Реализуйте существующие решения для обеспечения безопасности стандартизированным образом. Уменьшите усилия по управлению, необходимые для реализации и поддержания состояния безопасности. Управление безопасностью ведет к модели операций безопасности (SecOps) с определенными ролями и обязанностями. |

| Стратегические потребности | Чтобы постепенно увеличивать сопротивление, создаваемое решениями безопасности в сценариях атак, и подорвать окупаемость инвестиций злоумышленника. Предположим, что нарушение требует планирования для минимизации радиуса взрыва и поверхностей атак и уменьшения времени восстановления от нарушения. |

Обеспечение выравнивания бизнес-процессов

Чтобы добиться успеха при реализации принципов нулевого доверия вместе со своими командами партнеров, важно добиться выравнивания бизнеса. Когда вы согласны с рисками и пробелами в текущем состоянии безопасности, шаги по устранению этих рисков, а также метод, используемый для отслеживания и обмена данными о прогрессе, вы создаете уверенность в развивающемся состоянии безопасности.

Согласование бизнес-процессов можно достичь с помощью одного или обоих из следующих подходов.

Воспользуйтесь подходом на основе рисков, в котором вы определяете основные риски для вашей организации и наиболее подходящие способы устранения рисков.

Создайте оборонительную стратегию на основе понимания того, где находятся ваши цифровые активы, их состав и относительный профиль риска на основе кражи или потери доступа к цифровым ресурсам.

Вы можете изучать эту статью, используя любой из подходов. Технические цели и работы, описанные в других бизнес-сценариях, поддерживают оба подхода.

Вы даже можете принять подход на основе рисков, чтобы начать (смягчить ваши основные риски), а затем перейти к оборонительной стратегии для заполнения пробелов. В этом разделе описывается использование обоих подходов для быстрого модернизации состояния безопасности.

Подход на основе рисков

Некоторые организации предпочитают определять приоритеты в работе и измерять ход выполнения с учётом рисков. Два распространенных инструмента для выявления рисков включают в себя настольные учения и стандарты ISO.

Оценка упражнений на столе

Простой способ начать – использовать шесть настольных учений для подготовки вашей команды по кибербезопасности, предоставленных Центром информационной безопасности (CIS).

Эти настольные упражнения предназначены для того, чтобы организации проходили различные сценарии риска с целью оценки состояния подготовки организации. Они предназначены для того, чтобы завершить вместе с вашей командой заинтересованных сторон всего за 15 минут.

Эти упражнения проводят участников через процесс имитации инцидента и требуют, чтобы отделы и команды реагировали. Упражнения помогают оценить вашу готовность в междисциплинарной сфере.

Эти упражнения представляют собой примеры, охватывающие различные бизнес-подразделения, а не только ИТ или отделы безопасности. При необходимости рассмотрите возможность изменения упражнений, чтобы гарантировать их актуальность для вашей организации и включение представительства из различных подразделений, включая маркетинг, исполнительное руководство и роли, которые взаимодействуют с клиентами и могут быть затронуты сценарием.

Результаты этих упражнений способствуют формированию общей стратегии и определению приоритетов. Выходные данные помогают выявлять пробелы и определять приоритеты исправлений. Эти приоритеты затем определяют вашу работу на этапе планирования. Эти упражнения могут также помочь создать чувство срочности и стимулировать инвестиции в рамках команды руководства, чтобы снизить риски, которые вы определяете совместно.

Использование ресурсов и средств стандартов ISO

Многие организации используют ресурсы и средства международных стандартов стандартизации (ISO) для оценки риска организации. Они предоставляют структурированный и комплексный способ проверки и оценки рисков, которые применяются к вашей организации, и устранения рисков. Дополнительные сведения см. в разделе "Отслеживание прогресса" обзорной статьи.

Как и в настольных учениях, результаты из этого более формального обзора рисков вашей организации вводятся в общую стратегию и приоритеты. Выходные данные также должны способствовать созданию чувства срочности и привлечению инвестиций в ваши команды для участия в модернизации вашей системы безопасности.

Оборонительная стратегия

С помощью оборонительной стратегии вы анализируете свои цифровые активы, чтобы определить их местоположение, состав и относительный профиль риска на основе возможности эксфильтрации или потери доступа к вашим цифровым активам.

Вы расставляете приоритеты среди защитных областей, сосредоточившись на каждой из них и оценивая потенциальный ущерб вашему бизнесу от этих распространенных типов инцидентов:

- Потеря данных

- Утечка данных

- Нарушение безопасности данных.

- Потеря доступа к данным

- Потеря соответствия требованиям из-за кибер-инцидентов

После определения приоритетных областей для защиты вы можете систематически работать над применением принципов нулевого доверия к этим областям. Вы также можете обосновать финансирование и ресурсы, необходимые для выполнения этой работы.

Разработка стратегии быстрого модернизации системы безопасности

После оценки ваших рисков и защитных зон вашего цифрового имущества, где вы хотите инвестировать в оборону, несколько других ресурсов могут помочь в формировании вашей стратегии.

Это руководство по внедрению

Независимо от того, используете ли вы рискованный или оборонительный подход (или оба), используйте приведенные в этой статье рекомендации по внедрению Нулевого доверия в качестве отправной точки и определите приоритеты работы на основе приоритетов вашей организации. Руководство этой статьи предоставляет систематический подход к применению принципов нулевого доверия. Он основан на укреплении наиболее распространенных целевых объектов, используемых злоумышленниками для получения доступа к среде (удостоверениям и устройствам) и применению защиты к внутренней среде (например, наименее привилегированный доступ и сегментация сети), чтобы предотвратить или ограничить ущерб нарушения.

Ваша текущая организация и сильные стороны ваших ресурсов

Кроме того, учитывайте, где ваш персонал достиг определенного уровня зрелости и где у вас есть ресурсы, чтобы ускориться для достижения быстрых результатов. Например, если у вас есть высоко мотивированная и хорошо обеспеченная сетевая команда, вы можете ускорить рекомендации, требующие этого набора навыков.

Модель общей ответственности для облака

Другой ресурс, который часто используется для информирования стратегии и приоритетов, является моделью общей ответственности. Ваш уровень ответственности за безопасность основан на типе облачной службы. На следующей схеме приведены общие сведения о балансе обязанностей как для вас, так и для Майкрософт.

Дополнительные сведения см. в статье "Общая ответственность в облаке " в библиотеке "Основы безопасности Azure".

Общая ответственность — это модель планирования, часто используемая командами безопасности для преобразования мышления и стратегии с "контроля над всем" на "совместное использование ответственности с поставщиком облачных услуг". Эта модель подчеркивает стратегию перемещения приложений и ресурсов доверенным поставщикам облачных служб, чтобы снизить уровень безопасности, остающийся для вашей организации.

Это может стать частью вашей долгосрочной стратегии, начиная с приобретения новых облачных приложений, чтобы стимулировать замену устаревших приложений и серверов, которые ваша организация лично поддерживает.

Вертикаль вашего сектора

Природа или отрасль вашего бизнеса является важным фактором вашей стратегии. Это значительно влияет на содержимое вашего цифрового имущества, ваши риски и ваши юридические обязательства по соответствию требованиям.

Возврат инвестиций для злоумышленника

Наконец, повышение стоимости атаки для злоумышленников делает вашу организацию более устойчивой к риску кибербезопасности. Помимо конкретных нормативных требований, бюджетные расходы должны усложнить злоумышленнику доступ к вашей среде и осуществление таких действий, как утечка данных или уничтожение данных. Другими словами, вы снижаете рентабельность инвестиций (ROI) злоумышленников, что приводит к тому, что они могут перейти к другой организации.

Злоумышленники часто классифицируются по уровню сложности и ресурсов (например, существующих средств и опытных сотрудников), от самых низких до самых высоких: любители, организованные преступные группы и государственные структуры.

Принципы нулевого доверия помогают вашей организации определить и определить приоритеты того, как лучше потратить бюджет защиты безопасности для повышения стоимости атаки, чтобы вы могли защититься от всех уровней злоумышленников.

На следующем рисунке показана качественная связь между вашим бюджетом обороны безопасности с принципами нулевого доверия и вашей оборонительной силой.

Оборонительные силы могут быстро увеличиваться при реализации и практике базовой гигиены безопасности на основе принципов нулевого доверия. Помимо ранних достижений, вы получаете дополнительную оборонную силу, реализуя более сложные меры безопасности. Более высокая оборонительная сила обеспечивает защиту от более высокого уровня злоумышленников.

На следующем рисунке показана качественная связь между вашим защитным потенциалом и воздействием стоимости и ROI злоумышленника.

По мере увеличения оборонительной силы затраты злоумышленника возрастают, снижая при этом рентабельность его атаки.

Модель ROI злоумышленника помогает для того чтобы лидеры поняли, что мало что является абсолютным. Уровень безопасности никогда не считается идеальным или неприступным. Однако у вашей организации есть много возможностей действовать стратегически, расставляя приоритеты для бюджета и ресурсов. Это дополнительный стимул для вашей команды бизнес-лидеров для совместной работы по защите вашей организации.

Определите результаты вашей позиции безопасности

После совместной работы, чтобы обеспечить выравнивание бизнеса и определить стратегические приоритеты, обязательно определите конкретные результаты. Это может направлять дальнейшую расстановку приоритетов и планирование.

В следующей таблице перечислены распространенные конечные результаты для быстрого модернизации состояния безопасности.

| Цель | Результат |

|---|---|

| Результаты безопасности | Организации хотят повысить уровень безопасности достаточно, чтобы помешать злоумышленникам, не ограничивая бизнес-результаты и технологические результаты. |

| Система управления | При использовании шаблонов архитектуры и повышения соответствия требованиям необходимо обеспечить безопасность ресурсов компании, данных и приложений. |

| Предотвращение | Управление доступом и защита активов согласованы с интегрированной цепочкой инструментов безопасности, которая включает все физические и цифровые ресурсы. |

| Видимость | Состояние риска и безопасности организации должно быть измеримым и видимым для нескольких типов аудиторий. Прогнозируемые результаты безопасности должны привести к предсказуемым результатам расходов. |

| Ответ | Роли и обязанности SecOps определяются и реализуются в организации, руководстве и операционных бизнес-функциях. Средства и процессы сопоставляют операции безопасности и результаты безопасности. Автоматизация позволяет быстро обнаруживать инциденты и повышает способность реализации реагировать без вмешательства вручную. |

Документируйте и отчитывайтесь о вашем положении безопасности

Наконец, важно постоянно сообщать о состоянии безопасности, используя один или несколько механизмов, включая механизмы оценки Майкрософт и другие панели мониторинга. Существует множество методов и инструментов, которые можно использовать. В этом сценарии вы определите отчеты и инструменты, которые наиболее полезны для вашей организации. Вы также разработаете метод документирования состояния безопасности, который работает для вашей организации.

Этап плана

Планы внедрения преобразуют желательные цели стратегии нулевого доверия в практический план. Ваши коллективные команды могут использовать план внедрения, чтобы руководствоваться своими техническими усилиями и выравнивать их с бизнес-стратегией вашей организации.

Быстрая модернизация вашей системы безопасности предполагает использование градуированного подхода к достижению зрелости, включая внедрение методов для измерения и отчетности о вашем прогрессе и статусе.

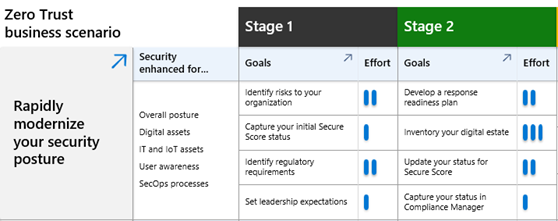

Многие организации могут использовать четырехэтапный подход к этим техническим мероприятиям, сводные на следующей диаграмме.

| Этап 1 | Этап 2 | Этап 3 | Этап 4 |

|---|---|---|---|

| Определение рисков для вашей организации Определение пробелов в вашей системе безопасности Фиксация начальных показателей в функции "Управление подверженностью безопасности Microsoft" Определение нормативных требований Настройка ожиданий руководства |

Разработка плана готовности ответа Инвентаризация цифрового имущества Реализация основных методик гигиены Обновите ваши показатели в управлении рисками Фиксация вашего состояния в менеджере соответствия |

Визуализация состояния безопасности с помощью панелей мониторинга, подходящих для аудитории Документирование и управление теневым ИТ с помощью приложений Microsoft Defender для облака Разработка методологии исправления и обновления систем |

Непрерывное обучение пользователей Усовершенствование возможностей SecOps вашей организации Продолжить управление рисками |

Если этот поэтапный подход подходит для вашей организации, можно использовать следующее:

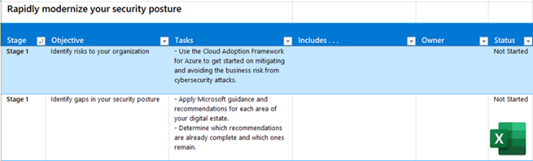

Эта скачиваемая презентация слайдов PowerPoint предназначена для демонстрации и отслеживания вашего прогресса по мере выполнения этих этапов и достижения целей для руководителей бизнеса и других заинтересованных сторон. Ниже приведен слайд для этого бизнес-сценария.

Эта книга Excel используется для назначения владельцев и отслеживания хода выполнения этапов, целей и связанных с ними задач. Ниже приведен лист для этого бизнес-сценария.

Команда заинтересованных лиц

Ваша группа заинтересованных лиц для этого бизнес-сценария включает лидеров в вашей организации, которые инвестируют в вашу систему безопасности и, вероятно, включают следующие роли и обязанности:

| Заинтересованное лицо | Роли и обязанности |

|---|---|

| Спонсор | Стратегия, управление, эскалация, подход, выравнивание бизнеса и управление координацией. |

| Руководитель проекта | Общее взаимодействие, ресурсы, временная шкала и расписание, обмен данными и другие элементы. |

| CISO | Безопасность и управление идентичностями, устройствами и приложениями. Отвечает за определение, отслеживание и отчетность по рискам и политике. |

| Ведущий по архитектуре | Технические требования, архитектура, отзывы, решения и приоритеты. |

| Руководитель по безопасности и удобству использования для конечных пользователей (EUC) | Потребности и отзывы пользователей. |

| Архитектор управления устройствами | Стратегия защиты данных организации на устройствах, включая управление устройствами. |

| Руководитель по управлению приложениями | Приоритизация и технологические требования для инвестиций в приложения, включая приведение приложений в соответствие со стандартами с современной аутентификацией и политиками условного доступа Microsoft Entra. |

| Администраторы служб | Среда арендатора (подготовка, тестирование, конфигурация). |

| Представители бизнес-подразделения | Требуются потребности и обратная связь от ваших подразделений. |

Презентация

Технические планы и готовность навыков

Корпорация Майкрософт предоставляет ресурсы для быстрого модернизации системы безопасности. В следующих разделах выделены ресурсы для конкретных задач на четырех этапах, определенных ранее.

Этап 1

На этапе 1 вы начинаете понимать текущее состояние безопасности. Вы начинаете беседы в вашей команде руководства и организации, чтобы узнать, что такое «Zero Trust», и как оно соответствует бизнес-стратегии и целям.

| Цели этапа 1 | Ресурсы |

|---|---|

| Определение рисков для вашей организации |

Применение мер безопасности в среде предприятия В этом руководстве по началу работы описаны ключевые шаги, которые могут снизить или избежать бизнес-рисков от атак кибербезопасности. Руководство поможет быстро установить нужные методы обеспечения безопасности в облаке и интегрировать средства безопасности в процесс внедрения в облако. Также см. ресурсы, приведенные ранее в этой статье:

|

| Определение пробелов в вашей системе безопасности |

Основные понятия и цели развертывания нулевого доверия Эта серия статей содержит рекомендации по областям (например, идентификации и конечным точкам). Эти статьи можно использовать для оценки того, сколько рекомендаций уже завершено, и какие из них остаются. Кроме того, ресурсы планирования в других бизнес-сценариях включают рекомендуемые ресурсы для выполнения этой работы. |

| Получите начальные оценки в Microsoft Security Exposure Management |

Начните использовать Microsoft Security Exposure Management Понимание начальных показателей для активов и инициатив помогает задавать квалифициальные цели безопасности и измерять ход выполнения с течением времени. Она также позволяет распознавать ухудшение вашей осанки, что упрощает обоснование для более современных внедрений функций. |

| Определение нормативных требований | Обратитесь к группе соответствия требованиям, чтобы узнать о правилах вашей организации. Перечислите платформы регулирования и управления, а также любые результаты аудита или определенные элементы управления, которые должны быть выполнены для обеспечения безопасного состояния соответствия требованиям. Ознакомьтесь с диспетчером соответствия требованиям Microsoft Purview, чтобы узнать, начали ли ваша организация отслеживать ход выполнения в соответствии с конкретными требованиями. Некоторые из наиболее распространенных обязательных стандартов и настройка идентификатора Microsoft Entra для соответствия можно найти в нашей библиотеке документации по стандартам. |

| Настройка ожиданий руководства | Используйте обзорную статью в качестве ресурса, чтобы упростить беседы с вашим руководством по Zero Trust. Он представляет безопасность как бизнес-императив и определяет концепцию нулевого доверия, применительно к ролям руководства. Используйте слайды хода выполнения в разделе "Бизнес-сценарии", чтобы представить работу и отслеживать ход выполнения на высоком уровне для руководителей бизнеса и других заинтересованных лиц. |

Этап 2

На этапе 2 вы продолжаете деталисировать текущее состояние безопасности, в том числе:

- Разработка плана готовности реагирования

- Запуск инвентаризации цифровых активов

- Реализация базовой гигиены

Разработка плана готовности ответа

Zero Trust предполагает нарушение, учитывает влияние длительной атаки на вашу среду и позволяет быстро восстановиться после инцидента. Ваше ожидание атаки должно привести к оперативной готовности к обнаружению, реагированию и восстановлению.

На этом этапе вы разрабатываете план готовности реагирования для распространенных типов атак. Этот план включает в себя реагирование на ваших пользователей, ваших клиентов и взаимодействие с общественностью при необходимости.

Рассмотрите настольное упражнение для каждого из следующих сценариев, которое документирует текущие действия в случае потери доступа.

- Проверка подлинности: Microsoft Entra ID или доменные службы Active Directory на локальном сервере (AD DS)

- Производительность: блокировка арендатора

- Потеря данных: вредоносное удаление или шифрование данных, случайные сценарии

- Утечка данных: эксфильтрация данных для промышленного или государственного шпионажа, WikiLeaks

- Отказ в обслуживании: направление бизнеса или данные (например, структурированные данные или озеро данных)

Обязательно включите представителей всех ролей, которые будут затронуты, включая hr, маркетинг и соответствующие бизнес-группы.

Для каждого сценария:

- Рассмотрим стратегию коммуникации как для общедоступных, так и для внутренних коммуникаций. Ваш план должен позволить вам ответственно взаимодействовать в соответствии с правилами вашего правительства и отрасли. Ваш ответ также должен уменьшить объем информации, которую вы можете случайно предоставить злоумышленникам.

- Оцените внутреннее состояние готовности реагировать на ИТ-отделы и бизнес-команды, а также когда внешняя группа реагирования, например группа обнаружения и реагирования Майкрософт (DART) или другой партнер по нарушению безопасности, требуется либо повысить готовность к работе или кибербезопасность, либо реагировать на инцидент, если внутренние команды становятся перегруженными.

Помимо разработки планов готовности к общим атакам, это упражнение может помочь получить поддержку и инвестиции в организации для реализации мер по устранению рисков.

Инвентаризация цифрового имущества

При планировании готовности к нарушению необходимо понимать состояние физических и цифровых активов. Первая цель на этом этапе заключается в том, чтобы провести инвентаризацию. Обратите внимание, что другие бизнес-сценарии включают инвентаризацию активов, затронутых сценарием. Эти запасы и состояние элементов становятся частью вашей системы безопасности.

Для этого бизнес-сценария рекомендуется создать список всех физических и цифровых активов и служб и бизнес-приложений. Физические ресурсы включают конечные точки (мобильные телефоны, компьютеры и ноутбуки) и серверы (физические или виртуальные). Примерами цифровых ресурсов являются такие службы, как сообщения электронной почты и данные хранения в Exchange Online, файлы и записи в SharePoint Online, службы PaaS SQL, озера данных, файлы в локальных файловых серверах или общих папках Azure. Рассмотрите возможность использования службы посредника обеспечения безопасности облачного доступа (CASB), например Microsoft Defender for Cloud, для выявления используемых пользователями служб, включая теневые расположения данных ИТ.

Ниже приведены цифровые активы для включения в инвентаризацию:

- Удостоверения

- Устройства

- Данные

- Приложения

- Инфраструктура

- Сеть

Возможно, на этом этапе невозможно разработать подробный список активов и их состояние. В некоторых случаях эта инвентаризация зависит от установленных средств, таких как Microsoft Intune и приложения Defender для облака. Просто начните процесс. При работе с другими бизнес-сценариями эти запасы становятся более полными.

В идеале можно выполнить следующее:

- Оцените цифровые ресурсы по конфиденциальности содержимого и критическости. Если вы не знаете о расположениях этих ресурсов, рассмотрите возможность использования Microsoft Purview для обнаружения критически важных данных.

- Сохраните обновленный список уязвимостей, которые существуют в вашем цифровом активе для всех ресурсов.

На следующей схеме архитектуры нулевого доверия показана связь этих ресурсов друг с другом.

Реализация базовой гигиены

На этом этапе также реализованы основные методики гигиены. Согласно Отчет о цифровой защите Microsoft (2022), "Хотя государственные субъекты страны могут быть технически сложными и использовать широкий спектр тактик, их атаки часто могут быть смягчены хорошей кибер-гигиеной". По оценкам доклада, "Девяносто восемь процентов нападений можно остановить с помощью основных мер гигиены на месте".

| Цели этапа 2 | Ресурсы |

|---|---|

| Разработка плана готовности ответа | Кибератаки неизбежны. Подготовлена ли ваша компания? (Гарвардский бизнес-обзор) |

| Инвентаризация цифрового имущества | Как управлять инвентаризацией и документацией ит-активов? (Статья LinkedIn). Модель оценки ИТ-активов, оценки рисков и контроля в рамках модели аудита и контроля информационных систем (ISACA) содержит примеры того, как измерять и классифицировать активы. |

| Реализация основных методик гигиены | Задокументируйте основные методики гигиены для вашей организации, в том числе о том, как измерять успех. Методы гигиены — это практика кибербезопасности, которую вы практикуете как обычную для устранения нарушений в Сети. Многие из этих методик включены в этап 1 других бизнес-сценариев. Некоторые из них включены на более поздних этапах. Как иметь лучшую кибер-гигиену |

| Обновление рейтингов от платформы управления экспозицией безопасности Майкрософт | При работе с рекомендациями в бизнес-сценариях обновите состояние связанных активов и инициатив в управлении уязвимостями. Оценки — это мера прогресса и успеха, которыми можно поделиться внутри вашей организации. Начните использовать Microsoft Security Exposure Management |

| Фиксация вашего состояния в менеджере соответствия | Если вы начали использовать Microsoft Purview Compliance Manager для отслеживания работы по соответствию нормативным требованиям, периодически проверяйте, чтобы обновить состояние. Как и управление экспозицией, это мера прогресса и успеха, которая может быть включена в состав вашей системы безопасности. |

Этап 3

Для формирования защитной позиции требуется инструментирование для создания видимости. Вы захотите объединить свои средства и методы в минимальное количество представлений или панелей мониторинга, чтобы упростить их. Первая цель на этом этапе — визуализировать состояние безопасности с помощью панелей мониторинга, подходящих для аудитории.

Предположение о взломе требует, чтобы мы искали и внедряли меры готовности, внедряя и обеспечивая постоянный мониторинг. На этом шаге задокументируйте и просмотрите количество порталов или видов, которые выполняют эту функцию. Эта внутренняя документация может быть отчетами, которые вы составляете вручную, или отчетами из средств безопасности, таких как управление рисками, Диспетчер соответствия требованиям, Microsoft Defender XDR, Microsoft Defender для облака, Microsoft Sentinel и другие средства.

Например:

- Сводное представление о рисках, подготовке нарушений и текущих инцидентах.

- Сводный обзор для CISO по активам безопасности ИТ и OT.

- Аналитические представления по безопасности для реагирования на инциденты.

- Историческое представление об управлении информацией и событиями безопасности (SIEM), и оркестрации безопасности, автоматизации и реагирования (SOAR) для соблюдения нормативных требований и долгосрочного выявления угроз.

Создание и поддержание представлений, специфичных для конкретных ролей, создает прозрачность в состоянии безопасности для заинтересованных сторон, которые делят между собой бремя управления безопасностью, от руководителей высшего звена до сотрудников, реагирующих на инциденты.

Этап 3 также включает в себя развитие управления теневыми ИТ и исправление и обеспечение безопасности систем.

| Цели этапа 3 | Ресурсы |

|---|---|

| Визуализация состояния безопасности с помощью панелей мониторинга, подходящих для аудитории |

В разделе о ходе отслеживания в статье обзора представлено несколько примеров. При развертывании и настройке дополнительных возможностей безопасности ищите дополнительные представления, ориентированные на аудиторию, которые будут ценными для вашей организации. Например, смотрите, как наблюдать за архитектурами безопасности Zero Trust (TIC 3.0) с помощью Microsoft Sentinel. |

| Документирование и управление теневым ИТ с помощью приложений Defender для облака | Это аспект гигиены, в котором вы можете развиваться на этом этапе, если вы развернули Defender для облачных приложений. См. статью "Интеграция приложений SaaS для нулевого доверия" с Microsoft 365. |

| Разработать методологию для регулярного патчинга и обновления систем с учетом срочности выполнения | Эта задача в этом бизнес-сценарии не о том, как исправлять и обновлять системы. Скорее, речь идет о разработке методологии для обеспечения регулярного исправления и обновления различных компонентов цифрового актива с подотчетностью, контролируемостью и хорошей коммуникацией со всеми затрагиваемыми лицами. Ищите возможности для автоматизации этого, где это возможно. Каковы рекомендации по исправлению и обновлению ИТ-систем? (Статья LinkedIn) Приводит ли внесение исправлений к совершенству? (Журнал Infosecurity) |

Этап 4

Цели этапа 4 заключаются в том, чтобы повысить зрелость способности вашей организации предотвращать атаки и реагировать на них.

| Цели этапа 4 | Ресурсы |

|---|---|

| Непрерывное обучение пользователей | Чтобы помочь клиентам Майкрософт быстро и эффективно развертывать обучение пользователей, используйте microsoft Cybersecurity Awareness Kit, разработанный в партнерстве с Terranova Security. Вы можете использовать обучение имитации атак на портале Microsoft Defender для выполнения реалистичных сценариев атак в организации. Эти имитированные атаки помогают выявлять и находить уязвимых пользователей. См. статью Начало работы с обучением эмуляции атак. См. также инфографические советы по безопасности Microsoft 365 и шаблоны и материалы развертывания Microsoft Entra для конечных пользователей. |

| Развитие возможностей операций безопасности организации |

Интеграция Microsoft Defender XDR в операции безопасности предоставляет рекомендации по созданию и обучению команды Центра операций безопасности (SOC), включая разработку и формализацию процесса реагирования на инциденты. Ознакомьтесь с библиотекой операций безопасности Майкрософт, чтобы узнать, как реагировать на инциденты и сборники схем для реагирования на определенные типы атак. |

| Продолжить управление рисками | Разработайте систематический способ оценки риска и управления ими на постоянной основе. Вернитесь к учебным настольным упражнениям или стандартам ISO, чтобы восстановить равновесие в оценке того, где вы находитесь и чего вы достигли. |

Этап готовности

Этап готовности для этого бизнес-сценария немного отличается от других бизнес-сценариев. Вместо того чтобы оценивать, тестировать и пилотировать определенные возможности безопасности или конфигурации, этап "Готово" для этого сценария включает создание вашей группы заинтересованных лиц, а затем работу с каждым этапом и целью с гибким подходом.

Например, для каждой цели:

- Оцените, что необходимо для достижения цели, включая то, кто требуется.

- Начните с разумного подхода и проверьте его. Настройте по мере необходимости.

- Опробуйте подход и настройте его на основе того, что вы узнаете.

В следующей таблице приведен пример того, как это может работать для определения рисков для вашей организации на этапе 1 этапа плана.

| Готовое задание | Действия |

|---|---|

| Оценить | Определите, какие ресурсы будут использоваться для оценки рисков и которые должны быть включены в действия. Эта оценка может включать использование упражнений табличного стола или стандартов ISO. Определите, кто в вашей организации должен участвовать. |

| Тест | Используя целевые ресурсы, ознакомьтесь с рекомендуемыми упражнениями с небольшим набором заинтересованных лиц, чтобы оценить готовность к участию в более полной команде заинтересованных лиц. |

| Пилотная версия | Если вы используете настольные упражнения, попробуйте один из сценариев с выбранными участниками. Просмотрите результаты и определите, готовы ли вы перейти к другим упражнениям. Если вы используете стандарты ISO, выберите часть стандарта в качестве пилотного проекта для оценки. |

Благодаря такому гибкому подходу вы можете настроить и оптимизировать методологию и процесс. Вы также укрепляете уверенность по мере продвижения.

Этап внедрения

На этапе внедрения вы постепенно реализуете стратегии и планы развертывания в функциональных областях. Для этого сценария это включает в себя достижение целей, заданных на четырех этапах, или целей и этапов, которые вы настроили для вашей организации.

Однако модернизация системы безопасности включает в себя достижение технических целей, рекомендуемых в других бизнес-сценариях (или приоритетных для вашей организации). Все это складывается в вашу позицию безопасности.

При переходе на этап внедрения этого сценария и других сценариев обязательно общайтесь о состоянии, прогрессе и ценности.

Контроль и управление

Управление безопасностью — это постоянный процесс. При переходе на этот этап перейдите к отслеживанию и измерению результатов каждой части реализованной архитектуры нулевого доверия. Вместе с мониторингом и обнаружением вы определите возможности для итерации на пути к зрелости.

Отслеживание и измерение

В этой статье описаны различные отчеты и панели мониторинга, которые можно использовать для оценки состояния и оценки хода выполнения. В конечном счете вы хотите разработать набор метрик, которые можно использовать для отображения хода выполнения и определения того, где может возникнуть новая уязвимость. Вы можете использовать различные отчеты и панели мониторинга для сбора метрик, наиболее важных для вашей организации.

Метрики группы и организации

В следующей таблице перечислены некоторые примеры метрик, которые можно использовать для отслеживания состояния безопасности команды и организации.

| Обеспечение возможностей бизнеса | Состояние безопасности | Ответ безопасности | Улучшение безопасности |

|---|---|---|---|

| Среднее время проверки безопасности | # новых приложений, рассмотренных | Среднее время восстановления (MTTR) | Число открытых проектов по модернизации |

| Среднее время загрузки и входа для управляемых устройств | % совместимых приложений | Время восстановления критически важных систем | Число повторяющихся и выполняемых вручную действий, удаленных из рабочих процессов |

| Количество перебоев в безопасности в рабочем процессе пользователя | Число привилегированных учетных записей, удовлетворяющих всем требованиям | # инцидентов высокой степени серьезности | # уроков, извлеченных из внутренних и внешних инцидентов |

| % времени технической поддержки, затраченного на действия с низкой стоимостью безопасности | # учетных записей, соответствующих 100 % требованиям | Темпы роста инцидентов (в целом) |

Панели мониторинга и отчеты в продукте

Помимо средств отслеживания на основе PowerPoint и Excel, предназначенных для работы с этим руководством по внедрению, корпорация Майкрософт предоставляет встроенные возможности для отслеживания прогресса в области технической реализации.

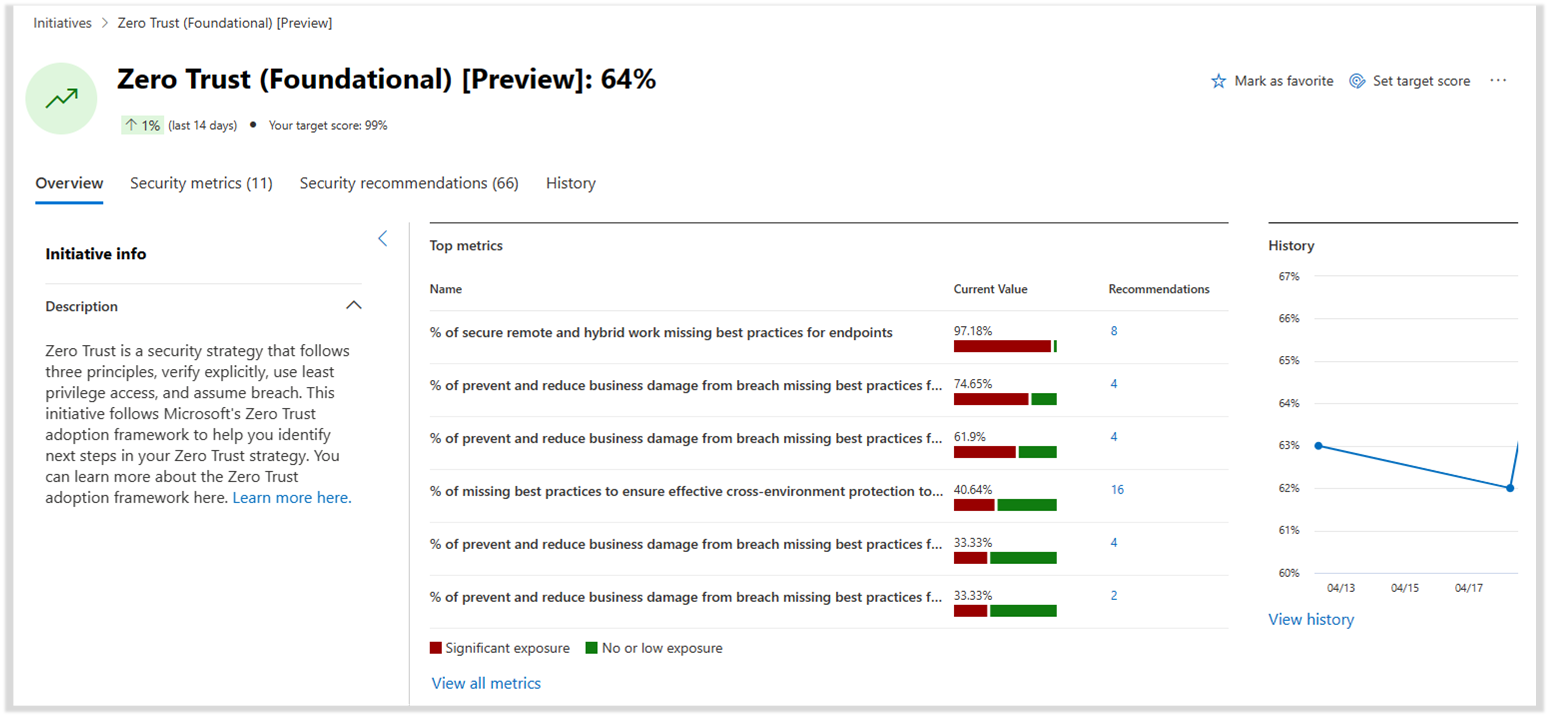

Microsoft Security Exposure Management — это решение для обеспечения безопасности, которое обеспечивает унифицированное представление о безопасности в ресурсах и рабочих нагрузках компании. В рамках этого инструмента инициативы безопасности помогают оценить готовность и зрелость в конкретных областях риска безопасности. Инициативы безопасности принимают упреждающий подход к управлению программами безопасности в отношении конкретных целей риска или домена.

Используйте инициативу "Нулевое доверие" для отслеживания прогресса вашей организации в реализации безопасности нулевого доверия. Эта инициатива согласована с этой платформой внедрения Microsoft Zero Trust, что позволяет отслеживать ход выполнения с метриками, согласованными с бизнес-сценариями. Эти метрики фиксируют охват ресурсов в приоритетных практических рекомендациях, помогающих группам безопасности защитить свою организацию. Эта инициатива также предоставляет данные в режиме реального времени о прогрессе нулевого доверия, которые можно предоставить заинтересованным лицам.

Каждая метрика включает в себя аналитические сведения, помогающие командам понять текущее состояние— предоставить командам подробные сведения о рекомендациях, определить, какие ресурсы затронуты, и оценить влияние на общую зрелость нулевого доверия.

Внедрение концепции "Нулевого доверия" — это командная игра, которая требует согласованности и совместной работы команд по обеспечению безопасности и ИТ-операций для определения приоритетных изменений, улучшающих уровень зрелости концепции нулевого доверия. На уровне метрик и задач вы можете поделиться рекомендацией с соответствующей командой и владельцем. Затем владелец может перейти непосредственно к интерфейсу администратора соответствующего средства безопасности, чтобы настроить и развернуть рекомендацию.

Эта платформа внедрения нулевого доверия призывает вас принять подход на основе рисков и /или оборонительную стратегию. С помощью любого из этих подходов вы можете нацелиться на другие инициативы безопасности в инструменте управления воздействием, такие как защита от программ-вымогателей или конкретная инициатива по противодействию угрозам, и увидеть, что ваша работа способствует достижению зрелости модели нулевого доверия в рамках инициативы "Нулевое доверие".

Вы можете использовать инициативу "Нулевое доверие" вместе с этой платформой внедрения "Нулевое доверие". Метрики и задачи в рамках инициативы организованы бизнес-сценарием нулевого доверия.

Мониторинг и обнаружение

При работе с каждым бизнес-сценарием определите, как отслеживать и обнаруживать изменения в среде и нарушениях. Многие возможности мониторинга и обнаружения предоставляются с помощью средств расширенного обнаружения и ответа (XDR), включая набор продуктов XDR в Microsoft Defender и Microsoft Sentinel. Они реализованы в сценарии предотвращения или уменьшения ущерба для бизнеса от нарушения.

Итерация для достижения зрелости

Реализация нулевого доверия — это путешествие. В организациях корпоративного масштаба может потребоваться много лет для полной реализации. В настоящее время злоумышленники также продолжают развивать свои методы. Важно использовать метрики вместе с возможностями мониторинга и обнаружения, чтобы выяснить, где требуется итерация и достижение зрелости аспекта вашей среды Zero Trust. Кроме того, продолжайте оценивать и развивать способ измерения успеха и сообщать о прогрессе, статусе и ценности.

Дальнейшие шаги

- Обзор платформы внедрения нулевого доверия

- Безопасная удаленная и гибридная работа

- Определение и защита конфиденциальных бизнес-данных

- Предотвращение или уменьшение ущерба для бизнеса из-за нарушения

- Соответствие нормативным требованиям и требованиям к соответствию

Ресурсы отслеживания хода выполнения

Для любого из бизнес-сценариев нулевого доверия можно использовать следующие ресурсы отслеживания хода выполнения.

| Ресурс отслеживания хода выполнения | Это помогает вам... | Разработано для… |

|---|---|---|

Скачиваемый файл Visio или PDF с сеткой этапов плана сценария внедрения

|

Легко понять улучшения безопасности для каждого бизнес-сценария и уровня усилий для этапов и целей этапа плана. | Руководитель проекта бизнес-сценария, руководители бизнеса и другие заинтересованные лица. |

| Трекер внедрения нулевого доверия скачиваемая презентация PowerPoint |

Отслеживайте ход выполнения этапов и целей этапа плана. | Руководитель проекта бизнес-сценария, руководители бизнеса и другие заинтересованные лица. |

Цели и задачи бизнес-сценария в загружаемой книге Excel

|

Назначьте ответственность и отслеживайте прогресс на этапах, в достижении целей и задач в фазе планирования. | Руководители проектов бизнес-сценариев, ИТ-руководители и ИТ-специалисты по внедрению. |

Дополнительные ресурсы см. в разделе "Оценка нулевого доверия" и ресурсы отслеживания хода выполнения.