Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Нацеливание на устройства в Microsoft Defender для конечной точки выполняется в два этапа: сначала вы создаете теги для маркировки устройств с помощью бизнес-контекста, а затем формируете группы устройств на основе этих тегов для целевых операций безопасности в большом масштабе, таких как доступ на основе ролей, настраиваемый сбор данных, правила автоматизации и политики сокращения направлений атак.

Предварительные условия

Перед созданием тегов и целевых устройств ознакомьтесь со следующими требованиями.

Разрешения

- Динамические теги: требуются соответствующие разрешения в управлении правилами активов.

- Теги вручную. Требуются разрешения на уровне устройства на портале Defender.

- Правила автоматизации. Требуются разрешения на создание правил.

- Группы устройств. Требуется роль администратора безопасности для создания групп и управления ими.

Поддерживаемые операционные системы

Маркировка устройств поддерживается в следующих службах:

- Windows 11, Windows 10 (версия 1709 или более поздняя), Windows 8.1, Windows 7 с пакетом обновления 1 (SP1)

- Windows Server (версия 1803 или более поздняя), Windows Server 2016, Windows Server 2012 R2, Windows Server 2008 R2 с пакетом обновления 1 (SP1)

- macOS, Linux, iOS, Android

Заметки о производительности

- Каждое устройство может иметь несколько тегов.

- Динамические теги обновляются примерно каждый час.

- Может возникнуть задержка между добавлением тега на устройство и его доступностью в списке устройств и на странице устройств.

- Большое количество тегов не влияет на производительность.

- Настраиваемые правила сбора данных могут ориентироваться на несколько сочетаний тегов.

Общие сведения о тегах и группах, динамических и ручных тегах и сценариях нацеливания см. в разделе Нацеливание на устройства.

Создание тегов

Вы можете добавлять теги на устройства с помощью следующих методов. Каждый метод подходит для различных сценариев и платформ устройств.

| Метод | Платформа | Действия |

|---|---|---|

| Портал | Все поддерживаемые платформы | Вручную добавьте теги на отдельные устройства или небольшие группы. См . раздел Добавление тегов устройств с помощью портала. |

| Динамические правила | Все поддерживаемые платформы | Создайте правила на портале Defender, которые автоматически назначают и удаляют теги на основе свойств устройства. См . раздел Управление правилами активов — динамические правила для устройств. |

| Раздел реестра | Windows | Задайте для раздела HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection\DeviceTagging\ реестра значение REG_SZ, Group содержащее имя тега (не более 200 символов). Теги синхронизируются один раз в день; перезагрузите устройство для немедленной синхронизации. Чтобы удалить тег, очистите данные значения вместо удаления Group ключа. |

| Управление параметрами безопасности | macOS, Linux | Создайте политику безопасности обнаружения конечных точек и реагирования. См. статьи Управление политиками безопасности конечных точек на подключенных MDE устройствах и Управление политиками безопасности конечных точек в Defender для конечной точки. |

| Профиль конфигурации | macOS, Linux |

macOS: создайте .plist профиль конфигурации и разверните его вручную или с помощью средства управления. См. раздел Настройка параметров для MDE в macOS и Настраиваемые параметры для macOS в Intune.

Linux. Создайте .json профиль конфигурации. См. раздел Настройка параметров для MDE в Linux. |

| Настраиваемый профиль Intune | Windows 10 или более поздней версии | Создайте профиль конфигурации устройства с настраиваемыми параметрами в Intune. Используйте OMA-URI ./Device/Vendor/MSFT/WindowsAdvancedThreatProtection/DeviceTagging/Group с типом данных String. См. статью Создание профиля с пользовательскими параметрами в Intune. |

| Политика конфигурации приложений в Intune | iOS, Android | Создайте профиль конфигурации приложения в Intune для определения и применения тегов для мобильных устройств. Сведения об iOS см. в статье Настройка Microsoft Defender для конечной точки в функциях iOS. Сведения об Android см. в статье Настройка Defender для конечной точки в функциях Android. Дополнительные сведения см. в разделе Добавление тегов к мобильным устройствам с помощью Microsoft Defender для конечной точки. |

Примечание.

Создание группы устройств поддерживается в Defender для конечной точки плана 1 и плана 2.

Чтобы добавить теги устройств с помощью API, см. API добавления и удаления тегов устройств.

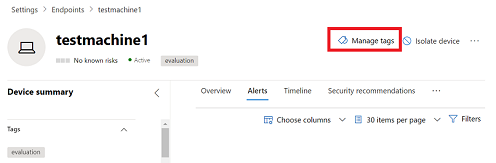

Добавление тегов устройств с помощью портала

Выберите устройство, для которого вы хотите настроить теги. Можно выбрать устройство или найти его в любом из следующих представлений:

Очередь оповещений – Выберите имя устройства рядом со значком устройства из очереди оповещений.

Инвентаризация устройств . Выберите имя устройства из списка устройств.

Поле поиска – Выберите устройство из раскрывающегося меню и введите имя устройства.

Вы также можете попасть на страницу оповещений с помощью представления файлов и IP-адресов.

Выберите Управление тегами в строке Действия ответа.

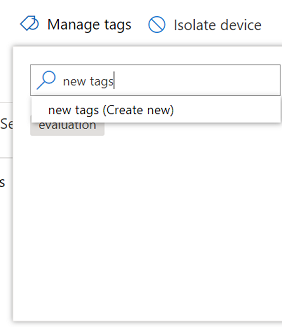

Начните ввод для поиска или создания тегов.

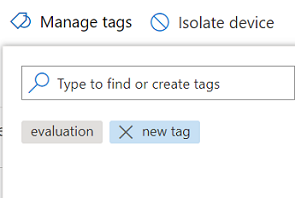

Теги добавляются в представление устройства, а также отображаются в представлении инвентаризации устройств . Затем можно использовать фильтр "Теги" , чтобы просмотреть соответствующий список устройств.

Примечание.

Фильтрация может не работать для имен тегов, содержащих скобки или запятые.

При создании нового тега отображается список существующих тегов. В списке отображаются только теги, созданные на портале. Существующие теги, созданные на клиентских устройствах, не отображаются.

Вы также можете удалить теги из этого представления.

Создание групп устройств

После добавления тегов к устройствам используйте группы устройств, чтобы контролировать, какие группы безопасности могут получать доступ к определенным наборам устройств и управлять ими. Группы устройств используют соответствующие правила ( часто основанные на тегах) для определения членства и обеспечивают управление доступом на основе ролей, автоматические уровни исправления и политики безопасности с заданной областью.

Пошаговые инструкции по созданию, ранжированию и управлению группами устройств см. в статье Создание групп устройств и управление ими.

Применение действий по обеспечению безопасности

После упорядочения устройств с тегами и группами вы можете выполнять операции безопасности в большом масштабе. Группы и теги устройств, включая исследования и охоту на угрозы, пользовательский сбор данных, правила автоматизации, доступ на основе ролей, правила сокращения направлений атак и политики условного доступа.

Полный список действий по обеспечению безопасности, которые можно использовать для групп устройств, включая сценарии и ссылки, см. в статье Действия безопасности на основе таргетинга.