Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Безопасность конечных точек в Intune предоставляет специализированные средства для защиты устройств и данных в современной гибридной рабочей среде. Узел безопасности конечных точек в Центре администрирования объединяет эти возможности в одно место, предоставляя администраторам безопасности централизованное расположение для применения принципов "Никому не доверяй", защиты от программ-шантажистов и вредоносных программ, соблюдения требований к соответствию требованиям и реагирования на угрозы безопасности на всех управляемых устройствах.

В узле Безопасность конечной точки можно настраивать политики, развертывать базовые показатели безопасности, интегрироваться с Microsoft Defender для конечной точки и управлять задачами безопасности. Этот консолидированный подход помогает быстро установить защиту, выявлять устройства, подверженные риску, устранять уязвимости и поддерживать соответствие требованиям без перехода к сложным профилям конфигурации.

Распространенные сценарии безопасности

Используйте узел безопасность конечной точки для решения распространенных проблем безопасности:

Защита от программ-шантажистов и вредоносных программ . Разверните политики антивирусной защиты в режиме реального времени, настройте правила сокращения направлений атак, включите управляемый доступ к папкам и применяйте базовые показатели безопасности. Дополнительные сведения см. в статье Управление безопасностью устройств с помощью политик безопасности конечных точек.

Применение принципов "никому не доверяй" — требование соответствия устройств для доступа к ресурсам, интеграция с условным доступом для проверки состояния безопасности, использование сигналов риска устройства от Defender для конечной точки, развертывание шифрования дисков и обеспечение доступа с минимальными привилегиями с помощью Управление привилегиями на конечных точках (EPM). Дополнительные сведения см. в разделе Никому не доверяйте с помощью Microsoft Intune.

Безопасная удаленная и гибридная работа . Мониторинг соответствия для удаленных устройств, подключение устройств к Defender для конечной точки с помощью политик EDR, настройка политик брандмауэра и использование условного доступа для блокировки доступа с несоответствующих устройств. Дополнительные сведения см. в статье Защита данных и устройств с помощью Microsoft Intune.

Соответствие требованиям. Развертывание стандартизированных конфигураций безопасности с использованием базовых показателей, согласованных с отраслевыми платформами, мониторинг состояния соответствия с помощью отчетов и настройка автоматических действий для устройств, не соответствующих требованиям. Дополнительные сведения см в статье Использование базовых конфигураций безопасности для настройки устройств с Windows в Intune.

Реагирование на угрозы безопасности . Просмотрите задачи безопасности команды Defender для конечной точки, используйте удаленные действия для исправления устройств, подверженных риску, смены ключей шифрования и мониторинга обнаружения угроз с помощью панелей мониторинга. Дополнительные сведения см. в статье Использование Intune для устранения уязвимостей, обнаруженных Microsoft Defender для конечной точки.

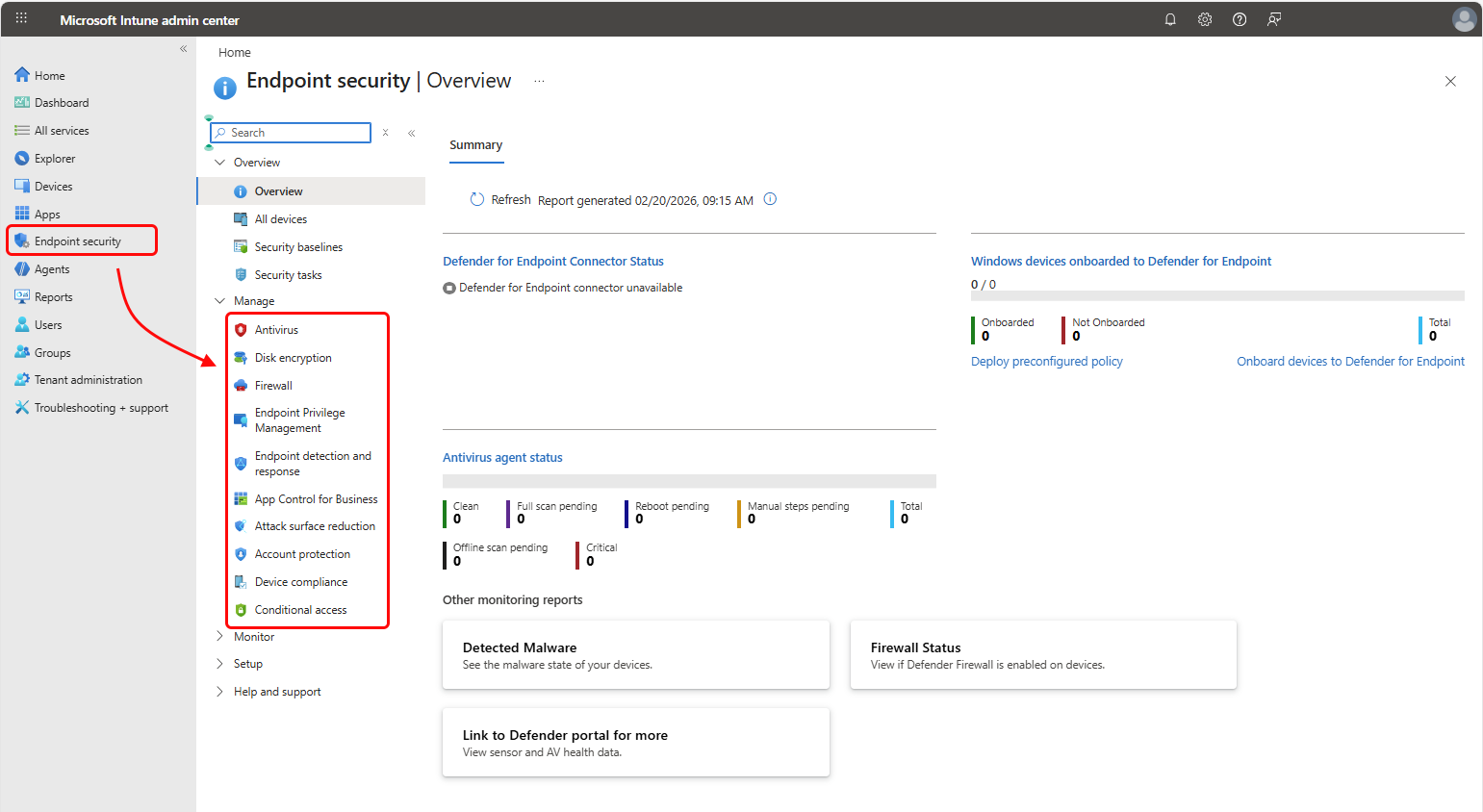

Панель мониторинга безопасности конечных точек

Панель мониторинга безопасности конечных точек предоставляет консолидированное представление о вашем расположении безопасности.

Чтобы получить доступ к панели мониторинга, войдите в Центр администрирования Microsoft Intune и перейдите в разделОбщие сведения обезопасности> конечных точек.

Панель мониторинга помогает быстро оценить состояние безопасности устройства и определить области, требующие внимания. В нем отображаются сведения из нескольких областей безопасности конечных точек, включая антивирусную программу, обнаружение и реагирование на конечные точки и Defender для конечной точки:

Состояние соединителя Defender для конечной точки— просмотр состояния подключения между Intune и Defender для конечной точки. Если подключение не установлено, см. раздел Подключение Microsoft Defender для конечной точки к Intune для настройки интеграции. Метка состояния также ссылается на портал Microsoft Defender.

Устройства Windows, подключенные к Defender для конечной точки . Просмотр количества устройств, подключенных и не подключенных для обнаружения и реагирования на конечные точки (EDR). Выберите Развернуть предварительно настроенную политику для подключения устройств через Intune или Подключить устройства к Defender для конечной точки, чтобы использовать рабочий процесс портала Defender.

Состояние антивирусного агента. Просмотрите сводные сведения из отчета о состоянии антивирусной программы Microsoft Defender, который также доступен в разделе Отчеты>Microsoft Defender Сводка антивирусной программы>.

Другие отчеты о мониторинге. Доступ к дополнительным Microsoft Defender отчетам антивирусной программы, включая обнаруженные вредоносные программы и состояние брандмауэра. Также есть ссылка на портал Defender для данных о работоспособности датчиков и антивирусной программы.

Функции безопасности конечных точек

В следующих разделах содержатся сведения о том, как работает каждая возможность, и приведены ссылки на специальные статьи для руководства по настройке. Большинство функций доступны без дополнительных предварительных требований. Для задач безопасности требуется интеграция с Defender для конечной точки, что описано в разделе Настройка интеграции с Microsoft Defender для конечной точки.

Управление устройствами

В представлении Все устройства в разделе Безопасность конечных точек отображаются все устройства из Microsoft Entra ID, доступные в Intune. В этом централизованном представлении можно отслеживать состояние соответствия устройств в организации, детализировать определенные устройства для выявления нарушений политики и немедленно выполнять действия по исправлению, такие как перезапуск устройств, инициация проверок вредоносных программ или смена ключей шифрования.

Это объединенное представление устройств предоставляет администраторам безопасности единое расположение для оценки и устранения проблем безопасности во всем парке, независимо от платформы или способа регистрации. Дополнительные сведения см. в статье Управление устройствами с помощью безопасности конечных точек в Microsoft Intune.

Базовая конфигурация безопасности

Базовые показатели безопасности предоставляют предварительно настроенные группы параметров Windows со значениями по умолчанию, рекомендованными группами безопасности Майкрософт. Эти базовые показатели позволяют быстро создать комплексную систему безопасности, согласованную с лучшими отраслевыми методиками и платформами безопасности. Intune поддерживает несколько базовых показателей безопасности, включая устройства Windows, Defender для конечной точки, Microsoft Edge и многое другое.

Каждый базовый план содержит рекомендуемые Корпорацией Майкрософт параметры, упорядоченные по функциональной области. Вы можете развернуть базовые показатели с параметрами по умолчанию или настроить их в соответствии с требованиями вашей организации. Дополнительные сведения см в статье Использование базовых конфигураций безопасности для настройки устройств с Windows в Intune.

Задачи безопасности

Задачи безопасности обеспечивают совместную работу между Defender для конечной точки и командами Intune. Когда Defender для конечной точки определяет уязвимости, администраторы безопасности Defender для конечной точки создают задачи на портале Defender для конечной точки, указывая затронутые устройства, уязвимость и рекомендации по исправлению. Эти задачи отображаются в Intune, где Intune администраторы принимают их, развертывают соответствующие политики или конфигурации, а затем отмечаются как завершенные после проверки исправления. Состояние завершения синхронизируется с порталом Defender для конечной точки для проверки.

Этот рабочий процесс гарантирует, что обе команды будут согласованы с тем, какие устройства подвергаются риску, и обеспечивает четкую ответственность за исправление. Для задач безопасности требуется интеграция с Defender для конечной точки. См. раздел Настройка интеграции с Microsoft Defender для конечной точки. Дополнительные сведения о рабочем процессе см. в разделе Использование Intune для устранения уязвимостей, обнаруженных Microsoft Defender для конечной точки.

Политики безопасности конечных точек

Политики безопасности конечных точек предоставляют упрощенные параметры конфигурации для конкретных функций безопасности без необходимости навигации по расширенным параметрам конфигурации устройства. Используйте эти политики для настройки таких аспектов безопасности устройств, как антивирусная программа, шифрование дисков, брандмауэр и многое другое. Они упрощают управление безопасностью, отображая только параметры, относящиеся к каждой возможности безопасности.

Узел Безопасность конечной точки также содержит политики соответствия устройств и условного доступа. Хотя эти политики не являются ориентированными политиками безопасности для настройки конечных точек, они являются важными инструментами для управления состоянием безопасности устройств и управления доступом к корпоративным ресурсам. Безопасность конечных точек также включает политики Управление привилегиями на конечных точках, которые позволяют обеспечить доступ с минимальными привилегиями на устройствах Windows.

Политики безопасности конечных точек работают вместе с профилями конфигурации устройств и базовыми показателями безопасности, поэтому понимание того, какой метод следует использовать для каждого сценария, помогает предотвратить конфликты конфигурации. Дополнительные сведения см. в статье Управление безопасностью устройств с помощью политик безопасности конечных точек.

Политики соответствия требованиям для устройств

Политики соответствия устройств устанавливают условия, которым должны соответствовать устройства и пользователи для доступа к корпоративным ресурсам. Эти политики определяют правила соответствия требованиям и оценивают, соответствуют ли устройства этим требованиям. Они сообщают о состоянии соответствия Intune и идентификатору Entra.

Распространенные правила соответствия требованиям включают требования к версии ОС, требования к паролям, состояния работоспособности устройств (шифрование, обнаружение джейлбрейка), ограничения на уровень угроз от Defender для конечной точки или партнеров По защите от угроз на мобильных устройствах, а также необходимые функции безопасности. Политики соответствия также поддерживают действия по несоответствию , которые выполняются по расписанию, включая уведомления пользователей, маркировку устройств, не соответствующих требованиям по истечении льготного периода, удаленную блокировку или добавление устройств в список устаревших устройств для проверки администратором.

При интеграции с условным доступом Microsoft Entra состояние соответствия управляет доступом к корпоративным ресурсам. Условный доступ может использовать данные соответствия для шлюза доступа как для управляемых устройств, так и для устройств, которые не управляются. Дополнительные сведения см. в статье Установка правил на устройствах для предоставления доступа к ресурсам в организации с помощью Intune.

Условный доступ

Политики условного доступа работают с Intune, чтобы контролировать, какие устройства и приложения могут получать доступ к корпоративным ресурсам. Intune передает состояние соответствия устройств идентификатору Entra, который затем использует политики условного доступа для применения требований к доступу. Политики условного доступа также могут управлять доступом для устройств, которые не управляются с помощью Intune, и могут использовать сведения о соответствии от партнеров Mobile Threat Defense, которые вы интегрируете с Intune.

Ниже приведены два распространенных метода использования условного доступа с Intune.

- Условный доступ на основе устройств . Убедитесь, что только управляемые и соответствующие требованиям устройства могут получать доступ к сетевым ресурсам.

- Условный доступ на основе приложений. Используйте политики защиты приложений для управления доступом к сетевым ресурсам пользователей на устройствах, которые не управляются с помощью Intune.

Дополнительные сведения см. в статье Сведения об условном доступе и Intune.

Управление привилегиями на конечных точках

Управление привилегиями на конечных точках обеспечивает минимальный доступ, позволяя пользователям работать от имени стандартных учетных записей, обеспечивая временное повышение прав для приложений, утвержденных ИТ-службой. Эта возможность с наименьшими привилегиями сокращает область атак, предотвращая общий административный доступ, сохраняя при этом производительность пользователей для задач, требующих повышенных разрешений, таких как установка приложений, обновление драйверов или запуск Windows диагностика.

Вы развертываете Управление привилегиями на конечных точках путем создания правил повышения прав, определяющих, какие приложения могут выполняться с правами администратора и при каких условиях. Правила повышения прав поддерживают несколько методов проверки, включая хэши файлов, сертификаты издателя и пути к файлам. Вы можете настроить автоматическое повышение прав для доверенных приложений, повышение прав пользователем с дополнительными требованиями к проверке подлинности, повышение прав, утвержденное поддержкой, когда администраторы просматривают запросы, или запретить правила блокировки определенных файлов. EPM включает подробные отчеты об управляемых и неуправляемых повышениях прав, помогая выявлять шаблоны повышения прав, уточнять правила и планировать переход пользователей с администраторов на учетные записи стандартных пользователей.

Важно!

Управление привилегиями на конечных точках доступна как надстройка Intune, требующая дополнительной лицензии за Microsoft Intune. EPM можно лицензировать как автономную надстройку или как часть Microsoft Intune Suite. Политики EPM доступны только для устройств Windows.

Дополнительные сведения см. в разделе Управление привилегиями на конечных точках.

Настройка интеграции с Microsoft Defender для конечной точки

Интеграция Defender для конечной точки с Intune открывает дополнительные возможности в узле безопасности конечной точки, которые иначе недоступны. Хотя Intune поддерживает интеграцию с несколькими партнерами Mobile Threat Defense, Defender для конечной точки обеспечивает широкую интеграцию с Intune на платформах Windows, macOS, iOS и Android.

Преимущества интеграции:

- Задачи безопасности. Совместная работа между командами Defender и Intune для выявления и устранения уязвимостей устройств.

- Упрощенное подключение устройств. Развертывание политик EDR из Intune для подключения устройств к Defender для конечной точки.

- Сигналы риска устройств . Используйте уровни угроз Defender в политиках соответствия требованиям и политиках защиты приложений.

- Защита от незаконного изменения — не позволяет злоумышленникам отключать функции безопасности.

Дополнительные сведения см. в статье Интеграция Microsoft Defender для конечной точки с Intune для соответствия устройств.

Требования к управлению доступом на основе ролей

Для управления задачами в узле "Безопасность конечных точек" центра администрирования Intune учетная запись должна:

- Назначаем лицензию на Intune.

- У вас есть разрешения на управление доступом на основе ролей (RBAC), равные встроенной роли Intune Endpoint Security Manager. Эта роль предоставляет доступ к центру администрирования Intune для управления функциями безопасности и соответствия, включая базовые показатели безопасности, соответствие устройств, условный доступ и Defender для конечной точки.

Дополнительные сведения см. в разделах Управление доступом на основе ролей (RBAC) с Microsoft Intune и Справочник по роли Endpoint Security Manager.

Выбор правильного типа политики

Intune предлагает несколько способов настройки безопасности устройств. Понимание того, когда следует использовать каждый подход, помогает эффективно управлять параметрами и избегать конфликтов.

Сравнение политик

| Тип политики | Лучше всего подходит для | Scope | Сложность управления | Текущее управление |

|---|---|---|---|---|

| Политики безопасности конечных точек | Целевые конфигурации безопасности (антивирусная программа, брандмауэр, шифрование дисков и многое другое) | Специальные функции безопасности | Низкий: только целевые параметры | Настройка один раз, настройка по мере необходимости |

| Базовая конфигурация безопасности | Создание комплексной системы безопасности с рекомендациями | Общие параметры безопасности Windows | Средний: предварительно настроенные группы параметров | Просмотр и развертывание обновленных базовых показателей по мере их доступности |

| Профили конфигурации устройства | Общие параметры и конфигурации устройств | Все параметры устройства, включая небезопасные | Высокий: большое количество параметров | Настройка по мере изменения бизнес-потребностей |

| Политики соответствия | Определение минимальных требований к безопасности для доступа | Требования к устройству и пользователю | Низкий: оценка на основе правил | Настроить один раз, настроить для новых угроз |

| Политики защиты приложений | Защита корпоративных данных в приложениях на неуправляемых устройствах | Приложения и данные, а не параметры устройства | Средний: политики для конкретных приложений | Настройка для каждого защищенного приложения |

Руководство по принятию решений. Когда следует использовать политику каждого типа

Используйте политики безопасности конечных точек в следующих случаях:

- Необходимо быстро настроить определенные функции безопасности, такие как антивирусная программа или брандмауэр.

- Вы хотите управлять параметрами безопасности отдельно от общей конфигурации устройства.

- Вы реагируете на определенную угрозу безопасности или уязвимость.

- Вам требуется упрощенное представление без перехода к расширенным параметрам конфигурации.

Используйте базовые показатели безопасности, если:

- Вы настраиваете новые управляемые устройства и хотите использовать конфигурации, рекомендованные Корпорацией Майкрософт.

- Необходимо согласовать с такими платформами безопасности, как CIS или NIST.

- Вы хотите быстро установить комплексную систему безопасности.

- Вы предпочитаете принимать рекомендации майкрософт по умолчанию и настраивать их минимально.

Используйте профили конфигурации устройств, если:

- Необходимо настроить параметры, недоступные в политиках безопасности конечных точек.

- Вы управляете общими функциями устройств, выходящими за рамки безопасности (например, Wi-Fi, электронная почта, сертификаты).

- У вас есть определенные требования к конфигурации, которые отличаются от базовых рекомендаций.

Политики соответствия требованиям используются в следующих случаях:

- Необходимо определить минимальные требования к безопасности для доступа к корпоративным ресурсам.

- Вы реализуете условный доступ на основе состояния устройства.

- Вы хотите отслеживать состояние безопасности устройства и сообщать о ней.

- Для устройств, не соответствующих требованиям, требуются автоматические действия.

Можно ли использовать несколько типов политик вместе?

Да, но тщательно планируйте, чтобы избежать конфликтов:

- Рекомендация. Используйте политики безопасности конечных точек ИЛИ базовые показатели безопасности для одних и тем же параметров, а не для обоих.

- Политики соответствия требованиям работают вместе с любым методом конфигурации. Они оценивают результирующее состояние.

- политики защита приложений дополняют политики устройств для глубокой защиты.

- Используйте средства обнаружения конфликтов Intune для выявления и разрешения конфликтов параметров.

В следующем разделе содержатся подробные рекомендации по предотвращению и разрешению конфликтов политик.

Избегайте конфликтов политик

Различные функции Intune могут управлять параметрами безопасности конечных точек. К этим функциям относятся политики безопасности конечных точек, базовые показатели безопасности, политики конфигурации устройств и политики регистрации Windows. Конфликты возникают, когда несколько политик устанавливают один и тот же параметр с разными значениями на одном устройстве.

Как Intune разрешает конфликты

Если одному и тому же устройству назначены две или более политик, применяемый параметр зависит от используемых типов политик:

Политики соответствия имеют приоритет над политиками конфигурации. Если один и тот же параметр отображается как в политике соответствия требованиям, так и в политике конфигурации (включая политики безопасности конечных точек, базовые показатели безопасности или конфигурацию устройства), Intune использует значение политики соответствия.

Несколько политик соответствия требованиям используют наиболее строгие параметры. Если несколько политик соответствия требованиям настраивают один и тот же параметр, Intune применяет самое строгое значение.

Конфликты политики конфигурации требуют разрешения вручную. Если несколько политик конфигурации (безопасность конечных точек, базовые показатели безопасности, конфигурация устройства, каталог параметров) задают разные значения для одного и того же параметра, необходимо определить и устранить конфликт вручную. Параметр может не применяться и помечаться как конфликтующие.

Устранение конфликтов

Чтобы избежать конфликтов:

- Планируйте типы политик, которые будут использоваться для управления определенными параметрами перед развертыванием.

- Если используется несколько методов (например, базовые показатели и политики безопасности конечных точек), убедитесь, что они не настраивают одни и те же параметры с разными значениями или не назначают их разным группам устройств.

- Используйте встроенные средства Intune для выявления и разрешения конфликтов при их возникновении.

Подробные сведения о выявлении и разрешении конфликтов см. в разделе:

- Устранение неполадок политик и профилей в Intune

- Мониторинг базовых показателей безопасности и профилей в Microsoft Intune

- Избегайте конфликтов в документации по базовым показателям безопасности.

Вопросы и ответы

В чем разница между политиками безопасности конечных точек и профилями конфигурации устройств?

Политики безопасности конечных точек (например, антивирусная программа, брандмауэр и шифрование дисков) предоставляют упрощенные представления только с соответствующими параметрами безопасности, что упрощает их настройку и управление ими, чем профили конфигурации устройств. Профили конфигурации устройств включают все параметры устройства (Wi-Fi, электронная почта, браузер и т. д.) и требуют перехода по дополнительным параметрам. Если они существуют, рассмотрите возможность использования политик безопасности конечных точек для конфигураций безопасности.

Нужно ли использовать defender для конечной точки для использования безопасности конечных точек в Intune?

Нет. Политики безопасности конечных точек, базовые показатели безопасности и политики соответствия можно использовать без Defender для конечной точки. Однако интеграция с Defender обеспечивает значительные преимущества, включая обнаружение угроз, задачи безопасности, сигналы риска устройств для соответствия требованиям и защиту от незаконного изменения. Для комплексной защиты конечных точек рекомендуется интегрировать Defender.

Можно ли совместно использовать базовые показатели безопасности и политики безопасности конечных точек?

Да, но будьте осторожны, чтобы избежать настройки одинаковых параметров в обоих вариантах. Базовые показатели безопасности предоставляют комплексные конфигурации, рекомендованные Корпорацией Майкрософт. Используйте политики безопасности конечных точек (например, антивирусную программу, брандмауэр или шифрование диска) для определенных параметров, которыми необходимо управлять отдельно, или для параметров, не включенных в базовые показатели. Рекомендации см. в статье Предотвращение конфликтов политик .

Чем политики соответствия требованиям отличаются от политик конфигурации?

Политики конфигурации (политики безопасности конечных точек, базовые показатели безопасности, профили конфигурации устройств) задают параметры устройства. Политики соответствия в первую очередь оценивают , соответствуют ли устройства вашим требованиям, и сообщают о состоянии соответствия. На некоторых платформах политики соответствия также могут применять определенные параметры безопасности, такие как требования к ПИН-коду или паролю, предлагая пользователям исправлять несоответствующие конфигурации. Используйте их вместе: настройте параметры с помощью политик безопасности конечных точек или базовых показателей безопасности, а затем проверьте соответствие устройств требованиям политик соответствия требованиям.

Какие устройства можно защитить с помощью безопасности конечных точек?

Безопасность конечных точек поддерживает:

- Windows — все типы политик безопасности конечных точек: антивирусная программа, шифрование дисков, брандмауэр, обнаружение и реагирование на конечные точки, сокращение направлений атак, управление приложениями для бизнеса и защита учетных записей.

- macOS — антивирусная программа, шифрование дисков (FileVault), брандмауэр и обнаружение и реагирование конечных точек.

- Linux — обнаружение и реагирование антивирусной программы и конечной точки.

- iOS/iPadOS — политики соответствия требованиям, политики защиты приложений. Defender для конечной точки можно развернуть как приложение для обнаружения угроз.

- Android — политики соответствия требованиям, политики защиты приложений. Defender для конечной точки можно развернуть как приложение для обнаружения угроз.

Возможности зависят от платформы. Подробные сведения о функциях, зависящих от платформы, см. в статье Управление безопасностью устройств с помощью политик безопасности конечных точек.

Сколько времени требуется для применения политик к устройствам?

Устройства проверка для обновлений политики каждые восемь часов по умолчанию (Windows) или периодически на основе платформы. Вы можете активировать немедленную синхронизацию с устройства или через Центр администрирования Intune. Политики, критически важные для безопасности, обычно применяются в течение нескольких минут после синхронизации, но полное приложение зависит от сложности параметров и состояния устройства.

Что произойдет, если устройство станет несоответствующим?

Действия зависят от конфигурации политики соответствия:

- Intune помечает устройство как несоответствующее.

- Применяются запланированные действия в случае несоответствия, такие как уведомления пользователей, удаленная блокировка или добавление устройства в список для проверки администратора.

- При интеграции с условным доступом доступ к корпоративным ресурсам может быть заблокирован.

- Пользователи получают уведомления с инструкциями по устранению проблем.

- После устранения проблем и синхронизации устройства обновляется состояние соответствия.

Связанные материалы

Настроить: