Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Как администратор безопасности используйте политики безопасности Intune конечных точек для настройки параметров безопасности на управляемых устройствах и управления ими. Политики безопасности конечных точек — это специализированные профили безопасности, ориентированные на конкретные сценарии безопасности устройств, предоставляющие упрощенный подход к реализации и управлению средствами безопасности в организации.

По сравнению с управлением параметрами безопасности с помощью политик конфигурации устройств политики безопасности конечных точек предоставляют несколько ключевых преимуществ:

- Ориентированное управление безопасностью. Каждый тип политики предназначен для определенных областей безопасности (антивирусная программа, брандмауэр, шифрование дисков и т. д.) без сложностей с более широкими профилями конфигурации устройств.

- Подход, основанный на безопасности: политики, созданные специально для сценариев безопасности, а не для общего управления устройствами.

- Упорядочено по функции безопасности: группируется по рабочей нагрузке безопасности (антивирусная программа, брандмауэр и т. д.), а не смешивается с общими параметрами управления устройствами.

- Комплексный мониторинг. Встроенные отчеты и обнаружение конфликтов для обеспечения успешного развертывания политик безопасности.

Общие сведения об интеграции политики безопасности конечных точек

При реализации политик безопасности конечных точек наряду с другими Intune типами политик спланируйте подход, чтобы свести к минимуму конфликты конфигурации. Все Intune типы политик рассматриваются как равные источники параметров конфигурации устройства, что означает, что конфликты возникают, когда устройство получает разные конфигурации для одного и того же параметра из нескольких политик.

Распространенные сценарии конфликтов:

- Базовые показатели безопасности могут задавать для параметров значения, отличные от стандартных, в соответствии с рекомендуемыми конфигурациями, в то время как политики безопасности конечных точек и конфигурации устройств обычно по умолчанию используют значение Не настроено . Сочетание этих подходов может создавать конфликты (разрешать конфликты).

- Политики конфигурации устройств управляют теми же параметрами, что и политики безопасности конечных точек (разрешают конфликты).

- Несколько политик безопасности конечных точек задают разные значения для одного и того же параметра (управление конфликтами).

При возникновении конфликтов затронутые параметры могут не применяться должным образом. Спланируйте архитектуру политики и используйте связанное руководство для выявления и разрешения конфликтов.

Доступные типы политик безопасности конечных точек

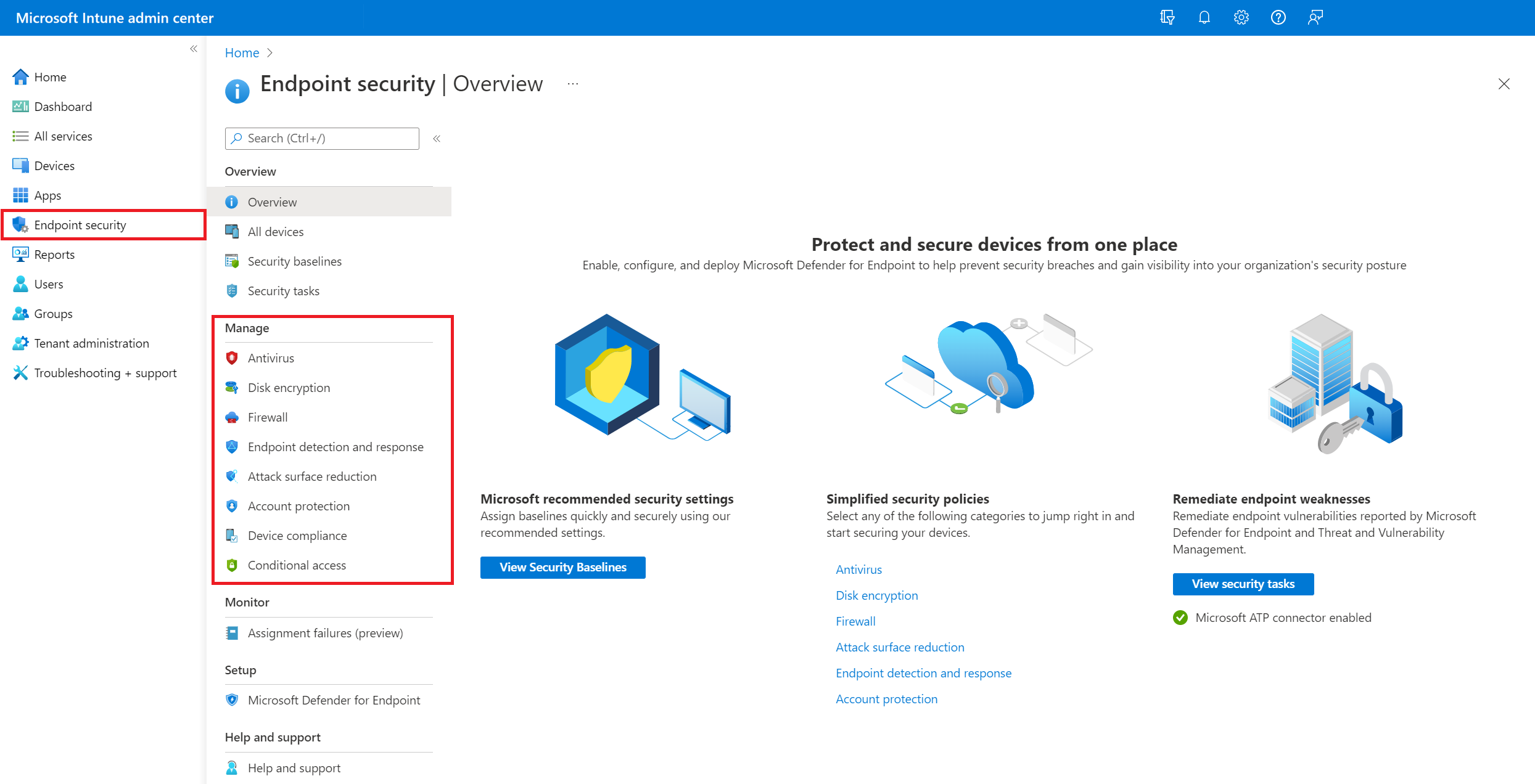

Доступ к политикам безопасности конечных точек израздела Управление безопасностью >конечных точекв Центре администрирования Microsoft Intune.

- Назначение. Защита удостоверений пользователей и учетных записей с помощью современных методов проверки подлинности

- Поддержка платформы: Windows

- Доступные профили: защита учетных записей, решение для паролей локального администратора (Windows LAPS), членство в локальных группах пользователей

- Вариант использования: реализация проверки подлинности без пароля и защиты учетных данных

- Назначение: настройка параметров антивирусной защиты и управление ими

- Поддержка платформы: Windows, macOS, Linux

- Доступные профили: элементы управления обновлением Defender, антивирусная программа Microsoft Defender, исключения антивирусной программы Microsoft Defender, интерфейс Безопасность Windows, антивирусная программа безопасности конечных точек macOS

- Вариант использования: централизованное управление Microsoft Defender политиками антивирусной программы на устройствах Windows

Управление приложениями для бизнеса

- Назначение: управление приложениями, которые могут выполняться на устройствах Windows, с помощью управления приложениями в Защитнике Windows (WDAC)

- Поддержка платформы: Windows

- Доступные профили: управление приложениями в Защитнике Windows (WDAC)

- Вариант использования: реализация списка разрешенных приложений и управление выполнением программного обеспечения

- Цель. Уменьшение потенциальных векторов атак и уязвимостей системы

- Поддержка платформы: Windows

- Доступные профили: изоляция приложений и браузеров, правила сокращения направлений атак, управление устройствами, защита от эксплойтов, управление приложениями

- Вариант использования: защита устройств от распространенных методов и методов атак

- Требования: Microsoft Defender антивирусная программа должна быть основным антивирусным решением

- Назначение. Управление встроенными методами шифрования для защиты данных

- Поддержка платформы: Windows, macOS

- Доступные профили: BitLocker, шифрование персональных данных (PDE), macOS FileVault

- Вариант использования: обеспечьте защиту неактивных данных с помощью собственных технологий шифрования

Обнаружение и нейтрализация атак на конечные точки

- Назначение: настройка интеграции и подключения Microsoft Defender для конечной точки

- Поддержка платформы: Windows, macOS, Linux

- Доступные профили: обнаружение конечных точек и реагирование (для подключения и настройки)

- Вариант использования: включение расширенных возможностей обнаружения угроз и реагирования на нее

- Требования: Microsoft Defender для конечной точки лицензирование и подключение к клиенту

- Назначение: настройка встроенной защиты брандмауэра

- Поддержка платформы: Windows, macOS

- Доступные профили: брандмауэр Windows, правила брандмауэра Windows, брандмауэр macOS

- Вариант использования: управление доступом к сети и реализация сегментации сети

Расширенные функции управления

Политики безопасности конечных точек включают следующие возможности управления помимо базового развертывания политики:

Группы повторно используемых параметров. Создайте стандартизированные конфигурации, которые можно совместно использовать в нескольких политиках, уменьшая административные издержки и обеспечивая согласованность. Поддерживается:

- Брандмауэра>Профиль правил брандмауэра Windows (платформа Windows)

- Сокращение направлений> атакПрофиль управления устройством (платформа Windows)

Управление параметрами безопасности с помощью портала Microsoft Defender. Если устройства имеют Microsoft Defender для конечной точки, но не зарегистрированы в Intune, вы можете использовать политики безопасности конечных точек (антивирусная программа, сокращение направлений атаки, EDR) непосредственно на портале Defender. Это обеспечивает следующее:

- Расширенное управление безопасностью для устройств, которые не зарегистрированы в Intune в вашей среде.

- Единый интерфейс управления политиками через портал Defender.

- Согласованные элементы управления безопасностью на зарегистрированных и незарегистрированных устройствах.

Управление доступом на основе ролей для безопасности конечных точек

Для управления политиками безопасности конечных точек требуются соответствующие Intune разрешения на управление доступом на основе ролей (RBAC). Понимание текущей модели разрешений RBAC важно для правильного назначения ролей и доступа к управлению политиками.

Примечание.

Intune переходит от использования разрешения унифицированных базовых показателей безопасности для всех рабочих нагрузок безопасности конечных точек на детализированные разрешения для отдельных типов политик. Этот переход обеспечивает более точное управление доступом, но приводит к различным требованиям к разрешениям для разных типов политик.

Необходимые разрешения RBAC

Политики безопасности конечных точек используют детализированные разрешения для конкретных рабочих нагрузок или разрешение базовых показателей безопасности . Требуемое разрешение зависит от типа политики:

Детализированные разрешения (доступ для конкретной политики):

- Управление приложениями для бизнеса — политики и отчеты управления приложениями

- Сокращение направлений атаки — большинство политик сокращения направлений атаки. (См. следующее важное примечание)

- Обнаружение и реагирование на конечные точки — политики и отчеты EDR

Разрешение базовых показателей безопасности (унифицированный доступ):

- Политики антивирусной программы (все профили)

- Политики защиты учетных записей

- Политики шифрования дисков

- Политики брандмауэра

- Некоторые профили сокращения направлений атак : изоляция приложений и браузеров, защита от атак, защита от эксплойтов, контролируемый доступ к папкам

Важно!

Для политик сокращения направлений атаки проверка требования к конкретному профилю. В некоторых профилях используется разрешение на сокращение направлений атак , в то время как другим требуется разрешение на базовые показатели безопасности .

Подробные требования к профилям см. в разделе Рекомендации по пользовательским роли.

Важно!

Детализированное разрешение антивирусной программы для политик безопасности конечных точек может временно отображаться в некоторых клиентах. Это разрешение не выпущено и не поддерживается для использования. Конфигурации разрешения антивирусной программы игнорируются Intune. Когда антивирусная программа станет доступной для использования в качестве детализированного разрешения, сообщите о ее доступности в статье Новые возможности в Microsoft Intune.

Встроенные роли RBAC

Следующие Intune встроенные роли предоставляют доступ к рабочим нагрузкам безопасности конечных точек:

- Endpoint Security Manager — полные возможности управления всеми политиками безопасности конечных точек.

- Оператор службы технической поддержки — ограниченные операционные задачи и доступ на чтение.

- Оператор только для чтения — доступ к политикам и отчетам только для просмотра.

Рекомендации по пользовательским роли

Доступ к отчетам. Право просмотра отчетов для конфигураций устройств также предоставляет доступ к отчетам политики безопасности конечных точек.

Интеграция с порталом Defender. Управление параметрами безопасности с помощью портала Defender использует те же Intune разрешения RBAC.

Утверждение нескольких Администратор. Для изменения роли может потребоваться двойное утверждение администратора в зависимости от параметров управления вашей организации.

Создание политик безопасности конечных точек

Выполните этот общий рабочий процесс для создания политик безопасности конечных точек:

Перейдите к созданию политики:

- Войдите в Центр администрирования Microsoft Intune.

- Перейдите в раздел Безопасность >конечных точек, выберите нужный тип > политики Создать политику.

Основные сведения о настройке политики:

- Платформа. Выберите целевую платформу устройства (параметры зависят от типа политики).

- Профиль. Выберите один из доступных профилей для выбранной платформы.

- Нажмите кнопку Создать , чтобы продолжить.

Полная настройка политики:

- Основные сведения. Укажите описательное имя и необязательное описание профиля.

- Параметры конфигурации. Разверните каждую группу параметров и настройте параметры, которыми вы хотите управлять с помощью этого профиля. Завершив настройку параметров, нажмите кнопку Далее.

- Теги области: выберите Выбрать теги область, чтобы открыть панель Выбор тегов, чтобы назначить область теги профилю (необязательно).

- Назначения. Выберите группы для получения этого профиля. См . раздел Назначение профилей пользователей и устройств.

- Просмотр и создание. Проверьте конфигурацию и нажмите кнопку Создать , когда будет готово. Новый профиль появится в списке политик.

Расширенное управление политиками

Повторяющиеся политики

Дублирование политик упрощает развертывание, позволяя копировать существующие конфигурации и изменять их для различных сценариев, а не создавать сложные политики с нуля.

Распространенные варианты использования дублирования политик:

- Развертывание среды. Копирование рабочих политик в промежуточные или тестовые среды.

- Варианты групп. Создайте аналогичные политики для разных групп пользователей (например, руководителей и общих пользователей с немного разными требованиями к безопасности).

- Региональная настройка. Адаптируйте политики для разных географических расположений с различными требованиями к соответствию.

- Добавочные развертывания. Создайте несколько версий одной политики для поэтапных развертываний.

Рабочий процесс дублирования:

- Найдите исходную политику в списке политик.

- Выберите многоточие (...) >Дублировать.

- Укажите новое описательное имя и сохраните.

- Измените повторяемую политику, чтобы настроить параметры для конкретного варианта использования.

- Настройте новые назначения групп для целевого сценария.

Примечание.

Повторяющиеся политики сохраняют все параметры конфигурации и область теги из исходной политики, но не наследуют назначения. Необходимо настроить новые назначения и, как правило, изменить некоторые параметры в соответствии с целевым сценарием.

Изменение существующих политик

Обновите политики с помощью представления Свойств:

- Выберите политику для изменения.

- Выберите Изменить для каждого раздела, требующего изменений (основные сведения, назначения, теги области, параметры конфигурации).

- Сохраните изменения после редактирования раздела, прежде чем переходить к следующему.

Управление конфликтами политик

Предотвращение и разрешение конфликтов политики с помощью стратегического планирования и мониторинга:

Стратегии предотвращения:

- Планируйте архитектуру политики перед реализацией и документируйте, какие типы политик управляют определенными параметрами.

- Используйте согласованные подходы к настройке разных типов политик.

- При необходимости применяйте базовые показатели безопасности в качестве основных источников конфигурации.

Общие сведения о границах политики:

- Перекрытие параметров. Многие параметры, управляемые политиками безопасности конечных точек, также доступны в политиках конфигурации устройств и базовых планах безопасности.

- Равный приоритет. Все типы политик имеют одинаковый приоритет, когда Intune оценивает конфигурацию устройства.

- Конфликт. Если несколько политик настраивают один и тот же параметр с разными значениями, параметр может не применяться и помечаться как конфликтующие.

Рабочий процесс устранения конфликтов:

- Выявление конфликтов. Отслеживайте отчеты о развертывании политики на наличие флагов состояния ошибок или конфликтов.

- Проверка параметров. Проверьте, какие типы политик предназначены для одного и того же параметра в нескольких политиках.

- Проверка состояния каждого параметра. Используйте отчеты на уровне устройства, чтобы определить, какие политики применяются.

- Проверка базовых показателей. Определите, задают ли базовые показатели безопасности значения, не являющиеся значениями по умолчанию, которые конфликтуют с другими политиками.

- Применить решение. Используйте рекомендации для конкретной политики для систематического разрешения конфликтов.

Ресурсы по устранению неполадок. Устранение неполадок политик и профилей в Intune и мониторинг базовых показателей безопасности.

Интеграция с Microsoft Defender для конечной точки

Многие политики безопасности конечных точек имеют глубокую интеграцию с Microsoft Defender для конечной точки, начиная от дополнительного улучшения до существенной интеграции. Понимание этих связей имеет важное значение для успешной реализации.

Зависимости Defender, зависящие от политики

Обнаружение и ответ конечной точки (EDR):

- Требуется интеграция: подключение клиента Defender для конечной точки с Intune.

- Пакеты подключения. Используются конфигурации подключения, относящиеся к Defender, для каждой платформы.

- Основные функции. Предоставляет возможности обнаружения атак и реагирования на атаки в режиме реального времени.

Антивирусная программа:

- Кроссплатформенное управление. Устройства Windows используют встроенную антивирусную программу Microsoft Defender, а устройства macOS — Microsoft Defender для конечной точки.

- Защита от незаконного изменения: доступна в Windows и macOS с лицензиями Defender для конечной точки P1 или более поздней версии.

Сокращение направлений атак:

- Требования: Microsoft Defender Антивирусная программа должна быть основным антивирусным решением.

- Правила ASR. Правила сокращения направлений атаки являются собственными Microsoft Defender антивирусных функций, которые интегрируются с Defender для конечной точки.

- Управление устройствами. Расширенные политики управления устройствами используют возможности мониторинга периферийных устройств Defender.

Управление приложениями:

- Управляемые установщики: интеграция с механизмами маркировки и доверия приложений Defender.

- Принудительное применение политики. Использует инфраструктуру Defender для принятия решений по управлению приложениями.

Преимущества интеграции Defender

- Единая система безопасности. Централизованная видимость политик безопасности конечных точек и обнаружения угроз.

- Расширенные отчеты. Объединенные данные о соответствии устройств и аналитике угроз.

- Кроссплатформенное управление. Согласованное развертывание политики безопасности в Windows, macOS и Linux с помощью агента Defender.

- Управление параметрами безопасности. Управление политиками безопасности выбранных конечных точек (антивирусная программа, сокращение направлений атаки, EDR) на незарегистрированных устройствах с помощью портала Defender. См. Microsoft Defender для конечной точки управление параметрами безопасности.

Предварительные требования для интеграции с Defender

- Лицензирование: Microsoft Defender для конечной точки P1 или более поздней лицензии.

- Подключение клиента. Подключение между службой между Intune и клиентами Defender для конечной точки.

- Развертывание агента: агент Defender для конечной точки, установленный на целевых устройствах (требуется для некоторых типов политик).

-

Сетевое подключение. Доступ устройства к конечным

*.dm.microsoft.comточкам для управления параметрами безопасности Defender и обмена данными с политиками.