Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Интеграция Microsoft Defender для конечной точки с Intune позволяет использовать политики безопасности конечных точек для обнаружения конечных точек и реагирования (EDR) для управления параметрами EDR и подключения устройств к Microsoft Defender для конечной точки.

Intune политики для EDR включают профили для конкретных платформ, которые управляют подключением (установкой) Microsoft Defender для конечной точки. Использование пакетов подключения — это способ настройки устройств для работы с Microsoft Defender для конечной точки. Подключение к Defender с помощью политик EDR Intune настраивает устройства для отправки данных телеметрии безопасности в Microsoft Defender для конечной точки, что обеспечивает расширенные возможности обнаружения угроз, исследования и реагирования на нее.

В этой статье рассматриваются сценарии развертывания EDR, от автоматического развертывания на основе соединителя до настройки вручную для специализированных сред.

Совет

Помимо политики EDR можно использовать политику конфигурации устройств для подключения устройств к Microsoft Defender для конечной точки. Однако политики конфигурации устройств не поддерживают устройства, подключенные к клиенту.

Если для одних и тех же параметров устройств (например, подключения к Defender для конечной точки) используется множество политик либо политики типа конфигурация устройства или обнаружение и нейтрализация атак на конечные точки, то между политиками на устройствах могут возникать конфликты. Дополнительные сведения о конфликтах см. в статье Управление конфликтами политик.

Основные сведения о подключении EDR

Подключение EDR настраивает устройства, чтобы они могли отправлять данные телеметрии безопасности в клиент Defender для конечной точки. Пакет подключения — это файл конфигурации для конкретной платформы, содержащий:

- Конфигурация клиента. Определяет конкретную организацию Defender для конечной точки.

- Конечные точки служб: URL-адреса для взаимодействия со службами Defender.

- Материал проверки подлинности: сертификаты и маркеры для безопасного взаимодействия между устройствами и службой.

- Базовая конфигурация: параметры регистрации устройства и начальные параметры связи.

Основные понятия:

- Устройства отображаются на портале Defender вскоре после успешного подключения и первоначальной отправки данных телеметрии.

- Подключение включает поток телеметрии, но не настраивает дополнительные параметры, такие как сокращение направлений атак, брандмауэр или политики антивирусной программы.

- Политики EDR не управляют правилами охоты на угрозы, пользовательской логикой обнаружения, автоматизацией ответов или рабочими процессами исследования.

Технические сведения см. в разделе Подключение устройств к Microsoft Defender для конечной точки.

Применимо к:

- Linux

- macOS

- Windows

- Windows Server 2012 R2 и более поздних версий поддерживается при управлении устройствами с помощью одного из следующих компонентов:

- Configuration Manager (подключение клиента)

- управление параметрами безопасности Microsoft Defender для конечной точки

Важно!

14 октября 2025 г. Windows 10 закончила поддержку и не будет получать обновления качества и компонентов. Windows 10 является допустимой версией в Intune. Устройства с этой версией по-прежнему могут регистрироваться в Intune и использовать соответствующие функции, но функциональность не гарантируется и может отличаться.

Предварительные условия

Перед развертыванием политик EDR убедитесь, что ваша организация соответствует требованиям к лицензированию и разрешениям.

Лицензия

- Microsoft Intune (план 1)

Вам требуются лицензии для Microsoft Defender:

- Лицензия Defender для конечной точки плана 1 на пользователя

- Microsoft 365 E5,A5/G5 (включает Defender для конечной точки плана 2)

- Microsoft Defender XDR (автономная)

Подробные сведения о лицензировании см. в разделе:

Управление доступом на основе ролей

Чтобы настроить политику EDR, вашей учетной записи должна быть назначена роль Intune с достаточными разрешениями на управление доступом на основе ролей (RBAC):

- Endpoint Security Manager. Роль Диспетчер безопасности конечных точек включает разрешения на создание политик безопасности конечных точек и управление ими.

- Настраиваемая роль: как минимум, создание/ разрешений наудалениеобновления/ начтение/ для безопасности конечных точек.

Для установки подключения к службе также требуются разрешения в Microsoft Defender для конечной точки:

- Роль администратора безопасности в Microsoft Entra ID или

- Настраиваемая роль с эквивалентными разрешениями: microsoft.directory/applications/create, microsoft.directory/applications/delete, microsoft.directory/servicePrincipals/create

Подробные рекомендации по разрешениям см. в разделе Управление доступом на основе ролей для безопасности конечных точек.

Поддерживаемые платформы и профили

Windows

-

Профиль: обнаружение и ответ конечной точки

- Общий доступ к примерам. Выберите способ отправки примеров файлов устройствами в Defender для конечной точки.

-

Параметры подключения: автоматически из соединителя (доступно при настройке подключения к службе) или вручную добавьте пакет Onboard или Offboard вручную.

- Автоматическое использование соединителя (рекомендуется при настройке подключения между службами).

- Подключение вручную с помощью пакета Onboard или Offboard на портале Defender.

- Управление: Intune зарегистрированных устройств или незарегистрированных устройств с помощью управления параметрами безопасности Defender для конечной точки.

Macos:

-

Профиль: обнаружение и ответ конечной точки

- Теги устройств. Теги устройств включают пару имен и значений , используемых для упорядочения устройств в Defender для конечной точки.

-

Методы управления:

- Intune зарегистрировано

- Защитник для управления настройками безопасности конечных точек

Linux:

-

Профили:

-

Обнаружение и устранение угроз на конечных точках

- Теги устройств. Теги устройств включают пару имен и значений , используемых для упорядочения устройств в Defender для конечной точки.

-

Методы управления:

- Intune зарегистрировано

- Защитник для управления настройками безопасности конечных точек

- Microsoft Defender глобальные исключения (AV+EDR) — см. Linux профиль глобальных исключений далее в этой статье.

-

Обнаружение и устранение угроз на конечных точках

Windows Server 2012 R2+:

-

Профиль: обнаружение конечных точек и реагирование (ConfigMgr)

-

Управление:

- подключение клиента Configuration Manager

- Управление параметрами безопасности Defender для конечной точки.

- Таргетинг на коллекцию. Назначьте Configuration Manager коллекции вместо Entra групп идентификаторов.

-

Требования:

- исправление KB4563473

- Коллекции, синхронизированные с Intune для назначений

- Назначения применяются к Configuration Manager коллекциям, а не к Entra группам идентификаторов

-

Управление:

Настройка подключения Intune–Defender для конечной точки

Intune требуется подключение к Microsoft Defender для конечной точки для автоматического получения пакетов подключения и поддержки развертывания политики EDR.

Если подключение включено:

- Intune извлекает последний пакет подключения из Defender для конечной точки.

- Для создания политики используется последняя конфигурация подключения.

- В профилях EDR можно использовать авто из соединителя .

Чтобы настроить подключение, выполните следующие действия.

- В Центре администрирования Microsoft Intune перейдите в раздел Администрирование> клиентовСоединители и маркеры>Microsoft Defender для конечной точки.

- Выберите Подключить Microsoft Defender для конечной точки, чтобы Intune.

- Включите подключение и настройте параметры общего доступа к данным.

- Для проверки состояния подключения отображается значение Подключено.

Совет

Проверка подключения может занять до 15 минут. Если подключение завершается сбоем, убедитесь, что у вашей учетной записи есть разрешения администратора безопасности в Intune и Defender для конечной точки.

Подробные инструкции по настройке см. в разделе Подключение Microsoft Defender для конечной точки к Intune.

Развертывание политики EDR

Сведения об узле обнаружения конечной точки и ответа:

В Центре администрирования Intune узел Обнаружение и ответ конечной точки содержит следующие вкладки:

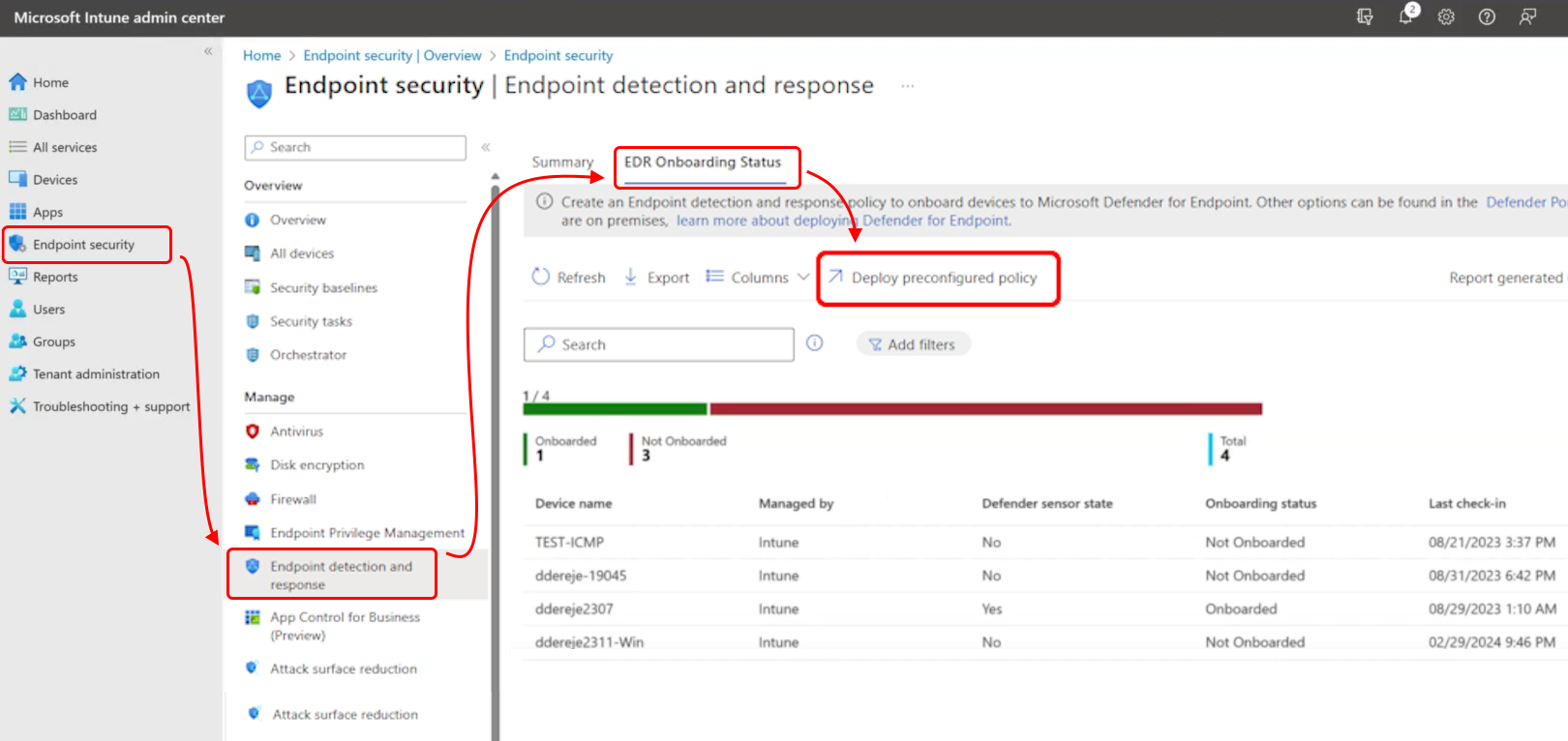

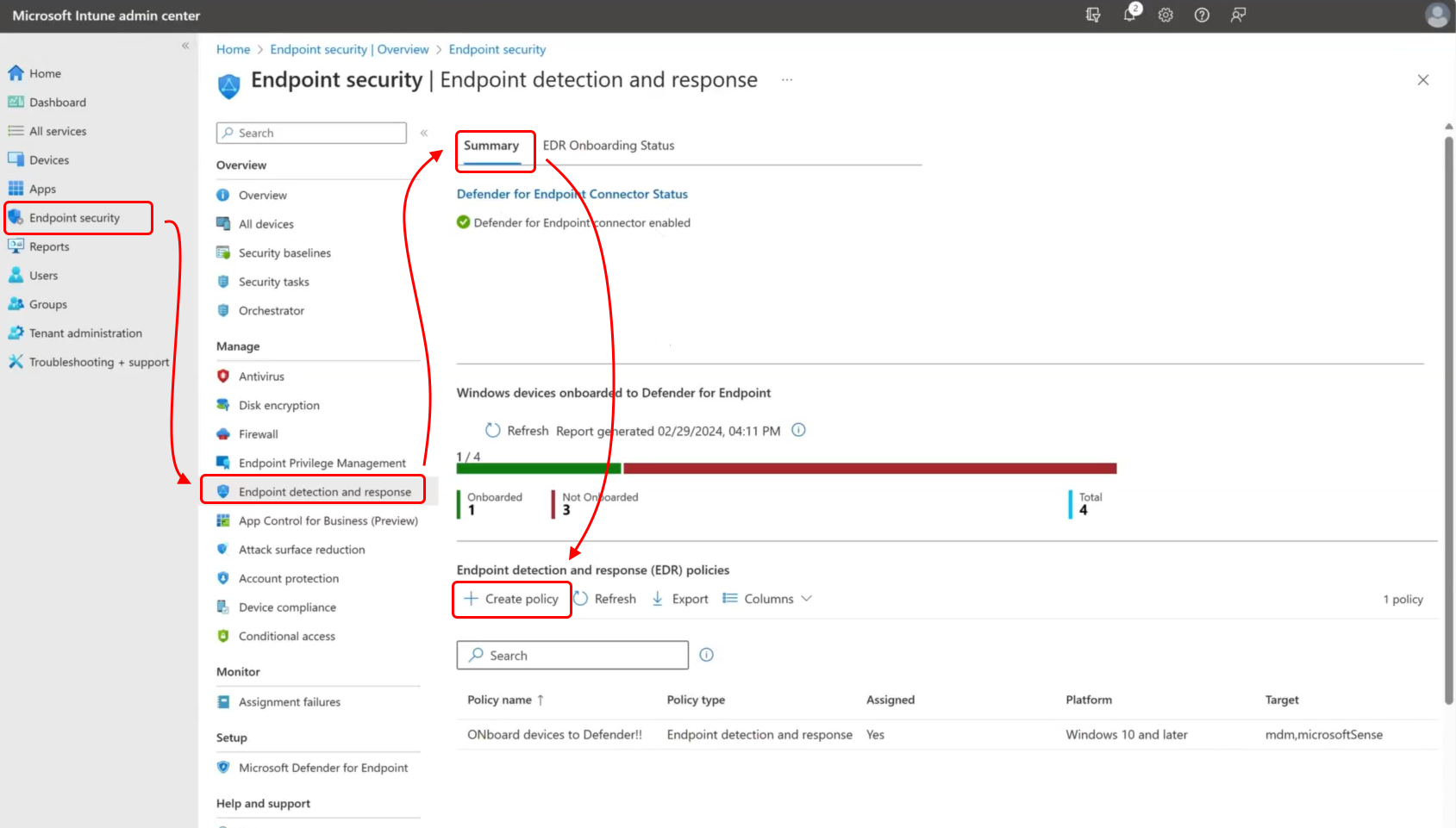

- Сводка . Список всех политик EDR, состояние соединителя, а также диаграмма "Устройства Windows, подключенные к Defender для конечной точки" и параметр Создать политику .

- Состояние подключения EDR . Отображает сводную диаграмму подключения, список устройств с подробным состоянием и параметр Развернуть предварительно настроенную политику . Подробные инструкции по использованию этой вкладки см. в отчете о состоянии подключения EDR.

Каждое устройство, которое передает данные телеметрии безопасности Microsoft Defender для конечной точки, должно быть подключено с помощью пакета конфигурации (называемого большим двоичным объектом для подключения). Этот пакет содержит:

- Конфигурация, зависят от клиента. Сообщает устройству, на какое устройство следует сообщать в Defender для конечной точки организации.

- Сертификаты проверки подлинности— обеспечивает безопасный обмен данными со службами Defender.

- Параметры отчетов. Настраивает, какие данные следует отправлять и как часто.

Независимо от того, используете ли вы автоматическое или ручное развертывание, Intune применяет ту же конфигурацию подключения к устройствам. Разница заключается в том, как Intune получает такую конфигурацию:

- Автоматический (рекомендуется) — Intune извлекает пакет подключения из Defender для конечной точки через настроенное подключение к службе.

- Вручную . Используйте пакет подключения, скачанный с портала Defender, если автоматическое получение недоступно.

Примечание.

Пакет подключения является стабильным и требует обновления только в редких сценариях, например при работе с корпорацией Майкрософт для перемещения клиента в новый географический регион центра обработки данных.

Выбор метода развертывания:

| Сценарий | Рекомендуемый метод | Тип пакета конфигурации |

|---|---|---|

| Не настроено подключение службы между Intune и Defender для конечной точки | Политика EDR вручную | Адаптация |

| Быстрое развертывание на всех устройствах Windows с активным подключением к службе | Быстрое развертывание с предварительно настроенной политикой | Авто из соединителя |

| Целевое развертывание с пользовательскими параметрами и активным подключением к службе | Целевое исправление | Авто из соединителя |

| Несколько клиентов Defender или сред с воздушным подключением | Политика EDR вручную | Адаптация |

| Строгое управление изменениями, требующее ручного управления пакетами | Политика EDR вручную | Адаптация |

Создание автоматической политики EDR

Лучше всего подходит для сред со стандартной интеграцией Intune + Defender и одним клиентом Defender для конечной точки.

Необходимые условия:Активное подключение между службой Intune и Defender для конечной точки.

Развертывание предварительно настроенной политики Windows EDR

Самый быстрый способ развертывания подключения EDR на всех устройствах Windows — использовать параметр предварительно настроенной политики, доступный на вкладке Состояние подключения EDR. Этот метод автоматически использует последний пакет подключения из клиента Defender для конечной точки и развертывает с рекомендуемыми параметрами.

Подробные пошаговые инструкции см. в разделе Быстрое развертывание с предварительно настроенной политикой в разделе Отчет о состоянии подключения EDR.

Создание настраиваемой политики EDR (все платформы)

Если необходимо развернуть политики EDR в определенных группах или платформах с настраиваемыми параметрами, используйте параметр Создать политику на вкладке Сводка. Такой подход обеспечивает полный контроль над выбором платформы, параметрами конфигурации и назначениями групп.

Ключевые параметры конфигурации:

- Microsoft Defender для конечной точки тип пакета конфигурации клиента. Если доступно, выберите Auto из соединителя.

- Общий доступ к примерам: выбор в зависимости от требований к конфиденциальности данных

- Теги устройств (macOS и Linux). Настройка фильтрации и группирования устройств

Подробные рекомендации по созданию политики см. в разделе Целевое исправление в отчете о состоянии подключения EDR.

Создание политики EDR вручную

Используйте этот метод, если ваша организация не может использовать подключение к службе (несколько клиентов, среды с воздушным зазором или строгий контроль изменений).

Скачайте пакет подключения:

- На портале Microsoft Defender перейдите в раздел Параметры Конечные>>точкиПодключениеуправления устройствами>.

- Выберите операционную систему и выберите Мобильные Управление устройствами / Microsoft Intune.

- Выберите Скачать пакет.

Создайте политику:

- В Intune перейдите к разделуОбнаружение и ответ> конечной точки безопасность > конечных точекСоздание политики.

- Выберите платформу и профиль.

- В поле Тип пакета выберите Подключение или Отключение.

- Вставьте содержимое загруженного файла подключения.

- Настройте остальные параметры, а затем назначьте и создайте политику.

Дополнительные профили для устройств Linux

После создания основных политик EDR можно развернуть дополнительные специализированные профили для расширенного управления безопасностью.

Создание Linux глобальной политики исключений

Примечание.

Linux глобальные исключения. Для Linux устройств, управляемых с помощью управления параметрами безопасности Microsoft Defender для конечной точки, можно создать отдельный профиль Microsoft Defender глобальных исключений (AV+EDR). Этот профиль поддерживает исключения путей и имен процессов без подстановочных знаков.

- Перейдите в раздел Безопасность конечных точек>Обнаружение конечных точек и ответ>Создать политику.

- Выберите Linux для платформы и Microsoft Defender глобальные исключения (AV+EDR) для профиля.

- Настройте исключения, добавив записи с помощью:

- Путь: путь к файлу или каталогу для исключения (подстановочные знаки не поддерживаются).

- Имя процесса: имя процесса для исключения из мониторинга EDR (подстановочные знаки не поддерживаются).

- Назначьте Linux группам устройств, управляемым с помощью управления параметрами безопасности MDE.

Важно!

Глобальные исключения объединяются с другими источниками исключений и приводят к объединению всех исключений. Добавление исключений может снизить охват обнаружения угроз.

развертывание Configuration Manager

Подключение клиента

Подключение клиента позволяет Intune развертывать политики EDR на устройствах Windows, управляемых Configuration Manager.

требования к Configuration Manager:

- Current Branch 2002 или более поздней версии

- Для версии 2002 установите KB4563473 (исправление)

Конфигурация подключения клиента:

- Синхронизация коллекций устройств с Intune (облачная синхронизация).

- Убедитесь, что включены и синхронизированы все настольные и серверные клиенты (требуется для предварительно настроенных политик Windows EDR).

Разрешения.

- Intune администратор службы Entra встроенную роль идентификатора или эквивалентную роль для присоединения клиента и управления политиками безопасности конечных точек.

Настройка Configuration Manager для EDR

- Установка обновления Configuration Manager. Применение исправления KB4563473 для Configuration Manager 2002.

- Настройка присоединения клиента. Синхронизация коллекций Configuration Manager с Intune.

- Проверка подключения. Убедитесь, что коллекции отображаются в центрах администрирования Configuration Manager и Intune.

Развертывание политики EDR для Configuration Manager коллекций

- В центре администрирования Intune перейдите в раздел Обнаружение конечных точек безопасности>конечных точек и ответ>Создать политику.

- Выберите Платформа Windows (ConfigMgr) и Профиль обнаружения и реагирования конечных точек (ConfigMgr).

- Настройте те же параметры политики, которые доступны для устройств, управляемых Intune.

- В разделе Назначения выберите Configuration Manager коллекции вместо Entra групп идентификаторов.

- Создайте и разверните политику.

После развертывания политики предоставьте время для синхронизации Intune-ConfigMgr и Configuration Manager оценки политики клиента, прежде чем устройства будут отображаться как подключенные.

Подробные сведения о конфигурации подключения клиента см. в разделе Настройка подключения клиента для поддержки политик защиты конечных точек.

Отчет о состоянии подключения EDR

Отчет о состоянии подключения EDR предоставляет администраторам полное представление о ходе адаптации устройств в организации. Этот отчет помогает отслеживать, какие устройства успешно подключены к Microsoft Defender для конечной точки и определять устройства, которым может потребоваться внимание.

Доступ к отчету о состоянии подключения EDR

- В центре администрирования Microsoft Intune перейдите в разделОбнаружение и реагирование конечных точекбезопасности конечных> точек.

- Выберите вкладку Состояние подключения EDR .

Общие сведения об отчете

Вкладка Состояние подключения EDR включает следующее:

Сводная диаграмма подключения: устройства Windows, подключенные к Defender для конечной точки . На этой диаграмме отображается количество подключенных и не подключенных устройств.

Список устройств с подробными сведениями. Этот список устройств содержит следующие столбцы со сведениями:

- Имя устройства: имя каждого устройства в вашей организации.

- Управление: управление устройством (Intune, Configuration Manager через подключение клиента или управление параметрами безопасности MDE)

-

Состояние датчика Defender. Текущее состояние работоспособности датчика Defender для конечной точки.

- Активен: датчик работает и взаимодействует нормально

- Неактивен: датчик в последнее время не сообщает

- Проблемы с датчиком

-

Состояние подключения: текущее состояние подключения для каждого устройства.

- Подключено: устройство успешно отправляет данные телеметрии в Defender для конечной точки

- Не подключено: устройство не завершило процесс подключения

- Ожидание: устройство находится в процессе подключения

- Последнее проверка: время и дата последнего обмена данными с устройства с Intune

- Основное имя участника-пользователя: имя основного участника-пользователя, связанное с устройством.

Использование отчета для развертывания EDR

Быстрое развертывание с предварительно настроенной политикой

Для быстрого развертывания на всех соответствующих устройствах Windows непосредственно на вкладке Состояние подключения EDR:

На вкладке Состояние подключения EDR выберите Развернуть предварительно настроенную политику.

Выберите область развертывания:

- Обнаружение и реагирование windows + конечная точка: для устройств, управляемых Intune

- Windows (ConfigMgr) + Обнаружение конечных точек и ответ (ConfigMgr): для коллекций Configuration Manager

Укажите имя политики и необязательное описание.

Нажмите кнопку Создать , чтобы немедленно развернуть.

Эта преднастроенная политика автоматически:

- Использует последнюю версию пакета подключения из клиента Defender для конечной точки

- Развертывание на всех применимых устройствах в вашей организации

- Применение рекомендуемых параметров безопасности

Использование отчета для целевого исправления

Отчет о состоянии подключения EDR помогает определить устройства, которым требуется внимание. Затем можно решить с помощью целевого развертывания политики:

Определение проблемных устройств

Используйте список устройств на вкладке Состояние подключения EDR , чтобы определить конкретные устройства, требующие внимания:

- Фильтрация устройств по состоянию: сосредоточьтесь на устройствах с параметром "Не подключено" или "Ожидание"

- Проверка методов управления. Убедитесь, что устройства управляются через соответствующий канал.

- Проверка работоспособности датчика: выявление устройств с неактивными или неактивными датчиками

Создание целевых политик

Определив проблемные устройства, создайте определенные политики EDR с помощью параметра Создать политику на вкладке Сводка:

Сценарии наблюдения

Отчет о состоянии подключения EDR поддерживает несколько ключевых административных сценариев:

Проверка начального развертывания

После развертывания политик EDR:

- Мониторинг сводной диаграммы по подключению для увеличения количества подключенных

- Просмотр хода выполнения отдельных устройств в списке устройств

- Определение устройств, для подключения к которым не удается подключиться в течение ожидаемых периодов времени

Текущий мониторинг соответствия требованиям

Для непрерывного управления состоянием безопасности:

- Настройте регулярные проверки состояния подключения.

- Отслеживайте работоспособность датчиков по всему парку устройств.

- Определите устройства, которые становятся неактивными или неактивными с течением времени.

Устранение неполадок с развертыванием

Если устройства не удается подключить:

- Используйте список устройств для выявления проблемных устройств.

- Проверьте методы управления, чтобы убедиться в правильном нацеливание на политику.

- Проверьте состояние датчика для устройств с состоянием "Не подключено".

- Перекрестная ссылка с отчетами о соответствии политике EDR.

Рекомендации по использованию отчета

- Регулярный мониторинг: еженедельно просматривайте отчет о состоянии подключения EDR, чтобы обеспечить непрерывное покрытие защиты.

- Упреждающее исправление. Оперативное обращение к устройствам без подключения для поддержания состояния безопасности.

- Корреляция с другими отчетами. Используйте наряду с отдельными отчетами о соответствии политике EDR для полной видимости развертывания.

- Задокументируйте базовые метрики. Отслеживайте показатели успешного подключения с течением времени для выявления тенденций.

Дополнительная видимость подключения

Помимо выделенного отчета о состоянии подключения EDR, вы также можете просматривать состояние подключения устройства с помощью отчетов Microsoft Defender антивирусной программы Intune. Эти отчеты включают сведения о состоянии подключения для устройств Windows MDM и предоставляют еще один способ мониторинга развертывания Defender для конечной точки вашей организации:

- Отчет о состоянии антивирусного агента: отображает комплексное состояние устройства, включая состояние подключения Defender для конечной точки

- Отчет о неработоспособных конечных точках: отображает устройства с обнаруженными проблемами, включая проблемы с подключением

Эти отчеты доступны в Центре администрирования по следующим адресам:

- Перейдите в раздел Отчеты>о безопасности> конечной точки Microsoft Defender> плиткуОтчеты о>состоянии антивирусного агента.

- Перейдите на вкладкуНеработоспособные конечные точки безопасности конечных точек для защиты>конечных> точек.

Мониторинг и проверка развертывания EDR

Отчеты Intune:

Результаты развертывания и подключения можно просмотреть в центре администрирования Intune в разделеОбнаружение и ответ конечной точки безопасности >конечной точки:

- Соответствие политике. На вкладке Сводка можно выбрать политику, чтобы просмотреть состояние развертывания.

- Сведения об устройстве. На вкладке Состояние подключения EDR просмотрите простой отчет с количеством устройств, просмотрите список устройств с подробными сведениями о состоянии подключения и работоспособности датчика, а затем выберите устройства для детализации для получения дополнительных сведений.

Для комплексного надзора за подключением устройств используйте отчет о состоянии подключения EDR.

проверка портала Microsoft Defender:

На портале Defender выполните следующие действия.

Списокподключенныхустройств вскоре> после получения данных телеметрии отображается в списке устройств, подключенных к устройству.

Работоспособности датчика отображает время, версию датчика и состояние связи.

Оценка рисков начинается после того, как устройства отправят свои первоначальные данные телеметрии.

Текущий мониторинг

Просмотрите следующие сведения, чтобы обеспечить продолжение успешного подключения:

- Показатели успешного развертывания политики

- Состояние подключения устройства

- Работоспособности датчика и связи

- Неудачные развертывания, требующие исправления

Устранение неполадок

Устройства не отображаются на портале Defender

- Убедитесь, что устройство может обращаться к необходимым конечным точкам (например, *.securitycenter.windows.com и *.protection.outlook.com).

- Проверьте состояние соответствия политике EDR в Intune и просмотрите сведения об устройстве в отчете О состоянии подключения EDR.

- Убедитесь, что служба Microsoft Defender для конечной точки запущена на устройстве.

Параметр "Авто из соединителя" недоступен

- Убедитесь, что в разделеСоединители и маркерыадминистрирования> клиента для подключения к Defender отображается значение Подключено.

- До 15 минут после включения подключения, чтобы появилась эта возможность.

- Убедитесь, что у вашей учетной записи есть соответствующие административные разрешения.

Дополнительные сведения см. в статье Устранение неполадок с подключением Microsoft Defender для конечной точки.

Отключение устройств

Intune политика EDR поддерживает возможность использования большого двоичного объекта для отключения устройств. Отключение устройств из Defender для конечной точки обычно является редким, но запланированным процессом. Некоторые ситуации, требующие отключения, включают, но не ограничиваются перемещением устройства из лаборатории тестирования, частью управления жизненным циклом устройств или обязательным во время консолидации клиента.

Чтобы создать политику отключения, выполните следующие действия.

- Скачайте новый пакет отключения с портала Microsoft Defender, перейдя в раздел Параметры>Конечные> точкиУправление устройствами>Отключение.

- Выберите операционную систему и выберите Мобильные Управление устройствами / Microsoft Intune.

- Выберите Скачать пакет.

- Создайте новую политику EDR с типом пакета , имеющим значение Offboard , и вставьте содержимое большого двоичного объекта для подключения или обновите существующую политику отключения, заменив содержимое BLOB-объекта.

При развертывании политики EDR отключения в Intune:

- По соображениям безопасности срок действия большого двоичного объекта или пакета из Defender истекает через семь дней после скачивания. Пакеты отключения с истекшим сроком действия, отправляемые на устройства, отклоняются.

- При развертывании на устройстве отключенный BLOB-объект отключает датчик Defender для конечной точки, но не удаляет клиент Defender для конечной точки.

- Устройства перестают отправлять данные телеметрии на портал Defender для конечной точки.

- Через семь дней устройства в Defender отображаются как неактивные.

- В Intune состояние соответствия политике EDR должно отображаться успешное развертывание.

- Исторические данные остаются в Defender до тех пор, пока политики хранения не удаляют их.

При отключении устройства из Defender для конечной точки:

- Остановки телеметрии. Новые обнаружения, уязвимости или данные безопасности не отправляются на портал Microsoft Defender.

- Изменение состояния устройства: через семь дней после отключения состояние устройства меняется на "неактивно".

- Хранение данных: прошлые данные (оповещения, уязвимости, устройства временная шкала) остаются на портале Defender до истечения настроенного периода хранения.

- Видимость устройства. Профиль устройства (без данных) остается видимым в инвентаризации устройств в течение 180 дней.

- Оценка экспозиции. Устройства, неактивные в течение более 30 дней, не учитываются в оценке воздействия вашей организации.

Дополнительные сведения см. в документации по Microsoft Defender для конечной точки по следующим темам:

Связанные материалы

После подключения устройств с политиками EDR рассмотрите возможность развертывания дополнительных элементов управления безопасностью конечных точек: