Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

Каждый день корпорация Майкрософт обрабатывает более 100 трлн сигналов безопасности от конечных точек, облачных служб, систем удостоверений и т. д. Мы используем эту форму данных, как мы реагируем на угрозы и сообщаем, как мы внедряем инновации, чтобы помочь построить безопасное цифровое будущее. Ознакомьтесь с работой, которую мы делаем в отчете о цифровой обороне Майкрософт.

В рамках этой работы управляемые корпорацией Майкрософт политики доступны в клиентах Microsoft Entra по всему миру. Для этих упрощенных политик условного доступа требуется многофакторная проверка подлинности, которая по-прежнему снижает риск компрометации более чем на 99%.

Необходимые условия

- Лицензии Microsoft Entra ID P2 или Microsoft 365 Business Premium требуются для использования функций условного доступа

- Роль администратора условного доступа является наименее привилегированной ролью, необходимой для просмотра политик условного доступа.

- Полный список ролей см. в разделе "Наименее привилегированные роли по задачам".

Как работают управляемые корпорацией Майкрософт политики

Управляемые корпорацией Майкрософт политики — это предварительно настроенные политики условного доступа, созданные и поддерживаемые корпорацией Майкрософт для защиты от распространенных рисков идентификации. Корпорация Майкрософт создает и развертывает эти политики непосредственно для подходящих арендаторов на основе лицензионных условий и соответствия функциям. При введении политики:

- Политика автоматически создается в арендаторе в режиме только для отчетов.

- Политика включает предварительно настроенные условия и рекомендуемые элементы управления, такие как требование многофакторной проверки подлинности.

- Администраторы не должны вручную создавать эти политики. Корпорация Майкрософт управляет шаблоном политики, конфигурацией и обновлениями, чтобы обеспечить соответствие текущим рекомендациям по безопасности.

Корпорация Майкрософт активирует эти политики не менее чем через 45 дней после их внедрения в вашем клиенте, если они остаются в состоянии только для отчетов. Вы можете включить эти политики раньше или отказаться, задав состояние политики в значение Off. Клиенты оповещаются по электронной почте и через посты в Центре сообщений за 28 дней до вступления политик в силу.

Примечание.

В некоторых случаях политики могут быть включены быстрее, чем за 45 дней. Если это изменение применяется к клиенту:

- Он указан в электронных письмах и записях центра сообщений Microsoft 365, которые вы получаете о политиках, управляемых Microsoft.

- Он упоминается в сведениях о политике в Центре администрирования Microsoft Entra.

По мере развития угроз корпорация Майкрософт может обновить эти политики, чтобы использовать новые функции, функциональные возможности или повысить их эффективность. Политики условного доступа, управляемые корпорацией Майкрософт, автоматически адаптируются к изменениям в клиенте, чтобы обеспечить согласованную безопасность без необходимости действий администратора. Так как корпорация Майкрософт определяет новых пользователей, групп или рабочих нагрузок, которые соответствуют критериям соответствия существующей политике MMP, они автоматически включаются в область политики. Эти обновления не изменяют параметры политики, условия или элементы управления предоставлением, а все исключения, настроенные администратором, всегда сохраняются, чтобы предотвратить случайные блокировки. Это гарантирует, что покрытие остается текущим по мере развития клиента, сохраняя прогнозируемое поведение для администраторов. Корпорация Майкрософт сообщает об этих обновлениях через стандартные каналы уведомлений для информирования клиентов.

Политики

Эти политики, управляемые корпорацией Майкрософт, позволяют администраторам вносить простые изменения, такие как исключение пользователей или включение и отключение режима только для отчетов. Организации не могут переименовать или удалить какие-либо политики, управляемые корпорацией Майкрософт.

- Блокировать доступ ко всем ресурсам с высоким уровнем риска (предварительная версия)

- Блокировать устаревшую проверку подлинности (также политика базового режима безопасности)

- Блокировать поток кода устройства

- Многофакторная проверка подлинности для администраторов, обращающихся к порталам администрирования Microsoft

- Многофакторная проверка подлинности для всех пользователей

- Многофакторная проверка подлинности для пользователей

- многофакторную проверку подлинности и повторную проверку подлинности для рискованных входов

- Блокировка доступа для пользователей с высоким риском

- Требовать фишинговую проверку подлинности для администраторов (политика базового режима безопасности)

Как получить доступ к политикам, управляемым Корпорацией Майкрософт, и управлять ими

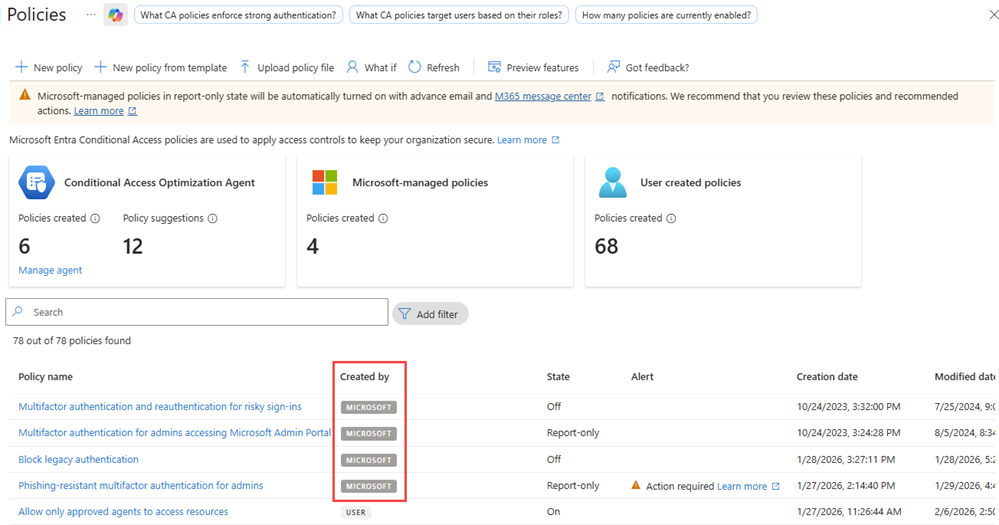

Управляемые корпорацией Майкрософт политики отображаются в том же списке, что и все другие политики условного доступа.

- Войдите в Центр администрирования Microsoft Entra как минимум в качестве администратора условного доступа.

- Перейдите к Entra ID>условному доступу>политикам.

- Выберите политику, которая отображает Майкрософт в столбце Создано.

Вы можете изменить состояние политики и указать, какие идентификаторы следует исключить. Исключите учетные записи аварийного доступа из управляемых политик, как и другие политики условного доступа. Рассмотрите возможность дедупликации этих политик, если необходимо внести больше изменений, чем разрешено в политиках, управляемых Корпорацией Майкрософт.

Базовые политики режима безопасности

Базовый режим безопасности (BSM) в Центре администрирования Microsoft 365 содержит рекомендуемые параметры безопасности и политики для рабочих нагрузок Microsoft 365. Два из этих параметров отображаются в качестве политик условного доступа:

- Требовать аутентификацию, устойчивую к фишингу, для администраторов

- Заблокировать устаревшую аутентификацию

Эти политики основаны на платформе политики, управляемой корпорацией Майкрософт, но они отображаются в качестве базового режима безопасности в столбце "Создано по столбцу ". Политики BSM управляются в Центре администрирования Microsoft 365. Инструкции по управлению этими политиками см. в разделе "Базовые политики режима безопасности".

Одним из важных различий между политиками BSM и политиками, управляемыми корпорацией Майкрософт, является то, что политики BSM создаются администратором, а не корпорацией Майкрософт.

Блокировать доступ ко всем ресурсам с высоким уровнем риска (предварительная версия)

Эта политика блокирует идентификаторы агентов с оценкой "высокий риск" от доступа к ресурсам вашего клиента. Уровень риска агента основан на обнаружениях от Microsoft Entra ID Protection.

Заблокировать устаревшую аутентификацию

Эта политика блокирует попытки входа с использованием устаревшей аутентификации и протоколов, связанных с ней. Эти проверки подлинности могут поступать от старых клиентов, таких как Office 2010, или клиентов, использующих такие протоколы, как IMAP, SMTP или POP3.

На основе анализа Майкрософт более 99 процентов атак с распыления паролем используют эти устаревшие протоколы проверки подлинности. Эти атаки прекратятся, если простая проверка подлинности будет отключена или заблокирована.

Блокировать поток кода устройства

Эта политика блокирует поток кода устройства, когда пользователь инициирует проверку подлинности на одном устройстве, завершает работу на другом устройстве, а их маркер отправляется обратно на исходное устройство. Этот тип проверки подлинности распространен, когда пользователи не могут вводить свои учетные данные, такие как смарт-телевизоры, устройства Комнаты Microsoft Teams, устройства Интернета вещей или принтеры.

Поток кода устройства редко используется клиентами, но часто используется злоумышленниками. Включение этой политики, управляемой корпорацией Майкрософт для вашей организации, помогает удалить этот вектор атаки.

Многофакторная проверка подлинности для администраторов, обращаюющихся к порталам администрирования Майкрософт

Эта политика охватывает 14 ролей администратора , которые имеют высокий уровень привилегий, которые обращаются к порталам администрирования Майкрософт и требуют от них многофакторной проверки подлинности.

Эта политика применяется к клиентам Microsoft Entra ID P1 и P2, где значения безопасности по умолчанию не включены.

Совет

Управляемые корпорацией Майкрософт политики, требующие многофакторной аутентификации, отличаются от объявления об обязательной многофакторной аутентификации для входа в Azure, сделанного в 2024 году, которое начало постепенное развертывание в октябре 2024 года. Дополнительные сведения см. в статье Планирование обязательной многофакторной проверки подлинности для Azure и других порталов администрирования.

Многофакторная проверка подлинности для всех пользователей

Эта политика охватывает всех пользователей в организации и требует от них многофакторной проверки подлинности при входе. В большинстве случаев сеанс сохраняется на устройстве, и пользователям не нужно выполнять многофакторную проверку подлинности при взаимодействии с другим приложением.

Многофакторная аутентификация для пользователей с индивидуальной настройкой многофакторной аутентификации

Эта политика касается пользовательского MFA, конфигурации, которую компания Майкрософт больше не рекомендует. Условный доступ предлагает лучший интерфейс администратора с множеством дополнительных функций. Консолидация всех политик многофакторной аутентификации в Условном Доступе может помочь более целенаправленно требовать многофакторную аутентификацию, уменьшая неудобства для конечных пользователей при сохранении уровня безопасности.

Эта политика предназначена для выполнения указанных ниже задач.

- Организации с лицензированными пользователями Microsoft Entra ID P1 и P2

- Организации, в которых параметры безопасности по умолчанию не включены

- Организации, где у менее чем 500 пользователей включена или применена принудительно многофакторная аутентификация.

Чтобы применить эту политику к нескольким пользователям, дублируйте ее и измените назначения.

Совет

Использование иконки "Изменить" наверху для изменения политики многофакторной аутентификации, управляемой Microsoft, может привести к ошибке "не удалось обновить". Чтобы обойти эту проблему, выберите «Изменить» в разделе «Исключенные удостоверения» политики.

Многофакторная проверка подлинности и повторная проверка подлинности для рискованных входов

Эта политика охватывает всех пользователей и требует многофакторной проверки подлинности и повторной проверки подлинности при обнаружении входов с высоким риском. Высокий риск в этом случае означает, что что-то в способе входа пользователя в систему является необычным. Эти входы в систему с высоким риском могут включать поездки, которые являются крайне необычными, атаками перебора паролей или повторными атаками на токены. Дополнительные сведения см. в разделе Что такое обнаружение рисков.

Эта политика предназначена для клиентов Microsoft Entra ID P2, где параметры безопасности по умолчанию не включены. Политика охватывает пользователей двумя способами в зависимости от того, есть ли у вас больше лицензий P2, чем пользователей, или если у вас больше пользователей, чем лицензий P2. Гостевые пользователи не включены в политику.

- Если все активные пользователи имеют MFA и лицензии P2 равны или превышают общее количество активных пользователей, политика охватывает всех пользователей.

- все пользователи могут включать сервисные учетные записи или учетные записи экстренного доступа, поэтому их может потребоваться исключить.

- Если у некоторых активных пользователей нет многофакторной проверки подлинности, или если недостаточно лицензий P2 для покрытия всех пользователей, зарегистрированных в MFA, мы создаем и назначаем политику группе безопасности под названием "Условный доступ: рискованная многофакторная аутентификация при входе", которая ограничена доступными лицензиями P2.

- Политика применяется только к этой группе безопасности, чтобы можно было применить политику, изменив саму группу.

- Чтобы заполнить группу, мы выбираем пользователей, которые могут соответствовать требованиям MFA, при этом приоритет отдается пользователям с непосредственно назначенной лицензией P2.

- Эта настройка гарантирует, что политика не блокирует законных пользователей и позволяет вам получать максимальную выгоду от лицензий P2.

Чтобы не допустить захвата учетных записей злоумышленниками, Microsoft блокирует рискованным пользователям регистрацию для многофакторной аутентификации.

Блокировка доступа для пользователей с высоким риском

Эта политика помогает защитить организацию путем ограничения доступа для пользователей, определяемых как высокий риск защитой идентификаторов Microsoft Entra. Риск пользователя представляет вероятность того, что учетная запись пользователя скомпрометирована на основе таких сигналов, как утечка учетных данных или другие обнаружения рисков. Если эта политика включена, эта политика блокирует доступ для пользователей, которые соответствуют заданному уровню риска пользователей, пока не будет устранен риск. Исправление следует существующим процессам и рекомендациям по защите идентификаторов Microsoft Entra.

Эта политика предназначена для выполнения указанных ниже задач.

- Организации с лицензиями Microsoft Entra ID P2

- Организации, в которых параметры безопасности по умолчанию не включены

Администраторы могут просматривать влияние политики в режиме только для отчетов, исключать учетные записи аварийного доступа и перемещать политику в режим "Вкл".

Политики безопасности по умолчанию

Следующие политики становятся доступны при переходе от использования настроек безопасности по умолчанию.

- Блокировать устаревшую аутентификацию

- Требовать многофакторную проверку подлинности для управления Azure

- Требовать многофакторную проверку подлинности для администраторов

- Требовать многофакторную проверку подлинности для всех пользователей

Заблокировать устаревшую аутентификацию

Эта политика блокирует устаревшие протоколы проверки подлинности из доступа к приложениям. Под устаревшей проверкой подлинности понимается запрос проверки подлинности, осуществленный следующими способами:

- Клиенты, не использующие современную проверку подлинности (например, клиент Office 2010)

- Любой клиент, использующий старые протоколы почты, такие как IMAP, SMTP или POP3

- Любая попытка входа использует устаревшую проверку подлинности.

Большинство наблюдаемых попыток взлома учетных записей связано с использованием устаревшей проверки подлинности. Так как устаревшая проверка подлинности не поддерживает многофакторную проверку подлинности, злоумышленники могут обойти требования многофакторной проверки подлинности с помощью старых протоколов.

Требовать многофакторную проверку подлинности для управления Azure

Эта политика охватывает всех пользователей при попытке доступа к различным службам Azure, управляемым через API управления службами Windows Azure, включая:

- Портал Azure

- Центр администрирования Microsoft Entra

- Azure PowerShell

- Azure CLI (Интерфейс командной строки для Azure)

Для доступа к этим ресурсам пользователям необходимо выполнить многофакторную проверку подлинности.

Требовать многофакторную проверку подлинности для администраторов

Эта политика применяется к пользователям с ролями администратора с высоким уровнем привилегий:

- глобальный администратор

- Администратор приложений

- Администратор проверки подлинности

- администратора выставления счетов;

- Администратор облачных приложений

- Администратор условного доступа

- Администратор Exchange

- Администратор службы технической поддержки

- Администратор паролей

- Привилегированный администратор проверки подлинности

- Администратор привилегированных ролей

- Администратор безопасности

- Администратор SharePoint

- Администратор пользователей

Эти учетные записи должны использовать многофакторную проверку подлинности для входа в любое приложение.

Требовать многофакторную проверку подлинности для всех пользователей

Эта политика применяется ко всем пользователям в организации и требует многофакторной проверки подлинности для каждого входа. В большинстве случаев сеансы сохраняются на устройствах, поэтому пользователям не нужно выполнять многофакторную проверку подлинности при взаимодействии с другими приложениями.

Мониторинг и проверка

Управляемая политика и журналы входа — это два места, где можно увидеть влияние этих политик на вашу организацию.

Просмотрите вкладку влияния политики управляемой политики, чтобы просмотреть сводку о том, как политика влияет на вашу среду.

Проанализируйте журналы входа Microsoft Entra, чтобы увидеть подробности о том, как политики влияют на процесс входа.

- Войдите в Центр администрирования Microsoft Entra как минимум в роли читателя отчетов.

- Перейдите к Entra ID>Мониторинг и работоспособность>Журналы входов в систему.

- Используйте некоторые или все следующие фильтры:

- Идентификатор корреляции, если у вас есть определенное событие для изучения.

- Условный доступ для просмотра неудач и успешности выполнения политики.

- Имя пользователя для просмотра сведений, связанных с конкретными пользователями.

- Дата, ограниченная рассматриваемым интервалом времени.

- Выберите определенное событие входа, а затем выберите Условный доступ.

- Для дальнейшего изучения выберите название политики для более детального изучения конфигурации политик.

- Просмотрите другие вкладки, чтобы увидеть пользователя клиента и сведения об устройстве , которые использовались для оценки политики условного доступа.

Распространенные вопросы

Что такое условный доступ?

Условный доступ — это функция Microsoft Entra, которая позволяет организациям применять требования к безопасности при доступе к ресурсам. Условный доступ обычно используется для применения многофакторной проверки подлинности, конфигурации устройства или требований к сетевому расположению.

Эти политики можно рассматривать как логические условные выражения.

Если атрибуты (пользователи, ресурсы и условия) являются истинными, тогда примените элементы управления доступом (разрешение и/или сеанс) в политике. Если вы являетесь администратором, который хочет получить доступ к одному из порталов администрирования Майкрософт, необходимо выполнить многофакторную проверку подлинности, чтобы доказать, что это действительно вы.

Что делать, если я хочу внести дополнительные изменения?

Администраторы могут внести дополнительные изменения в эти политики, дублируя их с помощью кнопки "Дублировать " в представлении списка политик. Эта новая политика может быть настроена так же, как и любая другая политика условного доступа, начиная с рекомендуемой позиции Майкрософт. Будьте осторожны, чтобы не снизить уровень безопасности с этими изменениями.

Какие роли администратора охватываются этими политиками?

- глобальный администратор

- Администратор приложений

- Администратор проверки подлинности

- администратора выставления счетов;

- Администратор облачных приложений

- Администратор условного доступа

- Администратор Exchange

- Администратор службы технической поддержки

- Администратор паролей

- Привилегированный администратор проверки подлинности

- Администратор привилегированных ролей

- Администратор безопасности

- Администратор SharePoint

- Администратор пользователей

Что делать, если для многофакторной проверки подлинности используется другое решение?

Многофакторная проверка подлинности с помощью внешних методов проверки подлинности удовлетворяет требованиям MFA для политик, управляемых Корпорацией Майкрософт.

При завершении многофакторной аутентификации через федеративного поставщика удостоверений (IdP) это может удовлетворять требованиям MFA для Microsoft Entra ID в зависимости от вашей конфигурации. Для получения более подробной информации см. Удовлетворение требований многофакторной аутентификации (MFA) Microsoft Entra ID с утверждениями MFA от федеративного поставщика удостоверений.

Что делать, если использовать проверку подлинности Certificate-Based?

В зависимости от конфигурации Certificate-Based аутентификации (CBA) она может функционировать как однофакторная или многофакторная проверка подлинности.

- Если организация настраивает CBA как однофакторную, пользователи должны использовать второй метод проверки подлинности для удовлетворения MFA. Дополнительные сведения о разрешенных сочетаниях методов аутентификации, таких как многофакторная аутентификация с однофакторной аутентификацией на основе сертификатов (CBA), см. в разделе многофакторная аутентификация с однофакторной аутентификацией на основе сертификатов.

- Если ваша организация настраивает CBA как многофакторную, пользователи могут завершить MFA с помощью метода проверки подлинности CBA.

Что делать, если использовать пользовательские элементы управления?

Настраиваемые элементы управления не удовлетворяют требованиям к утверждению многофакторной аутентификации. Если в вашей организации используются пользовательские элементы управления, рекомендуется перейти на внешние методы проверки подлинности, которые заменяют пользовательские элементы управления. Внешний поставщик проверки подлинности должен поддерживать внешние методы проверки подлинности и предоставлять необходимые рекомендации по настройке для интеграции.

Как отслеживать, когда корпорация Майкрософт вносит изменения в эти политики, добавляет новую или удаляет ее?

Администраторы с разрешениями AuditLog.Read.All и Directory.Read могут запрашивать журнал аудита для записей, инициированных Microsoft Managed Policy Manager в категории "Политика ". Например, используйте Graph Explorer для поиска записей с этой строкой запроса: https://graph.microsoft.com/v1.0/auditLogs/directoryAudits?$filter=initiatedBy/app/displayName eq 'Microsoft Managed Policy Manager' and category eq 'Policy'