Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Область применения: ✔️ общие папки SMB

В этой статье объясняется, как включить и настроить Microsoft Entra ID (ранее Azure AD) для проверки подлинности hybrid или облачных удостоверений (предварительная версия).

Гибридные удостоверения — это локальные удостоверения доменные службы Active Directory (AD DS), которые синхронизируются с Microsoft Entra ID с помощью Microsoft Entra Connect Sync или Microsoft Entra Cloud Sync.

Идентификаторы только для облака создаются и управляются исключительно в Microsoft Entra ID.

Если включить проверку подлинности Kerberos Microsoft Entra, пользователи могут получить доступ к общим папкам Azure с помощью проверки подлинности Kerberos. Microsoft Entra ID выдает необходимые билеты Kerberos для доступа к общей папке с помощью протокола SMB. Для пользователей облака, этот метод аутентификации означает, что для общих файлов Azure больше не требуется наличие контроллера домена для авторизации или аутентификации (предварительная версия). Однако для гибридных удостоверений настройка списков управления доступом Windows (ACL) и разрешений на уровне каталога и файлов для пользователя или группы требует беспрепятственного сетевого подключения к контроллеру домена, расположенному на территории предприятия.

Дополнительные сведения см. в разделе Обзор параметров проверки подлинности на основе удостоверений Файлы Azure для доступа к SMB и в этой детальной статье.

Внимание

Можно включить только один источник удостоверения в учетной записи хранения для аутентификации на основе удостоверения с помощью Файлы Azure. Если проверка подлинности Kerberos Microsoft Entra не соответствует вашим требованиям, вы можете вместо этого использовать локальную службу домена Active Directory (AD DS) или Доменные службы Microsoft Entra. Шаги конфигурации и поддерживаемые сценарии отличаются для каждого метода.

Предварительные условия

Прежде чем включить проверку подлинности Microsoft Entra Kerberos по протоколу SMB для файловых ресурсов Azure, убедитесь, что выполнены следующие предварительные требования.

Минимальные предварительные требования

Вам потребуются следующие минимальные предварительные требования. Без этих предварительных требований невозможно пройти проверку подлинности с помощью Microsoft Entra ID.

Учетная запись хранения Azure не может пройти проверку подлинности с помощью Entra ID и второго метода, например AD DS или Доменные службы Microsoft Entra. Если вы уже выбрали другой источник удостоверений для учетной записи хранения, перед включением Microsoft Entra Kerberos необходимо отключить его.

Если требуется выполнить проверку подлинности гибридных удостоверений, вам также потребуется AD DS и Microsoft Entra Connect Sync или Microsoft Entra Cloud Sync. Эти учетные записи необходимо создать в Active Directory и синхронизировать их с Entra ID. Чтобы назначить разрешения Azure Role-Based контроль доступа (RBAC) для общей папки Azure группе пользователей, необходимо создать группу в Active Directory и синхронизировать ее с Entra ID. Это требование не применяется к удостоверениям, которые существуют только в облаке.

Требуется служба автоматического обнаружения веб-прокси WinHTTP (

WinHttpAutoProxySvc) и должна быть запущена. По соображениям безопасности можно отключить автоматическое обнаружение веб-прокси (WPAD) с помощью ключей реестра. Однако вы не должны отключать всюWinHttpAutoProxySvcслужбу, так как она отвечает за множество других важных функций, включая запросы прокси-сервера Центра распространения ключей Kerberos (KDC Proxy).Требуется служба вспомогательного IP-адреса (

iphlpsvc) и она должна быть запущена.Необходимо отключить многофакторную проверку подлинности (MFA) в приложении Entra, представляющего учетную запись хранения. Инструкции см. в разделе "Отключить многофакторную проверку подлинности" в учетной записи хранения.

Если у вас есть политики управления приложениями , которые блокируют добавление симметричного ключа для субъектов-служб или ограничивают время существования симметричного ключа субъекта-службы значением менее 366 дней, необходимо настроить политику или предоставить исключение для службы "Поставщик ресурсов хранилища" (идентификатор

a6aa9161-5291-40bb-8c5c-923b567bee3bприложения). При использовании Центра администрирования Entra эти политики определяются в параметрах "Блокировать добавление пароля" и "Ограничить максимальное время существования пароля". При использовании API Graph эти политики определяются с помощью ограниченийsymmetricKeyAddition,symmetricKeyLifetimeиservicePrincipalRestrictions.passwordCredentials.Эта функция в настоящее время не поддерживает межтенантный доступ для пользователей B2B или гостевых пользователей. Пользователи из клиента Entra, отличного от настроенного, не смогут получить доступ к общей папке.

С Microsoft Entra Kerberos шифрование билетов Kerberos всегда использует AES-256. Но вы можете задать шифрование каналов SMB, которое лучше всего соответствует вашим потребностям.

Файлы Azure поддержка SMB для внешних удостоверений в настоящее время ограничена сценариями FSLogix, выполняемыми в Виртуальный рабочий стол Azure. Эта поддержка применяется к внешним пользователям, приглашенным к клиенту Microsoft Entra ID в общедоступном облаке, за исключением пользователей из нескольких облаков (приглашенных в клиент из Azure для государственных организаций или Azure, управляемых 21Vianet). Сценарии облака для государственных организаций не поддерживаются. Сценарии, не связанные с Виртуальный рабочий стол Azure, не поддерживаются для гостевых пользователей бизнес-бизнеса или пользователей из других клиентов Entra.

Внимание

Поддержка облачных удостоверений (предварительная версия) доступна только с помощью разрешения на уровне общего доступа по умолчанию.

Предварительные требования к операционной системе и домену

Стандартный поток проверки подлинности Kerberos Microsoft Entra, описанный в этой статье, требует следующих предварительных требований. Если некоторые или все клиентские компьютеры не соответствуют этим предварительным требованиям, вы по-прежнему можете включить Microsoft Entra проверку подлинности Kerberos для общих папок SMB, но вам нужно настройку облачного доверия, чтобы позволить этим клиентам получать доступ к общим папкам.

Чтобы использовать проверку подлинности Entra Kerberos для облачных удостоверений (предварительная версия), используйте одну из следующих операционных систем:

- Windows 11 Enterprise/Pro один или несколько сеансов.

- Windows Server 2025 г. с установленными последними накопительными обновлениями.

Чтобы использовать проверку подлинности Entra Kerberos для гибридных удостоверений, используйте одну из следующих операционных систем:

- Windows 11 Enterprise/Pro один или несколько сеансов.

- Windows 10 Enterprise/Pro с одним или несколькими сеансами версии 2004 или более поздней, с установленными последними накопительными обновлениями, особенно KB5007253 - предварительный накопительный пакет обновления за ноябрь 2021 года для Windows 10.

- Windows Server 2025 г. с установленными последними накопительными обновлениями.

- Windows Server 2022 с установленными последними накопительными обновлениями, особенно KB5007254 - Накопительное обновление за ноябрь 2021 для серверной операционной системы Майкрософт версии 21H2.

Сведения о создании и настройке виртуальной машины Windows и входе с помощью проверки подлинности на основе Entra ID см. в статье Sign in to Windows virtual machine in Azure using Microsoft Entra ID and Azure Role Based контроль доступа.

Клиенты должны быть включены в Microsoft Entra или гибридно включены в Microsoft Entra. Они не могут быть присоединены к Доменные службы Microsoft Entra или присоединены только к AD.

Доступность в регионах

Поддержка гибридных удостоверений доступна в облаках Azure Public, Azure US Gov и Azure для Китая (21Vianet).

Поддержка облачных удостоверений (предварительная версия) доступна только в общедоступных облаках Azure и ограничена использованием разрешения default уровня общего доступа для всех удостоверений, прошедших проверку подлинности.

Включение проверки подлинности Kerberos Microsoft Entra

Вы можете включить проверку подлинности Kerberos Microsoft Entra на Файлы Azure с помощью портала Azure, PowerShell или Azure CLI.

Чтобы включить проверку подлинности Kerberos Microsoft Entra с помощью портала Azure выполните следующие действия.

Войдите на портал Azure и выберите учетную запись хранения, для которой требуется включить проверку подлинности Kerberos Microsoft Entra.

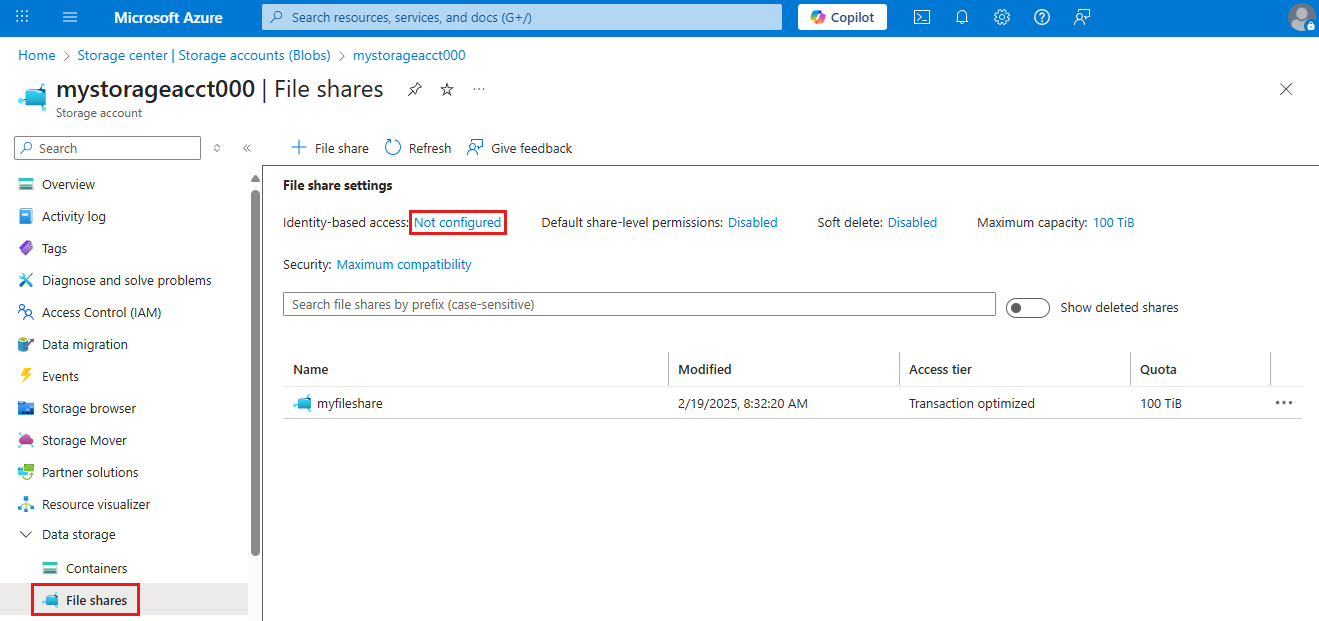

В разделе Хранилище данных выберите Общие папки.

Рядом с доступом на основе удостоверений выберите состояние конфигурации, например "Не настроено".

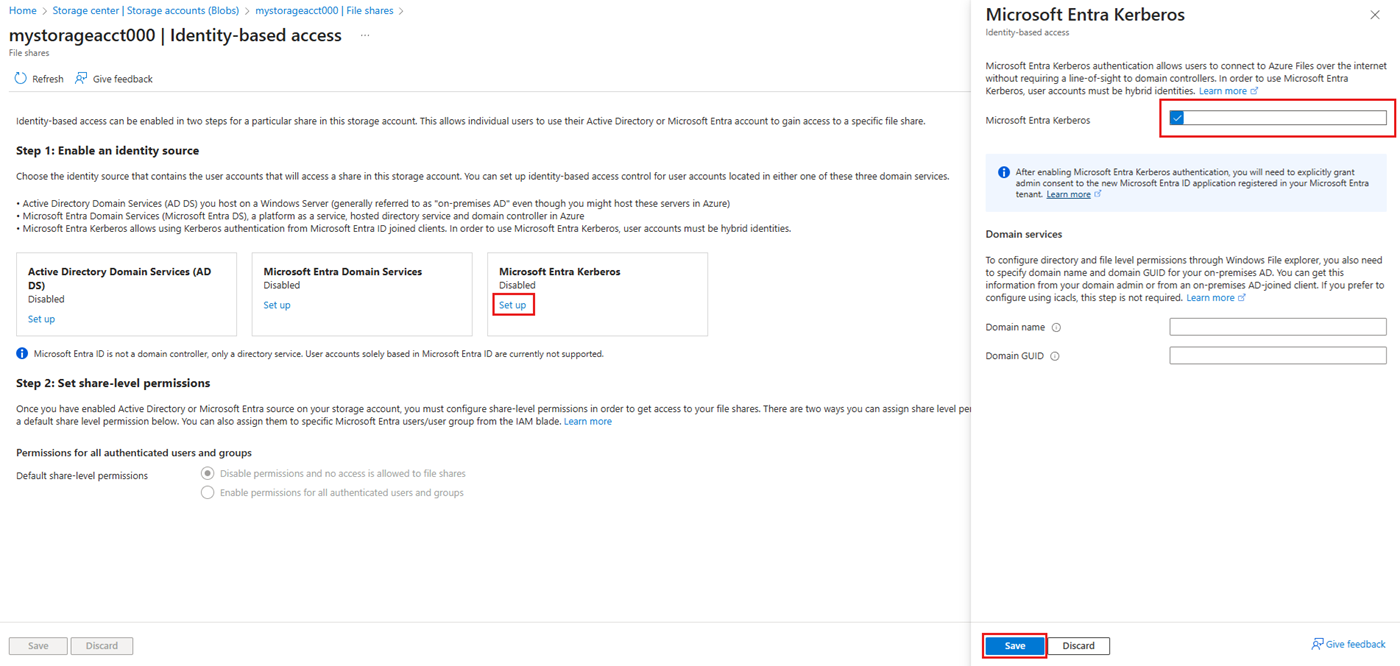

В разделе Microsoft Entra Kerberos выберите Set up.

Установите флажок Microsoft Entra Kerberos.

Optional: Если вы выполняете проверку подлинности гибридных удостоверений и хотите настроить разрешения уровня каталога и файлов с помощью проводника Windows, укажите доменное имя и GUID домена для локального AD. Эти сведения можно получить от администратора домена или выполнив следующий командлет Active Directory PowerShell из локального клиента, присоединенного к AD:

Get-ADDomain. Имя домена отображается в выходных данных подDNSRoot, а GUID домена — подObjectGUID. Если вы предпочитаете настраивать разрешения на уровне каталога и файлов с помощью icacls, можно пропустить этот шаг. Однако если вы хотите использовать icacls, клиент должен иметь беспрепятственное сетевое подключение к локальной AD. Настройка каталогов и разрешений на уровне файлов с помощью проводника Windows в настоящее время не поддерживается для облачных удостоверений (предварительная версия).Нажмите Сохранить.

Предупреждение

Если вы ранее включили аутентификацию Kerberos Microsoft Entra путём выполнения ручных ограниченных предварительных шагов для хранения профилей FSLogix на файлах Azure в виртуальных машинах Azure, присоединённых к Entra, пароль для служебного субъекта учётной записи хранилища истекает каждые шесть месяцев. После истечения срока действия пароля пользователи не могут получить билеты Kerberos в общую папку. Чтобы устранить эту проблему, ознакомьтесь с Error — пароль учетной записи службы истек в Microsoft Entra ID.

Предоставьте разрешение администратора новому служебному принципалу

После включения проверки подлинности Kerberos в Microsoft Entra предоставьте административное согласие на новое приложение Microsoft Entra, зарегистрированное в клиенте Entra. Этот учетная запись службы создается автоматически и не используется для авторизации в общей папке, поэтому не вносите никаких изменений в учетную запись службы, кроме описанных здесь. Если вы это сделаете, возникнет ошибка.

Разрешения API можно настроить на портале Azure, выполнив следующие действия.

- Откройте Microsoft Entra ID.

- В меню службы в разделе Manage выберите Регистрация приложений.

- Выберите Все приложения.

- Выберите приложение с именем, совпадающим с [Storage Account]

<your-storage-account-name>.file.core.windows.net. - В меню службы в разделе "Управление" выберите разрешения API.

- Выберите "Предоставить согласие администратора" для [имени каталога] , чтобы предоставить согласие для трех запрошенных разрешений API (openid, profile и User.Read) для всех учетных записей в каталоге.

- Выберите Да для подтверждения.

Если вы подключаетесь к учетной записи хранения через частную конечную точку или приватную ссылку с помощью проверки подлинности Microsoft Entra Kerberos, добавьте полное доменное имя приватного канала в приложение Microsoft Entra учетной записи хранения. Инструкции см. в руководстве по устранению неполадок.

Включение поддержки только облачных групп (обязательно для удостоверений только для облака)

Билеты Kerberos могут включать не более 1010 идентификаторов безопасности (SID) для групп. Теперь, когда Microsoft Entra Kerberos поддерживает удостоверения только для Entra (предварительная версия), квитки должны включать как идентификаторы безопасности групп локальной сети, так и облачные идентификаторы групп. Если объединенные идентификаторы групп превышают 1010, билет Kerberos не может быть выдан.

Если вы используете Microsoft Entra Kerberos для проверки подлинности облачных идентичностей, обновите теги в файле манифеста приложения, иначе аутентификация завершится сбоем.

Следуйте этим инструкциям , чтобы обновить тег в манифесте приложения.

Отключение многофакторной проверки подлинности в учетной записи хранения

Microsoft Entra Kerberos не поддерживает использование MFA для доступа к общим папкам Azure, настроенным с помощью Microsoft Entra Kerberos. Необходимо исключить приложение Microsoft Entra, представляющее вашу учетную запись хранения, из политик условного доступа MFA, если они применяются ко всем приложениям.

Приложение учетной записи хранения должно иметь то же имя, что и учетная запись хранения в списке исключений условного доступа. Во время поиска приложения учетной записи для хранения в списке исключений условного доступа ищите: [Учетная запись для хранения] <your-storage-account-name>.file.core.windows.net

Замените <your-storage-account-name> правильным значением.

Внимание

Если вы не исключаете политики MFA из приложения учетной записи хранения, вы не сможете получить доступ к общей папке. Попытка сопоставить общую папку с помощью net use приводит к появлению сообщения об ошибке "Системная ошибка 1327: ограничения учетной записи препятствуют входу этого пользователя." Например: пустые пароли не допускаются, время входа ограничено или применяется ограничение политики".

Рекомендации по отключению MFA см. в следующих статьях:

- Добавить исключения для служебных полномочий ресурсов Azure

- Создание политики условного доступа

Назначьте разрешения на уровне общего ресурса

При включении доступа на основе идентификации необходимо для каждого общего ресурса назначить, какие пользователи и группы должны иметь доступ к конкретной общей папке. После того как пользователю или группе предоставлен доступ к общему ресурсу, Windows ACL (также называемые разрешениями NTFS) начинают контролировать доступ к отдельным файлам и каталогам. Эта система разрешений позволяет точно контролировать разрешения, аналогичные общей папке SMB в Windows Server.

Чтобы задать разрешения на уровне общего доступа, следуйте инструкциям в статье Назначение разрешений на уровне общего доступа для идентификатора. Облачные удостоверения могут иметь только разрешение на уровне общего ресурса по умолчанию, которое применяется ко всем аутентифицированным удостоверениям.

Настройка разрешений на уровне каталога и файлов

После того как разрешения уровня общего доступа будут установлены, вы можете назначить Windows списки управления доступом (разрешения на уровне каталога и файлов) пользователю или группе. Для гибридных идентификаторов, если используется icacls или Проводник, это назначение требует использования устройства с непрепятствованным сетевым подключением к Active Directory.

Чтобы настроить разрешения на уровне каталога и файлов, следуйте инструкциям в статье Настройка разрешений на уровне каталога и файлов по протоколу SMB.

Настройка клиентов для получения билетов Kerberos

Включите функциональные возможности Entra Kerberos на клиентских компьютерах, которые вы хотите использовать для подключения к объектам совместного использования Файлы Azure (shares). Эту функцию необходимо включить на каждом клиенте, использующего Файлы Azure.

Используйте один из трех методов:

Настройте этот CSP политики Intune, и примените его к клиентам: Kerberos/CloudKerberosTicketRetrievalEnabled, установив значение 1.

Примечание.

При настройке CloudKerberosTicketRetrievalEnabled через Intune используйте каталог параметров вместо метода OMA-URI. Метод OMA-URI не работает на многосессионных устройствах Виртуальный рабочий стол Azure. Виртуальный рабочий стол Azure многосессий — это распространенный сценарий развертывания для Entra Kerberos с гибридными удостоверениями, включая конфигурации, связанные с присоединением к Entra ID, FSLogix и Файлы Azure.

Изменения не являются мгновенными и требуют обновления политики или перезагрузки, чтобы вступили в силу.

Внимание

После применения этого изменения клиенты не могут подключаться к учетным записям хранения, настроенным для локальной интеграции AD DS без настройки сопоставлений областей Kerberos. Если вы хотите, чтобы клиенты подключались к учетным записям хранения, настроенным для AD DS, а также учетным записям хранения, настроенным для Microsoft Entra Kerberos, выполните действия, описанные в разделе Настройка сосуществования с учетными записями хранения с использованием локальных доменных служб AD DS.

Настройка совместного использования с учетными записями хранения с помощью локальных доменных служб Active Directory (AD DS)

Чтобы разрешить клиентским компьютерам подключаться к учетным записям хранения, настроенным для AD DS, а также учетным записям хранения, настроенным для Microsoft Entra Kerberos, выполните следующие действия. Если вы используете только Microsoft Entra Kerberos, пропустите этот раздел.

Добавьте запись для каждой учетной записи хранения, которая использует локальную интеграцию AD DS. Используйте один из следующих трех методов для настройки сопоставлений областей Kerberos. Изменения не являются мгновенными и требуют обновления политики или перезагрузки, чтобы вступили в силу.

Настройте эту Политику CSP Intune и примените её к клиентам: Kerberos/HostToRealm

Внимание

В Kerberos имена областей чувствительны к регистру и должны быть в верхнем регистре. Имя области Kerberos обычно совпадает с именем домена в прописных буквах.

Отмена настройки клиента для получения билетов Kerberos

Если вы больше не хотите использовать клиентский компьютер для проверки подлинности Kerberos Microsoft Entra, можно отключить функцию Microsoft Entra Kerberos на этом компьютере. Используйте один из следующих трех методов в зависимости от того, как вы включили функциональность:

Настройте эту политику CSP Intune и примените её к клиентам: Kerberos/CloudKerberosTicketRetrievalEnabled, установив значение 0

Изменения не являются мгновенными и требуют обновления политики или перезагрузки, чтобы вступили в силу.

Если вы выполнили шаги, описанные в разделе "Настройка сосуществования с учетными записями хранения с помощью локальных доменных служб Active Directory", то при желании можно удалить все сопоставления имен узлов с областями Kerberos на клиентской машине. Используйте один из трех методов:

Настройте эту Политику CSP Intune и примените её к клиентам: Kerberos/HostToRealm

Изменения не являются мгновенными и требуют обновления политики или перезагрузки, чтобы вступили в силу.

Внимание

После применения этого изменения клиенты не могут подключаться к учетным записям хранения, настроенным для проверки подлинности Microsoft Entra Kerberos. Однако они могут подключаться к учетным записям хранения, настроенным для AD DS, без дополнительной настройки.

Отключите проверку подлинности Microsoft Entra в учетной записи хранилища

Если вы хотите использовать другой метод проверки подлинности, можно отключить проверку подлинности Microsoft Entra в учетной записи хранения с помощью портала Azure, Azure PowerShell или Azure CLI.

Примечание.

Если отключить эту функцию, доступ к файловым хранилищам в вашей учетной записи хранения на основе удостоверений не будет доступен до тех пор, пока вы не включите и не настроите один из других источников удостоверений.

Чтобы отключить проверку подлинности Kerberos Microsoft Entra в учетной записи хранения с помощью портала Azure, выполните следующие действия.

- Войдите на портал Azure и выберите учетную запись хранения, для которой требуется отключить проверку подлинности Kerberos Microsoft Entra.

- В разделе Хранилище данных выберите Общие папки.

- Рядом с доступом на основе удостоверений выберите состояние конфигурации.

- В разделе Microsoft Entra Kerberos выберите Configure.

- Снимите флажок Microsoft Entra Kerberos.

- Нажмите Сохранить.

Отладка

При необходимости запустите командлет Debug-AzStorageAccountAuth, чтобы выполнить набор базовых проверок конфигурации Microsoft Entra ID с пользователем, вошедшего в систему Entra ID. Проверки Entra, которые являются частью этого командлета, поддерживаются в модуле AzFilesHybrid PowerShell, начиная с версии 0.3.0+. Этот командлет работает для аутентификации Microsoft Entra Kerberos и AD DS, но не работает для учетных записей хранения, на которых включены Доменные службы Microsoft Entra. Дополнительные сведения о проверках, выполненных в этом командлете, см. в разделе Невозможно подключить общие папки Azure с помощью Microsoft Entra Kerberos.