Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Область применения: ✔️ общие папки SMB

Файлы Azure поддерживает проверку подлинности на основе удостоверений для общих папок Windows через блок сообщений сервера (SMB) с помощью протокола проверки подлинности Kerberos с помощью следующих методов:

- Локальные доменные службы Active Directory (AD DS)

- доменные службы Microsoft Entra

- Microsoft Entra Kerberos для гибридных и облачных идентификаций (предварительная версия)

Чтобы выбрать правильный источник AD для проверки подлинности, ознакомьтесь с разделом "Как это работает". Настройки различаются в зависимости от выбранной доменной службы. В этой статье рассматривается включение и настройка локальных доменных служб AD DS для аутентификации с файловыми ресурсами Azure.

Если вы не знакомы с Файлы Azure, ознакомьтесь с руководством по планированию.

Поддерживаемые сценарии и ограничения

- Чтобы использовать аутентификацию на основе идентификаций с Файлы Azure, необходимо назначить разрешения RBAC на уровне общего доступа. Это можно сделать двумя способами:

- Разрешение уровня общего доступа по умолчанию: Этот параметр применяет RBAC на уровне общего ресурса для всех прошедших проверку подлинности пользователей. В этой конфигурации не требуется синхронизировать локальные удостоверения AD DS с Microsoft Entra ID.

- Мелкозернистые разрешения на уровне общего доступа: Если вы хотите назначить управление доступом на основе ролей (RBAC) на уровне общего доступа определенным пользователям или группам, необходимо синхронизировать соответствующие удостоверения из локальной службы AD DS в Entra ID с помощью Microsoft Entra Connect Sync или Microsoft Entra Облачная синхронизация. Группы, созданные только в Entra ID, не будут работать, если они не содержат синхронизированные учетные записи. Синхронизация хэша паролей не требуется.

- Требования к клиентской ОС: Windows 8/ Windows Server 2012 или более поздней версии или виртуальные машины Linux, такие как Ubuntu 18.04+ и эквивалентные дистрибутивы RHEL/SLES.

- Проверка подлинности Kerberos доступна с помощью Active Directory с помощью шифрования AES 256 (рекомендуется). Шифрование Kerberos aES 128 еще не поддерживается.

- Поддерживается единый вход в систему (SSO).

- По умолчанию доступ ограничен лесом Active Directory, где зарегистрирована учетная запись хранения. Пользователи из любого домена в этом лесу могут получить доступ к содержимому общей папки, если у них есть соответствующие разрешения. Чтобы включить доступ из дополнительных лесов, необходимо настроить доверие к лесу. Для получения подробной информации см. Используйте Файлы Azure с несколькими лесами Active Directory.

- Проверка подлинности на основе удостоверений в настоящее время не поддерживается для общих папок NFS.

При включении AD DS для использования ресурсов Azure File через SMB компьютеры, присоединенные к AD DS, могут монтировать ресурсы Azure File с помощью существующих учетных данных AD DS. Среду AD DS можно разместить локально или на виртуальной машине в Azure.

Видео

Чтобы настроить проверку подлинности на основе удостоверений для распространенных вариантов использования, мы опубликовали два видео с пошаговыми рекомендациями по следующим сценариям.

Предварительные условия

Прежде чем включить проверку подлинности AD DS для общих папок Azure, выполните следующие предварительные требования:

Выберите или создайте среду AD DS и выполните синхронизацию с Microsoft Entra ID, используя либо локальное приложение Microsoft Entra Connect Sync, либо Microsoft Entra Cloud sync — упрощенный агент, который можно установить из Microsoft Entra Центра администрирования.

Этот компонент можно включить в новой или существующей локальной среде AD DS. Удостоверения, используемые для доступа, должны быть синхронизированы с Microsoft Entra ID или использовать разрешение уровня общего доступа по умолчанию. Клиент Microsoft Entra, содержащий синхронизированные удостоверения, должен быть тем же клиентом, который управляет подпиской, в которой находится аккаунт хранения и файловое хранилище.

Присоединение локального компьютера или виртуальной машины Azure к локальным доменным службам AD DS. См. статью "Присоединение компьютера к домену".

Если компьютер не присоединен к домену, вы по-прежнему можете использовать AD DS для проверки подлинности, если у компьютера есть беспрепятственное сетевое подключение к локальному контроллеру домена AD и пользователь предоставляет явные учетные данные. Дополнительную информацию см. в разделе Подключение общей папки с виртуальной машины, не присоединенной к домену, или с виртуальной машины, присоединенной к другому домену AD.

Выберите или создайте учетную запись хранения Azure. Для оптимальной производительности разверните аккаунт хранения в том же регионе, что и клиент, из которого планируется получить доступ к общему ресурсу.

Убедитесь, что учетная запись хранения, содержащая общие папки, еще не настроена для проверки подлинности на основе удостоверений. Если другой источник удостоверений уже включен в учетной записи хранилища, необходимо отключить его перед включением локальных служб Active Directory Directory Services (AD DS) в качестве источника удостоверений.

Если возникают проблемы при подключении к Файлы Azure, ознакомьтесь с устранением неполадок с ошибками при монтировании Файлы Azure в Windows.

Если вы планируете включить любые сетевые конфигурации в общей папке, ознакомьтесь со статьей о сети и выполните соответствующую настройку перед включением проверки подлинности AD DS.

Доступность в регионах

Проверку подлинности Файлы Azure с помощью AD DS можно использовать во всех общедоступных, китайских и государственных регионах Azure.

Принцип работы

При включении проверки подлинности AD DS для Azure файловых ресурсов можно использовать локальные учетные данные AD DS для аутентификации на Azure файловых ресурсах. Вы также можете управлять своими разрешениями, чтобы разрешить детализированный контроль доступа. Чтобы настроить проверку подлинности, синхронизируйте удостоверения из локальной службы AD DS с Microsoft Entra ID с помощью локального приложения Microsoft Entra Connect Sync или Microsoft Entra Cloud Sync, упрощённого агента, который можно установить из Центра администрирования Microsoft Entra. Назначение разрешений на уровне общего доступа гибридным удостоверениям, синхронизированным с Microsoft Entra ID, а также управление доступом на уровне файлов и каталогов с помощью Windows ACL.

Выполните следующие действия, чтобы настроить Файлы Azure для проверки подлинности AD DS:

Включите проверку подлинности AD DS в учетной записи хранения.

Настройте Windows ACL по протоколу SMB для каталогов и файлов.

Подключите файловое хранилище Azure к виртуальной машине, присоединенной к AD DS.

Обновите пароль идентификатора учётной записи хранения в AD DS.

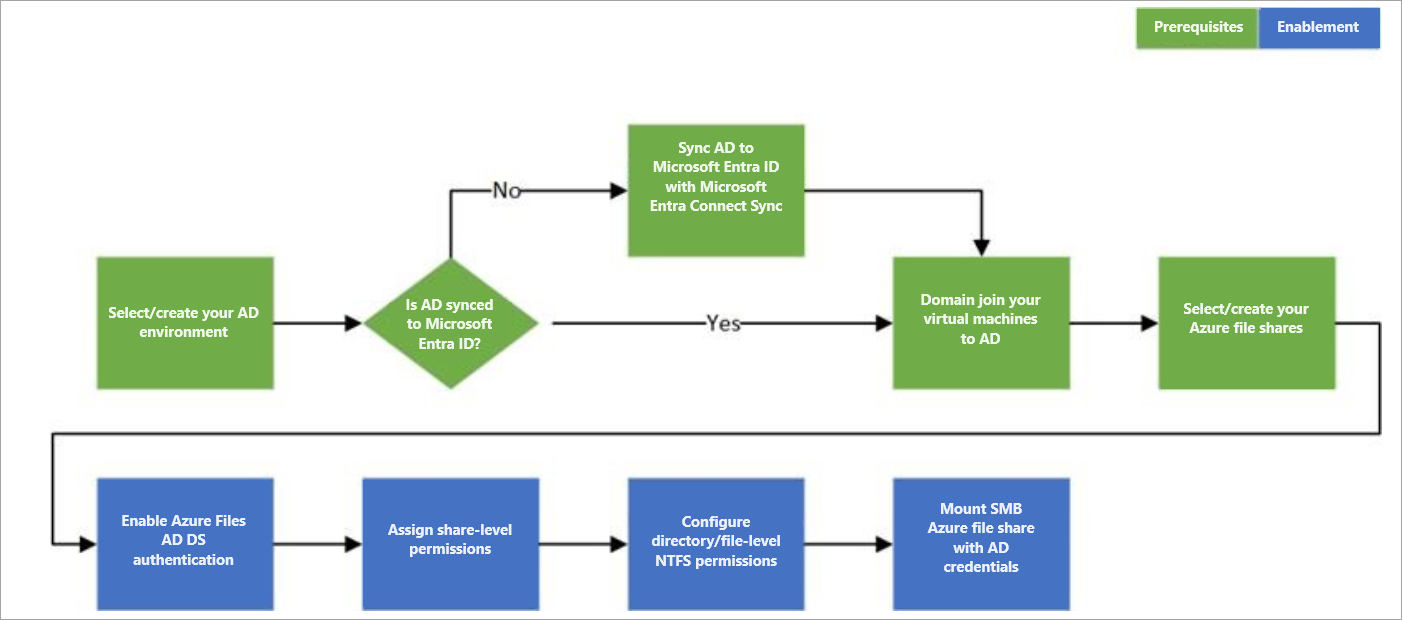

На следующей схеме показан сквозной рабочий процесс для включения проверки подлинности AD DS через SMB для файловых ресурсов Azure.

Чтобы применить разрешения на уровне общего доступа с помощью модели Azure управления доступом на основе ролей (Azure RBAC), удостоверения, используемые для доступа к файловым ресурсам Azure, необходимо синхронизировать с Microsoft Entra ID. В качестве альтернативы можно использовать разрешение на уровне доступа по умолчанию. список управления доступом (DACL) в стиле Windows на файлы и каталоги, перенесенные с существующих файловых серверов, сохраняется и применяется. Эта настройка обеспечивает простую интеграцию с корпоративной средой AD DS. При замене локальных файловых серверов на общие папки Azure существующие пользователи могут получать доступ к общим папкам Azure из текущих клиентов с помощью единого входа без каких-либо изменений в используемых учетных данных.

Следующий шаг

Чтобы приступить к работе, включите проверку подлинности AD DS для учетной записи хранения.