Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

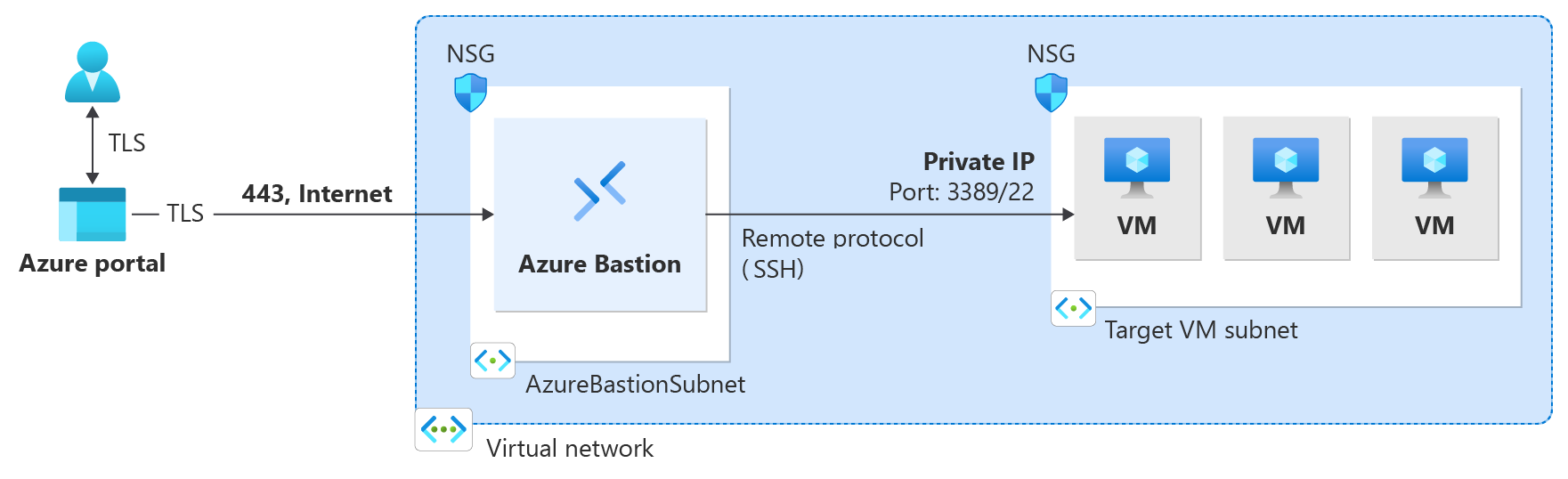

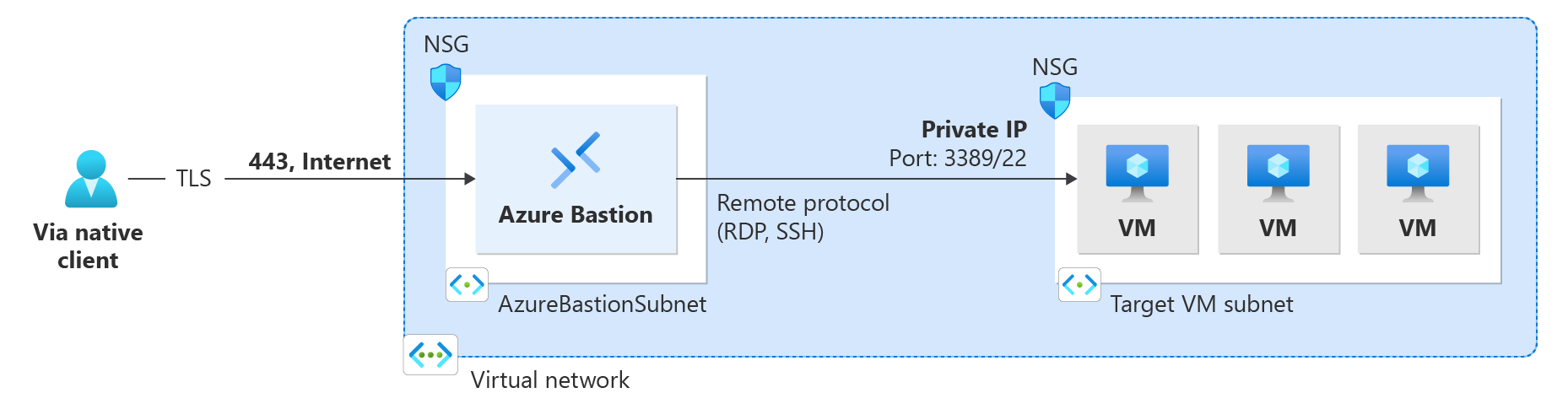

В этой статье описывается, как создать безопасное подключение SSH к виртуальным машинам Linux с помощью Бастиона Azure. Вы можете подключиться через портал Azure (на основе браузера) через указанный IP-адрес или использовать собственный клиент на локальном компьютере. При использовании Бастиона Azure виртуальные машины не требуют клиента, агента или дополнительного программного обеспечения. Бастион Azure безопасно подключается ко всем виртуальным машинам в виртуальной сети без предоставления портов RDP/SSH общедоступному Интернету. Дополнительные сведения см. в разделе Что такое Azure Bastion?

Сведения о подключениях с использованием нативного клиента через Azure CLI см. в статьях "Подключение к виртуальной машине с использованием нативного клиента Linux" или "Подключение к виртуальной машине с использованием нативного клиента Windows". Сведения о подключении к виртуальной машине Linux с помощью RDP см. в статье "Создание подключения RDP к виртуальной машине Linux".

На следующей схеме показана выделенная архитектура развертывания с помощью подключения SSH.

Предварительные условия

Прежде чем начать, убедитесь, что вы соответствуете следующим критериям:

Узел службы Azure Bastion, развернутый в виртуальной сети, где находится виртуальная машина, или в связанной виртуальной сети. Сведения о настройке узла Бастиона см. в статье "Создание узла бастиона". Необходимый номер SKU зависит от метода подключения:

Способ подключения Минимальный номер SKU Дополнительная настройка Портал Azure (браузер) Basic Нет Портал Azure с пользовательскими портами Стандарт Нет Подключение на основе IP-адресов Стандарт Подключение на основе IP-адресов включено Собственный клиент (SSH) Стандарт Поддержка собственного клиента включена Виртуальная машина Linux в виртуальной сети (или доступная из виртуальной сети для IP-подключений).

Обязательные роли:

- роль читателя на виртуальной машине;

- роль читателя на сетевом адаптере с частным IP-адресом для виртуальной машины;

- Роль читателя в ресурсе Azure Bastion.

- Роль читателя в виртуальной сети целевой виртуальной машины (если развертывание Бастиона находится в одноранговой виртуальной сети).

- Роль входа администратора виртуальной машины или имени входа пользователя виртуальной машины (требуется только для проверки подлинности идентификатора Microsoft Entra).

Порты: Чтобы подключиться к виртуальной машине Linux через SSH, на виртуальной машине должны быть открыты следующие порты:

- Входящий порт: SSH (22) или.

- Входящий порт: настраиваемое значение (затем необходимо указать этот пользовательский порт при подключении к виртуальной машине через Azure Bastion). Этот параметр недоступен для номера SKU "Базовый" или "Разработчик".

См. дополнительные требования в разделе "Бастион Azure".

Методы аутентификации

В следующей таблице показано, какие методы проверки подлинности доступны для каждого метода подключения.

| Метод аутентификации | Поддерживаемые методы подключения | Минимальный номер SKU |

|---|---|---|

| Идентификатор Microsoft Entra | Портал Azure, собственный клиент | Базовый (портал), Стандартный (собственный клиент) |

| Имя пользователя и пароль | Портал Azure, IP-адрес (портал), собственный клиент | Базовый (портал), Стандартный (IP-адрес, собственный клиент) |

| Пароль из Azure Key Vault | Портал Azure | Basic |

| Закрытый ключ SSH из локального файла | Портал Azure, IP-адрес (портал), собственный клиент | Базовый (портал), Стандартный (IP-адрес, собственный клиент) |

| Закрытый ключ SSH из Azure Key Vault | Портал Azure | Basic |

Подробные сведения о проверке подлинности

Настройте параметры проверки подлинности для подключения. Для каждого метода подключения доступны не все методы проверки подлинности. Сведения о доступности см. в таблице методов проверки подлинности .

- Идентификатор Microsoft Entra

- Имя пользователя и пароль

- Пароль из Azure Key Vault

- Закрытый ключ SSH из локального файла

- Закрытый ключ SSH из Azure Key Vault

Доступно для: Портал Azure, собственный клиент. Не поддерживается для IP-подключений.

Предварительные требования, действия по настройке и инструкции по подключению см. в разделе "Настройка проверки подлинности идентификатора Microsoft Entra для Бастиона Azure".

Конфигурация Key Vault

Если вы используете Azure Key Vault для хранения пароля или закрытого ключа SSH, настройте Key Vault с помощью следующих требований:

- Если вы не настроили ресурс Azure Key Vault, см. статью Создание хранилища ключей и храните секрет (пароль или закрытый ключ SSH) в качестве значения нового секрета Key Vault.

- Убедитесь, что у вас есть List и Get доступ к секретам, хранящимся в ресурсе Key Vault. Для назначения и изменения политик доступа для ресурса Key Vault см. Assign a Key Vault access policy.

- Сохраните секрет в Azure Key Vault с помощью PowerShell или интерфейса командной строки Azure CLI. Хранение секрета через пользовательский интерфейс портала Azure Key Vault мешает форматированию и приводит к неудачному входу в систему. Если вы сохранили закрытый ключ в качестве секрета с помощью интерфейса портала и больше не имеете доступа к исходному файлу закрытого ключа, см. раздел обновления ключа SSH , чтобы обновить доступ к целевой виртуальной машине с помощью новой пары ключей SSH.

Подключение к виртуальной машине с помощью SSH

Перейдите на вкладку метода подключения ниже, чтобы просмотреть шаги навигации для подключения к виртуальной машине. Доступные методы проверки подлинности для каждого метода подключения см. в таблице методов проверки подлинности .

Используйте портал Azure для создания подключения SSH на основе браузера к виртуальной машине Linux. Этот метод подключается непосредственно через браузер. На локальном компьютере не требуется собственный клиент SSH или дополнительное программное обеспечение. SKU "Базовый" или выше требуется, или SKU "Стандартный", если вам нужны пользовательские порты.

На портале Azure перейдите на виртуальную машину, к которой требуется подключиться. В верхней части страницы обзора виртуальной машины выберите "Подключиться", а затем выберите "Подключиться через бастион" в раскрывающемся списке. Откроется страница Бастиона . Вы также можете перейти на страницу Бастиона непосредственно в левой области.

На странице Бастиона параметры, которые можно настроить, зависят от номера SKU Бастиона, который настроен для использования узлом бастиона.

- Если вы используете SKU выше, чем номер SKU уровня "Базовый", значения параметров подключения (порты и протоколы) отображаются и могут быть настроены.

- Если вы используете номер SKU "Базовый" или "Номер SKU разработчика", нельзя настроить значения параметров подключения. Вместо этого подключение использует следующие параметры по умолчанию: SSH и порт 22.

- Чтобы просмотреть и выбрать доступный тип проверки подлинности, используйте раскрывающийся список.

Настройте параметры проверки подлинности. Дополнительные сведения см. в разделе " Сведения о проверке подлинности". Нажмите Подключиться.

Ограничения

- Подключения на основе IP-адресов: Подключение на основе IP-адресов не работает с принудительным туннелированием по VPN или когда маршрут по умолчанию объявлен по каналу ExpressRoute. Бастион Azure требует доступа к Интернету. Принудительное туннелирование или объявление маршрутов по умолчанию приводит к падению трафика.

- Подключения на основе IP-адресов: UDR не поддерживается в подсети Бастиона, включая подключения на основе IP-адресов.

- Подключения на основе IP-адресов: Проверка подлинности идентификатора Microsoft Entra не поддерживается для подключений SSH на основе IP-адресов. Дополнительные сведения см. в разделе проверки подлинности Идентификатора Microsoft Entra.

- Собственный клиент: Вход с помощью закрытого ключа SSH, хранящегося в Azure Key Vault, не поддерживается с собственными клиентскими подключениями.

- Собственный клиент: Эта функция не поддерживается в Cloud Shell.

Следующие шаги

- Подключение к виртуальной машине Linux с помощью RDP

- Что такое Azure Bastion?

- Настройте аутентификацию Microsoft Entra ID для доступа на основе удостоверений.

- Передача файлов на виртуальную машину с помощью собственного клиента.

- Настройте общую ссылку для пользователей без доступа к порталу Azure.

- Azure Bastion часто задаваемые вопросы