Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Подключение с использованием IP-адресов позволяет подключаться к локальным виртуальным машинам, не относящимся к Azure, и виртуальным машинам Azure через Бастион Azure с помощью указанного IP-адреса. В отличие от стандартных подключений Бастиона, использующих идентификатор ресурса Azure Resource Manager целевой виртуальной машины, подключения на основе IP-адресов нацелены на виртуальную машину по ее IP-адресу. Это позволяет подключаться к компьютерам, которые не зарегистрированы как ресурсы Azure, например локальные серверы или виртуальные машины, работающие в других облачных средах.

Architecture

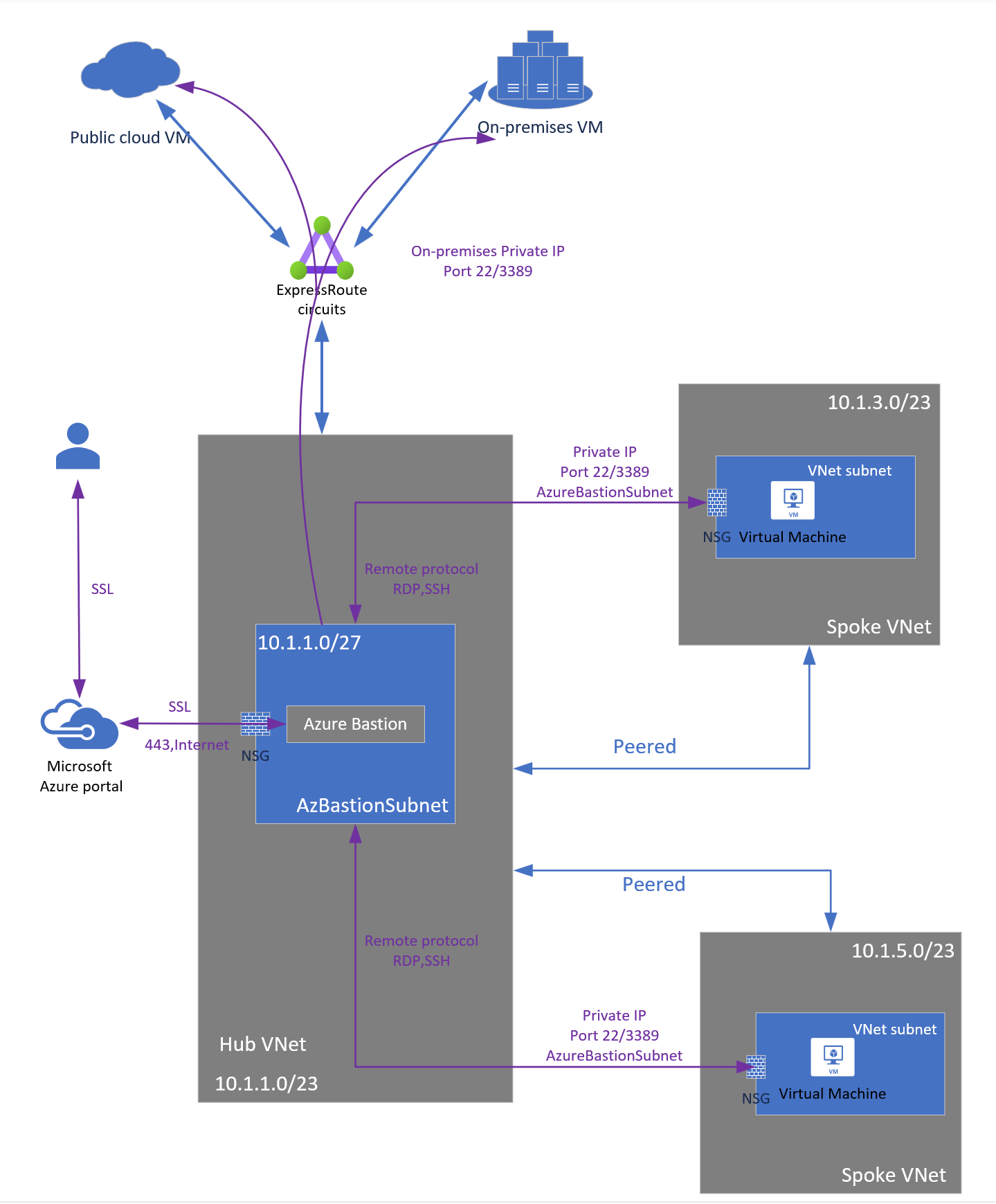

На следующей схеме показана архитектура подключения на основе IP-адресов. Бастион Azure, развернутый в своей виртуальной сети, подключается к целевой виртуальной машине с помощью IP-адреса виртуальной машины через канал ExpressRoute или VPN-подключение типа "сеть-сеть". Для подключения не требуется, чтобы целевая виртуальная машина была общедоступным IP-адресом или ресурсом Azure.

В этом сценарии:

- Бастион Azure направляет трафик RDP или SSH через подключение ExpressRoute или VPN для доступа к целевой виртуальной машине по указанному IP-адресу.

- Подключение защищено через Bastion хост, поэтому целевая виртуальная машина не должна быть доступна в публичной сети интернет.

Поддерживаемые сценарии

Подключение на основе IP-адресов поддерживает следующие сценарии:

- Локальные виртуальные машины: Подключитесь к виртуальным машинам, работающим в локальном центре обработки данных, через частный пиринг ExpressRoute или vpn-подключение типа "сеть — сеть".

- Виртуальные машины, отличные от Azure: Подключитесь к виртуальным машинам, размещенным в других облачных средах, доступных из виртуальной сети Azure через ExpressRoute или VPN.

- Виртуальные машины Azure: Подключитесь к виртуальным машинам Azure, указав IP-адрес вместо выбора ресурса виртуальной машины на портале. Это полезно, если целевая виртуальная машина находится в одноранговой или подключенной виртуальной сети.

Поддерживаемые методы подключения

В следующей таблице перечислены методы подключения, доступные с подключением на основе IP-адресов:

| Способ подключения | Протокол | Сведения |

|---|---|---|

| Портал Azure (браузер) | RDP, SSH | Предоставляет браузерные сеансы RDP или SSH со страницы "Подключение для бастиона", с указанием IP-адреса. Пошаговые инструкции см. в статье "Подключение к виртуальной машине Windows с помощью RDP". |

| Собственный клиент (Azure CLI) | RDP | Предоставляет подключение RDP из клиента Windows с помощью параметра --target-ip-addressaz network bastion rdp. Инструкции по подключению см. в разделе "Подключение" из собственного клиента Windows. |

| Собственный клиент (Azure CLI) | SSH | Обеспечивает подключение SSH с клиентов Windows или Linux с использованием az network bastion ssh и параметра --target-ip-address. Инструкции по подключению см. в разделе "Подключение из собственного клиента Windows" или "Подключение" изсобственного клиента Linux. |

| Собственный клиент (Azure CLI) | Туннель | Создает TCP-туннель на основе IP с az network bastion tunnel параметром --target-ip-address. Инструкции по настройке см. в разделе "Настройка поддержки собственного клиента Бастиона". |

Требования К SKU

Для IP-подключения требуется SKU уровня Стандартный или выше для Azure Bastion. Номера SKU "Базовый" и "Разработчик" не поддерживают эту функцию. Также необходимо включить параметр подключения на основе IP-адресов на странице "Конфигурация бастиона".

Для получения информации о возможностях SKU, см. Как выбрать подходящий SKU для Azure Bastion. Чтобы обновить развертывание Бастиона, см. Обновление SKU.

Ограничения

Принудительное туннелирование: Подключение на основе IP-адресов не работает с принудительным туннелированием по VPN или при объявлении маршрута по умолчанию с помощью канала ExpressRoute. Бастион Azure требует доступа к Интернету. Принудительное туннелирование или объявление маршрутов по умолчанию приводит к падению трафика.

Проверка подлинности идентификатора Microsoft Entra: Проверка подлинности Microsoft Entra не поддерживается для подключений RDP через IP-адрес. Аутентификация Microsoft Entra поддерживается для SSH-подключений через нативный клиент. Дополнительные сведения см. в разделе проверки подлинности Идентификатора Microsoft Entra.

Пользовательские порты и протоколы: Пользовательские порты и протоколы в настоящее время не поддерживаются при подключении к виртуальной машине через собственный клиент с IP-подключениями.

UDR: Определяемые пользователем маршруты (UDR) не поддерживаются в подсети Бастиона, в том числе с IP-подключениями.