Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

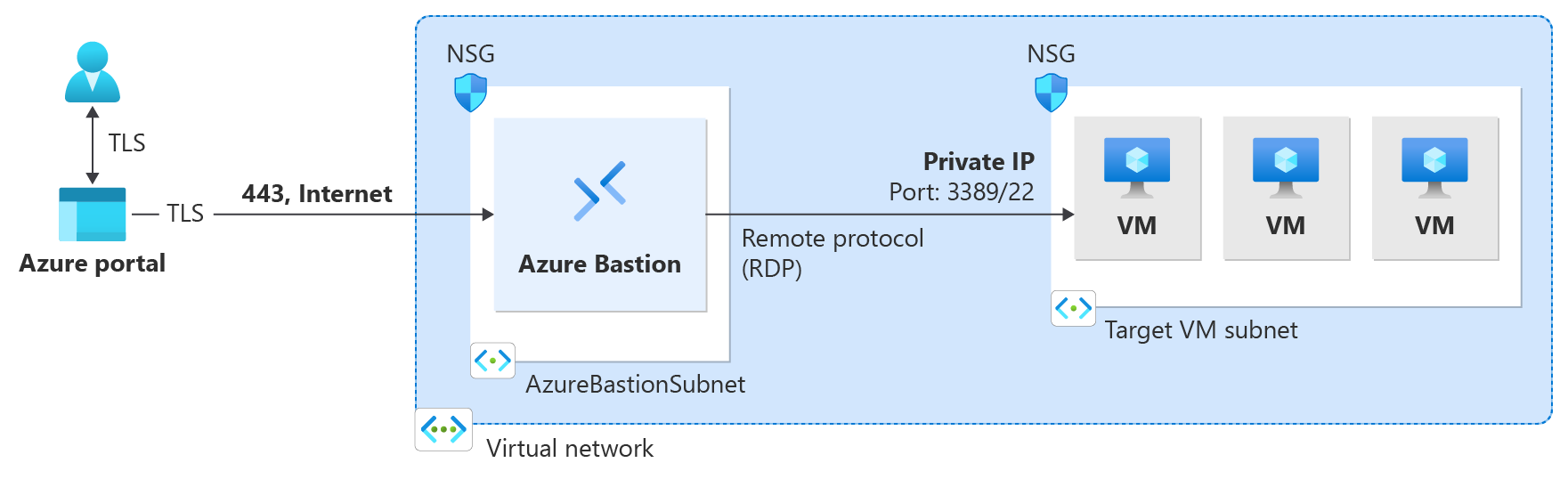

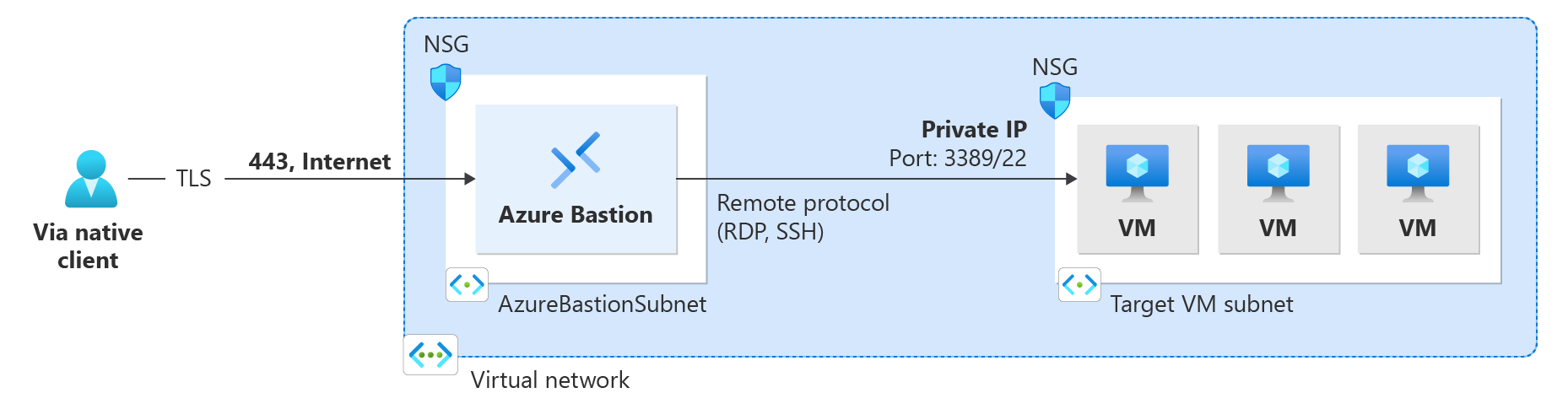

В этой статье описывается, как создать безопасное подключение RDP к Windows виртуальным машинам с помощью Бастион Azure. Вы можете подключиться через портал Azure (на основе браузера), с помощью указанного IP-адреса или с помощью собственного клиента на локальном Windows компьютере. При использовании Бастион Azure виртуальные машины не требуют клиента, агента или дополнительного программного обеспечения. Бастион Azure безопасно подключается ко всем виртуальным машинам в виртуальной сети без предоставления портов RDP/SSH общедоступному Интернету. Дополнительные сведения см. в разделе Что такое Бастион Azure?

Для использования клиентских подключений через Azure CLI (включая SSH и туннель), см. раздел Подключение к виртуальной машине с помощью клиентского приложения. Сведения о подключении к виртуальной машине Windows с помощью SSH см. в статье Create SSH-подключение к виртуальной машине Windows.

На следующей схеме показана выделенная архитектура развертывания с помощью подключения RDP.

Предпосылки

Прежде чем начать, убедитесь, что вы соответствуете следующим критериям:

Узел Бастион Azure, развернутый в виртуальной сети, где находится виртуальная машина, или в связанной виртуальной сети. Сведения о настройке узла Бастиона см. в статье "Создание узла бастиона". Необходимый номер SKU зависит от метода подключения:

Способ подключения Минимальный номер SKU Дополнительная настройка портал Azure (браузер) Basic Нет портал Azure с настройками пользовательских портов Стандарт Нет Подключение на основе IP-адресов Стандарт Подключение на основе IP-адресов включено Нативный клиент (RDP) Стандарт Поддержка собственного клиента включена Пользователи, подключающиеся через RDP, должны иметь права на целевую виртуальную машину. Если пользователь не является локальным администратором, добавьте их в группу Remote Desktop Users.

Бастион Azure по умолчанию использует порт RDP 3389. Для кастомных портов требуется SKU уровня "Стандартный" или выше. Сведения об обновлении см. в статье об обновлении номера SKU.

Виртуальная машина Windows в виртуальной сети (или доступная из виртуальной сети для подключений на основе IP).

Обязательные роли:

- роль читателя на виртуальной машине;

- Роль читателя в сетевом интерфейсном контроллере с IP-адресом виртуальной машины.

- Роль читателя в ресурсе Бастион Azure.

- Роль читателя в виртуальной сети целевой виртуальной машины (если развертывание Bastion находится в одноранговой виртуальной сети).

- Роль входа администратора виртуальной машины или имени входа пользователя виртуальной машины (требуется только для проверки подлинности Microsoft Entra ID).

Дополнительные требования см. в статье Бастион Azure вопросы и ответы.

Методы аутентификации

Следующие методы проверки подлинности доступны для подключений RDP через Бастион Azure. Выберите метод проверки подлинности, чтобы просмотреть соответствующие шаги.

| Метод аутентификации | Поддерживаемые методы подключения | Минимальный номер SKU |

|---|---|---|

| Microsoft Entra ID (предварительная версия) (предварительная версия для RDP) | портал Azure, собственный клиент | Базовый (портал), Стандартный (собственный клиент) |

| Имя пользователя и пароль | портал Azure, IP-адрес (портал), нативном клиенте | Базовый (портал), Стандартный (IP-адрес, собственный клиент) |

| Kerberos | портал Azure | Basic |

Подключение к виртуальной машине с помощью RDP

Выберите метод подключения, чтобы просмотреть соответствующие шаги. Перейдя на страницу подключения Бастиона, выберите метод проверки подлинности.

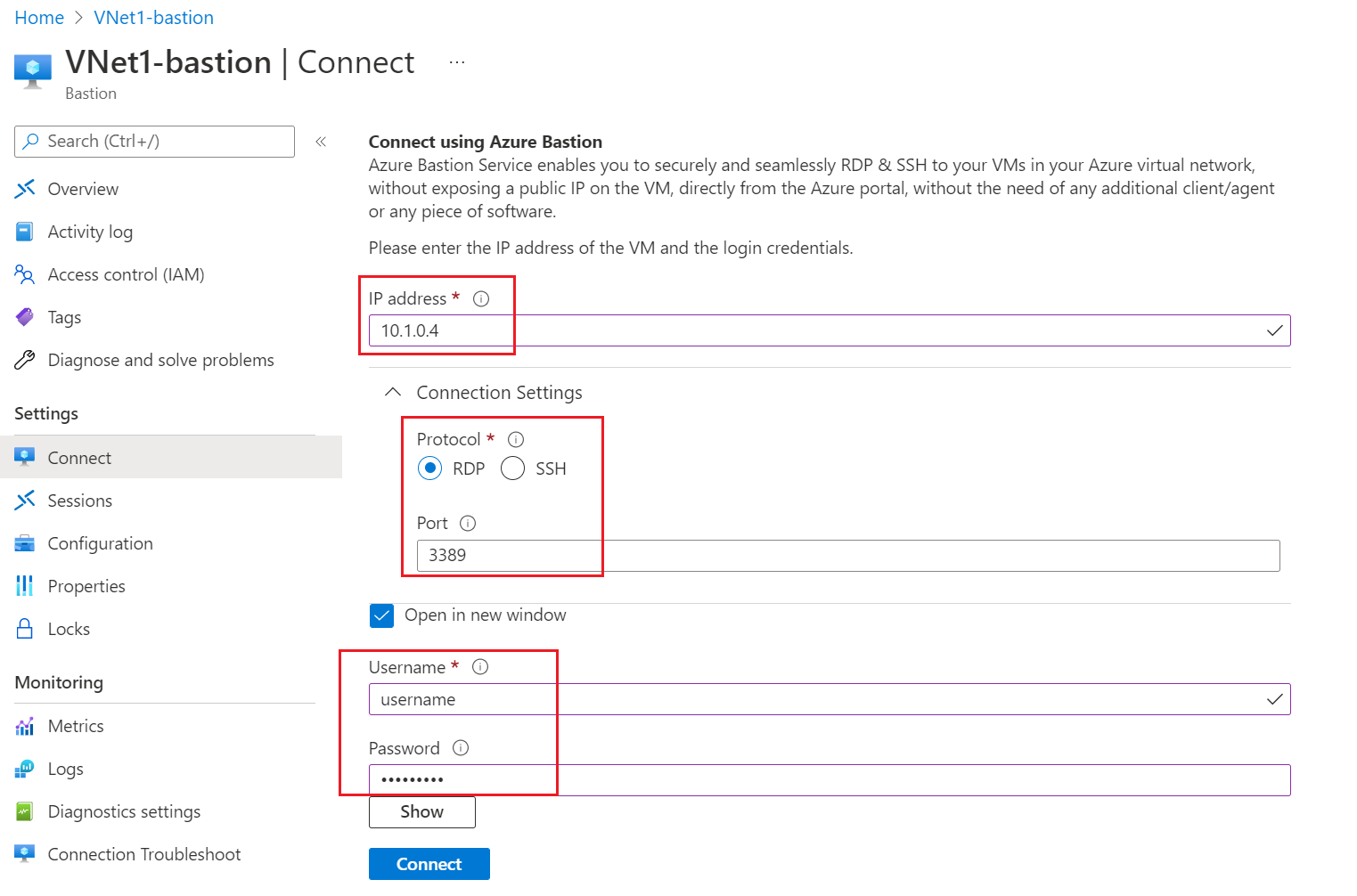

Используйте портал Azure для создания подключения RDP на основе браузера к виртуальной машине Windows. Этот метод подключается непосредственно через браузер. На локальном компьютере нет собственного клиента RDP или дополнительного программного обеспечения. SKU "Базовый" или выше требуется, или SKU "Стандартный", если вам нужны пользовательские порты.

На портале Azure выберите виртуальную машину. На левой панели выберите "Подключиться", а затем выберите Бастион.

На вкладке "Параметры подключения " выберите протокол RDP и введите номер порта, если он был изменен из значения по умолчанию 3389.

Выберите свой способ проверки подлинности. рекомендуется Microsoft Entra ID (предварительная версия). Другие параметры см. в разделе "Методы проверки подлинности".

Выберите "Подключиться ", чтобы открыть подключение RDP к виртуальной машине на новой вкладке браузера.

Замечание

Советы по устранению неполадок см. в статье Устранение неполадок подключений RDP и Устранение неполадок Microsoft Entra для виртуальной машины Windows в Azure или Arc-совместимым Windows Server

Ограничения

- Подключения на основе IP-адресов: Подключение на основе IP-адресов не работает с принудительным туннелированием по VPN или когда маршрут по умолчанию объявлен по каналу ExpressRoute. Бастион Azure требует доступа к Интернету; принудительное туннелирование или объявление маршрута по умолчанию через Интернет приводят к потере трафика.

- Подключения на основе IP-адресов: UDR не поддерживается в подсети Бастиона, включая подключения на основе IP-адресов.

- Подключения на основе IP-адресов: Пользовательские порты и протоколы в настоящее время не поддерживаются при подключении к виртуальной машине через собственный клиент с IP-подключениями.

- Microsoft Entra ID: Аутентификация Microsoft Entra не поддерживается для IP-подключений RDP. Подключения SSH на основе IP через собственный клиент поддерживают проверку подлинности Entra ID. Сведения о проверке подлинности Entra ID см. в разделе О проверке подлинности Microsoft Entra ID.

- Запись сеанса: аутентификацию RDP + Entra ID на портале нельзя использовать параллельно с графической записью сеанса.

Дальнейшие шаги

- Подключение к Windows VM через SSH

- Что такое Бастион Azure?

- Настройте аутентификацию Microsoft Entra ID для доступа на основе идентификации.

- Настройте проверку подлинности Kerberos для виртуальных машин, присоединенных к домену.

- Передача файлов на виртуальную машину с помощью собственного клиента.

- Настройте делящуюся ссылку для пользователей без доступа к порталу Azure.

- Бастион Azure часто задаваемые вопросы