Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описывается, как создать безопасное подключение SSH к виртуальным машинам Windows с помощью Бастиона Azure. Вы можете подключиться через портал Azure (на основе браузера). При использовании Бастиона Azure виртуальные машины не требуют клиента, агента или дополнительного программного обеспечения. Бастион Azure безопасно подключается ко всем виртуальным машинам в виртуальной сети без предоставления портов RDP/SSH общедоступному Интернету. Дополнительные сведения см. в разделе Что такое Azure Bastion?

Сведения о подключении RDP к виртуальной машине Windows см. в статье "Создание подключения RDP к виртуальной машине Windows". Сведения о собственных подключениях клиентов с помощью Azure CLI (включая туннели SSH), см. в статье "Подключение к виртуальной машине с помощью собственного клиента".

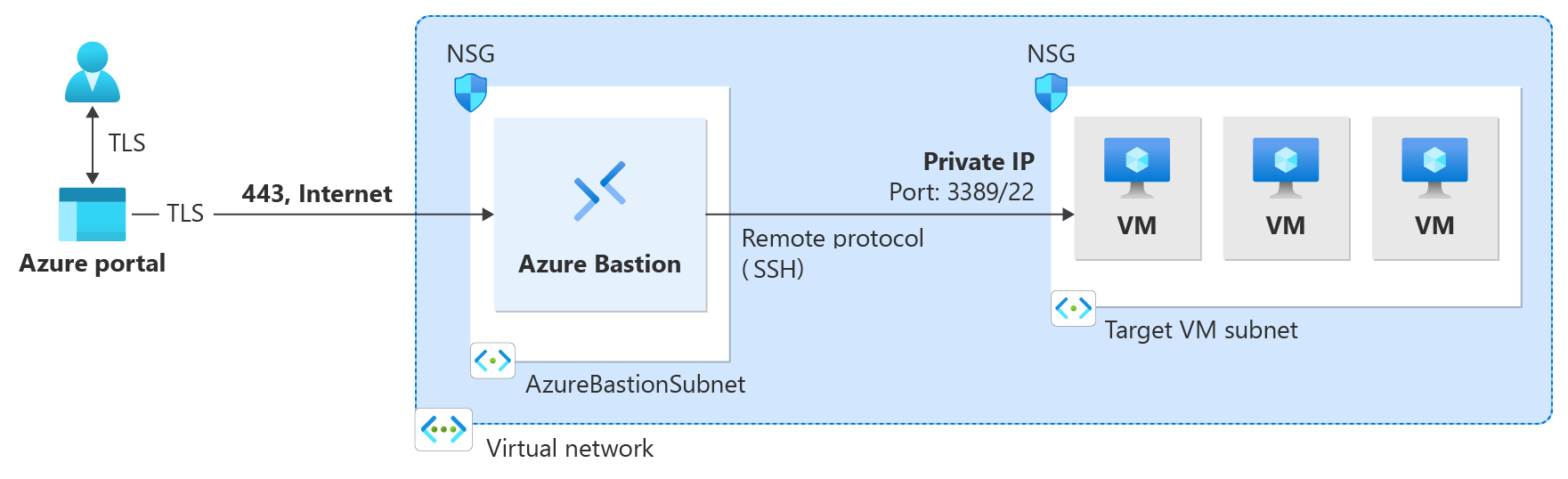

На следующей схеме показана выделенная архитектура развертывания с помощью подключения SSH.

Предварительные условия

Прежде чем начать, убедитесь, что вы соответствуете следующим критериям:

Узел службы Azure Bastion, развернутый в виртуальной сети, где находится виртуальная машина, или в связанной виртуальной сети. Сведения о настройке узла Бастиона см. в статье "Создание узла бастиона". Требуется SKU уровня "Standard" или выше для подключений SSH к виртуальным машинам Windows.

Способ подключения Минимальный номер SKU Дополнительная настройка Портал Azure (браузер) Стандарт Нет Виртуальная машина Windows под управлением Windows Server 2019 или более поздней версии в виртуальной сети.

Сервер OpenSSH установлен и запущен на виртуальной машине Windows. Бастион Azure поддерживает подключение только к виртуальным машинам Windows через SSH с помощью OpenSSH.

По умолчанию Бастион Azure использует порт SSH 22. Для кастомных портов требуется SKU уровня "Стандартный" или выше.

Обязательные роли:

- роль читателя на виртуальной машине;

- Роль читателя в сетевом интерфейсном контроллере с IP-адресом виртуальной машины.

- Роль пользователя с правами чтения в ресурсе Azure Bastion.

- Роль читателя в виртуальной сети целевой виртуальной машины (если развертывание Bastion находится в одноранговой виртуальной сети).

Дополнительные требования см. в разделе " Бастион Azure".

Методы аутентификации

Следующие методы проверки подлинности доступны для подключений SSH к виртуальным машинам Windows через Бастион Azure. Выберите вкладку метода проверки подлинности, чтобы просмотреть соответствующие шаги.

| Метод аутентификации | Минимальный номер SKU |

|---|---|

| Имя пользователя и пароль | Стандарт |

| Закрытый ключ SSH из локального файла | Стандарт |

| Пароль из Azure Key Vault | Стандарт |

| Закрытый ключ SSH из Azure Key Vault | Стандарт |

Примечание.

Аутентификация Microsoft Entra ID и аутентификация Kerberos не поддерживаются для SSH-подключений к виртуальным машинам Windows. Эти методы проверки подлинности доступны для подключений RDP.

Подключение к виртуальной машине с помощью SSH

На портале Azure выберите виртуальную машину. На левой панели выберите "Подключиться", а затем выберите Бастион.

В параметрах подключения выберите SSH в качестве протокола и введите номер порта, если он был изменен с 22 по умолчанию.

Выберите метод проверки подлинности и настройте параметры, отображаемые на соответствующей вкладке. Затем выберите "Подключиться ", чтобы открыть подключение SSH к виртуальной машине на новой вкладке браузера.

- Имя пользователя и пароль

- Закрытый ключ из локального файла

- Пароль из Azure Key Vault

- Закрытый ключ из Azure Key Vault

Для проверки подлинности с помощью имени пользователя и пароля настройте следующие параметры:

| Настройка | Значение |

|---|---|

| Тип проверки подлинности | Выберите пароль из раскрывающегося списка. |

| Username | Введите имя пользователя. |

| Пароль | Введите пароль. |

Ограничения

-

Методы подключения: Подключения SSH к виртуальным машинам Windows поддерживаются только на портале Azure. Нативные клиентские (

az network bastion ssh) и IP-подключения не поддерживаются для SSH к виртуальным машинам Windows. Обходное решение с помощью RDP через порт 22 см. в статье "Подключение к виртуальной машине с помощью собственного клиента". - Идентификатор Microsoft Entra: Проверка подлинности Microsoft Entra не поддерживается для подключений SSH к виртуальным машинам Windows. Для получения сведений о проверке подлинности Entra ID см. Сведения о проверке подлинности Microsoft Entra ID.

- Kerberos: Проверка подлинности Kerberos не поддерживается для подключений SSH. Сведения о Kerberos с подключениями по протоколу RDP см. в разделе "Настройка проверки подлинности Kerberos".

- Передача файлов: Передача файлов недоступна для подключений SSH через портал. Для передачи файлов используйте подключение RDP собственного клиента.

-

Формат ключа: Закрытые ключи SSH должны быть в формате RSA (

-----BEGIN RSA PRIVATE KEY-----).