Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Если вы добавляете тома SMB в пул емкости, избыточного для эластичных зон, необходимо настроить подключение Active Directory.

Это важно

Для уровней обслуживания "Гибкий", "Стандартный", "Премиум" и "Ультра" следуйте инструкциям в статье "Создание подключений Active Directory и управление ими".

Требования

- Перед созданием конфигурации Active Directory необходимо настроить Azure Key Vault , содержащую по крайней мере один секрет.

- Для хранилища ключей должны быть включены обратимое удаление и защита от очистки. Сведения о настройке хранилища ключей см. в кратком руководстве.

- Вы должны хранить пароль Active Directory в Azure Key Vault, а затем передать информацию о хранилище ключей и имя секрета Azure в Azure NetApp Files.

- Для повышения безопасности выберите параметр "Отключить общедоступный доступ " в параметрах сети для хранилища ключей. Также необходимо выбрать Разрешить доверенным службам Microsoft обходить этот брандмауэр, чтобы Azure NetApp Files мог получить доступ к хранилищу ключей.

Соображения

- В настоящее время можно добавить только одну учетную запись Active Directory на подписку NetApp. Все пулы ресурсов для томов SMB в подписке используют подключение Active Directory.

- Ресурс Active Directory, который вы создаёте для пула ёмкости, ограничен хранилищем с избыточностью в эластичных зонах. Ресурс Active Directory доступен только с пулами емкости в хранилище с резервированием по эластичным зонам.

- После подключения не удается обновить идентификатор ресурса Active Directory.

- Если вы обновляете пароль подключения Active Directory, убедитесь, что он также обновлен в предоставленном ресурсе. Если вы не обновляете Active Directory, создание томов SMB может завершиться ошибкой. Дополнительные сведения см. в разделе "Обновление подключения Active Directory".

- В настоящее время вы можете настроить Active Directory только с пользовательским назначенным удостоверением.

Это важно

В настоящее время вы можете создать Active Directory с помощью портала Azure. Любые другие операции CRUD должны выполняться с помощью REST API.

Добавление нового подключения Active Directory

Подключение Active Directory можно создать при создании пула емкости или после этого. Эти шаги описывают создание подключения к Active Directory после создания пула ресурсов.

На портале Azure перейдите к пулам емкости. Выберите пул емкости, для которого нужно создать подключение Active Directory.

В обзоре пула емкости нажмите кнопку "Добавить подключение Active Directory".

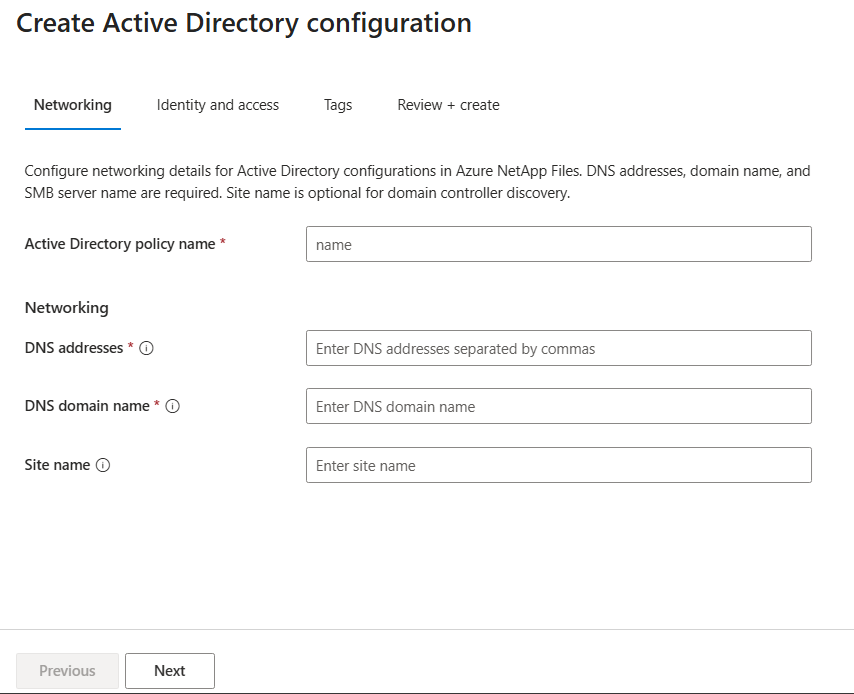

На вкладке "Сеть" укажите входные данные для следующих полей:

Имя политики Active Directory

Введите имя конфигурации Active Directory.

DNS-адреса

IP-адрес основного DNS-сервера, который требуется для операций присоединения к домену Active Directory, проверки подлинности SMB, Kerberos и LDAP. Если вы используете несколько DNS-серверов, введите IP-адреса в виде разделенного запятыми списка.

DNS-имя домена

Полное доменное имя Active Directory, используемое с Azure NetApp Files (например,

contoso.com).Имя сайта

Это имя сайта Active Directory, которое Azure NetApp Files использует для обнаружения контроллера домена.

Нажмите кнопку Далее.

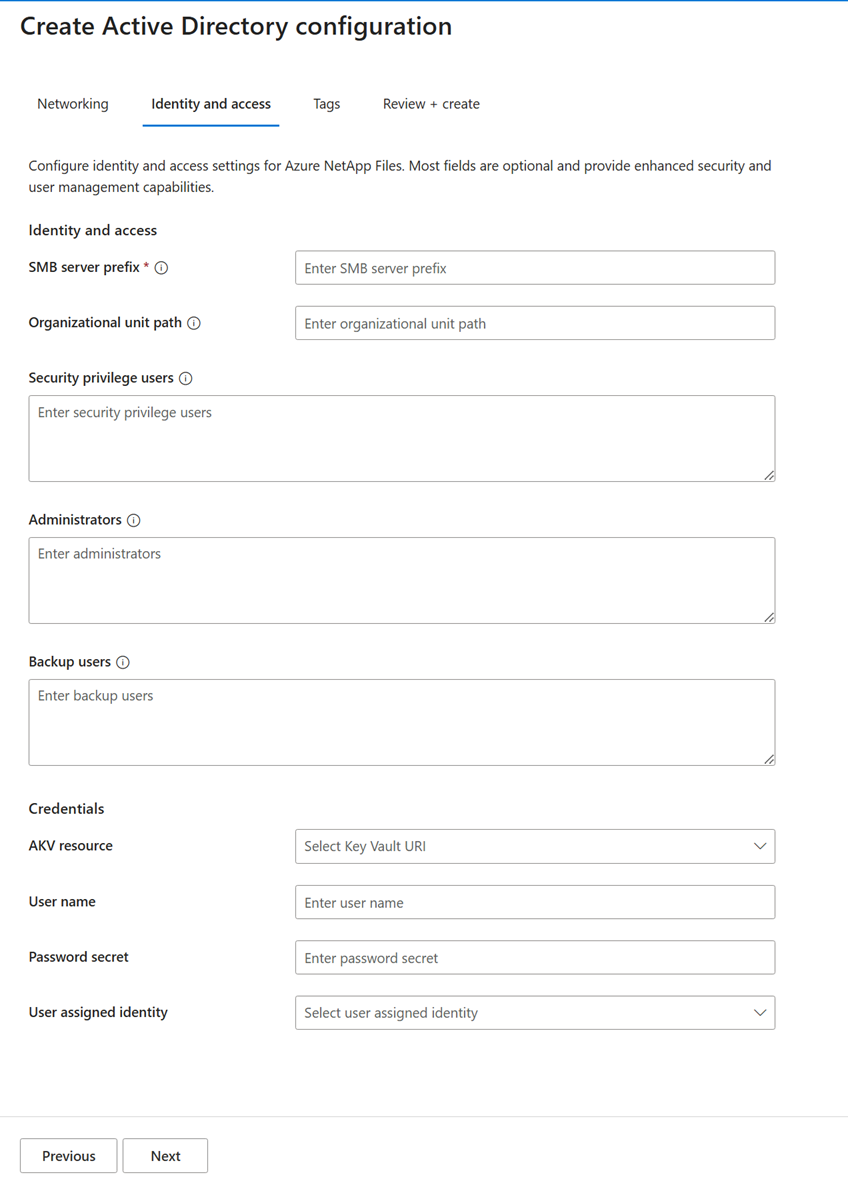

На вкладке "Удостоверение и доступ " укажите входные данные для следующих полей:

Префикс сервера SMB

Префикс именования для новых учетных записей компьютеров, созданных в Active Directory для SMB Azure NetApp Files, двойного протокола и томов Kerberos NFSv4.1. Если стандарт именования, используемый вашей организацией для файловых служб, это

NAS-01,NAS-02, используйтеNASв качестве префикса.Путь организационной единицы

Путь LDAP к организационной единице (OU), где будут созданы учетные записи компьютеров серверов SMB.

Пользователи привилегий безопасности

Этот параметр предоставляет права безопасности (

SeSecurityPrivilege) пользователям или группам домена Active Directory, которым требуются повышенные привилегии для доступа к томам Azure NetApp Files.Администраторы

Этот параметр предоставляет дополнительные права безопасности пользователям или группам домена Active Directory, которым требуются повышенные привилегии для доступа к томам Azure NetApp Files.

Пользователи резервного копирования

Этот параметр предоставляет дополнительные права безопасности пользователям или группам домена Active Directory, которым требуются повышенные привилегии резервного копирования для поддержки рабочих процессов резервного копирования, восстановления и миграции в Azure NetApp Files.

Ресурс AKV

Выберите идентификатор ресурса для Azure Key Vault.

Имя пользователя

Введите имя пользователя учетной записи Azure Key Vault.

Секрет пароля

Введите секрет пароля для учетной записи.

Удостоверение, назначенное пользователем

Выберите назначаемое пользователем удостоверение, подключенное к Azure Key Vault, которое вы связываете с учетной записью.

При необходимости нажмите кнопку "Далее ", чтобы добавить теги. В противном случае выберите вкладку "Просмотр и создание ", чтобы завершить создание учетной записи.

Просмотрите параметры и нажмите кнопку "Создать ", чтобы добавить подключение Active Directory.

Добавление существующего подключения Active Directory

Если вы уже создали подключение Active Directory в учетной записи NetApp Elastic, его можно добавить в существующий пул емкости.

На портале Azure перейдите к пулам емкости. Выберите пул емкости, к которому нужно добавить подключение Active Directory.

В обзоре пула емкости нажмите кнопку "Добавить подключение Active Directory".

Выберите подключение Active Directory в раскрывающемся меню. Нажмите кнопку "ОК ", чтобы связать ее с пулом емкости.

Мониторинг и изменение подключения Active Directory

Чтобы проверить или обновить состояние подключения Active Directory, необходимо использовать REST API.

Проверка состояния подключения Active Directory

- Чтобы получить все конфигурации Active Directory для подписки Azure NetApp Files, используйте этот вызов GET:

/subscriptions/{subscriptionId}/providers/Microsoft.NetApp/activeDirectoryConfigs

- Чтобы получить все конфигурации Active Directory в группе ресурсов, используйте этот вызов GET:

/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.NetApp/activeDirectoryConfigs

- Чтобы получить сведения о определенной конфигурации Active Directory, используйте этот вызов GET:

/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.NetApp/activeDirectoryConfigs/{activeDirectoryConfigName}"

Обновление подключения Active Directory

Чтобы обновить подключение Active Directory к учетной записи, избыточной в эластичной зоне, отправьте запрос PATCH:

/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.NetApp/activeDirectoryConfigs/{activeDirectoryConfigName}

Для обновления пароля учетной записи Active Directory можно использовать следующий пример передаваемых данных.

{

"location": "region1",

"properties": {

"secretPassword": {

"keyVaultProperties": {

"keyVaultUri": "https://abc-keyvault-uks2.vault.azure.net/",

"secretName": "abc"

}

}

}

}