Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Идеи решения

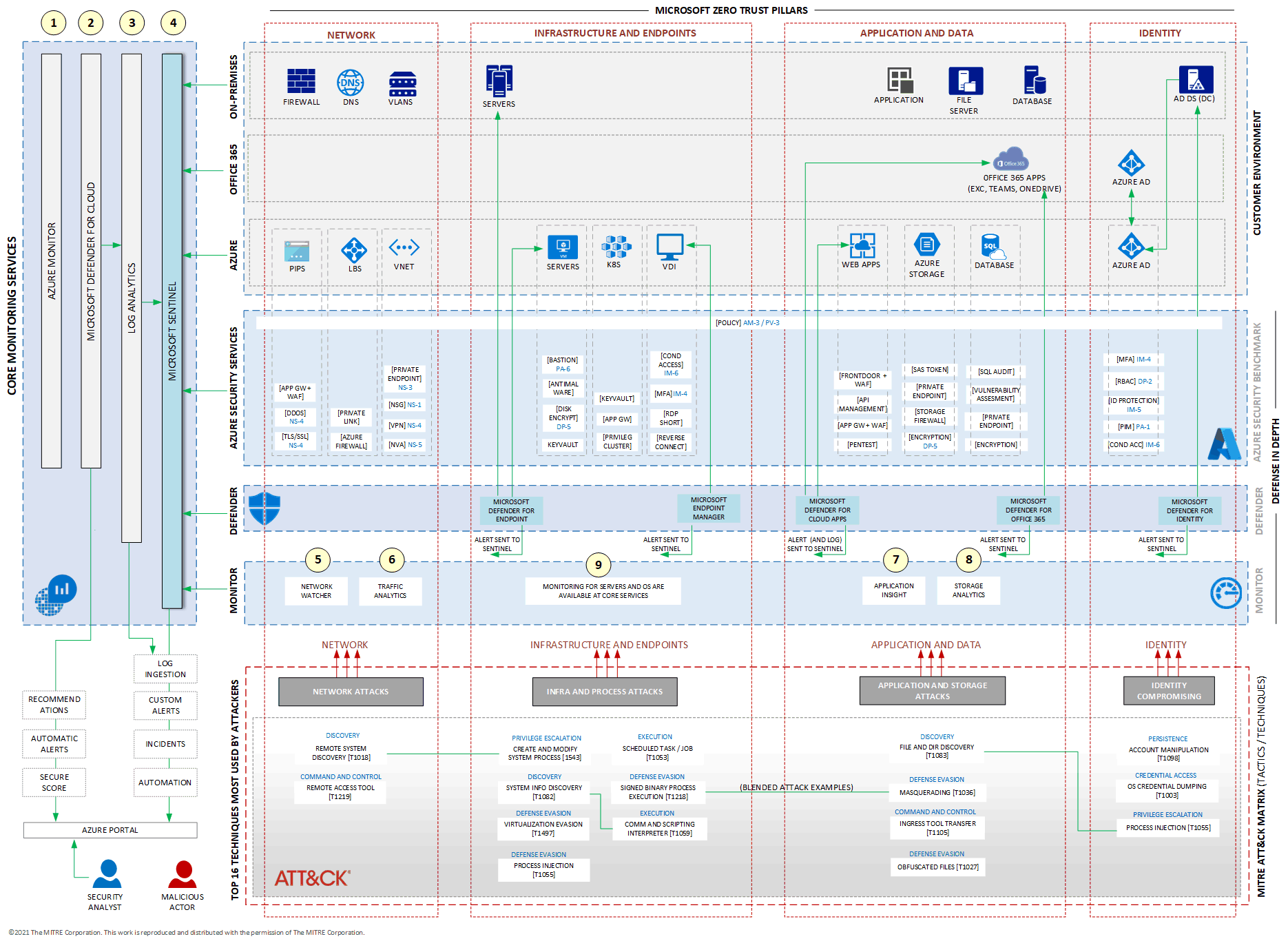

В этой статье описывается идея решения. Ваш архитектор облака может использовать это руководство, чтобы визуализировать основные компоненты для типичной реализации этой архитектуры. Используйте эту статью в качестве отправной точки для разработки хорошо спроектированного решения, которое соответствует конкретным требованиям рабочей нагрузки.

Вы можете укрепить ит-безопасность организации с помощью функций безопасности, доступных в Microsoft 365 и Azure. В этой пятой и последней статье серии объясняется, как интегрировать эти возможности безопасности с помощью Microsoft Defender XDR и Azure служб мониторинга.

Эта статья основана на предыдущих статьях в серии:

Сопоставление угроз с ИТ-средой описывает методы сопоставления примеров распространенных угроз, тактики и методов с примером гибридной ИТ-среды, которая использует как локальные, так и облачные службы Майкрософт.

Создайте первый уровень защиты с помощью служб безопасности Azure показывает пример некоторых служб безопасности Azure, которые создают первый уровень защиты для обеспечения безопасности вашей среды Azure в соответствии с версией 3 Azure Security Benchmark.

Постройте второй уровень защиты с помощью служб безопасности Microsoft Defender XDR описывает пример серии атак против вашей ИТ-среды и показано, как добавить еще один уровень защиты с помощью Microsoft Defender XDR.

Архитектура

Скачайте файл в формате Visio этой архитектуры.

©2021 г. Корпорация MITRE. Эта работа воспроизводится и распространяется с разрешением корпорации MITRE.

На этой схеме показана полная ссылка на архитектуру. Он содержит пример ИТ-среды, набор примеров угроз, которые описаны в соответствии с их тактикой (синим цветом) и их методами (в текстовом поле) в соответствии с матрицой MITRE ATT&CK. Матрица MITRE ATT&CK рассматривается в схеме угроз ит-среды.

На схеме выделено несколько важных служб. Некоторые из таких служб, как Azure Network Watcher и Application Insights, сосредоточены на сборе данных из определенных служб. Другие, такие как Log Analytics (также известные как журналы Azure Monitor) и Microsoft Sentinel, служат основными службами, так как они могут собирать, хранить и анализировать данные из широкого спектра служб, независимо от сетей, вычислений или приложений.

В центре схемы находятся два уровня служб безопасности и уровень, выделенный для конкретных служб мониторинга Azure, все интегрированные через Azure Monitor (показанные слева на схеме). Ключевым компонентом этой интеграции является Microsoft Sentinel.

На схеме показаны следующие службы в основных службах мониторинга и на уровне монитора:

- Azure Monitor

- Log Analytics

- Microsoft Defender for Cloud

- Microsoft Sentinel

- Network Watcher

- Аналитика трафика (часть Network Watcher)

- Application Insights

- Storage Analytics

Рабочий процесс

Azure Monitor является зонтиком для многих служб мониторинга Azure. Включает управление журналами, метрики, Application Insights и другие. Он также предоставляет коллекцию панелей мониторинга, готовых к использованию и управлению оповещениями. Дополнительные сведения см. в обзоре Azure Monitor.

Microsoft Defender for Cloud предоставляет рекомендации по виртуальным машинам (виртуальным машинам), хранилищу, приложениям и другим ресурсам, которые помогают ИТ-среде соответствовать различным нормативным стандартам, таким как ISO и PCI. В то же время Defender для облака предлагает оценку состояния безопасности систем, которые помогают отслеживать безопасность вашей среды. Defender для облака также предлагает автоматические оповещения, основанные на журналах, которые он собирает и анализирует. Defender для Облака ранее был известен как Azure Security Center. Дополнительные сведения см. в разделе Microsoft Defender for Cloud.

Log Analytics является одной из самых важных служб. Она отвечает за хранение всех журналов и оповещений, которые используются для создания оповещений, аналитических сведений и инцидентов. Microsoft Sentinel работает на основе Log Analytics. Все данные, которые собирает Log Analytics, автоматически доступны в Microsoft Sentinel. Log Analytics также известен под названием Журналы Azure Monitor. Дополнительные сведения см. в разделе Обзор Log Analytics в Azure Monitor.

Microsoft Sentinel работает как фасад для Log Analytics. Хотя Log Analytics хранит журналы и оповещения из различных источников, Microsoft Sentinel предлагает API-интерфейсы, помогающие приему журналов из различных источников. Эти источники включают локальные виртуальные машины, Azure виртуальные машины, оповещения от Microsoft Defender XDR и других служб. Microsoft Sentinel коррелирует журналы, чтобы получить аналитическую информацию о том, что происходит в вашей ИТ-среде, избегая ложно-позитивных результатов. Microsoft Sentinel является основой безопасности и мониторинга облачных служб Майкрософт. Дополнительные сведения о Microsoft Sentinel см. в разделе Что такое Microsoft Sentinel?.

Приведенные выше службы в этом списке являются основными службами, которые работают в Azure, Microsoft 365 и локальных средах. Следующие службы сосредоточены на определенных ресурсах:

Network Watcher предоставляет средства для мониторинга, диагностики, просмотра метрик и включения или отключения журналов ресурсов в виртуальной сети Azure. Дополнительные сведения см. в разделе Что такое Azure Network Watcher?.

Traffic Analytics является частью Network Watcher и работает на основе журналов из групп безопасности сети (Network Security Groups, NSG). Аналитика трафика предлагает множество панелей мониторинга, которые могут агрегировать метрики из исходящего и входящего подключения в Azure Virtual Network. Дополнительные сведения см. в разделе "Аналитика трафика".

Application Insights фокусируется на приложениях и обеспечивает расширяемое управление производительностью и мониторинг динамических веб-приложений, включая поддержку широких платформ, таких как .NET, Node.js, Java и Python. Application Insights — это функция Azure Monitor. Дополнительные сведения см. в обзоре Application Insights.

Azure Storage Analytics выполняет ведение журнала и предоставляет метрики для учетной записи хранения. Данные можно использовать для трассировки запросов, анализа тенденций использования и диагностики проблем с учетной записью хранения. Дополнительные сведения см. в статье Использование аналитики Azure Storage для сбора данных журналов и метрик.

Так как ссылка на эту архитектуру основана на Microsoft Zero Trust, службы и компоненты в Infrastructure и Endpoint не имеют конкретных служб мониторинга. журналы Azure Monitor и Defender for Cloud — это основные службы, которые собирают, хранят и анализируют журналы из виртуальных машин и других вычислительных служб.

Центральным компонентом этой архитектуры является Microsoft Sentinel. Он объединяет все журналы и оповещения, которые создаются службами безопасности Azure, Microsoft Defender XDR и Azure Monitor. Microsoft Sentinel После реализации и получения журналов и оповещений из источников, описанных в этой статье, необходимо сопоставить запросы с этими журналами для сбора аналитических сведений и обнаружения индикаторов компрометации (IOCs). Когда Microsoft Sentinel собирает эту информацию, вы можете либо проанализировать её вручную, либо запустить автоматические ответы, которые вы настроили для смягчения или разрешения инцидентов. Автоматические действия могут включать блокировку пользователя в Microsoft Entra ID или блокировку IP-адреса с помощью брандмауэра.

Дополнительные сведения о Microsoft Sentinel см. в документации Microsoft Sentinel.

Как получить доступ к службам безопасности и мониторинга

В следующем списке содержатся сведения о том, как получить доступ к каждой из служб, представленных в этой статье:

Службы безопасности Azure. Вы можете получить доступ ко всем службам безопасности Azure, упомянутым на схемах в этой серии статей, с помощью портала Azure. На портале используйте функцию поиска, чтобы найти интересующие вас службы и получить к ним доступ.

Azure Monitor. Azure Monitor доступна во всех подписках Azure. К нему можно получить доступ из поиска monitor на портале Azure.

Defender для облака. Defender для облака доступен всем, кто обращается к порталу Azure. На портале найдите Defender для облака.

Log Analytics. Чтобы получить доступ к Log Analytics, необходимо сначала создать службу на портале, так как она не существует по умолчанию. На портале Azure найдите рабочую область Log Analytics и выберите Create. После создания вы сможете получить доступ к службе.

Microsoft Sentinel. Поскольку Microsoft Sentinel работает на базе Log Analytics, необходимо сначала создать рабочую область Log Analytics. Затем найдите sentinel на портале Azure. Затем создайте службу, выбрав рабочую область, которую вы хотите использовать с Microsoft Sentinel.

Microsoft Defender for Endpoint. Defender для конечной точки является частью Microsoft Defender XDR. Доступ к службе через https://security.microsoft.com. Это изменение предыдущего URL-адреса

securitycenter.windows.com.Microsoft Defender for Cloud Apps. Defender для облачных приложений является частью Microsoft 365. Доступ к службе через https://portal.cloudappsecurity.com.

Microsoft Defender for Office 365. Defender для Office 365 является частью Microsoft 365. Получите доступ к службе через https://security.microsoft.com, тот же портал, который используется для Defender для конечной точки. (Это изменение предыдущего URL-адреса,

protection.office.com.)Microsoft Defender for Identity. Defender for Identity является частью Microsoft 365. Доступ к службе выполняется через https://portal.atp.azure.com. Хотя это облачная служба, Defender для идентификации отвечает за защиту идентификации на локальных системах.

Microsoft Endpoint Manager. Endpoint Manager — это новое имя Intune, Configuration Manager и других служб. Доступ к нему через https://endpoint.microsoft.com. Дополнительные сведения о том, как получить доступ к службам, предоставляемым Microsoft Defender XDR, и о взаимосвязи каждого портала, см. в статье Построение второго уровня защиты с помощью служб безопасности Microsoft Defender XDR.

Azure Network Watcher. Чтобы получить доступ к Azure Network Watcher, найдите watcher на портале Azure.

Аналитика трафика. Аналитика трафика является частью Network Watcher. Вы можете получить доступ к нему из меню слева в Network Watcher. Это мощный сетевой монитор, который работает на основе групп сетевой безопасности, используемых в отдельных сетевых интерфейсах и подсетях. Network Watcher требует сбора данных из групп безопасности сети (NSG). Инструкции по сбору этой информации см. в разделе Tutorial: ведение журнала сетевого трафика на виртуальную машину с помощью портала Azure.

Application Insights. Application Insights является частью Azure Monitor. Однако сначала необходимо создать его для приложения, которое требуется отслеживать. Для некоторых приложений, созданных на основе Azure, например Web Apps, можно создать Application Insights непосредственно из процесса подготовки Web Apps. Чтобы получить доступ к нему, найдите monitor на портале Azure. На странице "Монитор" выберите "Приложения" в меню слева.

Storage Analytics. Azure Storage предлагает различные типы хранилища в рамках одной технологии учетной записи хранения. В блобах, файлах, таблицах и очередях, находящихся в учетных записях хранения, можно найти данные. Аналитика хранилища предлагает широкий спектр метрик для использования с этими службами хранилища. Откройте Storage Analytics из учетной записи хранения на портале Azure и выберите Diagnostic settings в меню слева. Выберите одну рабочую область log analytics для отправки этой информации. Затем вы можете получить доступ к панели мониторинга из Insights. Всё, что отслеживается в вашей учетной записи хранения, представлено в меню.

Компоненты

В примере архитектуры в этой статье используются следующие Azure компоненты:

Microsoft Entra ID — это облачная служба управления удостоверениями и доступом, которая помогает пользователям получать доступ к внешним и внутренним ресурсам. В этой архитектуре он проверяет подлинность пользователей, обращаюющихся к приложениям Microsoft 365, Azure и программному обеспечению как услуга (SaaS), а также поддерживает обнаружение угроз на основе удостоверений и реагирование.

Azure Virtual Network — это сетевая служба в Azure, которая обеспечивает безопасный обмен данными между ресурсами Azure, Интернетом и локальными сетями. В этой архитектуре она предоставляет инфраструктуру частной сети для размещения рабочих нагрузок и сбора данных телеметрии уровня сети.

Azure Load Balancer — это высокопроизводительная служба балансировки нагрузки уровня 4 для протокола TCP и протокола UDP. В этой архитектуре он распределяет трафик между виртуальными машинами и службами для обеспечения высокой доступности и устойчивости.

Azure Virtual Machines — это инфраструктура как услуга (IaaS), которая предоставляет масштабируемые вычислительные ресурсы. В этой архитектуре виртуальные машины выполняют рабочие нагрузки и приложения, требующие полного контроля над операционной системой и средой.

Azure Kubernetes Service (AKS) — это управляемая служба Kubernetes для развертывания контейнерных приложений и управления ими. В этой архитектуре AKS оркеструет развертывание контейнеров и масштабирование, которое поддерживает микрослужбы и конвейеры непрерывной интеграции и непрерывной доставки (CI/CD).

Azure Virtual Desktop — это служба виртуализации рабочих столов и приложений. В этой архитектуре он обеспечивает безопасный удаленный доступ к рабочим столам и приложениям для распределенных пользователей.

Функциональность Web Apps Azure App Service размещает веб-приложения, REST API и мобильные серверные компоненты. Вы можете развиваться на выбранном языке. Приложения выполняются и масштабируются с легкостью в Windows и средах под управлением Linux. В этой архитектуре Web Apps обеспечивает масштабируемое и гибкое развертывание веб-служб.

Azure Storage является масштабируемым и безопасным хранилищем для различных объектов данных в облаке, включая объект, большой двоичный объект, файл, диск, очередь и хранилище таблиц. В этой архитектуре хранятся данные приложения, журналы и резервные копии с помощью шифрования и управления доступом.

Azure SQL Database — это управляемая реляционная база данных, которая автоматизирует обновление, исправление, резервное копирование и мониторинг. В этой архитектуре она обеспечивает безопасное, масштабируемое и совместимое хранилище данных для структурированных данных приложения.

Описание решения

Решения мониторинга на Azure могут показаться запутанными, так как Azure предлагает несколько служб мониторинга. Однако каждая служба мониторинга Azure важна в стратегии безопасности и мониторинга, описанной в этой серии. В статьях этой серии описываются различные службы и способы планирования эффективной безопасности для ИТ-среды.

- Картирование угроз в вашей ИТ-среде

- Создайте первый рубеж обороны с помощью служб безопасности Azure

- Постройте второй уровень защиты со службами безопасности Microsoft Defender XDR.

Потенциальные варианты использования

Эта эталонная архитектура предоставляет комплексное представление служб Microsoft Cloud Security и демонстрирует, как интегрировать их для достижения оптимальной системы безопасности.

Хотя вам не нужно реализовать каждую показанную службу безопасности, этот пример и карта угроз, показанная на схеме архитектуры, поможет вам создать собственную карту угроз и спланировать стратегию безопасности. Выберите Azure службы безопасности и Microsoft Defender XDR службы, которые лучше всего подходят для ваших потребностей.

Оптимизация затрат

Цены на службы Azure, представленные в этой серии статей, вычисляются различными способами. Некоторые службы бесплатны, некоторые из них имеют плату за каждое использование, и некоторые имеют плату, которая основана на лицензировании. Лучший способ оценить цены на любой из Azure служб безопасности — использовать калькулятор Pricing. В калькуляторе найдите интересующую вас службу, а затем выберите ее, чтобы получить все переменные, определяющие цену службы.

Microsoft Defender XDR службы безопасности работают с лицензиями. Дополнительные сведения о требованиях к лицензированию см. в разделе Microsoft Defender XDR предварительные требования.

Соавторы

Эта статья поддерживается корпорацией Майкрософт. Первоначально он был написан следующими участниками.

Основной автор

- Rudnei Oliveira | Старший инженер по безопасности Azure

Другие участники:

- Гэри Мур | Программист или писатель

- Эндрю Натан | Старший менеджер по проектированию клиентов

Следующие шаги

- Защита от угроз с помощью Microsoft 365

- Выявление и реагирование на кибератаки с помощью Microsoft Defender XDR

- Начало работы с Microsoft Defender XDR

- Управление безопасностью с Microsoft 365

- Защита от вредоносных угроз с помощью Microsoft Defender для Office 365

- Защита локальных удостоверений с помощью Microsoft Defender for Cloud для Identity

Связанные ресурсы

Дополнительные сведения об этой эталонной архитектуре см. в других статьях этой серии:

- Часть 1. Сопоставление угроз с вашей ИТ-средой

- Часть 2. Создайте первый уровень защиты с помощью сервисов безопасности Azure

- Часть 3: Создайте второй уровень защиты с помощью служб безопасности Microsoft Defender XDR

Связанные архитектуры в Центре архитектуры Azure см. в следующей статье: