Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Идеи решения

В этой статье описывается идея решения. Ваш архитектор облака может использовать это руководство, чтобы визуализировать основные компоненты для типичной реализации этой архитектуры. Используйте эту статью в качестве отправной точки для разработки хорошо спроектированного решения, которое соответствует конкретным требованиям рабочей нагрузки.

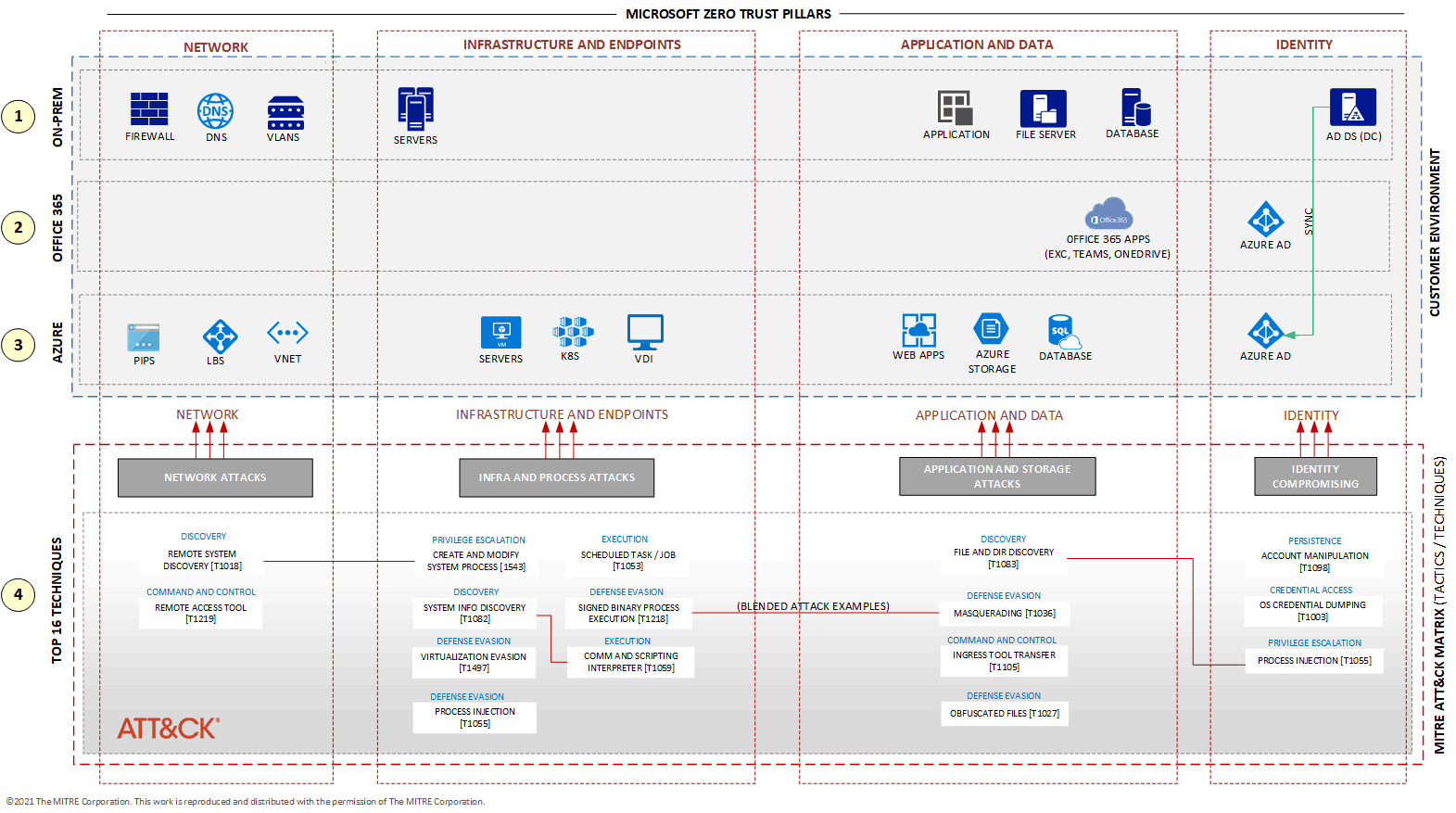

В этой статье описывается схема основной ИТ-среды организации и создание карты угроз. Эти схемы являются ценными средствами для планирования и создания надежного защитного уровня безопасности. Понимание ИТ-среды и его архитектуры имеет решающее значение для выявления служб безопасности, необходимых для обеспечения надлежащей защиты.

Компьютерные системы содержат информацию, которая не только ценна организациям, создающим ее, но и вредоносным субъектам. Эти субъекты, будь то лица или группы, участвуют в вредной деятельности, направленной на компрометации или повреждения компьютеров, устройств, систем и сетей компаний. Их цель часто заключается в краже или повреждении конфиденциальных данных с помощью угроз, таких как вредоносные программы или атаки методом подбора.

В этой статье мы рассмотрим метод сопоставления угроз с ИТ-средой, что позволяет спланировать реализацию служб безопасности Майкрософт в рамках стратегии безопасности.

Хорошая новость заключается в том, что вам не нужно создавать карту угроз с нуля. Матрица MITRE ATT&CK предлагает отличный ресурс для разработки. MITRE ATT&CK — это глобальная база знаний, которая сопоставляет реальные угрозы на основе наблюдаемой тактики и методов. Корпорация MITRE документирует все известные угрозы подробно, предоставляя ценные сведения о том, как эти угрозы работают и как вы можете защитить их. Этот общедоступный ресурс доступен в Интернете в MITRE ATT&CK®.

В этой статье мы используем подмножество этих угроз для иллюстрации того, как можно сопоставить угрозы с ИТ-средой.

Потенциальные варианты использования

Некоторые угрозы распространены во всех отраслях, такие как вымогательское ПО, атаки DDoS, межсайтовый скриптинг и внедрение SQL. Однако многие организации сталкиваются с конкретными угрозами, уникальными для своей отрасли или на основе прошлых кибератак, с которыми они столкнулись. Диаграмма в этой статье может помочь вам сопоставить эти угрозы для вашей организации, определив наиболее вероятные области, которые являются целенаправленными злоумышленниками. Создание карты угроз позволяет спланировать необходимые уровни защиты для более безопасной среды.

Вы можете адаптировать эту схему для моделирования различных сочетаний атак и лучше понять, как предотвратить и устранить их. Хотя платформа MITRE ATT&CK является полезной ссылкой, это не обязательно. Microsoft Sentinel и другие службы безопасности Майкрософт также сотрудничают с MITRE, чтобы предоставить ценные сведения о различных угрозах.

Некоторые организации используют Cyber Kill Chain®, методологию от Lockheed Martin, чтобы сопоставить и понять, как атака или серия атак выполняются в ИТ-среде. Cyber Kill Chain упорядочивает угрозы и атаки, учитывая меньше тактики и методов, чем платформа MITRE ATT&CK. Тем не менее, это эффективно в том, чтобы помочь вам понять угрозы и как они могут быть выполнены. Дополнительные сведения об этой методологии см. в Кибер-убийственной цепочке.

Архитектура

Скачайте файл Visio для этой архитектуры.

©2021 г. Корпорация MITRE. Эта работа воспроизводится и распространяется с разрешением корпорации MITRE.

Для ИТ-среды организаций мы указываем компоненты только для Azure и Microsoft 365. Конкретная ИТ-среда может включать аппараты, устройства и технологии от разных поставщиков.

На схеме среды Azure показаны компоненты, перечисленные в следующей таблице.

| Этикетка | Документация |

|---|---|

| Виртуальная сеть | Что такое виртуальная сеть Azure? |

| LBS | Что такое Azure Load Balancer |

| PIPS | общедоступные IP-адреса; |

| СЕРВЕРЫ | Виртуальные машины |

| K8S | Служба Azure Kubernetes |

| VDI | Что такое виртуальный рабочий стол Azure? |

| ВЕБ-ПРИЛОЖЕНИЯ | Обзор Службы приложений |

| ХРАНИЛИЩЕ AZURE | Введение в хранилище Azure |

| ДБ | Что такое База данных SQL Azure |

| Идентификатор Microsoft Entra | Что такое Microsoft Entra ID? |

Схема представляет Microsoft 365 через компоненты, перечисленные в следующей таблице.

| Этикетка | Описание | Документация |

|---|---|---|

OFFICE 365 |

Службы Microsoft 365 (ранее — Office 365). Приложения, предоставляемые Microsoft 365, зависят от типа лицензии. | Microsoft 365 — подписка на приложения Office |

Microsoft Entra ID |

Идентификатор Microsoft Entra, тот же, который используется в Azure. Многие компании используют ту же службу Microsoft Entra для Azure и Microsoft 365. | Что такое Microsoft Entra ID? |

Рабочий процесс

Чтобы помочь вам понять, какую часть вашей ИТ-среды, скорее всего, атакуют угрозы, схема архитектуры в этой статье основана на типичной ИТ-среде организации, у которой есть локальные системы, подписка на Microsoft 365 и подписка на Azure. Ресурсы в каждом из этих уровней являются службами, общими для многих компаний. Они классифицируются на схеме в соответствии с основами Microsoft "Никому не доверяй": сеть, инфраструктура, конечная точка, приложение, данные и удостоверения. Дополнительные сведения об нулевом доверии см. в статье "Принять упреждающее обеспечение безопасности с нулевой доверием".

Схема архитектуры включает следующие уровни:

Локально

Схема включает в себя некоторые основные службы, такие как серверы (виртуальные машины), сетевые устройства и система доменных имен (DNS). Он включает в себя распространенные приложения, которые находятся в большинстве ИТ-сред и выполняются на виртуальных машинах или физических серверах. Она также включает различные типы баз данных, как SQL, так и не SQL. Организации обычно имеют файловый сервер, который предоставляет общий доступ к файлам всей компании. Наконец, служба домен Active Directory, широко распространенная инфраструктура, обрабатывает учетные данные пользователя. Схема включает все эти компоненты в локальной среде.

Среда Office 365

В этом примере среда содержит традиционные приложения office, такие как Word, Excel, PowerPoint, Outlook и OneNote. В зависимости от типа лицензии она также может включать другие приложения, такие как OneDrive, Exchange, Sharepoint и Teams. На схеме они представлены значком для приложений Microsoft 365 (ранее Office 365) и значком для идентификатора Microsoft Entra. Пользователям необходимо пройти проверку подлинности, чтобы получить доступ к приложениям Microsoft 365, а идентификатор Microsoft Entra выступает в качестве поставщика удостоверений. Microsoft 365 проверяет подлинность пользователей в том же типе идентификатора Microsoft Entra, который использует Azure. В большинстве организаций клиент идентификатора Microsoft Entra совпадает как для Azure, так и для Microsoft 365.

Среда Azure

Этот уровень представляет общедоступные облачные службы Azure, включая виртуальные машины, виртуальные сети, платформы как службы, веб-приложения, базы данных, хранилище, службы удостоверений и многое другое. Дополнительные сведения об Azure см. в документации Azure.

Тактика и методы MITRE ATT&CK

На этой схеме показаны первые 16 угроз, в соответствии с тактикой и методами, опубликованными корпорацией MITRE. В красных линиях можно увидеть пример смешанной атаки, что означает, что злоумышленник может одновременно координировать несколько атак.

Использование платформы MITRE ATT&CK

Вы можете начать с простого поиска имени угрозы или кода атаки на главной веб-странице MITRE ATT&CK®.

Вы также можете просматривать угрозы на страницах тактики или методов:

Вы по-прежнему можете использовать НАвигатор MITRE ATT&CK®, интуитивно понятный инструмент, предоставляемый MITRE, который помогает обнаруживать тактику, методы и сведения об угрозах.

Компоненты

В примере архитектуры в этой статье используются следующие компоненты Azure:

Идентификатор Microsoft Entra — это облачная служба управления удостоверениями и доступом, которая обеспечивает безопасный доступ к внутренним и внешним ресурсам. В этой архитектуре выполняется проверка подлинности пользователей для служб Azure и Microsoft 365. Он выступает в роли центрального провайдера идентификаций в среде.

Виртуальная сеть Azure — это сетевая служба в Azure, которая обеспечивает безопасный обмен данными между ресурсами Azure, Интернетом и локальными сетями. В этой архитектуре она предоставляет изолированную и масштабируемую сетевую инфраструктуру для размещения рабочих нагрузок и принудительного управления трафиком.

Azure Load Balancer — это высокопроизводительная служба балансировки нагрузки уровня 4 для протокола управления передачей (TCP) и трафика протокола UDP. В этой архитектуре обеспечивается высокий уровень доступности и масштабируемости путем распределения входящего и исходящего трафика между виртуальными машинами и службами.

Виртуальные машины Azure — это инфраструктура как услуга (IaaS), которая предоставляет гибкие вычислительные ресурсы по запросу. В этой архитектуре виртуальные машины размещают приложения и службы, которые являются частью ИТ-среды организации и подвергаются сопоставлению угроз.

Служба Azure Kubernetes (AKS) — это управляемая служба Kubernetes для развертывания контейнерных приложений и управления ими. В этой архитектуре запускаются контейнерные приложения и обеспечивается безопасность и управление уровня предприятия в составе поверхности угроз.

Виртуальный рабочий стол — это служба виртуализации рабочих столов и приложений, которая работает в облаке для предоставления рабочих столов удаленным пользователям. В этой архитектуре он предоставляет безопасный доступ для удаленных пользователей и включается в карту угроз в качестве потенциального вектора атаки.

Функция веб-приложений службы приложений Azure размещает веб-приложения, REST API и мобильные серверные части. Вы можете развиваться на выбранном языке. Приложения без затруднений работают и масштабируются в средах на основе Windows и Linux. В этой архитектуре веб-приложения размещают приложения на основе HTTP, защищенные с помощью интегрированных функций безопасности, таких как TLS и частные конечные точки.

Служба хранилища Azure — это масштабируемая и безопасная служба хранения для различных объектов данных в облаке, включая объект, большой двоичный объект, файл, диск, очередь и хранилище таблиц. Служба хранилища Azure шифрует все данные, записанные в учетную запись хранения. Он обеспечивает точное управление доступом к данным. В этой архитектуре он хранит данные приложения и системы и включается в карту угроз из-за ее роли в защите данных и управлении доступом.

База данных SQL — это управляемая реляционная база данных, которая автоматизирует обновление, резервные копии и мониторинг. В этой архитектуре он хранит структурированные данные и поддерживает встроенные функции безопасности и соответствия требованиям для устранения угроз.

Соавторы

Эта статья поддерживается корпорацией Майкрософт. Первоначально он был написан следующими участниками.

Основной автор:

- Руднеи Оливейра | Старший инженер по безопасности Azure

Другие участники:

- Гэри Мур | Программист или писатель

- Эндрю Натан | Старший менеджер по проектированию клиентов

Следующие шаги

Этот документ относится к некоторым службам, технологиям и терминологии. Дополнительные сведения о них можно найти в следующих ресурсах:

- MITRE ATT&CK®

- Навигатор ATT&CK®)

- Сеть® кибер-убийств

- Профилактический подход к безопасности на основе модели "Никому не доверяй"

- Смешанные угрозы в Википедии

- Как меняются кибератаки по данным нового отчета Microsoft о цифровой защите из блога Microsoft по безопасности

Связанные ресурсы

Дополнительные сведения об этой эталонной архитектуре см. в других статьях этой серии: