Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Используйте Microsoft Intune для развертывания и настройки Defender для конечной точки на устройствах Android. Intune обрабатывает развертывание приложений и доставку политик. После подключения Microsoft Defender обеспечивает защиту от мобильных угроз на устройстве. В Android подключение осуществляется на основе приложений: устройство считается подключенным, когда пользователь открывает приложение Defender и завершает настройку. В этой статье описывается добавление приложения из Управляемого Google Play, назначение и проверка развертывания, создание политик конфигурации приложений, настройка постоянного vpn-подключения и при необходимости включение подключения с низким касанием.

Совет

Вы также можете использовать Intune для развертывания Defender для конечной точки на устройствах Android, которые не зарегистрированы в Intune управления мобильными устройствами (MDM). Этот метод включает в себя неуправляемые устройства и устройства, зарегистрированные в другом MDM с помощью Intune управления мобильными приложениями (MAM). Дополнительные сведения см. в статье Настройка Microsoft Defender для конечной точки сигналов риска в политике защиты приложений (MAM).

Предварительные условия

Лицензии: Назначьте пользователям лицензию Intune и лицензию Defender для конечной точки. Сведения о лицензировании см. в разделе требования к лицензированию Microsoft Defender для конечной точки.

Регистрации: Регистрация устройств в Intune с помощью одного из следующих типов регистрации Android Enterprise:

- Личные устройства с рабочим профилем

- Корпоративные устройства с рабочим профилем

- Регистрация корпоративных и полностью управляемых устройств пользователей

Важно!

Управление администраторами устройств Android (DA) не рекомендуется и больше не доступно для устройств с доступом к Google Mobile Services (GMS). Если в настоящее время вы используете управление DA, рекомендуется перейти на другой вариант управления Android. Документация по поддержке и справке по-прежнему доступна для некоторых устройств Android 15 и более ранних версий без GMS. Дополнительные сведения см. в разделе Прекращение поддержки администратора устройств Android на устройствах GMS.

Версия ОС Android: Поддерживаемые версии ОС см. в разделе Требования к системе для Defender для конечной точки в Android.

Управляемый Google Play: Прежде чем добавлять и назначать приложения для устройств Android Enterprise, подключите клиент Intune к Управляемому Google Play.

подключение Intune—Defender. Включите подключение Intune "служба — служба" с помощью Defender для конечной точки. Без него состояние подключения, сигналы риска устройства и видимость EDR в Intune недоступны. Дополнительные сведения см. в статье Настройка Microsoft Defender для конечной точки с помощью Intune и подключенных устройств.

Развертывание Defender для конечной точки на Android

Добавление приложения из Управляемого Google Play

Чтобы добавить приложение Defender для конечной точки в управляемый магазин Google Play и сделать его доступным в Intune:

В Центре администрирования Microsoft Intune перейдите в раздел Приложения (1) и выберите плитку Android, чтобы открыть страницу приложений Android (2). Выберите Создать (3), а в поле Тип приложения выберите Управляемое приложение Google Play (4), а затем выберите Выбрать.

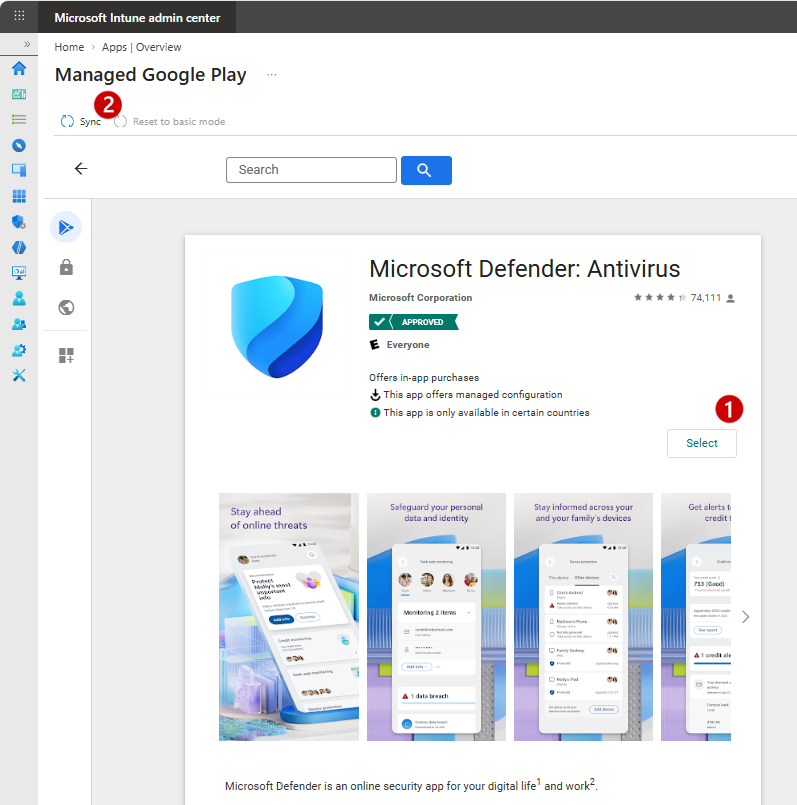

На странице Managed Google Play выполните поиск по запросу

Microsoft Defender. В результатах поиска выберите Defender: антивирусная программа , которая называется приложение Defender для конечной точки в управляемом магазине Google Play.На странице приложений просмотрите сведения о приложении и выберите Выбрать (1), а затем выберите Синхронизировать (2), чтобы синхронизировать приложение с Intune.

Синхронизация завершится через несколько минут.

После завершения синхронизации вернитесь в Центр администрирования Intune и на экране приложений Android выберите Обновить. Microsoft Defender: антивирусная программа должна появиться в списке приложений.

Оставайтесь на странице приложений Android для выполнения следующей процедуры.

Назначение приложения

Назначьте приложение в качестве обязательного, чтобы оно автоматически устанавливалось в рабочий профиль во время следующей синхронизации устройства через приложение Корпоративный портал.

На странице Приложения Android в Центре администрирования Intune выберите Microsoft Defender: Антивирусная программа в списке приложений. Перейдите в раздел Свойства (1), а в поле Назначения выберите Изменить (2).

На панели Изменение приложения перейдите в раздел Обязательный (1) и выберите Добавить группу , чтобы открыть панель Выбор групп .

На панели Выбор групп выберите группы, которые вы хотите получить это приложение, и нажмите кнопку Выбрать.

Вернитесь в область Изменение приложения , выберите Проверить и сохранить в нижней части области, а затем нажмите кнопку Сохранить , чтобы зафиксировать назначение.

Проверка развертывания

После сохранения назначения вы можете подтвердить состояние установки целевых устройств, прежде чем продолжить настройку.

На странице Приложения Android в Центре администрирования Intune выберите Microsoft Defender: Антивирусная программа в списке приложений. На странице приложения по умолчанию в разделе Обзор Intune отображаются плитки диаграммы с накопительным пакетом состояния установки.

Чтобы определить, установлено ли приложение на определенном устройстве, выберите Состояние установки устройства или плитку Состояние устройства . Intune отображает список целевых устройств с дополнительными сведениями.

Перед продолжением убедитесь, что целевые устройства показывают состояние успешной установки.

Настройка Defender для конечной точки в Android

После развертывания приложения используйте политики Intune для настройки Defender для конечной точки на устройствах Android. Конфигурация включает в себя создание политики конфигурации приложения для предоставления разрешений приложения и профиля конфигурации устройства для настройки постоянного VPN-подключения для защиты веб-сайтов. Дополнительные конфигурации функций, характерные для Defender, такие как защита сети и элементы управления конфиденциальностью, см. в разделе Настройка Microsoft Defender для конечной точки в функциях Android документации по Defender.

Настройка разрешений приложения и параметров подключения

Создайте политику конфигурации приложения, чтобы предоставить Defender разрешения, необходимые на устройстве, и при необходимости включите подключение с низким касанием, чтобы уменьшить количество действий, которые пользователи выполняют при первом запуске.

В центре администрирования Microsoft Intune перейдите в раздел Приложения, разверните узел Управляемые приложения и выберите Пункт Настройка>Создание>управляемых устройств.

На странице Основные сведения укажите следующие сведения:

- Имя. Введите описательное имя, например Defender для конечной точки.

- Платформа: Android Enterprise

-

Тип профиля. Выберите тип, соответствующий регистрации устройства:

- Только личный рабочий профиль

- Только полностью управляемый, выделенный и корпоративный рабочий профиль

- Целевое приложение: выберите Microsoft Defender: Антивирусная программа, нажмите кнопку ОК, а затем нажмите кнопку Далее.

На странице Параметры пока оставьте формат параметров конфигурации по умолчанию. В поле Разрешения выберите Добавить. В списке Добавить разрешения выберите доступные разрешения приложения и нажмите кнопку ОК.

Defender для конечной точки рекомендует предоставить следующие разрешения во время развертывания:

Разрешение Рекомендуемое состояние Почему это важно Доступ к расположению (штраф) Автоматическое предоставление Требуется для веб-защиты и защиты сети. Без него Defender может защитить только от несанкционированных сертификатов; Wi-Fi обнаружение угроз недоступно. Пользователи также должны выбрать Разрешить все время во время подключения для полного Wi-Fi покрытия угроз. POST_NOTIFICATIONS Автоматическое предоставление Требуется для получения оповещений об угрозах, чтобы получить доступ к пользователю. Сведения об ограничениях для типов регистрации и версий ОС см. в примечании. После добавления разрешений используйте раскрывающийся список Состояние разрешения , чтобы задать требуемое поведение для каждого из них:

- Запрос: Запросы пользователя принять или отклонить.

- Автоматическое предоставление: автоматически утверждается без уведомления пользователя.

- Автоматическое отклонение. Автоматически запрещает без уведомления пользователя.

Примечание.

В Android 12 и более поздних версиях автоматическое предоставление не поддерживается для определенных разрешений на корпоративных рабочих профилях и выделенных устройствах. Дополнительные сведения см. в статье Добавление политик конфигурации приложений для управляемых устройств Android Enterprise.

(Необязательно) Включите подключение с низким касанием.

Подключение с низким касанием отключено по умолчанию. Без этого пользователи, которые впервые открывают Defender для конечной точки, должны ввести учетные данные своей рабочей учетной записи и вручную выполнить мастер настройки приложения. В режиме подключения с низким касанием политика предварительно заполняет удостоверение пользователя (UPN), поэтому пользователям не нужно вводить учетные данные для входа при первом запуске. В сочетании с профилем VPN с постоянным подключением, описанным в следующем разделе, это сводит к минимуму запросы и действия, с которыми сталкиваются пользователи во время подключения.

Подключение с низким касанием может быть полезно для корпоративных полностью управляемых развертываний, где требуется уменьшить трудности пользователей. Для устройств с личным рабочим профилем, где пользователи могут ожидать более активного участия в настройке приложения, стандартный поток может быть более подходящим. Если вы пропустите этот шаг, политика будет работать как политика только для разрешений, и пользователи завершают подключение через стандартный поток.

Примечание.

В отличие от iOS (защищенной) и Windows, Android не поддерживает полностью автоматическое подключение или подключение с нулевым касанием. Модель разрешений Android требует явного согласия пользователя для определенных разрешений, поэтому всегда требуется определенная степень взаимодействия с пользователем во время первого запуска. Подключение с низким касанием — это ближайший доступный вариант для минимизации этого взаимодействия.

Чтобы включить подключение с низким касанием, на странице Параметры задайте в раскрывающемся списке Формат параметров конфигурациизначение Использовать конструктор конфигураций, выберите Добавить, а затем настройте следующие ключи:

Key Тип значения Значение конфигурации Подключение с низким касанием Integer 1Имя участника-пользователя Переменная User Principal Name (UPN)Выберите оба ключа в списке и нажмите кнопку ОК, а затем задайте для каждого из них значение Тип значения и Конфигурацию , как показано в таблице.

На странице Назначения назначьте эту политику тем же группам пользователей, которые использовались при развертывании приложения Microsoft Defender: Антивирусная программа.

На странице Просмотр и создание подтвердите выбор и нажмите кнопку Создать.

Настройка постоянного подключения VPN

Используйте профиль конфигурации устройства для доставки туннеля веб-защиты Defender на зарегистрированные устройства с помощью политики Intune, поэтому пользователям не нужно вручную настраивать VPN во время подключения.

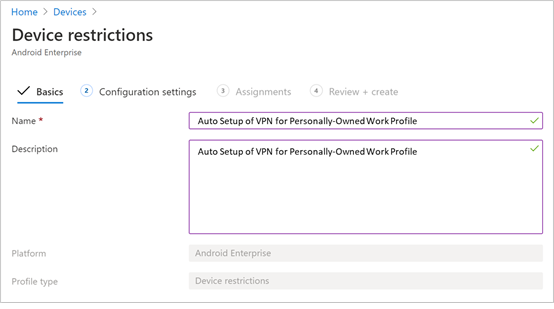

В Центре администрирования Microsoft Intune перейдите в раздел Устройства (1), разверните узел Управление устройствами и выберите Конфигурация (2). На вкладке Политики (3) выберите Создать (4) >Создать политику. В области Создание профиля установите для параметра Платформазначение Android Enterprise , а для параметра Тип профиля — Шаблоны (5), а затем выберите Ограничения устройств (6) для одного из следующих типов шаблонов в зависимости от типа регистрации устройства:

- Полностью управляемый, выделенный и Corporate-Owned рабочий профиль

- Личный рабочий профиль

Затем нажмите кнопку Создать , чтобы открыть рабочий процесс настройки политики ограничений устройств.

На странице Основные сведения укажите имя и описание , чтобы однозначно определить профиль конфигурации.

В разделе Параметры конфигурации разверните узел Подключение, а затем настройте VPN:

Включите Always-on VPN (на уровне рабочего профиля). Настройте VPN-клиент в рабочем профиле для автоматического подключения и повторного подключения к VPN, когда это возможно. Для постоянного подключения VPN на данном устройстве можно настроить только один VPN-клиент, поэтому убедитесь, что на устройстве не развернуто более одной политики постоянного VPN.

В раскрывающемся списке VPN-клиент выберите Пользовательский. В этом случае настраиваемым VPN является VPN Defender для конечной точки, который обеспечивает веб-защиту.

Примечание.

Приложение Defender для конечной точки должно быть установлено на устройстве пользователя, чтобы произошла автоматическая настройка VPN.

В поле Идентификатор пакета укажите идентификатор приложения Microsoft Defender: Антивирусная программа из управляемого магазина Google Play. Для URL-адреса приложения Microsoft Defender идентификатор пакета —

com.microsoft.scmx.Установите для параметра Режим блокировки значение Не настроено, что является значением по умолчанию.

На странице Назначения выберите группу пользователей, которой требуется назначить этот профиль конфигурации устройства. Выберите Выбрать группы для включения, выберите соответствующую группу, а затем нажмите кнопку Далее.

Как правило, выбранная группа — это та же группа, которой назначается приложение Android Defender для конечной точки.

На странице Просмотр и создание просмотрите параметры и нажмите кнопку Создать.

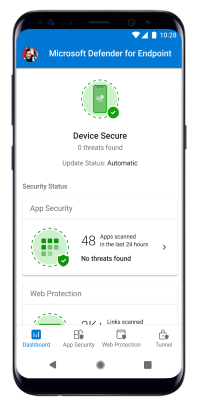

Полное подключение устройства

После отправки политик на устройства пользователи завершают подключение с устройства. На личных устройствах с рабочим профилем в рабочем профиле отображается Defender. На полностью управляемых корпоративных устройствах Defender отображается в профиле одного устройства.

Пользователи открывают приложение Defender для конечной точки и принимают разрешения на завершение подключения.

Совет

Попросите пользователей выбрать Разрешить все время при появлении запроса на доступ к расположению во время настройки приложения. Этот вариант позволяет полностью Wi-Fi обнаружение угроз с помощью защиты сети. Если пользователи выбирают Параметр При использовании приложения или отказывают в разрешении, Defender по-прежнему может защититься от несанкционированных сертификатов, но не сможет обнаружить угрозы в открытых или подозрительных Wi-Fi сетях. Нет конфигурации администратора, которая бы принудительно применяла этот выбор; для этого требуется согласие пользователя на уровне ОС.

Проверка состояния подключения

После завершения подключения пользователей убедитесь, что устройства успешно отчеты.

Чтобы проверить в Центре администрирования Intune, выполните следующие действия.

- Перейдите в разделОбнаружение и реагирование конечных точек безопасности>конечных точек.

- Перейдите на вкладку Состояние подключения EDR и просмотрите состояние подключения для устройств Android. На устройствах, которые успешно подключены, отображается состояние Успешно подключено.

Чтобы выполнить проверку на портале Defender, выполните следующие действия.

- На портале Microsoft Defender перейдите в разделИнвентаризация конечных>точеки убедитесь, что устройства Android отображаются там.

Дополнительные сведения об использовании Intune для мониторинга состояния подключения на разных платформах см. в разделе Мониторинг состояния подключения устройства.

Если устройства не отображаются должным образом, проверка для следующих условий:

- Приложение не установлено. Подтвердите успешное развертывание политики конфигурации приложения и назначения приложения, выполнив действия, описанные в разделе Проверка развертывания.

- Пользователь не завершил подключение. Устройство не отображается, пока пользователь не откроет приложение и не завершит настройку.

- соединитель Intune-Defender неактивен: убедитесь, что подключение между службами включено. См. раздел Настройка Microsoft Defender для конечной точки с помощью Intune.

- Ошибки входа или разрешения. Сведения о распространенных ошибках подключения см. в статье Устранение неполадок на Microsoft Defender для конечной точки в Android.

Дальнейшие действия

- Настройка Microsoft Defender для конечной точки параметров веб-защиты для Android. Управление параметрами веб-защиты из Intune по типу регистрации.

- Настройка Microsoft Defender для конечной точки в функциях Android. Настройка элементов управления конфиденциальностью и других функций Defender для Android.