Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Из этой статьи вы узнаете, как интегрировать безопасный брандмауэр Cisco — безопасный клиент с идентификатором Microsoft Entra. При интеграции Cisco Secure Firewall с Secure Client и идентификатором Microsoft Entra ID, вы можете:

- Контроль в Microsoft Entra ID того, кто имеет доступ к Cisco Secure Firewall — Secure Client.

- Включите автоматический вход пользователей в Cisco Secure Firewall — безопасный клиент с помощью учетных записей Microsoft Entra.

- Управляйте учетными записями в одном центральном месте.

Требования

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете создать учетную запись бесплатно.

- Одна из следующих ролей:

- Подписка Cisco Secure Firewall с поддержкой единого входа (SSO) для Secure Client.

Описание сценария

В этой статье описана настройка и проверка единого входа Microsoft Entra в тестовой среде.

- Брандмауэр Cisco Secure — Secure Client поддерживает только IDP-инициированный SSO.

Добавление Cisco Secure Firewall - Secure Client из коллекции

Чтобы настроить интеграцию Cisco Secure Firewall - Secure Client с Microsoft Entra ID, необходимо добавить Cisco Secure Firewall - Secure Client из галереи в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум Администратор облачных приложений.

- Перейдите к разделу Entra ID>корпоративные приложения>Новое приложение.

- В разделе "Добавление из коллекции" в поле поиска введите Cisco Secure Firewall — Secure Client.

- Выберите безопасный брандмауэр Cisco — безопасный клиент на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в ваш тенант.

Кроме того, можно также использовать мастер конфигурации корпоративных приложений. В этом мастере настройки вы можете добавить приложение в домен клиента, добавить пользователей и группы в приложение, назначить роли и также выполнить настройку единой аутентификации (SSO). Подробнее о мастерах Microsoft 365.

Настройка и тестирование Microsoft Entra SSO для Cisco Secure Firewall — Secure Client

Настройте и проверьте единую идентификацию Microsoft Entra в Cisco Secure Firewall — Secure Client, используя тестового пользователя B.Simon. Для корректной работы единого входа необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в системе безопасности Cisco Secure Firewall — Secure Client.

Чтобы настроить и проверить единый вход Microsoft Entra в Cisco Secure Firewall — Secure Client, выполните следующие действия.

-

Настройте единый вход Microsoft Entra, чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте тестового пользователя Microsoft Entra, чтобы Б.Саймон мог использовать функцию единого входа Microsoft Entra.

-

Настройте Cisco Secure Firewall - Secure Client SSO, чтобы настроить настройки единого входа с клиентской стороны приложения.

- Создайте тестового пользователя Cisco Secure Firewall — Secure Client — чтобы в Cisco Secure Firewall — Secure Client был аналог B.Simon, связанный с представлением пользователя Microsoft Entra.

- Проверка единого входа позволяет убедиться в правильности конфигурации.

Настройте единый вход в систему Microsoft Entra

Выполните следующие действия, чтобы активировать единый вход в систему Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум Администратор облачных приложений.

Перейдите к Entra ID>корпоративным приложениям>Cisco Secure Firewall — Secure Client>единой аутентификации.

На странице Выбрать метод единого входа выберите SAML.

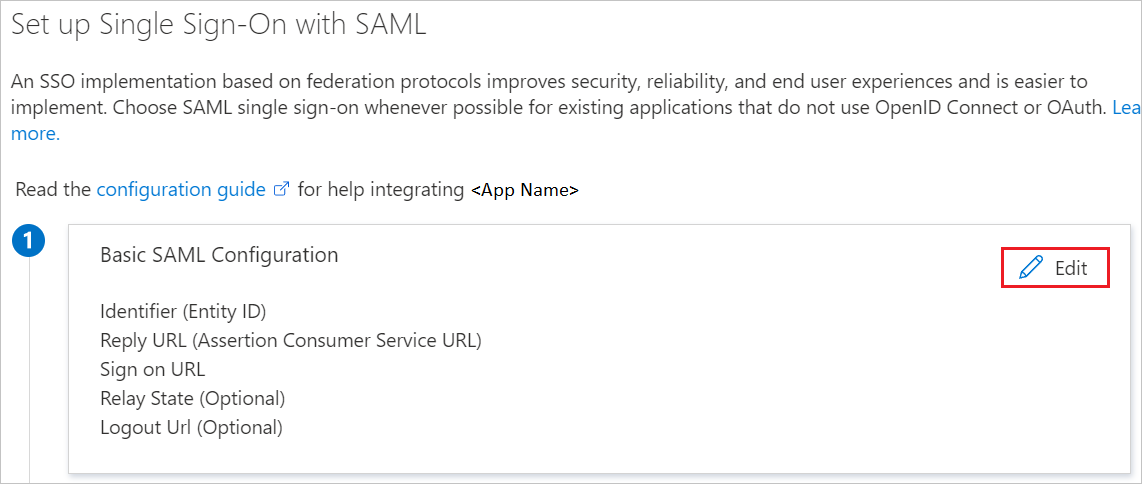

На странице Настройка единого входа с помощью SAML выберите значок редактирования для базовой конфигурации SAML, чтобы изменить настройки.

На странице Настройка единого входа с помощью SAML введите значения для следующих полей:

В текстовом поле Идентификатор введите URL-адрес в таком формате:

https://<SUBDOMAIN>.YourCiscoServer.com/saml/sp/metadata/<Tunnel_Group_Name>В текстовом поле URL-адрес ответа введите URL-адрес в таком формате:

https://<YOUR_CISCO_ANYCONNECT_FQDN>/+CSCOE+/saml/sp/acs?tgname=<Tunnel_Group_Name>

Примечание.

<Tunnel_Group_Name>учитывает регистр, и значение не должно содержать точки "." и косые черты "/".Примечание.

Для получения дополнительной информации об этих значениях обратитесь в центр технической поддержки Cisco. Измените эти значения на фактические значения идентификатора и URL-адреса ответа, предоставленные сотрудниками центра технической поддержки Cisco. Чтобы получить эти значения, обратитесь в службу поддержки безопасных клиентов Cisco Secure Firewall . Вы также можете ссылаться на шаблоны, показанные в разделе "Базовая конфигурация SAML".

На странице Настройка единого входа с помощью SAML в разделе Сертификат подписи SAML найдите пункт Сертификат (Base64) и щелкните Скачать, чтобы скачать файл сертификата. Сохраните этот файл на компьютере.

В разделе "Настройка безопасного брандмауэра Cisco — безопасный клиент" скопируйте соответствующие URL-адреса в соответствии с вашим требованием.

Примечание.

Если вы хотите добавить несколько TGT сервера, необходимо добавить несколько экземпляров Cisco Secure Firewall — приложения Secure Client из галереи. Вы также можете загрузить собственный сертификат в Microsoft Entra ID для всех этих экземпляров приложения. Таким образом, у вас может быть один и тот же сертификат для приложений, но для каждого приложения можно настроить разные идентификаторы и URL-адреса ответа.

Создание и назначение тестового пользователя Microsoft Entra

Следуйте инструкциям в руководстве по созданию и назначению учетной записи пользователя быстрого старта, чтобы создать тестовую учетную запись пользователя B.Simon.

Настройка безопасного брандмауэра Cisco - безопасный клиент с единым входом (SSO)

Сначала вы выполните это в интерфейсе командной строки (CLI), а потом, возможно, вернётесь к инструкции по работе с ASDM в другое время.

Подключитесь к своему VPN-устройству; вы будете использовать устройство ASA с версией программного обеспечения 9.8, а версии ваших VPN-клиентов составляют от 4.6 и выше.

Сначала вы создадите точку доверия и импортируете сертификат SAML.

config t crypto ca trustpoint AzureAD-AC-SAML revocation-check none no id-usage enrollment terminal no ca-check crypto ca authenticate AzureAD-AC-SAML -----BEGIN CERTIFICATE----- … PEM Certificate Text from download goes here … -----END CERTIFICATE----- quitСледующие команды позволят вам подготовить поставщика удостоверений SAML.

webvpn saml idp https://sts.windows.net/xxxxxxxxxxxxx/ (This is your Azure AD Identifier from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) url sign-in https://login.microsoftonline.com/xxxxxxxxxxxxxxxxxxxxxx/saml2 (This is your Login URL from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) url sign-out https://login.microsoftonline.com/common/wsfederation?wa=wsignout1.0 (This is Logout URL from the Set up Cisco Secure Firewall - Secure Client section in the Azure portal) trustpoint idp AzureAD-AC-SAML trustpoint sp (Trustpoint for SAML Requests - you can use your existing external cert here) no force re-authentication no signature base-url https://my.asa.comТеперь вы можете применить проверку подлинности SAML к конфигурации VPN-туннеля.

tunnel-group AC-SAML webvpn-attributes saml identity-provider https://sts.windows.net/xxxxxxxxxxxxx/ authentication saml end write memПримечание.

Существует обходной путь для конфигурации поставщика удостоверений SAML. При внесении изменений в конфигурацию IdP необходимо удалить конфигурацию провайдера удостоверений SAML из группы туннелей и повторно применить её, чтобы изменения вступили в силу.

Создайте тестового пользователя для Cisco Secure Firewall – Secure Client

В этом разделе описано, как создать пользователя Britta Simon в Cisco Secure Firewall — Secure Client. Обратитесь к группе поддержки Cisco Secure Firewall - Secure Client, чтобы добавить пользователей в платформу Cisco Secure Firewall - Secure Client. Перед использованием единого входа необходимо создать и активировать пользователей.

Проверка единого входа (SSO)

В этом разделе вы тестируете конфигурацию однократного входа Microsoft Entra с помощью следующих параметров.

- Выберите "Тестировать это приложение", и вы автоматически войдете в брандмауэр Cisco Secure Firewall - Secure Client, для которого настроили единый вход

- Вы можете использовать Панель доступа (Майкрософт). При выборе плитки "Безопасный брандмауэр Cisco — безопасный клиент" на панели доступа вы автоматически войдете в приложение Cisco Secure Firewall - Secure Client, для которого настроили единый вход. См. дополнительные сведения о панели доступа

Связанное содержимое

После настройки безопасного брандмауэра Cisco — безопасный клиент можно применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансом является расширением функции условного доступа. Узнайте, как применять управление сеансами с помощью приложений Defender для облака.