Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

При использовании политик условного доступа необходимо указать требования к использованию веб-сайтов и служб. Например, требования могут включать многофакторную проверку подлинности (MFA) или управляемые устройства.

При использовании сайта или службы напрямую обычно легко увидеть, как связанная политика влияет на вас. Например, если вы устанавливаете политику, требующую многофакторной проверки подлинности (MFA) для SharePoint Online, для каждого входа на веб-портал SharePoint требуется MFA. Но иногда трудно знать, как политика влияет на вас, так как некоторые облачные приложения зависят от других облачных приложений. Например, Microsoft Teams позволяет использовать ресурсы в SharePoint Online. Поэтому при использовании Microsoft Teams в этом сценарии также применяется политика MFA SharePoint.

Совет

Используйте приложение Office 365 для целей всех приложений Office и избегайте проблем с зависимостями служб в стеке Office.

Применение политики

Если у вас настроена зависимость службы, политика может применяться с ранней или поздней привязкой.

- Применение политики с ранней привязкой означает, что пользователь должен соответствовать зависимой политике службы перед использованием вызывающего приложения. Например, пользователь должен соответствовать политике SharePoint перед входом в Microsoft Teams.

- Применение политики с поздней привязкой происходит после входа пользователя в вызывающее приложение. Принудительное применение откладывается до тех пор, пока вызывающее приложение не запрашивает маркер для нижестоящей службы. Примеры включают Microsoft Teams, который получает доступ к Planner, и Office.com, который получает доступ к SharePoint.

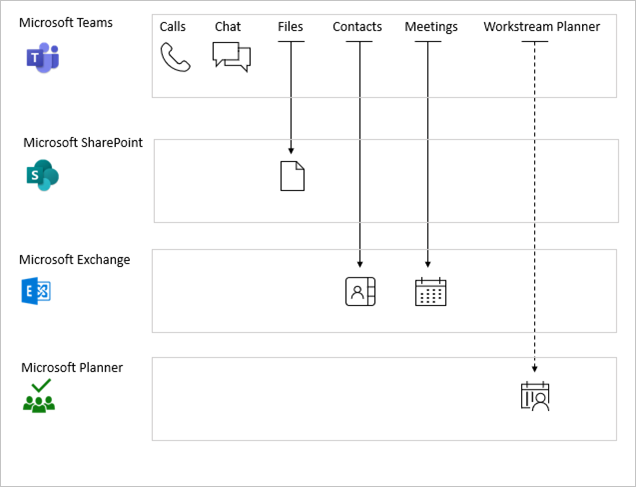

На следующей схеме показаны зависимости служб Microsoft Teams. Сплошные стрелки указывают на жёсткое правило с ранней привязкой, а пунктирная стрелка для Планировщика указывает на позднюю привязку.

Установите общие политики для связанных приложений и служб, когда это возможно. Согласованное состояние безопасности обеспечивает лучший пользовательский интерфейс. Например, настройка общей политики в Exchange Online, SharePoint Online и Microsoft Teams уменьшает запросы, которые могут поступать из различных политик, применяемых к подчиненным службам.

Чтобы задать общую политику для приложений Microsoft 365, используйте приложение Office 365 вместо нацеливания на отдельные приложения.

В следующей таблице перечислены дополнительные зависимости служб, в которых клиентские приложения должны удовлетворять. Этот список не является исчерпывающим.

| Клиентские приложения | Нисходящая служба | Обеспечение исполнения |

|---|---|---|

| Azure Data Lake | API управления службами Windows Azure (портал и API) | Раннее связывание |

| Аудитория Майкрософт | Обмен | Раннее связывание |

| SharePoint | Раннее связывание | |

| Microsoft Teams | Обмен | Раннее связывание |

| Планировщик MS | Позднее связывание | |

| Microsoft Stream; | Позднее связывание | |

| SharePoint | Раннее связывание | |

| Доска Майкрософт | Позднее связывание | |

| Портал Microsoft 365 | Обмен | Раннее связывание |

| SharePoint | Раннее связывание | |

| Группы Outlook | Обмен | Раннее связывание |

| SharePoint | Раннее связывание | |

| Power Apps (Приложения Power) | API управления службами Windows Azure (портал и API) | Раннее связывание |

| Microsoft Azure Active Directory | Раннее связывание | |

| SharePoint | Раннее связывание | |

| Обмен | Раннее связывание | |

| Power Automate (платформа автоматизации рабочих процессов) | Power Apps (Приложения Power) | Раннее связывание |

| Проект | Dynamics CRM | Раннее связывание |

| Визуальная студия | API управления службами Windows Azure (портал и API) | Раннее связывание |

| Microsoft Forms | Обмен | Раннее связывание |

| SharePoint | Раннее связывание | |

| Список дел Microsoft (Электронный список дел) | Обмен | Раннее связывание |

| SharePoint | Расширение веб-клиента SharePoint Online | Раннее связывание |

| Изолированное расширение веб-клиента SharePoint Online | Раннее связывание | |

| Субъект веб-приложения для клиента SharePoint (где присутствует) | Раннее связывание |

Устранение неполадок в зависимостях служб

Журнал входа в Microsoft Entra — это ценный источник информации при устранении неполадок, почему и как применяется политика условного доступа в вашей среде. Журналы входа включают полезные сведения, такие как приложения, ресурсы и аудитории. Дополнительные сведения об устранении неполадок с непредвиденными результатами входа, связанными с условным доступом, см. в разделе Устранение проблем со входом с использованием условного доступа.

Следующие шаги

Узнайте, как реализовать условный доступ в среде в плане развертывания условного доступа в идентификаторе Microsoft Entra.