Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

Политики защиты приложений применяют управление мобильными приложениями (MAM) к определённым приложениям на устройстве. Эти политики позволяют защитить данные в приложении для таких сценариев, как перенос собственного устройства (BYOD).

::

Предварительные условия

- Политику можно применить к браузеру Microsoft Edge на устройствах с Windows 11 и Windows 10 версии 20H2 и более поздних версий с KB5031445.

- Настройте политику защиты приложений, предназначенную для устройств Windows. Дополнительные сведения см. в разделе Настройка политики защиты приложений, предназначенных для устройств Windows.

- Независимые облака не поддерживаются.

Пользовательские исключения

Политики условного доступа — это мощные инструменты. Рекомендуется исключить следующие учетные записи из политик:

-

Аварийный доступ или аварийные учетные записи для предотвращения блокировки из-за неправильной настройки политики. В маловероятном сценарии, когда все администраторы заблокированы, ваша учетная запись администрирования аварийного доступа может использоваться для входа и восстановления доступа.

- Дополнительные сведения см. в статье Управление учетными записями аварийного доступа в Microsoft Entra ID.

- Учетные записи служб и служебные принципы, такие как учетная запись синхронизации Microsoft Entra Connect. Учетные записи служб являются неинтерактивными учетными записями, которые не привязаны к конкретному пользователю. Они обычно используются внутренними службами для предоставления программного доступа к приложениям, но они также используются для входа в системы для административных целей. Вызовы, выполняемые служебными принципалами, не блокируются политиками условного доступа, предназначенными для пользователей. Используйте условный доступ для рабочих идентификаторов, чтобы определить политики, предназначенные для сервисных субъектов.

- Если ваша организация использует эти учетные записи в скриптах или коде, замените их управляемыми удостоверениями.

Создание политики условного доступа

Начните с режима только для отчетов , чтобы администраторы могли проверить, как политика влияет на существующих пользователей. Если администраторы уверены, что политика работает должным образом, они могут переключиться на "Включено " или выполнить развертывание путем добавления определенных групп и исключения других пользователей.

Требовать политику защиты приложений для устройств Windows

Выполните следующие действия, чтобы создать политику условного доступа, требующую политики защиты приложений при использовании устройства Windows для использования группы приложений Office 365 в условном доступе. Также настройте и назначьте политику защиты приложений пользователям в Microsoft Intune. Для получения подробной информации о создании политики защиты приложений см. раздел Параметры политики защиты приложений для Windows. Эта политика включает несколько элементов управления, которые позволяют устройствам использовать политики защиты приложений для управления мобильными приложениями (MAM) или управлять и соответствовать политикам управления мобильными устройствами (MDM).

Совет

Политики защиты приложений (MAM) поддерживают неуправляемые устройства:

- Если устройство уже управляется с помощью управления мобильными устройствами (MDM), регистрация Intune MAM блокируется, а параметры политики защиты приложений не применяются.

- Если устройство становится управляемым после регистрации MAM, параметры политики защиты приложений не применяются.

- Войдите в Центр администрирования Microsoft Entra с правами не ниже, чем Администратора условного доступа.

- Перейдите к Entra ID>Условный доступ>Политики.

- Выберите новую политику.

- Присвойте политике имя. Создайте значимый стандарт для наименований ваших политик.

- В разделе "Назначения" выберите "Пользователи" или "Удостоверения рабочей нагрузки".

- В разделе "Включить" выберите "Все пользователи".

- В разделе Исключить выберите Пользователи и группы и укажите учетные записи аварийного доступа или обходные учетные записи вашей организации.

- В разделе Target resources>Resources (ранее облачные приложения)>Include выберите Office 365.

- В условиях:

-

Платформы устройств задают значение "Настроить" на "Да".

- В разделе "Включить"выберите платформы устройств.

- Выберите только Windows.

- Нажмите кнопку "Готово".

-

Клиентские приложения устанавливают Configure на Да.

- Выберите только браузер .

-

Платформы устройств задают значение "Настроить" на "Да".

- В разделе "Управление доступом>Предоставление" выберите "Предоставить доступ".

- Выберите "Требовать политику защиты приложений " и "Требовать, чтобы устройство было помечено как соответствующее".

- Для нескольких элементов управления выберите "Требовать один из выбранных элементов управления"

- Подтвердите настройки и установите политику включения на только отчет.

- Щелкните Создать, чтобы включить эту политику.

Заметка

Если задано значение "Требовать все выбранные элементы управления " или просто использовать только элемент управления "Требовать политику защиты приложений ", необходимо убедиться, что вы используете только неуправляемые устройства или что устройства не управляются MDM. В противном случае политика будет блокировать доступ ко всем приложениям, так как он не может оценить, соответствует ли приложение политике.

После подтверждения параметров с помощью режима влияния политики или режима только для отчета переведите переключатель "Включить политику" с положения Только отчет на Включено.

Совет

Организации также должны развернуть политику, которая блокирует доступ с неподдерживаемых или неизвестных платформ устройств вместе с этой политикой.

Вход на устройства Windows

Когда пользователи пытаются войти на сайт, защищенный политикой защиты приложений в первый раз, им будет предложено получить доступ к службе, приложению или веб-сайту, вам может потребоваться войти в Microsoft Edge с помощью username@domain.com или зарегистрировать устройство с помощью organization, если вы уже вошли.

При выборе профиля Switch Edge откроется окно со списком своей рабочей или учебной учетной записи вместе с параметром для входа в систему для синхронизации данных.

Этот процесс открывает окно, позволяющее Windows запоминать свою учетную запись и автоматически входить в приложения, веб-сайты и службы. Выберите "Да", чтобы войти и зарегистрировать устройство в управлении мобильными приложениями.

После выбора "Да" во время применения политики может появиться окно хода выполнения. Через несколько мгновений появится окно с сообщением о том, что всё готово, применяются политики защиты приложений.

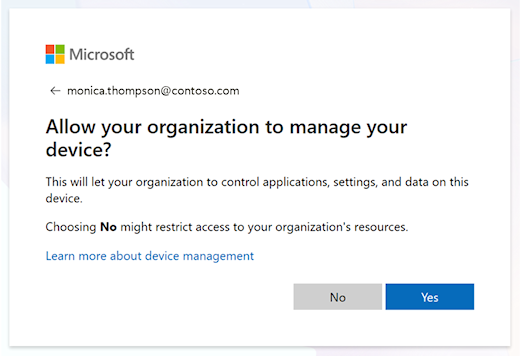

Если в вашей организации отображается следующий параметр регистрации MDM, нажмите кнопку "Нет". При выборе "Да" устройство регистрируется в управлении мобильными устройствами (MDM), а не в управлении мобильными приложениями (MAM).

Совет

Теперь в предварительной версии новое свойство для отключения экрана пользовательского интерфейса управления устройствами во время этого потока может быть применено, чтобы не отображать параметр регистрации MDM для конечных пользователей. Это может снизить количество случайных регистраций MDM, которые блокируют регистрацию MAM.

Устранение неполадок

Распространенные проблемы

В некоторых случаях после получения страницы "Все готово", вам может потребоваться войти через рабочую учетную запись. Этот запрос может появиться, когда:

- Ваш профиль добавлен в Microsoft Edge, но регистрация MAM по-прежнему обрабатывается.

- Ваш профиль добавлен в Microsoft Edge, но вы выбрали "Только это приложение" на странице предупреждения.

- Вы зарегистрировались в MAM, но срок действия регистрации истек или не соответствует требованиям вашей организации.

Чтобы устранить эти возможные сценарии, выполните следующие действия.

- Подождите несколько минут и повторите попытку на новой вкладке.

- Обратитесь к администратору, чтобы убедиться, что политики MAM Microsoft Intune применяются к вашей учетной записи правильно.

Имеющаяся учетная запись

Существует известная проблема, из-за которой существует предварительно существующая, незарегистрированная учетная запись, например user@contoso.com в Microsoft Edge, или если пользователь входит без регистрации через предупреждающую страницу, то учетная запись неправильно зарегистрирована в MAM. Эта конфигурация предотвращает правильную регистрацию пользователя в MAM.

Связанный контент

- Что такое управление приложениями Microsoft Intune?

- Обзор политик защиты приложений