Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

Используйте действие пользователя Conditional Access для применения политики при регистрации или присоединении устройств к Microsoft Entra ID. Этот элемент управления обеспечивает детализацию при настройке многофакторной проверки подлинности для регистрации или присоединения устройств вместо политики на уровне клиента, которая в настоящее время существует. Администраторы могут настроить эту политику в соответствии с потребностями безопасности организации.

Пользовательские исключения

Политики условного доступа — это мощные инструменты. Рекомендуется исключить следующие учетные записи из политик:

-

Аварийный доступ или учетные записи для экстренного входа, чтобы предотвратить блокировку из-за неправильной настройки политики. В маловероятном сценарии, когда все администраторы заблокированы, ваша учетная запись администрирования аварийного доступа может использоваться для входа и восстановления доступа.

- Дополнительные сведения можно найти в статье Управление учетными записями аварийного доступа в Microsoft Entra ID.

- учетные записи сервисов и сервисных принципалов, например: учетная запись синхронизации Microsoft Entra Connect. Учетные записи служб являются неинтерактивными учетными записями, которые не привязаны к конкретному пользователю. Они обычно используются внутренними службами для предоставления программного доступа к приложениям, но они также используются для входа в системы для административных целей. Вызовы, выполняемые субъектами-службами, не блокируются политиками условного доступа для пользователей. Используйте условный доступ для идентификаторов рабочих нагрузок, чтобы определить политики, предназначенные для служебных принципов.

- Если ваша организация использует эти учетные записи в скриптах или коде, замените их управляемыми удостоверениями.

Создание политики условного доступа

Предупреждение

Если вы используете внешние методы проверки подлинности, эти методы в настоящее время несовместимы с силой проверки подлинности и следует использовать элемент управления " Требовать многофакторную проверку подлинности ".

- Войдите в центр администрирования Microsoft Entra как минимум в качестве администратора условного доступа.

- Перейдите к Entra ID>условного доступа>политикам.

- Выберите новую политику.

- Присвойте политике имя. Создайте значимый стандарт для наименований ваших политик.

- В разделе "Назначения" выберите "Пользователи" или "учетные записи рабочих нагрузок".

- В разделе "Включить" выберите "Все пользователи".

- В разделе Исключить выберите пользователей и группы и выберите учетные записи аварийного доступа вашей организации или учетные записи break-glass.

- В разделе " Действия пользователей целевых ресурсов>" выберите "Регистрация или присоединение устройств".

- В разделе "Контроль доступа>Предоставление", выберите "Предоставить доступ".

- Выберите "Требовать силу проверки подлинности", а затем выберите встроенную силу многофакторной проверки подлинности из списка.

- Нажмите кнопку "Выбрать".

- Подтвердите параметры и установите Политику включения в режим только отчет.

- Щелкните Создать, чтобы включить эту политику.

После подтверждения параметров с помощью режима влияния или режима только для отчета переместите переключатель "Включить" из "Только отчет" в "Включено".

Предупреждение

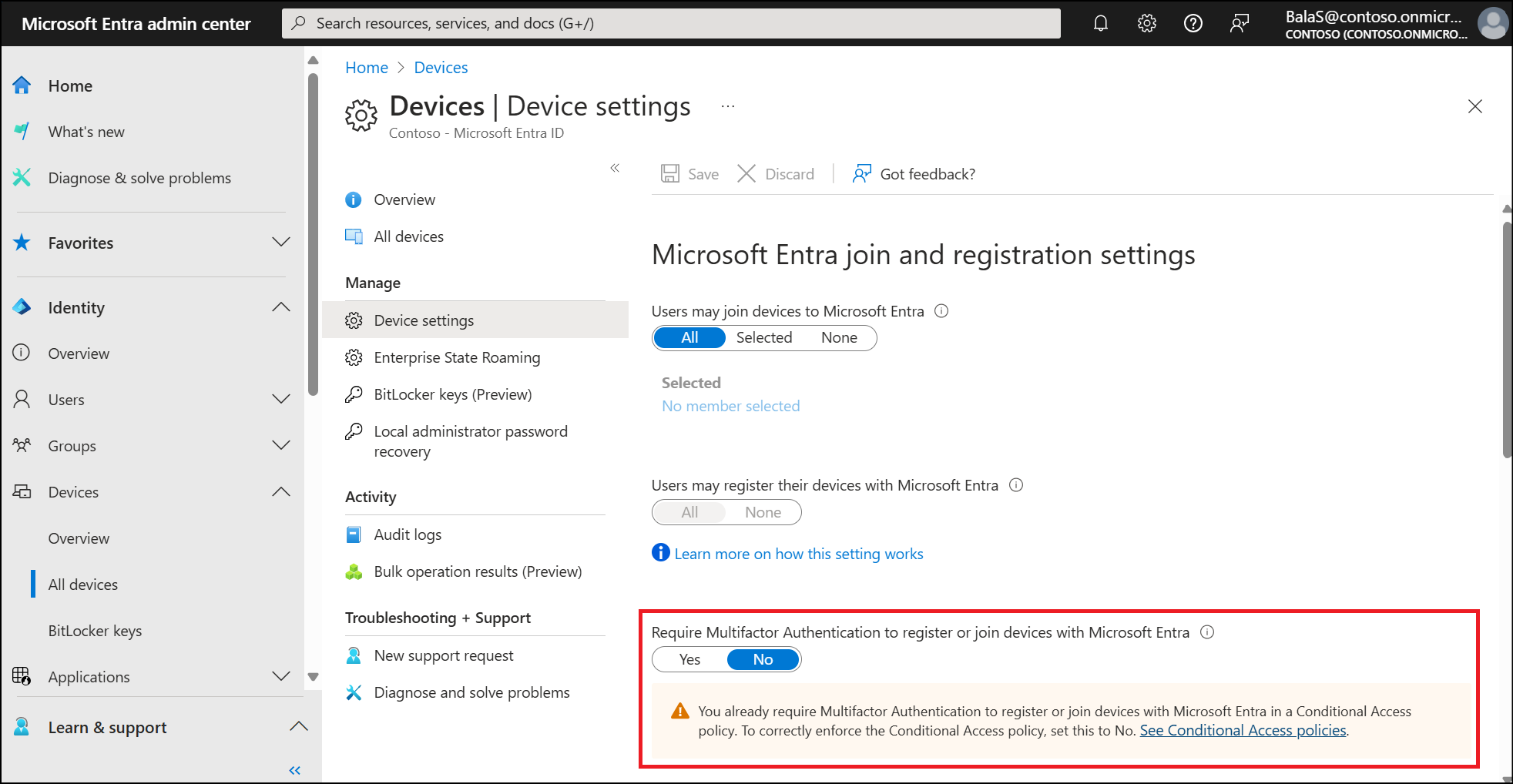

Если политика условного доступа настроена с помощью действия пользователя Register или join devices, необходимо установить параметры Entra ID>Devices>Overview>Device Settings - Require Multifactor Authentication to register or join devices with Microsoft Entra на Нет. В противном случае политики условного доступа с этим действием пользователя не применяются должным образом. Дополнительные сведения об этом параметре устройства см. в разделе "Настройка параметров устройства".

Связанный контент

- Прочность аутентификации условного доступа

- Определите эффект, используя режим условного доступа только для отчетов

- Используйте режим только отчетов для Условного Доступа, чтобы определить результаты новых политик.

- Управление идентификацией устройств с помощью центра администрирования Microsoft Entra