Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Entra Kerberos — это облачный протокол проверки подлинности, который связывает сценарии гибридного удостоверения, обеспечивая безопасный доступ как к облачным, так и к локальным ресурсам. Она расширяет традиционные возможности Kerberos в экосистеме Microsoft Entra, чтобы организации могли модернизировать свою инфраструктуру идентификации без ущерба для совместимости с устаревшими системами. Кроме того, он обеспечивает простой единый вход в локальные ресурсы для пользователей, прошедших проверку подлинности с помощью современных учетных данных, таких как ключи безопасности Windows Hello for Business или FIDO2.

Microsoft Entra Kerberos появилась в 2021 году, чтобы помочь преодолеть разрыв между устаревшими локальными протоколами проверки подлинности и современным облачным удостоверением. На практике Microsoft Entra Kerberos превращает Microsoft Entra ID в облачный центр распространения ключей (KDC) для проверки подлинности Kerberos. Эта возможность позволяет Microsoft Entra ID выдавать билеты Kerberos пользователям, расширяя традиционную проверку подлинности Kerberos за пределами локальная служба Active Directory.

В гибридном сценарии, где учетные записи существуют в локальной доменные службы Active Directory (AD DS) и эти пользователи синхронизируются с Microsoft Entra ID, Microsoft Entra Kerberos играет важную роль. Это позволяет этим гибридным пользователям проходить проверку подлинности в облаке и локальных ресурсах с помощью Kerberos, не требуя прямой линии зрения к контроллерам домена. Например, если Windows-клиент, присоединенный к Microsoft Entra ID, обращается к общей папке или приложению через Интернет, Microsoft Entra ID может выдавать необходимые тикеты Kerberos от имени локальной среды Active Directory.

Дополнительные сведения о Kerberos в Windows см. в обзор проверки подлинностиKerberos в Windows Server.

Microsoft Entra Kerberos работает с гибридными удостоверениями, а также облачными удостоверениями при поддержке службы.

Гибридная идентичность

Гибридное удостоверение относится к удостоверению пользователя, которое существует как в локальной службе AD DS, так и в Microsoft Entra ID. Эти удостоверения синхронизируются с помощью таких средств, как Microsoft Entra Connect, чтобы пользователи могли получать доступ как к облачным, так и к локальным ресурсам с помощью одного набора учетных данных.

Эта настройка позволяет легко выполнять проверку подлинности и единый вход в разных средах. Это идеально подходит для организаций, которые хотят перейти в облако, сохраняя устаревшую инфраструктуру.

Идентичность только в облаке (предварительная версия)

Облачная идентификация ссылается на учетную запись пользователя, которая существует только в Microsoft Entra ID (ранее Azure AD) и не имеет соответствующей учетной записи в локальная служба Active Directory.

Ключевые функции и преимущества

Бесшовная гибридная проверка подлинности: Microsoft Entra Kerberos позволяет пользователям, учетные записи которых располагаются в локальной службе каталогов AD DS и синхронизированные с Microsoft Entra ID, проходить аутентификацию в облачных и локальных ресурсах. Это сокращает (и в некоторых случаях устраняет) необходимость прямого подключения к контроллерам домена.

Например, если Windows-клиент, присоединенный к Microsoft Entra ID, обращается к общей папке или приложению через Интернет, Microsoft Entra ID может выдавать необходимые билеты Kerberos как KDC, связанный с ресурсом.

Поддержка удостоверений только в облаке (предварительная версия): Удостоверения только в облаке теперь могут использовать проверку подлинности Kerberos для рабочих нагрузок, таких как Файлы Azure, без необходимости локальной службы AD DS. Это обеспечивается Entra Kerberos, который выступает в качестве облачного KDC.

Enhanced security with modern credentials support: пользователи могут выполнять вход с помощью методов аутентификации без использования паролей, таких как Windows Hello for Business или ключи безопасности FIDO2, однако всё ещё могут получить доступ к локальным ресурсам с защитой Kerberos. Эта возможность позволяет многофакторной проверке подлинности (MFA) и без пароля снизить риски, связанные с кражей паролей и фишинговыми атаками.

Secure ticket exchange: Microsoft Entra Kerberos использует модель обмена Ticket Granting Ticket (TGT) для повышения безопасности.

Scalable group memberships: Microsoft Entra Kerberos решает традиционные ограничения Kerberos, связанные с большим или динамическим членством в группах, для повышения надежности и удобства пользователя. В сценариях с большими группами пользователей производительность оптимизирована с помощью автоматического распределения нагрузки на всех контроллерах домена (DCs) на сайте. Для развёртываний в средах Виртуальный рабочий стол Azure рекомендуется убедиться, что достаточное количество контроллеров домена находятся в наличии и расположены географически близко к среде, чтобы обеспечить быструю реакцию.

Как работает Microsoft Entra Kerberos

В гибридных сценариях Microsoft Entra Kerberos позволяет клиенту Microsoft Entra ID работать в качестве выделенной области Kerberos вместе с существующей областью локальная служба Active Directory. Когда пользователь входит на устройство Windows, присоединенное к Microsoft Entra ID или гибридно присоединенное, устройство проходит проверку подлинности с помощью Microsoft Entra ID и получает Основной маркер обновления (PRT).

Помимо PRT, Microsoft Entra ID выдает облачный TGT для домена KERBEROS.MICROSOFTONLINE.COM, который используется для аутентификации к облачным ресурсам. Отдельный частичный TGT выдан для доступа к локальным ресурсам, как описано далее в этом документе. В этой модели Microsoft Entra ID выступает в качестве KDC для упрощения простой проверки подлинности.

Сценарии идентификаторов только в облаке (бета-версия)

Для того чтобы поддерживать идентификации только в облаке для Entra Kerberos, требуется клиент Microsoft Entra ID с включённым Entra Kerberos и устройство Windows 10/11, присоединённое к Microsoft Entra.

Поддержка Microsoft Entra ID с помощью Entra Kerberos для исключительно облачных удостоверений позволяет узлам сеансов, присоединенным к Entra, аутентифицироваться и получать доступ к облачным ресурсам, таким как Azure-общие папки, без необходимости использования традиционной инфраструктуры Active Directory. Эта возможность необходима для организаций, внедряющих облачную стратегию, так как она устраняет необходимость контроллеров домена при сохранении безопасности корпоративного уровня, контроля доступа и шифрования.

В настоящее время поддерживаются рабочие нагрузки Файлы Azure, Виртуальный рабочий стол Azure и Windows-аутентификация для доступа к Управляемый экземпляр SQL Azure.

Поток аутентификации

1. Проверка подлинности пользователей

Пользователь входит в устройство с Windows, которое присоединено к Microsoft Entra или имеет гибридное присоединение.

Локальная служба безопасности (LSA) использует облачного поставщика аутентификации (CloudAP) для аутентификации через OAuth к Microsoft Entra ID.

2. Выдача токена

При успешной проверке подлинности Microsoft Entra ID выдает PRT, содержащую сведения о пользователе и устройстве. Наряду с PRT, Microsoft Entra ID выдает cloud TGT для области KERBEROS.MICROSOFTONLINE.COM.

Microsoft Entra ID также выдает объект OnPremTgt (частичный TGT), содержащий идентификатор безопасности пользователя (SID), но без записей о группах. Данное частичное TGT недостаточно для прямого доступа к локальным ресурсам.

Выдача облачного пропуска TGT

Microsoft Entra ID выступает в качестве KDC для облачных ресурсов путем выдачи облачного TGT клиенту при необходимости. Клиент распознает арендатора Microsoft Entra ID как отдельную область Kerberos для облачных ресурсов, а TGT хранится в кэше билетов Kerberos клиента. Облако TGT кэшируется локально и может быть проверено с помощью команды PowerShell "klist cloud_debug".

Облачный TGT, который выпускает Microsoft Entra ID:

- Предназначен для области

KERBEROS.MICROSOFTONLINE.COM. - Обеспечивает доступ к облачным ресурсам, таким как Файлы Azure, Azure SQL и другие службы, интегрированные с Microsoft Entra Kerberos.

- Содержит данные авторизации, относящиеся к облачным службам и используемые непосредственно для запроса билетов на обслуживание Kerberos для облачных ресурсов.

- Всегда выдается при входе пользователя на устройство Windows с помощью поддерживаемых учетных данных (например, Windows Hello for Business или FIDO2).

- Не зависит от локальных контроллеров домена.

Замечание

Cloud TGT не является заменой локального TGT. Это еще один билет, позволяющий получить доступ к облачным ресурсам. Локальный TGT по-прежнему необходим для доступа к локальным ресурсам.

Выдача OnPremTgt для локального доступа

Применяются следующие предварительные требования:

- Пользователи должны быть синхронизированы из локальная служба Active Directory в Microsoft Entra ID через Microsoft Entra Connect.

- Объект сервера Kerberos должен существовать в локальная служба Active Directory и синхронизироваться с Microsoft Entra ID. Этот объект позволяет Microsoft Entra ID выдавать OnPremTgt, которые локальные контроллеры домена могут активировать.

- Устройства должны работать Windows 10 (2004 или более поздней версии) или Windows 11.

- Устройства должны быть подключены к Microsoft Entra или иметь гибридное подключение.

- Для оптимальной интеграции рекомендуется использовать методы проверки подлинности Windows Hello for Business или FIDO2.

- Локальные контроллеры домена должны быть исправлены для поддержки Kerberos Cloud Trust.

- Обеспечение видимости между клиентскими устройствами и контроллерами домена для обмена билетами.

Если пользователь входит с помощью метода без пароля (например, FIDO2 или Windows Hello for Business) на устройствах с Windows 10 (2004 или более поздней версии) или Windows 11, Microsoft Entra ID выдает OnPremTgt для домена локальная служба Active Directory пользователя. Этот параметр OnPremTgt содержит идентификатор безопасности пользователя, но данные авторизации отсутствуют.

OnPremTgt, Microsoft Entra ID проблемы:

- Обеспечивает доступ к локальным ресурсам, выступая в качестве моста между Microsoft Entra ID и Active Directory.

- Содержит ограниченные данные (например, идентификатор безопасности пользователя (SID)) и без утверждений групп. Недостаточно только этого, чтобы получить доступ к локальным ресурсам.

- Выдается только в том случае, если среда настроена для ее поддержки. Например, у вас есть настройка гибридного удостоверения с объектом сервера Microsoft Entra Kerberos в Active Directory.

- Необходимо обменять с локальным контроллером домена Active Directory для получения полного TGT, включающего идентификатор безопасности пользователя, полный PAC (все членства в группах), ключ сеанса и другие данные управления доступом. Затем полный TGT используется для доступа к ресурсам, таким как SMB-ресурсы или SQL-серверы.

Команда dsregcmd /status отобразит результат для обоих TGT. Дополнительные сведения об устранении неполадок устройств с помощью команды dsregcmd.

- OnPremTgt: задайте состояние YES, если билет Cloud Kerberos для доступа к локальным ресурсам присутствует на устройстве для пользователя, вошедшего в систему.

- CloudTgt: задайте состояние YES, если билет Cloud Kerberos для доступа к облачным ресурсам присутствует на устройстве для пользователя, вошедшего в систему.

Microsoft Entra TGT Kerberos и управление доступом Active Directory

Обладание TGT Kerberos Microsoft Entra для домена локальная служба Active Directory пользователя не предоставляет автоматического доступа к полному Active Directory TGT.

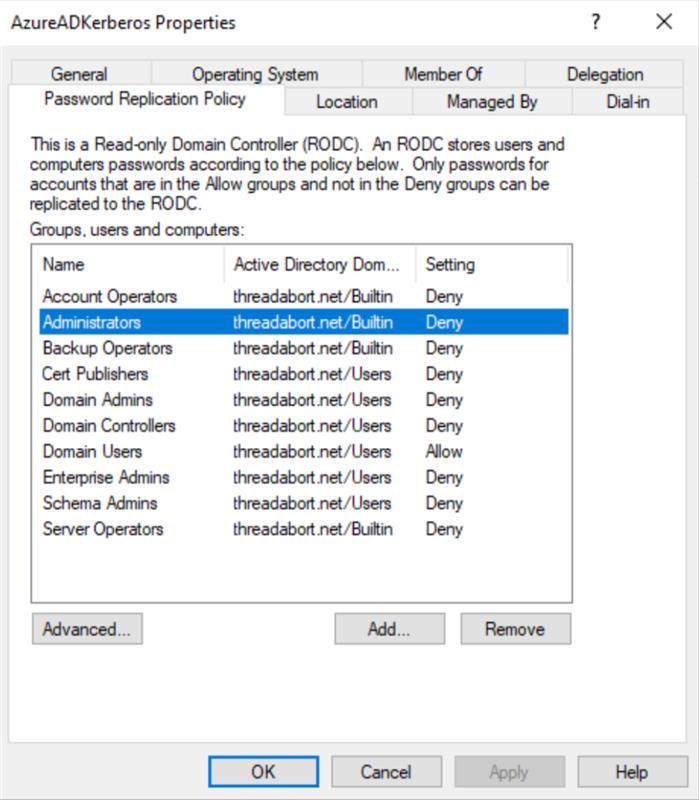

Microsoft Entra Kerberos использует список разрешений и список блокировок объекта контроллера домена только для чтения (RODC) для управления тем, какие пользователи могут получать частичные TGT из Microsoft Entra ID для доступа к локальным ресурсам. Этот механизм имеет решающее значение для ограничения воздействия и применения границ безопасности. Этот механизм особенно важен в гибридных средах, где Microsoft Entra ID выпускает частичные TGT, которые необходимо обменять через контроллеры домена локальной Active Directory для получения полного TGT.

Чтобы завершить обмен, пользователь должен быть указан в списке разрешений для объекта RODC, а не в списке блокировок.

Во время обмена частичный Microsoft Entra TGT Kerberos преобразуется в полный Active Directory TGT. Microsoft Entra ID оценивает списки, чтобы определить право доступа. Если пользователь находится в списке разрешений, Microsoft Entra ID выдает полный TGT. Если пользователь находится в черном списке, Microsoft Entra ID отклоняет запрос, и проверка подлинности завершается ошибкой.

Рекомендуется задать для конфигурации по умолчанию значение "Запретить". Предоставьте явные разрешения Allow только группам, которым разрешено использовать Microsoft Entra Kerberos.

Это важно

Только локальная служба Active Directory распознает частичный TGT. Доступ к частичному TGT не предоставляет доступ к ресурсам за пределами Active Directory.

Сопоставление областей

Сопоставление областей — это механизм, позволяющий Windows клиентам определить, к какой области Kerberos обращаться, когда пользователь обращается к ресурсу. Этот механизм особенно важен, если организация использует как локальная служба Active Directory, так и Microsoft Entra ID в одной среде.

Windows использует пространство имен службы (например, *.file.core.windows.net), чтобы решить, следует ли обращаться к Active Directory или Microsoft Entra ID для билета Kerberos. Так как облачные и локальные службы могут совместно использовать одно и то же пространство имен, Windows не могут их различать автоматически.

Чтобы устранить эту ситуацию, администраторы настраивают сопоставления имени узла с областью Kerberos с помощью:

- Групповая политика: Компьютерная конфигурация>Административные шаблоны>Система>Kerberos>Определение сопоставлений имён хостов с областями Kerberos

- Поставщик службы конфигурации политики Intune (CSP): Kerberos/HostToRealm

Пример сопоставления для contoso.com —.file.core.windows.netKERBEROS.MICROSOFTONLINE.COM Это сопоставление указывает Windows использовать Microsoft Entra Kerberos для определённых экземпляров Файлы Azure, в то время как для остальных применяется локальный Active Directory.

сведения о клиенте Azure в Microsoft Entra Kerberos

Microsoft Entra ID выступает в качестве KDC для облачных ресурсов. Он поддерживает конфигурации для конкретного клиента, которые определяют, как выдаются и проверяются билеты Kerberos:

-

Cloud TGT: Microsoft Entra ID выдаёт этот TGT для области

KERBEROS.MICROSOFTONLINE.COM. Он хранится в кэше тикетов Kerberos клиента и используется для доступа к облачным ресурсам в сети. - KDC Proxy: этот протокол направляет трафик Kerberos безопасно через Интернет в Microsoft Entra ID. Эта маршрутизация позволяет клиентам получать билеты без прямого подключения к контроллерам домена.

- Распознавание арендатора Azure: стек Kerberos использует отображение областей и идентификатор арендатора для проверки облачного TGT и выдачи билетов на обслуживание.

3. Запрос и выдача заявки на обслуживание

Для доступа клиента к локальным ресурсам (гибридный сценарий):

- Microsoft Entra ID выдает частичный TGT.

- Клиент обращается к контроллеру домена локального Active Directory для обмена частичным TGT на полную TGT.

- Полный TGT используется для доступа к локальным ресурсам, таким как общие ресурсы SMB или серверы SQL.

Клиент использует Cloud TGT для запроса билетов на обслуживание облачных ресурсов. Взаимодействие с локальная служба Active Directory не требуется. Для доступа клиента к облачным ресурсам:

- Когда пользователь обращается к службе (например, Файлы Azure), клиент запрашивает запрос на обслуживание из Microsoft Entra ID путем представления TGT.

- Клиент отправляет запрос на предоставление билетов (TGS-REQ) в Microsoft Entra ID.

- Kerberos определяет службу (например,

cifs/mystuff.file.core.windows.net) и сопоставляет домен сKERBEROS.MICROSOFTONLINE.COM. Протокол прокси-сервера KDC обеспечивает обмен данными Kerberos через Интернет. - Microsoft Entra ID проверяет TGT в облаке и удостоверение личности пользователя. Он также ищет запрошенное имя учетной записи службы (SPN) для ресурса Файлы Azure, зарегистрированного в Microsoft Entra ID.

- Microsoft Entra ID создает билет службы и шифрует его с помощью ключа субъекта-службы. Microsoft Entra ID возвращает билет клиенту в ответе службы выдачи билетов (TGS-REP).

- Стек Kerberos обрабатывает TGS-REP, извлекает билет и создает запрос приложения (AP-REQ).

- AP-REQ предоставляется SMB, который включает его в запрос на Файлы Azure.

- Файлы Azure расшифровывает билет и предоставляет доступ. Теперь FSLogix может считывать профиль пользователя из Файлы Azure и загружать сессию Виртуальный рабочий стол Azure.

Для доступа клиента к облачным ресурсам:

- Пользователь с идентичностью только для облака обращается к облачному ресурсу (например, общему хранилищу Файлы Azure).

- Клиент SMB запрашивает у Kerberos билет службы для ресурса с SPN (например,

cifs/<storageaccount>.file.core.windows.net). - Entra Kerberos выдает запрос на обслуживание на основе облака TGT. Токен включает идентификатор пользователя Entra ID и утверждения о принадлежности к группе.

- Файлы Azure проверяет билет Kerberos по отношению к Entra ID. Авторизация осуществляется с помощью ролей Azure RBAC (например, участник совместного использования SMB хранилища данных файлов).

- Пользователь получает доступ к ресурсу, если выполнены разрешения RBAC. Локальные списки управления доступом AD или NTFS не используются. Авторизация полностью облачная.

Ключевые отличия от традиционных Kerberos:

- Отсутствуют локальные KDC или Active Directory DS.

- Нет принудительного применения ACL NTFS; использует Azure RBAC.

- Билеты Kerberos, выданные Entra Kerberos в облаке.

Сводка

| Функция | Облако TGT | Внутри организации TGT |

|---|---|---|

| Issuer | Microsoft Entra ID | Локальный Active Directory (через Exchange) |

| Область | KERBEROS.MICROSOFTONLINE.COM |

Локальный домен Active Directory |

| Данные авторизации | Конкретное облако | Полное членство в группах Active Directory |

| Требуется замена | нет | Да (от частичного TGT до полного TGT) |

| Сценарий использования | Файлы Azure, Azure SQL | Общие папки SMB, устаревшие приложения |

| Средство проверки (macOS) | tgt_cloud |

tgt_ad |

| Средство проверки (Windows) | klist cloud_debug |

klist get krbtgt |

Сценарии

Используйте Microsoft Entra Kerberos для Windows-аутентификации для доступа к Управляемый экземпляр SQL Azure

Аутентификация Kerberos для Microsoft Entra ID позволяет получить доступ к Управляемый экземпляр SQL Azure с использованием аутентификации Windows. проверка подлинности Windows для управляемых экземпляров позволяет клиентам перемещать существующие службы в облако, сохраняя простой пользовательский интерфейс. Эта возможность обеспечивает основу модернизации инфраструктуры.

Для получения подробной информации см. раздел Что такое Windows аутентификация для учетных записей Microsoft Entra в Управляемый экземпляр SQL Azure?.

Используйте единый вход (SSO) для авторизации в локальных ресурсах с помощью ключей FIDO2

Microsoft Entra пользователи Kerberos могут войти в Windows с помощью современных учетных данных, таких как ключи безопасности FIDO2, а затем получить доступ к традиционным ресурсам на основе Active Directory.

Подробные сведения см. в разделе Включение входа с использованием ключа безопасности без пароля в локальные ресурсы с помощью Microsoft Entra ID.

Включение Kerberos SSO для локальной Active Directory и ресурсов Kerberos Microsoft Entra ID в системе единого входа платформы.

Наряду с PRT платформы SSO, Microsoft Entra выпускает как локальные, так и облачные билеты TGT Kerberos. Затем эти TGT передаются в собственный стек Kerberos в macOS через сопоставление TGT в системе единого входа в платформе.

Подробные сведения см. в разделе Enable Kerberos SSO для ресурсов Kerberos в локальной Active Directory и Microsoft Entra ID в Платформе единого входа.

Хранение контейнеров профилей с FSLogix для Виртуальный рабочий стол Azure

Для размещения профилей пользователей для виртуальных рабочих столов можно хранить профили в Azure общей папке, доступ к которым осуществляется через Microsoft Entra Kerberos. Microsoft Entra Kerberos позволяет Microsoft Entra ID выдавать необходимые билеты Kerberos для доступа к файловому ресурсу через отраслевой стандартный протокол SMB.

Для получения подробной информации см. храните профили контейнеров FSLogix на Файлы Azure с использованием Microsoft Entra ID в гибридном сценарии.

Включение проверки подлинности Kerberos Microsoft Entra на Файлы Azure

Аутентификация Microsoft Entra Kerberos позволяет гибридным и исключительно облачным удостоверениям получать доступ к общим папкам Azure с использованием Kerberos. Этот сценарий использует Microsoft Entra ID для выдачи необходимых тикетов Kerberos для доступа к сетевому ресурсу через протокол SMB.

Подробные сведения см. в разделе Включение Kerberos-аутентификации Microsoft Entra для гибридных удостоверений в Файлы Azure.

Вопросы безопасности

- Microsoft Entra Kerberos не выдает частичные TGT для идентификаторов, которые не синхронизированы с Microsoft Entra ID.

- Microsoft Entra Kerberos использует безопасную модель обмена TGT через прокси-сервер KDC. Эта модель сводит к минимуму воздействие на контроллеры домена и уменьшает область атаки.

- Администраторы могут настроить политики разрешения групп, чтобы ограничить, какие группы включены в билеты Kerberos. Эти элементы управления необходимы для управления размером билета и уменьшения излишней подверженности групповым данным.

- Рекомендуется очистить разделение между облачными и локальными средами, а не синхронизировать krbtgt_AzureAD конфиденциальную учетную запись, чтобы предотвратить риски эскалации привилегий. Учетная запись

krbtgt_AzureADдолжна существовать только в Entra ID, создается и управляется автоматически облачными службами Майкрософт. - Используйте список разрешений и список блокировок объекта RODC, чтобы управлять тем, какие пользователи могут получать частичные TGT из Microsoft Entra ID для доступа к локальным ресурсам.

Ограничения и другие рекомендации

Поддержка пользовательских облачных удостоверений (предварительная версия)

Облачные учетные записи пользователей, управляемые исключительно в Microsoft Entra ID, поддерживаются для аутентификации Kerberos задачами, такими как Файлы Azure, Виртуальный рабочий стол Azure, а также для доступа с помощью Windows-аутентификации к Управляемый экземпляр SQL Azure.

Ограничения операционной системы и устройств

Microsoft Entra Kerberos поддерживается на устройствах с Windows 10 (версия 2004 или более поздняя) и Windows 11, которые присоединены к Microsoft Entra или гибридно присоединены. Некоторые функции зависят от определенных версий и исправлений Windows.

Требования к сетевому подключению для конфигурации ACL

Пользователи могут получить доступ к общим папкам Azure через Интернет без прямого подключения к контроллерам домена. Однако при настройке списков управления доступом (ACL) Windows и/или разрешений на уровне файлов для гибридных удостоверений требуется беспрепятственный сетевой доступ к локальным контроллерам домена.

Не поддерживается межтенантная или гостевая поддержка пользователей

B2B гостевые пользователи или пользователи из других тенантов Microsoft Entra в настоящее время не могут проходить проверку подлинности через Microsoft Entra Kerberos.

Срок действия пароля

Для поддержания доступа пароли учетной записи службы для учетных записей хранения истекают каждые шесть месяцев, и их необходимо сменять.

Ограничения членства в группах

Билеты Kerberos имеют ограничение размера, которое ограничивает количество групповых SID, которые можно включить. Ограничение по умолчанию — 1010 групп на билет. Если превышено это ограничение, включаются только первые 1010. Исключение остальной части может привести к сбоям доступа для пользователей в крупных организациях.

Несовместимость MFA для проверки подлинности Файлы Azure

Microsoft Entra Kerberos-аутентификация для общих папок Azure не поддерживает многофакторную аутентификацию (MFA). Политики Условный доступ Microsoft Entra, которые применяют MFA, должны исключать приложение для учетной записи хранилища, иначе пользователи испытают проблемы с проверкой подлинности.

Исключите Файлы Azure из политик условного доступа, требующих многофакторной проверки подлинности. Эту задачу можно выполнить, определив политику, чтобы исключить учетную запись хранения или конкретное приложение, которое обращается к Файлы Azure.

Требования к синхронизации атрибутов

Правильная синхронизация ключевых локальная служба Active Directory атрибутов пользователя необходима для работы Microsoft Entra Kerberos. К этим атрибутам относятся onPremisesDomainName, onPremisesUserPrincipalNameи onPremisesSamAccountName.

Один метод Active Directory для каждой учетной записи служба хранилища Azure

Для проверки подлинности на основе удостоверений Файлы Azure вы можете включить только один метод Active Directory для одной учетной записи хранения. К этим методам относятся Microsoft Entra Kerberos, локальные службы AD DS и Доменные службы Microsoft Entra. Для переключения между методами сначала требуется отключить текущий метод.

Параметры шифрования Kerberos

Шифрование билетов Kerberos с помощью Microsoft Entra Kerberos использует только AES-256. Шифрование каналов SMB можно настроить отдельно в зависимости от ваших требований.

Начало работы с Microsoft Entra Kerberos

Чтобы выполнить проверку подлинности гибридных удостоверений, необходимо сначала настроить Microsoft Entra Connect, чтобы синхронизировать локальных пользователей AD DS с Microsoft Entra ID. Дополнительные сведения см. в руководстве по установке Microsoft Entra Connect.

Настройте Файлы Azure или другие службы для использования аутентификации Kerberos от Microsoft Entra. Инструкции см. в разделе Включение Microsoft Entra Kerberos-аутентификации.

Убедитесь, что клиенты Windows обновлены и настроены для Microsoft Entra Kerberos.

Отслеживайте и меняйте пароли учетных записей службы по мере необходимости.

Используйте Microsoft Entra ID отчеты и средства мониторинга для отслеживания событий проверки подлинности.

Лимит SID группы в Entra Kerberos (предварительная версия)

Билеты Kerberos могут включать не более 1010 идентификаторов безопасности (SID) для групп. Это ограничение спецификации Windows. При использовании Entra Kerberos, который теперь поддерживает идентичности исключительно для облака (в дополнение к гибридным), билеты должны включать как локальные идентификаторы безопасности групп, так и облачные идентификаторы безопасности групп. Крупные предприятия часто имеют пользователей в сотнях или тысячах групп, включая вложенные и динамические членства. Если объединенные идентификаторы групп SID превышают 1010, билет Kerberos не может быть выдан, и аутентификация завершается ошибкой. Это особенно проблематично для сценариев доступа SMB, таких как Файлы Azure, где проверки NTFS ACL зависят от полного членства в группе в билете.

В качестве краткосрочного решения приложения, использующие Entra Kerberos для удостоверений только для облака, могут добавлять тег в манифест приложения. Когда служба Kerberos видит этот тег, он знает, что запрос включает только облачные удостоверения. Вход в систему и выдача PRT проходят успешно, однако сбои могут возникать во время запроса служебного билета, когда пользователь обращается к защищенному ресурсу Kerberos и превышает ограничение в 1010 SID группы.

Типичные ошибки конечных пользователей

Windows SMB и Файлы Azure — попытки сопоставления и подключения могут завершиться общими ошибками SMB (например, Системная ошибка 86 или 1327 могут возникать в других конфликтах политики, таких как MFA). — Доступ может завершиться успешно для пользователей меньшей группы, но периодически завершается сбоем для сильно группированных пользователей в одном клиенте из-за превышения ограничения идентификаторов безопасности группы 1010.

Вход в систему и доступ к ресурсам: успешно выполнен вход и выдача PRT; сбои происходят во время запроса на обслуживание (когда пользователь обращается к защищенному ресурсу Kerberos).

Запись журнала входа в entra — ошибка 140011 — KerberosUsersGroupNumberExceededed в журнале входа в Entra указывает, что процесс выдачи билета Kerberos завершился сбоем, так как эффективное членство пользователя в группе превысило максимально допустимое количество идентификаторов безопасности (SID) в билете Kerberos. Администратор должен уменьшить членство в группах для затронутых пользователей (особенно вложенных или динамических групп).

Обновление атрибута Tags в файле манифеста приложения

Вариант 1. Обновление тегов на портале администрирования Entra

- Войдите в администраторский центр Microsoft Entra или в роль администратора приложений для работы с облаками.

- Перейдите к:

- Entra ID → Регистрация приложений → Выберите ваше приложение.

- В разделе "Управление" нажмите кнопку "Манифест".

- В редакторе JSON найдите свойство тегов и добавьте "kdc_enable_cloud_group_sids".

- Нажмите кнопку "Сохранить", чтобы применить изменения.

Option 2. Обновление тегов с помощью Microsoft API Graph (разрешения: Application.ReadWrite.All)

Основное содержание запроса

PATCH https://graph.microsoft.com/v1.0/applications/{applicationObjectId}

Content-Type: application/json

{

"tags": [

"kdc_enable_cloud_group_sids"

]

}

Вариант 3. Обновление тегов с помощью командлетов PowerShell

Запустите PowerShell с правами администратора.

Установите и импортируйте Microsoft Graph PowerShell SDK.

Install-Module Microsoft.Graph -Scope CurrentUser Import-Module Microsoft.Graph.Authentication Set-ExecutionPolicy -ExecutionPolicy RemoteSigned -Scope CurrentUserПодключитесь к арендатору и примите все.

Connect-MGGraph -Scopes "Application.ReadWrite.All" -TenantId <tenantId>Перечислите атрибут certificateUserIds заданного пользователя.

Update-MgApplication -ApplicationId "<AppObjectId>" -Tags @("kdc_enable_cloud_group_sids")