Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этом руководстве описано, как интегрировать шлюз NAT с общедоступным балансировщиком нагрузки.

По умолчанию служба Load Balancer (цен. категория "Стандартный") Azure безопасна. Исходящее подключение явно определяется путем включения исходящего подключения SNAT (преобразование сетевых адресов источника). SNAT может быть включен в правиле балансировки нагрузки или в правилах исходящих соединений.

Интеграция шлюза NAT заменяет необходимость в правилах исходящего NAT для исходящего SNAT пула серверов бэкенда.

В этом руководстве вы узнаете, как:

- Создание шлюза NAT.

- создание Azure Load Balancer;

- Создание двух виртуальных машин для серверного пула Azure Load Balancer.

- Проверка исходящего подключения виртуальных машин в серверном пуле подсистемы балансировки нагрузки

Prerequisites

Учетная запись Azure с активной подпиской. Создайте учетную запись бесплатно .

Создайте группу ресурсов

Создайте группу ресурсов, чтобы включать все ресурсы для этого быстрого запуска.

Войдите на портал Azure.

В поле поиска в верхней части портала введите группу ресурсов. Выберите Группы ресурсов в результатах поиска.

Нажмите кнопку +Создать.

На вкладке "Основы " для создания группы ресурсов введите или выберите следующие сведения.

Setting Value Subscription Выбор подписки Группа ресурсов test-rg Region Восток США 2 Выберите Review + create.

Нажмите кнопку "Создать".

Создание виртуальной сети

В поле поиска в верхней части портал Azure введите виртуальную сеть. В результатах поиска выберите Виртуальные сети.

Нажмите кнопку "Создать".

Введите или выберите следующие сведения на вкладке "Основные сведения" в разделе "Создание виртуальной сети".

Setting Value Сведения о проекте Subscription Выберите подписку. Группа ресурсов Выберите test-rg или группу ресурсов. Сведения об инстанции Name Введите vnet-1. Region Выберите свой регион. В этом примере используется восточная часть США 2. Перейдите на вкладку "IP-адреса " или нажмите кнопку "Далее: безопасность", а затем " Далее: IP-адреса".

В подсетях выберите подсетьпо умолчанию .

Введите или выберите следующие сведения в разделе Изменить подсеть.

Setting Value Назначение подсети Оставьте значение по умолчанию. Name Введите subnet-1. Оставьте остальные параметры в качестве значения по умолчанию, а затем нажмите кнопку "Сохранить".

Выберите +Добавить подсеть.

В поле "Добавить подсеть" введите или выберите следующие сведения.

Setting Value Назначение подсети Выберите Бастион Azure. Оставьте остальные параметры по умолчанию, а затем нажмите кнопку "Добавить".

Выберите Проверить и создать, а затем выберите Создать.

Создайте узел Bastion в Azure

Создайте хост Bastion в Azure для безопасного подключения к виртуальной машине.

В поле поиска в верхней части портала Azure введите Бастион. Выберите Bastions в результатах поиска.

Нажмите кнопку "Создать".

Введите или выберите следующие сведения на вкладке "Основы " в разделе "Создание бастиона".

Setting Value Сведения о проекте Subscription Выберите подписку. Группа ресурсов Выберите test-rg или группу ресурсов. Сведения об инстанции Name Введите бастион. Region Выберите свой регион. В этом примере используется восточная часть США 2. Tier Выберите разработчика. Виртуальная сеть Выберите vnet-1. Subnet Выберите AzureBastionSubnet. Выберите Проверить и создать, а затем выберите Создать.

Создание шлюза NAT.

В поле поиска в верхней части портал Azure введите общедоступный IP-адрес. В результатах поиска выберите элемент Общедоступный IP-адрес.

Нажмите кнопку "Создать".

Введите следующие сведения в разделе "Создание общедоступного IP-адреса".

Setting Value Subscription Выберите подписку. Группа ресурсов Выберите группу ресурсов. В примере используется test-rg. Region выберите регион. В этом примере используется восточная часть США 2. Name Введите public-ip-nat. Версия протокола IP Выберите IPv4. SKU Выберите Стандартное. Зона доступности Выберите Зональная избыточность. Tier Выберите Региональный. Выберите Просмотр и создание, а затем нажмите кнопку Создать.

В поле поиска в верхней части портал Azure введите шлюз NAT. В результатах поиска выберите NAT-шлюзы.

Нажмите кнопку "Создать".

Введите или выберите следующие сведения на вкладке "Основные сведения" шлюза создания сетевых адресов (NAT).

Setting Value Сведения о проекте Subscription Выберите подписку. Группа ресурсов Выберите test-rg или группу ресурсов. Сведения об инстанции Имя шлюза NAT Введите nat-gateway. Region Выберите свой регион. В этом примере используется восточная часть США 2. SKU Выберите Стандартное. Время ожидания простоя TCP (минуты) Сохраните значение по умолчанию 4. Нажмите кнопку Далее.

На вкладке "Исходящий IP-адрес" выберите +Добавить общедоступные IP-адреса или префиксы.

В разделе "Добавление общедоступных IP-адресов" или префиксов выберите общедоступные IP-адреса. Выберите общедоступный IP-адрес, созданный ранее, public-ip-nat.

Нажмите кнопку Далее.

На вкладке "Сеть" в виртуальной сети выберите виртуальную сеть-1.

Оставьте флажок для По умолчанию для всех подсетей снятым.

В разделе "Выбор определенных подсетей" выберите подсеть-1.

Выберите Проверить и создать, а затем выберите Создать.

Создание подсистемы балансировки нагрузки

В этом разделе описано, как создать избыточное между зонами подсистему балансировки нагрузки, которая балансирует нагрузку виртуальных машин. При зональной избыточности в одной или нескольких зонах доступности может произойти отказ, но путь к данным останется рабочим, пока одна из зон в регионе остается работоспособной.

Во время создания подсистемы балансировки нагрузки необходимо настроить:

- IP-адрес фронтенда

- Пул серверов заднего плана

- Правила балансировки нагрузки для входящего трафика

В поле поиска в верхней части портала введите Подсистема балансировки нагрузки. В результатах поиска выберите Подсистема балансировки нагрузки.

На странице Подсистема балансировки нагрузки щелкните Создать.

На странице Создание подсистемы балансировки нагрузки на вкладке Основные сведения укажите следующее.

Setting Value Сведения о проекте Subscription Выберите подписку. Группа ресурсов Выберите test-rg. Сведения об инстанции Name Введите подсистему балансировки нагрузки Region Выберите регион (США) Восточная часть США 2. SKU Оставьте значение по умолчанию Стандартная. Type Выберите Общедоступный. Tier Оставьте значение по умолчанию Региональная. В нижней части страницы выберите Далее: интерфейсная IP-конфигурация.

В разделе Интерфейсная IP-конфигурация выберите + Добавить интерфейсную IP-конфигурацию.

Введите внешний интерфейс в имя.

Выберите IPv4 или IPv6 в качестве версии протокола IP.

Note

В настоящее время IPv6 не поддерживается с предпочтительным вариантом маршрутизации или балансировкой нагрузки между регионами (глобальный уровень).

Выберите значение IP-адрес для параметра Тип IP-адреса.

Note

Дополнительные сведения о префиксах IP-адресов см. в статье Префикс общедоступного IP-адреса Azure.

Выберите вариант Создать новый в разделе Общедоступный IP-адрес.

В поле "Добавление общедоступного IP-адреса" введите public-ip-load-balancer для имени.

Выберите Межзонное резервирование в зоне доступности.

Note

В регионах с зонами доступности можно выбрать вариант без зоны (параметр по умолчанию), конкретную зону или избыточность между зонами. Выбранный вариант будет зависеть от конкретных требований к сбою домена. Для регионов без зон доступности это поле не отображается.

Дополнительные сведения о зонах доступности см. здесь.Для параметра Предпочтение маршрутизации оставьте значение по умолчанию Сеть Майкрософт.

Нажмите ОК.

Нажмите кнопку "Добавить".

Внизу страницы выберите элемент Далее. Серверные пулы.

На вкладке Серверные пулы нажмите кнопку + Добавить серверный пул.

Введите серверный пул для имени в добавлении внутреннего пула.

Выберите vnet-1 (test-rg) в виртуальной сети.

Выберите значение Сетевая карта или IP-адрес в поле Конфигурация внутреннего пула.

Нажмите кнопку "Сохранить".

Внизу страницы выберите Далее: правила для входящего трафика.

На вкладке Правила для входящего трафика в разделе Правило балансировки нагрузки нажмите кнопку + Добавить правило балансировки нагрузки.

В разделе Добавление правила балансировки нагрузки введите следующую информацию или выберите указанные ниже варианты.

Setting Value Name Введите http-rule Версия IP Выберите IPv4 или IPv6 в зависимости от своих требований. IP-адрес фронтенда Выберите интерфейс. Пул серверов заднего плана Выберите серверный пул. Protocol Выберите TCP. Port Введите 80. Серверный порт Введите 80. Проверка состояния здоровья Выберите Создать новое.

В поле "Имя" введите пробу работоспособности.

Выберите TCP в поле Протокол.

Сохраните остальные значения по умолчанию и щелкните ОК.Сохраняемость сеанса Выберите "Нет". Время ожидания простоя (в минутах) Введите или выберите 15. Сброс TCP Выберите "Включено". Плавающий IP-адрес Выберите Отключено. Преобразование исходных сетевых адресов (SNAT) для исходящего трафика Оставьте значение по умолчанию (Рекомендуется) Используйте правила для исходящего трафика, чтобы предоставить участникам внутреннего пула доступ в Интернет. Нажмите кнопку "Сохранить".

В нижней части страницы нажмите синюю кнопку Просмотр + создание.

Нажмите кнопку "Создать".

Создание виртуальных машин

В этом разделе описано, как создать две виртуальные машины (vm-1 и vm-2) в двух разных зонах (зона 1 и зона 2).

Эти виртуальные машины добавляются во внутренний пул подсистемы балансировки нагрузки, которую вы создали ранее.

В поле поиска в верхней части портала введите Виртуальная машина. В результатах поиска выберите Виртуальные машины.

Выберите + Создать, затем выберите Виртуальная машина Azure.

В разделе Создание виртуальной машины на вкладке Основные сведения укажите следующее.

Setting Value Сведения о проекте Subscription Выберите подписку. Группа ресурсов Выберите test-rg. Сведения об инстанции Название виртуальной машины Введите vm-1. Region Выберите регион Восточная часть США 2. Параметры доступности Выберите зону 1. Тип безопасности Выберите Стандартное. Image Выберите Ubuntu Server 22.04 LTS — x64 Gen2. Архитектура виртуальной машины Оставьте значение по умолчанию x64. Size Выберите размер. Учетная запись администратора Тип аутентификации выберите Пароль. Username Введите azureuser. Password Введите пароль. Подтверждение пароля Повторно введите пароль. Правила входящего порта Общедоступные входящие порты Выберите "Нет". Выберите вкладку Сети или Next: Disks (Далее: диски), а затем Next: Networking (Далее: сеть).

На вкладке Сеть введите или выберите следующие значения параметров.

Setting Value Сетевой интерфейс Виртуальная сеть Выберите vnet-1. Subnet Выберите подсеть-1 (10.0.0.0/24) Общедоступный IP-адрес Выберите "Нет". Группа безопасности сети NIC Нажмите кнопку Дополнительно. Настройка группы безопасности сети Выберите Создать новое.

В группе безопасности сети введите nsg-1 в name.

В разделе Правила для входящего трафика выберите + Добавить правило для входящего трафика.

В поле Служба выберите HTTP.

Нажмите кнопку "Добавить

ОК"Балансировка нагрузки Разместить эту виртуальную машину за существующим решением для балансировки нагрузки? Установите флажок. Параметры балансировки нагрузки Варианты балансировки нагрузки Выберите подсистему балансировки нагрузки Azure Выбор подсистемы балансировки нагрузки Выбор подсистемы балансировки нагрузки Выберите серверный пул Выбор серверного пула Выберите Review + create.

Проверьте параметры, а затем нажмите кнопку Создать.

Выполните предыдущие действия, чтобы создать виртуальную машину со следующими значениями и всеми остальными параметрами, которые совпадают с vm-1:

Setting Виртуальная машина 2 Name vm-2 Зона доступности 2 группу безопасности сети; Выберите существующий nsg-1 Варианты балансировки нагрузки Выберите подсистему балансировки нагрузки Azure Выбор подсистемы балансировки нагрузки Выбор подсистемы балансировки нагрузки Выберите серверный пул Выбор серверного пула

Тестирование шлюза NAT

В этом разделе описано, как протестировать шлюз NAT. Сначала вы обнаружите общедоступный IP-адрес шлюза NAT. Затем подключитесь к тестовой виртуальной машине и проверьте исходящее подключение через шлюз NAT.

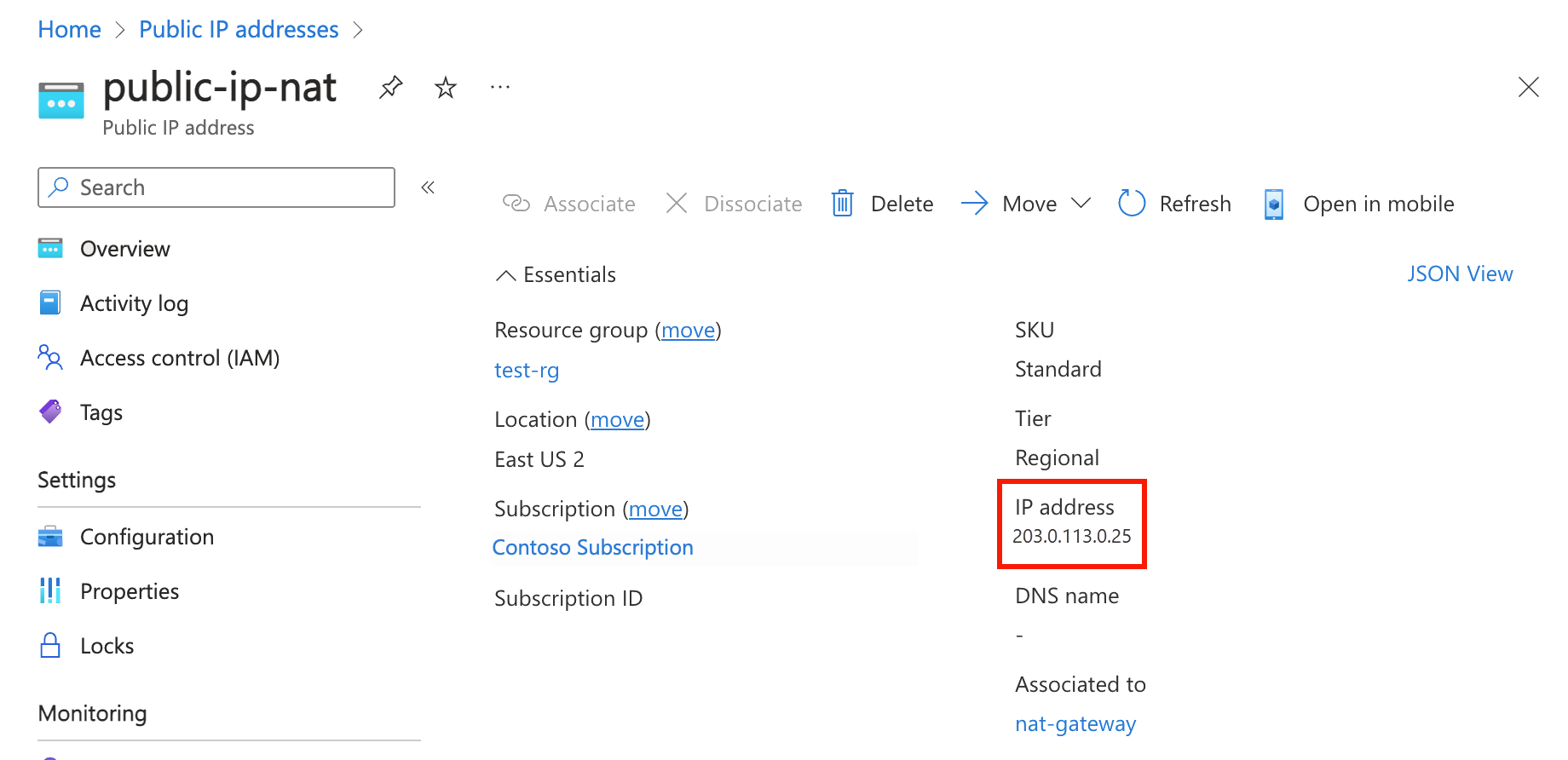

В поле поиска в верхней части портала введите Общедоступный IP-адрес. В результатах поиска выберите элемент Общедоступный IP-адрес.

Выберите public-ip-nat.

Запишите общедоступный IP-адрес:

В поле поиска в верхней части портала введите Виртуальная машина. В результатах поиска выберите Виртуальные машины.

Выберите vm-1.

На странице "Обзор" выберите "Подключиться", а затем перейдите на вкладку Бастиона.

Выберите Use Bastion.

Введите имя пользователя и пароль, введенные в процессе создания виртуальной машины. Нажмите Подключиться.

В командной строке bash введите следующую команду:

curl ifconfig.meУбедитесь, что IP-адрес, возвращенный командой, соответствует общедоступному IP-адресу шлюза NAT.

azureuser@vm-1:~$ curl ifconfig.me 203.0.113.25Закройте подключение бастиона к vm-1.

Завершив использование созданных ресурсов, можно удалить группу ресурсов и все ее ресурсы.

На портале Azure найдите и выберите группы ресурсов.

На странице групп ресурсов выберите группу ресурсов test-rg .

На странице test-rg выберите "Удалить группу ресурсов".

Введите test-rg в поле Ввод имени группы ресурсов, чтобы подтвердить удаление, а затем нажмите кнопку "Удалить".

Дальнейшие шаги

Дополнительные сведения о шлюзе Azure NAT см. в следующем разделе: