Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Используйте встроенные теги служб брандмауэра Azure и теги FQDN, чтобы разрешить исходящее взаимодействие с конечными точками и IP-адресами Microsoft 365.

Замечание

Политика брандмауэра Azure поддерживает теги служб Microsoft 365 и теги полного доменного имени. Классические правила не поддерживают их.

Создание тегов

Для каждого продукта и категории Microsoft 365 Брандмауэр Azure автоматически получает необходимые конечные точки и IP-адреса и создает теги соответствующим образом:

- Имя тега: все имена начинаются с Microsoft365 и следуют:

- Продукт: Exchange, Skype, SharePoint или Common

-

Категория:

- Сетевые конечные точки с категорией Оптимизация или Разрешение обрабатывают более высокий объем трафика и чувствительны к задержке и производительности сети. Эти конечные точки имеют IP-адреса, перечисленные в домене.

- По умолчанию: сетевые конечные точки в категории по умолчанию не имеют связанных IP-адресов, так как они динамически в природе и IP-адреса изменяются со временем.

- Обязательный или не обязательный (необязательный)

- Тип тега:

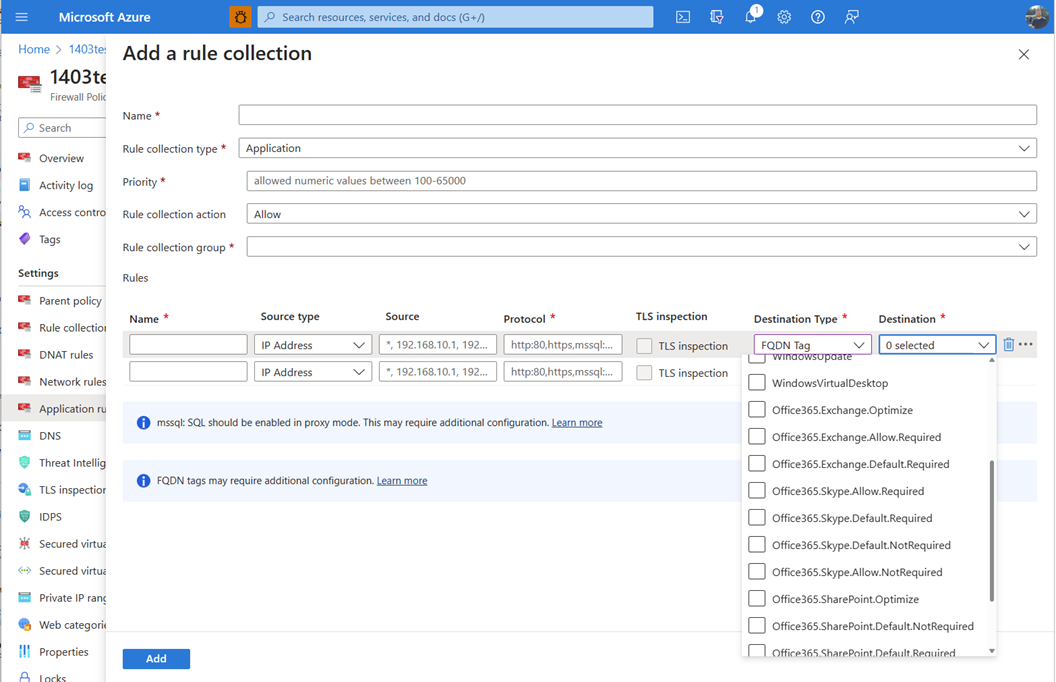

- Тег FQDN представляет только необходимые полные доменные имена для конкретного продукта и категории, которые взаимодействуют по протоколу HTTP/HTTPS (порты 80/443). Используйте эти теги в правилах приложений для защиты трафика к этим полным доменным именам и протоколам.

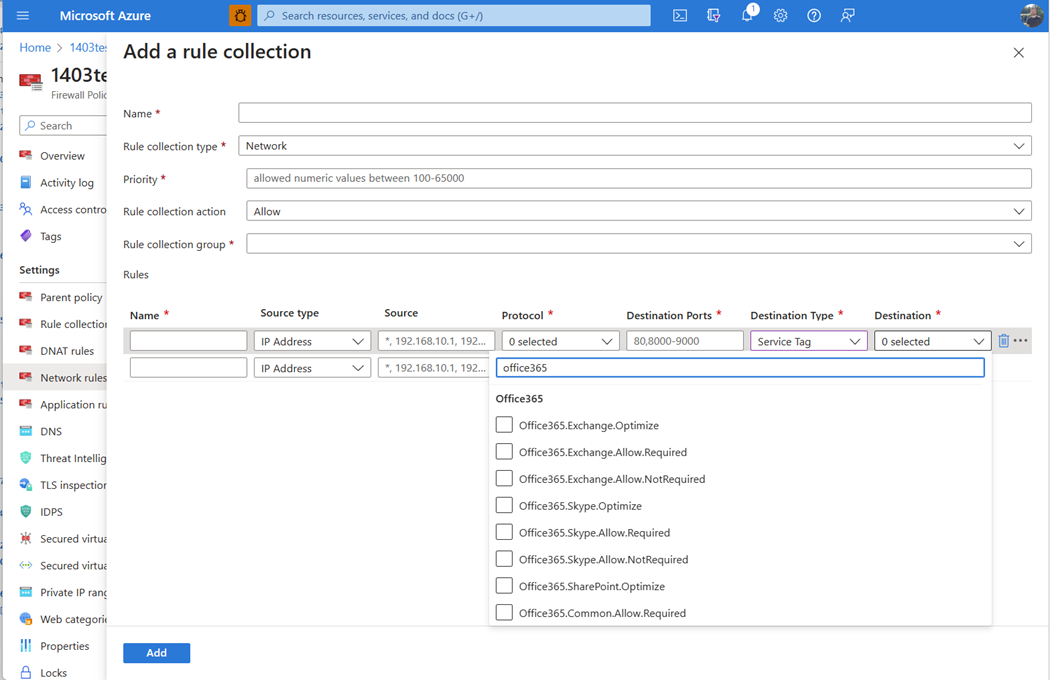

- Тег службы представляет только необходимые IPv4-адреса и диапазоны для конкретного продукта и категории. Используйте эти теги в правилах сети для защиты трафика к этим IP-адресам и любому требуемому порту.

Примите тег для определенного сочетания продукта, категории и обязательности или необязательности в следующих случаях:

- Для тега службы — эта конкретная комбинация существует и содержит указанные адреса IPv4.

- Для правила FQDN: это конкретное сочетание существует и содержит необходимые полностью квалифицированные доменные имена, которые взаимодействуют с портами 80/443.

Брандмауэр Azure автоматически обновляет теги с любыми изменениями требуемых адресов IPv4 и полных доменных имен. В будущем брандмауэр Azure может автоматически создавать новые теги, если добавлены новые сочетания продуктов и категорий.

Коллекция правил сети:

Коллекция правил приложения:

Настройка правил

Эти встроенные теги обеспечивают детализацию для разрешения и защиты исходящего трафика в Microsoft 365 на основе ваших предпочтений и использования. Исходящий трафик можно разрешить только определенным продуктам и категориям для конкретного источника. Вы также можете использовать TLS-инспекцию и систему предотвращения вторжений (IDPS) брандмауэра Azure уровня "Премиум", чтобы отслеживать некоторый трафик. Например, трафик к конечным точкам в категории по умолчанию, который можно рассматривать как обычный исходящий трафик Из Интернета. Дополнительные сведения о категориях конечных точек Microsoft 365 см. в новых категориях конечных точек Microsoft 365.

При создании правил убедитесь, что необходимо определить необходимые TCP-порты (для сетевых правил) и протоколы (для правил приложений) в соответствии с требованиями Microsoft 365. Если определенное сочетание продукта, категории и обязательного или необязательного статуса имеет как Service Tag, так и FQDN, создайте представительные правила для обоих тегов, чтобы полностью обеспечить необходимую коммуникацию.

Ограничения

Если конкретная комбинация продукта, категории и статуса обязательных или необязательных имеет только обязательные FQDN, но использует TCP-порты, которые не являются 80 или 443, система не создает тег FQDN для этой комбинации. Правила приложения могут охватывать только HTTP, HTTPS или MSSQL. Чтобы разрешить соединение с этими FQDN, создайте собственные правила сети с этими FQDN и портами. Дополнительные сведения см. в Правилах сети с фильтрацией по полным доменным именам (FQDN).

Дальнейшие действия

- Дополнительные сведения см. в статье "Защита Microsoft 365 и Windows 365 с помощью брандмауэра Azure".

- Дополнительные сведения о сетевом подключении Microsoft 365: обзор сетевого подключения Microsoft 365.