Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Сервисы Azure DevOps | Azure DevOps Server | Azure DevOps Server 2022

Подсказка

Вы можете использовать ИИ, чтобы помочь с задачами Azure DevOps. См. статью "Включение AI-ассистента в сервере MCP Azure DevOps", чтобы начать.

Управляйте доступом к репозиториям, чтобы ограничить круг лиц, которые могут вносить изменения в исходный код, и управлять другими функциями. Вы можете установить разрешения для всех репозиториев Git, внося изменения в запись репозиториев верхнего уровня. Отдельные репозитории наследуют разрешения от верхнего уровня Git Repositories.

Примечание.

Ветви наследуют подмножество разрешений из назначений, сделанных на уровне репозитория. Сведения о разрешениях и политиках ветви см. в разделе "Настройка разрешений ветви" и "Улучшение качества кода" с помощью политик ветвей.

Инструкции по обеспечению более высокого уровня разрешений см. в статье "Управление доступом с помощью разрешений".

Предварительные условия

| Категория | Требования |

|---|---|

| доступ к проекту | Член проекта . |

| Разрешения | — Просмотр кода в частных проектах: по крайней мере базовый доступ. — Клонировать или вносить вклад в код в частных проектах: быть членом группы безопасности "Участники" или иметь соответствующие разрешения в проекте. — Установка разрешений для ветви или репозитория: Управление разрешениями предназначено для управления ветви или репозитория. — Изменение ветви по умолчанию: политики редактирования — это разрешения для репозитория. — Импорт репозитория: член группы безопасности администраторов проекта или разрешение уровня проекта Git на создание репозитория установлено в «Разрешить» . Дополнительные сведения см. в разделе "Настройка разрешений репозитория Git". |

| Services | Repos включено. |

| Инструменты | Необязательно. Используйте az repos команды: Azure DevOps CLI. |

Примечание.

В общедоступных проектах пользователи с доступом Stakeholder имеют полный доступ к Azure Repos, включая возможность просмотра, клонирования и участия в коде.

| Категория | Требования |

|---|---|

| доступ к проекту | Член проекта . |

| Разрешения | — Просмотр кода: доступ уровня Basic хотя бы . — Клонирование или участие в коде: член группы безопасности участников или обладатель соответствующих разрешений в проекте. |

| Services | Repos включено. |

Чтобы внести свой вклад в исходный код , вам нужен базовый уровень доступа или больше. Пользователи, которым предоставлен доступ заинтересованных лиц для частных проектов, не имеют доступа к исходному коду. Пользователи, которым предоставлен доступ заинтересованных лиц для общедоступных проектов, имеют тот же доступ, что и участники и пользователи, которым предоставлен базовый доступ. Дополнительные сведения см. в разделе "О уровнях доступа".

Чтобы внести свой вклад в исходный код , вам нужен базовый уровень доступа или больше. Пользователи, которым предоставлен доступ заинтересованных лиц , не имеют доступа к исходному коду. Дополнительные сведения см. в разделе "О уровнях доступа".

Разрешения репозитория по умолчанию

По умолчанию члены группы участников проекта имеют разрешения на участие в репозитории. Этот уровень разрешений включает возможность создания ветвей, создания тегов и управления заметками. Описание каждой группы безопасности и уровня разрешений см. в справочнике по разрешениям и группам.

Разрешение

Читатели

Участники

Создание администраторов

Администраторы проекта

Чтение (клонирование, получение и изучение содержимого репозитория); также можно создавать, комментировать, голосовать, а также вносить вклад в пулл-реквесты.

✔️

✔️

✔️

✔️

Участие, создание ветвей, создание тегов и управление заметками

✔️

✔️

✔️

Создание репозитория, удаление репозитория и переименование репозитория

✔️

Изменение политик, управление разрешениями, удаление блокировок других пользователей

✔️

Обход политик при завершении запросов на вытягивание, Обход политик при отправке изменений, Форсированное отправление (перезапись истории, удаление ветвей и тегов)

(не задано для какой-либо группы безопасности)

Начиная с Azure DevOps Sprint 224 (Azure DevOps Services и Azure DevOps Server 2022.1 и более поздних версий), разрешение на редактирование политик больше не предоставляется автоматически создателям веток. Ранее при создании новой ветви вам предоставлялось разрешение на изменение политик в этой ветви.

При этом обновлении поведение по умолчанию изменилось. Это разрешение не предоставляется, даже если параметр управления разрешениями включен для репозитория. Необходимо предоставить явное разрешение " Изменить политики " (вручную или через REST API) путем наследования разрешений безопасности или членства в группе.

Открытие безопасности для репозитория

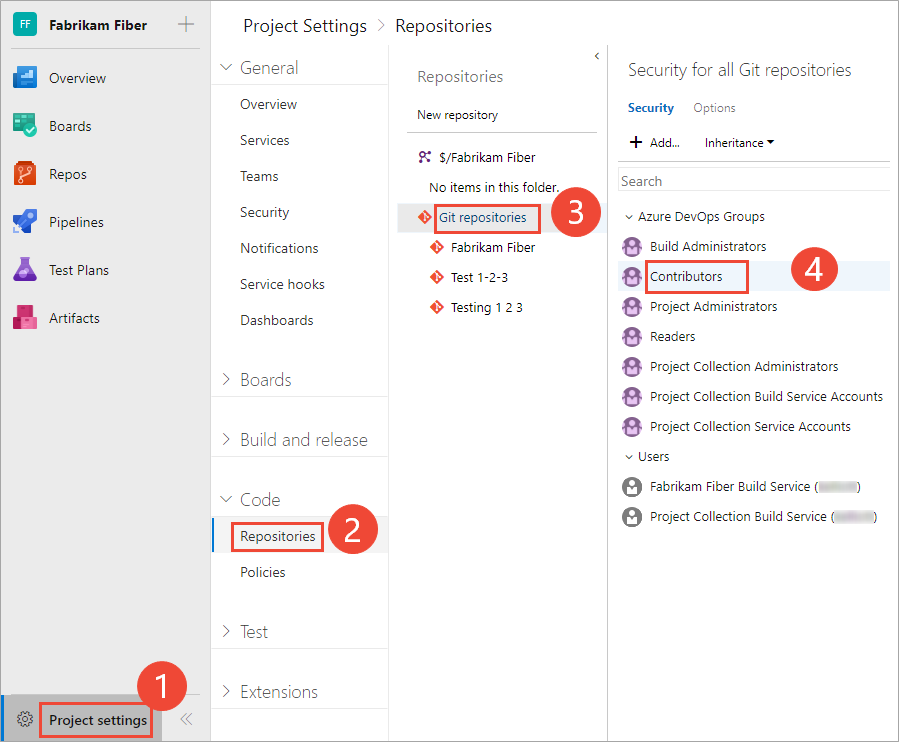

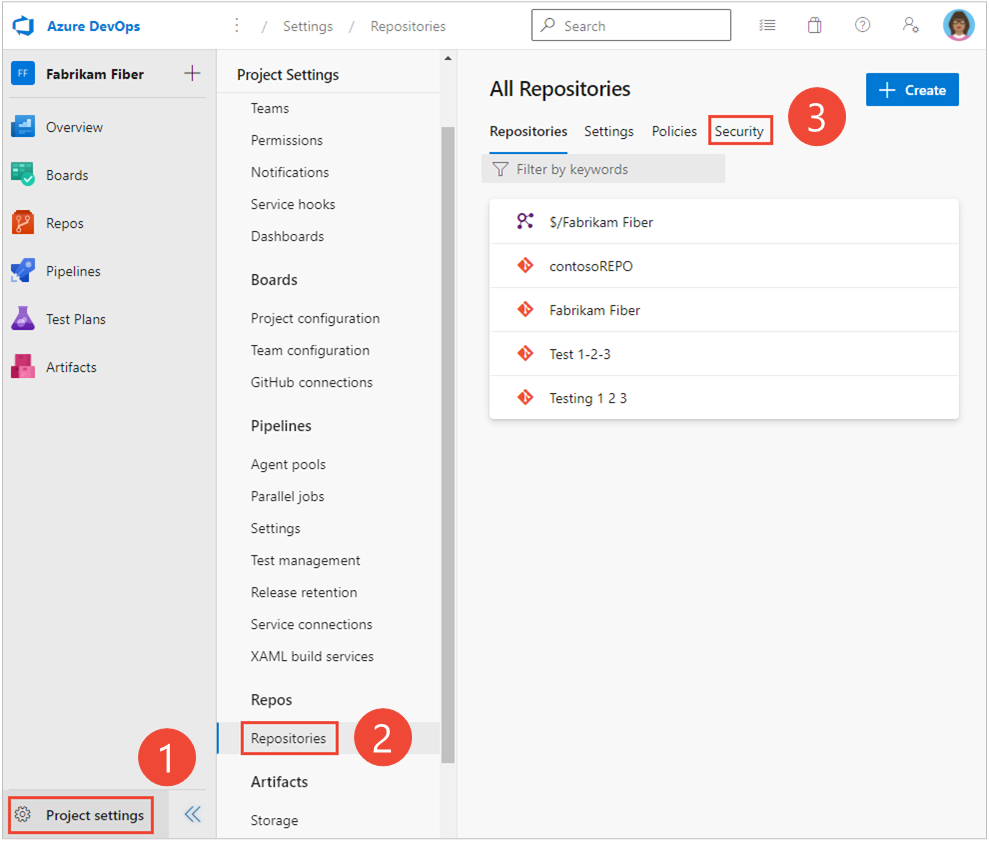

Вы задаете разрешения репозитория Git в параметрах проекта>репозитории.

Откройте веб-портал и выберите проект, в котором нужно добавить пользователей или группы. Сведения о выборе другого проекта см. в разделе "Переключить проект", "Репозиторий", "Команда".

Выберите параметры проекта>хранилищ.

Чтобы задать разрешения для всех репозиториев Git, выберите "Безопасность".

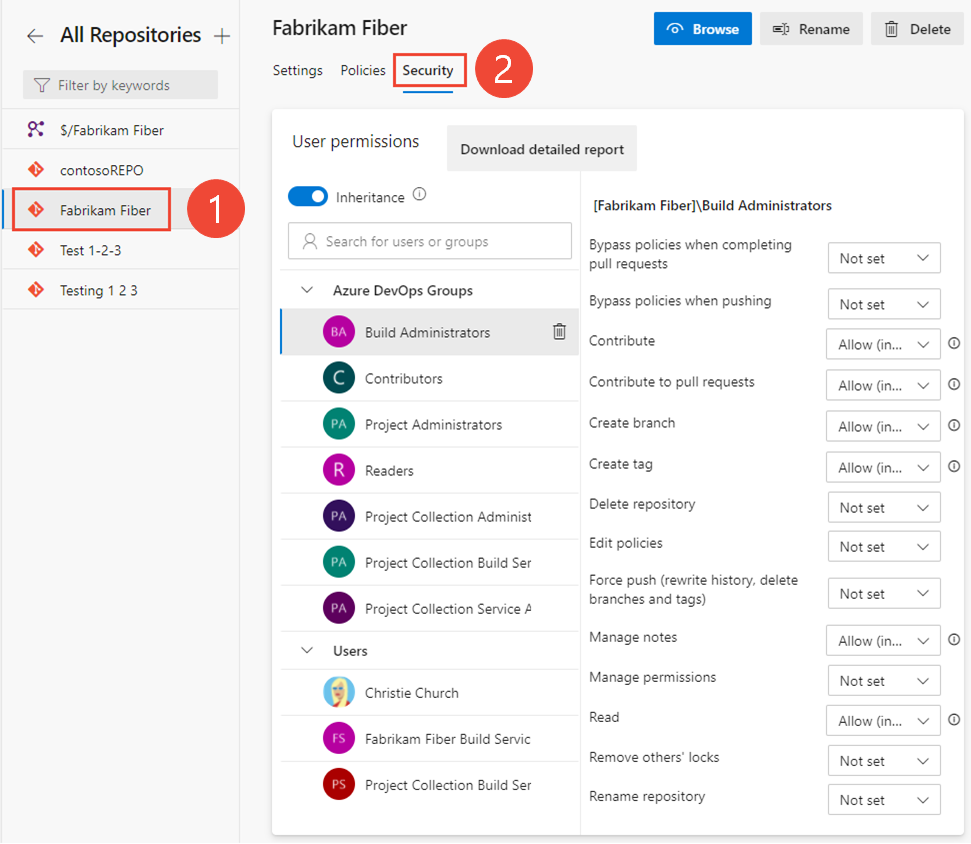

Чтобы задать разрешения для определенного репозитория, выберите репозиторий и выберите "Безопасность".

Настройка разрешений для репозитория

Вы можете управлять доступом к репозиторию, задав состояние разрешения в Разрешить или Отказать для одного пользователя или группы безопасности.

Откройте веб-портал и выберите проект, в котором нужно добавить пользователей или группы. Сведения о выборе другого проекта см. в разделе "Переключить проект", "Репозиторий", "Команда".

Выберите параметры проекта>хранилищ.

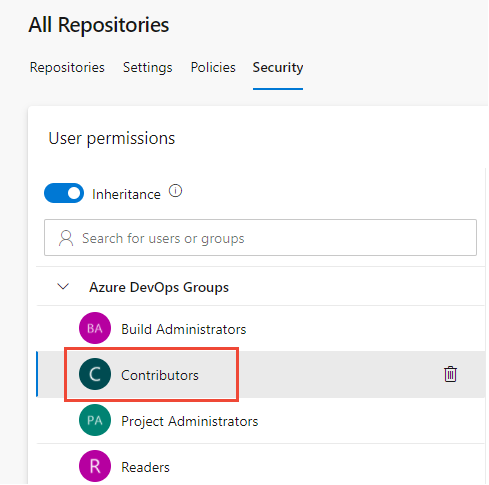

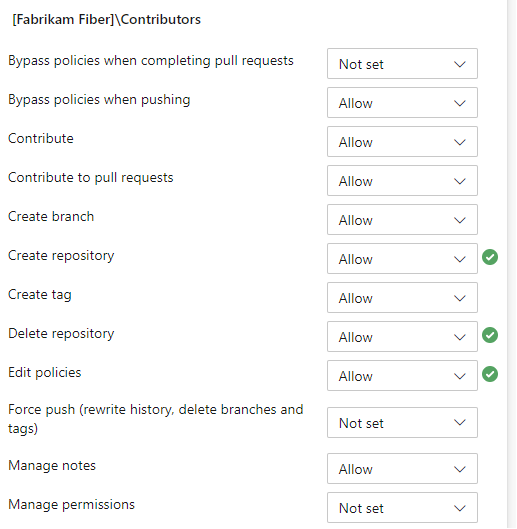

Чтобы задать разрешения для всех репозиториев Git для проекта, выберите репозитории Git , а затем выберите группу безопасности, разрешения которой требуется управлять. Например, выберите участников и выберите разрешение для создания репозитория.

Чтобы просмотреть полное изображение, щелкните изображение, чтобы развернуть его. Выберите

, чтобы закрыть.

, чтобы закрыть.Примечание.

Возможно, вы не сможете найти пользователя на странице разрешений или поле удостоверения, если пользователь не был добавлен в проект, добавив его в группу безопасности или в группу проектов. Кроме того, когда пользователь добавляется в Microsoft Entra ID или Active Directory, может быть задержка между моментом добавления в проект и возможностью поиска в поле идентификации. Задержка может составлять от 5 минут до 7 дней.

В противном случае выберите определенный репозиторий и выберите группу безопасности, чьими разрешениями вы хотите управлять.

Примечание.

Вы можете добавить пользователя или группу и не изменить какие-либо разрешения для этого пользователя или группы. После обновления страницы разрешений пользователь или группа больше не появится.

Нажмите кнопку Сохранить изменения.

Изменение разрешений для группы безопасности

Чтобы задать разрешения для настраиваемой группы безопасности, необходимо ранее определить эту группу. Дополнительные сведения см. в разделе Изменение разрешений на уровне проекта.

Чтобы задать разрешения для определенной группы, выберите группу. Например, выберите участников.

Измените одно или несколько разрешений. Чтобы предоставить разрешения, измените Not Set на Allow. Чтобы ограничить разрешения, измените "Разрешить" на "Запретить".

Изменения разрешений автоматически сохраняются для выбранной группы.

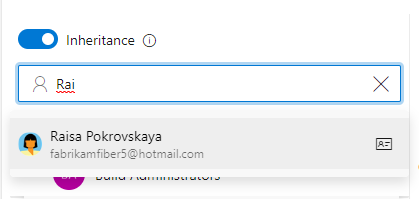

Настройка разрешений для конкретного пользователя

Чтобы задать разрешения для конкретного пользователя, введите имя пользователя в фильтре поиска и выберите из отображаемых учетных записей.

Внесите изменения в набор разрешений.

Примечание.

Возможно, вы не сможете найти пользователя на странице разрешений или поле удостоверения, если пользователь не был добавлен в проект, добавив его в группу безопасности или в группу проектов. Кроме того, когда пользователь добавляется в Microsoft Entra ID или Active Directory, может быть задержка между временем добавления в проект и возможностью поиска через поле идентификации. Задержка может составлять от 5 минут до 7 дней.

Изменения разрешений автоматически сохраняются для выбранной группы.

Вы можете добавить пользователя или группу и не изменить какие-либо разрешения для этого пользователя или группы. После обновления страницы разрешений пользователь или группа больше не появится.

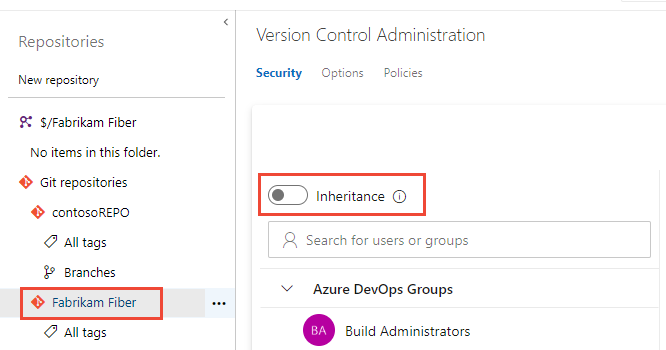

Включение или отключение наследования для определенного репозитория

Чтобы включить или отключить наследование для определенного репозитория , выберите репозиторий и переместите ползунок наследование в положение "Вкл. или выкл.

[!div class="mx-imgBorder"]

Дополнительные сведения о наследовании см. в разделе "Сведения о разрешениях и группах".

Исключение из применения политики и обход разрешений политики

Существует множество сценариев, в которых иногда требуется обойти политику ветвей. Вот некоторые примеры: вы откатываете изменение, которое вызвало ошибку в сборке, или применяете исправление поздно ночью.

Ранее разрешение " Освобождение от применения политики " помогло командам управлять тем, какие пользователи получили возможность обхода политик ветвей при завершении запроса на вытягивание. Однако это разрешение также предоставило пользователям возможность отправлять непосредственно в ветвь и полностью обходить процесс PR.

Освобождение от разрешения принудительного применения политики теперь предлагает больше управления командам, которые предоставляют разрешения обхода. Следующие два разрешения заменяют прежнее разрешение:

- Обход политик при выполнении запросов на вытягивание: Пользователи с этим разрешением могут использовать возможность обхода для запросов на вытягивание.

- Обход политик при отправках: пользователи с этим разрешением могут отправлять непосредственно в ветви с настроенными необходимыми политиками.

При необходимости можно использовать параметр обхода, предоставив первое разрешение и запретив второй. У вас по-прежнему есть защита от случайной отправки в ветку с ограничениями.

Примечание.

Это изменение не приводит к изменениям поведения. Пользователи, которым ранее было предоставлено разрешение на освобождение от применения политики , предоставляются разрешения для обоих новых разрешений. Они могут отменить завершение проверок на PR и вносить изменения напрямую в ветки с помощью политиками.