Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

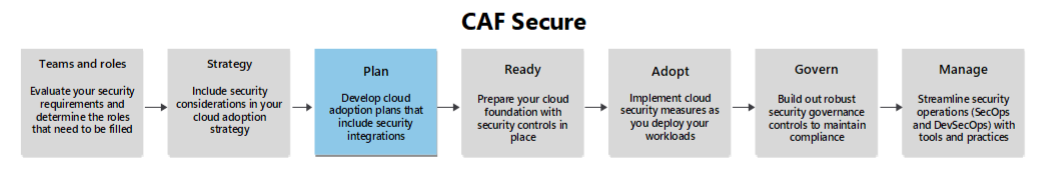

Разработка плана внедрения облака может быть сложной и часто имеет множество технических проблем. Необходимо тщательно планировать каждый шаг процесса внедрения облака, в частности при обновлении устаревших рабочих нагрузок для облачной инфраструктуры. Чтобы создать безопасное облачное пространство с нуля, необходимо интегрировать рекомендации по безопасности в каждый этап вашего плана внедрения. Этот подход помогает обеспечить безопасность новой облачной среды с самого начала.

Когда вы принимаете решения о миграции или реализации, разработайте наиболее высокую позицию стратегии безопасности, которая подходит для вашего бизнеса. Приоритет безопасности над производительностью и экономичностью при запуске проектов. Этот подход гарантирует, что вы не вводите риски, которые могут потребовать перепроектировать рабочие нагрузки позже. Рекомендации, приведенные в этой статье, помогут вам разработать план внедрения облака, который имеет безопасность в качестве основного принципа.

Эта статья является вспомогательным руководством по методологии плана . Он предоставляет области оптимизации безопасности для вас, чтобы рассмотреть этот этап в пути.

Планирование внедрения целевой зоны

Чтобы создать базовые элементы облачного имущества, используйте подход целевой зоны . Эта рекомендация применяется специально к корпоративным и крупным организациям. Небольшие организации и стартапы могут не воспользоваться этим подходом в начале их облачного пути. Однако важно понимать области проектирования, так как необходимо включить эти области в план внедрения облака, даже если вы не создаете полную целевую зону.

Вы можете использовать подход целевой зоны Azure для создания надежной основы для вашего облачного имущества. Эта основа помогает обеспечить управляемую среду, которую можно обеспечить более эффективно в соответствии с рекомендациями.

Целевые зоны: целевая зона — это предварительно настроенная, расширенная безопасность, масштабируемая среда в облаке, которая служит основой для рабочих нагрузок. Она включает в себя сетевые топологии, управление удостоверениями, безопасность и компоненты управления.

Преимущества. Целевые зоны помогают стандартизировать облачные среды. Этот подход помогает обеспечить согласованность и соответствие политикам безопасности. Кроме того, они упрощают управление и масштабируемость.

Модернизация системы безопасности

При разработке плана модернизации безопасности важно сосредоточиться на внедрении новых технологий и операционных методик. Это также важно, чтобы выравнивать эти меры безопасности с бизнес-целями.

Планирование внедрения нулевого доверия

При разработке плана внедрения включите принципы нулевого доверия в план, чтобы помочь структурировать этапы и шаги, которые команды всей организации отвечают за и как они могут выполнять свою деятельность.

Подход Microsoft Zero Trust предоставляет рекомендации по семи технологическим основам, включая рекомендации по развертыванию и настройке. По мере создания плана изучите каждый компонент, чтобы обеспечить комплексное охват этих областей.

Основные принципы технологии нулевого доверия

Удостоверение. Руководство по проверке удостоверений с строгой проверкой подлинности и контролем доступа в соответствии с принципом наименьших привилегий.

Конечные точки: руководство по защите всех конечных точек, включая устройства и приложения, взаимодействующие с данными. Это руководство применяется независимо от того, откуда подключаются конечные точки и как они подключаются.

Данные: руководство по защите всех данных с помощью глубокого подхода к защите.

Приложения: руководство по защите облачных приложений и служб, которые вы используете.

Инфраструктура: руководство по защите облачной инфраструктуры с помощью строгих политик и стратегий принудительного применения.

Сеть: руководство по защите облачной сети с помощью сегментации, проверки трафика и сквозного шифрования.

Видимость, автоматизация и оркестрация: руководство по операционным политикам и методикам, которые помогают применять принципы нулевого доверия.

Компетенция бизнеса

Согласование между технологиями и бизнес-заинтересованными лицами имеет решающее значение для успеха плана модернизации безопасности. Необходимо подходить к разработке плана как совместный процесс и вести переговоры с заинтересованными лицами, чтобы найти лучший способ адаптации процессов и политик. Заинтересованные лица должны понять, как план модернизации влияет на бизнес-функции. Заинтересованные стороны технологий должны знать, где делать уступки, чтобы обеспечить безопасность и нетронутые критически важные бизнес-функции.

Готовность и реагирование на инциденты

Планирование готовности: планирование подготовки инцидентов путем оценки решений управление уязвимостями, систем обнаружения угроз и инцидентов и надежных решений для мониторинга инфраструктуры. Планирование защиты инфраструктуры для уменьшения поверхностей атак.

Планирование реагирования на инциденты: создание надежного плана реагирования на инциденты для обеспечения облачной безопасности. На этапе плана начните разработку плана реагирования на инциденты, определив роли и ключевые этапы, такие как исследование, устранение рисков и обмен данными. Вы добавите сведения об этих ролях и этапах при создании облачного имущества.

Планирование конфиденциальности

Защита от потери данных. Чтобы установить конфиденциальность данных организации на предприятии, тщательно спланируйте конкретные политики и процедуры защиты от потери данных. Этот процесс включает определение конфиденциальных данных, определение способа защиты данных и планирование развертывания технологий шифрования и управления безопасным доступом.

Включите требования к защите данных в планы миграции или разработки в облаке:

Классификация данных: определение и классификация данных на основе требований конфиденциальности и нормативных требований. Этот процесс помогает применять соответствующие меры безопасности.

Шифрование. Убедитесь, что данные шифруются неактивных и передаваемых данных. Используйте строгие стандарты шифрования для защиты конфиденциальной информации.

Элементы управления доступом. Реализуйте строгие элементы управления доступом, чтобы обеспечить доступ только авторизованным пользователям к конфиденциальным данным. Используйте многофакторную проверку подлинности и управление доступом на основе ролей. Следуйте принципу нулевого доверия и явно проверяйте проверку подлинности и авторизацию на основе всех доступных точек данных. Эти точки данных включают удостоверение пользователя, расположение, работоспособности устройства, службу или рабочую нагрузку, классификацию данных и аномалии.

Планирование целостности

Помимо мер, рекомендуемых для конфиденциальности, рассмотрите возможность реализации конкретных мер целостности данных и системы.

Планирование отслеживания целостности данных и системы: в планах внедрения облака или разработки включают планы мониторинга данных и систем для несанкционированных изменений и политик для гигиены данных.

Планирование инцидентов целостности. В плане реагирования на инциденты включите рекомендации по обеспечению целостности. Эти рекомендации должны решать несанкционированные изменения данных или систем, а также способы исправления недопустимых или поврежденных данных, обнаруженных с помощью методов мониторинга и гигиены данных.

Планирование доступности

План внедрения облака должен решать проблемы с доступностью путем внедрения стандартов для проектирования архитектуры и операций. Эти стандарты руководствуются реализацией и будущими этапами и предоставляют схему достижения требований к доступности. Рассмотрим следующие рекомендации при создании плана внедрения облака:

Стандартизируйте шаблоны инфраструктуры и проектирования приложений: стандартизируйте инфраструктуру и шаблоны проектирования приложений, чтобы обеспечить надежность рабочих нагрузок. Избегайте ненужной сложности, чтобы сделать проекты повторяемыми и препятствовать теневым ИТ-поведениям. Следуйте рекомендациям по обеспечению высокой доступности инфраструктуры и устойчивых приложений при определении стандартов проектирования.

Стандартизация средств разработки и практик: разработка четко определенных и применимых стандартов для средств разработки и методик. Этот подход помогает обеспечить соответствие развертываний принципам ЦРУ Triad и включает рекомендации по безопасному развертыванию.

Стандартизируйте операционные инструменты и методики: зависят от четко определенных и строго применяемых стандартов для операторов для обеспечения конфиденциальности, целостности и доступности. Следуйте стандартам последовательно и регулярно обучайте их таким образом, чтобы ваши системы были устойчивыми к атакам и могут эффективно реагировать на инциденты.

Планирование обеспечения безопасности

Для долгосрочной поддержки вашей системы безопасности следует использовать менталитет непрерывного улучшения в организации. Этот подход включает не только соблюдение операционных стандартов в повседневной практике, но и активно ищет возможности для улучшения. Регулярно просматривайте свои стандарты и политики и реализуйте программу обучения, которая способствует непрерывному улучшению мышления.

Чтобы спланировать базовые показатели безопасности, необходимо сначала понять текущую конфигурацию безопасности, чтобы установить базовые показатели. Используйте автоматизированное средство, например Microsoft Secure Score , чтобы быстро установить базовые показатели и получить аналитические сведения о областях для улучшения.