Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье описывается настройка резервного копирования для баз данных SAP Adaptive Server Enterprise (ASE) (Sybase), работающих на виртуальных машинах Azure на портал Azure.

Примечание.

- В настоящее время общедоступная предварительная версия SAP ASE доступна только в общедоступных регионах за пределами США. Эта функция будет доступна в общедоступных регионах США в ближайшее время. Узнайте о поддерживаемых регионах.

- Узнайте о поддерживаемых конфигурациях и сценариях резервного копирования базы данных SAP ASE на виртуальных машинах Azure.

Предварительные условия

Перед настройкой базы данных SAP ASE для резервного копирования ознакомьтесь со следующими предварительными условиями:

Определите или создайте хранилище служб восстановления в том же регионе и подписке, что и виртуальная машина под управлением SAP ASE.

Разрешите подключение с виртуальной машины к Интернету, чтобы получить доступ к Azure.

Объединенная длина имени виртуальной машины SAP ASE Server и имени группы ресурсов не превышает 84 символов для виртуальных машин Azure Resource Manager (ARM) (и 77 символов для классических виртуальных машин). Это ограничение обусловлено тем, что служба резервирует некоторые символы.

Виртуальная машина имеет python >= 3.6.15 (рекомендуется— Python3.10) и модуль запросов Python должен быть установлен. По умолчанию sudo python3 должен запускать python 3.6.15 или более позднюю версию. Проверьте, запустив python3 и sudo python3 в системе, и проверьте, какая версия Python выполняется по умолчанию. Он должен запускать требуемую версию. Вы можете изменить версию, связав python3 с python 3.6.15 или более поздней.

Запустите скрипт конфигурации резервного копирования SAP ASE (скрипт предварительной регистрации) на виртуальной машине, где установлен ASE, как корневой пользователь. Этот скрипт готовит систему ASE к резервному копированию. Узнайте больше о рабочем процессе пререгистрационного скрипта.

Запустите скрипт предварительной регистрации с параметром -sn или --skip-network-checks, если программа установки ASE использует частные конечные точки. Узнайте , как запустить скрипт предварительной регистрации.

Назначьте следующие привилегии и параметры для операции резервного копирования:

Привилегии / параметры Описание Роль оператора Включите эту роль базы данных ASE для пользователя базы данных, чтобы создать пользовательского пользователя базы данных для операций резервного копирования и восстановления и передать его в скрипт предварительной регистрации. Привилегия на маппинг внешнего файла Включите эту роль, чтобы разрешить доступ к файлам базы данных. Владение привилегией любой базы данных Разрешает создание разностных резервных копий. Параметр Разрешить добавочные дампы для базы данных должен быть установлен в True. Усечение входа в привилегированный файл chkpt Отключите эту привилегию для всех баз данных, которые необходимо защитить с помощью службы архивации ASE. Позволяет создать резервную копию журнала базы данных в хранилище служб восстановления. Узнайте больше о заметке SAP — 2921874 — "trunc log on chkpt" в базах данных с HADR — SAP ASE — SAP for Me. Примечание.

Резервные копии журналов не поддерживаются для базы данных Master. Для других системных баз данных резервные копии журналов могут поддерживаться только в том случае, если файлы журналов базы данных хранятся отдельно от файлов данных. По умолчанию системные базы данных создаются с файлами данных и журнала на одном устройстве базы данных, что предотвращает резервное копирование журналов. Чтобы включить резервное копирование журналов, администратор базы данных должен изменить расположение файлов журнала на отдельное устройство.

Используйте встроенные роли Azure для настройки роли и области ресурсов в контексте резервного копирования. Следующая роль участника позволяет выполнять операцию "Настройка защиты " на виртуальной машине базы данных.

Ресурс (управление доступом) Роль Пользователь, группа или основной объект службы Исходная виртуальная машина Azure под управлением базы данных ASE Участник виртуальной машины Позволяет настроить операцию резервного копирования.

Рабочий процесс скрипта предварительной регистрации

Скрипт предварительной регистрации — это скрипт Python, который выполняется на виртуальной машине, где установлена база данных SAP ASE. Скрипт выполняет следующие задачи:

- Создает необходимую группу, в которой добавляются пользователи подключаемого модуля .

- Устанавливает и обновляет необходимые пакеты, такие как waagent, Python, curl, unzip, Libicu и PythonXML.

- Проверяет состояние waagent, проверяет

wireserverиIMDS connectivity, и тестирует TCP-соединение с Microsoft Entra ID. - Подтверждает, поддерживается ли географический регион.

- Проверяет наличие свободного места для журналов в каталоге

waagentи каталоге/opt. - Проверяет, поддерживается ли версия адаптивного сервера Enterprise (ASE).

- Вход в систему SAP с использованием предоставленного имени пользователя и пароля, с включением истории дампов, что необходимо для операций резервного копирования и восстановления.

- Гарантирует, что версия ОС поддерживается.

- Устанавливает и обновляет необходимые модули Python, такие как запросы и криптография.

- Создает файл конфигурации рабочей нагрузки.

- Настраивает необходимые каталоги под

/optдля операций резервного копирования. - Шифрует пароль и безопасно сохраняет его на виртуальной машине.

Запуск скрипта предварительной регистрации

Чтобы выполнить скрипт предварительной регистрации для резервного копирования базы данных SAP ASE, выполните следующие команды bash:

Скачайте файл скрипта предварительной регистрации ASE.

Скопируйте файл на виртуальную машину.

Примечание.

Замените в следующих командах

<script name>именем загруженного и скопированного файла скрипта на виртуальную машину.Преобразуйте скрипт в формат Unix.

dos2unix <script name>Измените разрешение файла скрипта.

Примечание.

Перед выполнением следующей команды замените

/path/to/script/fileна фактический путь к файлу скрипта в виртуальной машине.sudo chmod -R 777 /path/to/script/fileОбновите имя скрипта.

sudo ./<script name> -usВыполните скрипт.

Примечание.

Перед выполнением следующей команды укажите необходимые значения для заполнителей.

sudo ./<script name> -aw SAPAse --sid <sid> --sid-user <sid-user> --db-port <db-port> --db-user <db-user> --db-host <private-ip-of-vm> --enable-striping <enable-striping>Список параметров:

-

<sid>: имя требуемого сервера ASE (обязательно) -

<sid-user>: имя пользователя ОС, в котором выполняется система ASE (например,syb<sid>) (обязательный) -

<db-port>: номер порта сервера базы данных ASE (например, 4901) (обязательный) -

<db-user>: имя пользователя базы данных ASE для подключения ODBC (например,sapsa) (обязательно) -

<db-host>: частный IP-адрес виртуальной машины (обязательно) -

<enable-striping>: включение полосирования (варианты: ['true', 'false'], обязательно) -

<stripes-count>: количество полос (по умолчанию: "4") -

<compression-level>: уровень сжатия (по умолчанию: '101')

Примечание.

Чтобы найти

<private-ip-of-vm>виртуальную машину, откройте виртуальную машину в портал Azure и проверьте частный IP-адрес в разделе "Сеть".-

Просмотр сведений о параметрах.

sudo ./<script name> -aw SAPAse --helpПосле выполнения скрипта вам будет предложено указать пароль базы данных. Укажите пароль и нажмите клавишу ВВОД , чтобы продолжить.

Создание настраиваемой роли для Azure Backup

Чтобы создать настраиваемую роль для Azure Backup, выполните следующие команды bash:

Примечание.

После каждой из этих команд убедитесь, что выполните команду go для выполнения инструкции.

Войдите в базу данных, используя роль пользователя единого входа (SSO).

isql -U sapsso -P <password> -S <sid> -XСоздайте новую роль.

create role azurebackup_roleПрисвойте операторскую роль новой роли.

grant role oper_role to azurebackup_roleВключите детализированные разрешения.

sp_configure 'enable granular permissions', 1Войдите в базу данных, используя учетную запись с ролью SA.

isql -U sapsa -P <password> -S <sid> -XПереключитесь на базу данных master.

use masterПредоставьте новой роли привилегию отображения внешнего файла.

grant map external file to azurebackup_roleВойдите снова, используя пользователя с ролью SSO.

isql -U sapsso -P <password> -S <sid> -XСоздайте нового пользователя.

sp_addlogin backupuser, <password>Предоставьте пользователю пользовательскую роль.

grant role azurebackup_role to backupuserЗадайте настраиваемую роль в качестве значения по умолчанию для пользователя.

sp_modifylogin backupuser, "add default role", azurebackup_roleПредоставьте настраиваемой роли привилегию владеть любой базой данных от имени пользователя SA.

grant own any database to azurebackup_roleСнова войдите в базу данных в качестве пользователя SA .

isql -U sapsa -P <password> -S <sid> -XВключите доступ к файлам.

sp_configure "enable file access", 1Включите разностную резервную копию в базе данных.

use master go sp_dboption <database_name>, 'allow incremental dumps', true goОтключите параметр trunc log on chkpt в базе данных.

use master go sp_dboption <database_name>, 'trunc log on chkpt', false go

Установка сетевого подключения

Для всех операций база данных SAP ASE, запущенная на виртуальной машине Azure, требует подключения к службе архивации Azure, служба хранилища Azure и идентификатору Microsoft Entra. Это подключение можно достичь с помощью частных конечных точек или путем предоставления доступа к необходимым общедоступным IP-адресам или полным доменным именам. Отсутствие правильного подключения к необходимым службам Azure может привести к сбою в таких операциях, как обнаружение баз данных, настройка резервного копирования, выполнение резервных копий и восстановление данных.

В следующей таблице перечислены различные альтернативы, которые можно использовать для подключения:

| Вариант | Достоинства | Недостатки |

|---|---|---|

| Частные конечные точки | Разрешить резервное копирование по частным IP-адресам в виртуальной сети. Обеспечьте детализированный контроль над сетью и хранилищем данных. |

Взимаются стандартные расходы на частные конечные точки. |

| Теги службы группы безопасности сети (NSG) | Проще управлять, так как изменения диапазона автоматически объединяются. Нет дополнительных затрат. |

Используется только с NSG (группами безопасности сети). Предоставляет доступ ко всей службе. |

| FQDN-теги Azure Firewall | Проще управлять, так как необходимые полные доменные имена автоматически управляются. | Используется только с фаерволом Azure. |

| Разрешение доступа к FQDN/IP-адресам службы | Нет дополнительных затрат. Работает с любыми устройствами безопасности сети и брандмауэрами. Вы также можете использовать конечные точки службы для хранилища. Однако для azure Backup и идентификатора Microsoft Entra необходимо назначить доступ к соответствующим IP-адресам и полным доменным именам. |

Для доступа может потребоваться широкий набор IP-адресов или полных доменных имен. |

| Конечная точка службы для виртуальной сети | Используется для Azure Storage. Предоставляет большие преимущества для оптимизации производительности трафика плоскости данных. |

Невозможно использовать для Microsoft Entra ID, службы Azure Backup. |

| Сетевой виртуальный модуль | Используется для службы хранилища Azure, Microsoft Entra ID, службы Azure Backup. Плоскость данных - служба хранилища Azure: *.blob.core.windows.net, *.queue.core.windows.net*.blob.storage.azure.net Управляющая плоскость — Microsoft Entra ID: разрешить доступ к полным доменным именам, упомянутым в разделах 56 и 59 Microsoft 365 Common и Office Online. — Служба архивации Azure: .backup.windowsazure.com Дополнительные сведения о тегах службы Брандмауэра Azure. |

Повышает нагрузку на трафик плоскости данных и снижает пропускную способность и производительность. |

В следующих разделах подробно описано использование параметров подключения.

Частные конечные точки

Частные конечные точки позволяют безопасно подключаться с серверов в виртуальной сети к хранилищу служб восстановления. Частная конечная точка использует IP-адрес из адресного пространства виртуальной сети (VNET) для вашего хранилища. Сетевой трафик между вашими ресурсами в виртуальной сети и хранилищем проходит через вашу виртуальную сеть и частное соединение в магистральной сети Microsoft. Это устраняет уязвимость в общедоступном Интернете. Дополнительные сведения о частных конечных точках для Azure Backup.

Примечание.

- Частные конечные точки поддерживаются для Azure Backup и хранилища Azure. Microsoft Entra ID поддерживает приватные конечные точки в предварительной версии. До тех пор, пока они не станут доступными для общего использования, служба резервного копирования Azure поддерживает настройку прокси-сервера для Microsoft Entra ID, чтобы для виртуальных машин ASE не требовалось исходящее подключение. Дополнительные сведения см. в разделе поддержки прокси-сервера.

- Для операции скачивания скрипта предварительной регистрации SAP ASE (скрипты рабочей нагрузки ASE) требуется доступ к Интернету. Однако на виртуальных машинах с включенной частной конечной точкой (PE) скрипт предварительной регистрации не может напрямую скачать эти скрипты рабочей нагрузки. Таким образом, необходимо скачать скрипт на локальной виртуальной машине или другой виртуальной машине с доступом к Интернету, а затем использовать SCP или любой другой метод передачи, чтобы переместить его на виртуальную машину с поддержкой PE.

Теги группы безопасности сети

Если вы используете группы безопасности сети (NSG), используйте тег службы AzureBackup, чтобы разрешить исходящий доступ к Azure Backup. Помимо тега Azure Backup, необходимо также разрешить подключение для проверки подлинности и передачи данных путем создания аналогичных правил NSG для Microsoft Entra ID и Azure Storage.

Чтобы создать правило для тега Azure Backup, сделайте следующее:

- В портале Azure перейдите в группы безопасности сети и выберите группу безопасности сети.

- В колонке "Параметры" выберите правила безопасности исходящего трафика.

- Выберите Добавить.

- Введите все необходимые сведения для создания нового правила. Убедитесь, что назначение установлено на тег службы и тег службы назначения установлен на

AzureBackup. - Нажмите кнопку Добавить, чтобы сохранить только что созданное исходящее правило безопасности.

Вы также можете создавать правила безопасности исходящего трафика NSG для Azure Storage и Microsoft Entra ID. Дополнительные сведения о тегах служб.

Теги Брандмауэра Azure

Если вы используете Брандмауэр Azure, создайте правило приложения, используя тег FQDN AzureBackup для Брандмауэра Azure. Это разрешает весь исходящий доступ к Azure Backup.

Примечание.

Azure Backup в настоящее время не поддерживает правило приложения с включённой инспекцией TLS в Azure Firewall.

Разрешение доступа к диапазонам IP-адресов службы

Если вы решили разрешить IP-адреса службы доступа, просмотрите диапазоны IP-адресов в JSON-файле. Необходимо разрешить доступ к IP-адресам, соответствующим Azure Backup, Azure Хранилище и идентификатору Microsoft Entra ID.

Разрешить доступ к FQDN службы

Чтобы разрешить доступ к необходимым службам с серверов, можно также использовать следующие FQDN:

| Служба | Доменные имена для доступа | Порты |

|---|---|---|

| Azure Backup | *.backup.windowsazure.com |

443 |

| Хранилище Azure | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com Разрешить доступ к полным доменным именам в разделах 56 и 59 в соответствии с этой статьей. |

443 Если применимо. |

Использование прокси-сервера HTTP для маршрутизации трафика

Примечание.

В настоящее время HTTP-прокси для трафика Microsoft Entra ID поддерживается только для базы данных SAP ASE. Если необходимо устранить необходимость в исходящих подключениях (для Azure Backup и для трафика службы хранилища Azure) для резервного копирования баз данных через Azure Backup на ВМ ASE, используйте другие параметры, такие как частные конечные точки.

Использование прокси-сервера HTTP для трафика идентификатора Microsoft Entra

Чтобы использовать прокси-сервер HTTP для маршрутизации трафика для идентификатора Microsoft Entra ID, выполните следующие действия.

В базе данных перейдите в папку

opt/msawb/bin.Создайте новый JSON-файл с именем

ExtensionSettingsOverrides.json.В файл JSON добавьте пару "ключ — значение" следующим образом:

{ "UseProxyForAAD":true, "UseProxyForAzureBackup":false, "UseProxyForAzureStorage":false, "ProxyServerAddress":"http://xx.yy.zz.mm:port" }Измените разрешения и владельца файла следующим образом:

chmod 750 ExtensionSettingsOverrides.json chown root:msawb ExtensionSettingsOverrides.json

Примечание.

Вам не потребуется перезапускать службы. Служба Azure Backup попытается направить трафик идентификатора Microsoft Entra через прокси-сервер, упомянутый в JSON-файле.

Использование правил исходящего трафика

Если настройка брандмауэра или группы безопасности сети блокирует домен management.azure.com для виртуальной машины Azure, резервные копии моментальных снимков терпят неудачу.

Создайте следующее правило исходящего трафика и разрешите домену резервное копирование базы данных. Узнайте , как создать правила исходящего трафика.

Источник: IP-адрес виртуальной машины.

Назначение: тег службы.

Тег службы назначения: AzureResourceManager

Создание хранилища для служб восстановления

Хранилище служб восстановления — это сущность управления, которая хранит точки восстановления, созданные с течением времени, и предоставляет интерфейс для выполнения операций, связанных с резервным копированием. (создание резервных копий по запросу, восстановление и создание политик резервного копирования).

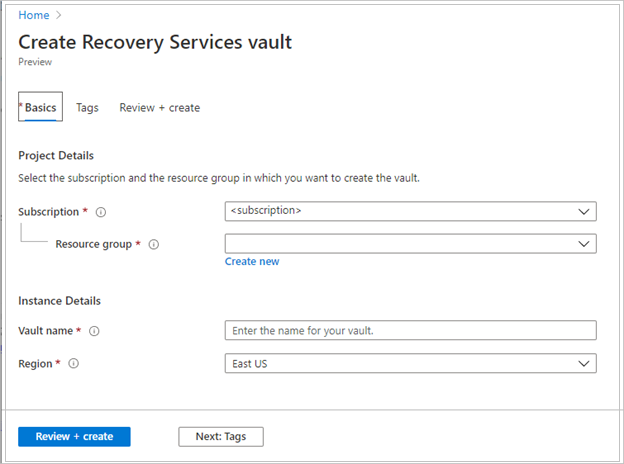

Чтобы создать хранилище служб восстановления, сделайте следующее:

Войдите на портал Azure.

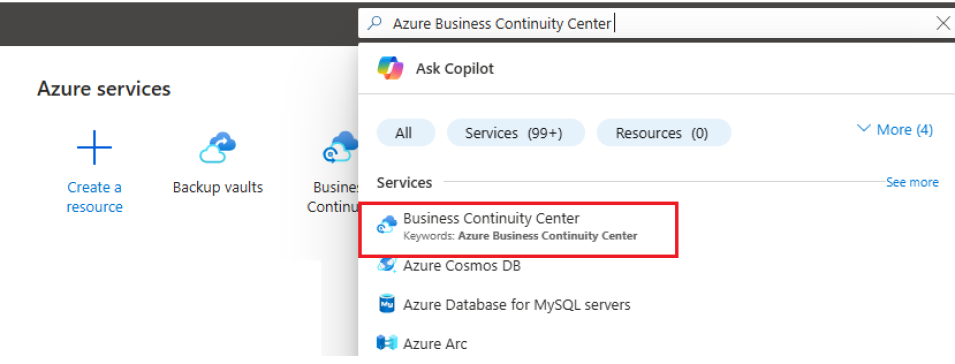

Найдите Центр непрерывности бизнес-процессов, а затем перейдите на панель мониторинга Центра непрерывности бизнес-процессов.

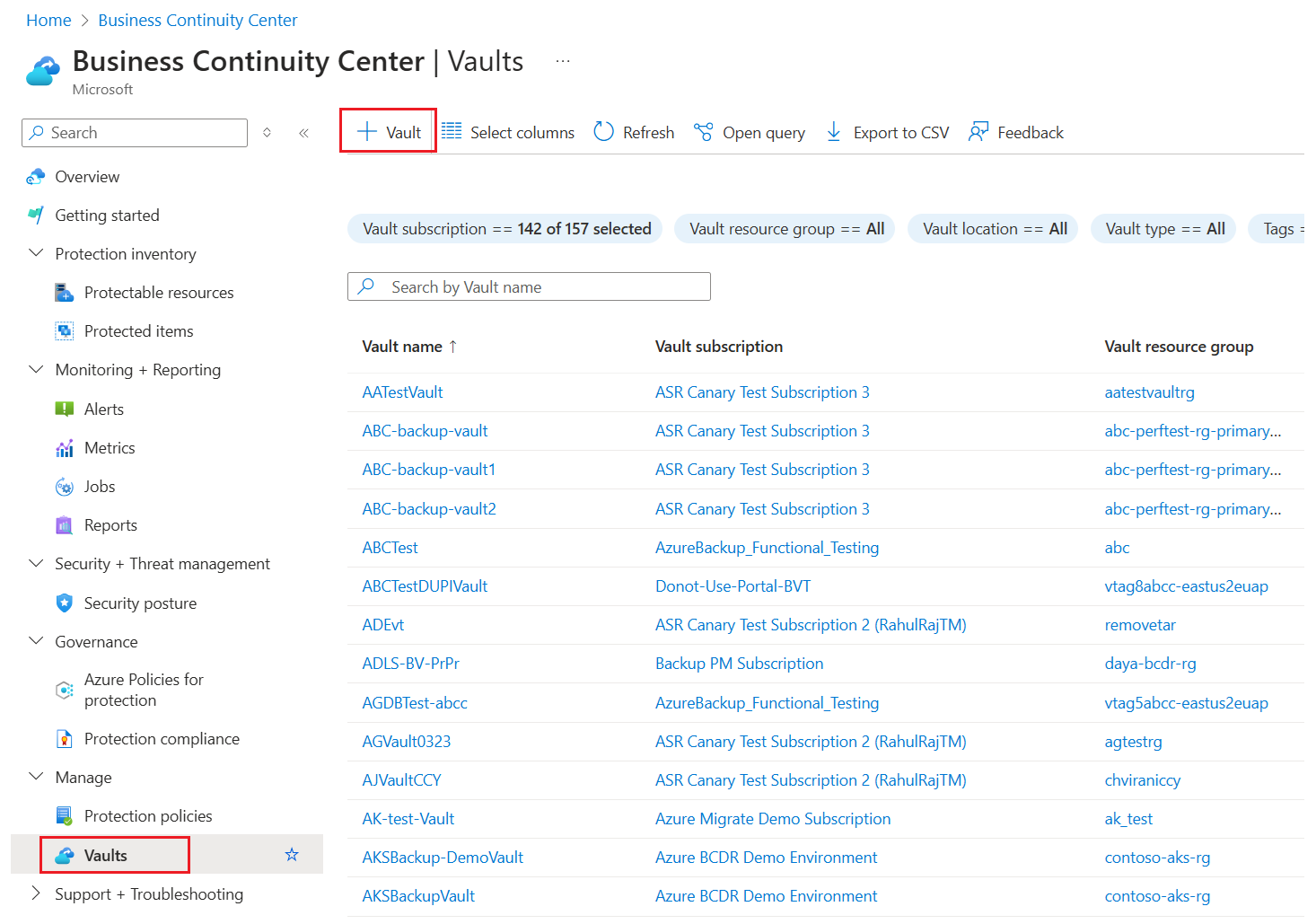

В области Vault выберите +Vault.

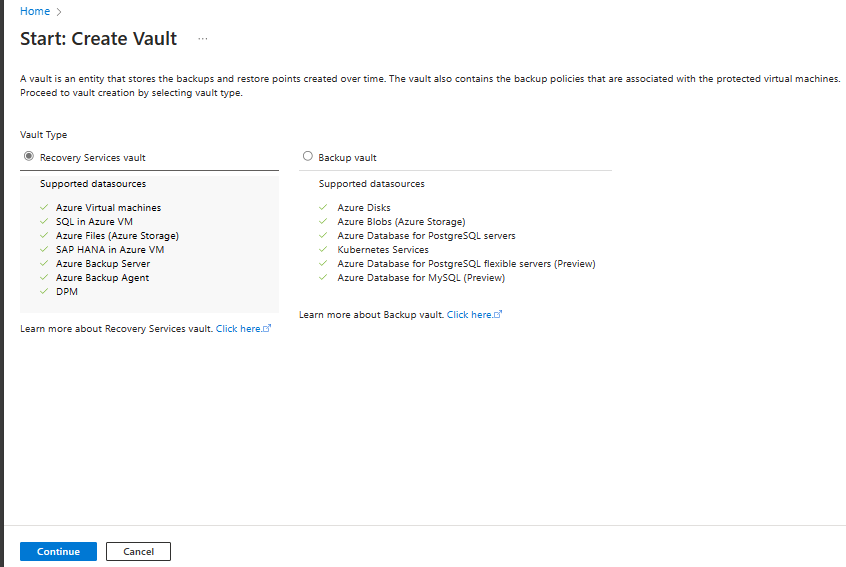

Выберите Хранилище Служб восстановления >Продолжить.

На панели Хранилище служб восстановления введите следующие значения:

Подписка. Выберите нужную подписку. Если вы являетесь подписчиком только одной подписки, вы увидите это имя. Если вы не уверены, какая подписка используется, используйте подписку по умолчанию. Вариантов будет несколько только в том случае, если рабочая или учебная учетная запись связана с несколькими подписками Azure.

Группа ресурсов: выберите имеющуюся группу ресурсов или создайте новую. Чтобы просмотреть список доступных групп ресурсов в подписке, выберите "Использовать существующий", а затем выберите ресурс в раскрывающемся списке. Чтобы создать новую группу ресурсов, нажмите кнопку "Создать", а затем введите имя. Дополнительные сведения о группах ресурсов см. в статье Общие сведения об Azure Resource Manager.

Имя хранилища. Введите понятное имя для идентификации хранилища. Это имя должно быть уникальным в пределах подписки Azure. Введите имя, которое содержит от 2 до 50 знаков. Оно должно начинаться с буквы и может содержать только буквы, цифры и дефисы.

Область. Выберите географический регион для хранилища. Чтобы создать хранилище для защиты любого источника данных, хранилище должно находиться в том же регионе, что и источник данных.

Внимание

Если вы не уверены в расположении источника данных, закройте окно. Перейдите к списку ресурсов на портале. Если у вас есть источники данных в нескольких регионах, создайте хранилище Служб восстановления в каждом из них. Создайте хранилище в первом местоположении перед созданием хранилища в другом местоположении. Не нужно указывать учетные записи хранения для хранения данных резервного копирования. Хранилище Служб восстановления и Azure Backup обрабатывают это автоматически.

Указав значения, выберите Просмотр и создание.

Чтобы завершить создание хранилища служб восстановления, нажмите кнопку "Создать".

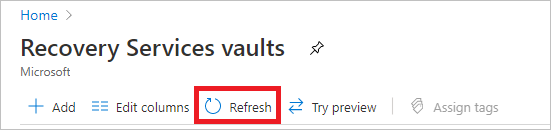

Для создания хранилища Служб восстановления может потребоваться некоторое время. Отслеживайте уведомления о состоянии в области уведомлений в правом верхнем углу. После создания хранилища оно появится в списке Хранилищ для служб восстановления. Если хранилище не отображается, нажмите кнопку "Обновить".

Примечание.

Azure Backup теперь поддерживает неизменяемые хранилища, которые помогают гарантировать, что точки восстановления после создания не могут быть удалены до истечения срока действия политики резервного копирования. Вы можете сделать неизменяемость необратимой для максимальной защиты данных резервного копирования от различных угроз, включая атаки программ-шантажистов и вредоносных субъектов. Подробнее.

Включение восстановления между регионами

В хранилище служб восстановления можно включить восстановление между регионами. Узнайте , как включить межрегиональное восстановление.

Обнаружение баз данных

Чтобы обнаружить базы данных SAP ASE, выполните следующие действия.

Перейдите в хранилище служб восстановления и нажмите кнопку +Резервное копирование.

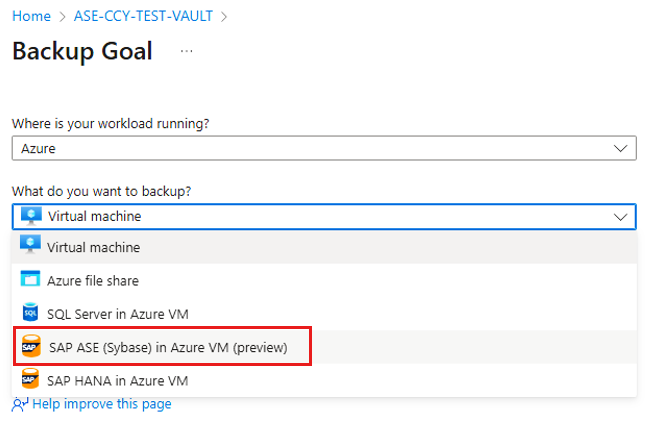

На этапе Backup Goal выберите SAP ASE (Sybase) в виртуальной машине Azure (предварительная версия) в качестве типа источника данных.

Выберите пункт Начать обнаружение. Это инициирует обнаружение незащищенных виртуальных машин Linux в регионе хранилища.

Примечание.

- После обнаружения на портале появятся незащищенные виртуальные машины, упорядоченные по имени и группе ресурсов.

- Если виртуальная машина не отображается, как ожидалось, проверьте, сохранена ли она в хранилище.

- Несколько виртуальных машин могут иметь одно имя, но они будут принадлежать к разным группам ресурсов.

На панели «Выбор виртуальных машин» скачайте предварительный скрипт, предоставляющий разрешения для службы Резервного копирования Azure на доступ к виртуальным машинам SAP ASE для обнаружения баз данных.

Запустите скрипт на каждой виртуальной машине, где размещены базы данных SAP ASE, для которых необходимо создать резервную копию.

После запуска скрипта на виртуальных машинах в панели "Выбор виртуальных машин", выберите виртуальные машины, а затем выберите пункт "Обнаружение баз данных".

Azure Backup обнаруживает все базы данных SAP ASE на виртуальной машине. Во время обнаружения Azure Backup регистрирует виртуальную машину в хранилище и устанавливает расширение на виртуальной машине. На базе данных агент не установлен.

Настройка резервной копии базы данных SAP ASE (Sybase)

Чтобы настроить операцию резервного копирования для базы данных SAP ASE, выполните следующие действия.

В колонке "Цель резервного копирования" в разделе "Шаг 2" выберите "Настройка резервного копирования".

2.В разделе "Политика резервного копирования" выберите "Создать новую политику" для баз данных.

Политика резервного копирования определяет, когда выполняется резервное копирование и длительность хранения резервных копий.

- Политика создается на уровне хранилища.

- Несколько хранилищ могут использовать одну и ту же политику резервного копирования, но тогда необходимо применить эту политику резервного копирования к каждому хранилищу.

В имени политики укажите имя новой политики.

В политике полного резервного копирования выберите частоту резервного копирования, а затем выберите "Ежедневно" или "Еженедельно" в зависимости от требования.

Ежедневно: выберите часовой и часовой пояс, в котором начинается задание резервного копирования.

Примечание.

- Необходимо запустить полную резервную копию. Этот параметр нельзя отключить.

- Перейдите к политике полного резервного копирования, чтобы просмотреть параметры политики.

- При ежедневном создании полных резервных копий невозможно создавать разностные резервные копии.

Еженедельно: выберите день недели, часа и часового пояса, в котором выполняется задание резервного копирования.

На следующем снимке экрана показано расписание резервного копирования для полных резервных копий.

В диапазоне хранения определите диапазон хранения для полной резервной копии.

Примечание.

- По умолчанию выбраны все варианты. Снимите ограничения диапазона хранения, которые вы не хотите использовать, и задайте нужные.

- Минимальный период хранения для резервной копии любого типа (полная/разностная/журнал) составляет семь дней.

- Точки восстановления помечены для сохранения исходя из их периода хранения. Например, если выбран параметр "Ежедневно", то каждый день активируется создание только одной полной резервной копии.

- Резервная копия за конкретный день помечается и сохраняется в соответствии с недельной политикой хранения и настройками.

- Месячный и годовой диапазоны хранения действуют аналогичным образом.

В политике полного резервного копирования нажмите кнопку "ОК", чтобы принять параметры.

Выберите разностную резервную копию, чтобы добавить разностную политику.

В политике разностного резервного копирования выберите "Включить", чтобы открыть элементы управления частотой и хранением.

Примечание.

- Максимально в день можно активировать одну разностную резервную копию.

- Максимальный срок хранения разностных резервных копий составляет 180 дней. Если требуется более длительное хранение, необходимо использовать полные резервные копии.

Нажмите кнопку "ОК", чтобы сохранить политику и вернуться на страницу политики резервного копирования.

Выберите "Резервное копирование журналов", чтобы добавить политику резервного копирования журналов транзакций.

На странице Резервное копирование логов выберите «Включить», чтобы задать частоту и параметры управления хранением.

Примечание.

- Резервные копии журналов начнут создаваться только после завершения одного успешного полного резервного копирования.

- Каждая резервная копия журнала связана с предыдущей полной резервной копией, образуя цепочку восстановления. Эта полная резервная копия сохраняется до истечения срока хранения последней резервной копии журнала. Это может означать, что полная резервная копия сохраняется в течение дополнительного периода, чтобы гарантировать возможность восстановления всех журналов. Предположим, что пользователь настроил еженедельное полное резервное копирование, ежедневное дифференциальное копирование и журналы каждые 2 часа. Все они сохраняются в течение 30 дней. Но еженедельную полную резервную копию можно удалить, только после того как станет доступна следующая полная резервная копия, т. е. через 30 + 7 дней. Предположим, что еженедельное полное резервное копирование происходит 16 ноября. Согласно политике хранения она сохраняется до 16 декабря. Последняя резервная копия журнала для этой полной копии создается до следующего запланированного резервного копирования 22 ноября. Пока этот журнал доступен до 22 декабря, полная копия от 16 ноября не удаляется. Таким образом, полная резервная копия от 16 ноября будет храниться до 22 декабря.

В разделе "Настройка резервного копирования" выберите новую политику в разделе "Политика резервного копирования" и нажмите кнопку "Добавить".

Выберите "Настроить резервную копию".

В списке "Выбор элементов для резервного копирования" выберите базы данных для защиты и нажмите кнопку "Далее".

Просмотрите конфигурацию резервного копирования.

Нажмите кнопку "Включить резервное копирование", чтобы запустить операцию резервного копирования.

Выполнение резервного копирования по требованию

Чтобы выполнить резервное копирование по запросу, выполните следующие действия.

Перейдите в хранилище служб восстановления и выберите элементы резервного копирования.

В колонке "Элементы резервного копирования" выберите тип управления резервными копиями в качестве SAP ASE (Sybase) в виртуальной машине Azure.

Выберите просмотреть сведения базы данных для резервного копирования по запросу.

Выберите Создать резервную копию сейчас для создания резервной копии по запросу.

На панели "Резервное копирование теперь " выберите тип резервной копии, которую требуется выполнить, и нажмите кнопку "ОК". Период хранения этой резервной копии определяется типом резервного копирования по запросу, который требуется запустить.

- Полные резервные копии по запросу хранятся не менее 45 дней и не более 99 лет.

- Разностные резервные копии по запросу сохраняются в соответствии с удержанием журналов, установленным в политике.