Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Ключи, управляемые клиентом для шифрования томов Azure NetApp Files, позволяют использовать собственные ключи, а не ключ, управляемый платформой (Майкрософт), при создании нового тома. С помощью ключей, управляемых клиентом, можно полностью управлять связью между жизненным циклом ключа, разрешениями на использование ключей и операциями аудита с ключами.

Это важно

Сведения о настройке ключей, управляемых клиентом, для уровня обслуживания "Гибкий", "Стандартный", "Премиум" или "Ультра", см. в статье "Настройка ключей, управляемых клиентом".

Соображения

- Для повышения безопасности выберите параметр "Отключить общедоступный доступ " в параметрах сети хранилища ключей. При выборе этого параметра необходимо также выбрать разрешить доверенным службам Майкрософт обойти этот брандмауэр, чтобы разрешить службе Azure NetApp Files доступ к ключу шифрования.

- Ключи, управляемые клиентом, поддерживают автоматическое продление сертификата управляемого удостоверения системы (MSI). Если сертификат действителен, его не нужно обновлять вручную.

- Не вносите никаких изменений в базовое хранилище ключей Azure или частную конечную точку Azure после создания тома ключей, управляемых клиентом. Внесение изменений может сделать тома недоступными. Если необходимо внести изменения, ознакомьтесь с обновлением IP-адреса частной конечной точки для ключей, управляемых клиентом.

- Если решение Azure Key Vault становится недоступным, Azure NetApp Files теряет доступ к ключам шифрования и возможность читать или записывать данные в тома, включенные с помощью ключей, управляемых клиентом. Чтобы получить к затронутым томам доступ и вручную восстановить их, создайте запрос в службу поддержки.

- Azure NetApp Files поддерживает управляемые клиентом ключи на томах репликации источника и данных с межрегиональная репликация или связи репликации между зонами.

- Применение групп безопасности сети Azure (NSG) в подсети приватного канала к Azure Key Vault поддерживается для ключей, управляемых клиентом Azure NetApp Files. Группы безопасности сети не влияют на подключение к частным каналам, если политика сети частной конечной точки не включена в подсети.

- Оболочка или распаковка не поддерживается. Управляемые клиентом ключи используют шифрование и расшифровку. Дополнительные сведения см. в разделе "Алгоритмы RSA".

Требования

Перед созданием первого тома ключа, управляемого клиентом, необходимо настроить следующее:

Виртуальная сеть: подсеть виртуальной сети должна быть делегирована

Microsoft.Netapp/elasticVolumesAzure Key Vault, содержащий по крайней мере один ключ.

- Для хранилища ключей должны быть включены обратимое удаление и защита от очистки.

- Ключ должен иметь тип RSA.

Хранилище ключей должно иметь частную конечную точку Azure.

- Частная конечная точка должна находиться в другой подсети, чем та, которая делегирована для использования в Azure NetApp Files. Подсеть должна находиться в той же виртуальной сети, как и та, которая делегирована Azure NetApp.

Если вы настроили Azure Key Vault для использования управления доступом на основе ролей Azure (RBAC), убедитесь, что удостоверение, назначаемое пользователем для encypriont, имеет назначение роли в хранилище ключей с разрешениями для действий:

Microsoft.KeyVault/vaults/keys/readMicrosoft.KeyVault/vaults/keys/encrypt/actionMicrosoft.KeyVault/vaults/keys/decrypt/actionДополнительные сведения о настройке Azure Key Vault с помощью RBAC см. в статье Предоставление доступа к ключам Key Vault, сертификатам и секретам с помощью управления доступом на основе ролей Azure.

- Если вы настроили Azure Key Vault для использования политики доступа к хранилищу, портал Azure выполняет автоматическую настройку учётной записи Elastic при настройке ключа, управляемого клиентом.

Дополнительные сведения о Azure Key Vault и частной конечной точке Azure см. в следующем разделе:

- Краткое руководство. Создание хранилища ключей

- Создание или импорт ключа в хранилище

- Создание частной конечной точки

- Дополнительные сведения о ключах и поддерживаемых типах ключей

- Управление политиками сети для частных конечных точек

Настройка учетной записи Elastic NetApp для использования ключей, управляемых клиентом

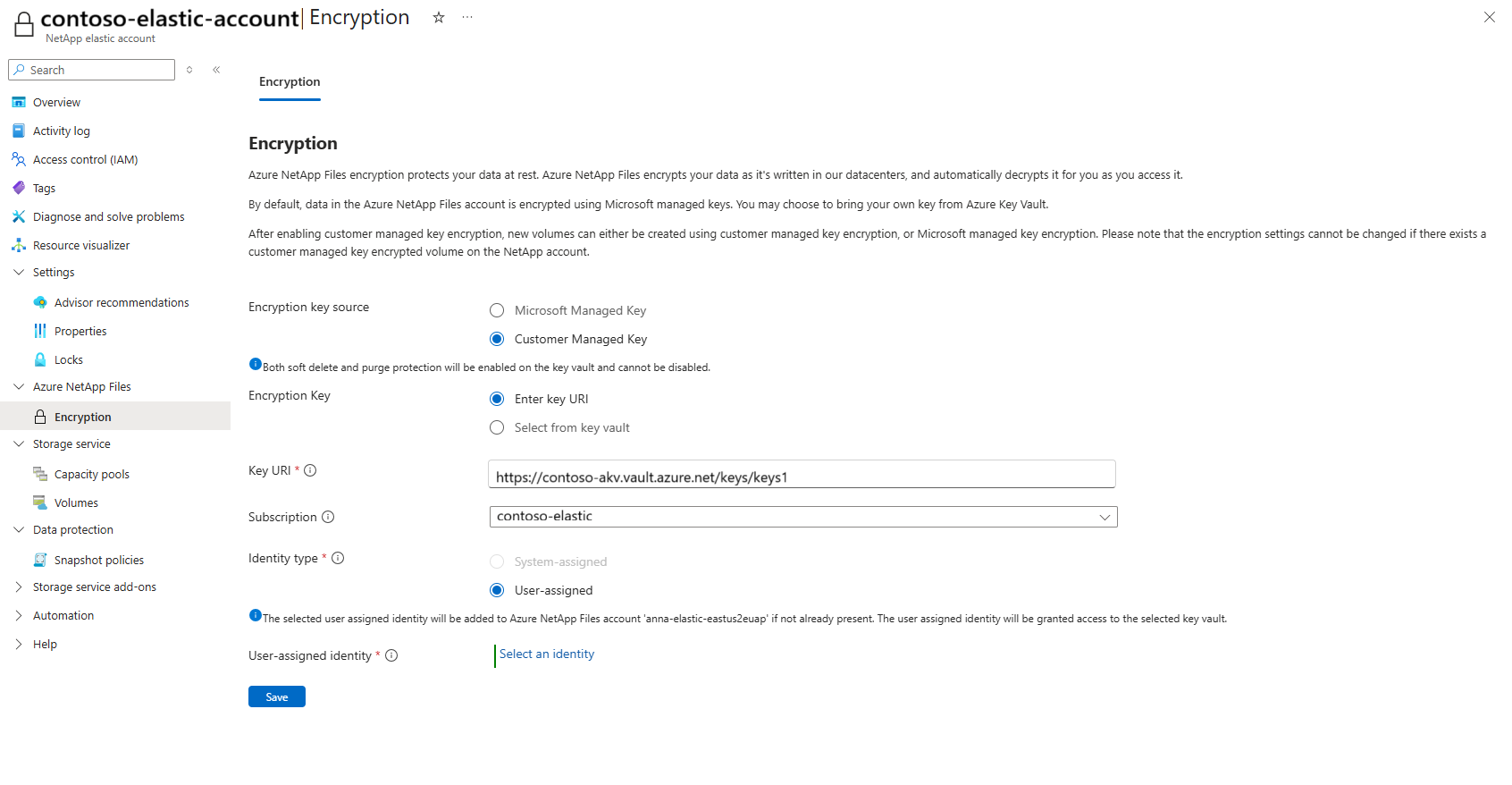

В учетной записи хранения Elastic выберите "Шифрование".

Для источника ключа шифрования выберите управляемый клиентом ключ.

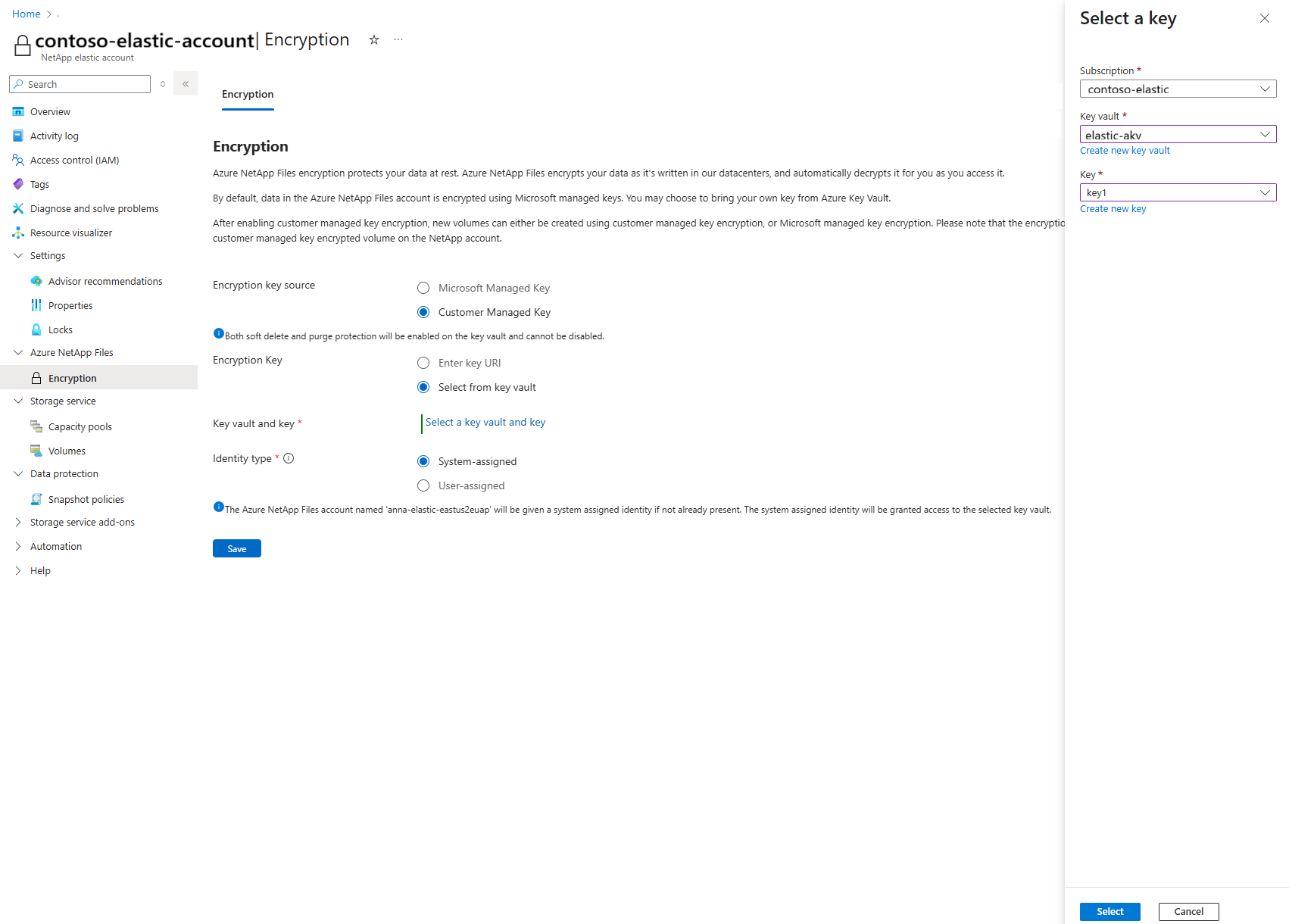

Укажите ключ шифрования.

- Если у вас есть универсальный код ресурса (URI), выберите Ввод ключа URI и вручную введите URI ключа и подписку.

- Чтобы выбрать ключ из списка, выберите " Выбрать хранилище ключей ", а затем выберите хранилище ключей и ключ. В раскрывающихся меню выберите подписку, хранилище ключей и ключ , а затем нажмите , чтобы подтвердить выбор.

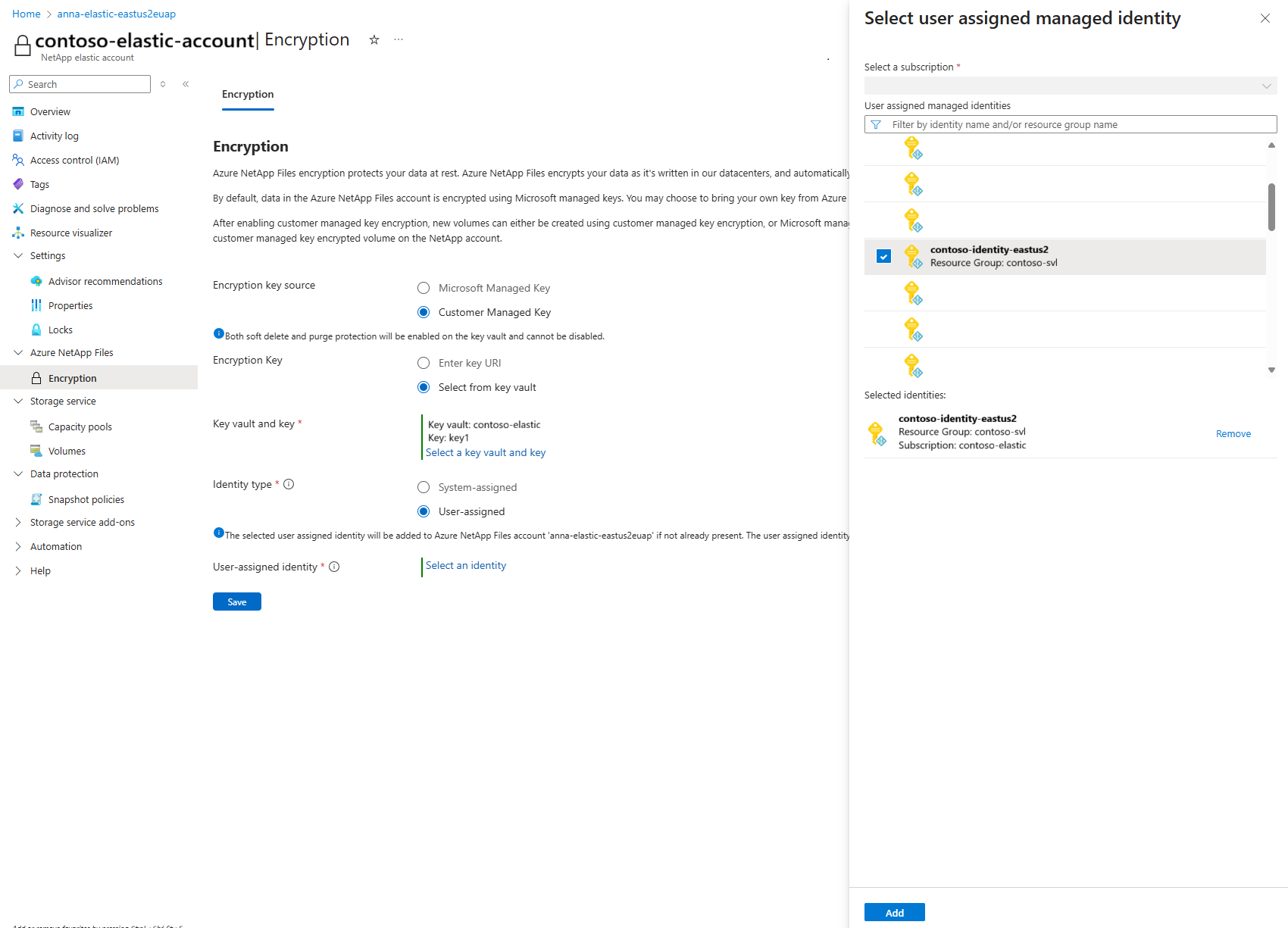

Выберите тип удостоверения для проверки подлинности с помощью Azure Key Vault.

В случае если ваше Azure Key Vault настроено использовать политику доступа к хранилищу в качестве модели разрешений, оба варианта доступны. В противном случае доступен только назначенный пользователем параметр.

- При выборе пользовательского удостоверения выберите идентификатор. Выберите идентификацию, чтобы открыть контекстную панель. Выберите соответствующее управляемое удостоверение, назначаемое пользователем.

- Если выберете системное назначение, перейдите к следующему шагу. При сохранении параметров шифрования Azure настраивает учетную запись NetApp автоматически путем добавления удостоверения, назначаемого системой, в учетную запись NetApp и создает политику доступа в Azure Key Vault с разрешениями ключей Get, Encrypt, Decrypt.

Нажмите кнопку "Сохранить".

Дальнейшие шаги

После настройки параметров шифрования для учетной записи Elastic NetApp создайте пул емкости, избыточный для эластичных зон. Убедитесь, что вы выбрали управляемый клиентом источник ключа шифрования, а затем укажите настроенное хранилище ключей Azure в частной конечной точке хранилища ключей.

После создания пула емкости с помощью ключей, управляемых клиентом, тома, созданные в пуле емкости, автоматически наследуют параметры шифрования ключей, управляемых клиентом.