Примечание

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Prometheus не ограничивается мониторингом кластеров Kubernetes. Используйте Prometheus для мониторинга приложений и служб, работающих на серверах, где бы они ни выполнялись. Например, можно отслеживать приложения, работающие на виртуальных машинах, масштабируемых наборах виртуальных машин или даже на локальных серверах. Вы также можете отправлять метрики Prometheus в рабочую область Azure Monitor из локального кластера и сервера Prometheus.

В этой статье объясняется, как настроить удаленную запись для отправки данных из локального экземпляра Prometheus в рабочую область Azure Monitor.

Параметры удаленной записи

Самоуправляемый Prometheus может работать в Azure и средах, отличных от Azure. Ниже приведены параметры проверки подлинности для удаленной записи в рабочую область Azure Monitor в зависимости от среды, в которой выполняется Prometheus.

Управляемые Azure виртуальные машины, масштабируемые наборы виртуальных машин и кластеры Kubernetes

Используйте аутентификацию с управляемыми удостоверениями, назначаемыми пользователем, для служб, которые работают в режиме самостоятельного управления Prometheus в среде Azure. К управляемым Azure службам относятся:

- Виртуальные машины Azure

- Масштабируемые наборы виртуальных машин Azure

- Служба Azure Kubernetes (AKS)

Чтобы настроить удаленную запись для управляемых ресурсов Azure, см. статью "Удаленная запись с использованием проверки подлинности управляемого удостоверения, назначаемого пользователем" в дальнейшем в этой статье.

Виртуальные машины и кластеры Kubernetes, работающие в средах, отличных от Azure

Если у вас есть виртуальные машины или кластер Kubernetes в средах, отличных от Azure, или вы подключены к Azure Arc, установите самоуправляемый Prometheus и настройте удаленную запись с помощью проверки подлинности приложения Microsoft Entra. Дополнительные сведения см. в статье "Удаленная запись с помощью проверки подлинности приложения Microsoft Entra" далее в этой статье.

Включение серверов с поддержкой Azure Arc позволяет управлять и настраивать виртуальные машины вне Azure в среде Azure. Дополнительные сведения см. в разделе Серверы с поддержкой Azure Arc и Kubernetes с поддержкой Azure Arc. Серверы с поддержкой Azure Arc поддерживают только проверку подлинности Microsoft Entra.

Замечание

Управляемые удостоверения, назначаемые системой, не поддерживаются для удаленной записи данных в рамках рабочих областей Azure Monitor. Используйте управляемое удостоверение, назначаемое пользователем, или проверку подлинности приложения Microsoft Entra.

Предпосылки

Поддерживаемые версии

- Для проверки подлинности управляемого удостоверения требуются версии Prometheus старше 2.45.

- Версии Prometheus позже 2.48 требуются для аутентификации приложений Microsoft Entra.

Рабочая область Azure Monitor

В этой статье описывается отправка метрик Prometheus в рабочую область Azure Monitor. Сведения о создании рабочей области Azure Monitor см. в статье "Управление рабочей областью Azure Monitor".

Разрешения

Разрешения администратора для кластера или ресурса необходимы для выполнения действий, описанных в этой статье.

Настройка проверки подлинности для удаленной записи

В зависимости от среды, в которой выполняется Prometheus, можно настроить удаленную запись для использования пользовательского управляемого удостоверения или аутентификации приложения Microsoft Entra для отправки данных в рабочую область Azure Monitor.

Используйте портал Azure или Azure CLI для создания управляемого удостоверения, назначаемого пользователем, или приложения Microsoft Entra.

- Удаленная запись с использованием управляемой идентичности, назначенной пользователем

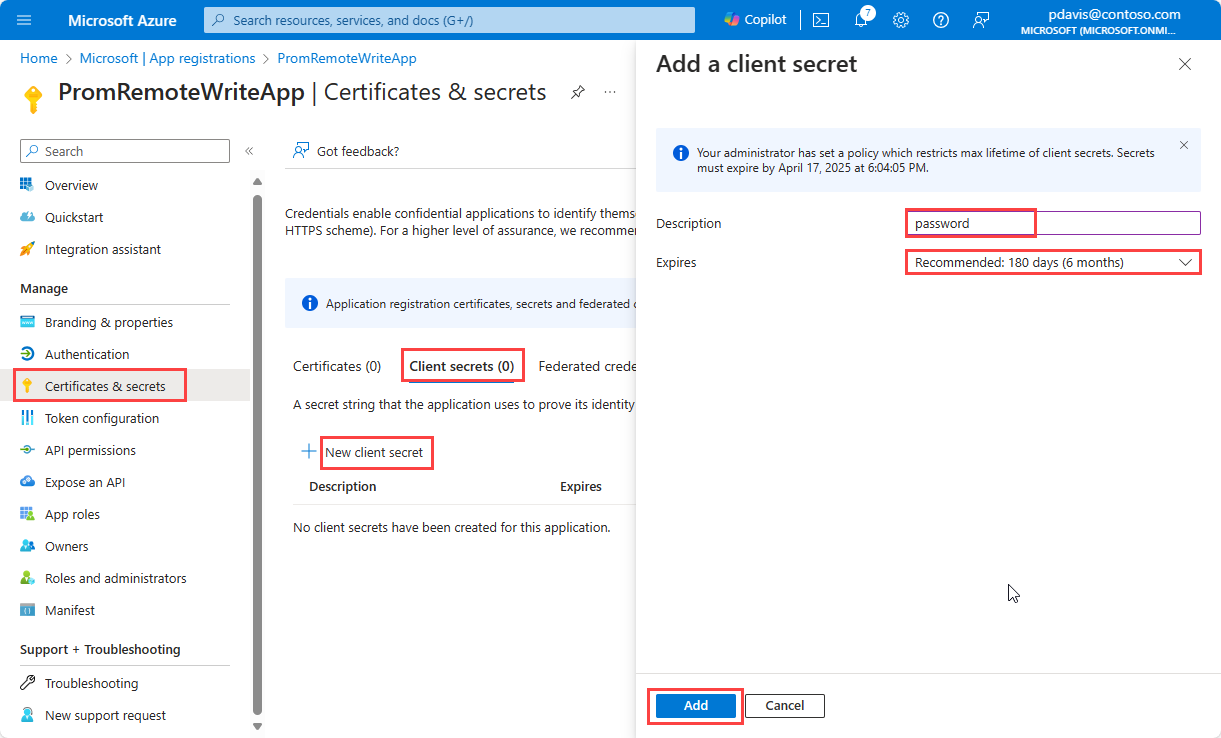

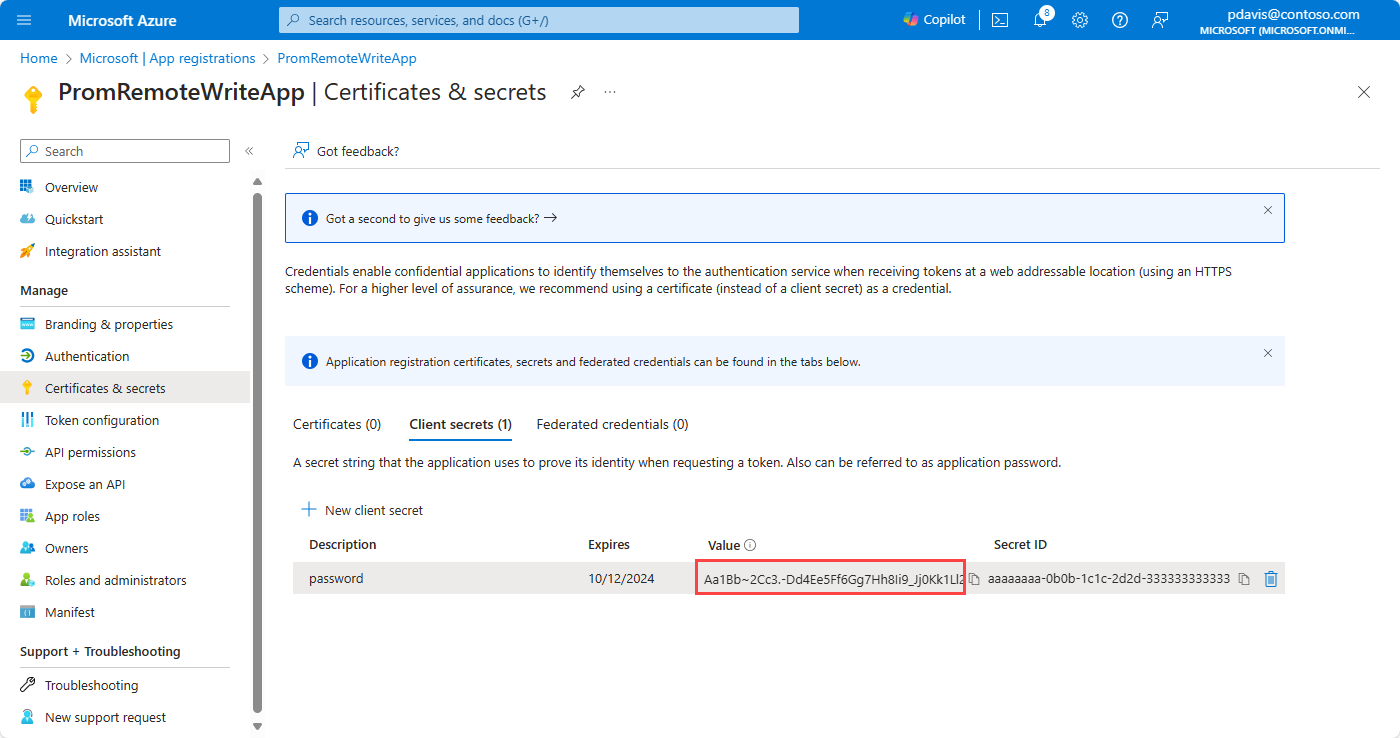

- Приложение Microsoft Entra ID

- Azure CLI

Удаленная запись с помощью проверки подлинности управляемого удостоверения, назначаемого пользователем

Аутентификация управляемой идентичности, назначенной пользователем, может использоваться в любой среде, управляемой Azure. Если служба Prometheus работает в среде, отличной от Azure, можно использовать проверку подлинности приложения Microsoft Entra.

Чтобы настроить управляемое удостоверение, назначаемое пользователем, для удаленной записи в рабочую область Azure Monitor, выполните следующие действия.

Создание управляемой идентичности, назначаемой пользователем

Чтобы создать управляемый пользователем идентификатор для использования в конфигурации записи на удаленный сервер, см. Управление управляемыми идентификаторами, назначаемыми пользователем.

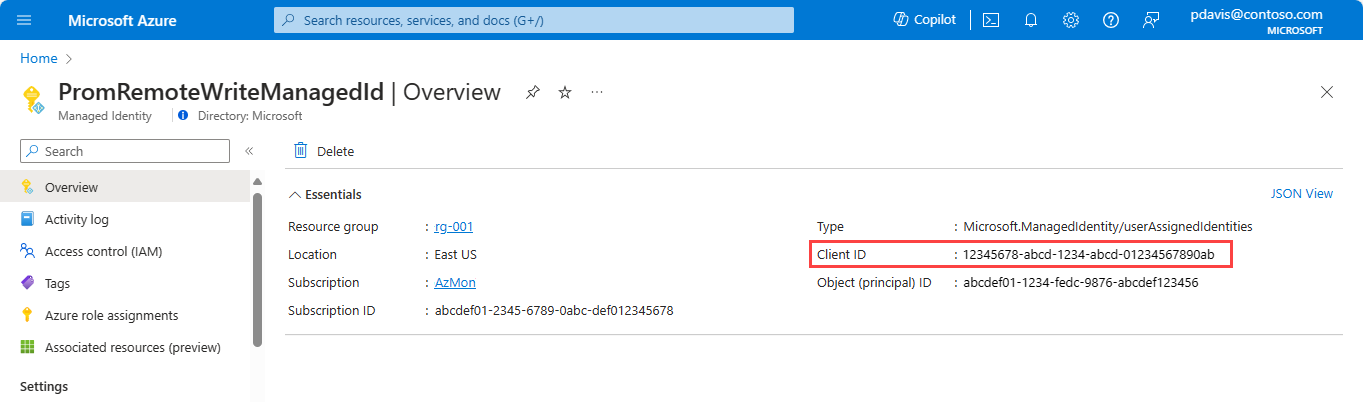

Обратите внимание на значение управляемого удостоверения clientId, которое вы создали. Этот идентификатор используется в конфигурации удаленной записи Prometheus.

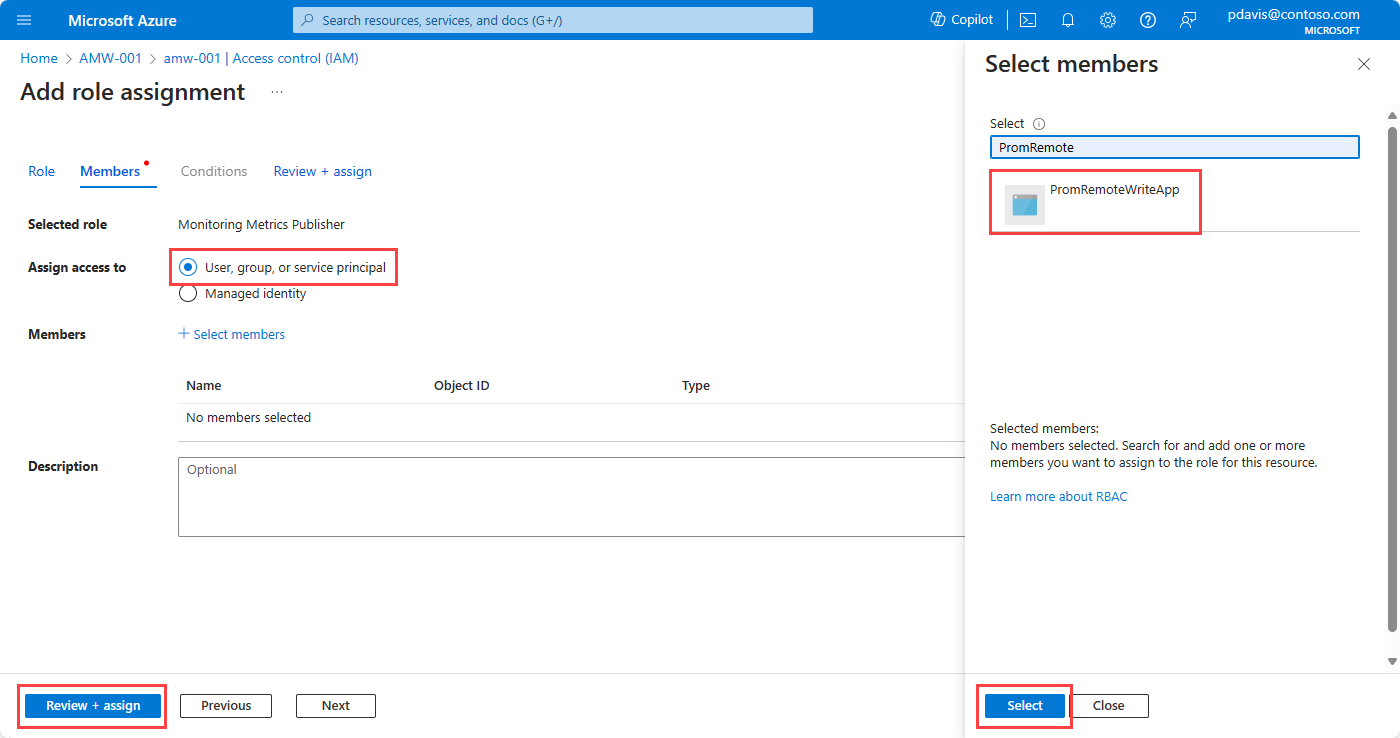

Назначьте приложению роль издателя метрик мониторинга

В правиле сбора данных рабочей области назначьте роль издателя метрик мониторинга управляемому удостоверению:

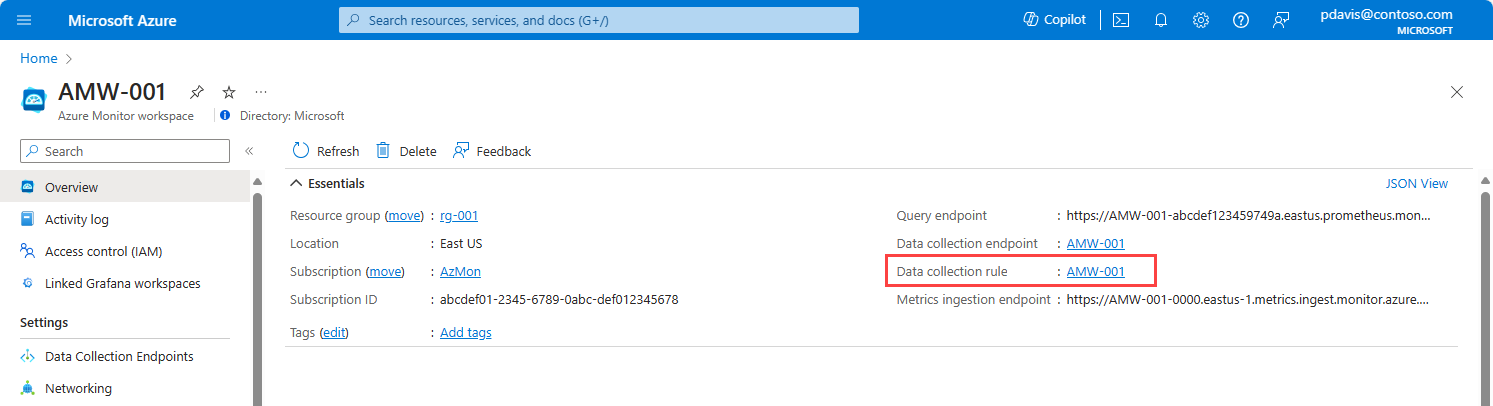

На панели обзора рабочей области Azure Monitor выберите ссылку правила сбора данных.

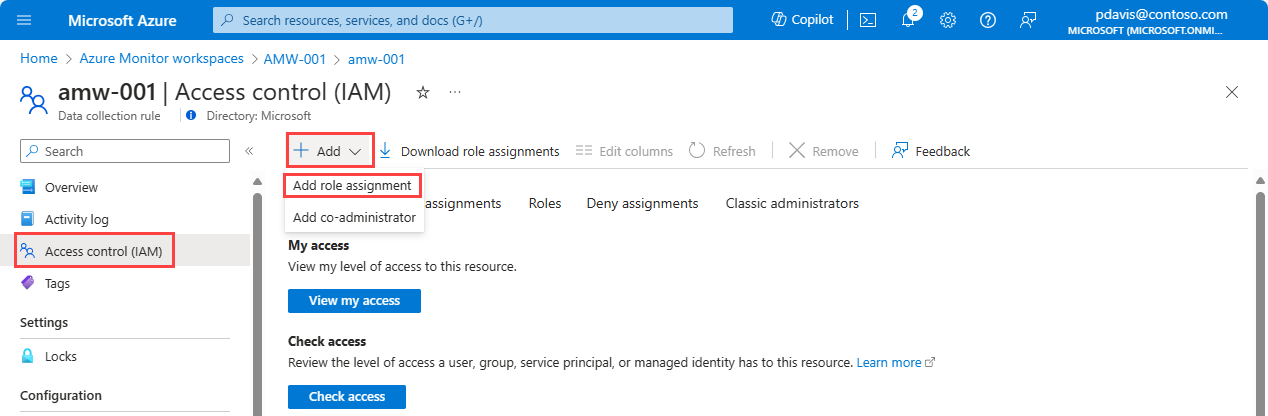

На странице правила сбора данных выберите элемент управления доступом (IAM).

Выберите Добавить>Добавить назначение ролей.

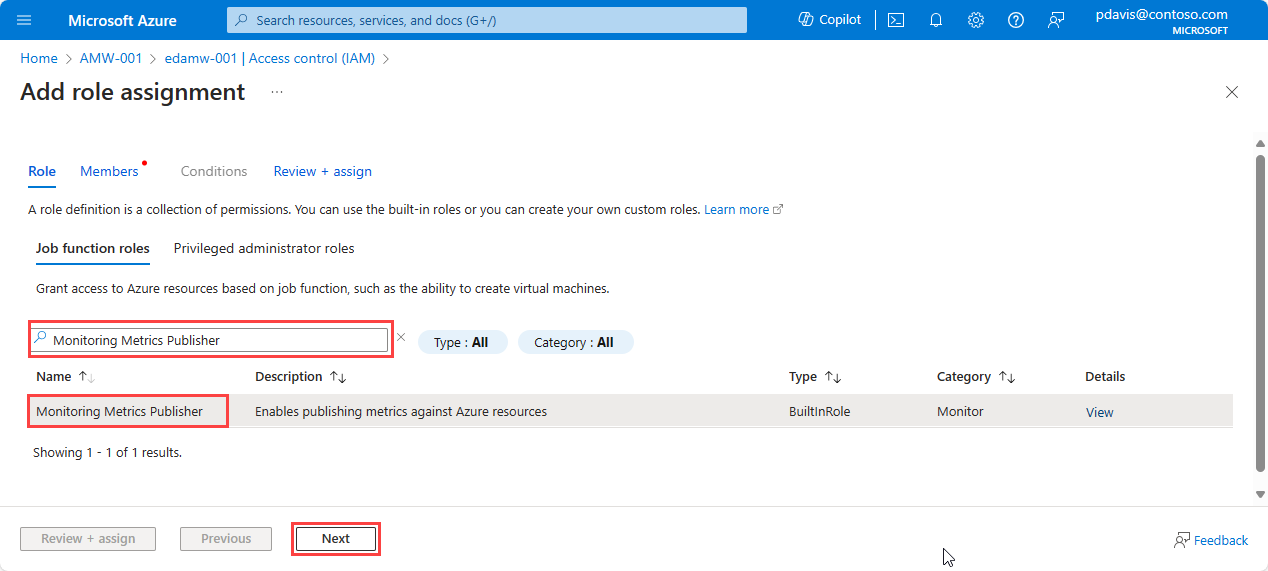

Найдите и выберите Издатель метрик мониторинга, а затем выберите Далее.

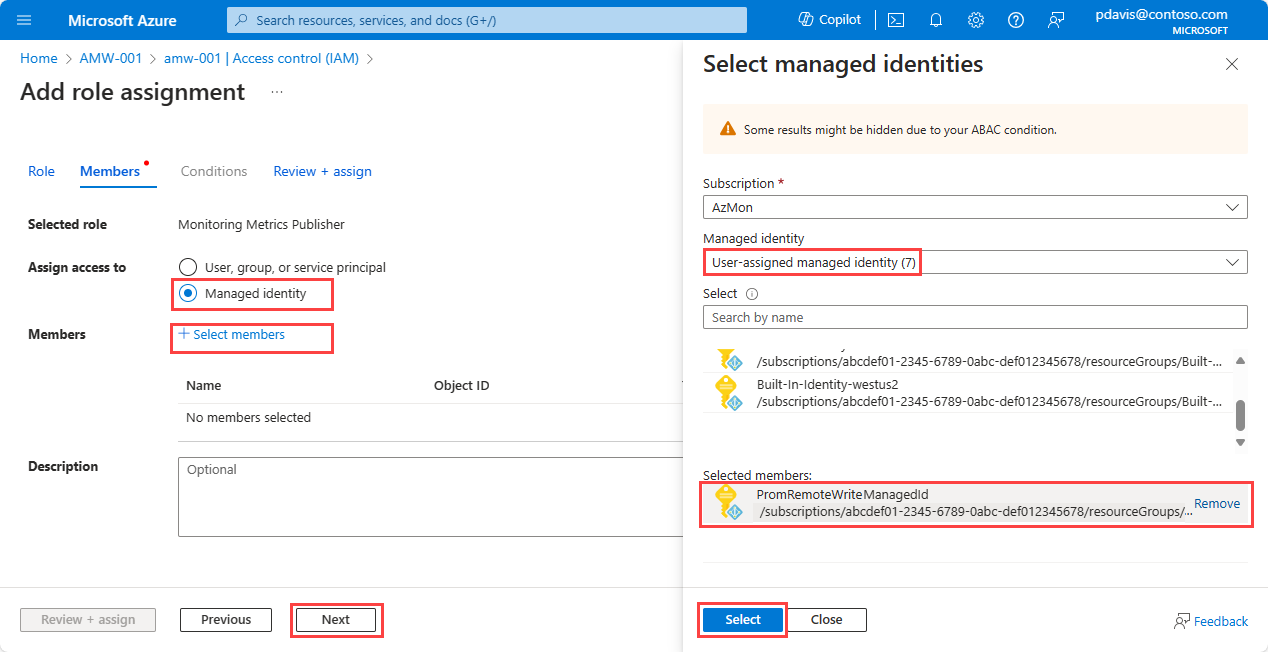

Выберите управляемую идентичность.

Нажмите Выбрать членов.

В раскрывающемся списке управляемых удостоверений выберите управляемое удостоверение, назначаемое пользователем.

Выберите назначенный пользователем идентификатор, и затем выберите Выбрать.

Выберите Проверить + Назначить, чтобы завершить назначение роли.

Назначьте управляемое удостоверение виртуальной машине или масштабируемому набору виртуальных машин

Это важно

Чтобы выполнить действия, описанные в этом разделе, необходимо иметь разрешения владельца или администратора доступа пользователей для виртуальной машины или масштабируемого набора виртуальных машин.

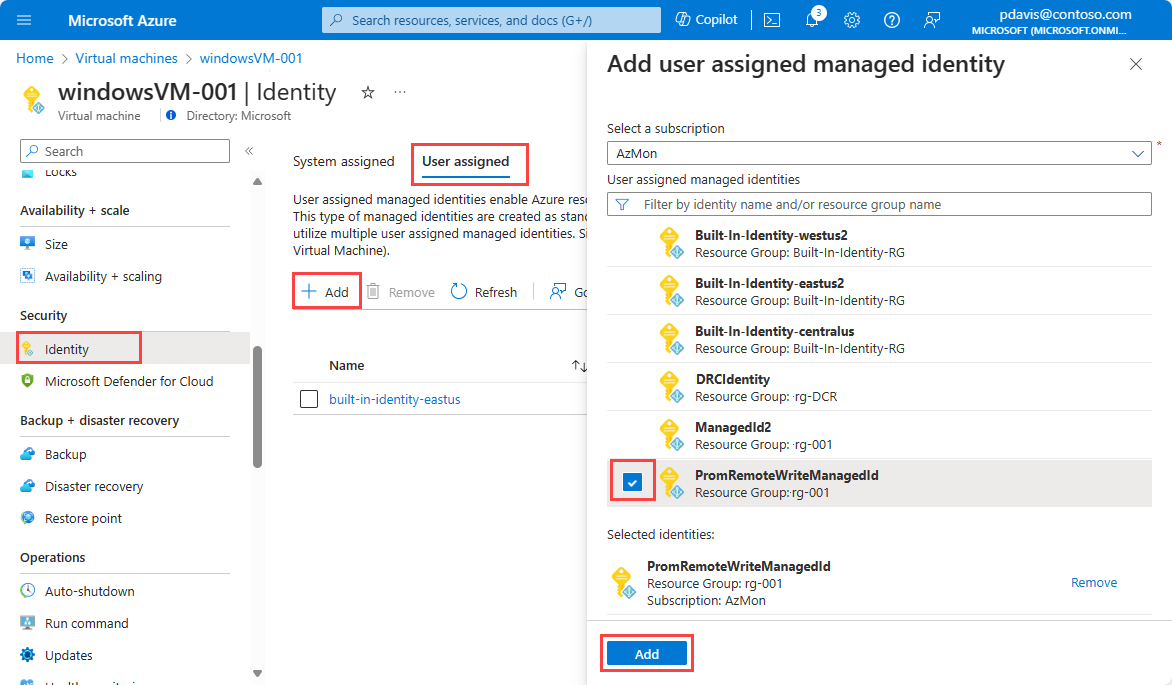

Перейдите в портал Azure на страницу кластера, виртуальной машины или масштабируемого набора виртуальных машин.

Выберите Идентификатор.

Выберите назначено пользователем.

Выберите Добавить.

Выберите созданное управляемое удостоверение, назначаемое пользователем, и нажмите кнопку "Добавить".

Назначение управляемого удостоверения для Служба Azure Kubernetes

Для службы Azure Kubernetes необходимо назначить управляемое удостоверение на масштабируемые наборы виртуальных машин.

AKS создает группу ресурсов, содержащую масштабируемые наборы виртуальных машин. Имя группы ресурсов находится в формате MC_<resource group name>_<AKS cluster name>_<region>.

Для каждого масштабируемого набора виртуальных машин в группе ресурсов назначьте управляемое удостоверение в соответствии с инструкциями, описанными в предыдущем разделе, назначьте управляемое удостоверение виртуальной машине или масштабируемой группе виртуальных машин.

Настройка удаленной записи

Удаленная запись настраивается в файле prometheus.yml конфигурации Prometheus или в операторе Prometheus.

Дополнительные сведения о настройке удаленной записи см. в этой статье Prometheus.io: Конфигурация. Сведения о настройке конфигурации удаленной записи см. в разделе Настройка удаленной записи.

- Настройка удаленной записи для Prometheus, запущенного на виртуальных машинах

- Настройка удаленной записи в Kubernetes для оператора Prometheus

Чтобы отправить данные в рабочую область Azure Monitor, добавьте следующий раздел в файл конфигурации (prometheus.yml) вашего управляемого вами экземпляра Prometheus:

remote_write:

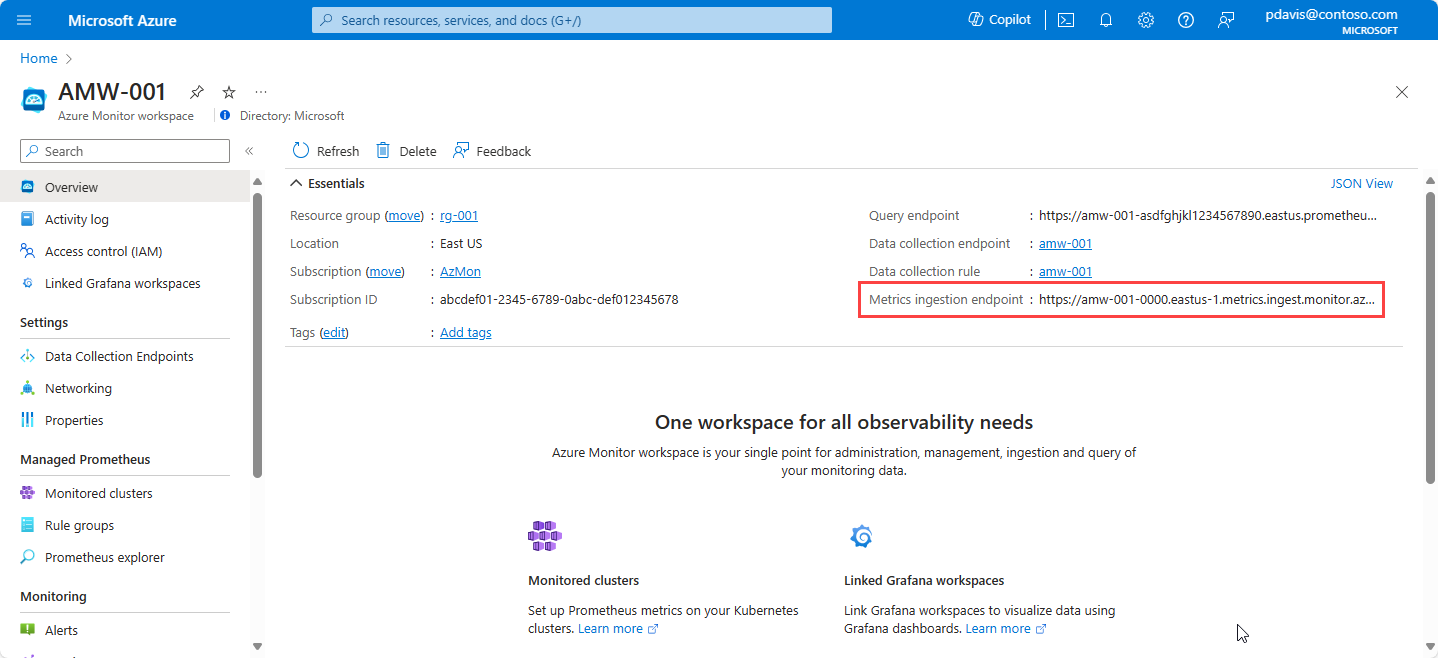

- url: "<metrics ingestion endpoint for your Azure Monitor workspace>"

# Microsoft Entra ID configuration.

# The Azure cloud. Options are 'AzurePublic', 'AzureChina', or 'AzureGovernment'.

azuread:

cloud: 'AzurePublic'

managed_identity:

client_id: "<client-id of the managed identity>"

oauth:

client_id: "<client-id from the Entra app>"

client_secret: "<client secret from the Entra app>"

tenant_id: "<Azure subscription tenant Id>"

Параметр url задает конечную точку приема метрик рабочей области Azure Monitor. Его можно найти на панели обзора рабочей области Azure Monitor в портал Azure.

Используйте либо managed_identity, либо oauth для проверки подлинности приложения Microsoft Entra в зависимости от реализации. Удалите объект, который вы не используете.

Найдите идентификатор клиента для управляемой идентичности с помощью следующей команды Azure CLI:

az identity list --resource-group <resource group name>

Дополнительные сведения см. в az identity list.

Чтобы найти вашего клиента для проверки подлинности управляемого удостоверения в портале, перейдите в раздел Управляемые удостоверения в портале Azure и выберите соответствующее имя удостоверения. Скопируйте значение идентификатора клиента из панели обзора управляемого удостоверения.

Чтобы найти идентификатор клиента для приложения Microsoft Entra ID, выполните следующую команду Azure CLI (или просмотрите первый шаг в предыдущем разделе удаленной записи с помощью проверки подлинности приложения Microsoft Entra):

$ az ad app list --display-name < application name>

Для получения дополнительной информации см. az ad app list.

Замечание

После изменения файла конфигурации перезапустите Prometheus, чтобы применить изменения.

Убедитесь, что данные, записанные удаленно, поступают.

Используйте следующие методы, чтобы убедиться, что данные Prometheus отправляются в рабочую область Azure Monitor.

Обозреватель метрик Azure Monitor с помощью PromQL

Чтобы проверить, поступают ли метрики в рабочую область Azure Monitor, в портале Azure выберите Метрики. Используйте обозреватель метрик с языком запросов Prometheus (PromQL), чтобы запросить метрики, ожидаемые из локальной среды Prometheus. Дополнительные сведения см. в обозревателе метрик Azure Monitor с помощью PromQL.

Обозреватель Prometheus в рабочей области Azure Monitor

Обозреватель Prometheus предоставляет удобный способ взаимодействия с метриками Prometheus в среде Azure, чтобы повысить эффективность мониторинга и устранения неполадок. Чтобы использовать обозреватель Prometheus, перейдите в рабочую область Azure Monitor в портал Azure и выберите Prometheus Explorer. Затем можно запросить метрики, ожидаемые из самостоятельно управляемой среды Prometheus.

Для получения дополнительной информации см. Запрос метрик Prometheus с помощью рабочих книг Azure.

Графана

Используйте запросы PromQL в Grafana, чтобы убедиться, что результаты возвращают ожидаемые данные. Сведения о настройке Grafana см. в статье о настройке Grafana с помощью управляемого Prometheus.

Устранение неполадок удаленной записи

Если удаленные данные не отображаются в рабочей области Azure Monitor, см. статью "Устранение неполадок удаленной записи" чтобы найти распространенные проблемы и решения.