Nota

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare ad accedere o modificare le directory.

L'accesso a questa pagina richiede l'autorizzazione. È possibile provare a modificare le directory.

Panoramica

Defender per endpoint consente di proteggere i server dell'organizzazione con funzionalità che includono la gestione del comportamento, la protezione dalle minacce e il rilevamento e la risposta degli endpoint. Defender per endpoint offre al team di sicurezza informazioni più approfondite sulle attività del server, la copertura per il rilevamento degli attacchi in kernel e memoria e la possibilità di eseguire azioni di risposta quando necessario. Defender per endpoint si integra anche con Microsoft Defender per il cloud, offrendo all'organizzazione una soluzione di protezione server completa.

A seconda dell'ambiente specifico, è possibile scegliere tra diverse opzioni per eseguire l'onboarding dei server in Defender per endpoint. Questo articolo descrive le opzioni disponibili per Windows Server e Linux, punti importanti da considerare, come eseguire un test di rilevamento dopo l'onboarding e come eseguire l'offboarding dei server.

Nota

Lo strumento di distribuzione Defender (ora disponibile in anteprima pubblica) può essere usato per distribuire la sicurezza degli endpoint di Defender nei dispositivi Windows e Linux. Lo strumento è un'applicazione leggera e ad aggiornamento automatico che semplifica il processo di distribuzione. Per altre informazioni, vedere Distribuire Microsoft Defender sicurezza degli endpoint nei dispositivi Windows usando lo strumento di distribuzione Defender (anteprima) e Distribuire Microsoft Defender sicurezza degli endpoint nei dispositivi Linux usando lo strumento di distribuzione Defender (anteprima).

Consiglio

Come complemento di questo articolo, vedere la guida alla configurazione dell'analizzatore della sicurezza per esaminare le procedure consigliate e imparare a rafforzare le difese, migliorare la conformità e esplorare il panorama della sicurezza informatica con fiducia. Per un'esperienza personalizzata basata sull'ambiente in uso, è possibile accedere alla guida all'installazione automatica di Security Analyzer nel interfaccia di amministrazione di Microsoft 365.

Piani server

Per eseguire l'onboarding dei server in Defender per endpoint, sono necessarie licenze server . È possibile scegliere tra queste opzioni:

- Microsoft Defender per server Piano 1 o Piano 2 (come parte dell'offerta Defender for Cloud)

- Microsoft Defender per endpoint per i server

- Microsoft Defender for Business per server (solo per piccole e medie imprese)

Integrazione con Microsoft Defender per server

Defender per endpoint si integra perfettamente con Defender per server (in Defender per cloud). Se la sottoscrizione include Defender per server Piano 1 o Piano 2, è possibile:

- Eseguire automaticamente l'onboarding dei server

- Fare in modo che i server monitorati da Defender for Cloud vengano visualizzati nel portale di Microsoft Defender, nell'inventario dei dispositivi

- Condurre indagini dettagliate come cliente di Defender for Cloud

Ecco alcuni aspetti da tenere a mente:

- Quando si usa Defender for Cloud per monitorare i server, viene creato automaticamente un tenant di Defender per endpoint. I dati raccolti da Defender per endpoint vengono archiviati nella posizione geografica del tenant, identificata durante il provisioning. (Ad esempio, negli Stati Uniti per i clienti negli Stati Uniti, nell'UE per i clienti europei e nel Regno Unito per i clienti nel Regno Unito).)

- Se si usa Defender per endpoint prima di usare Defender for Cloud, i dati vengono archiviati nella posizione specificata al momento della creazione del tenant, anche se si esegue l'integrazione con Defender for Cloud in un secondo momento.

- Dopo aver configurato, non è possibile modificare la posizione in cui vengono archiviati i dati. Per spostare i dati in un'altra posizione, contattare il supporto tecnico per reimpostare il tenant.

- Il monitoraggio degli endpoint server che usa questa integrazione non è attualmente disponibile per Office 365 clienti GCC.

- I server Linux caricati tramite Defender for Cloud hanno la configurazione iniziale impostata per l'esecuzione Microsoft Defender Antivirus in modalità passiva. Per informazioni su come distribuire Defender per endpoint nel server Linux, iniziare con i prerequisiti per Microsoft Defender per endpoint in Linux.

Per altre informazioni, vedere Proteggere gli endpoint con l'integrazione di Defender per endpoint con Defender per cloud.

Informazioni importanti per soluzioni antivirus/antimalware non Microsoft

Se si intende usare una soluzione antimalware non Microsoft, è necessario eseguire Microsoft Defender Antivirus in modalità passiva. Assicurarsi di impostare la modalità passiva durante il processo di installazione e onboarding. Per altre informazioni, vedere Windows Server e modalità passiva.

Importante

Se si installa Defender per endpoint nei server che eseguono McAfee Endpoint Security o VirusScan Enterprise, potrebbe essere necessario aggiornare la versione della piattaforma McAfee per assicurarsi che Microsoft Defender Antivirus non venga rimosso o disabilitato. Per altre informazioni sui numeri di versione specifici necessari, vedere l'articolo Del Centro conoscenze McAfee.

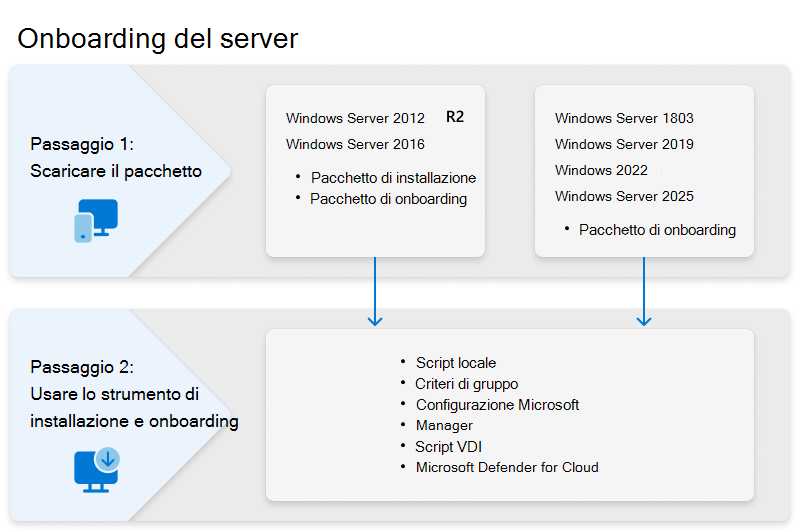

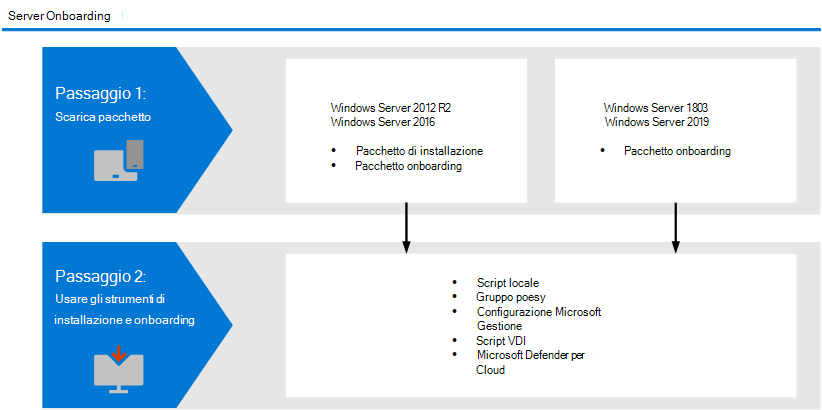

Opzioni di onboarding del server

È possibile scegliere tra diversi metodi e strumenti di distribuzione per l'onboarding dei server, come riepilogato nella tabella seguente:

| Sistema operativo | Metodo di distribuzione |

|---|---|

| Windows Server 2012 R2 e versioni successive Windows Server, versione 1803 Azure Stack HCI OS, versione 23H2 e successive |

Script locale (usa un pacchetto di onboarding) Defender per server Microsoft Configuration Manager Criteri di gruppo Script VDI Onboarding con Defender per cloud Soluzione moderna e unificata per Windows Server 2016 e 2012 R2 |

| Linux |

Distribuzione basata su script del programma di installazione Distribuzione basata su script ansible Distribuzione basata su script Chef Distribuzione basata su script puppet Distribuzione basata su script Saltstack Distribuzione manuale (usa uno script locale) Onboarding diretto con Defender per cloud Connettere i computer non Azure a Microsoft Defender for Cloud con Defender per endpoint Linee guida per la distribuzione di Defender per endpoint in Linux per SAP |

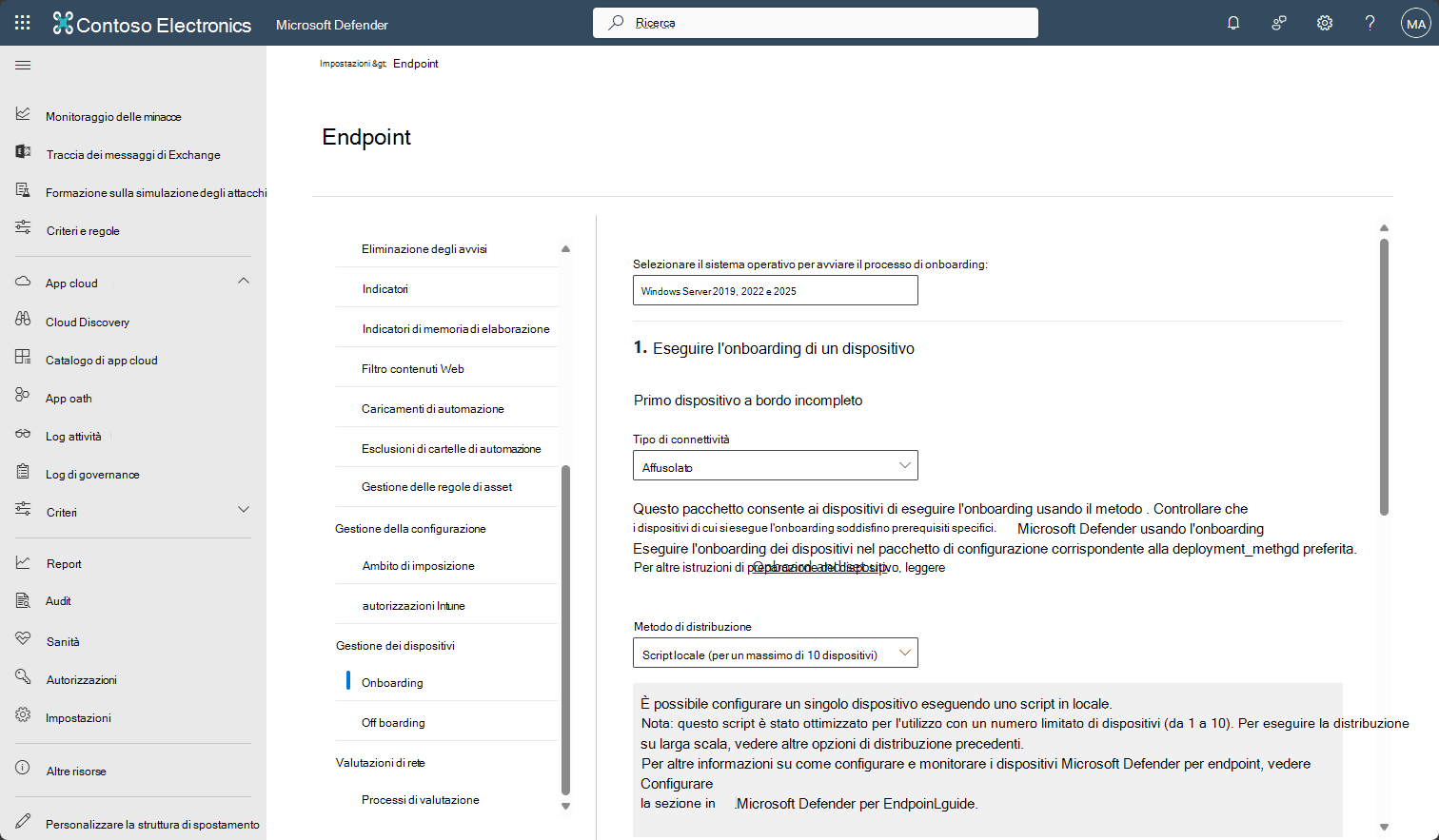

Eseguire l'onboarding di Windows Server, versione 1803, Windows Server 2019 e Windows Server 2025, Azure Stack HCI OS, versione 23H2 e successive.

Assicurarsi di esaminare i requisiti minimi per Defender per endpoint.

Nel portale di Microsoft Defender passare a Endpoint impostazioni> e quindi in Gestione dispositivi selezionare Onboarding.

Nell'elenco Selezionare il sistema operativo per avviare il processo di onboarding selezionare Windows Server 2019, 2022 e 2025.

In Tipo di connettività selezionare Semplificata o Standard. Vedere i prerequisiti per la connettività semplificata.

In Metodo di distribuzione selezionare un'opzione e quindi scaricare il pacchetto di onboarding.

Seguire le istruzioni riportate in uno degli articoli seguenti per il metodo di distribuzione:

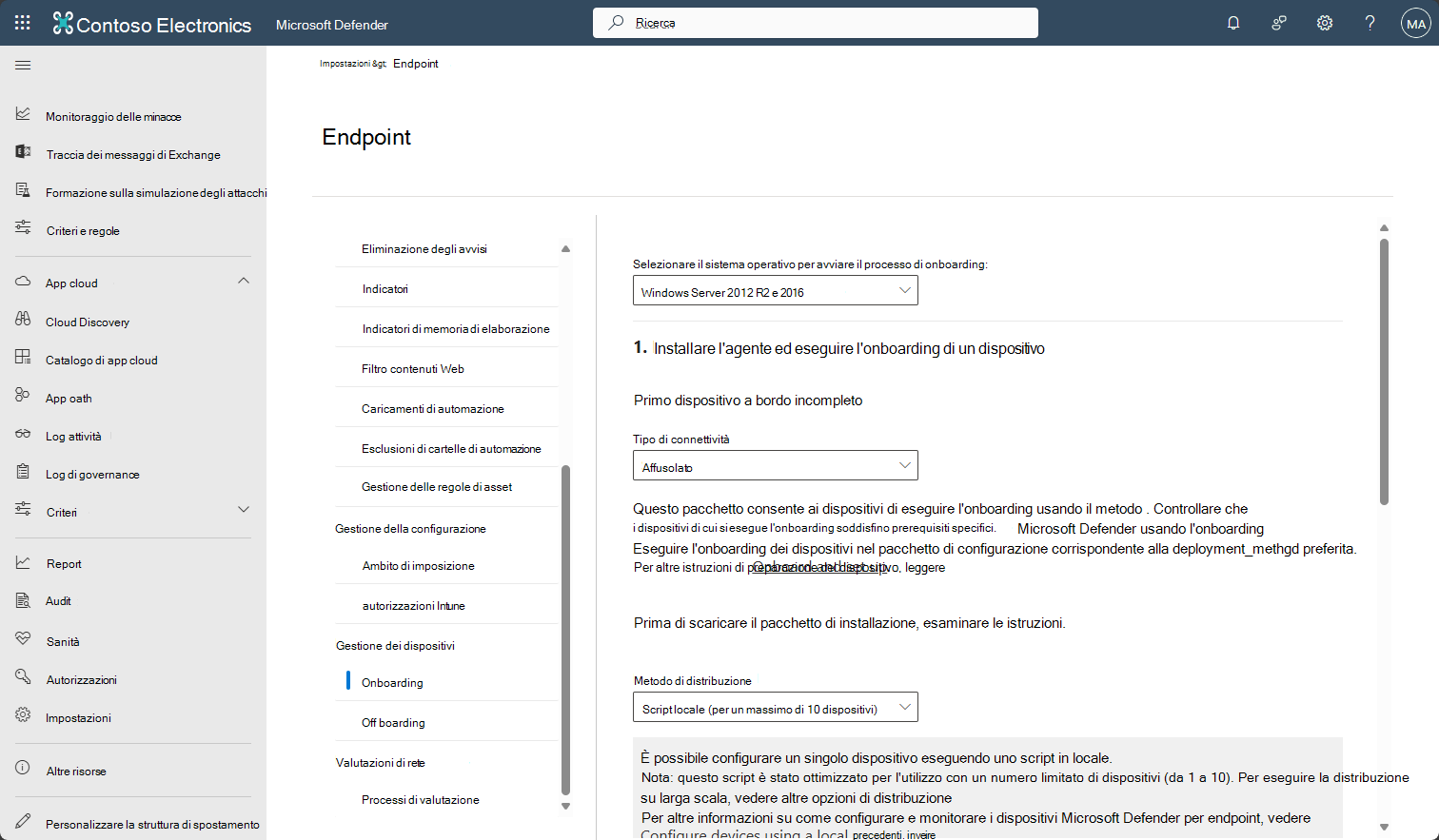

Eseguire l'onboarding di Windows Server 2016 e Windows Server 2012 R2

Assicurarsi di esaminare i requisiti minimi per Defender per endpoint e i prerequisiti per Windows Server 2016 e 2012 R2.

Nel portale di Microsoft Defender passare a Endpoint impostazioni> e quindi in Gestione dispositivi selezionare Onboarding.

Nell'elenco Selezionare il sistema operativo per avviare il processo di onboarding selezionare Windows Server 2016 e Windows Server 2012 R2.

In Tipo di connettività selezionare Semplificata o Standard. Vedere i prerequisiti per la connettività semplificata.

In Metodo di distribuzione selezionare un'opzione e quindi scaricare il pacchetto di installazione e il pacchetto di onboarding.

Nota

Il pacchetto di installazione viene aggiornato mensilmente. Assicurarsi di scaricare il pacchetto più recente prima dell'utilizzo. Per eseguire l'aggiornamento dopo l'installazione, non è necessario eseguire di nuovo il pacchetto del programma di installazione. In tal caso, il programma di installazione chiede di eseguire prima l'offboard perché è un requisito per la disinstallazione. Vedere Aggiornare i pacchetti per Defender per endpoint in Windows Server 2012 R2 e 2016.

Seguire le istruzioni riportate in uno degli articoli seguenti per il metodo di distribuzione:

Prerequisiti per Windows Server 2016 e 2012 R2

- È consigliabile installare l'aggiornamento dello stack di manutenzione (SSU) e l'aggiornamento cumulativo più recente (LCU) più recente nel server.

- L'unità SSU dal 14 settembre 2021 o successiva deve essere installata.

- L'LCU dal 20 settembre 2018 o versioni successive deve essere installato.

- Abilitare la funzionalità antivirus Microsoft Defender e assicurarsi che sia aggiornata. Per altre informazioni sull'abilitazione di Antivirus Defender in Windows Server, vedere Riabilitare Antivirus Defender in Windows Server se è stato disabilitato e Riabilitare Antivirus Defender in Windows Server se è stato disinstallato.

- Scaricare e installare la versione più recente della piattaforma usando Windows Update. In alternativa, scaricare il pacchetto di aggiornamento manualmente da Microsoft Update Catalog o da MMPC.

- In Windows Server 2016, Microsoft Defender Antivirus deve essere installato come funzionalità e aggiornato completamente prima dell'installazione.

Aggiornare i pacchetti per Windows Server 2016 o Windows Server 2012 R2

Per ricevere miglioramenti e correzioni di prodotti regolari per il componente Defender per endpoint, assicurarsi che Windows Update KB5005292 venga applicato o approvato. Inoltre, per mantenere aggiornati i componenti di protezione, vedere Gestire gli aggiornamenti antivirus Microsoft Defender e applicare le baseline.

Se si usa Windows Server Update Services (WSUS) e/o Microsoft Configuration Manager, questo nuovo "aggiornamento Microsoft Defender per endpoint per il sensore EDR" è disponibile nella categoria " Microsoft Defender per endpoint.

Funzionalità nella soluzione unificata moderna per Windows Server 2016 e Windows Server 2012 R2

L'implementazione precedente (prima di aprile 2022) di onboarding Windows Server 2016 e Windows Server 2012 R2 richiedeva l'uso di Microsoft Monitoring Agent (MMA). Il pacchetto di soluzioni unificato moderno semplifica l'onboarding dei server rimuovendo le dipendenze e i passaggi di installazione. Fornisce anche un set di funzionalità molto espanso. Per ulteriori informazioni, vedere le seguenti risorse:

- Scenari di migrazione del server dalla soluzione di Microsoft Defender per endpoint precedente basata su MMA

- Blog della community tecnica: Difesa di Windows Server 2012 R2 e 2016

A seconda del server di cui si esegue l'onboarding, la soluzione unificata installa Defender per endpoint e/o il sensore EDR nel server. La tabella seguente indica quale componente è installato e cosa è incorporato per impostazione predefinita.

| Versione del server | Antivirus Microsoft Defender | Sensore EDR |

|---|---|---|

| Windows Server 2012 R2 |

|

|

| Windows Server 2016 | Incorporato |

|

| Windows Server 2019 e versioni successive | Incorporato | Incorporato |

Problemi noti e limitazioni nella soluzione unificata moderna

I punti seguenti si applicano a Windows Server 2016 e Windows Server 2012 R2:

Scaricare sempre il pacchetto del programma di installazione più recente dal portale di Microsoft Defender (https://security.microsoft.com) prima di eseguire una nuova installazione e assicurarsi che vengano soddisfatti i prerequisiti. Dopo l'installazione, assicurarsi di eseguire regolarmente l'aggiornamento usando gli aggiornamenti dei componenti descritti nella sezione Aggiornare i pacchetti per Defender per endpoint in Windows Server 2012 R2 e 2016.

Un aggiornamento del sistema operativo può introdurre un problema di installazione nei computer con dischi più lenti a causa di un timeout con l'installazione del servizio. L'installazione non riesce con il messaggio

Couldn't find c:\program files\windows defender\mpasdesc.dll, - 310 WinDefend. Usare il pacchetto di installazione più recente e lo script diinstall.ps1 più recente per cancellare l'installazione non riuscita, se necessario.L'interfaccia utente in Windows Server 2016 e Windows Server 2012 R2 consente solo operazioni di base. Per eseguire operazioni in un dispositivo in locale, vedere Gestire Defender per endpoint con PowerShell, WMI e MPCmdRun.exe. Di conseguenza, le funzionalità che si basano specificamente sull'interazione dell'utente, ad esempio quando all'utente viene richiesto di prendere una decisione o di eseguire un'attività specifica, potrebbero non funzionare come previsto. È consigliabile disabilitare o non abilitare l'interfaccia utente né richiedere l'interazione dell'utente su qualsiasi server gestito in quanto può influire sulla funzionalità di protezione.

Non tutte le regole di riduzione della superficie di attacco sono applicabili a tutti i sistemi operativi. Vedere Regole di riduzione della superficie di attacco.

Gli aggiornamenti del sistema operativo sono supportati in Windows 10 e 11 e Windows Server 2019 o versioni successive. Queste versioni includono i componenti necessari di Defender per endpoint. Per Windows Server 2016 e versioni precedenti, è necessario eseguire l'offboarding da Defender per endpoint e disinstallare Defender per endpoint prima di aggiornare il sistema operativo.

Per distribuire ed eseguire automaticamente l'onboarding della nuova soluzione usando Microsoft Endpoint Configuration Manager (MECM) è necessario essere nella versione 2207 o successiva. È comunque possibile configurare e distribuire usando la versione 2107 con l'aggiornamento cumulativo dell'hotfix, ma questa operazione richiede passaggi di distribuzione aggiuntivi. Per altre informazioni, vedere Microsoft Endpoint Configuration Manager scenari di migrazione.

Eseguire l'onboarding di server Linux

Per eseguire l'onboarding di server che eseguono Linux, seguire questa procedura:

Assicurarsi di esaminare i prerequisiti per Microsoft Defender per endpoint in Linux.

Scegliere un metodo di distribuzione. A seconda dell'ambiente specifico, è possibile scegliere tra diverse opzioni:

- Distribuzione basata su script del programma di installazione

- Distribuzione basata su ansible

- Distribuzione basata su Chef

- Distribuzione basata su puppet

- Distribuzione basata su Saltstack

- Distribuzione manuale (usa uno script locale)

- Onboarding diretto con Defender per cloud

- Connettere i computer non Azure a Microsoft Defender for Cloud con Defender per endpoint

- Linee guida per la distribuzione di Defender per endpoint in Linux per SAP

Configurare le funzionalità. Vedere Configurare le impostazioni di sicurezza in Microsoft Defender per endpoint in Linux.

Eseguire un test di rilevamento per verificare l'onboarding

Dopo aver eseguito l'onboarding del dispositivo, è possibile scegliere di eseguire un test di rilevamento per verificare che un dispositivo sia stato correttamente caricato nel servizio. Per altre informazioni, vedere Eseguire un test di rilevamento in un dispositivo Defender per endpoint appena caricato.

Nota

L'esecuzione di Microsoft Defender Antivirus non è necessaria, ma è consigliata. Se un altro prodotto fornitore di antivirus è la soluzione endpoint protection primaria, è possibile eseguire Antivirus Defender in modalità passiva. È possibile verificare che la modalità passiva sia attiva solo dopo aver verificato che il sensore defender per endpoint (SENSE) sia in esecuzione.

Nei dispositivi Windows Server che devono avere Microsoft Defender Antivirus installato in modalità attiva, eseguire il comando seguente:

sc.exe query WindefendSe il risultato è "Il servizio specificato non esiste come servizio installato", è necessario installare Microsoft Defender Antivirus.

Eseguire il comando seguente per verificare che Defender per endpoint sia in esecuzione:

sc.exe query senseIl risultato dovrebbe mostrare che è in esecuzione. Se si verificano problemi con l'onboarding, vedere Risolvere i problemi di onboarding.

Server Windows offboard

È possibile eseguire l'offboarding dei server Windows usando gli stessi metodi disponibili per i dispositivi client Windows:

- Dispositivi offboard con Configuration Manager

- Dispositivi offboard con strumenti di Gestione dispositivi per dispositivi mobili

- Dispositivi offboard con Criteri di gruppo

- Dispositivi offboard con uno script locale

Dopo l'offboarding, è possibile procedere alla disinstallazione del pacchetto della soluzione unificata in Windows Server 2016 e Windows Server 2012 R2. Per le versioni precedenti di Windows Server, sono disponibili due opzioni per l'offboarding dei server Windows dal servizio:

- Disinstallare l'agente MMA

- Rimuovere la configurazione dell'area di lavoro Defender per endpoint

Nota

Queste istruzioni per l'offboarding per altre versioni Windows Server si applicano anche se si esegue defender per endpoint precedente per Windows Server 2016 e Windows Server 2012 R2 che richiede l'MMA. Le istruzioni per la migrazione alla nuova soluzione unificata sono disponibili negli scenari di migrazione del server in Defender per endpoint.

Passaggi successivi

Vedere anche

- Eseguire l'onboarding dei dispositivi client Windows e Mac per Microsoft Defender per endpoint

- Configurare le impostazioni di connettività Proxy e Internet

- Eseguire un test di rilevamento in un dispositivo Defender per endpoint appena caricato

- Risoluzione dei problemi di onboarding di Defender per endpoint

- Risolvere i problemi di onboarding relativi alla gestione della sicurezza per Defender per endpoint

- Microsoft Defender per endpoint - Mobile Threat Defense (per dispositivi iOS e Android)