Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Теперь вы можете использовать Центр администрирования Windows в портал Azure для управления операционной системой Windows на виртуальной машине Azure. Управление функциями операционной системы с портала Azure и работа с файлами на виртуальной машине без использования удаленного рабочего стола или PowerShell.

В этой статье представлен обзор предоставляемых функций, требований и установки Windows Admin Center и управления ими для управления одной виртуальной машиной. Он также отвечает на часто задаваемые вопросы и предоставляет список известных проблем и советов по устранению неполадок в случае, если что-то не работает.

Обзор функциональных возможностей

Центр администрирования Windows в портал Azure предоставляет необходимый набор средств управления для управления виртуальными машинами Windows Server и клиентскими виртуальными машинами Azure:

- Сертификаты

- Устройства

- События

- Файлы и общий доступ к файлам

- Брандмауэр

- Установленные приложения

- Локальные пользователи и группы

- Монитор производительности

- PowerShell

- Процессы

- Реестр

- Удаленный рабочий стол

- Роли и компоненты

- Запланированные задачи

- Службы

- Память

- Обновления

В настоящее время мы не поддерживаем сторонние расширения в Центре администрирования Windows на портале Azure.

Если вы вручную установили Windows Admin Center на виртуальной машине для управления несколькими системами, установка этого расширения виртуальной машины сокращает функциональные возможности для управления только виртуальной машиной, в которой установлено расширение. Удалите расширение для возврата полной функциональности.

Требования

В этом разделе приведены требования к использованию Windows Admin Center на портале Azure для управления виртуальной машиной IaaS Azure:

- Учетная запись Azure с активной подпиской

- Разрешения Azure

- Требования к виртуальной машине

- Требования к сети

- Требования к компьютеру управления

учетная запись Azure с активной подпиской.

Для развертывания Windows Admin Center требуется учетная запись Azure с активной подпиской. Если ее еще нет, можно создать учетную запись бесплатно.

Разрешения Azure

** Чтобы установить расширение Windows Admin Center на виртуальной машине IaaS, ваша учетная запись должна иметь роль Owner или Contributor в Azure.

Для подключения к Windows Admin Center требуется иметь разрешения читателя и администратора Центра администрирования Windows на уровне ресурса виртуальной машины.

Дополнительные сведения о настройке назначения ролей для виртуальной машины.

Требования к виртуальной машине

Чтобы использовать Центр администрирования Windows на портале Azure, мы устанавливаем Центр администрирования Windows на каждой виртуальной машине Azure, которую вы хотите использовать для управления. Виртуальная машина Azure имеет следующие требования:

- Windows Server 2016 или более поздней версии, Windows 10 или Windows 11

- По крайней мере 3 ГиБ памяти

- Будьте в любом регионе общедоступного облака Azure (оно не поддерживается в Azure China, Azure для государственных организаций или других не общедоступных облаках).

Требования к сети

У виртуальной машины также есть следующие требования к сети, которые мы рассматриваем во время процедуры установки.

Исходящий доступ к Интернету или правило исходящего порта, разрешающее трафик HTTPS к сервисным тегам

WindowsAdminCenterиAzureActiveDirectoryПравило входящего порта при использовании общедоступного IP-адреса для подключения к виртуальной машине (не рекомендуется)

Как и в случае с удаленным рабочим столом, рекомендуется подключиться к виртуальной машине с помощью частного IP-адреса в виртуальной сети виртуальной машины для повышения безопасности. Использование частного IP-адреса не требует правила входящего порта, хотя для этого требуется доступ к виртуальной сети (которую мы обсудим далее).

Примечание.

Входящий трафик перенаправляется другой службой (т. е. брандмауэром Azure) не поддерживается. У вас должно быть входящее подключение с портала Azure к одному из прямых IP-адресов виртуальной машины, как показано на вкладке "Сеть" виртуальной машины Azure на портале Azure на порту Windows Admin Center.

Требования к компьютеру управления

Компьютер управления или другая система, используемая для подключения к порталу Azure, имеет следующие требования:

- Веб-браузер Microsoft Edge или Google Chrome

- Доступ к виртуальной сети, подключенной к виртуальной машине, является более безопасным, чем с помощью общедоступного IP-адреса для подключения. Существует множество способов подключения к виртуальной сети, включая использование VPN-шлюза.

Установка на виртуальной машине

Прежде чем использовать Центр администрирования Windows на портале Azure, необходимо установить его на виртуальной машине, которой требуется управлять. Это делается так.

Откройте портал Azure и перейдите к параметрам виртуальной машины.

Если весь исходящий интернет-трафик на виртуальной машине заблокирован, создайте правило исходящего порта для подключения к службе Windows Admin Center.

Для этого перейдите в Центр администрирования Windows (найдите в группе параметров) и установите флажок "Открыть исходящий порт для Windows Admin Center для установки" на экране установки Windows Admin Center. Кроме того, можно выполнить следующие команды PowerShell:

$allowWindowsAdminCenter = New-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 100 -DestinationAddressPrefix WindowsAdminCenter -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443 $allowAAD = New-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access Allow -Protocol Tcp -Direction Outbound -Priority 101 -DestinationAddressPrefix AzureActiveDirectory -SourcePortRange * -SourceAddressPrefix * -DestinationPortRange 443В параметрах виртуальной машины перейдите в Центр администрирования Windows (найдите в группе параметров ).

Чтобы при необходимости предоставить доступ к виртуальной машине через общедоступный Интернет с любого IP-адреса (удобно для тестирования, но предоставляет виртуальную машину для атаки с любого узла в Интернете), можно выбрать " Открыть этот порт для меня".

Однако вместо этого рекомендуется использовать частный IP-адрес для подключения или по крайней мере вручную создать правило входящего порта, заблокированное для приема трафика только указанных IP-адресов.

Нажмите Установить.

Установка занимает несколько минут. Если вы выбрали "Открыть этот порт" для меня или вручную создали правило входящего порта за последние пару минут, возможно, потребуется еще несколько минут, прежде чем подключиться к Центру администрирования Windows.

Использование с виртуальной машиной

После установки Windows Admin Center на виртуальной машине Azure вот как подключиться к нему и использовать его для управления Windows:

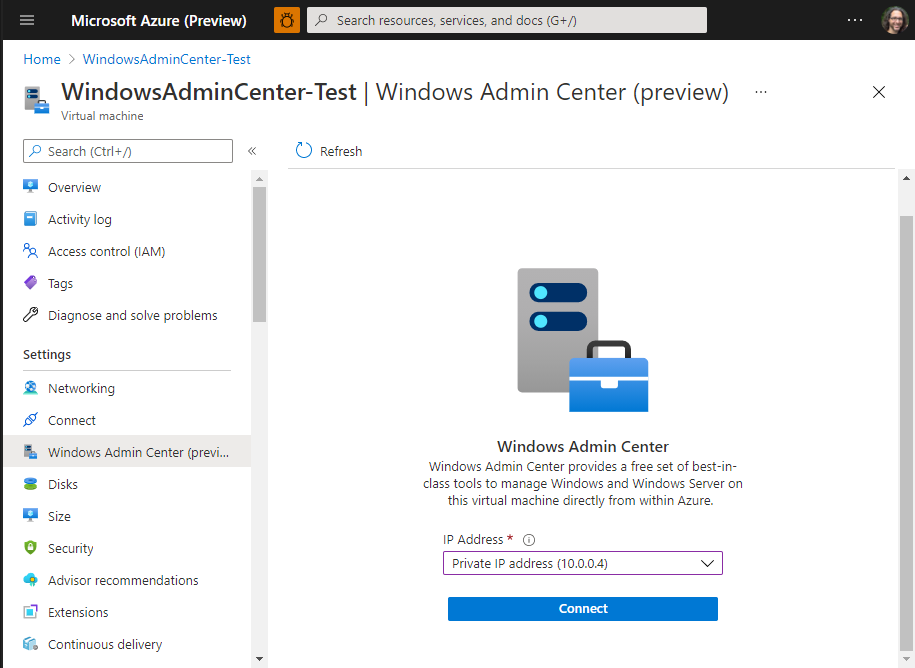

- Откройте портал Azure и перейдите к виртуальной машине, а затем Windows Admin Center.

- Выберите IP-адрес, который вы хотите использовать при подключении к виртуальной машине, и нажмите кнопку "Подключить".

Windows Admin Center открывается на портале, предоставляя вам доступ к тем же средствам, с которыми вы могли ознакомиться с помощью Windows Admin Center в локальном развертывании.

Если появится сообщение "Не удалось подключиться", убедитесь, что ваша учетная запись входит в роль входа администратора Windows Admin Center в ресурсе виртуальной машины.

Создание правила входящего порта для подключения из определенных общедоступных IP-адресов

Как и в случае с удаленным рабочим столом, открытие правила входящего порта на общедоступном IP-адресе виртуальной машины предоставляет виртуальную машину потенциальной атаке со стороны любого узла в Интернете, поэтому рекомендуется вместо этого обращаться к виртуальной машине с помощью частного IP-адреса.

Однако если вам нужно использовать общедоступный IP-адрес, вы можете улучшить безопасность, ограничив IP-адреса, которые могут связаться с виртуальной машиной только к IP-адресам, используемым системами, используемыми для подключения к порталу Azure. Это делается так.

Откройте портал Azure и перейдите к своей виртуальной машине, затем в раздел >Сетевые настройки> и Правила входящих портов.

Если Windows Admin Center установлен и настроен, он должен открыть входящий порт для общедоступного IP-адреса, выберите PortForWAC. В противном случае выберите "Добавить правило входящего порта".

Укажите следующие значения, указав общедоступные IP-адреса систем управления (разделенные запятыми) и при необходимости изменяя конечный порт с порта 6516. Нажмите кнопку Добавить.

Поле Значение Источник IP-адрес Исходные IP-адреса IP-адреса системы управления Диапазоны исходных портов * Назначение Любые Диапазоны портов назначения 6516Протокол Любые Действие Разрешить

Возможно, вам потребуется использовать веб-сайт или приложение, отличное от Майкрософт, чтобы найти общедоступный IP-адрес системы, которую вы используете для подключения к порталу Azure.

Настройка назначений ролей для виртуальной машины

Доступ к Центру администрирования Windows управляется ролью администратора Центра администрирования Windows в Azure.

Примечание.

Роль входа администратора Windows Admin Center использует dataActions и поэтому не может быть назначена в области группы управления. В настоящее время эти роли можно назначать только на уровне подписки, группы ресурсов или области ресурса.

Чтобы настроить назначения ролей для виртуальных машин с помощью центра администрирования Microsoft Entra, выполните следующие действия.

Выберите группу ресурсов , содержащую виртуальную машину и связанную с ней виртуальную сеть, сетевой интерфейс, общедоступный IP-адрес или ресурс Load Balancer.

Выберите Управление доступом (IAM) .

Выберите Добавить>Добавить назначение ролей, чтобы открыть страницу "Добавление назначения ролей".

Назначьте следующую роль. Подробные инструкции см. в статье Назначение ролей Azure с помощью портала Microsoft Azure.

Настройка Значение Роль Вход администратора Windows Admin Center Назначить доступ для Пользователь, группа, учетная запись службы или управляемое удостоверение

Дополнительные сведения об использовании Azure RBAC для управления доступом к ресурсам подписки Azure см. в следующих статьях:

- Назначение ролей Azure с помощью Azure CLI

- Назначьте роли Azure с помощью примеров Azure CLI. Azure CLI также можно использовать в интерфейсе Azure Cloud Shell.

- Назначение ролей Azure с помощью портала Azure

- Назначение ролей Azure с помощью Azure PowerShell

настройки прокси-сервера;

Если компьютер подключен к прокси-серверу для обмена данными через Интернет, ознакомьтесь со следующими требованиями по настройке сети.

Расширение Windows Admin Center может взаимодействовать через прокси-сервер с помощью протокола HTTPS. Используйте параметры расширений для конфигурации, как описано ниже. Прокси-серверы, прошедшие проверку подлинности, не поддерживаются.

Используйте эту блок-схему для определения значений

Settingsпараметров

После определения значений

Settingsпараметров укажите эти другие параметры при развертывании агента AdminCenter. Используйте команды PowerShell, как показано в следующем примере:

$wacPort = "6516"

$settings = @{"port" = $wacPort; "proxy" = @{"mode" = "application"; "address" = "http://[address]:[port]";}}

Set-AzVMExtension -ExtensionName AdminCenter -ExtensionType AdminCenter -Publisher Microsoft.AdminCenter -ResourceGroupName <resource-group-name> -VMName <virtual-machine-name> -Location <location> -TypeHandlerVersion "0.0" -settings $settings

Обновление Центра администрирования Windows

Мы постоянно выпускаем новые версии Windows Admin Center. Для автоматического обновления Windows Admin Center до последней версии необходимо выполнить операцию управления на виртуальной машине Azure. В случае, если вы хотите обновить раньше, можно выполнить следующие команды:

Set-AzContext <subscription_id>

Set-AzVMExtension -ExtensionName "AdminCenter" -Publisher "Microsoft.AdminCenter" -ExtensionType "AdminCenter" -ResourceGroupName <RG_name> -VMName <VM_name>

Сведения о реализации

Windows Admin Center в настоящее время реализуется на портале Azure в виде расширения, которое мы устанавливаем на каждой виртуальной машине Azure, с которой вы хотите использовать Windows Admin Center.

Это расширение подключается к внешней службе, которая управляет сертификатами и записями DNS, что позволяет легко подключаться к виртуальной машине.

Каждая виртуальная машина Azure, использующая расширение Windows Admin Center, получает общедоступную запись DNS, которую корпорация Майкрософт поддерживает в Azure DNS. Хэшируем имя записи, чтобы анонимизировать IP-адрес виртуальной машины при сохранении его в DNS- IP-адреса не сохраняются в виде обычного текста в DNS. Эта запись DNS используется для выдачи сертификата для Центра администрирования Windows на виртуальной машине, позволяя зашифрованное взаимодействие с виртуальной машиной.

Подключение виртуальной машины Azure к Центру администрирования Windows развертывает виртуальную учетную запись в группе администратора, предоставляя полный доступ администратора на виртуальной машине. Доступ к виртуальной машине управляется ролью входа администратора Windows Admin Center в Azure. Пользователь Azure с ролями владельца или участника , назначенными виртуальной машине, не имеет автоматических привилегий для входа в виртуальную машину.

Устранение неполадок

Ниже приведены некоторые советы, чтобы попробовать в случае, если что-то не работает. Общие сведения об устранении неполадок с Windows Admin Center (а не в Azure) см. в разделе "Устранение неполадок с Windows Admin Center".

Ошибка подключения не выполнена

На новой вкладке откройте

https://<ip_address>:<port>. Если эта страница успешно загружается с ошибкой сертификата, создайте запрос в службу поддержки.Если эта страница не загружается успешно, значит, возникла проблема с вашим подключением к самому Windows Admin Center. Убедитесь, что вы подключены к правильной виртуальной сети и используете правильный IP-адрес, прежде чем пытаться устранить неполадки.

Если вы используете общедоступный IP-адрес, убедитесь, что выбранный порт при установке открыт в Интернете. По умолчанию используется порт 6516. На виртуальной машине перейдите кправилу входящего порта "Добавить>".

Убедитесь, что порт доступен.

- На портале Azure перейдите в сеть и убедитесь, что конфликтующие правила с более высоким приоритетом могут блокировать порт Windows Admin Center.

- На портале Azure перейдите к разделу "Устранение неполадок подключения ", чтобы проверить, работает ли подключение, и можно получить порт.

Убедитесь, что исходящий трафик в Windows Admin Center разрешен на виртуальной машине

На портале Azure перейдите к правилам сетевых и исходящих портов.

Создайте новое правило порта для тегов служб

Windows Admin CenterиAzure Active Directory.Это можно проверить, выполнив следующую команду с помощью PowerShell в виртуальной машине:

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure PortalЕсли вы разрешили весь исходящий трафик и по-прежнему видите ошибку из

Invoke-RestMethodкоманды, убедитесь, что правила брандмауэра не блокируют подключение. Если ничего не кажется неправильным, создайте запрос на поддержку, так как наша служба может испытывать проблемы.

Убедитесь, что на виртуальной машине запущена служба Windows Admin Center.

- На портале Azure перейдите к разделу Connect>RDP Download RDP>File.

- Откройте RDP-файл и войдите с учетными данными администратора.

- Откройте диспетчер задач (CTRL+SHIFT+ESC) и перейдите к службам.

- Убедитесь, что WindowsAdminCenter запущен. Если это не так, запустите службу.

Убедитесь, что ваше программное обеспечение установлено корректно и находится в хорошем состоянии.

- На портале Azure перейдите к разделу Connect>RDP Download RDP>File.

- Откройте RDP-файл и войдите с учетными данными администратора.

- Откройте браузер и введите

https://localhost:<port>, заменив<port>на порт, на котором установлен Центр администрирования Windows. Не уверены, на каком порту вы его установили? Ознакомьтесь с часто задаваемыми вопросами далее в этой статье. - Если файл не загружается, возможно, что-то не так с установкой. Вернитесь на портал Azure, перейдите к расширениям и удалите расширение Admin Center. Вернитесь в Центр администрирования Windows и переустановите расширение.

Убедитесь, что правило брандмауэра открыто для SmeInboundOpenException.

- На портале Azure перейдите к разделу Connect>RDP Download RDP>File.

- Откройте RDP-файл и войдите с учетными данными администратора.

- Откройте панель управления и перейдите в раздел Control Panel\System and Security\Windows Defender Firewall\Allowed apps.

- Убедитесь, что правило SmeInboundOpenException включено для частного и общедоступного трафика, а затем повторите попытку подключения.

Вы застряли на странице загрузки Windows Admin Center с логотипом

Это может произойти, если браузер блокирует сторонние файлы cookie. В настоящее время Windows Admin Center требует, чтобы не блокировать сторонние файлы cookie, и мы активно работаем над удалением этого требования. В то же время разрешите сторонние файлы cookie в браузере.

На Edge:

- Перейдите к многоточию в правом верхнем углу и перейдите в раздел "Параметры"

- Перейдите к файлам cookie и разрешениям сайта

- Переход к управлению и удалению файлов cookie и данных сайта

- Убедитесь, что флажок для блокировки сторонних файлов cookie отключен

В Chrome

- Перейдите к многоточию в правом верхнем углу и перейдите в раздел "Параметры"

- Перейдите в раздел " Конфиденциальность и безопасность"

- Перейдите к файлам cookie и другим данным сайта

- Выберите переключатель для блокировки сторонних файлов cookie в Incognito или Разрешить все файлы cookie

Одно из средств Windows Admin Center не загружается или возвращает ошибку

Перейдите к любому другому инструменту в Windows Admin Center и вернитесь к другому инструменту, который не загружается.

Если другое средство не загружается, проблема может быть связана с сетевым подключением. Попробуйте закрыть лопасть и снова подключиться. Если это не поможет, отправьте запрос в службу поддержки.

Сбой установки расширения Windows Admin Center

Дважды проверьте, соответствует ли виртуальная машина требованиям.

Убедитесь, что на виртуальной машине разрешен исходящий трафик в Windows Admin Center.

На портале Azure перейдите к правилам сетевых и исходящих портов.

Создайте новое правило исходящего порта для Windows Admin Center.

Проверьте подключение, выполнив следующую команду с помощью PowerShell в виртуальной машине:

Invoke-RestMethod -Method GET -Uri https://<your_region>.service.waconazure.comMicrosoft Certificate and DNS service for Windows Admin Center in the Azure Portal

Если вы разрешили весь исходящий трафик и получили ошибку из

Invoke-RestMethodкоманды, убедитесь, что правила брандмауэра не блокируют подключение.

Если вам кажется, что все в порядке, но Windows Admin Center все равно не устанавливается, отправьте запрос в службу поддержки, указав в нем следующую информацию:

- Журналы на портале Azure. Это можно найти в разделе "Параметры > Расширения > AdminCenter > Просмотр подробного состояния"

- Журналы в виртуальной машине. Предоставьте журналы из следующих расположений:

- C:\WindowsAzure\Logs\Plugins\AdminCenter

- C:\Packages\Plugins\AdminCenter

- Сетевая трассировка, если это целесообразно. Журналы сетевой трассировки могут содержать данные клиента и конфиденциальные сведения о безопасности, такие как пароли, поэтому перед отправкой мы рекомендуем просмотреть их и удалить всю конфиденциальную информацию.

Автоматизация развертывания Windows Admin Center с помощью шаблона ARM

Развертывание Windows Admin Center можно автоматизировать на портале Azure с помощью этого шаблона Azure Resource Manager.

const deploymentTemplate = {

"$schema": "https://schema.management.azure.com/schemas/2015-01-01/deploymentTemplate.json#",

"contentVersion": "1.0.0.0",

"parameters": {

"vmName": {

"type": "string"

},

"location": {

"type": "string"

},

"extensionName": {

"type": "string"

},

"extensionPublisher": {

"type": "string"

},

"extensionType": {

"type": "string"

},

"extensionVersion": {

"type": "string"

},

"port": {

"type": "string"

},

"salt": {

"type": "string"

}

},

"resources": [

{

"type": "Microsoft.Compute/virtualMachines/extensions",

"name": "[concat( parameters('vmName'), '/' , parameters('extensionName') )]",

"apiVersion": "2018-10-01",

"location": "[parameters('location')]",

"properties": {

"publisher": "[parameters('extensionPublisher')]",

"type": "[parameters('extensionType')]",

"typeHandlerVersion": "[parameters('extensionVersion')]",

"autoUpgradeMinorVersion": true,

"settings": {

"port": "[parameters('port')]",

"salt": "[parameters('salt')]",

}

}

}

];

const parameters = {

vmName: <VM name>,

location: <VM location>,

extensionName: "AdminCenter",

extensionPublisher: "Microsoft.AdminCenter",

extensionType: "AdminCenter",

extensionVersion: "0.0",

port: "6516",

salt: ""

}

Автоматизация развертывания Windows Admin Center с помощью PowerShell

Вы также можете автоматизировать развертывание Windows Admin Center на портале Azure с помощью этого скрипта PowerShell.

$resourceGroupName = <get VM's resource group name>

$vmLocation = <get VM location>

$vmName = <get VM name>

$vmNsg = <get VM's primary nsg>

$salt = ""

$wacPort = "6516"

$Settings = @{"port" = $wacPort; "salt" = $salt}

# Open outbound port rule for WAC service

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWACService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "WindowsAdminCenter" -DestinationPortRange "443" -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Open outbound port rule for AAD

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForAADService" -Access "Allow" -Direction "Outbound" -SourceAddressPrefix "VirtualNetwork" -SourcePortRange "*" -DestinationAddressPrefix "AzureActiveDirectory" -DestinationPortRange "443" -Priority 101 -Protocol Tcp | Set-AzNetworkSecurityGroup

# Install VM extension

Set-AzVMExtension -ResourceGroupName $resourceGroupName -Location $vmLocation -VMName $vmName -Name "AdminCenter" -Publisher "Microsoft.AdminCenter" -Type "AdminCenter" -TypeHandlerVersion "0.0" -settings $Settings

# Open inbound port rule on VM to be able to connect to WAC

Get-AzNetworkSecurityGroup -Name $vmNsg -ResourceGroupName $resourceGroupName | Add-AzNetworkSecurityRuleConfig -Name "PortForWAC" -Access "Allow" -Direction "Inbound" -SourceAddressPrefix "*" -SourcePortRange "*" -DestinationAddressPrefix "*" -DestinationPortRange $wacPort -Priority 100 -Protocol Tcp | Set-AzNetworkSecurityGroup

Известные проблемы

- Если вы измените правила сети, Windows Admin Center потребуется примерно минута, чтобы обновить свою сеть. В течение нескольких минут могут возникать проблемы с подключением.

- Если вы только запустили виртуальную машину, регистрация IP-адреса в Центре администрирования Windows займет около минуты, поэтому она может не загрузиться.

- Для первой загрузки Windows Admin Center может потребоваться чуть больше времени. Любая последующая загрузка составляет всего несколько секунд.

- Режим Chrome Incognito не поддерживается.

- Классическое приложение портала Azure не поддерживается.

Часто задаваемые вопросы

Сколько стоит использование Windows Admin Center?

Нет затрат на использование Центра администрирования Windows на портале Azure.

Можно ли использовать Windows Admin Center для управления виртуальными машинами, работающими на виртуальной машине Azure?

Роль Hyper-V можно установить с помощью расширения "Роли и компоненты". После установки обновите браузер и Центр администрирования Windows отображают расширения виртуальной машины и коммутатора.

Какие операционные системы можно управлять с помощью этого расширения?

Расширение можно использовать для управления виртуальными машинами под управлением Windows Server 2016 или более поздней версии или Windows 10/11.

Как в Windows Admin Center осуществляется обеспечение безопасности?

Трафик с портала Azure в Windows Admin Center, работающий на виртуальной машине, использует ПРОТОКОЛ HTTPS. Виртуальная машина Azure управляется с помощью PowerShell и WMI через WinRM.

Почему для входящего порта необходимо открыть порт и установить источник на "Любой"?

Windows Admin Center устанавливается на виртуальную машину Azure. Установка состоит из веб-сервера и шлюза. Публикуя веб-сервер в DNS и открыв брандмауэр (входящий порт на виртуальной машине), вы можете получить доступ к Центру администрирования Windows на портале Azure. Правила для этого порта выполняются аналогично порту RDP. Если вы не хотите открывать этот порт для 'любой', рекомендуется указать правило для IP-адреса компьютера, используемого для доступа к порталу Azure.

Почему необходимо создать правило исходящего порта?

Существует внешняя служба Центра администрирования Windows, которая управляет сертификатами и записями DNS для вас. Чтобы разрешить виртуальной машине взаимодействовать со службой, необходимо создать правило исходящего порта.

Можно ли использовать PowerShell или Azure CLI для установки расширения на виртуальной машине?

Да:

- PowerShell: Set-AzVMExtension

- Azure CLI: az vm extension set

На виртуальной машине уже установлен Центр администрирования Windows. Можно ли получить доступ к нему с портала?

Да, однако вам по-прежнему нужно установить расширение.

Существует ли какая-либо документация по общим функциям Центра администрирования Windows и его средствам?

Да, ознакомьтесь с обзором Windows Admin Center и управлением серверами.

Нужно ли установить Windows Admin Center на каждой из виртуальных машин Azure?

Да, для нашей первоначальной реализации Windows Admin Center необходимо установить на каждой виртуальной машине Azure, на которой вы хотите использовать ее.

Можно ли использовать Windows Admin Center для управления всеми серверами и виртуальными машинами?

Да, вы можете использовать локальный Центр администрирования Windows для управления серверами и виртуальными машинами в локальной среде и в Azure. Дополнительные сведения см. в статье "Управление виртуальными машинами Azure с помощью Центра администрирования Windows".

Работает ли Центр администрирования Windows на портале Azure с Бастионом Azure?

Нет, к сожалению, нет.

Поддерживается ли Windows Admin Center для виртуальных машин за балансировщиком нагрузки?

Да.