Устранение неполадок при развертывании профиля сертификатов SCEP на устройствах в Intune

В этой статье приводятся рекомендации по устранению неполадок при развертывании профилей сертификатов SCEP с Microsoft Intune. Развертывание сертификата — это шаг 1 в обзоре потока связи SCEP.

Профиль сертификата SCEP и профиль доверенного сертификата, указанный в профиле SCEP, должны быть назначены одному и тому же пользователю или одному и тому же устройству. В следующей таблице показан ожидаемый результат смешанных назначений:

| Назначение профиля доверенного сертификата включает пользователя | Назначение профиля доверенного сертификата включает устройство | Назначение профиля доверенного сертификата включает пользователя и устройство | |

|---|---|---|---|

| Назначение профиля сертификата SCEP включает пользователя | Успешно | Сбоя | Успешно |

| Назначение профиля сертификата SCEP включает устройство | Сбоя | Успешно | Успешно |

| Назначение профиля сертификата SCEP включает пользователя и устройство | Успешно | Успешно | Успешно |

Android

Профили сертификатов SCEP для Android отображаются на устройстве как SyncML и регистрируются в журнале OMADM.

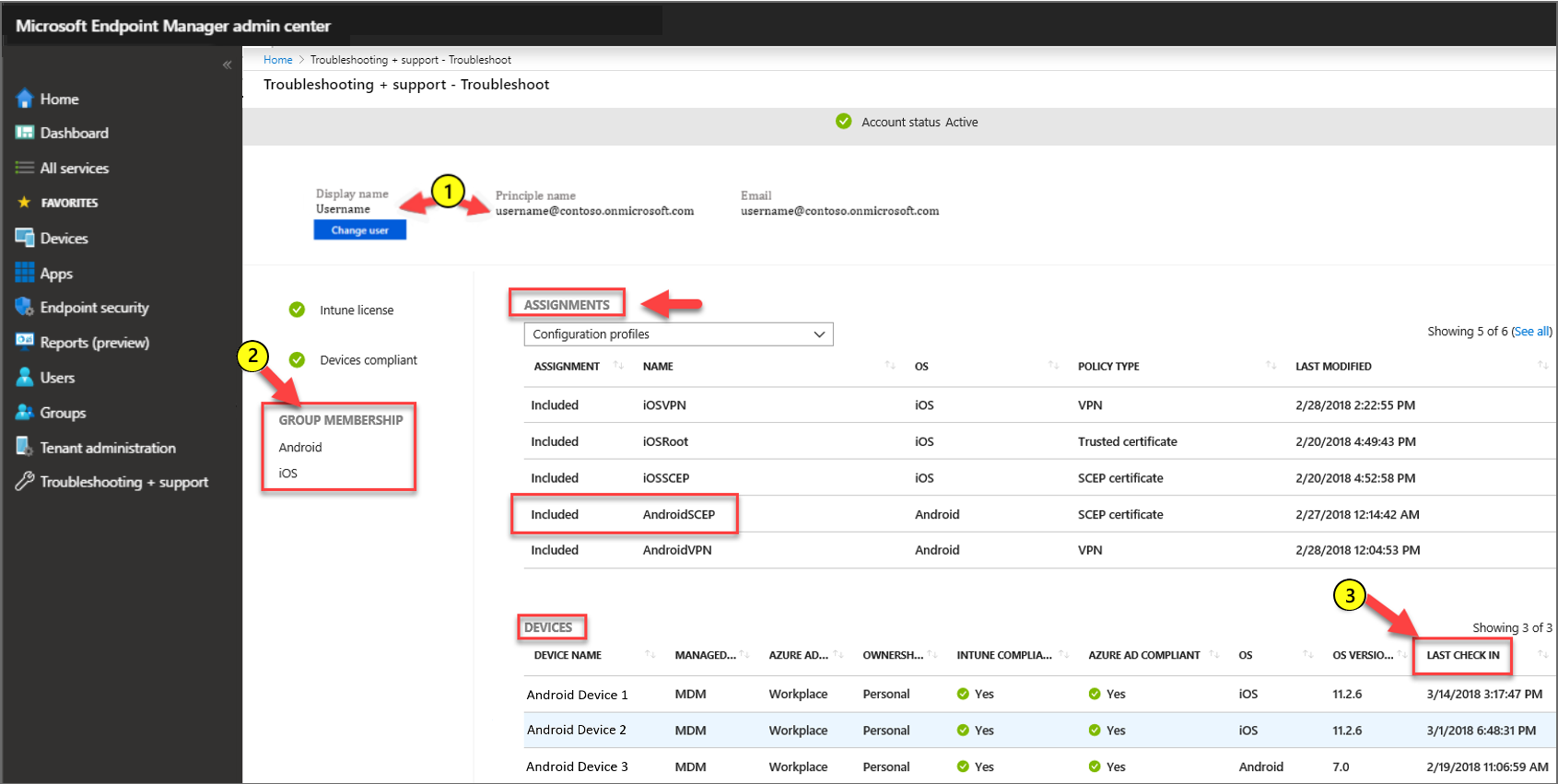

Проверка того, отправлена ли политика устройству Android

Чтобы проверить, что профиль отправлен на устройство, которое вы ожидаете, в центре администрирования Microsoft Intune перейдите в раздел Устранение неполадок и устранение неполадок в службе поддержки>. В окне Устранение неполадок задайте для параметра Назначениязначение Профили конфигурации , а затем проверьте следующие конфигурации:

Укажите пользователя, который должен получить профиль сертификата SCEP.

Проверьте членство пользователя в группе, чтобы убедиться, что он входит в группу безопасности, используемую с профилем сертификата SCEP.

Проверьте, когда устройство в последний раз чекировало с помощью Intune.

Проверка доступа политики к устройству Android

Просмотрите журнал OMADM устройств. Найдите записи, похожие на следующие примеры, которые регистрируются, когда устройство получает профиль из Intune:

Time VERB Event com.microsoft.omadm.syncml.SyncmlSession 9595 9 <?xml version="1.0" encoding="utf-8"?><SyncML xmlns="SYNCML:SYNCML1.2"><SyncHdr><VerDTD>1.2</VerDTD><VerProto>DM/1.2</VerProto><SessionID>1</SessionID><MsgID>6</MsgID><Target><LocURI>urn:uuid:UUID</LocURI></Target><Source><LocURI>https://a.manage.microsoft.com/devicegatewayproxy/AndroidHandler.ashx</LocURI></Source><Meta><MaxMsgSize xmlns="syncml:metinf">524288</MaxMsgSize></Meta></SyncHdr><SyncBody><Status><CmdID>1</CmdID><MsgRef>6</MsgRef><CmdRef>0</CmdRef><Cmd>SyncHdr</Cmd><Data>200</Data></Status><Replace><CmdID>2</CmdID><Item><Target><LocURI>./Vendor/MSFT/Scheduler/IntervalDurationSeconds</LocURI></Target><Meta><Format xmlns="syncml:metinf">int</Format><Type xmlns="syncml:metinf">text/plain</Type></Meta><Data>28800</Data></Item></Replace><Replace><CmdID>3</CmdID><Item><Target><LocURI>./Vendor/MSFT/EnterpriseAppManagement/EnterpriseIDs</LocURI></Target><Data>contoso.onmicrosoft.com</Data></Item></Replace><Exec><CmdID>4</CmdID><Item><Target><LocURI>./Vendor/MSFT/EnterpriseAppManagement/EnterpriseApps/ClearNotifications</LocURI></Target></Item></Exec><Add><CmdID>5</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/Root/{GUID}/EncodedCertificate</LocURI></Target><Data>Data</Data></Item></Add><Add><CmdID>6</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/Enroll/ModelName=AC_51…%2FLogicalName_39907…%3BHash=-1518303401/Install</LocURI></Target><Meta><Format xmlns="syncml:metinf">xml</Format><Type xmlns="syncml:metinf">text/plain</Type></Meta><Data><CertificateRequest><ConfigurationParametersDocument>&lt;ConfigurationParameters xmlns="http://schemas.microsoft.com/SystemCenterConfigurationManager/2012/03/07/CertificateEnrollment/ConfigurationParameters"&gt;&lt;ExpirationThreshold&gt;20&lt;/ExpirationThreshold&gt;&lt;RetryCount&gt;3&lt;/RetryCount&gt;&lt;RetryDelay&gt;1&lt;/RetryDelay&gt;&lt;TemplateName /&gt;&lt;SubjectNameFormat&gt;{ID}&lt;/SubjectNameFormat&gt;&lt;SubjectAlternativeNameFormat&gt;{ID}&lt;/SubjectAlternativeNameFormat&gt;&lt;KeyStorageProviderSetting&gt;0&lt;/KeyStorageProviderSetting&gt;&lt;KeyUsage&gt;32&lt;/KeyUsage&gt;&lt;KeyLength&gt;2048&lt;/KeyLength&gt;&lt;HashAlgorithms&gt;&lt;HashAlgorithm&gt;SHA-1&lt;/HashAlgorithm&gt;&lt;HashAlgorithm&gt;SHA-2&lt;/HashAlgorithm&gt;&lt;/HashAlgorithms&gt;&lt;NDESUrls&gt;&lt;NDESUrl&gt;https://breezeappproxy-contoso.msappproxy.net/certsrv/mscep/mscep.dll&lt;/NDESUrl&gt;&lt;/NDESUrls&gt;&lt;CAThumbprint&gt;{GUID}&lt;/CAThumbprint&gt;&lt;ValidityPeriod&gt;2&lt;/ValidityPeriod&gt;&lt;ValidityPeriodUnit&gt;Years&lt;/ValidityPeriodUnit&gt;&lt;EKUMapping&gt;&lt;EKUMap&gt;&lt;EKUName&gt;Client Authentication&lt;/EKUName&gt;&lt;EKUOID&gt;1.3.6.1.5.5.7.3.2&lt;/EKUOID&gt;&lt;/EKUMap&gt;&lt;/EKUMapping&gt;&lt;/ConfigurationParameters&gt;</ConfigurationParametersDocument><RequestParameters><CertificateRequestToken>PENlcnRFbn... Hash: 1,010,143,298</CertificateRequestToken><SubjectName>CN=name</SubjectName><Issuers>CN=FourthCoffee CA; DC=fourthcoffee; DC=local</Issuers><SubjectAlternativeName><SANs><SAN NameFormat="ID" AltNameType="2" OID="{OID}"></SAN><SAN NameFormat="ID" AltNameType="11" OID="{OID}">[email protected]</SAN></SANs></SubjectAlternativeName><NDESUrl>https://breezeappproxy-contoso.msappproxy.net/certsrv/mscep/mscep.dll</NDESUrl></RequestParameters></CertificateRequest></Data></Item></Add><Get><CmdID>7</CmdID><Item><Target><LocURI>./Vendor/MSFT/CertificateStore/SCEP</LocURI></Target></Item></Get><Add><CmdID>8</CmdID><Item><Target><LocURI>./Vendor/MSFT/GCM</LocURI></Target><Data>Data</Data></Item></Add><Replace><CmdID>9</CmdID><Item><Target><LocURI>./Vendor/MSFT/GCM</LocURI></Target><Data>Data</Data></Item></Replace><Get><CmdID>10</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr</LocURI></Target></Item></Get><Get><CmdID>11</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr/CacheVersion</LocURI></Target></Item></Get><Get><CmdID>12</CmdID><Item><Target><LocURI>./Vendor/MSFT/NodeCache/SCConfigMgr/ChangedNodes</LocURI></Target></Item></Get><Get><CmdID>13</CmdID><Item><Target><LocURI>./DevDetail/Ext/Microsoft/LocalTime</LocURI></Target></Item></Get><Get><CmdID>14</CmdID><Item><Target><LocURI>./Vendor/MSFT/DeviceLock/DevicePolicyManager/IsActivePasswordSufficient</LocURI></Target></Item></Get><Get><CmdID>15</CmdID><Item><Target><LocURI>./Vendor/MSFT/WorkProfileLock/DevicePolicyManager/IsActivePasswordSufficient</LocURI></Target></Item></Get><Final /></SyncBody></SyncML>

Примеры ключевых записей:

ModelName=AC_51bad41f-3854-4eb5-a2f2-0f7a94034ee8%2FLogicalName_39907e78_e61b_4730_b9fa_d44a53e4111c%3BHash=-1518303401NDESUrls&gt;&lt;NDESUrl&gt;https://<server>-contoso.msappproxy.net/certsrv/mscep/mscep.dll&lt;/NDESUrl&gt;&lt;/NDESUrls

iOS/iPadOS

Проверка того, отправлена ли политика устройству iOS/iPadOS

Чтобы проверить, что профиль отправлен на устройство, которое вы ожидаете, в центре администрирования Microsoft Intune перейдите в раздел Устранение неполадок и устранение неполадок в службе поддержки>. В окне Устранение неполадок задайте для параметра Назначениязначение Профили конфигурации , а затем проверьте следующие конфигурации:

Укажите пользователя, который должен получить профиль сертификата SCEP.

Проверьте членство пользователя в группе, чтобы убедиться, что он входит в группу безопасности, используемую с профилем сертификата SCEP.

Проверьте, когда устройство в последний раз чекировало с помощью Intune.

Проверка доступа к политике устройства iOS или iPadOS

Просмотрите журнал отладки устройств. Найдите записи, похожие на следующие примеры, которые регистрируются, когда устройство получает профиль из Intune:

debug 18:30:54.638009 -0500 profiled Adding dependent ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295 to parent 636572740000000000000012 in domain PayloadDependencyDomainCertificate to system\

Примеры ключевых записей:

ModelName=AC_51bad41f.../LogicalName_1892fe4c...;Hash=-912418295PayloadDependencyDomainCertificate

Windows

Проверка того, отправлена ли политика на устройстве с Windows

Чтобы проверить, что профиль отправлен на устройство, которое вы ожидаете, в центре администрирования Microsoft Intune перейдите в раздел Устранение неполадок и устранение неполадок в службе поддержки>. В окне Устранение неполадок задайте для параметра Назначениязначение Профили конфигурации , а затем проверьте следующие конфигурации:

Укажите пользователя, который должен получить профиль сертификата SCEP.

Проверьте членство пользователя в группе, чтобы убедиться, что он входит в группу безопасности, используемую с профилем сертификата SCEP.

Проверьте, когда устройство в последний раз чекировало с помощью Intune.

Проверка доступа к политике на устройстве с Windows

Получение политики для профиля регистрируется в журнале DeviceManagement-Enterprise-Diagnostics-Provider> Администратор устройства Windows с идентификатором события 306.

Чтобы открыть журнал, выполните следующие действия:

На устройстве запустите eventvwr.msc, чтобы открыть windows Просмотр событий.

Разверните узел Журналы> приложений и службMicrosoft>Windows>DeviceManagement-Enterprise-Diagnostic-Provider>Администратор.

Найдите событие 306, похожее на следующий пример:

Event ID: 306 Task Category: None Level: Information User: SYSTEM Computer: <Computer Name> Description: SCEP: CspExecute for UniqueId : (ModelName_<ModelName>_LogicalName_<LogicalName>_Hash_<Hash>) InstallUserSid : (<UserSid>) InstallLocation : (user) NodePath : (clientinstall) KeyProtection: (0x2) Result : (Unknown Win32 Error code: 0x2ab0003).Код ошибки 0x2ab0003 преобразуется в DM_S_ACCEPTED_FOR_PROCESSING.

Неудающийся код ошибки может указывать на основную проблему.

Дальнейшие действия

Если профиль достигает устройства, следующим шагом является проверка связи устройства с сервером NDES.