Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье показано, как пользователь может подключаться к существующей базе данных в SQL Server Data Tools (SSDT). SSDT позволяет подключаться к существующей базе данных, выполнять запросы с помощью Transact-SQL (T-SQL) и просматривать результаты.

SSDT также предлагает множество функций, которые можно использовать для работы с базой данных. Подробно описаны в следующих разделах. Давайте посмотрим, как можно подключиться к существующей базе данных.

Чтобы подключиться к существующей базе данных, выполните следующие действия.

- Подключение с помощью обозревателя объектов SQL Server

- Узнайте о Типах Проверки Подлинности

- Шифрование и сертификат сервера доверия

Подключение к базе данных с помощью обозревателя объектов SQL Server

Обозреватель объектов SQL Server (SSOX) — это инструмент, доступный в SSDT для Visual Studio. Он позволяет подключаться к базам данных SQL Server и управлять ими в Visual Studio. Чтобы подключиться к базе данных с помощью обозревателя объектов SQL Server в SSDT, выполните следующие действия.

Открыть Visual Studio. Убедитесь, что вы установили SSDT вместе с соответствующей версией Visual Studio. Запустите Visual Studio.

Открыть обозреватель объектов SQL Server: перейдите в меню Вид и выберите Обозреватель объектов SQL Server. Кроме того, можно использовать ярлык CTRL + \ (обратная косая черта), а затем ввести CTRL + S.

Подключение к серверу базы данных. В окне "Обозреватель объектов SQL Server" нажмите кнопку Добавить SQL Server (она выглядит как лист со значком + в левом верхнем углу) или щелкните правой кнопкой мыши по узлу SQL Server и выберите Добавить SQL Server.

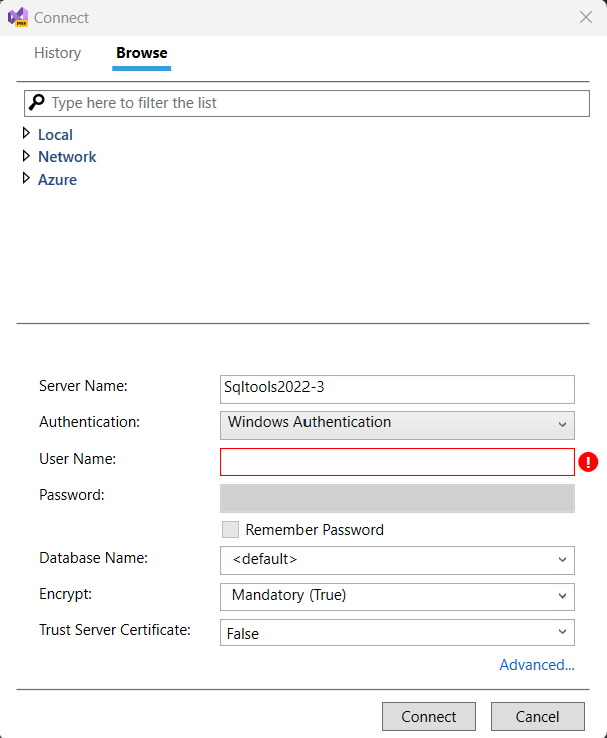

введите сведения о подключении к серверу: в диалоговом окне Подключение введите сведения о подключении для экземпляра SQL Server, к которому требуется подключиться. К ним относятся имя сервера, метод проверки подлинности (например, проверка подлинности Windows или проверка подлинности SQL Server), учетные данные входа, если это применимо, и сведения о шифровании. После подключения экземпляра SQL Server он автоматически появится в опции "Последние подключения" на вкладке История.

Проверить подключение: после ввода сведений о подключении можно выбрать кнопку Подключиться, чтобы начать проверку подключения. Если подключение выполнено успешно, вы увидите экземпляр и его базы данных, перечисленные в обозревателе объектов SQL Server.

Навигация и управление базами данных: после подключения можно развернуть узел сервера, чтобы просмотреть все базы данных, размещенные в этом экземпляре. Вы можете расширить каждый узел базы данных для изучения таблиц, представлений, хранимых процедур и других объектов базы данных.

выполнение действий: щелкните правой кнопкой мыши базу данных или любой объект для выполнения различных действий, таких как запрос данных, создание новых объектов, редактирование существующих и многое другое.

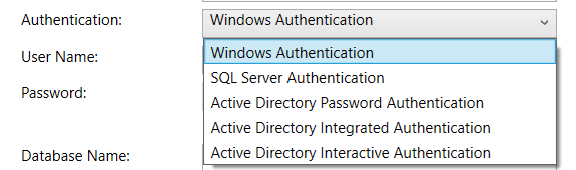

Типы проверки подлинности

SSDT позволяет подключаться к базам данных на локальном компьютере, сети и Azure. Учитывая различные сценарии, у нас есть несколько типов проверки подлинности. Они приведены следующим образом:

Проверка подлинности Windows: Данный метод использует безопасность Windows для аутентификации пользователей в SQL Server.

Аутентификация SQL Server: Этот метод аутентификации требует, чтобы у пользователя была учетная запись и пароль SQL Server.

Аутентификация с паролем Active Directory: Этот метод аутентификации использует пароль Active Directory пользователя для его аутентификации в SQL Server. Это самый простой метод проверки подлинности для настройки, но он не предлагает никаких дополнительных функций безопасности.

интегрированная проверка подлинности Active Directory. Этот метод проверки подлинности использует Kerberos для проверки подлинности пользователей в SQL Server. Kerberos — это более безопасный протокол проверки подлинности, чем проверка подлинности паролей Active Directory, но требуется, чтобы клиент и сервер присоединялись к домену Active Directory.

Active Directory Интерактивная Аутентификация: Этот метод позволяет пользователям проходить аутентификацию в SQL Server, вводя учетные данные Active Directory в диалоговом окне. Это самый безопасный метод проверки подлинности, но он может быть неудобным для пользователей, которые должны вводить свои учетные данные при каждом подключении к SQL Server.

Сводка

| Метод проверки подлинности | Описание |

|---|---|

| Проверка подлинности Windows | Использует систему безопасности Windows для проверки подлинности пользователей. |

| Проверка подлинности SQL Server | Позволяет пользователям создавать отдельные учетные данные и пароль SQL Server. |

| Проверка подлинности паролей Active Directory | Использует пароль Active Directory пользователя для проверки подлинности в SQL Server. |

| Встроенная проверка подлинности Active Directory | Использует Kerberos для проверки подлинности пользователей в SQL Server. |

| Интерактивная проверка подлинности Active Directory | Разрешить пользователям проходить проверку подлинности в SQL Server, вводя учетные данные Active Directory в диалоговом окне. |

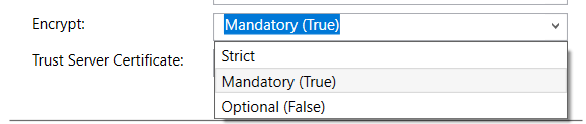

Шифрование и сертификат сервера доверия

Для SSDT в Visual Studio 17.8 и более поздних версиях важно изменить свойство Encrypt, которое теперь включено по умолчанию для всех подключений. SQL Server необходимо настроить с помощью сертификата TLS, подписанного доверенным корневым центром сертификации. Кроме того, если начальная попытка подключения завершается сбоем при включенном шифровании (по умолчанию), SSDT выводит уведомление с предложением попытки подключения при включенной опции Trust Server Certificate. Свойства Encrypt и Trust Server Certificate также доступны для редактирования вручную. Практика заключается в поддержании надежного зашифрованного подключения к серверу.

Для пользователей, подключающихся к базе данных SQL Azure, изменения существующих сохраненных подключений не требуются; База данных SQL Azure поддерживает зашифрованные подключения и настраивается с доверенными сертификатами.

Для пользователей, подключающихся к локальным экземплярам SQL Server или к SQL Server, работающему на виртуальной машине, если Encrypt равно True, убедитесь, что у вас есть сертификат от доверенного центра сертификации (например, не самоподписанный сертификат). Кроме того, можно подключиться без шифрования (Encrypt задано значение False), или доверять сертификату сервера (Encrypt задано значение True и Trust Server Certificate задано значение True).

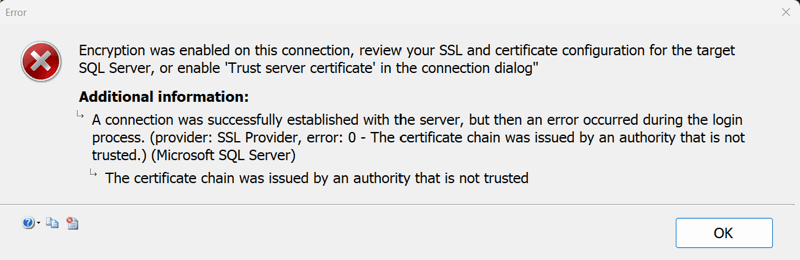

Если SQL Server не настроен с доверенным сертификатом, и вы пытаетесь подключиться с помощью шифрования Strict или при Encrypt установленном в True и Trust Server Certificate установленном в False, отображается следующее сообщение об ошибке:

Шифрование было включено в этом подключении, просмотрите конфигурацию SSL и сертификата для целевого SQL Server или включите сертификат сервера доверия в диалоговом окне подключения.

Дополнительные сведения

Соединение было успешно установлено с сервером, но в процессе входа произошла ошибка. (поставщик: поставщик SSL, ошибка: 0 — цепочка сертификатов была выдана центром, который не является доверенным.) (Microsoft SQL Server)