Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Сегодня рабочая сила требует доступа к приложениям и ресурсам, которые существуют за пределами традиционных корпоративных сетевых границ. Архитектуры безопасности, основанные на брандмауэрах сети и виртуальных частных сетях (VPN), для изоляции и ограничения доступа к ресурсам больше не достаточно.

Для решения этого нового мира вычислений Майкрософт настоятельно рекомендует модель безопасности "Никому не доверяй", основанную на этих руководящих принципах:

- Проверяйте явно: всегда удостоверяйтесь в подлинности и предоставляйте авторизацию на основе всех доступных точек данных. "Никому не доверяй" политики доступа к идентификации и устройствам играют ключевую роль для аутентификации и текущей проверки.

- Используйте наименее привилегированный доступ: ограничьте доступ пользователей с помощью JIT/JEA (Just-In-Time и Just-Enough-Access), адаптивных политик с учетом рисков и защиты данных.

- Предположим, взлом: минимизация зоны поражения и сегментация доступа. Используйте сквозное шифрование и аналитику для обеспечения видимости, обнаружения угроз и усиления защиты.

Политики доступа "Никому не доверяй" к удостоверениям и устройствам учитывают руководящий принцип явной проверки:

- Идентичности: Когда идентичность пытается получить доступ к ресурсу, убедитесь, что она подтверждена со строгой аутентификацией и что запрошенный доступ соответствует требованиям и является типичным.

- Устройства (также называемые конечными точками): отслеживайте и применяйте требования к работоспособности устройств и соответствия требованиям для безопасного доступа.

-

Приложения: применение элементов управления и технологий к следующим элементам:

- Убедитесь, что в приложении установлены соответствующие разрешения.

- Управление доступом на основе аналитики в режиме реального времени.

- Мониторинг аномального поведения

- Управление действиями пользователей.

- Проверьте параметры безопасной конфигурации.

В этой серии статей описывается набор конфигураций и политик доступа к удостоверениям и устройствам с помощью Microsoft Entra ID, условного доступа, Microsoft Intune и других функций. Эти конфигурации и политики предоставляют "Никому не доверяй" доступ к следующим расположениям:

- Microsoft 365 для предприятий: облачные приложения и службы.

- Другие службы SaaS.

- Локальные приложения, опубликованные с помощью прокси приложения Microsoft Entra.

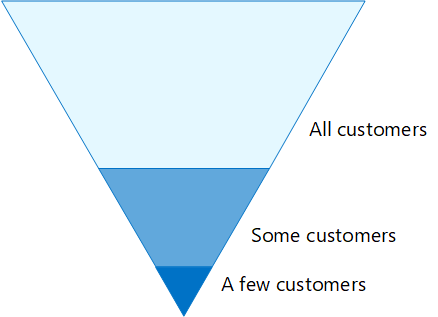

Настройки и политики идентификации и доступа к устройствам "Никому не доверяй" рекомендуется в трех уровнях рекомендаций.

- Отправная точка.

- Предприятие

- Специализированная безопасность для сред с строго регулируемыми или классифицированными данными.

Эти уровни и их соответствующие конфигурации обеспечивают постоянные уровни защиты "Никому не доверяй" для ваших данных, удостоверений и устройств. Эти возможности и их рекомендации:

- Поддерживаются в Microsoft 365 E3 и Microsoft 365 E5.

- Согласованы с Оценка безопасности (Майкрософт) и оценкой идентичности в Microsoft Entra ID. Наши рекомендации повышают эти оценки для вашей организации.

- Поможем вам реализовать эти пять шагов по защите инфраструктуры идентификации.

Если у вашей организации есть уникальные требования или сложности, используйте эти рекомендации в качестве отправной точки. Однако большинство организаций могут реализовать эти рекомендации, как предписано.

Просмотрите это видео, чтобы получить краткий обзор конфигураций доступа к удостоверениям и устройствам для Microsoft 365 for enterprise.

Примечание.

Майкрософт также продает лицензии Enterprise Mobility + Security (EMS) для Office 365 подписок. Возможности EMS E3 и EMS E5 эквивалентны Microsoft 365 E3 и Microsoft 365 E5. Дополнительные сведения см. в планах EMS.

Целевая аудитория

Эти рекомендации предназначены для корпоративных архитекторов и ИТ-специалистов, знакомых с Microsoft 365 облачными службами производительности и безопасности. К этим службам относятся Microsoft Entra ID (удостоверение), Microsoft Intune (управление устройствами) и Защита информации Microsoft Purview (защита данных).

Среда клиента

Рекомендуемые политики применимы к корпоративным организациям, работающим как в облаке Майкрософт, так и для клиентов с гибридным удостоверением. Инфраструктура гибридных удостоверений синхронизирует лес локального Active Directory с Microsoft Entra ID.

Многие из наших рекомендаций полагаются на службы, доступные только со следующими лицензиями:

- Microsoft 365 E5

- Microsoft 365 E3 с надстройкой E5 Security

- EMS E5

- лицензии Microsoft Entra ID P2

Для организаций, у которых нет этих лицензий, рекомендуется security defaults, которая доступна во всех планах Microsoft 365 и включена по умолчанию.

Предупреждения

Ваша организация может быть подвержена нормативным или другим требованиям соответствия, включая конкретные рекомендации, требующие политики, которые расходятся с рекомендуемых конфигураций. Мы рекомендуем эти элементы управления, так как мы считаем, что они представляют баланс между безопасностью и производительностью.

Хотя мы пытались учитывать широкий спектр требований к защите организации, мы не можем учитывать все возможные требования или уникальные элементы вашей организации.

Три уровня защиты

Большинство организаций предъявляют особые требования к безопасности и защите данных. Эти требования различаются в зависимости от отрасли и обязанностей в организации. Например, юридическому отделу и администраторам может потребоваться больше средств управления безопасностью и защитой информации вокруг их электронной почты, которые не требуются для других бизнес-подразделений.

В каждой отрасли также существуют собственные нормативные требования. Мы не пытаемся предоставить список всех возможных вариантов безопасности или рекомендацию для каждого сегмента отрасли или функции задания. Вместо этого мы предоставляем рекомендации по трем уровням безопасности и защиты, которые можно применить на основе детализации ваших потребностей.

- Отправная точка: Мы рекомендуем всем клиентам установить и использовать минимальный стандарт для защиты данных, а также идентификаций и устройств, обращающихся к вашим данным. Вы можете следовать этим рекомендациям, чтобы обеспечить надежную защиту по умолчанию в качестве отправной точки для всех организаций.

- Корпоративная: у некоторых клиентов есть подмножество данных, которые должны быть защищены на более высоком уровне, или все данные должны быть защищены на более высоком уровне. Вы можете применить повышенную защиту ко всем или определенным наборам данных в среде Microsoft 365. Мы рекомендуем защитить удостоверения и устройства, которые используются для работы с конфиденциальными данными, применив сопоставимые уровни безопасности.

- Специализированная безопасность: по мере необходимости некоторые клиенты имеют небольшой объем данных, которые строго классифицируются, составляют торговые секреты или регулируются. Майкрософт предоставляет возможности для удовлетворения этих требований, включая добавленную защиту для удостоверений и устройств.

В этом руководстве показано, как реализовать защиту "Никому не доверяй" для удостоверений и устройств на каждом из этих уровней защиты. Используйте это руководство как минимум для вашей организации и настройте политики в соответствии с конкретными требованиями вашей организации.

Важно использовать единообразные уровни защиты для удостоверений, устройств и данных. Например, защита пользователей с приоритетными учетными записями (руководители, лидеры, менеджеры и т. д.) должна включать тот же уровень защиты для их идентификационных данных, устройств и данных, к которым они обращаются.

См. также решение: Развертывание защиты информации в соответствии с требованиями к конфиденциальности данных для защиты информации, хранящейся в Microsoft 365.

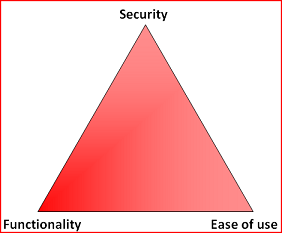

Компромисс между безопасностью и производительностью

Реализация любой стратегии безопасности требует компромиссов между безопасностью и производительностью. Полезно оценить, как каждое решение влияет на баланс безопасности, функциональности и простоты использования.

Предоставленные рекомендации основаны на следующих принципах:

- Знайте пользователей и будьте гибкими в своих требованиях к безопасности и функциональным требованиям.

- Примените политику безопасности только вовремя и убедитесь, что она имеет смысл.

Службы и концепции для защиты идентификаций и доступа к устройствам методом "Никому не доверяй"

Microsoft 365 for enterprise предназначен для крупных организаций, предоставляя всем возможность способствовать творческому потенциалу каждого и работать совместно безопасно.

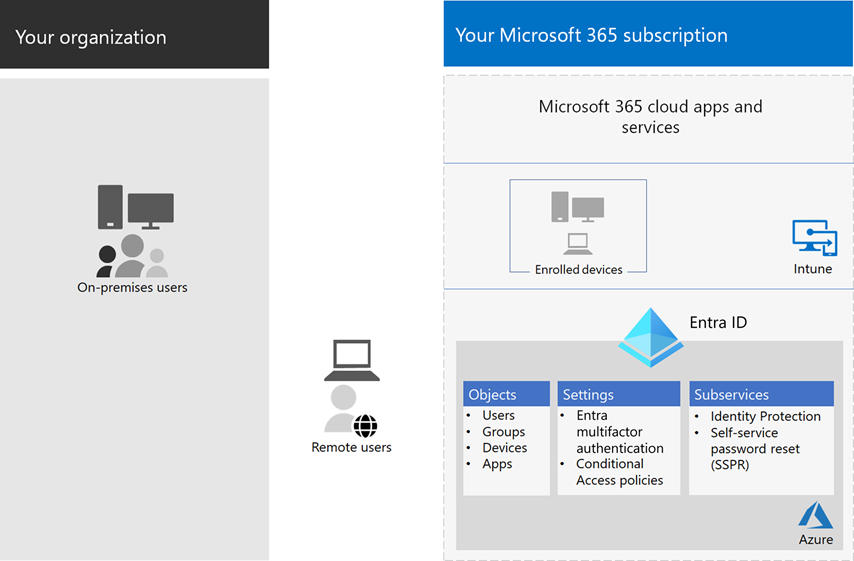

В этом разделе представлен обзор служб и возможностей Microsoft 365, важных для идентификации и доступа устройств по принципу "Никому не доверяй".

Microsoft Entra ID

Microsoft Entra ID предоставляет полный набор возможностей управления удостоверениями. Мы рекомендуем использовать эти возможности для защиты доступа.

| Возможность или функция | Описание | Лицензирование |

|---|---|---|

| Многофакторная проверка подлинности (MFA) | MFA требует, чтобы пользователи предоставляли две формы проверки подлинности, такие как пароль пользователя, а также уведомление из приложения Microsoft Authenticator или телефонного звонка. Многофакторная проверка подлинности значительно снижает риск использования украденных учетных данных для доступа к вашей среде. Microsoft 365 использует службу многофакторной проверки подлинности Microsoft Entra для входа на основе MFA. | Microsoft 365 E3 или E5 |

| Условный доступ | Microsoft Entra ID оценивает условия входа пользователя и использует политики условного доступа для определения разрешенного доступа. Например, в этом руководстве показано, как создать политику условного доступа, чтобы требовать соответствие устройств для доступа к конфиденциальным данным. Эта конфигурация значительно снижает риск того, что хакер с собственным устройством и украденными учетными данными может получить доступ к конфиденциальным данным. Эта возможность также защищает конфиденциальные данные на устройствах, поскольку устройства должны соответствовать определенным требованиям к работоспособности и безопасности. | Microsoft 365 E3 или E5 |

| группы "Microsoft Entra" | Политики условного доступа, управление устройствами с помощью Intune и даже разрешения на файлы и сайты в организации зависят от назначения к учетным записям пользователей или группам в Microsoft Entra. Рекомендуется создать группы Microsoft Entra, соответствующие реализованным уровням защиты. Например, члены исполнительного персонала, скорее всего, являются ценными целями для хакеров. Эти учетные записи пользователей следует добавить в группу Microsoft Entra и назначить эту группу политикам условного доступа и другим политикам, которые обеспечивают более высокий уровень защиты. | Microsoft 365 E3 или E5 |

| Регистрация устройств | Вы регистрируете устройство в Microsoft Entra ID для создания удостоверения для устройства. Это удостоверение используется для проверки подлинности устройства при входе пользователя и применении политик условного доступа, требующих присоединения к домену или совместимых компьютеров. В этом руководстве мы используем регистрацию устройств для автоматической регистрации присоединенных к домену компьютеров Windows. Регистрация устройств является обязательным условием для управления устройствами с помощью Intune. | Microsoft 365 E3 или E5 |

| Защита Microsoft Entra ID | Позволяет обнаруживать потенциальные уязвимости, затрагивающие идентичности вашей организации, и настраивать политику автоматического исправления для низкого, среднего и высокого уровня риска входа и пользовательского риска. В этом руководстве используется эта оценка риска для применения политик условного доступа для многофакторной проверки подлинности. Это руководство также включает политику условного доступа, которая требует от пользователей изменить пароль, если для их учетной записи обнаружена активность с высоким риском. | Microsoft 365 E5, Microsoft 365 E3 с лицензиями E5 Security, EMS E5 или Microsoft Entra ID P2 |

| Самостоятельный сброс пароля (SSPR) | Позвольте пользователям безопасно сбрасывать пароли без вмешательства службы поддержки, предоставляя проверку нескольких методов аутентификации, которые находятся под контролем администратора. | Microsoft 365 E3 или E5 |

| Microsoft Entra защита паролей | Обнаружение и блокировка известных слабых паролей, вариантов паролей и других слабых терминов, относящихся к вашей организации. Глобальные списки запрещенных паролей по умолчанию автоматически применяются ко всем пользователям в Microsoft Entra организации. Вы также можете определить определенные записи в пользовательском списке запрещенных паролей. Когда пользователи изменяют или сбрасывают свои пароли, эти пароли проверяются по базам запрещенных паролей, чтобы обеспечить использование надежных паролей. | Microsoft 365 E3 или E5 |

Ниже приведены компоненты управления доступом удостоверений и устройств в концепции "Никому не доверяй", включая объекты Intune, Microsoft Entra, параметры и подслужбы.

Непрерывная оценка доступа

Оценка непрерывного доступа для Microsoft 365 и Microsoft Entra ID заранее прерывает активные сеансы пользователей и применяет изменения политики практически в режиме реального времени.

Microsoft Entra ID уведомляет поддерживаемые службы Microsoft 365, когда состояние аутентификации учетной записи пользователя требует повторной оценки. Когда поддерживаемое приложение пытается получить доступ к службе Microsoft 365 с отозванным маркером доступа, служба отклоняет маркер, а сеанс пользователя перенаправляется на Microsoft Entra ID для повторной проверки подлинности. Это действие называется оспариванием притязания. Результатом является практически немедленное применение изменений учетных записей пользователей и политики.

Оценка непрерывного доступа включается во все версии Office 365 и Microsoft 365. Для настройки политик условного доступа требуется Microsoft Entra ID P1, который входит во все Microsoft 365 версии.

Дополнительные сведения см. в разделе Оценка непрерывного доступа.

Microsoft Intune

Intune является облачной службой управления мобильными устройствами Майкрософт. В этом руководстве рекомендуется управление устройствами Windows пк с помощью Intune и рекомендует конфигурации политики соответствия устройств. Intune определяет, соответствуют ли устройства требованиям, и отправляет эти данные в Microsoft Entra ID для использования при применении политик условного доступа.

Защита приложений Intune

Политики защиты приложений Intune можно использовать для защиты данных организации в мобильных приложениях и без регистрации устройств в управлении. Intune помогает защитить информацию при сохранении производительности пользователей и предотвращении потери данных. Внедрив политики уровня приложения, можно ограничить доступ к ресурсам компании и сохранить данные под контролем ИТ-отдела.

В этом руководстве показано, как создать политики для принудительного применения утвержденных приложений и указать, как эти приложения можно использовать с бизнес-данными.

Microsoft 365

В этом руководстве показано, как реализовать набор политик для защиты доступа к облачным службам Microsoft 365, включая Microsoft Teams, Exchange, SharePoint и OneDrive. Помимо реализации этих политик, мы рекомендуем также повысить уровень защиты для вашей организации, используя следующие ресурсы:

Windows 11 или Windows 10 с Приложения Microsoft 365 для предприятий

Windows 11 или Windows 10 с Приложения Microsoft 365 для предприятий является рекомендуемой клиентской средой для компьютеров. Мы рекомендуем Windows 11 или Windows 10, так как Microsoft Entra предназначено для обеспечения максимально плавного взаимодействия как в локальной среде, так и для Microsoft Entra ID. Windows 11 или Windows 10 также включает расширенные возможности безопасности, которые можно управлять с помощью Intune. Приложения Microsoft 365 для предприятий включает последние версии приложений Office. Эти приложения используют современную проверку подлинности, которая является более безопасной и требуется для условного доступа. Эти приложения также включают расширенные средства соответствия требованиям и безопасности.

Применение этих возможностей на трех уровнях защиты

В следующей таблице приведены рекомендации по использованию этих возможностей на трех уровнях защиты.

| Механизм защиты | Начальная точка | Предприятие | Специализированная безопасность |

|---|---|---|---|

| Принудительное применение MFA | Риск входа — средний или высокий. | Риск входа — низкий, средний или высокий. | Все новые сеансы. |

| Принудительное изменение пароля | Для пользователей с высоким риском. | Для пользователей с высоким риском. | Для пользователей с высоким риском. |

| Принудительное применение защиты приложений Intune | Да | Да | Да |

| Принудительная регистрация устройства, принадлежащего организации, в Intune | Требуется ПК, соответствующий требованиям или подключенный к домену, но разрешены устройства BYOD (свои телефоны и планшеты). | Требовать наличие соответствующего или присоединенного к домену устройства. | Требовать наличие соответствующего или присоединенного к домену устройства. |

Владение устройством

Предыдущая таблица отражает тенденцию многих организаций поддерживать использование как корпоративных устройств, так и личных устройств (BYOD), обращающихся к корпоративным данным. Политики защиты приложений Intune гарантируют, что корпоративные данные защищены от кражи в Outlook и других мобильных приложениях Microsoft 365 для iOS и Android как на корпоративных, так и на личных устройствах.

Рекомендуется использовать Intune для управления устройствами, принадлежащими организации, или для применения дополнительных средств защиты и управления устройствами, присоединенными к домену. В зависимости от конфиденциальности данных, ваша организация может не разрешать использование личных устройств для определённых групп пользователей или приложений.

Развертывание и ваши приложения

Перед настройкой и развертыванием конфигурации контроля доступа к удостоверениям и устройствам по модели "Никому не доверяй" для интегрированных приложений Microsoft Entra необходимо выполнить следующие действия.

Определите приложения в организации для защиты.

Проанализируйте этот список приложений, чтобы определить наборы политик, которые обеспечивают соответствующие уровни защиты.

Мы не рекомендуем отдельные наборы политик для каждого приложения, так как управление отдельными политиками может стать громоздким. Вместо этого рекомендуется группировать приложения с одинаковыми требованиями к защите для одного и того же пользователя.

Например, начните с одного набора политик, включающих все Microsoft 365 приложения для всех пользователей. Используйте другой, более строгий набор политик для всех конфиденциальных приложений (например, приложений, используемых персоналом или финансовыми отделами), и применяйте эти ограничивающие политики к затронутым группам.

После определения набора политик для приложений, которые вы хотите защитить, постепенно развертывайте политики для пользователей, устраняя проблемы. Например:

- Настройте политики, которые вы планируете использовать для всех Microsoft 365 приложений.

- Добавьте Exchange с необходимыми изменениями, разверните политики для пользователей и решите любые проблемы.

- Добавьте Teams с необходимыми изменениями, примените политики к пользователям и решите все возникающие проблемы.

- Добавьте SharePoint с необходимыми изменениями, распространите политики среди пользователей и решите все проблемы.

- Продолжайте добавлять приложения до тех пор, пока не сможете уверенно настроить эти исходные политики, чтобы включить все приложения Microsoft 365.

Аналогичным образом создайте набор политик для конфиденциальных приложений, добавив одно приложение одновременно. Разбирайтесь со всеми проблемами, пока они не будут включены в состав политики чувствительного приложения.

Майкрософт рекомендует не создавать наборы политик, которые применяются ко всем приложениям, так как это может привести к некоторым непредвиденным конфигурациям. Например, политики, которые блокируют все приложения, могут лишить администраторов доступа к центру администрирования Microsoft Entra, и исключения не могут быть настроены для важных конечных точек, таких как Microsoft Graph.

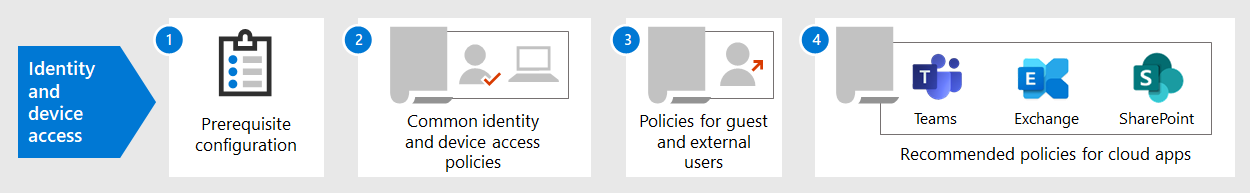

Действия по настройке идентификации и доступа к устройствам по модели "Никому не доверяй"

- Настройте предварительные функции и параметры удостоверений.

- Настройте общие политики удостоверений и условного доступа.

- Настройте политики условного доступа для гостевого доступа.

- Настройте политики условного доступа для облачных приложений Microsoft 365 (например, Microsoft Teams, Exchange и SharePoint), а также настройте политики Microsoft Defender for Cloud Apps.

После настройки идентификации и доступа к устройствам "Никому не доверяй" ознакомьтесь с руководством по развертыванию компонентов Microsoft Entra для поэтапного контрольного списка других функций, которые следует учитывать, а также обратитесь к Управление Microsoft Entra ID для защиты, мониторинга и аудита доступа.