Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Инициатива "Безопасное будущее" (SFI) была запущена в ноябре 2023 года в качестве многолетних усилий для повышения безопасности процессов, с помощью которых корпорация Майкрософт разрабатывает, создает, тестирует и управляет своими продуктами и сервисами.

В течение первого года или около того после запуска мы перешли к безопасности в качестве критического приоритета в корпорации Майкрософт. Мы сосредоточились на обучении внутренней безопасности и выделенных обширных инженерных ресурсов для повышения безопасности и снижения рисков в компании.

Со временем усилия SFI продолжают развиваться как межкорпоративная инициатива в структурированных волнах, идя в ногу с изменениями в ландшафте угроз. Продолжающаяся эволюция сообщает об инновациях, разработке и рекомендациях по обеспечению безопасности в корпорации Майкрософт. Она также предоставляет нам постоянные возможности для работы с клиентами и более широкой отрасли безопасности для укрепления нашей коллективной обороны.

Отчеты о ходе выполнения SFI

Мы создаем периодические отчеты о ходе выполнения SFI, обновлениях инициатив и прогрессе. Отчеты охватывают новые возможности безопасности, новости из инженерных столпов, сопоставление с NIST Cybersecurity Framework и рекомендации по реализации, согласованные с принципами нулевого доверия.

Получите сводку последних обновлений и прогресса со временем в разделе Что нового в SFI.

Ознакомьтесь с последним блогом SFI и просмотрите последний отчет SFI с ноября 2025 года.

Просмотр предыдущих отчетов:

Архитектура SFI

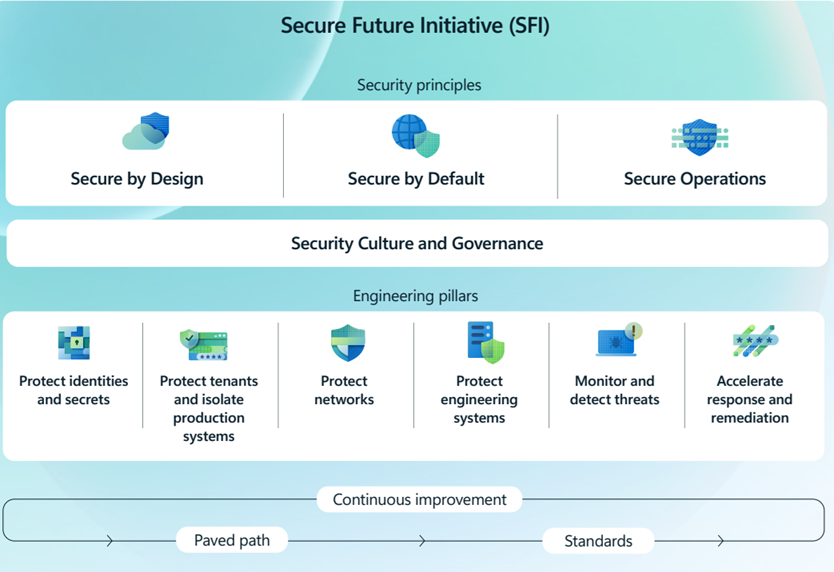

Проектирование архитектуры SFI посвящено набору принципов безопасности, которые приняты и интегрированы в культуру и управление Майкрософт. Эти принципы безопасности применяются к набору основных областей (инженерных принципов) с помощью процессов, стандартов и непрерывных улучшений.

Принципы безопасности

SFI фокусируется на этих принципах.

Мы используем следующие принципы:

- Инновации. Создание функций безопасности путем разработки на платформах и службах Майкрософт.

- Реализация: внедрение инноваций безопасности в продуктах Майкрософт с новыми функциями, безопасными значениями по умолчанию и применением стандартов.

- Руководство. Предоставление клиентам рекомендаций и лучших практик по развертыванию, эксплуатации и непрерывному повышению безопасности.

Основные принципы SFI, Нулевое доверие и NIST

Инициатива SFI сосредоточена на шести приоритетных инженерных принципах. Несколько целей соответствуют каждому столпу. Каждая цель представляет собой значительные усилия по повышению безопасности и снижению риска для майкрософт и наших клиентов в определенной области.

Основные аспекты и цели четко соответствуют принципам нулевого доверия Майкрософт и Национальному институту стандартов и технологий (NIST) рамке кибербезопасности.

Сопоставление столбов

В следующей таблице показано сопоставление столпов. Дополнительные сведения об акронимах функций NIST см. в следующем разделе.

| Столб | Принцип нулевого доверия | Функция NIST CSF |

|---|---|---|

|

1. Защита удостоверений и секретов Убедитесь, что доступ к ресурсам имеют только проверенные и авторизованные личности. |

Явная проверка: обеспечьте непрерывную, контекстно-осознанную, проверку подлинности без паролей (ключи доступа Windows Hello, FIDO2, сертификаты и т. д.). Используйте наименьшие привилегии: уменьшите количество чрезмерно привилегированных удостоверений и примените управление привилегированными идентификациями, а также доступ JIT. Исходите из того, что произошло проникновение: Частая смена учетных данных и использование кратковременных токенов для уменьшения области поражения. |

PR: реализуйте элементы управления для защиты учетных данных, секретов и доступа. DE: Непрерывно отслеживайте активность идентификаций на предмет аномалий. |

|

2. Защита клиентов и изолированных систем Свести к минимуму радиус компрометации, гарантируя, что клиенты, среды и системы независимо изолированы и защищены без неявного доверия между ними. |

Убедитесь явным образом: применяйте проверку подлинности и авторизацию между арендаторами с явным одобрением и ведением журнала. Используйте наименьшие привилегии: ограничивайте доступ в разных средах только для утвержденных путей. Предположим нарушение: используйте изоляцию арендатора в качестве границы сдерживания. |

Идентификатор: обнаружение ресурсов клиента и рабочей среды. PR: применение изоляции, сегментации и строгих границ. DE: поиск нарушений границ изоляции или бокового смещения. |

|

3. Защита сетей Лимитирование бокового перемещения и несанкционированного доступа посредством детализированного сегментирования сети и подключения с учетом идентификации. |

Убедитесь явно: переход от неявного доверия к сетям к соединениям, основанным на политиках и проверке удостоверений личности. Принцип минимальных привилегий: Примените микро-сегментацию и достаточный доступ для рабочих нагрузок и конечных точек. Предположим, нарушение: относиться к каждой сетевой зоне как потенциально враждебной. Изоляция ресурсов с высоким уровнем ценности и применение строгого контроля исходящего трафика. |

Идентификатор: инвентаризация и понимание сетевых ресурсов. PR: применение элементов управления безопасностью сети (сегментация, шифрование и т. д.). |

|

4. Защита инженерных систем Защитите весь жизненный цикл разработки программного обеспечения (SDLC) и жизненный цикл доставки, гарантируя, что код, системы сборки и конвейеры являются защищёнными от подделки, проверяемыми и надёжными. |

Проверяйте явно: Аутентифицируйте каждое действие в SDLC, от фиксации кода до сборок, используя отслеживаемые и подписанные удостоверения личности. Используйте принцип наименьших привилегий: ограничьте доступ для разработчиков, агентов и конвейеров в зависимости от их роли и контекста сборки. Предположите нарушение: разделите системы сборки и обеспечьте использование подписанных и воспроизводимых сборок кода, чтобы предотвратить фальсификацию. |

ID: Понимать системы сборки, тестирования, развертывания и их зависимости. PR: безопасные конвейеры программного обеспечения, средства разработки и артефакты. GV: применение инженерных политик, стандартов, безопасного проектирования. |

|

5. Мониторинг и обнаружение угроз Быстро обнаруживайте, сопоставляйте и приоритеты угроз безопасности в системах Майкрософт, объединяя данные телеметрии и аналитики. |

Убедитесь явно: используйте непрерывную проверку, основанную на телеметрии, для анализа поведения пользователя, устройства и рабочей нагрузки. Используйте наименьшие привилегии: применяйте адаптивное управление доступом с политиками обнаружения и динамического условного доступа. Предположим, что система компрометирована. Обнаружение аномалий и отклонений поведения на основе предположения, что злоумышленники уже имеют доступ к ресурсам. |

Идентификатор: обеспечение осведомленности обо всех отслеживаемых системах. PR: убедитесь, что защитные механизмы контроля создают данные телеметрии. DE: анализ журналов и оповещений для идентификации угроз. RS: обнаружение рабочих процессов срабатывания триггера. |

|

6. Ускорение реагирования и исправления Свести к минимуму влияние и продолжительность инцидентов безопасности с помощью автоматизации, скоординированного реагирования и непрерывного обучения. |

Проверяйте явно: Непрерывно пересматривайте доверие к идентичностям, устройствам и системам после событий обнаружения. Используйте наименьшие привилегии: автоматизация отзыва маркеров, смена ключей и удаление доступа во время ответа. Предположите нарушение: Непрерывное внедрение опыта, полученного из инцидентов, в улучшение системы для быстрого сдерживания и усиления защиты. |

Идентификатор. Общие сведения о области и ресурсах для ответа. Отслеживайте изменения и возвращайте базовые показатели после инцидента. RC: восстановление безопасных операций после инцидентов. Исправление уязвимостей и обеспечение устойчивости. RS: обнаружение рабочих процессов срабатывания триггера. GV: применение уроков в области управления и стандартов. |

Функции NIST

В следующей таблице приведены основные функции и категории NIST, взятые из скачиваемой статьи CSF 2.0.

| Function | Категория |

|---|---|

|

Регулирование (GV) Создайте политики, процедуры и культуру для управления рисками кибербезопасности и выравнивание ее с общей бизнес-стратегией и результатами других функций NIST. |

Контекст организации GV.OC Стратегия управления рисками GV.RM GV.RR - роли, обязанности и полномочия. Политика GV.PO GV. OV-Надзор GV.SC-Управление рисками в цепочке поставок кибербезопасности |

|

Идентификация (ID) Общие сведения о ресурсах, системах, данных и потенциальных угрозах для создания строгого понимания кибер-рисков организации. |

ID.AM - Управление активами Оценка рисков ID.RA ID.IM-Улучшение |

|

Защита (PR) Реализуйте такие средства защиты, как средства управления доступом, безопасность данных и обучение, чтобы обеспечить доставку критически важных служб. |

PR.AA - Управление идентификацией, аутентификация и контроль доступа. PR.AT - Осведомленность и обучение PR.DS-Безопасность данных. Безопасность PR.PS платформы PR.IR-Устойчивость технологической инфраструктуры |

|

Обнаружение (DE) Разработка и реализация таких действий, как непрерывный мониторинг для выявления возникновения событий кибербезопасности. |

ДЕ.СМ - Непрерывный мониторинг DE.AE - Анализ неблагоприятных событий |

|

Ответ (RS) Принять меры в отношении обнаруженного инцидента, включая анализ, сдерживание, искоренение и связь. |

RS.MA-Управление инцидентами RS.AN-Анализ инцидентов RS.CO-отчетность и взаимодействие по реагированию на инциденты. Устранение рисков RS.MI |

|

Восстановление (RC) Восстановление систем и операций после инцидента, подчеркивая планирование, обмен данными и улучшение, чтобы свести к минимуму нарушения. |

RC.RP-Выполнение плана восстановления после инцидентов Восстановление инцидентов: коммуникация RC.CO |

Дальнейшие шаги

Просмотрите подробные цели для каждого технического компонента:

- Защита идентичности и секретов.

- Защита клиентов и изоляция систем.

- Защита сетей.

- Защита инженерных систем.

- Мониторинг и обнаружение угроз

- [Ускорение реагирования и исправления(secure-future-initiative-response-overview.md).

Узнайте об использовании рекомендаций Microsoft SFI.