Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этом сценарии показано, как настроить защиту от потери данных в конечной точке, чтобы предотвратить синхронизацию строго конфиденциальных файлов с приложениями облачной синхронизации, такими как OneDrive, избегая повторяющихся уведомлений. При использовании автоматического карантина и ограниченных элементов управления приложениями конфиденциальные файлы автоматически перемещаются в безопасное расположение и заменяются заполнителем, что обеспечивает эффективную защиту без создания плохого взаимодействия с пользователем от повторных попыток синхронизации.

Этот сценарий предназначен для неограниченного администратора, создающего политику полного каталога.

Необходимые условия

В этой статье описывается процесс, который вы узнали в статье Разработка политики защиты от потери данных, чтобы показано, как создать политику Защита от потери данных Microsoft Purview (DLP). Изучите эти сценарии в тестовой среде, чтобы ознакомиться с пользовательским интерфейсом создания политики.

Важно!

В этой статье представлен гипотетический сценарий с гипотетическими значениями. Это только в иллюстративных целях. Замените собственные типы конфиденциальной информации, метки конфиденциальности, группы рассылки и пользователей.

Развертывание политики также важно. В этой статье показано, как использовать варианты развертывания, чтобы политика достигла вашего намерения, избегая дорогостоящих сбоев в работе.

В этом сценарии используется метка конфиденциальности , поэтому требуется создать и опубликовать метки конфиденциальности. Дополнительные сведения см. в статьях

- Сведения о метках конфиденциальности

- Начало работы с метками конфиденциальности

- Создание и настройка меток конфиденциальности и соответствующих политик

В этой процедуре используется гипотетическая группа распределения Human Resources и группа рассылки для группы безопасности на Contoso.com.

В этой процедуре используются оповещения, см. статью Начало работы с оповещениями защиты от потери данных.

Оператор намерения политики и сопоставление

Компания Contoso хочет запретить пользователям синхронизировать файлы с высоким уровнем конфиденциальности с приложениями облачной синхронизации, такими как OneDrive, с конечных точек. В этом сценарии файлы с меткой "Строго конфиденциальный " не должны синхронизироваться с облачным хранилищем с помощью приложений с ограниченной синхронизацией.

В то же время мы хотим избежать повторяющихся уведомлений о защите от потери данных и плохого взаимодействия с пользователем, вызванных неудачными попытками синхронизации. Для этого мы будем использовать автоматический карантин DLP конечной точки , чтобы при попытке приложения синхронизации с ограниченным доступом обработать защищенный файл исходный файл автоматически перемещается в место карантина и заменяется замещающим текстовым файлом. Это предотвращает кражу и останавливает многократное повторение одного и того же заблокированного файла клиентом синхронизации. Мы также хотим, чтобы пользователи были проинформированы о блокировке действия, и мы хотим, чтобы администраторы могли проверять и исследовать результирующие события с помощью обозревателя действий.

| Statement | Ответы на вопрос о конфигурации и сопоставление конфигурации |

|---|---|

| "Мы хотим запретить пользователям синхронизировать файлы с меткой "Строго конфиденциальный" с приложениями облачной синхронизации, такими как OneDrive..." | — Административный область: полный каталог — Где отслеживать: устройства — политика область: только устройства с необязательным нацеливанием на определенных тестовых пользователей. — Условие: содержимое содержит метку конфиденциальности |

| "Мы хотим рассматривать приложения облачной синхронизации как ограниченные приложения для этих конфиденциальных файлов..." | — Параметры конечной точки. Создание группы приложений с ограниченным доступом с именем "Приложения облачной синхронизации" — Ограниченные приложения включают исполняемые файлы OneDrive для Windows и macOS. — На группу приложений с ограниченным доступом ссылается правило защиты от потери данных. |

| "Мы хотим запретить приложениям с ограниченным доступом выполнять действия с файлами для этих конфиденциальных элементов..." | — Действие правила: аудит или ограничение действий на устройствах — Тип действия: действия файлов для приложений в группах ограниченных приложений. — Ограничение: применение ограничения ко всем блокам действий > |

| "Мы хотим избежать циклического уведомления о защите от потери данных и повторных попыток облачной синхронизации для заблокированных конфиденциальных файлов..." | — Параметр защиты от потери данных в конечной точке: включение автоматического карантина для не разрешенных приложений. — Поведение карантина: перемещение исходного файла в настроенную папку карантина. — Обработка файлов: добавление метки даты и времени к имени файла в карантине |

| "Мы хотим, чтобы пользователь понимал, что произошло с заблокированным файлом..." | — Автоматический ответ на карантин: замените исходный файл .txt заполнителем, содержащим пользовательское сообщение. - Сообщение-заполнитель содержит маркеры, такие как %%FileName%%, %%PolicyName%и %%QuarantinePath%% |

| "Мы хотим, чтобы пользователи уведомлялись в режиме реального времени, когда действие синхронизации заблокировано..." | — Уведомления пользователей: включение уведомлений пользователей — Поведение конечной точки: отображение пользователям уведомления о подсказке политики при возникновении заблокированного действия |

| "Мы хотим, чтобы эта защита применялось немедленно после того, как правило активируется..." | — Создание политики: настраиваемая политика с расширенными правилами защиты от потери данных — Режим развертывания: включите его сразу. |

| "Мы хотим убедиться, что блокировка, карантин и обмен сообщениями пользователей работают вместе..." | — Процедура тестирования. Создайте документ Word, примените метку строго конфиденциальной и скопируйте ее в локальную папку приложение синхронизации OneDrive. — Ожидаемый результат: пользователь видит всплывающее уведомление, исходный файл заменяется текстовым файлом-заполнителем, а исходный файл отображается в папке карантина. |

| "Мы хотим, чтобы администраторы могли просматривать событие принудительного применения после тестирования..." | — Мониторинг и исследование: использование обозревателя действий — Фильтры: задайте расположение Устройства и отфильтруйте по имени политики, чтобы проверить соответствие политике и результат действия. |

Действия по созданию политики

Перед началом работы

В этом сценарии синхронизация файлов с меткой конфиденциальности Строго конфиденциально с OneDrive блокируется. Это сложный сценарий с несколькими компонентами и процедурами. Тебе нужно:

- Учетная запись пользователя Microsoft Entra и подключенный компьютер Windows 10/11 или macOS, который уже синхронизирует локальную папку OneDrive с облачным хранилищем OneDrive.

- Метки конфиденциальности настроены и опубликованы. См. разделы Начало работы с метками конфиденциальности и Создание и настройка меток конфиденциальности и соответствующих политик.

Необходимо выполнить три процедуры.

- Настройте параметры автокварантины конечной точки защиты от потери данных.

- Создание политики, которая блокирует конфиденциальные элементы с меткой конфиденциальности Строго конфиденциально.

- Создайте документ Word на устройстве Windows 10/11 или macOS, к которому предназначена политика, примените метку и скопируйте ее в локальную папку OneDrive для учетных записей пользователей, которая синхронизируется.

Настройка параметров приложения для защиты от потери данных в конечной точке и параметров автокварантины

Войдите на портал >Microsoft PurviewПараметры защиты от> потери данных (шестеренка в левом верхнем углу) >Параметры конечных точекзащиты от> потери данных.

Разверните узел Ограниченные приложения и группы приложений.

В разделе Ограниченные группы приложений выберите Добавить ограниченную группу приложений. Введите приложения облачной синхронизации в качестве имени группы.

Выберите поле Автоматический карантин .

В поле Имя приложения введите OneDrive. В поле Имя исполняемого файла Windows введите onedrive.exe, а затем нажмите кнопку + . В поле Имя исполняемого файла macOS введите /Applications/OneDrive.app/Contents/MacOS/OneDrive, а затем нажмите кнопку + . Это запрещает приложению onedrive на устройствах доступ к элементам с меткой "Строго конфиденциальный".

Примечание.

Чтобы ограничить другие распространенные приложения облачной синхронизации на устройствах macOS, добавьте приведенный ниже путь.

- Коробка:

/Applications/Box Sync.app/Contents/MacOS/Box Sync - Dropbox:

/Applications/Dropbox.app/Contents/MacOS/Dropbox - Google Диск:

/Applications/Google Drive.app/Contents/MacOS/Google Drive - Icloud:

System/Library/PrivateFrameworks/CloudDocsDaemon.framework/Versions/A/Support/bird

- Коробка:

Выберите Сохранить.

В разделе Параметры автоматического карантина выберите Изменить параметры автоматического карантина.

Включите параметр Автоматический карантин для запрещенных приложений.

Введите путь к папке на локальных компьютерах, куда должны быть перемещены исходные конфиденциальные файлы. Например.

%homedrive%%homepath%\Microsoft DLP\QuarantineДля имени пользователя Isaiah Langer поместит перемещенные элементы в папку с именем:C:\Users\IsaiahLanger\Microsoft DLP\Quarantine\OneDrive

Требуется отдельный путь для устройства macOS, например

/System/Applications/Microsoft DLP/Quarantine

Добавьте метку даты и времени к исходному имени файла.

Примечание.

Автоматический карантин защиты от потери данных создаст вложенные папки для файлов для каждого не разрешенного приложения. Поэтому если в списке запрещенных приложений есть Блокнот и OneDrive, будет создана вложенная папка для \OneDrive и еще одна вложенная папка для \Блокнота.

Выберите Заменить файлы файлом .txt, содержащим следующий текст, и введите нужный текст в файл заполнителя. Например, для файла с именем auto quar 1.docxможно ввести:

%%FileName%% содержит конфиденциальную информацию, которую ваша организация защищает с помощью политики защиты от потери данных (DLP) %%PolicyName%%. Он был перемещен в папку карантина: %%QuarantinePath%%

оставляет текстовый файл, содержащий такое сообщение:

auto quar 1.docx содержит конфиденциальную информацию, которую ваша организация защищает с помощью политики защиты от потери данных (DLP). Он был перемещен в папку карантина: C:\Users\IsaiahLanger\Microsoft DLP\Quarantine\OneDrive\auto quar 1.docx.

Выберите Сохранить.

Настройка политики для блокировки синхронизации файлов в OneDrive с меткой конфиденциальности "Строго конфиденциальный"

Войдите на портал >Microsoft PurviewПолитики защиты от> потери данных.

Нажмите Создать политику.

Данные, хранящиеся в подключенных источниках.

В этом сценарии выберите Пользовательский, а затем — Настраиваемая политика. Нажмите кнопку Далее.

Заполните поля Имя и Описание и выберите Далее.

Выберите Полный каталогв разделе Администратор единиц.

Переключите поле Статус в режим "Выкл." для всех расположений кроме Устройства. Если у вас есть определенная учетная запись конечного пользователя, с которую вы хотите проверить это, выберите ее в области. Нажмите кнопку Далее.

Примите значение по умолчанию Создать или настроить расширенные правила защиты от потери данных и выберите Далее.

Создайте правило с этими значениями:

- Имя>Сценарий 4 Автокурантин.

- В разделе Условия выберите Добавить условие , а затем — Содержимое содержит.

- Введите имя группы, например метки конфиденциальности , а затем нажмите кнопку Добавить.

- Выберите Метки конфиденциальности , а затем — Строго конфиденциально и нажмите кнопку Добавить.

- В разделе Действия выберите Добавить действие.

- Выберите Аудит или ограничение действий на устройствах>Действия файлов для приложений в группах ограниченных приложений.

- Выберите Добавить ограниченную группу приложений , а затем выберите созданную ранее группу Приложений облачной синхронизации .

- Выберите Применить ограничение ко всем блоку действий>. Для целей этого сценария удалите все остальные действия.

- В разделе Уведомления пользователей установите переключатель Уведомления пользователей в значение Вкл ., а в разделе Устройства конечных точек выберите Показывать пользователям уведомление с подсказкой политики, если действие еще не включено.

Выберите Сохранить и Далее.

Выберите Включить его прямо сейчас. Нажмите кнопку Далее.

Проверьте параметры и выберите Отправить.

Примечание.

По крайней мере в течение часа новая политика будет реплицирована и применена к целевому компьютеру с Windows 10.

Новая политика защиты от потери данных появится в списке политик.

Проверка автокурантины на устройстве Windows 10/11

Войдите на компьютер Windows 10/11, используя учетную запись пользователя, указанную в разделе Настройка политики для блокировки синхронизации файлов в OneDrive с меткой конфиденциальности, шаг 5.

Создайте папку, содержимое которой не будет синхронизироваться с OneDrive. Например.

Исходная папка C:\auto-quarantine

Откройте Microsoft Word и создайте файл в исходной папке autoquarantine. Примените метку конфиденциальности Строго конфиденциально. См. раздел Применение меток конфиденциальности к файлам и сообщениям электронной почты в Office.

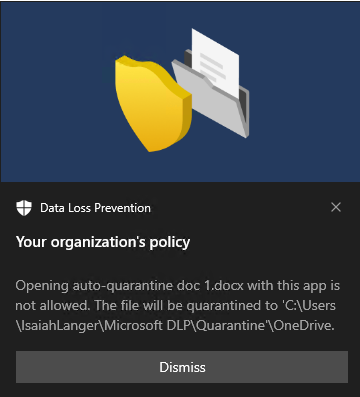

Скопируйте созданный файл в папку синхронизации OneDrive. Появится всплывающее уведомление пользователя о том, что действие запрещено и что файл будет помещен в карантин. Например, для имени пользователя Isaiah Langer и документа с именем autoquarantine doc 1.docx вы увидите следующее сообщение:

Сообщение гласит:

Открытие 1.docx документации по автоматическому карантину с помощью этого приложения не допускается. Файл будет помещен в карантин в папку C:\Users\IsaiahLanger\Microsoft DLP\OneDrive.

Выберите Закрыть.

Откройте текстовый файл заполнителя. Он называется автоматический карантин doc 1.docx_date_time.txt.

Откройте папку карантина и подтвердите наличие исходного файла.

Проверьте, есть ли в обозревателе активности данные из наблюдаемых конечных точек. Задайте фильтр расположения для устройств и добавьте политику, а затем отфильтруйте по имени политики, чтобы увидеть эффект этой политики. Сведения об использовании обозревателя действий см. в статье Начало работы с обозревателем действий.

Проверьте, отображается ли действие в обозревателе.