Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Fabric использует условный доступ Microsoft Entra ID в рамках модели безопасности нулевого доверия на основе удостоверений. Каждый запрос к Fabric проходит проверку подлинности с помощью идентификатора Microsoft Entra, а политики условного доступа могут определять доступ на основе таких сигналов, как удостоверение пользователя, состояние устройства и расположение. К общим политикам относятся:

- Требовать многофакторную проверку подлинности (MFA).

- Разрешить доступ к определенным службам только зарегистрированным в Intune устройствам.

- Ограничить расположения пользователей и диапазоны IP-адресов.

Условный доступ — это один из нескольких элементов управления безопасностью, доступных для защиты доступа к Fabric. Она дополняет сетевые защиты, такие как частные каналы, и поддерживает многоуровневый подход к безопасности, согласованный с принципами нулевого доверия . Дополнительные сведения о полных возможностях условного доступа см. в документации по условному доступу Microsoft Entra.

Рекомендации по политикам условного доступа Fabric

Чтобы обеспечить гладкую и безопасную работу в Microsoft Fabric и подключенных службах, настройте одну общую политику условного доступа. Этот подход помогает:

- Уменьшите непредвиденные запросы на вход, вызванные различными политиками в подчиненных службах.

- Сохраняйте согласованную настройку безопасности во всех средствах.

- Улучшение общего взаимодействия с пользователем.

Включите следующие целевые ресурсы в политику:

- Служба Power BI

- Анализатор данных Azure

- База данных SQL Azure

- Хранилище Azure

- Azure Cosmos DB (облачная база данных)

Если политика слишком ограничена, например, если она блокирует все приложения, кроме Power BI, некоторые функции, такие как потоки данных, могут не работать.

Примечание.

- Если у вас уже настроена политика условного доступа для Power BI, включите ресурсы, перечисленные здесь в существующей политике Power BI. В противном случае условный доступ может работать не так, как это предназначено в Fabric.

- Fabric не поддерживает управление сеансами непрерывной оценки доступа (CAE) в Условном доступе.

Настройка политики условного доступа для Fabric

Ниже показано, как приступить к настройке политики условного доступа для Fabric, включая настройку рекомендуемых назначений целевых ресурсов .

Войдите в Центр администрирования Microsoft Entra как минимум в качестве администратора условного доступа.

Перейдите к Entra ID>условному доступу>политикам.

Выберите Новая политика.

Введите имя для вашей политики. Создайте значимый стандарт для наименований ваших политик.

Настройте элементы управления в разделах "Назначения " и " Доступ" политики на основе вашего сценария. Общие шаблоны проектирования политик см. в руководствах по условному доступу.

В разделе "Целевые ресурсы" выберите ссылку и настройте следующие параметры:

В разделе "Выбор того, к чему применяется эта политика", выберите "Ресурсы" (прежнее название — облачные приложения).

На вкладке "Включить" выберите "Выбрать ресурсы".

Выберите ссылку в разделе "Выбор определенных ресурсов".

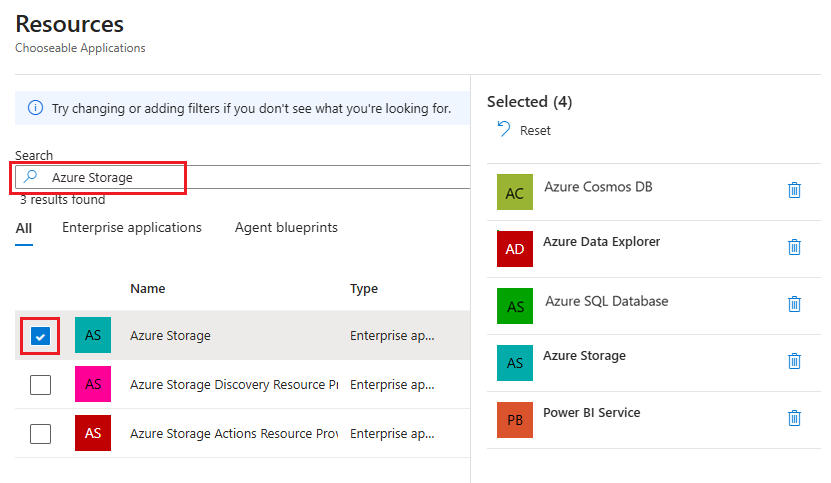

На боковой панели ресурсов найдите и выберите Службу Power BI, Azure Data Explorer, Базу данных SQL Azure, службу хранилища Azure и Azure Cosmos DB. После выбора всех пяти элементов закройте боковую панель, нажав кнопку "Выбрать".

Если для политики настроены все элементы управления назначением и доступом, нажмите кнопку "Создать " или "Сохранить".

Связанный контент

- Документация по условному доступу Microsoft Entra. Дополнительные сведения о функциях условного доступа , проектировании политик и рекомендациях.

- Базовая линия безопасности Azure для Microsoft Fabric – Ознакомьтесь с рекомендациями по стандартам контрольного показателя безопасности облака Microsoft.

- Защита входящего трафика в Microsoft Fabric . Узнайте, как работает условный доступ вместе с частными ссылками для управления входящим доступом к Fabric.