Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Microsoft Fabric — это программное обеспечение как услуга (SaaS), которая позволяет пользователям получать, создавать, предоставлять общий доступ и визуализировать данные. В качестве службы SaaS Fabric предлагает полный пакет безопасности для всей платформы. Дополнительные сведения см. в разделе "Безопасность сети"

Это важно

Цепочки развертывания в настоящее время не поддерживаются с защитой входящего и исходящего доступа рабочего пространства.

Уровень безопасности рабочей области

Рабочие области представляют основную границу безопасности для данных, хранящихся в OneLake. Каждая рабочая область представляет отдельный домен или область проекта, в которой команды могут совместно работать с данными. Безопасность на уровне рабочей области в Microsoft Fabric обеспечивает детальный контроль доступа к данным и сетевого подключения, позволяя администраторам настраивать как входящие, так и исходящие защиты для отдельных рабочих областей.

Безопасность на уровне рабочей области состоит из двух основных функций.

Защита входящего доступа рабочей области — это функция безопасности сети, которая использует частные каналы , чтобы обеспечить подключение к рабочей области из защищенных и утвержденных сетей. Приватные каналы обеспечивают безопасное подключение к Fabric, ограничивая доступ к клиенту Или рабочей области Fabric из виртуальной сети Azure и блокируя все общедоступные доступы. Дополнительные сведения см. в разделе "Управление доступом администратора к параметрам защиты входящего доступа к рабочей области"

Защита доступа к исходящему трафику рабочей области (OAP) позволяет администраторам контролировать и ограничивать исходящие подключения из артефактов рабочей области к внешним ресурсам. Для обеспечения безопасности исходящего трафика Fabric поддерживает защиту исходящего доступа к рабочей области. Эта функция безопасности сети гарантирует, что подключения за пределами рабочей области проходят через безопасное подключение между Fabric и виртуальной сетью. Он запрещает элементам устанавливать небезопасные подключения к источникам за пределами границы рабочей области, если не разрешено администраторами рабочей области. Этот детализированный элемент управления позволяет ограничить исходящее подключение для некоторых рабочих областей, позволяя остальным рабочим областям оставаться открытыми. Дополнительные сведения см. в разделе "Защита исходящего доступа рабочей области" (предварительная версия)

Интеграция Git и безопасность сети

Интеграция Git в Fabric позволяет рабочей области синхронизировать содержимое рабочей области (например, записные книжки, потоки данных, отчеты Power BI и т. д.) с внешним репозиторием Git (GitHub или Azure DevOps). Поскольку рабочая область должна получать данные из службы Git за пределами Fabric или отправлять их в нее, это включает внешнее взаимодействие.

Входящий доступ к рабочей области и интеграция Git

Если для рабочей области включен приватный канал, пользователи должны подключаться через назначенную виртуальную сеть, эффективно изолируя рабочую область от общедоступного доступа к Интернету.

Это ограничение напрямую влияет на интеграцию Git: пользователи пытаются получить доступ к функциям Git (например, синхронизации или фиксации изменений) из утвержденной виртуальной сети. Если пользователь пытается открыть панель Git или выполнить операции Git из неутверждённой сети, Fabric полностью блокирует доступ к пользовательскому интерфейсу рабочей области, включая функции Git. Это ограничение также применяется к API Git. Это обеспечение гарантирует, что действия, связанные с Git, например, подключение к репозиторию или создание веток, выполняются только в безопасных контролируемых средах, что снижает риск утечки данных через каналы управления исходным кодом.

Интеграция Git с защитой доступа для входящего трафика включена по умолчанию. Нет переключателя, чтобы отключить. Ветвление блокируется.

Исходящий доступ к рабочей области и интеграция Git

По умолчанию OAP рабочей области полностью блокирует интеграцию Git, так как обращение к внешней конечной точке Git нарушает правило "без исходящего трафика". Чтобы устранить это ограничение, Fabric вводит параметр согласия, контролируемый администратором для Git.

Как работает интеграция Git с OAP

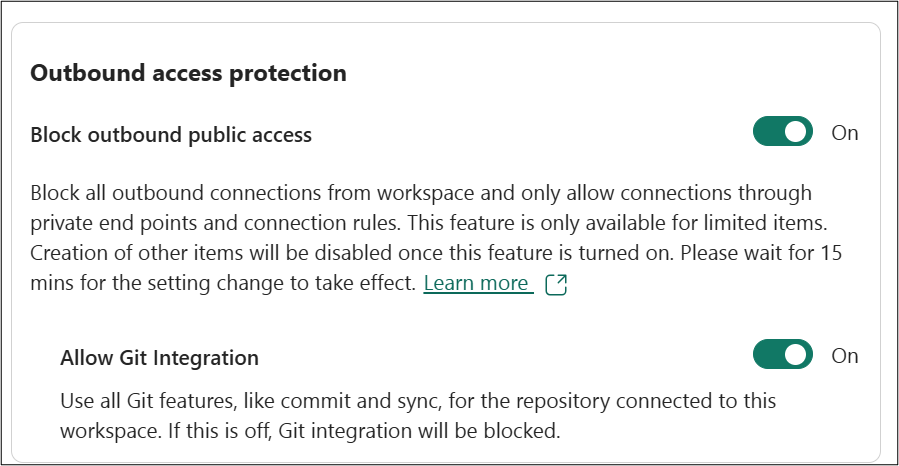

Каждая рабочая область с поддержкой OAP имеет явный переключатель (флажок в параметрах сети рабочей области), помеченный, чтобы разрешить интеграцию Git для этой рабочей области. Изначально при включении OAP этот флажок отключен по умолчанию— это означает, что подключение к Git не разрешено. В этом состоянии, если пользователь открывает панель Git рабочей области в Fabric, он увидит отключенные функции Git (серый цвет) с объяснением, что "Исходящий доступ ограничен".

Аналогичным образом любая попытка вызова API Git (например, через автоматизацию или PowerShell) для этой рабочей области завершается ошибкой, если Git запрещена. Эта защита гарантирует, что по умолчанию защищенная рабочая область не может тихо синхронизировать его содержимое с внешним репозиторием без осведомленности.

Чтобы включить интеграцию с Git, администратор может перейти к параметрам безопасности исходящего трафика рабочей области и щелкнуть переключатель "Разрешить интеграцию Git ". (Этот флажок можно отметить только после включения самого OAP; это вложенный параметр в параметрах исходящих данных.) Отметка Разрешить интеграцию с Git фактически означает, что администратор дает согласие на разрешение этой рабочей области на взаимодействие с Git.

Замечание

Согласие на интеграцию Git даётся для каждой рабочей области.

После включения Fabric немедленно отменяет ограничения на Git для этой рабочей области: пользовательский интерфейс Git становится активным и все операции — подключение репозитория, синхронизация (вытягивание и отправка), фиксация изменений и управление ветвями теперь разрешены для пользователей в этой рабочей области.

Замечание

Если OAP не включен, переключатель не влияет на интеграцию Git и не может быть включен или отключен.

В следующей таблице показано, как работает интеграция Git с OAP.

| Состояние OAP | Разрешить переключение интеграции Git | Состояние интеграции Git |

|---|---|---|

| Включен | Выключено | Интеграция Git не будет работать |

| Включен | Включено | Интеграция Git будет работать |

| Disabled | Серый | Интеграция Git не затронута |

Включение интеграции Git

Чтобы использовать защиту исходящего доступа к рабочей области и включить интеграцию Git, сделайте следующее:

- Вход на портал Fabric

- Перейдите в рабочую область

- В правом верхнем углу выберите параметры рабочей области.

- В правой области щелкните Исходящая сетевая активность.

- В разделе "Защита от исходящего доступа" (предварительная версия) убедитесь, что включена возможность включения интеграции Git .

Рекомендации по ветвлениям

Функция Branch Out создает новую рабочую область из текущей ветви Git или связывается с существующей рабочей областью и является особым случаем в OAP. Если интеграция Git разрешена с помощью согласия администратора, ветвление также разрешено. Fabric предоставляет четкое предупреждение в диалоговом окне "Ответвление", если вы пытаетесь ответвиться в рабочую область, которая не имеет включенной функции OAP.

Например, если вы отходите от ограниченной рабочей области разработки, чтобы создать новую тестовую рабочую область, появится предупреждение о том, что новая рабочая область не будет автоматически иметь защиты от исходящего трафика.

Замечание

Параметры рабочей области не копируются в другие рабочие области через git или напрямую. Это относится к разветвлению или копированию рабочих областей. После создания новой рабочей области необходимо включить интеграцию OAP и Git.

Новые рабочие пространства изначально создаются с отключенным OAP, и администратор должен вручную включить OAP в новом рабочем пространстве после его создания через разветвление, чтобы поддерживать прежний уровень безопасности. Если осуществляется переход в существующую рабочую область, появится предупреждение в случае, если целевая рабочая область не защищена OAP. Это предотвращает перемещение содержимого неосведомленным пользователем в среду, которая подрывает безопасность.

Удаление интеграции Git из OAP

После разрешения Git рабочая область будет функционировать нормально в отношении системы контроля версий. Если в любой момент администратор решит отключить интеграцию Git, он может щелкнуть переключатель " Разрешить интеграцию Git ". Затем Структура немедленно отключит подключение Git для этой рабочей области. Все последующие операции Git (вытягивание, отправка и т. д.) завершатся ошибкой, и пользовательский интерфейс вернется в отключенное состояние, требующее повторного утверждения.

Чтобы предотвратить случайное нарушение, Fabric предоставляет администратору подтверждение или предупреждение при отключении доступа к Git, поясняя, что вся синхронизация Git для этой рабочей области будет остановлена. Следует отметить, что отключение Git не удаляет репозиторий или журнал. Это отключает подключение с стороны рабочей области.

Поддержка REST API

Администраторы могут использовать REST API для программного запроса параметров сети рабочих областей. Эти запросы можно сделать, чтобы указать, включена ли защита от исходящего трафика или если вы хотите задать политику исходящего трафика. Они позволяют выполнять сценарии аудитов, вы можете получить все рабочие области и проверить, какие из них имеют параметр gitAllowed: true в контексте OAP. Используя такие API, команда безопасности, например, может каждую ночь проверять, что в дополнительных рабочих областях Git не включен без утверждения. Корпорация Майкрософт представила следующие конечные точки, чтобы получить или задать политику исходящего трафика Git для рабочей области.

API GET /workspaces/{workspaceId}/gitOutboundPolicy позволяет администраторам или системам автоматизации получать текущую политику исходящего трафика Git для определенной рабочей области. Это действие особенно полезно для аудита и соответствия с нормативами, так как оно подтверждает, разрешены ли операции Git (например, синхронизация репозитория, коммит или создание ветки) в рамках настроек защиты исходящего доступа рабочей области. Проверка этой политики позволяет пользователям убедиться, что только явно утвержденные рабочие области могут взаимодействовать с внешними репозиториями Git, что помогает предотвратить непреднамеренные утечки данных.

API SET /workspaces/{workspaceId}/gitOutboundPolicy позволяет администраторам программно настроить политику исходящего трафика Git для рабочей области. Эта конфигурация включает переключение согласия, которое разрешает операции Git даже при включении DEP. Автоматизация этой конфигурации через API полезна для рабочих процессов CI/CD, позволяя безопасным рабочим средам интегрироваться в конвейеры разработки на основе Git без ручного вмешательства. Она также поддерживает практику инфраструктуры как кода, при которой сетевые политики и политики интеграции версионируются и развертываются вместе с конфигурациями рабочей среды.

Аудит и журналы

Платформа Fabric регистрирует события всякий раз, когда операция блокируется из-за безопасности сети. Большой объем таких ошибок может указывать на неправильное настройку (кто-то забыл включить необходимый параметр) или потенциальную попытку обойти безопасность. Дополнительные сведения см. в разделе "Отслеживание действий пользователей в Microsoft Fabric"

Ограничения и рекомендации

Ниже приведены сведения, которые необходимо учитывать при использовании интеграции OAP и Git.

- Не все элементы поддерживают защиту входящего и исходящего доступа. Синхронизация неподдерживаемых элементов из интеграции git в рабочую область не удастся. Список поддерживаемых элементов см. в статье "Поддерживаемые элементы приватного канала " и поддерживаемые элементы защиты от исходящего доступа.

- Пайплайны развертывания в настоящее время не поддерживаются с защитой входящего доступа в рабочую область.

- Если рабочая область является частью конвейеров развертывания, администраторы рабочих областей не могут включить защиту исходящего доступа, так как конвейеры развертывания не поддерживаются. Аналогичным образом, если включена защита исходящего доступа, рабочая область не может быть добавлена в конвейеры развертывания.

Дополнительные сведения см. в рекомендациях по OAP и рабочей области