Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье вы узнаете, как настроить интеграцию Microsoft Entra SAML с учетной записью GitHub Enterprise Cloud — Enterprise Account. При интеграции корпоративной учетной записи GitHub Enterprise Cloud с Microsoft Entra ID, вы можете:

- Контроль в Microsoft Entra ID позволяет регулировать, кто имеет доступ к учетной записи GitHub Enterprise и любым организациям в рамках этой корпоративной учетной записи.

Необходимые условия

В сценарии, описанном в этой статье, предполагается, что у вас уже есть следующие предварительные требования:

- Учетная запись пользователя Microsoft Entra с активной подпиской. Если у вас еще нет учетной записи, вы можете бесплатно создать учетную запись.

- Одна из следующих ролей:

- Учетная запись GitHub Enterprise .

- Учетная запись пользователя GitHub, которая является владельцем корпоративной учетной записи.

Описание сценария

В этой статье описана настройка интеграции SAML для учетной записи GitHub Enterprise, а также проверка проверки подлинности и доступа владельца учетной записи предприятия и организации.

Заметка

Приложение GitHub Enterprise Cloud - Enterprise Account не поддерживает включение автоматического предоставления услуг SCIM. Если необходимо настроить предоставление для среды GitHub Enterprise Cloud, SAML необходимо настроить на уровне организации, а вместо этого следует использовать приложение Microsoft Entra. Если вы настраиваете интеграцию SAML и SCIM для предприятия с поддержкой корпоративных управляемых пользователей (EMUs), то вам необходимо использовать приложение Microsoft Entra GitHub Enterprise Managed User для интеграции SAML/предоставления или приложение Microsoft Entra GitHub Enterprise Managed User (OIDC) для интеграции OIDC/предоставления.

- GitHub Enterprise Cloud - корпоративная учетная запись поддерживает единый вход, инициированный как поставщиком услуг (SP), так и поставщиком удостоверений (IDP).

Заметка

В настоящее время приложение GitHub Enterprise Cloud - Enterprise Account не поддерживает ни одну из облачных платформ государственных организаций.

Добавление GitHub Enterprise Cloud — корпоративная учетная запись из галереи

Чтобы настроить интеграцию GitHub Enterprise Cloud — Корпоративная Учетная Запись с идентификатором Microsoft Entra ID, необходимо добавить GitHub Enterprise Cloud — Корпоративная Учетная Запись из галереи в список управляемых приложений SaaS.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

- Перейдите к Entra ID>Корпоративные приложения>Новое приложение.

- В разделе "Добавление из коллекции " в поле поиска введите GitHub Enterprise Cloud — Корпоративная учетная запись .

- Выберите GitHub Enterprise Cloud — Корпоративная учетная запись на панели результатов и добавьте это приложение. Подождите несколько секунд, пока приложение добавляется в аккаунт.

Кроме того, можно использовать мастер настройки корпоративных приложений . В этом мастере настройки вы можете добавить приложение в клиента, добавить пользователей и группы в приложение, назначить роли, а также пошагово выполнить настройку единого входа (SSO). Подробнее о мастерах Microsoft 365.

Настройка и проверка единого входа Microsoft Entra для GitHub Enterprise Cloud — учетной записи Enterprise

Настройте и протестируйте единый вход Microsoft Entra для учетной записи GitHub Enterprise Cloud — Enterprise Account с использованием тестового пользователя B.Simon. Для работы единого входа (SSO) необходимо установить связь между пользователем Microsoft Entra и соответствующим пользователем в GitHub Enterprise Cloud — Enterprise Account.

Чтобы настроить и протестировать единый вход Microsoft Entra с учетной записью GitHub Enterprise Cloud — Enterprise Account, выполните следующие действия.

-

Настройте единый вход Microsoft Entra , чтобы пользователи могли использовать эту функцию.

- Создайте тестового пользователя Microsoft Entra для тестирования единого входа Microsoft Entra с помощью B.Simon.

- Назначьте учетную запись пользователя Microsoft Entra и тестовую учетную запись пользователя приложению GitHub, чтобы включить использование единого входа Microsoft Entra.

-

Включите и проверьте SAML для учетной записи предприятия и ее организаций , чтобы настроить параметры единого входа на стороне приложения.

- Тестируйте SSO с учетной записью другого владельца корпоративной учетной записи или учетной записи участника организации, чтобы убедиться, что конфигурация работает.

Настройка единой системы аутентификации Microsoft Entra

Выполните следующие шаги, чтобы включить функцию единого входа Microsoft Entra.

Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

Перейдите к Entra ID>Приложениям для предприятий>GitHub Enterprise Cloud — Корпоративный аккаунт>Единый вход.

На странице "Выбор метода единого входа" выберите SAML.

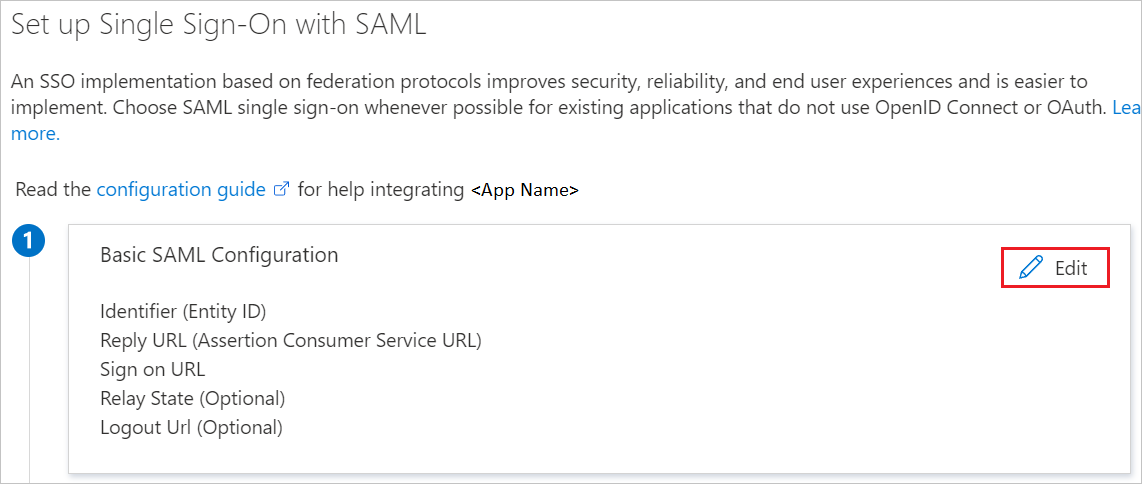

На странице "Настройка единого входа" на странице SAML выберите значок карандаша для базовой конфигурации SAML , чтобы изменить параметры.

В разделе "Базовая конфигурация SAML" выполните следующие действия.

a. В текстовом поле "Идентификатор сущности" введите URL-адрес, используя следующий шаблон:

https://github.com/enterprises/<ENTERPRISE-SLUG>б. В текстовом поле "URL-адрес ответа" введите URL-адрес, используя следующий шаблон:

https://github.com/enterprises/<ENTERPRISE-SLUG>/saml/consumeВыполните следующий шаг, если вы хотите настроить приложение в режиме, инициированном поставщиком служб:

В текстовом поле URL-адреса входа введите URL-адрес , используя следующий шаблон:

https://github.com/enterprises/<ENTERPRISE-SLUG>/ssoЗаметка

Замените

<ENTERPRISE-SLUG>фактическим именем учетной записи GitHub Enterprise.На странице "Настройка единого входа с помощью SAML " в разделе "Сертификат подписи SAML " найдите сертификат (Base64) и выберите "Скачать ", чтобы скачать сертификат и сохранить его на компьютере.

Скопируйте соответствующие URL-адреса в разделе "Настройка GitHub Enterprise Cloud — Корпоративная учетная запись " в соответствии с вашим требованием.

Создание тестового пользователя Microsoft Entra

В этом разделе описано, как создать тестового пользователя на портале Azure с именем B.Simon.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор пользователя.

- Перейдите к Entra ID>пользователи.

- Выберите "Создать пользователя>" в верхней части экрана.

- В свойствах пользователя выполните следующие действия.

- В поле "Отображаемое имя" введите

B.Simon. - В поле имя пользователя введите username@companydomain.extension. Например,

B.Simon@contoso.com. - Установите флажок "Показать пароль" , а затем запишите значение, отображаемое в поле "Пароль ".

- Выберите "Рецензирование и создание".

- В поле "Отображаемое имя" введите

- Нажмите кнопку "Создать".

Назначьте пользователя Microsoft Entra и тестовую учетную запись на приложение GitHub

В этом разделе вы разрешаете B.Simon и вашей учетной записи пользователя использовать единый вход Azure, предоставив доступ к GitHub Enterprise Cloud для учетной записи Enterprise.

- Войдите в Центр администрирования Microsoft Entra как минимум администратор облачных приложений.

- Перейдите к Entra ID>Корпоративные приложения>GitHub Enterprise Cloud — корпоративная учетная запись.

- На странице обзора приложения найдите раздел "Управление " и выберите "Пользователи и группы".

- Выберите "Добавить пользователя", а затем выберите "Пользователи" и "Группы " в диалоговом окне "Добавить назначение ".

- В диалоговом окне "Пользователи и группы" выберите B.Simon и учетную запись пользователя из списка "Пользователи", а затем нажмите кнопку "Выбрать " в нижней части экрана.

- Если вы ожидаете, что роль будет назначена пользователям, ее можно выбрать в раскрывающемся списке "Выбор роли ". Если для этого приложения не настроена никакая роль, вы увидите, что выбрана роль "Доступ по умолчанию".

- В диалоговом окне "Добавление назначения" нажмите кнопку "Назначить ".

Включение и проверка SAML для учетной записи предприятия и ее организаций

Чтобы настроить единый вход на стороне GitHub Enterprise Cloud - аккаунта Enterprise, выполните действия, описанные в этой документации GitHub.

- Войдите в GitHub.com с учетной записью пользователя, которая является владельцем корпоративной учетной записи.

- Скопируйте значение из поля

Login URLв приложении и вставьте его в полеSign on URLв параметрах SAML учетной записи GitHub Enterprise. - Скопируйте значение из поля

Microsoft Entra Identifierв приложении и вставьте его в полеIssuerв параметрах SAML учетной записи GitHub Enterprise. - Скопируйте содержимое файла сертификата (Base64), скачанного на портале Azure, и вставьте его в соответствующее поле в параметрах SAML учетной записи GitHub Enterprise.

- Выберите

Test SAML configurationи убедитесь, что вы можете успешно аутентифицироваться из учетной записи GitHub Enterprise в учетную запись Microsoft Entra ID. - После успешного выполнения теста сохраните параметры.

- После первой аутентификации через SAML из корпоративной учетной записи GitHub создается внешнее удостоверение , которое связывает аутентифицированную учетную запись пользователя в GitHub с учетной записью Microsoft Entra.

После включения единого входа SAML для учетной записи GitHub Enterprise единый вход SAML включен по умолчанию для всех организаций, принадлежащих вашей корпоративной учетной записи. Все участники должны пройти проверку подлинности с помощью единого входа SAML, чтобы получить доступ к организациям, в которых они являются участниками, и владельцы предприятия должны пройти проверку подлинности с помощью единого входа SAML при доступе к корпоративной учетной записи.

Тестирование единой системы входа с помощью учетной записи другого владельца предприятия или участника организации

После настройки интеграции SAML для корпоративной учетной записи GitHub (которая также относится к организациям GitHub в корпоративной учетной записи), другие владельцы корпоративных учетных записей, назначенные в приложение в Microsoft Entra ID, должны иметь возможность перейти по URL-адресу корпоративной учетной записи GitHub (https://github.com/enterprises/<enterprise account>), пройти проверку подлинности через SAML и получить доступ к политикам и параметрам в корпоративной учетной записи GitHub.

Владелец организации в корпоративной учетной записи должен иметь возможность пригласить пользователя присоединиться к своей организации GitHub. Войдите в GitHub.com с учетной записью владельца организации и выполните действия, описанные в статье, чтобы пригласить B.Simon в организацию. Учетная запись пользователя GitHub должна быть создана для B.Simon если она еще не существует.

Чтобы проверить доступ к организации GitHub в рамках учетной записи Enterprise с помощью тестовой учетной записи пользователя B.Simon:

- Пригласите

B.Simonв организацию в рамках учетной записи предприятия в качестве владельца организации. - Войдите на GitHub.com с помощью учетной записи пользователя, которую вы хотите связать с учетной записью пользователя Microsoft Entra

B.Simon. - Войдите в Microsoft Entra ID, используя учетную запись

B.Simon. - Перейдите в организацию GitHub. Пользователю должно быть предложено пройти проверку подлинности с помощью SAML. После успешной проверки подлинности SAML

B.Simonсможет получить доступ к ресурсам организации.

Связанное содержимое

После настройки GitHub Enterprise Cloud — корпоративная учетная запись можно применить функцию управления сеансами, которая защищает конфиденциальные данные вашей организации от кражи и несанкционированного доступа в режиме реального времени. Управление сеансом является расширением условного доступа. Узнайте, как применить управление сеансом с помощью Microsoft Defender для облачных приложений.