Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этом руководстве описано, как настроить облачную синхронизацию для синхронизации групп с локальными Active Directory Domain Services (AD DS).

Это важно

Мы рекомендуем использовать выбранные группы безопасности в качестве фильтра области по умолчанию при проектировании групп в Active Directory Domain Services (AD DS). Этот фильтр области видимости по умолчанию помогает предотвратить проблемы с производительностью при развертывании групп.

Настройка Microsoft Entra ID для Active Directory Domain Services — предварительные требования

** Для реализации групп предоставления для Active Directory Domain Services (AD DS) требуются следующие предварительные условия.

Требования к лицензиям

Для использования этой функции требуются лицензии Microsoft Entra ID P1. Чтобы найти нужную лицензию для ваших требований, см. статью Сравнение общедоступных функций Microsoft Entra ID.

Общие требования

- Учетная запись Microsoft Entra как минимум с ролью Hybrid Identity Administrator.

- Локальная схема AD DS с атрибутом msDS-ExternalDirectoryObjectId, которая доступна в Windows Server 2016 и более поздних версиях.

- Агент развертывания с версией сборки 1.1.1373.0 или более поздней.

Примечание.

Разрешения для учетной записи службы назначаются только во время чистой установки. Если вы обновляетесь с предыдущей версии, то разрешения необходимо назначить вручную с помощью PowerShell:

$credential = Get-Credential

Set-AADCloudSyncPermissions -PermissionType UserGroupCreateDelete -TargetDomain "FQDN of domain" -EACredential $credential

Если разрешения задаются вручную, необходимо назначить доступ на чтение, запись, создание и удаление всех свойств для всех дочерних групп и объектов пользователей.

Эти разрешения не применяются к объектам AdminSDHolder по умолчанию. Дополнительные сведения см. в разделе командлеты gMSA PowerShell агента подготовки Microsoft Entra.

- Агент подготовки должен быть установлен на сервере, на котором выполняется Windows Server 2022, Windows Server 2019 или Windows Server 2016.

- Агент подготовки должен иметь возможность взаимодействовать с одним или несколькими контроллерами домена в портах TCP/389 (LDAP) и TCP/3268 (глобальный каталог).

- Требуется для поиска глобального каталога, чтобы отфильтровать недопустимые ссылки на членство

- Синхронизация с Microsoft Entra Connect версия сборки 2.2.8.0

- Требуется для поддержки локального членства пользователей, синхронизированных с помощью синхронизации Microsoft Entra Connect

- Требуется для синхронизации

AD DS:user:objectGUIDсAAD DS:user:onPremisesObjectIdentifier

Ограничения масштабирования групп управления ресурсами для Active Directory

Функция подготовки групп для Active Directory влияет на производительность в зависимости от размера арендатора и количества групп и членств, находящихся в пределах области подготовки к Active Directory. В этом разделе описано, как определить, поддерживает ли GPAD требование масштабирования и как выбрать правильный режим охвата группы для ускорения начальных и разностных циклов синхронизации.

Что не поддерживается?

- Группы, размер которых превышает 50K, не поддерживаются.

- Использование области "Все группы безопасности" без применения фильтрации области атрибутов не поддерживается.

Ограничения масштабирования

| Режим определения области | Количество групп в рамках | Количество членских ссылок (только прямые члены) | Примечания. |

|---|---|---|---|

| Режим "Выбранные группы безопасности" | До 10 тысяч групп. Панель CloudSync на портале Microsoft Entra позволяет выбирать до 999 групп, а также отображать до 999 групп. Если вам нужно добавить более 1000 групп в область, см. статью "Расширенный выбор группы с помощью API". | До 250K участников в общей сложности во всех группах в рамках. | Используйте этот режим ограничения области, если тенант превышает ЛЮБОЕ из этих ограничений 1. У клиента более 200 тысяч пользователей 2. Арендатор имеет более 40 тыс. групп 3. Арендатор имеет более 1 млн членств в группах. |

| Режим "Все группы безопасности" с по крайней мере одним фильтром области атрибутов. | До 20 тыс. групп. | До 500K всего членов во всех группах в области. | Используйте этот режим охвата, если ваш арендатор удовлетворяет всем ограничениям, приведенным ниже: 1. Клиент имеет менее 200k пользователей 2. Арендатор имеет менее 40 тыс. групп 3. Клиент имеет менее 1 млн членств в группах. |

Что делать, если вы превысили лимиты

Превышение рекомендуемых ограничений приведет к замедлению начальной и разностной синхронизации, что может привести к ошибкам синхронизации. Если это произойдет, выполните следующие действия.

Слишком много групп или членов групп в режиме выбора «Выбранные группы безопасности»:

Уменьшите количество групп в охвате (сосредоточьтесь на группах с более высоким приоритетом), или разделите процесс обеспечения на несколько самостоятельных заданий с отдельными областями.

Слишком много групп или участников групп в режиме охвата "Все группы безопасности".

Используйте рекомендуемый режим области выбранных групп безопасности .

Некоторые группы превышают 50K членов:

Разделение членства между несколькими группами или принятие промежуточных групп (например, по регионам или бизнес-подразделениям), чтобы сохранить каждую группу под ограничением.

Расширенный выбор группы с помощью API

Если вам нужно выбрать более 999 групп, необходимо использовать параметр Grant an appRoleAssignment для вызова API субъекта-службы .

Пример вызовов API выглядит следующим образом:

POST https://graph.microsoft.com/v1.0/servicePrincipals/{servicePrincipalID}/appRoleAssignedTo

Content-Type: application/json

{

"principalId": "",

"resourceId": "",

"appRoleId": ""

}

where:

- principalId: идентификатор объекта Group.

- resourceId: идентификатор субъекта-службы задания.

- appRoleId: идентификатор роли приложения, предоставляемой субъектом-службой ресурсов.

В следующей таблице приведен список идентификаторов ролей приложений для облаков:

| Облако | appRoleId |

|---|---|

| Публика | 1a0abf4d-b9fa-4512-a3a2-51ee82c6fd9f |

| AzureUSGovernment | d8fa317e-0713-4930-91d8-1dbeb150978f |

| AzureUSNatCloud | 50a55e47-aae2-425c-8dcb-ed711147a39f |

| AzureUSSecCloud | 52e862b9-0b95-43fe-9340-54f51248314f |

Дополнительные сведения

Ниже приведены дополнительные моменты, которые следует учитывать при подготовке групп в AD DS.

- Группы, подготовленные в AD DS с помощью Облачной синхронизации, могут содержать только локальных синхронизированных пользователей или других созданных в облаке групп безопасности.

- Эти пользователи должны иметь атрибут onPremisesObjectIdentifier в своей учетной записи.

- onPremisesObjectIdentifier должен соответствовать соответствующему objectGUID в целевой среде AD DS.

- Атрибут objectGUID локального пользователя можно синхронизировать с атрибутом cloud user onPremisesObjectIdentifier с помощью любого клиента синхронизации.

- Только глобальные арендаторы Microsoft Entra ID могут настраивать интеграцию из Microsoft Entra ID с AD DS. Арендаторы, такие как B2C, не поддерживаются.

- Задание подготовки группы планируется выполнять каждые 20 минут.

Сценарии групповой и пользовательской SOA

| Сценарий использования | Тип родительской группы | Тип группы участников пользователя | Направление синхронизации | Как работает синхронизация |

|---|---|---|---|---|

| Группа безопасности, чей SOA находится в облаке, а все пользователи-члены имеют SOA в локальной среде | Группа безопасности, чей SOA находится в облаке | Пользователи, чей SOA находится в локальной среде | Entra to AD (подготовка AAD2ADGroup) | Задание подготавливает родительскую группу со всеми ссылками на члены (пользователи-члены). |

| Группа безопасности, чей SOA находится в облаке , и все члены пользователя имеют SOA в облаке | Группа безопасности, чей SOA находится в облаке | Пользователи, soA которых находится в облаке | Entra to AD (подготовка AAD2ADGroup) | Задание создает группу безопасности, но не создает ссылки на участников. |

| Группа безопасности, чей SOA находится в облаке, а некоторые пользователи имеют SOA в облаке, а другие имеют локальную среду SOA. | Группа безопасности, чей SOA находится в облаке | Некоторые пользователи имеют SOA в облаке, в то время как некоторые из них имеют SOA в локальной среде | Entra to AD (подготовка AAD2ADGroup) | Задание настраивает группу безопасности и включает только ссылки на участников, у которых SOA развернута в локальной инфраструктуре. Он пропускает ссылки на члены, SOA которых находится в облаке. |

| Группа безопасности, чей SOA находится в облаке и не имеет пользователей | Группа безопасности, чей SOA находится в облаке | Нет участников пользователя | Entra to AD (подготовка AAD2ADGroup) | Задача конфигурирует группу безопасности (без членов). |

| Группа безопасности, чей SOA находится в локальной среде и все пользователи имеют SOA в локальной среде. | Группа безопасности, чей SOA находится в локальной среде | Пользователи, чей SOA находится в локальной среде | Entra to AD (подготовка AAD2ADGroup) | Задание не подготавливает группу безопасности. |

| Группа безопасности, чья SOA находится в локальной инфраструктуре, и все члены группы пользователей имеют SOA в облаке | Группа безопасности, чей SOA находится в локальной среде | Пользователи, soA которых находится в облаке | Entra to AD (подготовка AAD2ADGroup) | Задание не подготавливает группу безопасности. |

| Группа безопасности, чей SOA находится в локальной среде, а некоторые пользователи имеют SOA в облаке, а другие имеют SOA в локальной среде. | Группа безопасности, чей SOA находится в локальной среде | Некоторые пользователи имеют SOA в облаке, в то время как некоторые из них имеют SOA в локальной среде | Entra to AD (подготовка AAD2ADGroup) | Задание не подготавливает группу безопасности. |

| Группа безопасности, чей SOA находится в локальной среде и все пользователи имеют SOA в локальной среде. | Группа безопасности, чей SOA находится в локальной среде | Пользователи, чей SOA находится в локальной среде | AD to Entra (AD2AADprovisioning) | Задание подготавливает группу безопасности со всеми ссылками на членов (пользователей-участников). |

| Группа безопасности, чья SOA находится в локальной инфраструктуре, и все члены группы пользователей имеют SOA в облаке | Группа безопасности, чей SOA находится в локальной среде | Пользователи, soA которых находится в облаке | AD to Entra (AD2AADprovisioning) | Задание подготавливает группу безопасности со всеми ссылками на членов (пользователей-участников). Поэтому ссылки на участников, SOA которых переносится в облако для этих локальных (on-premises) групп, также будут синхронизированы. |

| Группа безопасности, чей SOA находится в локальной среде, причем некоторые пользователи имеют SOA в облаке, а другие — в локальной среде. | Группа безопасности, чей SOA находится в локальной среде | Некоторые пользователи имеют SOA в облаке, в то время как некоторые из них имеют SOA в локальной среде | AD to Entra (AD2AADprovisioning) | Задание подготавливает родительскую группу со всеми ссылками на члены (пользователи-члены). Поэтому ссылки на участников, SOA которых переносится в облако для этих локальных (on-premises) групп, также будут синхронизированы. |

| Группа безопасности, чей SOA находится в локальной среде и не имеет пользователей. | Группа безопасности, чей SOA находится в локальной среде | Нет участников пользователя | AD to Entra (AD2AADprovisioning) | Задача конфигурирует группу безопасности (без членов). |

| Группа безопасности, чей SOA находится в облаке, а все пользователи-члены имеют SOA в локальной среде | Группа безопасности, чей SOA является облаком | Пользователи, чей SOA находится в локальной среде | AD to Entra (AD2AADprovisioning) | Задание не подготавливает группу безопасности. |

| Группа безопасности, чей SOA находится в облаке , и все члены пользователя имеют SOA в облаке | Группа безопасности, чей SOA является облаком | Пользователи, soA которых находится в облаке | AD to Entra (AD2AADprovisioning) | Задание не подготавливает группу безопасности. |

| Группа безопасности, чей SOA находится в облаке, а некоторые пользователи имеют SOA в облаке, а другие имеют локальную среду SOA. | Группа безопасности, чей SOA является облаком | Некоторые пользователи имеют SOA в облаке, в то время как некоторые из них имеют SOA в локальной среде | AD to Entra (AD2AADprovisioning) | Задание не подготавливает группу безопасности. |

Предположения

В этом руководстве предполагается:

У вас есть локальная среда AD DS

У вас есть настройка облачной синхронизации для синхронизации пользователей с Microsoft Entra ID.

У вас есть два пользователя, которые синхронизированы: Britta Simon и Лола Джейкобсон. Эти пользователи существуют локально и в Microsoft Entra ID.

Подразделение (OU) создается в AD DS для каждого из следующих отделов:

Показать имя Различающееся имя Маркетинг OU=Маркетинг,DC=contoso,DC=com Продажи OU=Sales,DC=contoso,DC=com Группы OU=Группы,DC=contoso,DC=com

Добавление пользователей в облачные или преобразованные с помощью источника доверия (SOA) группы безопасности

Чтобы добавить синхронизированных пользователей, выполните следующие действия.

Примечание.

Только синхронизированные ссылки на членов пользователей передаются в AD DS.

- Войдите в центр администрирования Microsoft Entra в качестве как минимум Администратора гибридной идентификации.

- Перейдите к Entra ID>Группы>Все группы.

- В верхней части окна поиска введите Sales.

- Выберите новую группу продаж .

- Слева выберите "Члены".

- В верхней части нажмите кнопку "Добавить участников".

- В верхней части окна поиска введите Britta Simon.

- Установите флажок рядом с Britta Simon и нажмите кнопку "Выбрать".

- Он должен успешно добавить пользователя в группу.

- В левом углу выберите "Все группы". Повторите этот процесс с помощью группы продаж и добавьте Лола Джейкобсон в эту группу.

Подготовка преобразованных групп SOA для подготовки к исходному пути подразделения (OU)

Выполните следующие шаги, чтобы подготовить группы, которые вы планируете преобразовать для облачного управления, для предоставления из Microsoft Entra ID обратно в их исходный путь организационного подразделения в локальной среде Active Directory Domain Services (AD DS).

- Измените область группы AD DS на универсальную.

- Создайте специальное приложение.

- Создайте свойство расширения каталога для групп.

Измените область действия группы для групп AD DS на универсальную область.

- Откройте центр администрирования Active Directory.

- Щелкните правой кнопкой мыши группу, выберите пункт "Свойства".

- В разделе "Группа" выберите "Универсальная " в качестве области группы.

- Нажмите кнопку Сохранить.

Создание расширения

Облачная синхронизация поддерживает только расширения, созданные в специальном приложении с именем CloudSyncCustomExtensionsApp. Если приложение не существует в вашем тенанте, вам нужно создать его. Этот шаг выполняется один раз для каждого клиента.

Дополнительные сведения о создании расширения см. в разделе "Расширения каталога облачной синхронизации" и сопоставление настраиваемых атрибутов.

Откройте окно PowerShell с повышенными привилегиями и выполните следующие команды, чтобы установить модули и подключиться:

Install-Module Microsoft.Graph -Scope CurrentUser -Force Connect-MgGraph -Scopes "Application.ReadWrite.All","Directory.ReadWrite.All","Directory.AccessAsUser.All"Проверьте, существует ли приложение. ** Если этого нет, создайте это. Кроме того, убедитесь, что представитель службы присутствует.

$tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" if (-not $app) { $app = New-MgApplication -DisplayName "CloudSyncCustomExtensionsApp" -IdentifierUris "API://$tenantId/CloudSyncCustomExtensionsApp" } $app $sp = Get-MgServicePrincipal -Filter "AppId eq '$($app.AppId)'" if (-not $sp) { $sp = New-MgServicePrincipal -AppId $app.AppId } $spТеперь добавьте свойство расширения каталога с именем GroupDN. Это будет строковый атрибут, доступный для объектов группы.

New-MgApplicationExtensionProperty ` -ApplicationId $app.Id ` -Name "GroupDN" ` -DataType "String" ` -TargetObjects Group

Дополнительные сведения о создании свойства расширения каталога для групп см. в разделе "Расширения каталога облачной синхронизации" и сопоставление настраиваемых атрибутов.

Настройка сопоставления атрибутов Cloud Sync

Затем укажите Cloud Sync заполнить это свойство расширения уникальным именем группы (DN) из Active Directory. Этот шаг гарантирует сохранение исходной информации о организационной единице (OU) и общем имени (CN) в Microsoft Entra ID.

- Откройте центр администрирования Microsoft Entra >Entra ID>Entra Connect>Cloud Sync.

- Выберите конфигурацию AD-to-Microsoft Entra ID.

- Перейдите к сопоставлениям атрибутов.

- В верхней части переключите тип объекта в группу.

- Добавьте новое сопоставление атрибутов.

- Тип сопоставления: Прямой

- Исходный атрибут: distinguishedName (DN локальной группы)

- Целевой атрибут:

extension_<appIdWithoutHyphens>_GroupDN

- Сохраните схему для активации синхронизации.

При сопоставлении DistinguishedName напрямую вы фиксируете полный DN группы (CN + OU путь) в свойстве расширения, что упрощает последующее восстановление как CN, так и OU при публикации в AD.

Убедитесь, что сопоставление работало

После выполнения синхронизации необходимо убедиться, что свойство расширения заполняется DN. Используйте Microsoft Graph PowerShell:

$groupDisplayName = 'My Security Group'

$clientId = $app.AppId

$propName = "extension_{0}_GroupDN" -f ($clientId -replace "-","")

$grp = Get-MgGroup -Filter "displayName eq '$groupDisplayName'" -ConsistencyLevel eventual

Get-MgGroup -GroupId $grp.Id -Property "id,displayName,$propName" |

Select-Object id, displayName, @{n=$propName; e={$_."$propName"}}

Эта команда возвращает группу со своим DN, хранящимся в свойстве расширения. Вы также можете протестировать с помощью обозревателя Graph, выполнив следующие запросы:

GET /v1.0/groups/{id}?$select=displayName,extension_<appIdNoHyphens>_GroupDN

Преобразование источника полномочий (SOA)

Убедившись, что DN хранится в расширении, вы можете преобразовать источник полномочий в Microsoft Entra ID. Это изменение делает группу управляемой облаком при сохранении исходного DN в расширении для последующего использования в подготовке групп в AD DS.

Настройка управления ресурсами

Чтобы настроить настройку, выполните следующие шаги.

Войдите в центр администрирования Microsoft Entra в качестве как минимум Администратора гибридной идентификации.

Перейдите к Entra ID>Entra Connect>Синхронизация с облаком.

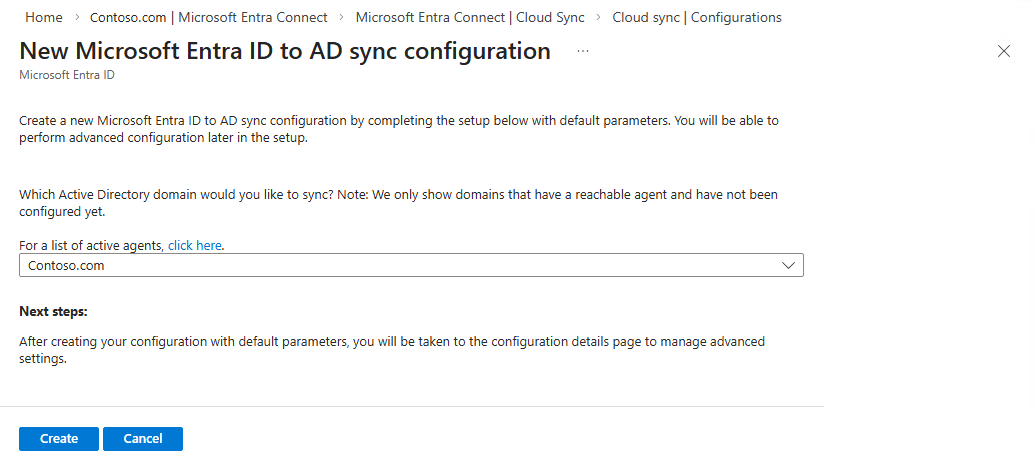

Выберите новую конфигурацию.

Выберите синхронизацию Microsoft Entra ID с AD.

На экране конфигурации выберите домен. Нажмите кнопку "Создать".

Откроется экран "Начало работы ". Здесь можно продолжить настройку облачной синхронизации.

Слева выберите фильтры охвата.

Для области групп выберите выбранные группы безопасности.

Существует три возможных подхода к настройке целевой OU, куда подготавливаются группы:

Для предоставления всех групп в одном OU можно использовать постоянное сопоставление OU:

Можно использовать пользовательские выражения для повторного создания группы с той же организационной единицей. Это выражение может удалить часть CN из DN группы и сохранить родительский путь DN, обрабатывая экранированные запятые, и предоставить подразделение OU по умолчанию, если значение расширения пусто. Используйте следующее выражение для

ParentDistinguishedNameсопоставления путем адаптации примера выражения или запуска скрипта PowerShell для создания окончательного выражения.Примечание.

Это выражение предполагает, что вы уже создали свойство расширения для GroupDN. Если нет, прежде чем использовать пример выражения или запустить скрипт, сделайте это сначала.

- В следующем образце выражения замените заполнители на соответствующие значения для вашего имени атрибута расширения

extension_<AppIdWithoutHyphens>_GroupDN. Для вашей целевой организационной единицы по умолчанию (если значение расширения равноNULL), замените<Default ParentDistinguishedName>:

IIF( IsPresent([extension_<AppIdWithoutHyphens>_GroupDN]), Replace( Mid( Mid( Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), Instr(Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), ",", , ), 9999 ), 2, 9999 ), "\2C", , , ",", , ), "<Default ParentDistinguishedName>" )- Или укажите значение параметра

$defaultGroupOUи выполните скрипт, чтобы создать окончательное выражение в виде текстового файла:

# Provide the Default OU for groups that don't have the GroupDN extension populated. $defaultGroupOU = 'OU=Groups,OU=SYNC,DC=adatum,DC=com' # Get the extension name $tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" $ext = Get-MgApplicationExtensionProperty -ApplicationId $app.Id | Where-Object { $_.Name -like '*GroupDN' } $groupDN_extension = $ext.Name "GroupDN extension name: $groupDN_extension" # Sample expression $groupDN_expression = @' IIF( IsPresent([{groupDN_extension}]), Replace( Mid( Mid( Replace([{groupDN_extension}], "\,", , , "\2C", , ), Instr(Replace([{groupDN_extension}], "\,", , , "\2C", , ), ",", , ), 9999 ), 2, 9999 ), "\2C", , , ",", , ), "{defaultGroupOU}" ) '@ # Generate the expression by replacing the placeholders with actual values $groupDN_expression -replace ('{groupDN_extension}', $groupDN_extension) -replace ('{defaultGroupOU}', $defaultGroupOU) | Out-File -FilePath '.\GroupDN_expression.txt' -Encoding utf8 &'.\GroupDN_expression.txt'- Измените тип сопоставления на Expression.

- В поле выражения вставьте обновленное выражение и нажмите кнопку "Применить".

- Нажмите Сохранить.

- В следующем образце выражения замените заполнители на соответствующие значения для вашего имени атрибута расширения

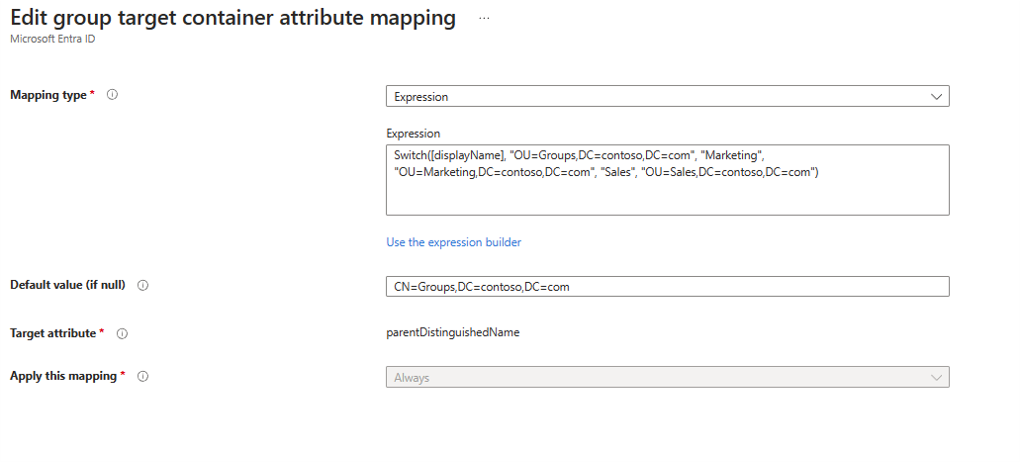

Если вы хотите разместить группы в разных организационных единицах на основе их DisplayName:

Адаптируйте следующее выражение и поместите его в поле выражения:

Switch([displayName],"OU=Groups,DC=contoso,DC=com","Marketing","OU=Marketing,DC=contoso,DC=com","Sales","OU=Sales,DC=contoso,DC=com")Измените значение по умолчанию, чтобы установить целевую организационную единицу по умолчанию, например

OU=Groups,DC=contoso,DC=com.Нажмите кнопку "Применить". Целевой контейнер изменяется в зависимости от атрибута displayName группы.

Нажмите Сохранить.

Примечание.

Эти изменения вызывают полную синхронизацию и не влияют на существующие группы. Проверьте установку атрибута GroupDN для существующей группы с помощью Microsoft Graph и убедитесь, что запись возвращается в исходное подразделение (OU).

Вы можете использовать настраиваемое выражение, чтобы убедиться, что группа создается повторно с тем же CommonName (CN). Это выражение может извлечь значение CN, обрабатывая экранированные запятые путем временной замены их на шестнадцатеричные значения, и предоставить альтернативное значение CN из DisplayName + ObjectId, если расширение пусто. Используйте следующее выражение для

cnсопоставления путем адаптации примера выражения или запуска скрипта PowerShell для создания окончательного выражения.Примечание.

Это выражение предполагает, что вы уже создали свойство расширения для GroupDN. Если нет, прежде чем использовать образец выражения или запустить скрипт, сделайте это сначала.

- Если вы хотите адаптировать пример выражения, замените заполнители соответствующими значениями для имени атрибута расширения

extension_<AppIdWithoutHyphens>_GroupDN.

IIF( IsPresent([extension_<AppIdWithoutHyphens>_GroupDN]), Replace( Replace( Replace( Word(Replace([extension_<AppIdWithoutHyphens>_GroupDN], "\,", , , "\2C", , ), 1, ","), "CN=", , , "", , ), "cn=", , , "", , ), "\2C", , , ",", , ), Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) )- Или, если вы хотите использовать скрипт Microsoft Graph PowerShell:

# Get the extension name $tenantId = (Get-MgOrganization).Id $app = Get-MgApplication -Filter "identifierUris/any(uri:uri eq 'API://$tenantId/CloudSyncCustomExtensionsApp')" $ext = Get-MgApplicationExtensionProperty -ApplicationId $app.Id | Where-Object { $_.Name -like '*GroupDN' } $groupDN_extension = $ext.Name "GroupDN extension name: $groupDN_extension" # Sample expression $groupCN_expression = @' IIF( IsPresent([{groupDN_extension}]), Replace( Replace( Replace( Word(Replace([{groupDN_extension}], "\,", , , "\2C", , ), 1, ","), "CN=", , , "", , ), "cn=", , , "", , ), "\2C", , , ",", , ), Append(Append(Left(Trim([displayName]), 51), "_"), Mid([objectId], 25, 12)) ) '@ # Generate the expression by replacing the placeholders with actual values $groupCN_expression -replace ('{groupDN_extension}', $groupDN_extension) | Out-File -FilePath '.\GroupCN_expression.txt' -Encoding utf8 &'.\GroupCN_expression.txt'- Перейдите к сопоставлению атрибутов.

- Измените сопоставление атрибутов

cn. - Измените тип сопоставления на Expression.

- В поле выражения вставьте обновленное выражение и нажмите кнопку "Применить".

- Выберите Сохранить схему.

- Если вы хотите адаптировать пример выражения, замените заполнители соответствующими значениями для имени атрибута расширения

В левой части экрана выберите "Обзор".

В верхней части нажмите кнопку "Рецензирование" и "Включить".

Справа выберите "Включить конфигурацию".

Конфигурация теста

Примечание.

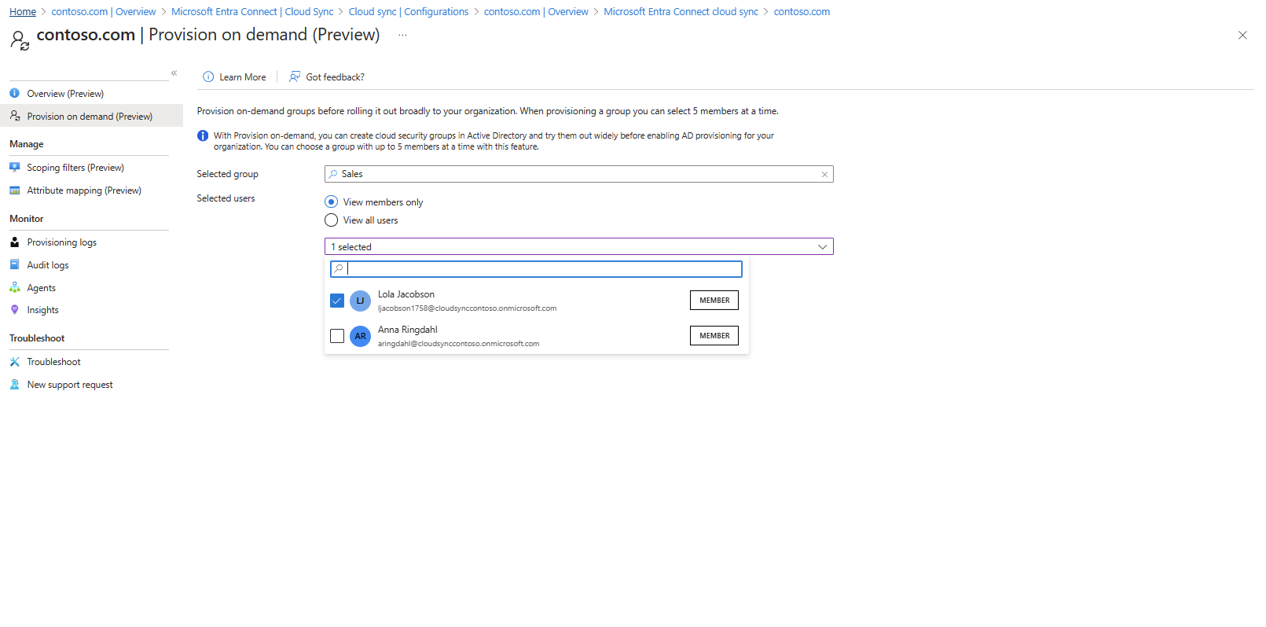

При запуске подготовки по запросу участники не подготавливаются автоматически. Необходимо выбрать участников, которых вы хотите протестировать, так как ограничение составляет пять участников. Если вы хотите протестировать после удаления члена, выберите "Просмотреть всех пользователей ", а затем выберите участников, которые были удалены из группы.

Войдите в центр администрирования Microsoft Entra в качестве как минимум Администратора гибридной идентификации.

Перейдите к Entra ID>Entra Connect>Синхронизация с облаком.

В разделе "Конфигурация" выберите конфигурацию.

Слева выберите "Подготовка по запросу".

Введите «Продажи» в поле «Выбранная группа».

В разделе "Выбранные пользователи" выберите некоторых пользователей для тестирования.

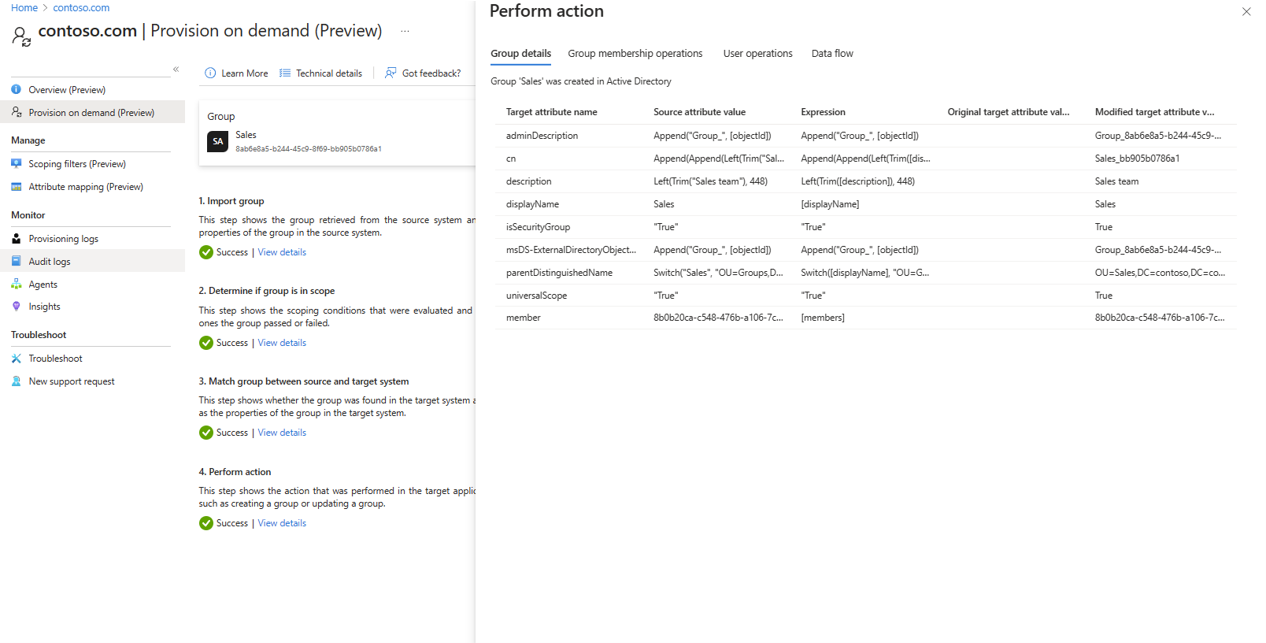

Выберите настройку.

Вам следует увидеть, что группа подготовлена.

Проверьте в AD DS

Выполните следующие действия, чтобы убедиться, что группа подготовлена к AD DS:

Войдите в локальную среду.

Запустите Active Directory Users and Computers.

Убедитесь, что новая группа создана.

Групповая подготовка к поведению AD DS для преобразованных объектов SOA

При преобразовании источника полномочий (SOA) в облако для локальной группы эта группа становится доступной для предоставления групп в AD DS.

Например, на следующей схеме SOA или SOATestGroup1 преобразуется в облако. В результате это становится доступным для области задач в групповом предоставлении служб доменов Active Directory.

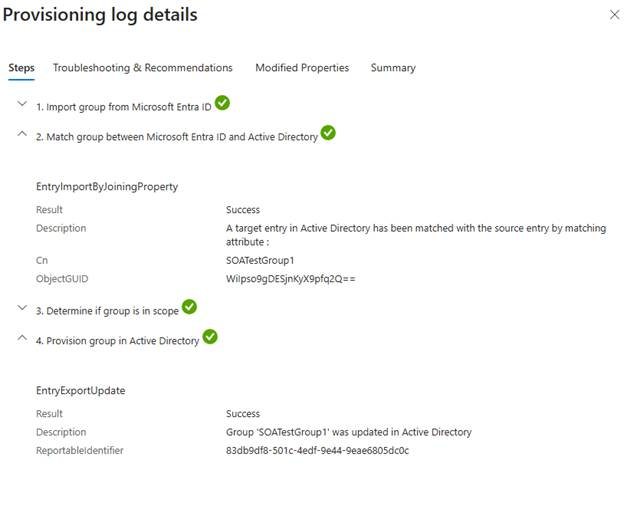

При выполнении задания SOATestGroup1 успешно создан.

В журналах конфигурации можно найти SOATestGroup1 и убедиться, что группа была сконфигурирована.

Сведения показывают, что SOATestGroup1 сопоставляется с существующей целевой группой.

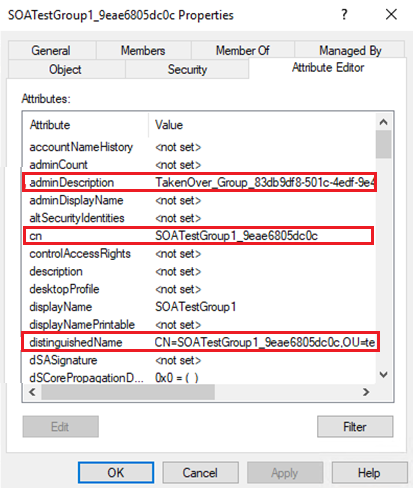

Вы также можете убедиться в том, что adminDescription и cn целевой группы обновлены.

При просмотре AD DS можно обнаружить, что исходная группа обновлена.

Облачная платформа пропускает этап подготовки преобразованных объектов SOA в учетные записи Microsoft Entra ID

Если вы пытаетесь изменить атрибут группы в AD DS после преобразования SOA в облако, Cloud Sync пропускает объект во время подготовки.

Предположим, что у нас есть группа SOAGroup3, и мы обновим ее имя до SOA Group3.1.

В журналах подготовки видно, что SOAGroup3 пропущен.

Сведения объясняют, что объект не синхронизирован, так как его SOA конвертируется на облачную платформу.

Обработка вложенных групп и обработки ссылок на членство

В следующей таблице объясняется, как подготовка обрабатывает ссылки на членство после преобразования SOA в разных вариантах использования.

| Сценарий использования | Тип родительской группы | Тип группы членов | Работа | Как работает синхронизация |

|---|---|---|---|---|

| У родительской группы безопасности Microsoft Entra есть только члены Microsoft Entra. | группа безопасности Microsoft Entra | группа безопасности Microsoft Entra | AAD2ADGroupProvisioning (конфигурирование групп в AD DS) | Задание подготавливает родительскую группу со всеми ссылками на члены (группы-члены). |

| У родительской группы безопасности Microsoft Entra есть некоторые участники, которые являются синхронизированными группами. | группа безопасности Microsoft Entra | Группы безопасности AD DS (синхронизированные группы) | AAD2ADGroupProvisioning (конфигурирование групп в AD DS) | Задание добавляет родительскую группу, но все группы-члены, которые являются группами AD DS, не добавлены. |

| У родительской группы безопасности Microsoft Entra есть некоторые члены, которые синхронизированы с группами, чьи органы управления безопасностью (SOA) преобразованы в облако. | группа безопасности Microsoft Entra | Группы безопасности AD DS, чья архитектура SOA преобразуется в облако. | AAD2ADGroupProvisioning (конфигурирование групп в AD DS) | Задание подготавливает родительскую группу со всеми ссылками на члены (группы-члены). |

| Вы преобразуете SOA синхронизированной группы (родительской), в которую входят облачные группы. | Группы безопасности AD DS с SOA, преобразованные в облако | группа безопасности Microsoft Entra | AAD2ADGroupProvisioning (конфигурирование групп в AD DS) | Задание подготавливает родительскую группу со всеми ссылками на члены (группы-члены). |

| Вы переводите SOA синхронизированной группы (родительской), в состав которой входят другие синхронизированные группы как участники. | Группы безопасности AD DS с SOA, преобразованные в облако | Группы безопасности AD DS (синхронизированные группы) | AAD2ADGroupProvisioning (конфигурирование групп в AD DS) | Задание создает родительскую группу, но все ссылки на членов (группы-члены), которые являются группами безопасности AD DS, не создаются. |

| Вы преобразуете SOA синхронизированной группы (родителя), члены которой являются другими синхронизированными группами, которые преобразовали SOA в облако. | Группы безопасности AD DS с SOA, преобразованные в облако | Группы безопасности AD DS с SOA, преобразованные в облако | AAD2ADGroupProvisioning (конфигурирование групп в AD DS) | Задание подготавливает родительскую группу со всеми ссылками на члены (группы-члены). |

Групповая подготовка к поведению AD DS после отката преобразованных групп SOA

Если в вашей области имеются группы, преобразованные в SOA, и вы откатываете такую группу, чтобы она снова принадлежала службе доменных служб Active Directory (AD DS), процесс подготовки групп в AD DS прекращает синхронизацию изменений, однако локальная группа не удаляется. Она также удаляет группу из области конфигурации. Локальный контроль группы возобновляется в следующем цикле синхронизации.

Вы можете проверить, что синхронизация журналов аудита не выполняется для этого объекта, так как она управляется локально.

Вы также можете проверить в AD DS, что группа по-прежнему не тронута и не удалена.

Следующие шаги

- обратная запись групп с Microsoft Entra Cloud Sync

- Управляйте локальными приложениями AD DS — Kerberos — с помощью Microsoft Entra ID Governance

- Перенос функции обратной записи групп Microsoft Entra Connect Sync V2 в Microsoft Entra Cloud Sync