Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

В этой статье вы узнаете, как настроить политики управления приложениями в Microsoft Entra ID, чтобы управлять тем, как владельцы приложений и администраторы могут настраивать приложения и субъекты-службы в организации. Это руководство помогает администраторам снизить риски безопасности, вызванные небезопасными конфигурациями.

Набор ограничений, доступных для настройки, включает:

| Имя ограничения | Description | Значение безопасности | Доступность |

|---|---|---|---|

| asymmetricKeyLifetime | Установить максимальный срок действия для асимметричного ключа (сертификата). | Снижает риск для безопасности от длительно действующих учетных данных | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. Называется Restrict max certificate lifetime в Центр администрирования Microsoft Entra. |

| Аудитории | Ограничивает создание или продвижение приложений на основе значений signInAudience. | Запрещает несанкционированные мультитенантные или потребительские приложения | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. Называется Block multitenant applications и Block consumer account applications в Центр администрирования Microsoft Entra. |

| customPasswordAddition | Ограничение настроенного секрета пароля для приложения или учетной записи службы. | Предотвращает новые пароли приложения, предоставляемые пользователем, которые проще скомпрометированы, чем созданные системой пароли. | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. Называется Block custom passwords в Центр администрирования Microsoft Entra. |

| nonDefaultUriAddition | Блокировать новые URI идентификаторов для приложений, если они не является одним из форматов api://{appId} по умолчанию или api://{tenantId}/{appId}. |

Снижает риск безопасности от неправильной проверки аудитории | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. Называется Block custom identifier URIs в Центр администрирования Microsoft Entra. |

| добавлениеURIБезУникальногоИдентификатораАрендатора | Блокировать новые URI идентификатора для приложений, если они не представляют собой один из безопасных форматов. | Снижение риска для безопасности из-за пересечения аудитории | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. Называется Block identifier URIs without unique tenant identifier в Центр администрирования Microsoft Entra. |

| добавлениеПароля | Блокируйте добавление новых паролей (также называемых секретами) в приложениях. | Предотвращает новые пароли, которые являются наиболее легко скомпрометированной формой учетных данных | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. В центре администрирования Microsoft Entra в комбинации с ограничением symmetricKeyAddition в настройке Block password addition. |

| срок действия пароля | Обеспечить максимальный срок действия для секрета пароля. | Снижает риск для безопасности от длительно действующих учетных данных | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. В центре администрирования Microsoft Entra в комбинации с ограничением symmetricKeyLifetime в настройке Restrict max password lifetime. |

| добавление симметричного ключа | Ограничить симметричные ключи в приложениях. | Предотвращает новые симметричные ключи, которые являются эффективными паролями — наиболее легко скомпрометированная форма учетных данных | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. В центре администрирования Microsoft Entra в комбинации с ограничением passwordAddition в настройке Block password addition. |

| symmetricKeyLifetime | Установить максимальный срок существования для симметричного ключа. | Снижает риск для безопасности от длительно действующих учетных данных | Можно настроить с помощью API политики управления приложениями и Центр администрирования Microsoft Entra. В центре администрирования Microsoft Entra в комбинации с ограничением passwordLifetime в настройке Restrict max password lifetime. |

| доверенный центр сертификации | Блокировать новые учетные данные сертификата, если издатель не указан в списке доверенных центров сертификации. | Гарантирует, что в тенанте используются только доверенные удостоверяющие центры. | Можно настроить с помощью API политики управления приложениями. |

Дополнительные сведения о работе API политики управления приложениями см. в документации по API.

Предпосылки

Чтобы настроить политики управления приложениями, вам потребуется:

- Учетная запись пользователя. Если ее нет, можно создать учетную запись бесплатно.

- Роль администратора безопасности и роль администратора облачных приложений или администратора приложений . ИЛИ только роль глобального администратора .

Настройка ограничения

Политики управления приложениями можно настроить в Microsoft Entra ID с помощью Центр администрирования Microsoft Entra или Microsoft API Graph.

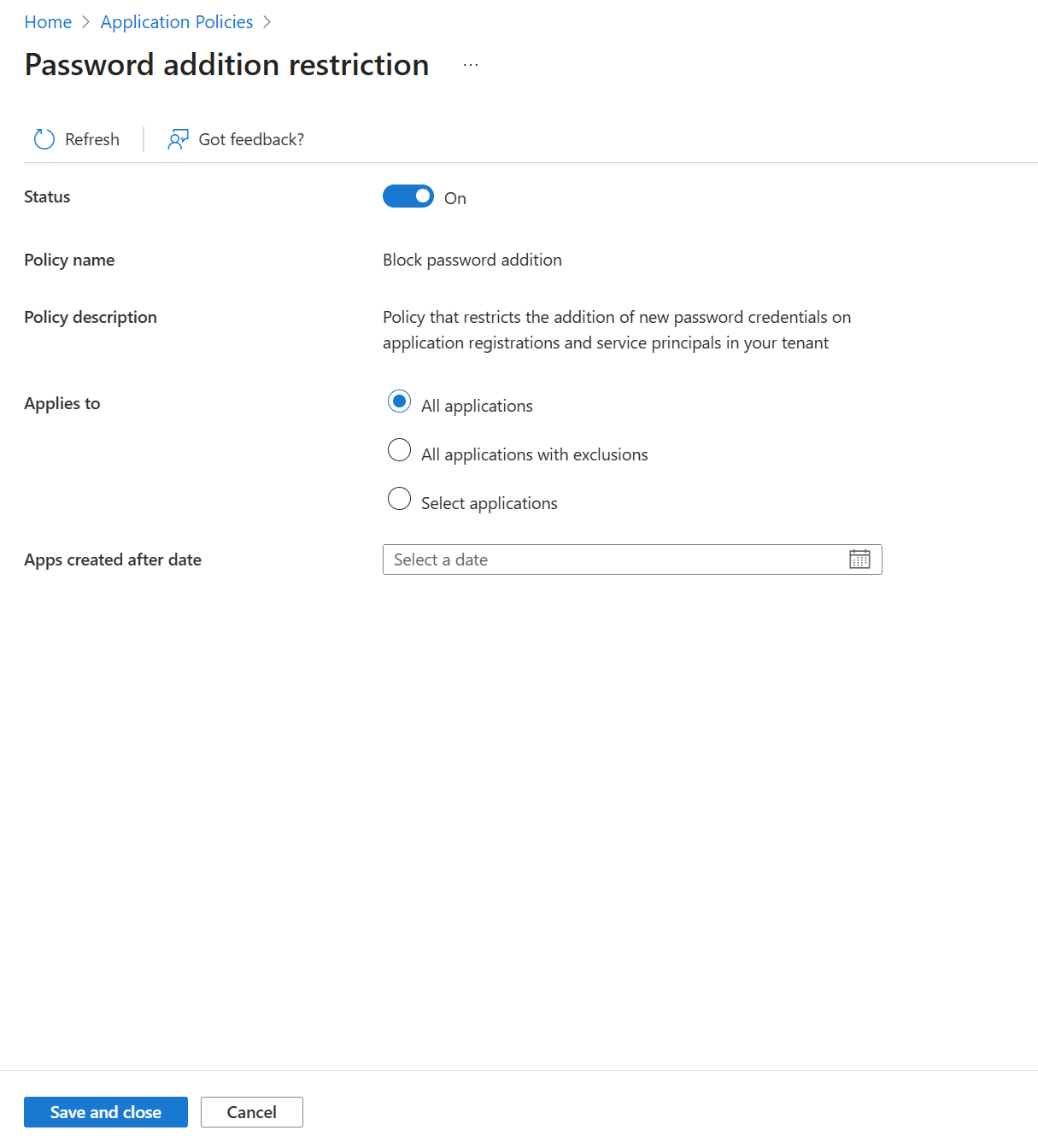

Включение ограничения для всех приложений

В этом примере блокируется добавление новых паролей для всех приложений и служебных объектов в вашей организации. Аналогичный процесс можно использовать для включения других ограничений.

Чтобы заблокировать новые пароли с помощью Центр администрирования Microsoft Entra:

Войдите в Центр администрирования Microsoft Entra.

Перейдите к Entra ID>корпоративным приложениям>политикам приложений.

Выберите "Блокировать добавление пароля".

Установите статус на включено. Убедитесь, что поле "Применимо к" имеет значение "Все приложения".

Выберите Сохранить, чтобы сохранить настройки.

Предоставьте исключение для приложения

Иногда для правил на уровне всей организации необходимы исключения. В этом примере приложение предоставляет исключение для ограничений, блокирующих URI пользовательского идентификатора, поэтому он по-прежнему может добавлять в него пользовательские URI. Аналогичный процесс можно выполнить для других ограничений.

Чтобы предоставить приложению исключение из ограничений, блокирующих URI пользовательских идентификаторов, с помощью административного центра Microsoft Entra:

Войдите в Центр администрирования Microsoft Entra.

Перейдите к Entra ID>корпоративным приложениям>политикам приложений.

Выберите "Блокировать URI пользовательского идентификатора".

Убедитесь, что состояние включено. Задайте поле "Область применения" ко всем приложениям с исключениями.

В разделе "Исключенные приложения" выберите "Добавить приложения".

Выберите приложение, которое вы хотите исключить из ограничения.

Выберите Сохранить, чтобы сохранить настройки.

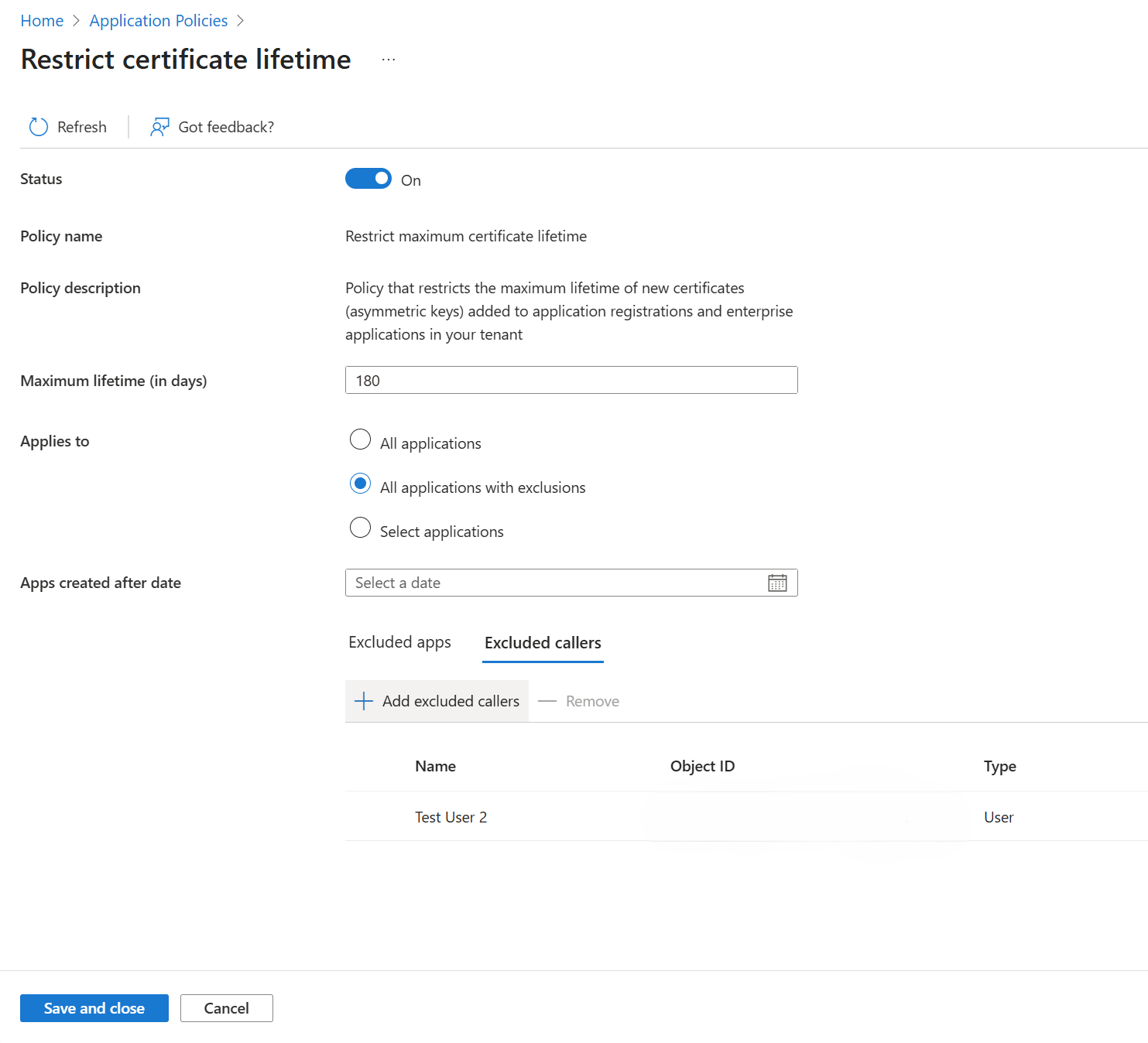

Предоставление исключения пользователю или службе

Иногда пользователю или службе необходимо предоставить исключения для создания или изменения приложения. Например, представьте, что автоматизированный процесс в организации периодически создает приложения и задает пароли на них. Вы хотите заблокировать новые пароли в организации, но вы не хотите прерывать этот автоматизированный процесс при работе с обновлением. Исключения приложений не будут работать в этом случае, так как созданные и обновленные приложения еще не существуют! Вместо этого можно применить исключение к самому процессу.

Этот тип исключения, иногда называемый "субъектом" или "исключением вызова", настраивается с помощью настраиваемых атрибутов безопасности. Из-за этого вам потребуется две дополнительные роли для этого сценария, а также роли из предварительных требований.

Замечание

Если вы предоставляете пользователю исключение на основе вызывающего, этот пользователь всё равно может быть ограничен в возможности использовать центр администрирования Entra или портал Azure для изменения приложений таким образом, чтобы нарушить политику, если у него нет роли чтеца назначений attribute assignment reader role. Это не требуется для других интерфейсов управления приложениями, таких как Microsoft Graph или PowerShell.

В этом примере для службы делается исключение из ограничения, которое устанавливает максимальный срок действия новых сертификатов, добавляемых в другие приложения и субъекты-службы. Служба будет представлена её основной функцией. Найдите субъект-службу для службы, выполнив поиск в корпоративных приложениях.

Войдите в Центр администрирования Microsoft Entra.

Перейдите к Entra ID>корпоративным приложениям>политикам приложений.

Выберите "Ограничить максимальное время существования сертификата".

Убедитесь, что состояние включено. Задайте поле "Область применения" ко всем приложениям с исключениями.

В разделе "Исключенные абоненты" выберите "Добавить исключенных абонентов".

Выберите пользователя или учетную запись службы, вызовы которых на создание или обновление приложений вы хотите исключить из данного ограничения.

Выберите Сохранить, чтобы сохранить настройки.

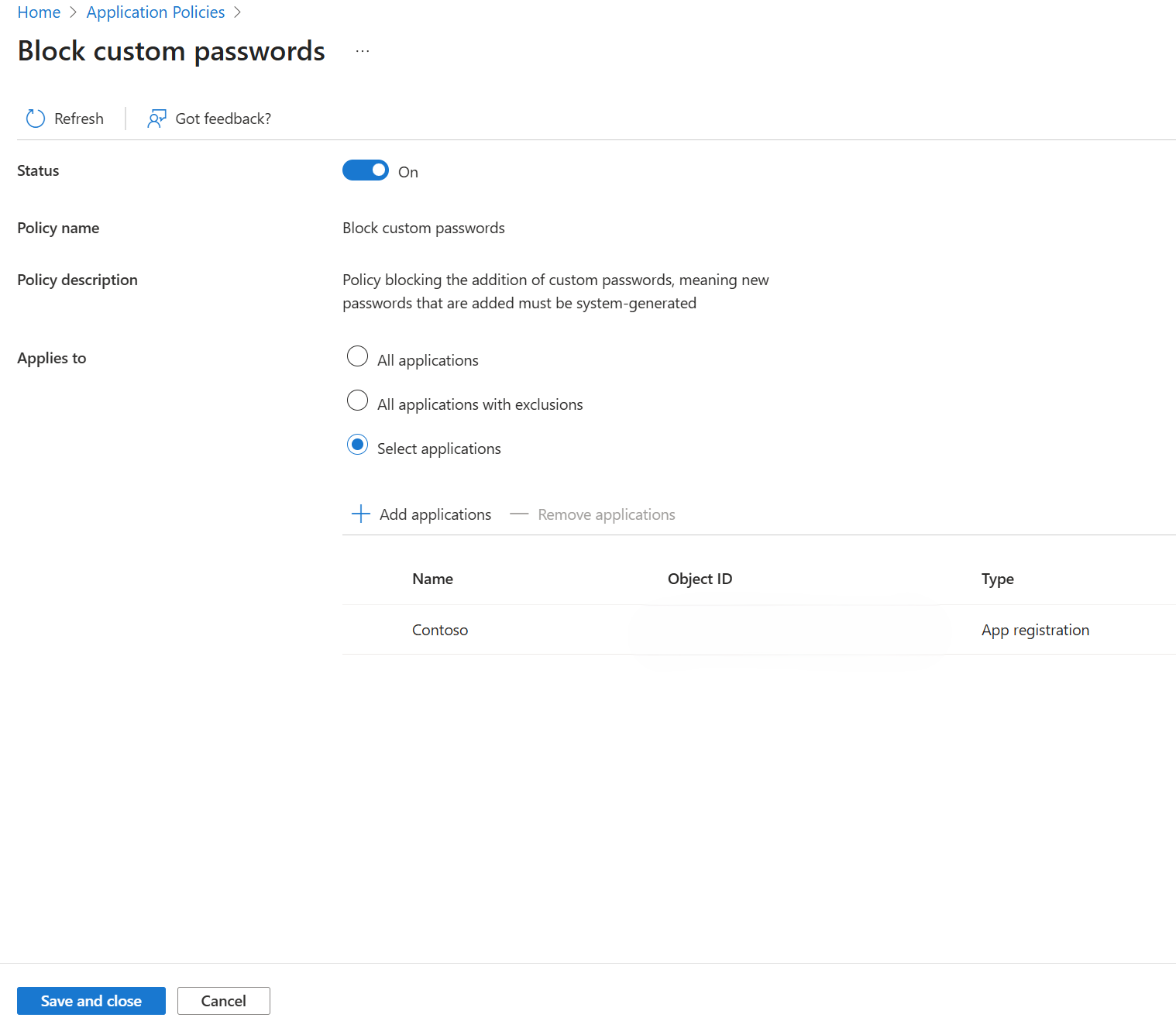

Применение ограничения к конкретному приложению

Иногда вы не готовы применить ограничение ко всему арендатору, но хотели бы применить правило к набору приложений с повышенной безопасностью. В этом примере ограничение блокирует пользовательские пароли к одному приложению. Аналогичный процесс можно выполнить для других ограничений.

Войдите в Центр администрирования Microsoft Entra.

Перейдите к Entra ID>корпоративным приложениям>политикам приложений.

Выберите "Блокировать пользовательские пароли".

Убедитесь, что состояние включено. Задайте для поля "Область применения" значение "Выбрать приложения".

Выберите "Добавить приложения".

Выберите приложение, к которое вы хотите применить ограничение.

Выберите Сохранить, чтобы сохранить настройки.

Просмотр пользовательских политик

Пользовательские политики применяются к определенным приложениям и субъектам-службам. Они используются для переопределения конфигурации на уровне клиента для определенного приложения. Дополнительные сведения об этом можно узнать здесь.

Центр администрирования Microsoft Entra автоматически настраивает пользовательские политики на основе вашего намерения. Например, если вы хотите предоставить исключение для определенного приложения, Центр администрирования Microsoft Entra создает пользовательскую политику с этим сценарием в фоновом режиме и назначает его приложению.

Из-за этого список настраиваемых политик нельзя просматривать непосредственно в Центр администрирования Microsoft Entra. Но их можно просмотреть через Microsoft Graph.

Список настраиваемых политик нельзя просмотреть непосредственно в Центр администрирования Microsoft Entra. Перейдите на вкладку Microsoft Graph.

Исправьте состояние вашей политики для использования в Центре администрирования Microsoft Entra

Если вы когда-либо настроили политики управления приложениями за пределами Центр администрирования Microsoft Entra, возможно, вы настроили их таким образом, чтобы портал не ожидал. В этом случае при загрузке ограничения появится сообщение об ошибке, например:

The restriction have been modified outside of this interface. To prevent data loss, editing is disabled until restrictions are synchronized.

Чтобы вернуть ограничения в состояние, которое ожидает Центр администрирования Microsoft Entra, необходимо обновить их с помощью Microsoft Graph.

Это невозможно сделать с помощью Центр администрирования Microsoft Entra. Перейдите на вкладку Microsoft Graph.