Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

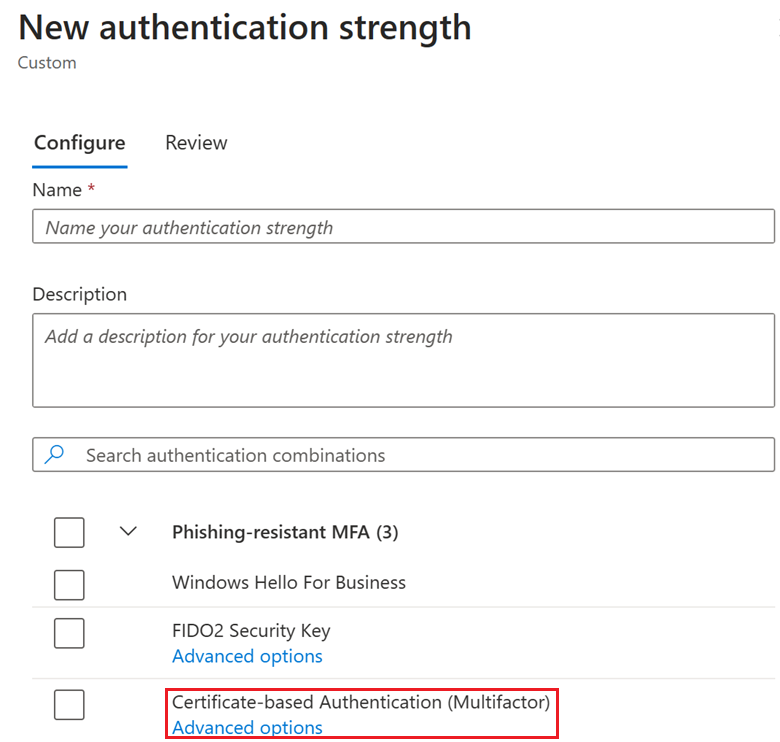

Укрепление проверки подлинности — это элемент управления условным доступом Microsoft Entra, указывающий комбинации методов проверки подлинности для доступа к ресурсу. Администратор может создавать до 15 настраиваемых методов аутентификации, чтобы точно соответствовать требованиям.

Предпосылки

- Чтобы использовать условный доступ, клиент должен иметь лицензию Microsoft Entra ID P1. Если у вас нет этой лицензии, вы можете запустить бесплатную пробную версию.

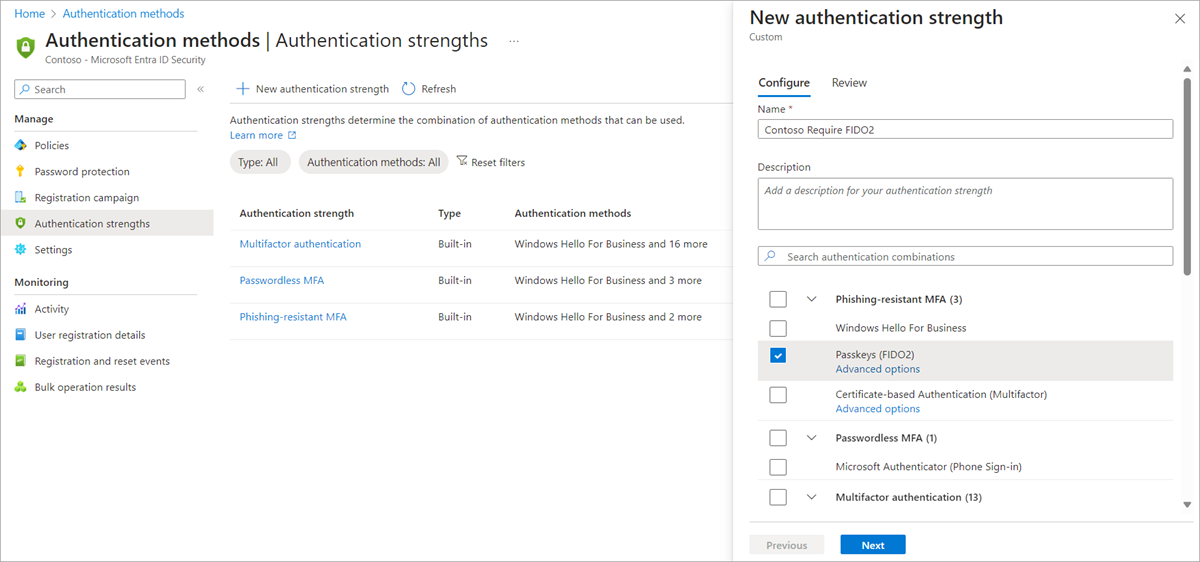

Создание настраиваемой силы проверки подлинности

Войдите в Центр администрирования Microsoft Entra в роли как минимум Администратора безопасности.

Перейдите к Entra ID>методам проверки подлинности>силам проверки подлинности.

Выберите "Новая сила проверки подлинности".

В поле "Имя" укажите описательное имя для новой силы проверки подлинности.

Для описания можно указать необязательное описание.

Выберите доступные методы, которые необходимо разрешить, например, в разделе " Фишингозащищенная MFA", " Без пароля MFA" и "Временный проход доступа".

Нажмите кнопку "Далее " и просмотрите конфигурацию политики.

Обновление и удаление настраиваемых методов аутентификации

Можно изменить настраиваемую силу проверки подлинности. Если политика условного доступа ссылается на этот уровень проверки подлинности, вы не можете его удалить и вам нужно подтвердить любые изменения.

Чтобы проверить, ссылается ли политика условного доступа на силу проверки подлинности, перейдите в столбец политик условного доступа .

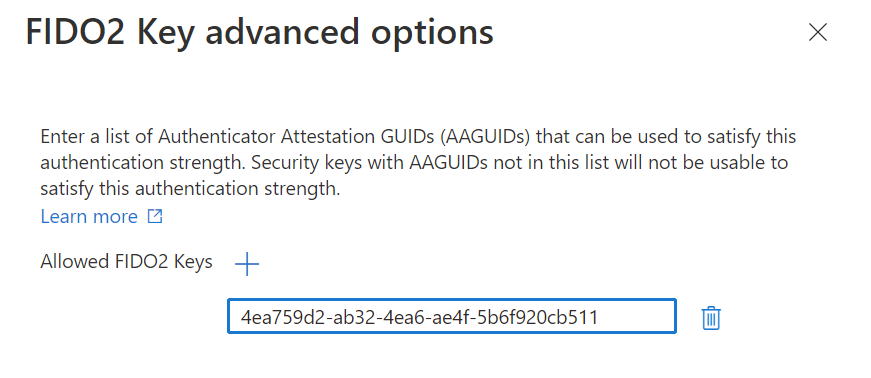

Настройка дополнительных параметров для ключей доступа (FIDO2)

Вы можете ограничить использование ключей доступа (FIDO2) на основе их GUID аттестации аутентификатора (AAGUID). Эту возможность можно использовать для требования ключа безопасности FIDO2 от конкретного производителя для доступа к ресурсу:

После создания настраиваемой силы проверки подлинности выберите "Секретные ключи" (FIDO2)>Дополнительные параметры.

Рядом с добавлением AAGUID выберите знак плюса (+), скопируйте значение AAGUID и нажмите кнопку "Сохранить".

Настройка дополнительных параметров проверки подлинности на основе сертификатов

В политике привязки проверки подлинности можно настроить, привязаны ли сертификаты в системе к уровням защиты однофакторной или многофакторной проверки подлинности на основе идентификатора объекта сертификата или объекта политики (OID). Для определенных ресурсов также можно требовать однофакторные или многофакторные сертификаты проверки подлинности, основанные на политике надежности проверки подлинности условного доступа.

С помощью дополнительных параметров для проверки подлинности можно требовать определенного издателя сертификата или идентификатора политики для дальнейшего ограничения входа в приложение.

Например, предположим, что организация с именем Contoso выдает смарт-карты сотрудникам с тремя различными типами многофакторных сертификатов. Один сертификат предназначен для конфиденциального разрешения, другой — для секретного разрешения, а третий — для разрешения верхнего секрета. Каждый из них отличается свойствами сертификата, например издателем или идентификатором политики. Компания Contoso хочет убедиться, что только пользователи, имеющие соответствующий многофакторный сертификат, могут получить доступ к данным для каждой классификации.

В следующих разделах показано, как настроить дополнительные параметры проверки подлинности на основе сертификатов (CBA) с помощью Центра администрирования Microsoft Entra и Microsoft Graph.

Центр администрирования Microsoft Entra

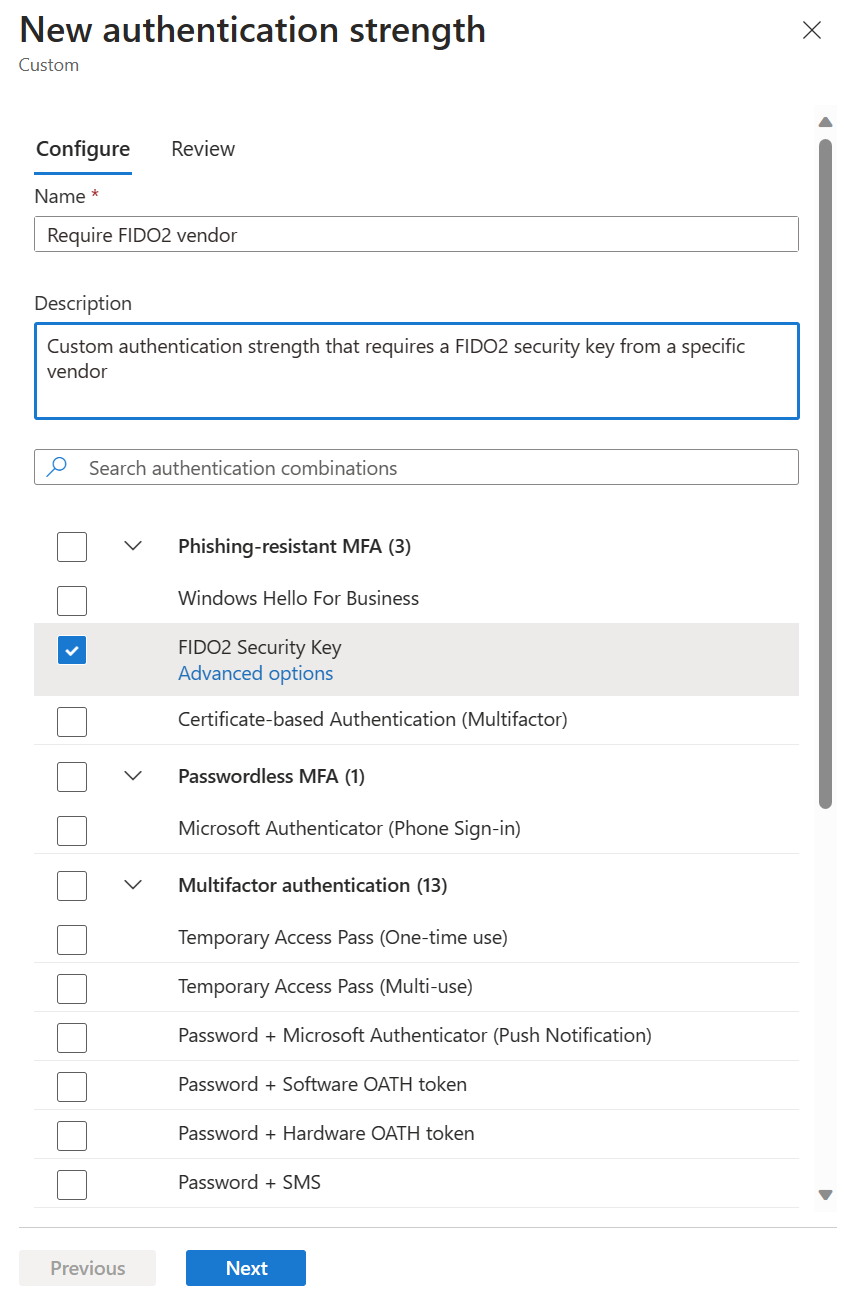

Войдите в Центр администрирования Microsoft Entra от имени администратора.

Перейдите к Entra ID>методам проверки подлинности>силам проверки подлинности.

Выберите "Новая сила проверки подлинности".

В поле "Имя" укажите описательное имя для новой силы проверки подлинности.

Для описания можно указать необязательное описание.

Под параметром проверки подлинности на основе сертификатов (однофакторной или многофакторной) выберите дополнительные параметры.

Выберите или введите издателей сертификатов и введите допустимые OID политики.

Вы можете настроить издателей сертификатов, выбрав их в издателях сертификатов из центров сертификации в раскрывающемся списке клиента. В раскрывающемся списке отображаются все удостоверяющие центры арендатора, независимо от того, однофакторные они или многофакторные.

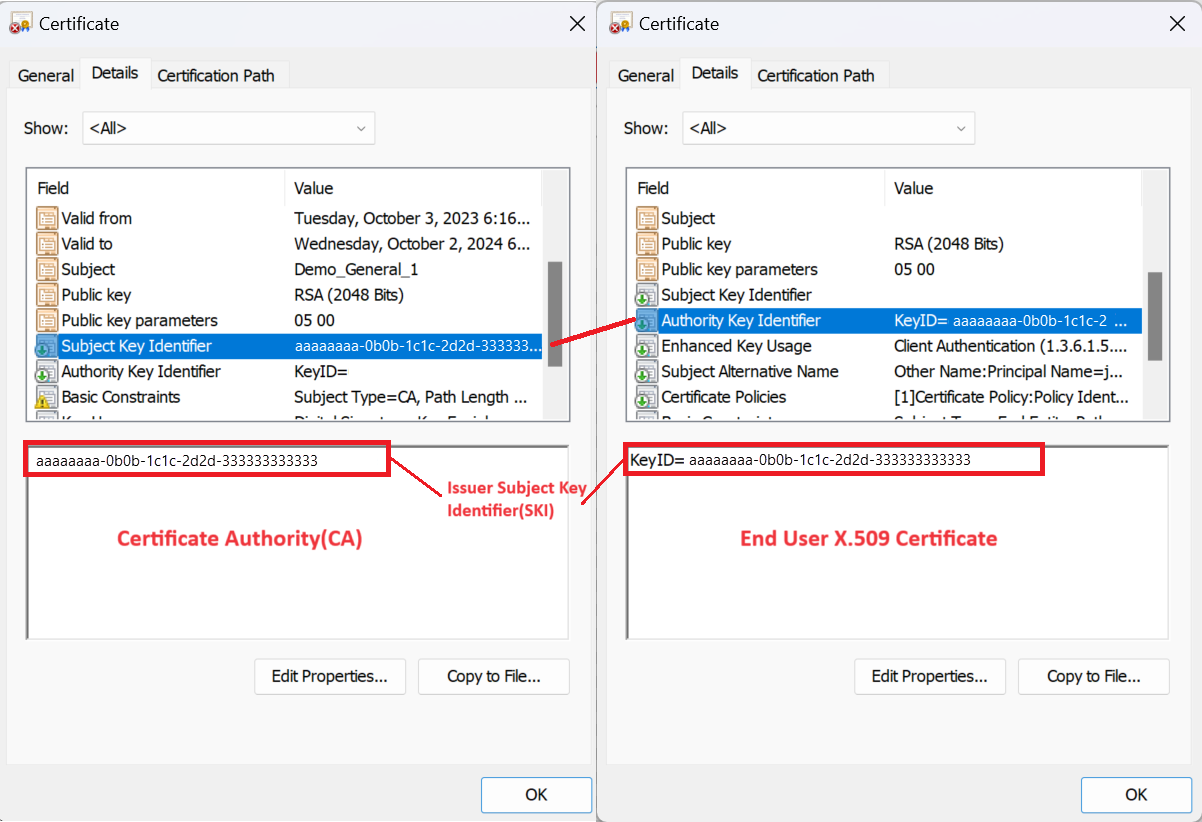

В сценариях, когда сертификат, который вы хотите использовать, не загружен в центры сертификации вашего клиента, вы можете ввести издателей сертификатов в поле "Другие издатели сертификатов по SubjectkeyIdentifier". Один из таких примеров — это сценарии внешних пользователей, где пользователь может выполнять проверку подлинности в домашнем клиенте, а сила проверки подлинности применяется к клиенту ресурсов.

Применяются следующие условия:

- Если вы настраиваете оба атрибута (издатели сертификатов и OID политики), пользователь должен использовать сертификат, имеющий по крайней мере один из издателей и один из OID политики из списка, чтобы обеспечить надежность проверки подлинности.

- Если вы настраиваете только атрибут издателей сертификатов, пользователь должен использовать сертификат, имеющий по крайней мере один из издателей, чтобы обеспечить надежность проверки подлинности.

- Если вы настраиваете только атрибут идентификаторов объектов политики, пользователь должен использовать сертификат, который имеет по крайней мере один из идентификаторов объектов политики, чтобы удовлетворить требованиям проверки подлинности.

Заметка

Вы можете настроить не более пяти издателей и пять идентификаторов OID для обеспечения надежности проверки подлинности.

Нажмите Далее, чтобы просмотреть конфигурацию, а затем выберите Создать.

Microsoft Graph

Чтобы создать новую политику надежности проверки подлинности условного доступа с помощью combinationConfigurations сертификата, используйте следующий код:

POST /beta/identity/conditionalAccess/authenticationStrength/policies

{

"displayName": "CBA Restriction",

"description": "CBA Restriction with both IssuerSki and OIDs",

"allowedCombinations": [

" x509CertificateMultiFactor "

],

"combinationConfigurations": [

{

"@odata.type": "#microsoft.graph.x509CertificateCombinationConfiguration",

"appliesToCombinations": [

"x509CertificateMultiFactor"

],

"allowedIssuerSkis": ["9A4248C6AC8C2931AB2A86537818E92E7B6C97B6"],

"allowedPolicyOIDs": [

"1.2.3.4.6",

"1.2.3.4.5.6"

]

}

]

}

Чтобы добавить новые combinationConfiguration сведения в существующую политику, используйте следующий код:

POST beta/identity/conditionalAccess/authenticationStrength/policies/{authenticationStrengthPolicyId}/combinationConfigurations

{

"@odata.type": "#microsoft.graph.x509CertificateCombinationConfiguration",

"allowedIssuerSkis": [

"9A4248C6AC8C2931AB2A86537818E92E7B6C97B6"

],

"allowedPolicyOIDs": [],

"appliesToCombinations": [

"x509CertificateSingleFactor "

]

}

Общие сведения об ограничениях

Дополнительные параметры для ключей доступа (FIDO2)

Дополнительные параметры для секретных ключей (FIDO2) не поддерживаются для внешних пользователей, чей домашний клиент и клиент ресурсов находятся в разных облаках Майкрософт.

Дополнительные параметры проверки подлинности на основе сертификатов

Пользователь может использовать только один сертификат в каждом сеансе браузера. После входа пользователя с помощью сертификата он кэширован в браузере в течение длительности сеанса. Пользователю не предлагается выбрать другой сертификат, если он не соответствует требованиям к надежности проверки подлинности. Пользователь должен выйти и войти обратно, чтобы перезапустить сеанс, а затем выбрать соответствующий сертификат.

Центры сертификации и сертификаты пользователей должны соответствовать стандарту X.509 версии 3. В частности, для принудительного применения ограничений CBA на идентификаторы ключей субъекта (SKI), сертификаты должны иметь допустимые идентификаторы ключей центра (AKI).

Заметка

Если сертификат не соответствует, проверка подлинности пользователя может завершиться успешно, но не удовлетворяет ограничениям SKI издателя для политики надежности проверки подлинности.

При входе Microsoft Entra ID рассматривает первые пять OID политик из сертификата пользователя и сравнивает их с OID политик, настроенными в политике уровня надежности аутентификации. Если сертификат пользователя имеет более пяти идентификаторов политик, идентификатор Microsoft Entra учитывает первые пять идентификаторов политики (в лексическом порядке), которые соответствуют требованиям к надежности проверки подлинности.

Для бизнес-пользователей давайте рассмотрим пример, когда Contoso приглашает пользователей из другой организации (Fabrikam) в свой клиент. В этом случае Contoso является арендатором ресурсов, а Fabrikam — основным арендатором. Доступ зависит от параметра доступа между клиентами:

- Если параметр доступа между клиентами отключен, это означает, что Contoso не принимает многофакторную проверку подлинности, выполняемую домашним клиентом. Проверка подлинности на основе сертификатов в клиенте ресурсов не поддерживается.

- Если параметр доступа между клиентами включен, Fabrikam и клиенты Contoso находятся в одном облаке Майкрософт (коммерческой облачной платформе Azure или облачной платформе Azure для государственных организаций США). Кроме того, Компания Contoso доверяет MFA, которая была выполнена в домашнем клиенте. В этом случае:

- Администратор может ограничить доступ к определенному ресурсу с помощью OID политики или других издателей сертификатов с помощью параметра SubjectkeyIdentifier в настраиваемой политике надежности проверки подлинности.

- Администратор может ограничить доступ к определенным ресурсам с помощью параметра "Другие издатели сертификатов" с помощью параметра SubjectkeyIdentifier в пользовательской политике надежности проверки подлинности.

- Если настройка доступа между клиентами включена, Fabrikam и Contoso находятся в разных облаках Microsoft. Например, клиент Fabrikam находится на коммерческой облачной платформе Azure, а клиент Contoso находится на облачной платформе Azure для государственных организаций США. Администратор не может ограничить доступ к конкретным ресурсам с помощью идентификатора издателя или OID политик в пользовательской политике уровня надежности аутентификации.

Устранение неполадок с расширенными параметрами аутентификации для уровней надежности проверки подлинности

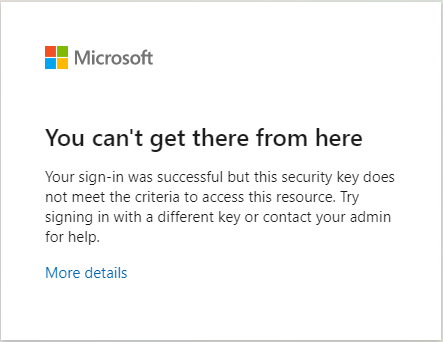

Пользователи не могут использовать ключ доступа (FIDO2) для входа

Администратор условного доступа может ограничить доступ к определенным ключам безопасности. Когда пользователь пытается войти с помощью ключа, который он не может использовать, появится сообщение "Вы не можете получить его отсюда". Пользователь должен перезапустить сеанс и войти с помощью другого ключа доступа (FIDO2).

Необходимо проверить издателя сертификата или идентификатор политики

Вы можете убедиться, что свойства личного сертификата соответствуют конфигурации в расширенных параметрах для сильных сторон проверки подлинности:

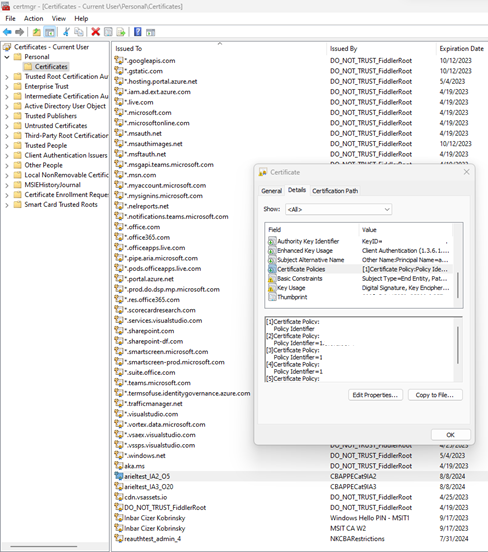

На устройстве пользователя войдите от имени администратора.

Выберите Выполнить, введите certmgr.msc и нажмите клавишу ВВОД.

Выберите личные>сертификаты, щелкните сертификат правой кнопкой мыши и перейдите на вкладку "Сведения ".