Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

Частный доступ Microsoft Entra обеспечивает безопасный доступ к частным приложениям. Частный доступ включает встроенные возможности для обеспечения безопасной среды. Microsoft Entra Private Access контролирует доступ к частным приложениям и предотвращает подключение несанкционированных или скомпрометированных устройств к критически важным ресурсам. Для общего корпоративного доступа см. Частный доступ Microsoft Entra.

В случае, когда необходимо управлять доступом к определенным критически важным ресурсам, таким как высокоценные серверы и приложения, корпорация Майкрософт рекомендует добавить дополнительный уровень безопасности, применяя доступ с привилегиями по принципу just-in-time поверх их уже защищенного частного доступа.

В этой статье описывается, как использовать Частный доступ Microsoft Entra для включения управления привилегированными идентификациями (PIM) с помощью глобального безопасного доступа. Для получения подробной информации о включении (PIM) см. "Что такое Microsoft Entra Управление привилегированными идентификациями?".

Обеспечение безопасного доступа к частным приложениям с высоким уровнем ценности

Клиенты должны рассмотреть возможность настройки PIM с помощью глобального безопасного доступа для включения:

Улучшенная безопасность: PIM предоставляет привилегированный доступ по востребованию, снижая риск чрезмерного, ненужного или неправильного использования разрешений в вашей среде. Эта улучшенная безопасность соответствует принципу "Нулевое доверие", гарантируя, что пользователи имеют доступ только в том случае, если они нуждаются в нем.

Соответствие требованиям и аудит. Использование PIM с Microsoft Global Secure Access может помочь обеспечить соответствие требованиям вашей организации, предоставив подробный контроль и ведение журнала запросов привилегированного доступа. Для получения сведений о лицензировании PIM см. раздел Основы лицензирования в Microsoft Entra ID Governance

Предварительные требования

- Лицензия на идентификатор Microsoft Entra, которая включает управление привилегированными пользователями (PIM)

- Приватный доступ Microsoft Entra

Безопасный частный доступ

Чтобы успешно реализовать безопасный закрытый доступ, необходимо выполнить следующие три шага:

- Настройка и назначение групп

- Активация привилегированного доступа

- Следуйте рекомендациям по соответствию требованиям

Шаг 1. Настройка и назначение групп

Чтобы начать, настройте и назначьте группы, создав группу идентификатора Microsoft Entra, настроив ее как управляемую группу PIM, обновите назначения групп с соответствующим членством и укажите доступ для пользователей и устройств.

Войдите в Microsoft Entra в роли администратора привилегированных ролей или выше.

Перейдите к Microsoft Entra ID>Группы>Все группы.

Выберите Создать группу.

В типе группы выберите "Безопасность".

Укажите имя группы; например,

FinReport-SeniorAnalyst-SecureAccess.- В этом примере имени группы указывается приложение (FinReport), роль (SeniorAnalyst) и природа группы (SecureAccess), выберите имя, которое отражает функцию группы или ресурсы, которые он защищает.

В поле "Тип членства" выберите "Назначено".

Нажмите кнопку создания.

Подключение группы к PIM

- Войдите в Microsoft Entra в роли администратора привилегированных ролей или выше.

- Перейдите к Управлению идентификаторами>Управлению привилегированными удостоверениями.

- Выберите Группы, затем Найти группы.

- Выберите созданную группу; Например,

FinReport-SeniorAnalyst-SecureAccessвыберите " Управление группами". - При появлении запроса на подключение нажмите кнопку "ОК".

Обновление параметров роли политики PIM (необязательный шаг)

- Выберите параметр, а затем выберите "Член".

- Настройте любые другие параметры, которые вы хотите настроить на вкладке "Активация ".

- Задайте максимальную длительность активации, например 0,5 часа.

- В параметре On activation требуется Azure MFA, а затем выберите Обновить.

Назначить допустимое членство

Выберите "Назначения", а затем добавьте назначения.

В параметре "Роль" выберите "Член", а затем нажмите кнопку "Далее".

Добавьте выбранных участников, которых вы хотите включить в эту роль.

В параметре "Тип назначения" выберите "Подходящий", а затем нажмите кнопку "Назначить".

Назначение быстрого доступа

- Войдите в Microsoft Entra в роли администратора привилегированных ролей или выше.

- Перейдите к Глобальный безопасный доступ>Быстрый доступ>Пользователи и группы.

- Выберите " Добавить пользователя или группу", а затем укажите созданную группу, например

FinReport-SeniorAnalyst-SecureAccess.

Примечание.

Этот сценарий наиболее эффективен при выборе доступа для каждого приложения, так как быстрый доступ используется здесь только для справки. При выборе корпоративных приложений выполните те же действия.

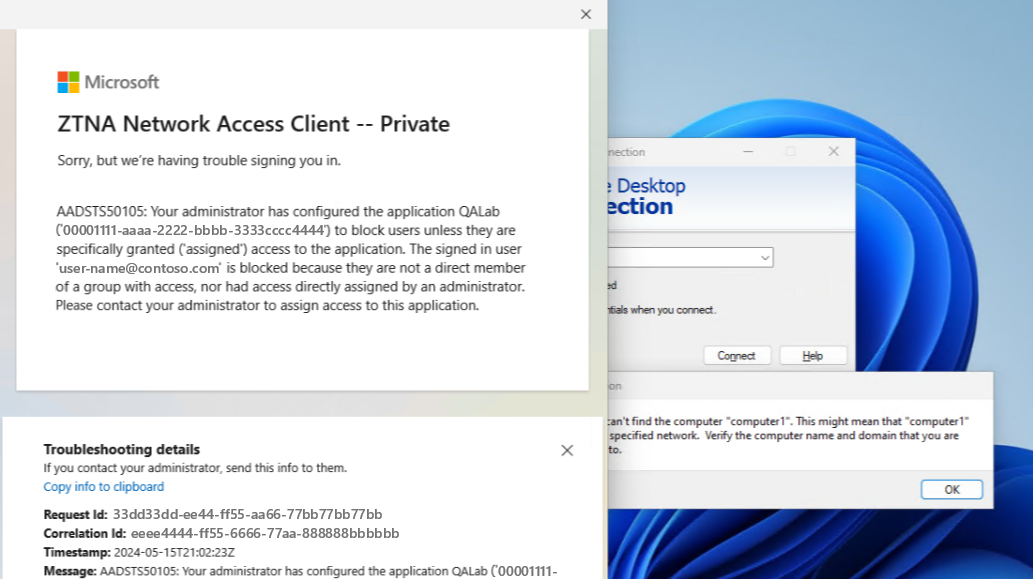

Клиентский интерфейс

Даже если пользователь и его устройство соответствуют требованиям безопасности, попытка доступа к привилегированным ресурсам приводит к ошибке. Эта ошибка возникает, потому что Частный доступ Microsoft Entra определяет, что пользователю не предоставлен доступ к приложению.

Шаг 2. Активация привилегированного доступа

Затем мы активируем членство в группах с помощью Центра администрирования Microsoft Entra, а затем попытаемся подключиться к новой роли, активированной.

Войдите в Microsoft Entra.

Перейдите к Управлению идентификаторами>Управлению привилегированными удостоверениями.

Выберите "Мои группы ролей>", чтобы просмотреть все соответствующие назначения.

Выберите " Активировать", а затем введите причину в поле "Причина ". Вы также можете настроить параметры сеанса, а затем нажмите кнопку "Активировать".

После активации роли вы получите подтверждение на портале.

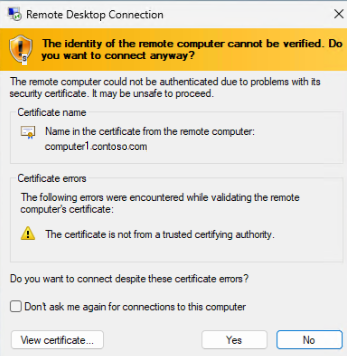

Повторная попытка подключиться с активированной ролью

Просмотрите любой из опубликованных ресурсов, так как вы сможете успешно подключиться к ним.

Деактивация роли

Если работа завершена раньше, чем вы запланировали, вы можете отключить роль. Это действие завершает членство в роли.

Войдите в Microsoft Entra.

Перейдите к Управлению идентификаторами>Управлению привилегированными удостоверениями.

Выберите "Мои роли" и "Группы".

Выберите Деактивировать.

Подтверждение отправляется вам после деактивации роли.

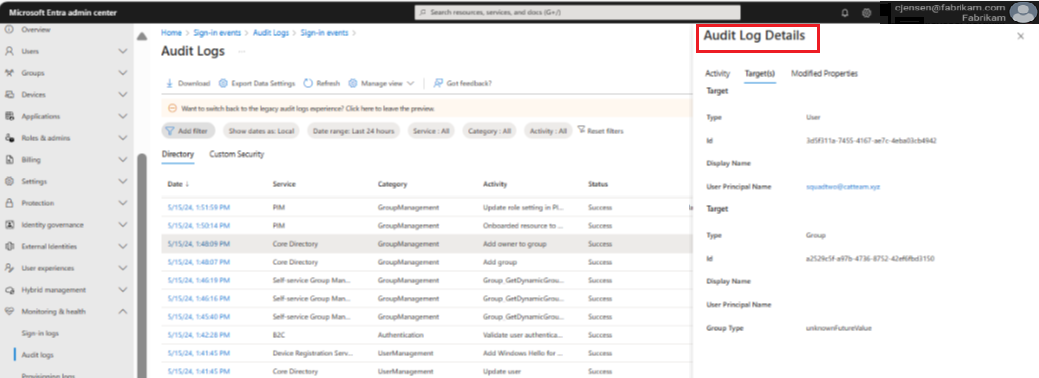

Шаг 3. Следуйте рекомендациям по соответствию требованиям

Этот заключительный шаг позволяет успешно поддерживать журнал запросов и активаций доступа. Стандартный формат журнала помогает соответствовать рекомендациям по отслеживанию и ведению журнала и предоставлять путь аудита.