Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Брандмауэр облака "Глобальный Безопасный Доступ" защищает клиентов от несанкционированного доступа к исходящему трафику, применяя политики к сетевому трафику. Облачный брандмауэр обеспечивает централизованное управление, видимость и согласованные политики для ветвей.

Текущий объем работы заключается в использовании облачного брандмауэра для применения политик к интернет-трафику из филиалов, использующих удаленные сети для доступа в Интернет.

С помощью облачного брандмауэра можно:

Определите детализированные правила фильтрации брандмауэра, где вы определите условия сопоставления трафика и действие в случае совпадения трафика.

Определите 5-кортежные правила на основе исходного IP-адреса, исходного порта, конечного IP-адреса, конечного порта и целевого протокола (TCP, UDP).

Определите и примените действие между разрешением и блокировкой.

Предпосылки

- Настройте удаленные сети для доступа к Интернету.

Поддерживаемые сценарии

Брандмауэр облака поддерживает следующие сценарии:

| # | Сценарий |

|---|---|

| 1 | Администратор может создать политику брандмауэра облака с действием "Разрешить" по умолчанию (невозможно изменить). Действие по умолчанию применяется ко всему трафику, который не соответствует ни одному из правил в политике. |

| 2 | Администратор может добавлять и обновлять правила в политике брандмауэра облака и назначать приоритеты каждому правилу. Условия сопоставления правил. В каждом из этих правил администратор может определить эти условия соответствия трафика: исходный IPv4, исходный порт, конечный IPv4, порт назначения и протокол (TCP, UDP или оба). Действие для каждого правила можно установить как Allow или Block. |

| 3 | Администратор может включить или отключить отдельное правило политики брандмауэра облака. |

| 4 | Администратор может удалить отдельное правило политики брандмауэра облака. |

| 5 | Администратор может связать политику облачного брандмауэра с базовым профилем для удаленной сети. |

| 6 | Администратор может включить или отключить связанную политику брандмауэра в базовый профиль (профиль безопасности с приоритетом=65000) |

| 7 | Администратор может удалить связанную политику брандмауэра с базовым профилем и связать другую. |

Действия по настройке сценария

Создайте политику брандмауэра облака с действием allow по умолчанию.

Войдите в центр администрирования Entra.

Перейдите к Global Secure Access 🡪 Secure 🡪 Политики облачного брандмауэра 🡪 Создание политики брандмауэра.

На вкладке "Основы" укажите имя и описание, а затем нажмите кнопку "Далее >".

В разделе "Параметры политики" убедитесь, что для действия по умолчанию задано значение "Разрешить", а затем нажмите кнопку "Далее >".

В разделе "Проверка и создание" просмотрите предоставленные сведения, а затем нажмите кнопку "Создать".

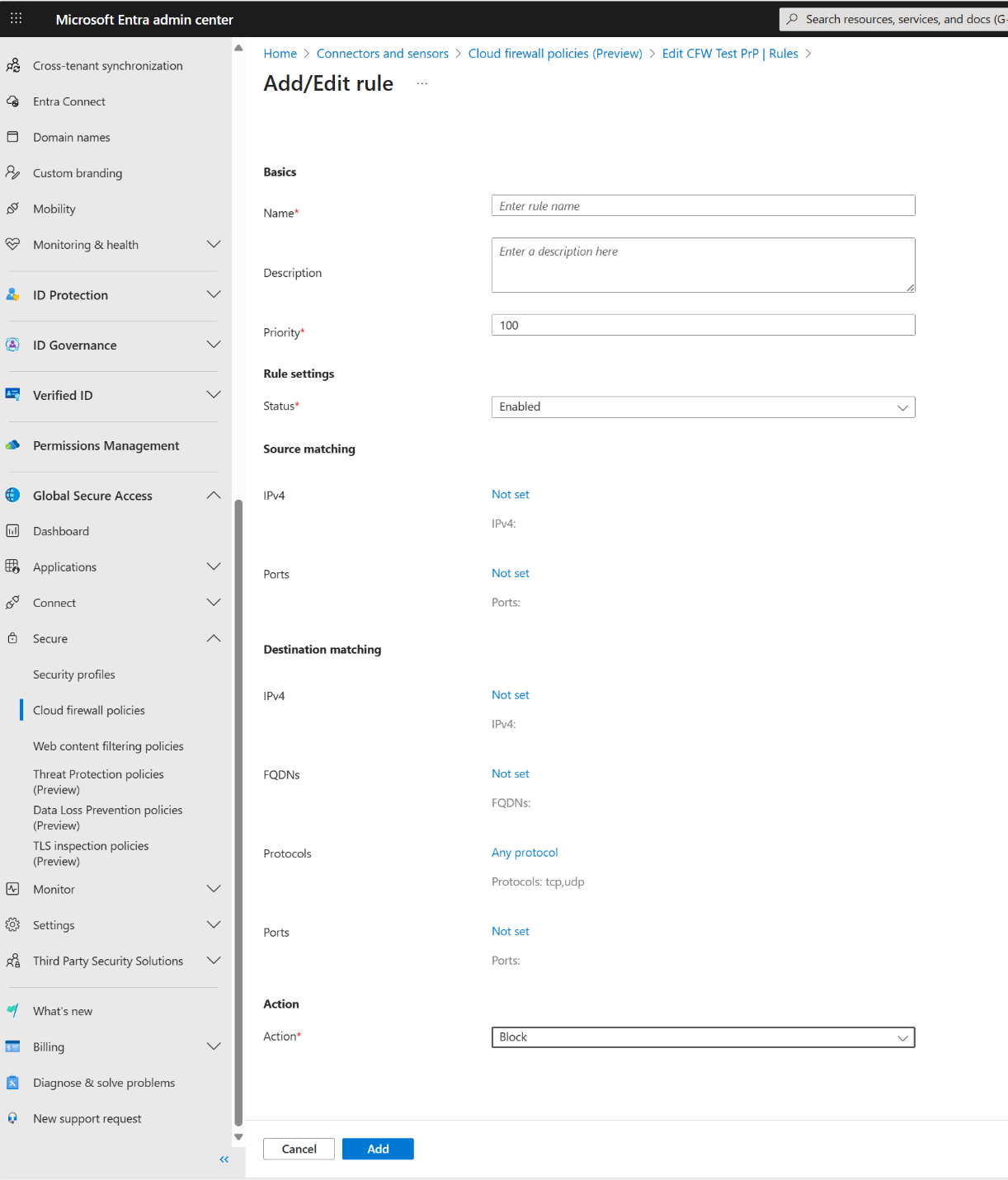

Добавление или обновление правила брандмауэра облака, назначение приоритета и включение или отключение

Щелкните созданную политику брандмауэра на предыдущем шаге.

В разделе "Правила" выберите +Добавить правило.

Настройте правило 5 кортежей:

Укажите имя и описание.

Назначение приоритета правилу, относящегося к другим правилам в этой политике. Приоритет правила должен быть больше или равен 100 и должен быть уникальным в политике. Меньшее значение означает более высокий приоритет.

Выберите состояние параметров правила, чтобы задать значение "Включить " или "Отключить". Состояние по умолчанию отключено. Рекомендуется запускать правило с отключенным состоянием до тех пор, пока оно не будет готово к применению.

Настройте условия соответствия для источника и места назначения. Обратите внимание на следующие важные ограничения:

IP-адреса определяются как IP-адреса, диапазоны IP-адресов или бессетевые междоменные маршрутизации (CIDR).

Полные доменные имена назначения (FQDN) в настоящее время не поддерживаются, поэтому рекомендуется сохранить его в значении Not set (по умолчанию).

Установите действие на разрешить или заблокировать.

Замечание

В правиле исходный IP-адрес, исходный порт, конечный IP-адрес, порт назначения и протокол связаны операцией логического И.

Например, вы настраиваете правило, как показано здесь:

- Исходный IP-адрес = 10.0.0.5

- Исходный порт = 12345

- Ip-адрес назначения = 192.168.1.20

- Порт назначения = 443

- Протокол = TCP

Это правило брандмауэра соответствует трафику, который одновременно соответствует условиям исходного IP-адреса, исходного порта, конечного порта, целевого IP-адреса и протокола. Значения, которые не установлены (по умолчанию), игнорируются в условиях соответствия исходного и целевого назначения.

- (Необязательно) Обновите все значения в правиле и сохраните их.

Удаление правила брандмауэра облака

- Используйте значок корзины в столбце "Действия ", чтобы окончательно удалить любое правило.

Подсказка

Вы также можете отключить правило, если вы планируете использовать правило в будущем, а не удалять его.

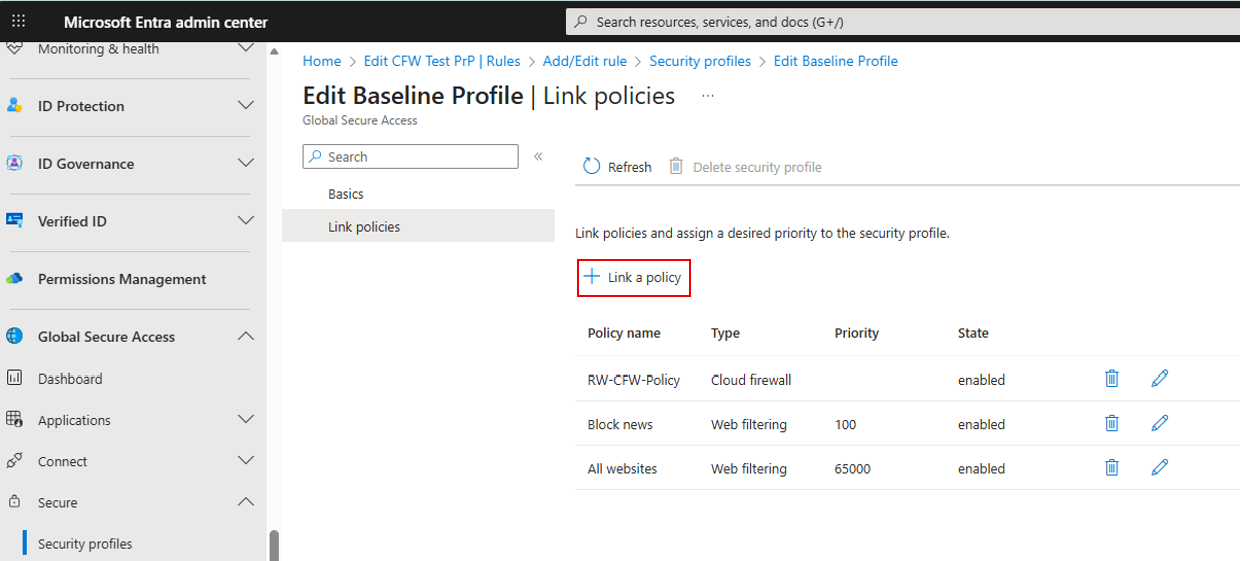

Связывание политики облачного брандмауэра с базовым профилем для удаленной сети

Это важно

Рекомендуется сначала создавать правила в политике перед связыванием политики с базовым профилем. Создание правил в политике гарантирует, что все изменения применяются коллективно. Обеспечение коллективных изменений важно: если вы создаёте правило "block-all" для всего трафика филиала, затем добавьте правила, чтобы разрешить определённый трафик. Без выполнения этой рекомендации вы можете непреднамеренно заблокировать весь трафик по всем веткам.

- В центре администрирования Entra перейдите к Глобальный безопасный доступ > Безопасные > Профили безопасности > Базовый профиль.

- Щелкните "Изменить профиль", а затем выберите Связать политики > + Связать политику, чтобы связать существующую политику брандмауэра облака.

С базовым профилем можно связать только одну политику брандмауэра облака. Связывание политики облачного брандмауэра с профилем безопасности, отличного от базового профиля, не будет иметь никакого эффекта.

Включение или отключение связанной политики брандмауэра для базового профиля

- Используйте значок карандаша, чтобы изменить состояние связанной политики брандмауэра с включенной на отключенную или наоборот.

Удалите связанную политику брандмауэра и привяжите другую.

- Используйте значок корзины для окончательного удаления любой политики.

- Перейдите к разделу +Связывание политики , чтобы связать ее с другой политикой.

Известные ограничения

Полное доменное имя назначения не поддерживается в правиле облачного брандмауэра.

Для принятия изменений политики брандмауэра может потребоваться 15–20 минут.

Возможности облачного брандмауэра в настоящее время не поддерживаются клиентами Глобального безопасного доступа.

Дальнейшие шаги

Использование журналов трафика глобального безопасного доступа