Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Обзор

Помимо отправки трафика в глобальный безопасный доступ, администраторы могут использовать политики условного доступа для защиты профилей трафика. Они могут комбинировать и подбирать элементы управления в зависимости от необходимости, например, требовать многофакторную аутентификацию, соответствующее устройство или определять допустимый уровень риска при входе. Применение этих элементов управления к сетевому трафику не только облачным приложениям, позволяет использовать универсальный условный доступ.

Условный доступ к профилям трафика предоставляет администраторам огромный контроль над их состоянием безопасности. Администраторы могут применять принципы нулевого доверия с помощью политики для управления доступом к сети. Использование профилей трафика позволяет согласованно применять политику. Например, приложения, которые не поддерживают современные методы аутентификации, теперь можно защитить с помощью профиля трафика.

Эта функция позволяет администраторам последовательно применять политику условного доступа на основе профилей трафика, а не только приложений или действий. Администраторы могут использовать определенные профили трафика — профиль трафика Майкрософт, частные ресурсы и доступ к Интернету с помощью этих политик. Пользователи могут получить доступ к этим настроенным конечным точкам или профилям трафика только в том случае, если они удовлетворяют настроенным политикам условного доступа.

Требования

- Администраторы, взаимодействующие с функциями глобального безопасного доступа , должны иметь одно или несколько следующих назначений ролей в зависимости от выполняемых задач.

- Роль глобального администратора безопасного доступа для управления функциями глобального безопасного доступа.

- Администратор условного доступа для создания и взаимодействия с политиками условного доступа.

- Продукту требуется лицензирование. Дополнительные сведения см. в разделе лицензирования "Что такое глобальный безопасный доступ". При необходимости вы можете приобрести лицензии или получить пробные лицензии.

Известные ограничения авторизации туннеля

Профили пересылки доступа к Интернету и Майкрософт используют политики условного доступа Microsoft Entra ID для авторизации доступа к туннелям в клиенте глобального безопасного доступа. Это означает, что вы можете предоставить или заблокировать доступ к профилям пересылки трафика Майкрософт и доступа к Интернету в условном доступе. В некоторых случаях, когда авторизация на туннель не предоставляется, путь восстановления для восстановления доступа к ресурсам требует доступа к назначениям в профиле пересылки трафика Майкрософт или через Интернет, блокируя пользователя от доступа ко всему на своем компьютере.

Один из примеров: если вы блокируете доступ к целевому ресурсу в Интернете на несоответствующих устройствах, пользователи Microsoft Entra не смогут вернуть свои устройства в соответствие требованиям. Способ ослабления этой проблемы заключается в обходе конечных точек сети для Microsoft Intune и любых других мест назначения, к которым обращаются в скриптах обнаружения настраиваемых требований для Microsoft Intune. Эту операцию можно выполнить в рамках пользовательского обхода в профиле передачи доступа в Интернет.

Прочие известные ограничения

Подробные сведения об известных проблемах и ограничениях см. в разделе "Известные ограничения для глобального безопасного доступа".

Политики условного доступа

С помощью условного доступа можно включить элементы управления доступом и политики безопасности для сетевого трафика, получаемого с помощью Microsoft Entra Internet Access и Microsoft Entra Private Access.

- Создайте политику, предназначенную для всего трафика Майкрософт.

- Применение политик условного доступа к приложениям приватного доступа, таким как быстрый доступ.

- Включите восстановление исходного IP-адреса для глобального безопасного доступа, чтобы IP-адрес источника отображался в соответствующих журналах и отчетах.

Схема потока доступа к Интернету

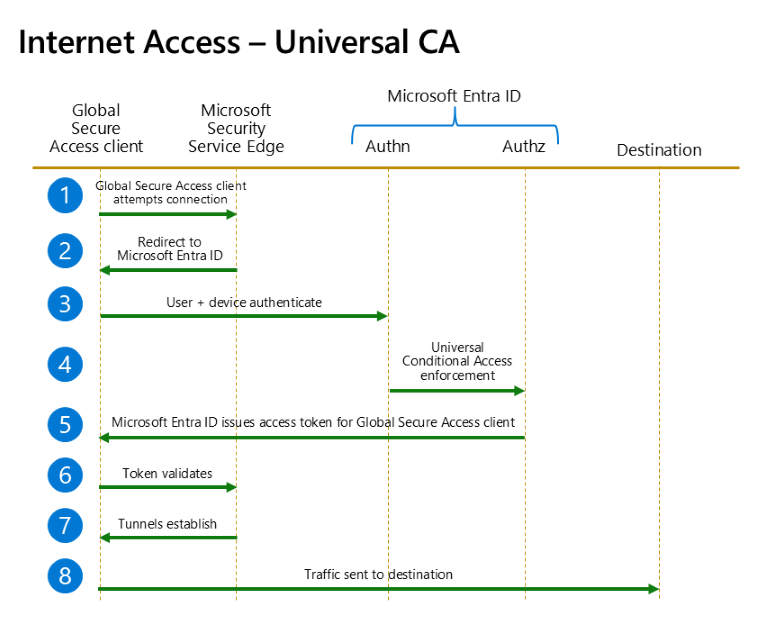

В следующем примере показано, как Интернет-доступ Microsoft Entra работает при применении политик универсального условного доступа к сетевому трафику.

Примечание.

Решение Microsoft Security Service Edge состоит из трех туннелей: трафика Майкрософт, доступа к Интернету и частного доступа. Универсальный условный доступ применяется к туннелям интернета и трафика Майкрософт. Невозможно нацелиться на туннель частного доступа. Необходимо индивидуально нацеливать корпоративные приложения для частного доступа.

На следующей блок-схеме показан Универсальный Условный Доступ, предназначенный для интернет-ресурсов и приложений Майкрософт с помощью Глобального Безопасного Доступа.

| Этап | Описание: |

|---|---|

| 1 | Клиент Глобального безопасного доступа пытается подключиться к решению Microsoft Security Service Edge. |

| 2 | Клиент перенаправляется на идентификатор Microsoft Entra для проверки подлинности и авторизации. |

| 3 | Пользователь и устройство проходят проверку подлинности. Проверка подлинности происходит беспрепятственно, если у пользователя есть действительный основной токен обновления. |

| 4 | После проверки подлинности пользователя и устройства применяется политика универсального условного доступа. Политики универсального условного доступа предназначены для установленных туннелей Майкрософт и Интернета между клиентом глобального безопасного доступа и Microsoft Security Service Edge. |

| 5 | Идентификатор Microsoft Entra выдает маркер доступа для клиента Глобального безопасного доступа. |

| 6 | Клиент Global Secure Access представляет маркер доступа к Microsoft Security Service Edge. Токен проверяется. |

| 7 | Туннели устанавливаются между клиентом глобального безопасного доступа и Microsoft Security Service Edge. |

| 8 | Трафик начинает приобретаться и туннелироваться в место назначения через туннели Microsoft и Internet Access. |

Примечание.

Целевые приложения Майкрософт с глобальным безопасным доступом для защиты подключения между Microsoft Security Service Edge и клиентом Глобального безопасного доступа. Чтобы убедиться, что пользователи не могут обойти службу Microsoft Security Service Edge, создайте политику условного доступа, требующую соответствующей сети для приложений Microsoft 365 корпоративный.

Взаимодействие с пользователем

Когда пользователи впервые входять в систему на компьютере с установленным, настроенным и запущенным клиентом глобального безопасного доступа, им предлагается войти в систему. Когда пользователи пытаются получить доступ к ресурсу, защищенному политикой. Как и в предыдущем примере, политика применяется, и им будет предложено войти, если они еще не сделали этого. Глядя на значок панели задач клиента Global Secure Access, вы увидите красный круг, указывающий, что выполнен выход или что он не запущен.

Когда пользователь входит в систему через клиент Global Secure Access, появляется зелёный круг, указывающий, что вы вошли в систему, и клиент работает.