Примечание.

Для доступа к этой странице требуется авторизация. Вы можете попробовать войти или изменить каталоги.

Для доступа к этой странице требуется авторизация. Вы можете попробовать изменить каталоги.

Организации часто сотрудничают с внешними партнерами, такими как поставщики и подрядчики. Традиционные решения для предоставления доступа к внутренним ресурсам для внешних пользователей обычно не имеют видимости и детализированных элементов управления безопасностью. Глобальный безопасный доступ, встроенный в Microsoft Entra, решает эти проблемы с помощью существующих удостоверений внешних пользователей и предоставления расширенных функций безопасности, таких как условный доступ, непрерывная оценка доступа и доверие между клиентами. Этот подход обеспечивает безопасное, эффективное управление доступом внешних пользователей без дублирования учетных записей или необходимости сложной федерации.

Функция доступа внешних пользователей в Global Secure Access позволяет партнерам безопасно использовать собственные устройства и удостоверения для безопасного доступа к ресурсам организации. Он поддерживает сценарии использования личных устройств (BYOD), применяет многофакторную аутентификацию для каждого приложения и обеспечивает бесшовное переключение между арендаторами для пользователей-партнеров. Администраторы получают преимущества единой панели управления для удостоверений, доступа и сетевых политик, что снижает эксплуатационные издержки при улучшении администрирования. Интегрированные журналы и данные телеметрии на идентификационных и сетевых уровнях обеспечивают полную видимость внешних действий пользователей, обеспечивая безопасную и оптимизированную работу для внешней совместной работы.

Включение доступа внешних пользователей с помощью клиента Глобального безопасного доступа

Партнеры могут включить функцию доступа внешних пользователей с помощью клиента Global Secure Access, вошедшего в учетную запись Microsoft Entra ID своей домашней организации. Клиент Global Secure Access автоматически обнаруживает партнерские клиенты, где пользователь является внешним пользователем (гостевым или членом) и предлагает возможность переключиться в контекст клиента. Внешние пользователи могут получить доступ только к назначенным ресурсам и только в том случае, если они включены в профиль пересылки трафика частного доступа клиента ресурса. Клиент направляет трафик только для частных приложений клиента через службу глобального безопасного доступа клиента.

Предпосылки

Чтобы включить внешний доступ пользователей с помощью клиента Глобального безопасного доступа, необходимо:

Внешние пользователи (гостевые или члены), настроенные в клиенте ресурсов. Дополнительные сведения см. в следующих статьях:

Клиент Глобального безопасного доступа установлен и запущен на устройстве, подключенном к домашнему клиенту. Чтобы установить клиент Глобального безопасного доступа, см. статью Установите клиента Глобального безопасного доступа для Майкрософт Windows.

Подсказка

У домашнего арендатора не нужно иметь лицензию Global Secure Access.

Глобальный безопасный приватный доступ включен у арендатора ресурса. Настройте профиль пересылки трафика приватного доступа в клиенте ресурса и назначьте профиль внешним учетным записям пользователей.

По крайней мере одно частное приложение настроено и назначено внешним учетным записям пользователей.

Функция доступа внешних пользователей, включенная на клиенте путем установки следующего ключа реестра:

Computer\HKEY_LOCAL_MACHINE\Software\Microsoft\Global Secure Access ClientЦенность Тип Данные Description Гостевой доступ включен REG_DWORD 0x1 На этом устройстве включен доступ внешних пользователей. Гостевой доступ включен REG_DWORD 0x0 Внешний доступ пользователей отключен на этом устройстве.

Администраторы могут использовать решение для управления мобильными устройствами (MDM), например, Microsoft Intune или групповую политику, чтобы задать значения реестра.

Подключитесь к ресурсу арендатора

Чтобы включить внешний доступ пользователей с помощью клиента Global Secure Access, выполните следующие действия.

- Запустите клиент Глобального безопасного доступа.

- Переключите клиент на арендатора ресурса:

- Щелкните значок клиента Глобального безопасного доступа в области уведомлений.

- Выберите меню пользователя (фото профиля) и выберите арендатора ресурса из списка.

Подсказка

Арендатору дома не требуется конфигурировать Global Secure Access, чтобы этот шаг работал.

- Убедитесь, что вы подключены к ресурсу арендатора. Если задано значение true, в организации глобального безопасного доступа отображается имя клиента ресурса.

Все туннели глобального безопасного доступа к домашнему тенанту (например, туннели частного доступа, доступа к Интернету или Microsoft 365) отключаются, и новый туннель частного доступа создается для клиента ресурса. Вы должны иметь возможность получить доступ к частным приложениям, настроенным в клиенте ресурсов.

Вернуться к основному арендатору

- Щелкните значок клиента Глобального безопасного доступа в области уведомлений.

- Выберите меню "Пользователь" (рисунок профиля).

- Чтобы вернуться, выберите домашний клиент из списка.

Переключение обратно отключает туннель частного доступа от клиента ресурса и подключает настроенные туннели к домашнему клиенту.

Часто задаваемые вопросы (FAQ)

Вопрос. Поддерживаются ли сигналы между клиентами, такие как MFA и соответствие устройств?

Ответ. Да, сигналы между арендаторами работают с функцией внешнего доступа пользователей в системе Global Secure Access.

Вопрос: Каковы лицензионные требования для домашнего арендатора?

Ответ. Для домашнего клиента не требуется лицензия глобального безопасного доступа. Для функции требуется по крайней мере Microsoft Entra бесплатный клиент.

Вопрос. Поддерживаются ли оба типа пользователей, гостевой и член?

Ответ. Да. По умолчанию межарендная синхронизация создает гостевых пользователей как userType = Member, и этот тип пользователя поддерживается системой.

Вопрос. Необходимо ли зарегистрировать устройство в клиенте ресурсов?

Ответ. Нет, регистрация устройства не требуется в клиенте ресурсов для доступа внешних пользователей к работе.

Вопрос. Можно ли настроить MFA в клиенте ресурсов?

Ответ. Да, можно настроить MFA для пользователя и приложений.

Вопрос. Сохраняется ли состояние подключения клиента при перезагрузке?

Да, клиент сохраняет подключение арендатора после перезагрузки. Кроме того, если пользователь выбрал отключить закрытый доступ, состояние отключено туннеля будет сохраняться во время перезагрузки.

Вопрос. Поддерживается ли эта функция из зарегистрированного устройства Windows Entra (BYOD)?

Да, можно использовать устройство Windows, зарегистрированное в Entra, для переключения на арендатора ресурсов.

Вопрос. Что такое определение внешнего пользователя?

Ответ. Определение внешнего пользователя предоставляется в Майкрософт условия продукта. Ознакомьтесь с официальным глоссарием условий продукта и найдите "Внешние пользователи" для наиболее актуального определения.

Видимость журналов трафика

В клиенте ресурсов можно проверить, исходит ли трафик от внешнего пользователя. Журналы трафика включают следующие поля для сеансов внешних пользователей:

- Тип доступа между клиентами: совместная работа B2B

- Идентификатор домашнего клиента: идентификатор клиента домашней организации внешнего пользователя

Эти поля помогают администраторам определять и отслеживать шаблоны трафика внешних пользователей в клиенте ресурсов.

Известные ограничения

- Внешний доступ пользователей не поддерживает сохранение доступа к Интернету, Microsoft 365 и Microsoft Entra туннелей для домашнего клиента.

- Переключение учетной записи на клиент ресурсов завершается ошибкой, если клиент ресурсов настроен на обязательную многофакторную аутентификацию (MFA) в конфигурации между клиентами, а домашний клиент настроен с использованием входа без пароля (Passwordless Sign-In, PSI) в приложении аутентификатора.

- В клиенте ресурса настройки входящего доступа к частному приложению не разрешены в параметрах между клиентами.

- Когда пользователь переключает клиентов, существующие активные подключения приложений, такие как протокол Remote Desktop (RDP), остаются подключенными к предыдущему клиенту.

- Доступ внешних пользователей в клиенте ресурсов завершится ошибкой, если для частных приложений применяются соответствующие политики сети. Внешние пользователи должны быть исключены из этих политик.

- Когда клиент уже подключен и пользователь добавляется в новый внешний клиент, новый клиент не отображается в пользовательском интерфейсе клиента. Клиент должен быть отключен и повторно включен для отображения нового клиента.

- Если на ресурсе арендодателя профиль трафика частного доступа назначен после подключения клиента, его следует отключить и повторно включить, чтобы частный трафик вошёл в силу.

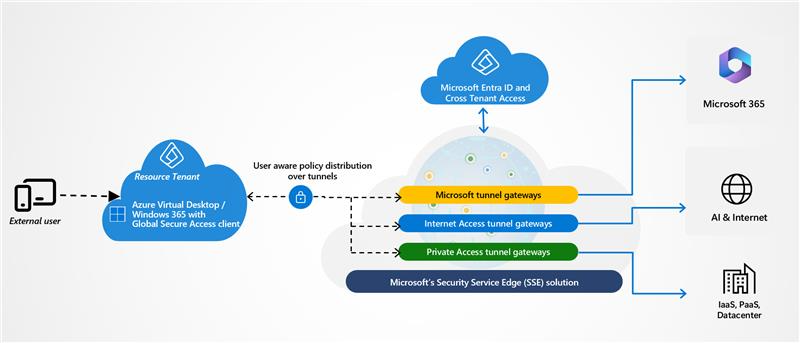

Включение доступа внешних пользователей для Виртуальный рабочий стол Azure и Windows 365

Глобальный безопасный доступ можно включить в Windows 365 и Виртуальный рабочий стол Azure экземплярах, поддерживающих внешние удостоверения для предоставления доступа к внешним пользователям. С помощью этой возможности внешние пользователи, такие как гости, партнеры и подрядчики, из других организаций могут безопасно получать доступ к ресурсам в ресурсном клиенте. Администратор клиента ресурсов позволяет настроить частный доступ, доступ к Интернету и Microsoft 365 политики трафика для этих сторонних пользователей, помогая обеспечить безопасный и контролируемый доступ к ресурсам вашей организации.

Чтобы включить внешний доступ пользователей для виртуальных машин Windows 365 или Виртуальный рабочий стол Azure (AVD) с помощью глобального безопасного доступа, выполните следующие действия.

Настройте экземпляр виртуальной машины Windows 365 или Виртуальный рабочий стол Azure для использования внешнего связывания идентификаторов. Дополнительные сведения см. в разделе "Настройка связывания внешних идентификаторов".

Подключение организации к глобальному безопасному доступу. Дополнительные сведения см. в инструкциях по подключению.

Настройте один или несколько профилей пересылки трафика глобального безопасного доступа и назначьте их пользователям с внешними идентификаторами. Дополнительные сведения см. в разделе "Настройка профилей пересылки трафика " и "Назначение пользователей профилям".

Установите и настройте клиент Глобального безопасного доступа на виртуальных машинах. Дополнительные сведения см. в руководстве по установке клиента Глобального безопасного доступа.

После настройки клиент глобального безопасного доступа автоматически подключается к клиенту, связанному с экземпляром виртуальной машины, с помощью внешнего идентификатора.

Связанный контент

- Глобальное лицензирование Secure Access для гостевых пользователей

- клиент Global Secure Access для Windows

- Клиент глобального безопасного доступа для Android

- клиент глобального безопасного доступа для macOS

- клиент глобального безопасного доступа для iOS

- Заметки о выпуске версии клиента для Windows

- Известные ограничения